RadSec: Wie RADIUS über TLS die Sicherheit der WiFi-Authentifizierung verbessert

Diese maßgebliche technische Referenz erklärt, wie RadSec (RFC 6614) die Sicherheit der Unternehmens-WiFi-Authentifizierung verbessert, indem es den traditionellen RADIUS-Verkehr in TLS-Verschlüsselung einhüllt. Für IT-Manager und Netzwerkarchitekten konzipiert, behandelt sie Architektur, Bereitstellungsstrategien und praktische Schritte zur Minderung der Risiken von unverschlüsseltem UDP RADIUS-Verkehr in Unternehmens- und Gastnetzwerken.

Listen to this guide

View podcast transcript

- Executive Summary

- Technical Deep-Dive: RADIUS vs. RadSec

- Die Schwachstelle im traditionellen RADIUS

- Die RadSec-Architektur (RFC 6614)

- Implementation Guide

- Muster 1: Native RadSec

- Muster 2: Der RadSec Proxy

- Integration mit Purple

- Best Practices

- Troubleshooting & Risk Mitigation

- ROI & BuGeschäftliche Auswirkungen

- Hören Sie das Briefing

Executive Summary

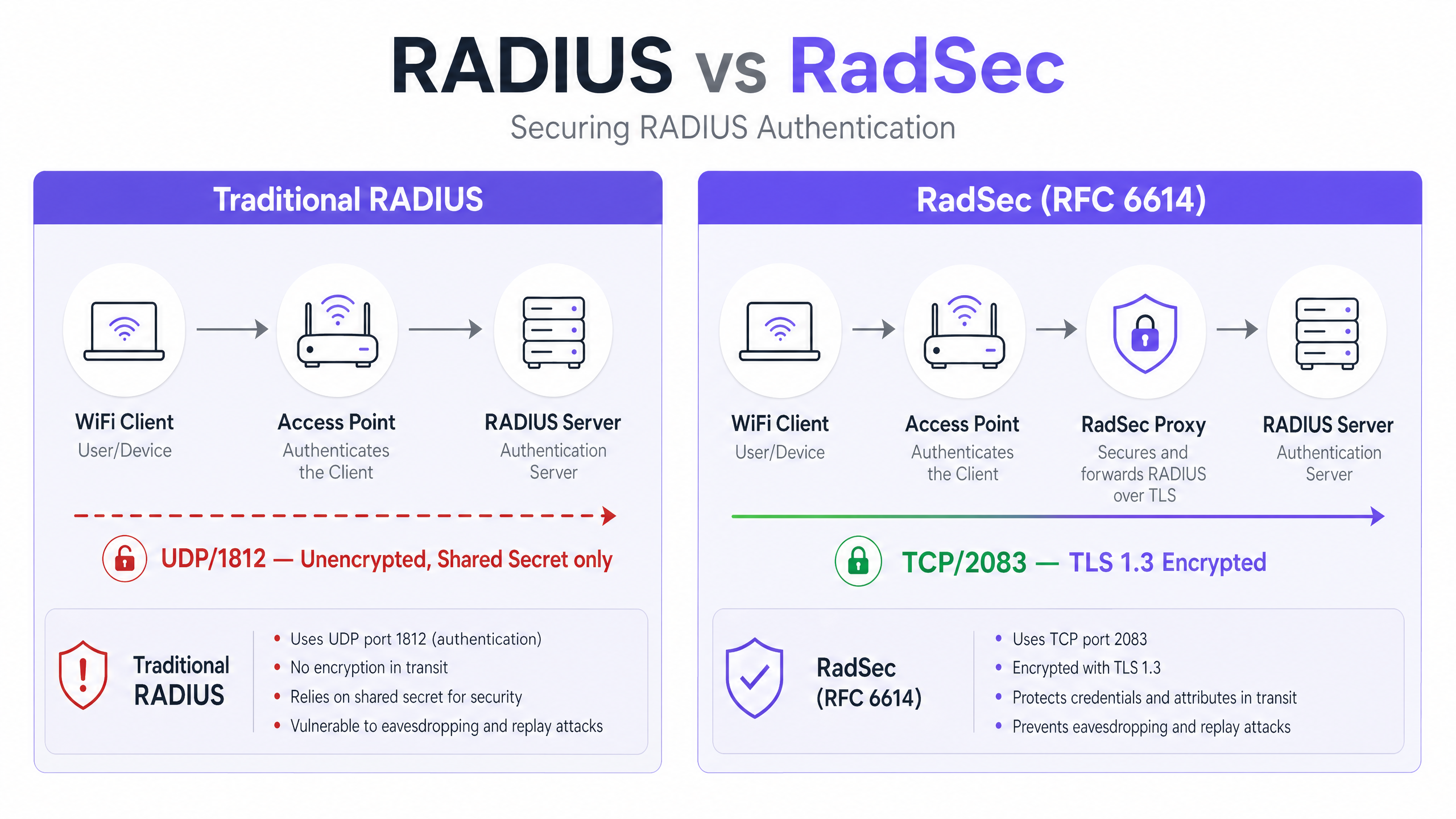

Traditionelles RADIUS über UDP (Ports 1812/1813) wurde nicht für die moderne Bedrohungslandschaft von Unternehmen entwickelt. Es verlässt sich ausschließlich auf ein Shared Secret und MD5-Hashing und macht Authentifizierungsdaten und Sitzungsattribute anfällig für Abfangen, insbesondere beim Durchqueren öffentlicher Netzwerke oder großer verteilter Umgebungen wie Hotel- und Einzelhandelsketten. RadSec (RADIUS über TLS, RFC 6614) löst diese grundlegende Sicherheitslücke, indem es den RADIUS-Verkehr in einem TCP-basierten TLS 1.3-Tunnel über Port 2083 kapselt.

Für CTOs und Netzwerkarchitekten ist die Bereitstellung von RadSec nicht mehr nur eine Best Practice – sie ist eine kritische Anforderung zum Schutz von corporate wifi , zur Einhaltung der PCI DSS 4.0-Konformität und zur Teilnahme an modernen föderierten Roaming-Frameworks wie OpenRoaming. Dieser Leitfaden beschreibt die Architektur, Implementierungsmuster und betrieblichen Anforderungen zur Sicherung Ihrer Authentifizierungsinfrastruktur.

Technical Deep-Dive: RADIUS vs. RadSec

Die Schwachstelle im traditionellen RADIUS

In einer Standard-802.1X-Bereitstellung leitet der Access Point (Authenticator) die Client-Anmeldeinformationen an den RADIUS-Server (Authentifizierungsserver) weiter. Im traditionellen RADIUS wird diese Nutzlast über UDP gesendet. Der einzige Schutz ist ein Pre-Shared Key (PSK), der zur Verschleierung des Passworts mittels MD5 verwendet wird.

Diese Architektur birgt drei kritische Risiken:

- Fehlende Transportverschlüsselung: Benutzerattribute, MAC addresses und Sitzungsdaten werden im Klartext übertragen.

- Kryptographische Schwäche: MD5 ist anfällig für Offline-Wörterbuchangriffe, wenn ein Angreifer den Verkehr abfängt.

- Keine gegenseitige Authentifizierung: Der Access Point kann nicht kryptographisch überprüfen, ob er mit dem legitimen RADIUS-Server kommuniziert, was Rogue Server-Angriffe ermöglicht.

Die RadSec-Architektur (RFC 6614)

RadSec behebt diese Mängel, indem es die Transportschicht von UDP auf TCP verlagert und die gesamte Nutzlast in TLS einhüllt.

- Transport: TCP Port 2083 gewährleistet eine zuverlässige Zustellung und zustandsbehaftete Verbindungen, was die Leistung in Umgebungen mit hoher Latenz verbessert.

- Verschlüsselung: TLS 1.2 oder 1.3 bietet eine robuste, Ende-zu-Ende-Verschlüsselung aller RADIUS-Attribute.

- Gegenseitige Authentifizierung: Sowohl der RADIUS-Client (oder Proxy) als auch der Server müssen gültige X.509 certificates vorlegen, die von einer vertrauenswürdigen Certificate Authority (CA) ausgestellt wurden. Das Shared Secret wird nur zur Abwärtskompatibilität beibehalten; TLS bietet die eigentliche Sicherheit.

Diese Architektur ist unerlässlich für verteilte Umgebungen, wie z.B. Retail -Ketten oder Hospitality -Standorte, wo Access Points Authentifizierungsanfragen über das öffentliche Internet an einen zentralen oder Cloud-gehosteten RADIUS-Server weiterleiten.

Implementation Guide

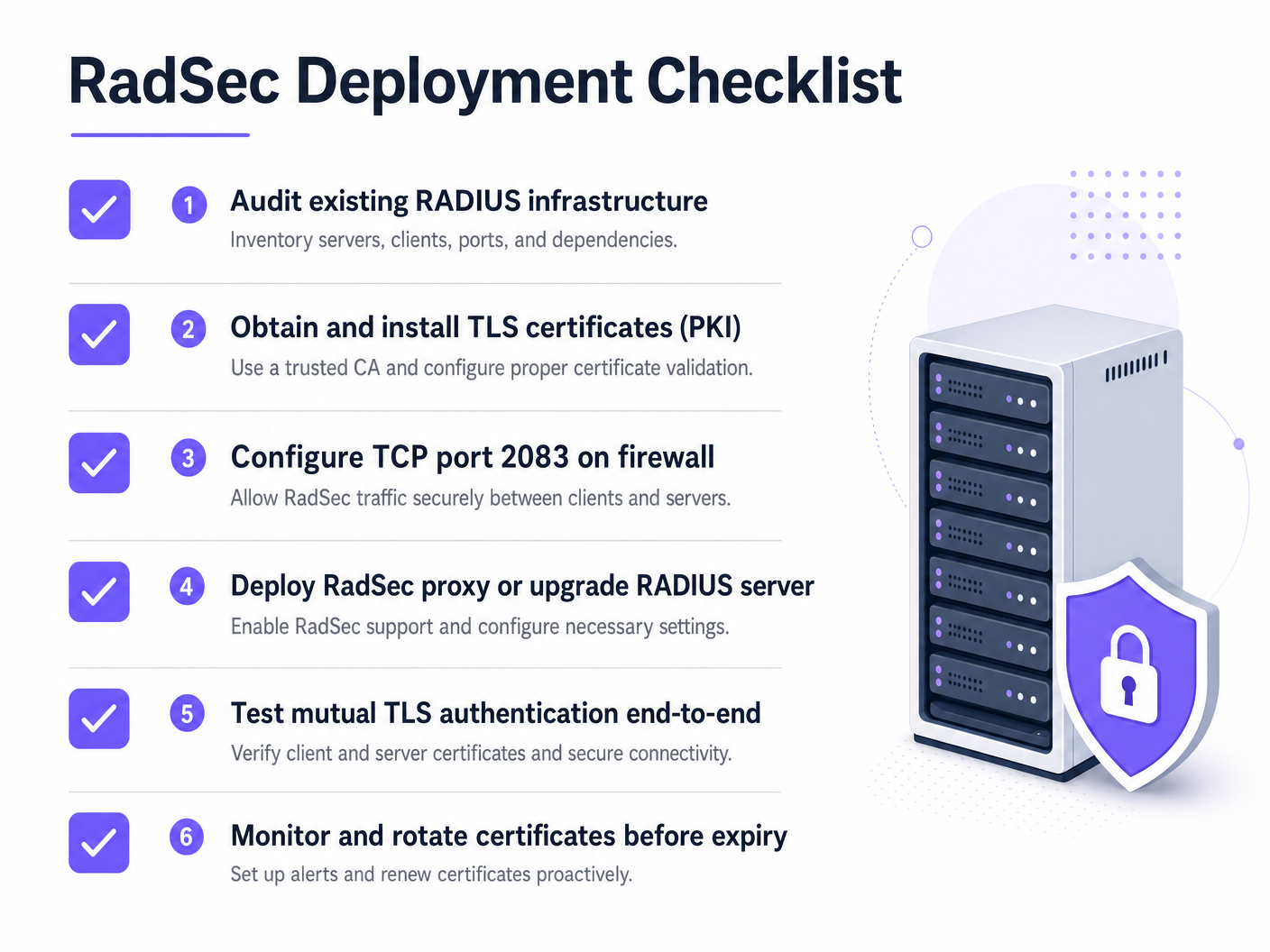

Die Bereitstellung von RadSec folgt typischerweise einem von zwei Mustern: Native Unterstützung oder Proxy-basiert.

Muster 1: Native RadSec

Wenn Ihre Infrastruktur dies nativ unterstützt (z.B. FreeRADIUS 3.0+, Cisco ISE, Aruba ClearPass), konfigurieren Sie TLS certificates direkt auf dem RADIUS-Server und den Access Points/Controllern. Dies bietet eine echte Ende-zu-Ende-Verschlüsselung vom Edge bis zum Core.

Muster 2: Der RadSec Proxy

Viele ältere RADIUS-Server (insbesondere Microsoft NPS) unterstützen RadSec nicht nativ. In diesen Umgebungen wird ein Proxy (wie radsecproxy) eingesetzt.

- Lokale Strecke: Der AP sendet Standard-UDP RADIUS an den lokalen Proxy.

- WAN-Strecke: Der Proxy kapselt den Verkehr in TLS und sendet ihn über TCP 2083 an den Upstream-Server.

Dieses Muster ermöglicht es Ihnen, den Weitverkehr zu sichern, ohne die bestehende Infrastruktur ersetzen zu müssen.

Integration mit Purple

Die Guest WiFi - und WiFi Analytics -Plattformen von Purple integrieren sich nahtlos in die Unternehmens-RADIUS-Infrastruktur. Unter der Connect-Lizenz fungiert Purple als kostenloser Identity Provider für OpenRoaming, wobei RadSec eine zwingende Voraussetzung für die Sicherung des Föderationsverkehrs zwischen Standorten und dem zentralen Hub ist.

Best Practices

- Zertifikats-Lebenszyklus-Management: Mutual TLS basiert auf gültigen Zertifikaten. Implementieren Sie eine automatisierte Erneuerung (z.B. über ACME) und eine strenge Überwachung. Ein abgelaufenes Zertifikat führt zu einem vollständigen Authentifizierungsausfall.

- Firewall-Konfiguration: Stellen Sie sicher, dass TCP port 2083 sowohl ausgehend vom Standort als auch eingehend zum RADIUS-Server explizit zugelassen ist. Gehen Sie nicht davon aus, dass bestehende UDP 1812-Regeln gelten.

- Priorisieren Sie Hochrisiko-Verkehr: Beginnen Sie die Bereitstellung auf Verbindungen, die das öffentliche Internet oder nicht vertrauenswürdige WANs durchqueren, bevor Sie zu lokalen Management-VLANs übergehen.

Weitere Informationen zur Sicherung des Edge finden Sie in unserem Leitfaden zu Access Point Security: Your 2026 Enterprise Guide .

Troubleshooting & Risk Mitigation

Wenn RadSec fehlschlägt, ist es selten ein Authentifizierungsproblem; es ist fast immer ein TLS- oder TCP-Problem.

- Symptom: Access Points werden als vom RADIUS-Server getrennt angezeigt.

- Prüfung: Firewall-Regeln für TCP 2083. Traditionelles RADIUS verwendet UDP; Netzwerk-Teams vergessen häufig, den TCP port zu öffnen.

- Symptom: TCP connection wird hergestellt, aber die Authentifizierung schlägt sofort fehl.

- Prüfung: Zertifikatsvalidierung. Überprüfen Sie, ob der Common Name (CN) oder Subject Alternative Name (SAN) übereinstimmt, das Zertifikat nicht abgelaufen ist und der Client der signierenden CA vertraut. Verwenden Sie

openssl s_client -connect :2083zur Fehlerbehebung beim Handshake.

- Prüfung: Zertifikatsvalidierung. Überprüfen Sie, ob der Common Name (CN) oder Subject Alternative Name (SAN) übereinstimmt, das Zertifikat nicht abgelaufen ist und der Client der signierenden CA vertraut. Verwenden Sie

Stellen Sie sicher, dass Ihre Netzwerk-Grundlagen solide sind. Lesen Sie unsere Ratschläge zum Protect Your Network with Strong DNS and Security .

ROI & BuGeschäftliche Auswirkungen

Die Implementierung von RadSec ist eine Investition zur Risikominderung. Der ROI bemisst sich an der Vermeidung von Datenschutzverletzungen, Compliance-Strafen (PCI DSS, GDPR) und Reputationsschäden. Darüber hinaus ermöglicht es die Teilnahme an modernen Roaming-Föderationen wie OpenRoaming, was das Gästeerlebnis in Gesundheitswesen und Transport Umgebungen erheblich verbessern kann.

Hören Sie das Briefing

Für einen tieferen Einblick in die operativen Realitäten der RadSec-Bereitstellung hören Sie unser 10-minütiges technisches Briefing:

Für spezifische Konfigurationsschritte auf Client-Geräten verweisen wir auf How to Set Up Enterprise WiFi on iOS and macOS with 802.1X oder die portugiesische Version Como Configurar WiFi Corporativo em iOS e macOS com 802.1X .

Key Definitions

RadSec

An extension to the RADIUS protocol that encapsulates RADIUS traffic within a TLS tunnel over TCP port 2083.

Used to secure authentication traffic when traversing untrusted networks, preventing credential interception.

Mutual TLS (mTLS)

A security process where both the client and the server present X.509 certificates to verify each other's identity before establishing an encrypted connection.

The core authentication mechanism of RadSec, replacing reliance on static shared secrets.

802.1X

The IEEE standard for port-based network access control, used to authenticate devices attempting to connect to a LAN or WLAN.

The framework that relies on RADIUS (and by extension, RadSec) to validate user credentials against a directory.

radsecproxy

An open-source daemon that acts as a proxy, converting standard UDP RADIUS traffic into RadSec (TLS over TCP) and vice versa.

Deployed when native RadSec support is missing from access points or legacy RADIUS servers like Microsoft NPS.

OpenRoaming

A federation standard developed by the Wi-Fi Alliance that allows users to seamlessly and securely connect to participating WiFi networks globally.

OpenRoaming mandates the use of RadSec to secure authentication traffic between venues and identity providers.

Shared Secret

A static text string used in traditional RADIUS to obfuscate passwords and verify the source of requests.

While still technically present in RadSec configurations for backward compatibility, it is superseded by TLS encryption.

FreeRADIUS

A widely deployed open-source RADIUS server that provides native support for RadSec.

Often used in enterprise environments and roaming federations due to its flexibility and native TLS capabilities.

PKI (Public Key Infrastructure)

The framework of roles, policies, and software needed to create, manage, distribute, and revoke digital certificates.

A prerequisite for deploying RadSec, as you must issue and manage certificates for all RADIUS clients and servers.

Worked Examples

A 200-property hotel group uses Microsoft NPS centrally for staff authentication. Access points at each hotel currently send RADIUS requests over the public internet via UDP 1812. The CTO mandates encryption for all authentication traffic, but replacing NPS is not an option this year.

Deploy a RadSec proxy (e.g., radsecproxy) at each hotel site and a corresponding proxy in the central data centre in front of the NPS servers. The local APs send UDP RADIUS to the local proxy. The local proxy establishes a mutual TLS tunnel over TCP 2083 across the internet to the central proxy. The central proxy terminates the TLS tunnel and forwards standard UDP RADIUS to the NPS server.

A large university is deploying OpenRoaming across its campus to allow seamless access for visiting academics. They are running FreeRADIUS 3.0.

Enable native RadSec within FreeRADIUS. Generate X.509 certificates from a CA trusted by the OpenRoaming federation. Configure the campus firewall to allow inbound and outbound TCP 2083 traffic to the federation hubs. Configure the wireless LAN controllers to use RadSec for all federation-bound authentication requests.

Practice Questions

Q1. Your team has deployed native RadSec between your remote branch access points and your central FreeRADIUS server. The APs can ping the server, but authentication requests are timing out completely, and no traffic is hitting the RADIUS logs.

Hint: RadSec uses a different transport protocol and port than traditional RADIUS.

View model answer

The firewall is likely blocking TCP port 2083. Network teams accustomed to traditional RADIUS often only permit UDP ports 1812/1813. You must explicitly allow TCP 2083 outbound from the branch and inbound to the RADIUS server.

Q2. You are auditing a retail client's WiFi architecture. They use Microsoft NPS centrally. Their store APs send authentication requests over the internet via an IPsec VPN. Is RadSec required here?

Hint: Consider the layers of encryption already in place.

View model answer

While RadSec is best practice, the IPsec VPN is already providing transport layer encryption for the UDP RADIUS traffic over the untrusted internet. Deploying RadSec here would provide defence-in-depth but is less urgent than if the traffic were traversing the internet natively.

Q3. A week after a successful RadSec proxy deployment, all WiFi authentication across the enterprise fails simultaneously at 09:00 AM on a Monday. The network team confirms firewall rules are unchanged.

Hint: What is the primary authentication mechanism for the TLS tunnel itself?

View model answer

The X.509 certificates used for mutual TLS authentication have likely expired. When certificates expire, the TLS handshake fails, the TCP connection drops, and RADIUS traffic cannot flow. Implement automated certificate monitoring and rotation to prevent this.