Verwaltung der IoT-Gerätesicherheit mit NAC und MPSK

Dieser technische Leitfaden beschreibt, wie Unternehmen ihre Headless-IoT-Geräte mithilfe der Multiple Pre-Shared Key (MPSK)-Architektur und Network Access Control (NAC) sichern können. Er bietet umsetzbare Implementierungsschritte zur Erreichung von Mikrosegmentierung, zur Eindämmung von Sicherheitsrisiken und zur Einhaltung von Vorschriften, ohne die Skalierbarkeit zu beeinträchtigen.

Listen to this guide

View podcast transcript

- Zusammenfassung

- Technischer Einblick

- Die Einschränkung von traditionellem PSK und 802.1X

- Die MPSK- und NAC-Architektur

- Audio-Briefing

- Implementierungsleitfaden

- Schritt 1: Bewertung der Infrastruktur-Bereitschaft

- Schritt 2: Mikrosegmentierungsrichtlinien definieren

- Schritt 3: Geräteprofilierung und Schlüsselgenerierung

- Schritt 4: Integration mit Analytics und Gastnetzwerken

- Bewährte Verfahren

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- ROI & Geschäftsauswirkungen

Zusammenfassung

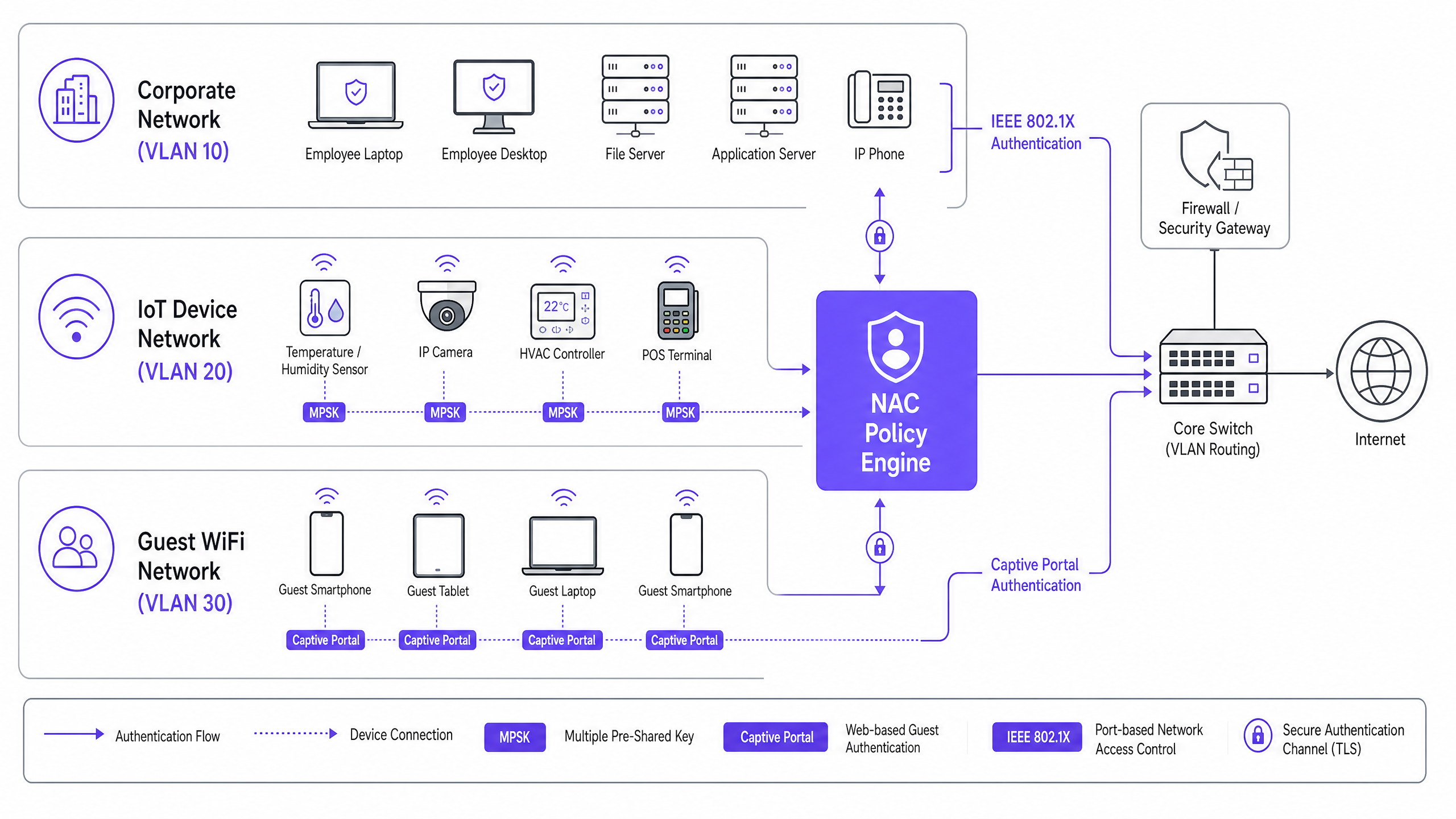

Unternehmensnetzwerke in den Bereichen Einzelhandel , Gastgewerbe und Transport erleben eine explosionsartige Zunahme von Headless-IoT-Geräten – von Umweltsensoren und intelligenten Thermostaten bis hin zu IP-Kameras und Kassenterminals. Die grundlegende Herausforderung für IT-Manager und Netzwerkarchitekten besteht darin, dass die überwiegende Mehrheit dieser Geräte keine IEEE 802.1X-Authentifizierung auf Unternehmensniveau unterstützt.

Historisch gesehen haben Organisationen auf einen einzigen, globalen Pre-Shared Key (PSK) für ihre gesamte IoT SSID zurückgegriffen. Dies führt zu einer inakzeptablen Sicherheitssituation, bei der ein einziges kompromittiertes Gerät oder ein geleaktes Passwort das gesamte IoT-Netzwerksegment gefährdet.

Dieser technische Leitfaden beschreibt, wie der Einsatz einer Multiple Pre-Shared Key (MPSK)-Architektur in Verbindung mit einer robusten Network Access Control (NAC)-Policy-Engine diese Herausforderung löst. Durch die Vergabe eindeutiger Anmeldeinformationen pro Gerät und die Nutzung dynamischer VLAN-Zuweisung können Netzwerk-Teams Mikrosegmentierung erreichen, Sicherheitsrisiken eindämmen und strenge Compliance (wie PCI DSS) aufrechterhalten, ohne die für Tausende von Endpunkten erforderliche Skalierbarkeit zu opfern. In Kombination mit Plattformen wie Purple's Guest WiFi und WiFi Analytics gewährleistet dieser Ansatz einen nahtlosen, sicheren und hochgradig transparenten Netzwerkbetrieb.

Technischer Einblick

Die Einschränkung von traditionellem PSK und 802.1X

In einer standardmäßigen Unternehmensumgebung authentifizieren sich Geräte über IEEE 802.1X mithilfe von Zertifikaten (EAP-TLS) oder Anmeldeinformationen (PEAP). Headless-IoT-Geräte verfügen jedoch typischerweise nicht über die für 802.1X erforderliche Supplicant-Software. Der Rückgriff war traditionell WPA2/WPA3-Personal unter Verwendung eines einzigen PSK.

Die operative Realität eines globalen PSK ist gravierend:

- Keine Segmentierung: Alle Geräte auf dem PSK teilen sich dieselbe Broadcast-Domäne, es sei denn, sie werden manuell per MAC-Adresse zugeordnet, was operativ nicht nachhaltig ist.

- Hoher Blast Radius: Eine kompromittierte Smart-Glühbirne ermöglicht lateralen Zugriff auf das gesamte VLAN.

- Schlüsselrotations-Albtraum: Der Entzug des Zugriffs für ein kompromittiertes Gerät erfordert die Änderung des globalen PSK und die manuelle Aktualisierung jedes anderen Geräts im Netzwerk.

Die MPSK- und NAC-Architektur

MPSK (von Anbietern auch als Identity PSK oder iPSK bezeichnet) verändert dieses Paradigma grundlegend. Es ermöglicht einer einzigen SSID, Tausende von eindeutigen Passwörtern zu akzeptieren. Die Intelligenz liegt jedoch in der Integration mit einem NAC- oder RADIUS-Server.

Wenn sich ein Gerät mit der MPSK SSID verbindet, leitet der Wireless LAN Controller (WLC) die Authentifizierungsanfrage an den NAC weiter. Die NAC-Engine bewertet das verwendete spezifische Passwort, korreliert es mit der Geräteidentität (MAC-Adresse, Profiling-Daten) und sendet eine RADIUS Access-Accept-Nachricht zurück, die spezifische Attribute enthält – insbesondere die VLAN ID und Access Control List (ACL)-Richtlinien.

Diese Architektur ermöglicht die dynamische VLAN-Zuweisung. Ein intelligenter Thermostat und eine IP-Kamera können sich mit derselben SSID unter Verwendung unterschiedlicher Passwörter verbinden, und die Netzwerkinfrastruktur wird den Thermostat in VLAN 50 (beschränkt auf Cloud-Gateway-Zugriff) und die Kamera in VLAN 40 (beschränkt auf den lokalen NVR-Server) einordnen.

Audio-Briefing

Hören Sie sich das technische Briefing unseres Senior Consultants zu dieser Architektur an:

Implementierungsleitfaden

Der Einsatz von MPSK mit NAC erfordert eine sorgfältige Planung, um Skalierbarkeit und Sicherheit zu gewährleisten. Befolgen Sie diese Schritte für einen erfolgreichen Rollout.

Schritt 1: Bewertung der Infrastruktur-Bereitschaft

Stellen Sie sicher, dass Ihre Wireless Controller und Access Points MPSK/iPSK unterstützen. Die meisten modernen Anbieter von Unternehmensnetzwerken (Cisco, Aruba, Meraki, Ruckus) unterstützen dies nativ, sofern die Firmware aktuell ist. Überprüfen Sie, ob Ihre NAC-Lösung die erwartete Last von RADIUS-Anfragen bewältigen kann und die dynamische VLAN-Zuweisung basierend auf Passwortabgleich unterstützt.

Schritt 2: Mikrosegmentierungsrichtlinien definieren

Bevor Sie einen einzigen Schlüssel generieren, definieren Sie Ihre VLAN-Architektur. Gruppieren Sie IoT-Geräte nach Funktion und erforderlichem Zugriff.

- VLAN 40 (Überwachungskameras): Erlauben Sie den Datenverkehr nur zur lokalen NVR-IP und zu bestimmten NTP-Servern. Blockieren Sie den Internetzugang.

- VLAN 50 (Umweltsensoren): Erlauben Sie ausgehenden HTTPS-Verkehr zu spezifischen Cloud-Endpunkten des Anbieters. Blockieren Sie das Inter-VLAN-Routing.

- VLAN 60 (Point of Sale): Strenge PCI DSS-Konformität. Verweigern Sie jeglichen eingehenden Datenverkehr; erlauben Sie ausgehenden nur zu Zahlungsgateways.

Schritt 3: Geräteprofilierung und Schlüsselgenerierung

Generieren Sie Schlüssel nicht manuell. Verwenden Sie die API des NAC oder ein Self-Service-Portal, um eindeutige Schlüssel pro Gerät zu generieren. Binden Sie jeden Schlüssel an die MAC-Adresse des Geräts. Dies stellt sicher, dass selbst wenn ein MPSK von einem Thermostat extrahiert wird, es nicht von einem bösartigen Laptop verwendet werden kann, der das Netzwerk spoofed.

Schritt 4: Integration mit Analytics und Gastnetzwerken

Obwohl IoT-Netzwerke isoliert sind, sollte die übergeordnete Verwaltung vereinheitlicht werden. Stellen Sie sicher, dass Ihre NAC-Bereitstellung mit Ihrer umfassenderen Netzwerkstrategie übereinstimmt, einschließlich der Guest WiFi -Bereitstellung. Plattformen, die WiFi Analytics bereitstellen, können wertvolle Einblicke in die Gerätedichte und den Netzwerkzustand über alle Segmente hinweg bieten. Für mehr über Netzwerk-Grundlagen erfahren Sie unter Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Bewährte Verfahren

- MAC-Bindung erzwingen: Binden Sie den MPSK immer an die spezifische MAC-Adresse des Geräts. Versucht eine andere MAC, den Schlüssel zu verwenden, muss der NAC die Authentifizierung ablehnen.

- DHCP-Fingerprinting implementieren: Nutzen Sie DHCP-Profiling innerhalb des NAC, um Gerätetypen zu verifizieren. Wird ein MPSK, der einem 'Smart TV' zugewiesen ist, plötzlich von einem Gerät verwendet, das als 'Windows 11' identifiziert wird, lösen Sie eine automatische Quarantäne aus.

- Lebenszyklusmanagement automatisieren: Integrieren Sie die MPSK-Generierung in Ihre IT Service Management (ITSM)-Plattform. Wird ein Gerät im Anlagenverzeichnis außer Betrieb genommen, sollte der entsprechende MPSK automatisch über die API widerrufen werden.

- Regelmäßige Audits: Führen Sie vierteljährliche Audits aktiver MPSKs gegen Ihr Anlageninventar durch, um verwaiste Schlüssel zu identifizieren und zu entfernen.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

- RADIUS-Timeout-Probleme: Ist die NAC-Engine überlastet oder die Latenz hoch, können Headless-Geräte einen Timeout erleiden und keine Verbindung herstellen.

- Minderung: Stellen Sie Hochverfügbarkeit und lokalisierte RADIUS-Proxys sicher, wenn Sie es mit stark verteilten Umgebungen wie großen Einzelhandelsketten zu tun haben.

- MAC-Spoofing: Ein Angreifer klont die MAC-Adresse eines autorisierten IoT-Geräts und extrahiert dessen MPSK.

- Minderung: Verlassen Sie sich auf Deep Packet Inspection und Verhaltensprofiling. Beginnt das „Thermostat“ plötzlich, das Netzwerk auf Port 22 (SSH) zu scannen, sollten der NAC oder IDS den Port sofort isolieren.

- Roaming-Verbindungsabbrüche: Einige schlecht konzipierte IoT-Geräte verlieren die Verbindung beim Roaming zwischen APs, die MPSK verwenden.

- Minderung: Passen Sie die minimalen Basisraten an und stellen Sie eine ordnungsgemäße RF-Zellenüberlappung sicher. Für detailliertere Überlegungen zum Wireless-Design siehe BLE Low Energy Explained for Enterprise .

ROI & Geschäftsauswirkungen

Der Übergang zu einer MPSK/NAC-Architektur liefert messbaren Geschäftswert:

- Reduzierte Betriebsausgaben (OpEx): Eliminiert die Hunderte von Stunden, die IT-Teams mit der manuellen Aktualisierung globaler PSKs verbringen, wenn ein einzelnes Gerät kompromittiert oder ersetzt wird.

- Compliance-Sicherheit: Für Einzelhandels- und Gastgewerbebetriebe ist eine strikte Mikrosegmentierung eine Kernanforderung des PCI DSS. MPSK bietet einen nachweisbaren, auditierbaren Mechanismus zur Isolierung von Zahlungsterminals und vermeidet kostspielige Compliance-Strafen.

- Risikominderung: Durch die Begrenzung des Schadensausmaßes eines kompromittierten Geräts auf sein spezifisches Mikrosegment werden die potenziellen finanziellen und reputativen Schäden eines Ransomware-Angriffs mit lateraler Bewegung drastisch reduziert.

- Zukunftssicherheit: Mit der Entwicklung von Unternehmensnetzwerken wird die Integration der IoT-Sicherheit in umfassendere WAN-Strategien entscheidend. Für den Kontext einer breiteren Netzwerkarchitektur siehe SD WAN vs MPLS: The 2026 Enterprise Network Guide und The Role of SCEP and NAC in Modern MDM Infrastructure .

Key Definitions

MPSK (Multiple Pre-Shared Key)

A wireless security feature allowing multiple unique passwords to be used on a single SSID, with each password capable of triggering different network policies.

Crucial for securing headless IoT devices that cannot support enterprise 802.1X authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices attempting to access the network, ensuring they meet security requirements before granting access.

Acts as the intelligence engine behind MPSK, determining VLAN assignment based on the password used.

Dynamic VLAN Assignment

The process where a network switch or wireless controller assigns a device to a specific VLAN based on authentication credentials rather than the physical port or SSID.

Enables micro-segmentation of IoT devices broadcasting on the same wireless network.

Blast Radius

The extent of damage or lateral movement an attacker can achieve after compromising a single device or system.

MPSK and NAC drastically reduce the blast radius by isolating compromised IoT devices within strict micro-segments.

Headless Device

A computing device, typical in IoT deployments, that operates without a monitor, keyboard, or user interface.

These devices cannot prompt a user for credentials, making traditional 802.1X authentication impossible.

MAC Binding

A security control that restricts the use of a specific credential (like an MPSK) to a single, authorized MAC address.

Prevents an attacker from stealing an MPSK from a smart bulb and using it on a malicious laptop.

DHCP Fingerprinting

A profiling technique used by NAC systems to identify a device's operating system and type based on the specific sequence of DHCP options it requests.

Used to verify that a device connecting with an IoT MPSK is actually an IoT device and not a spoofed endpoint.

Micro-segmentation

A security technique that divides the network into granular, isolated zones to maintain strict access control and limit lateral movement.

The primary architectural goal of deploying MPSK and NAC for IoT security.

Worked Examples

A 300-room hotel is deploying new smart TVs, IP-based door locks, and environmental sensors. The current infrastructure uses a single global PSK for all non-corporate devices. How should the network architect redesign this for optimal security and manageability?

The architect should deploy an MPSK SSID ('Hotel-IoT'). The NAC policy engine must be configured with three distinct device profiles. Smart TVs receive unique MPSKs and are dynamically assigned to VLAN 100 (Internet only, client isolation enabled). Door locks receive unique MPSKs, are bound to their specific MAC addresses, and assigned to VLAN 110 (restricted access only to the local security server). Sensors receive unique MPSKs and are assigned to VLAN 120 (access only to the HVAC management cloud). All keys are generated via API during device onboarding.

A large retail chain needs to connect hundreds of wireless Point-of-Sale (POS) scanners and digital signage displays across 50 locations. How can they ensure PCI DSS compliance while minimizing IT overhead?

Implement a centralized NAC architecture with MPSK. The POS scanners are issued unique MPSKs and profiled into a highly restricted PCI-compliant VLAN that denies all lateral traffic and only permits outbound connections to the payment processing gateway. Digital signage displays use separate MPSKs and are dropped into a different VLAN with internet-only access for content updates. Key lifecycle management is integrated with the central asset management system.

Practice Questions

Q1. A stadium IT team needs to deploy 200 new wireless point-of-sale terminals. They plan to use MPSK. To ensure maximum security, what two profiling checks must the NAC perform before assigning the POS terminal to the secure VLAN?

Hint: Consider how to prevent a stolen MPSK from being used on a non-POS device.

View model answer

The NAC must perform MAC Binding (verifying the specific MPSK is being used by the authorized MAC address) and DHCP Fingerprinting (verifying the device requesting an IP address exhibits the characteristics of the expected POS terminal OS, not a generic laptop or smartphone).

Q2. During an audit, it is discovered that an MPSK assigned to a smart thermostat was successfully used by a contractor's laptop to gain network access. The NAC assigned the laptop to the thermostat's VLAN. What configuration failure allowed this?

Hint: Think about the relationship between the key and the device identity.

View model answer

The primary failure was a lack of MAC Binding. The MPSK was not restricted to the specific MAC address of the thermostat. Additionally, the NAC failed to enforce device profiling (e.g., DHCP fingerprinting), which would have identified the contractor's laptop as an anomalous device type for that specific key and VLAN.

Q3. A retail chain is migrating from a global PSK to MPSK. They have 5,000 legacy barcode scanners that support WPA2-Personal but cannot be updated to support newer protocols. Can MPSK be used to secure these devices, and if so, how?

Hint: Consider the client-side requirements for MPSK.

View model answer

Yes, MPSK can be used. From the perspective of the client device (the barcode scanner), MPSK is identical to standard WPA2-Personal PSK. The intelligence and differentiation happen entirely on the infrastructure side (WLC and NAC). The scanners simply need to be configured with their newly assigned, unique passwords.