Al escuchar el término conector Wi-Fi, es fácil imaginar un adaptador físico o un equipo nuevo. Sin embargo, la realidad es que una solución moderna de conector Wi-Fi es en realidad un software inteligente. Actúa como un traductor universal para su red, desbloqueando nuevas y potentes capacidades sin necesidad de reemplazar su equipo actual.

¿Qué es exactamente un conector Wi-Fi?

Aclaremos la confusión de inmediato. Un conector Wi-Fi no es un componente de hardware que se enchufa. Más bien, considérelo como un motor inteligente basado en la nube que se sitúa entre su equipo de red físico y sus sistemas de gestión de identidades.

Su función principal es traducir la identidad de un usuario en reglas de acceso seguro a la red. Esta función, sencilla pero potente, convierte una señal Wi-Fi estándar en un servicio inteligente y rico en datos que refuerza la seguridad y ofrece información empresarial de gran valor. Es el puente que conecta quién es una persona con qué se le permite hacer en su red.

Del hardware al software: una distinción clave

El término «conector» puede resultar engañoso porque a menudo evoca adaptadores físicos, como un dongle USB Wi-Fi o los módulos M.2 utilizados para las tarjetas Wi-Fi de los portátiles. Aunque se trata de conectores de hardware que permiten a un dispositivo captar una señal, son completamente diferentes de las plataformas de conector Wi-Fi basadas en software de las que hablamos aquí.

Un conector de software es un servicio que se integra con el hardware que ya posee de proveedores como Cisco Meraki , Aruba o UniFi . No proporciona la señal Wi-Fi; controla el acceso a la misma.

Un conector Wi-Fi de software es como un portero digital para su red. No construye la discoteca, pero comprueba cada identificación en la puerta, asegurándose de que solo entren las personas adecuadas y manteniendo un registro de quién entra y sale.

Para que esta distinción quede más clara, comparemos ambos frente a frente.

Conectores de hardware frente a conectores de software de un vistazo

Esta tabla desglosa las diferencias fundamentales entre los conectores Wi-Fi tradicionales basados en hardware y las soluciones de software modernas.

Como puede ver, uno consiste en crear una conexión para un único dispositivo, mientras que el otro trata de gestionar de forma inteligente las conexiones de todo un recinto.

La demanda moderna de un Wi-Fi más inteligente

En el mundo conectado de hoy, ofrecer simplemente una señal Wi-Fi ya no es suficiente. El Reino Unido, por ejemplo, va camino de alcanzar una penetración de Internet del 97,8 % y la asombrosa cifra de 99,3 millones de conexiones móviles para 2026. Esto convierte un Wi-Fi para invitados fiable en una necesidad absoluta para las empresas. Puede profundizar en las tendencias digitales del Reino Unido en este informe detallado de DataReportal .

Con las expectativas de los usuarios de un acceso fluido y seguro en su punto más alto, los recintos se ven presionados a ofrecer algo más que una simple conexión. Necesitan una solución que sea segura y capaz de aportar un valor empresarial real.

Aquí es donde un conector de software realmente destaca. Habilita las funciones avanzadas que satisfacen las demandas modernas:

- Acceso basado en la identidad: concesión de permisos de red en función del rol del usuario (como personal, invitado o contratista) en lugar de una única contraseña compartida.

- Incorporación sin contraseñas: permite a los usuarios conectarse de forma automática y segura sin necesidad de introducir credenciales, utilizando tecnologías como OpenRoaming.

- Analítica procesable: captura de datos anonimizados sobre la afluencia de visitantes, los tiempos de permanencia y las tasas de retorno, convirtiendo su Wi-Fi en una potente herramienta de inteligencia empresarial.

Cómo los conectores permiten una autenticación segura basada en la identidad

Una solución de conector Wi-Fi basada en software cambia por completo las reglas del juego del acceso a la red. Le aleja del simple y a menudo inseguro intercambio de contraseñas para acercarle a un proceso sólido y basado en la identidad. Piense en ello como un portero digital inteligente para su red. En lugar de pedir una contraseña que cualquiera podría tener, comprueba una identificación digital verificada, asegurándose de que solo entren las personas autorizadas.

Para el usuario final, todo este proceso resulta increíblemente fluido, pero entre bastidores es enormemente seguro. Cuando un miembro del personal intenta conectarse al Wi-Fi corporativo en su portátil o teléfono, su dispositivo simplemente envía una solicitud a la red. La red, al trabajar con un conector de software, ni siquiera pide una contraseña. En su lugar, reenvía esa solicitud al conector en la nube.

Aquí es donde ocurre la magia. El conector se comunica directamente con el directorio de identidades de confianza de su organización, como Microsoft Entra ID (lo que antes era Azure AD) o Google Workspace. Comprueba la identidad del usuario con sus credenciales de trabajo existentes, confirmando que es un empleado activo y legítimo.

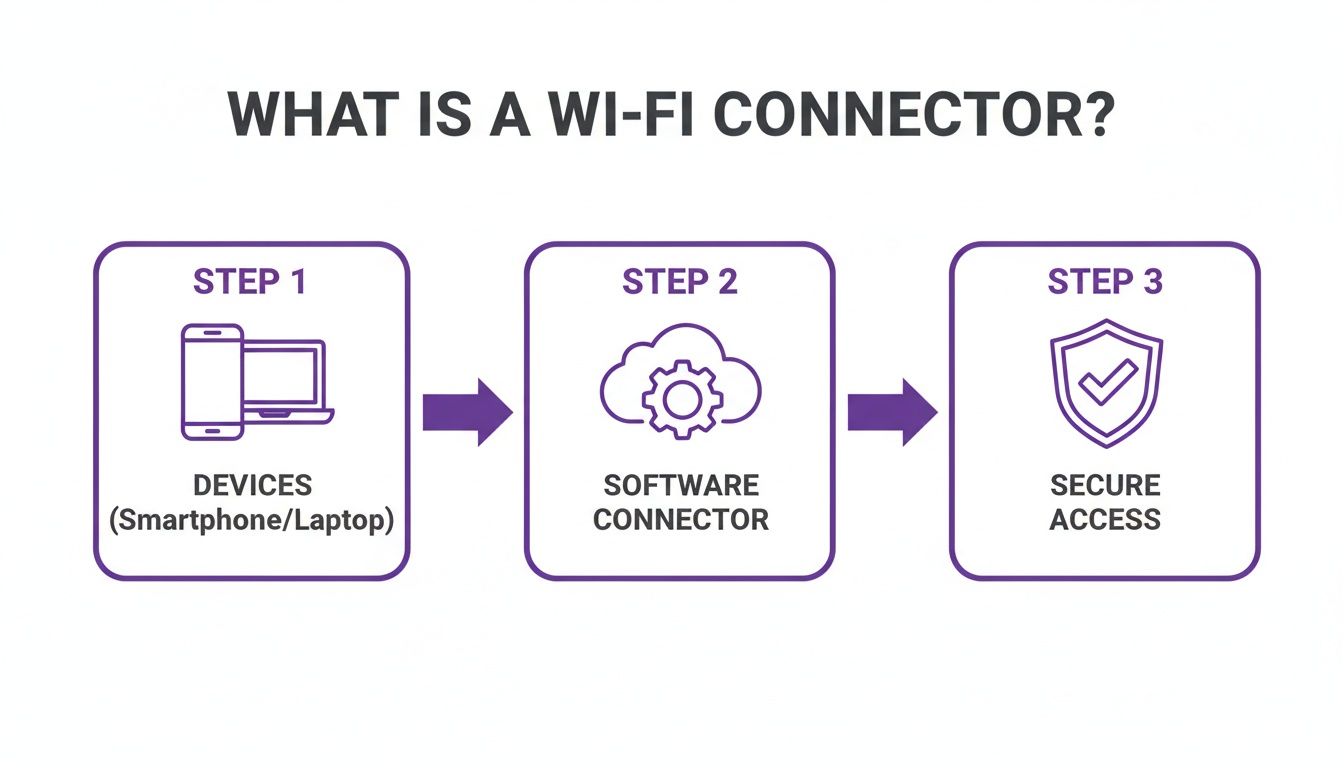

El siguiente diagrama de flujo muestra cómo un conector actúa como puente entre los dispositivos y el acceso seguro a la red.

Esto visualiza el trabajo principal de un conector de software: es el intermediario inteligente que autentica la identidad de un dispositivo antes de conceder el acceso seguro a la red.

De la identidad al certificado de acceso

Una vez confirmada la identidad del usuario, el conector se pone a trabajar y emite automáticamente un certificado digital único y temporal solo para su dispositivo. Este certificado es como un pasaporte seguro e intransferible para su red. El dispositivo muestra este pasaporte a la red Wi-Fi, que lo considera válido y concede el acceso, todo ello sin que el usuario tenga que escribir nunca una contraseña.

Esta es la base misma de un modelo de seguridad de confianza cero (Zero Trust). El acceso nunca se da por sentado ni se basa en una confianza implícita; siempre se gana mediante la verificación directa de la identidad para cada conexión. Este enfoque reduce drásticamente los riesgos derivados del robo de contraseñas o del acceso no autorizado.

Al vincular el acceso a la red directamente a una identidad verificada, un conector de software hace que la red sea inherentemente más inteligente. Ya no se trata solo de qué dispositivo se conecta, sino de quién está detrás de él, cuál es su rol y qué nivel de acceso debería tener.

El problema de los métodos de seguridad obsoletos

Este enfoque basado en certificados está a años luz de los métodos más antiguos y menos seguros que, sorprendentemente, siguen siendo bastante comunes. Estas técnicas heredadas dejan enormes vulnerabilidades que los conectores modernos están diseñados específicamente para solucionar.

- Contraseñas compartidas (PSK): utilizar una única contraseña para todo el personal es un gran dolor de cabeza en materia de seguridad. Si un solo empleado se marcha en malos términos, se enfrenta a la necesidad de cambiar la contraseña en todos y cada uno de los dispositivos de la organización: una pesadilla logística.

- Listas blancas de direcciones MAC: esto implica registrar manualmente la dirección de hardware única (MAC) de cada dispositivo que necesita acceso. Esto no solo requiere muchísimo tiempo para los equipos de TI, sino que las direcciones MAC también pueden ser fácilmente «falsificadas» o copiadas por los atacantes, lo que inutiliza la medida de seguridad.

Ambos métodos tradicionales tratan a todos los usuarios y dispositivos por igual, sin ofrecer ninguna forma de establecer reglas diferentes para roles distintos. Para profundizar en las alternativas modernas, puede interesarle nuestra guía completa sobre la seguridad Wi-Fi basada en la identidad .

Creación de políticas de acceso granulares

El verdadero poder de una plataforma de conector Wi-Fi es la capacidad de crear políticas de acceso granulares. Dado que el conector sabe quién intenta conectarse, los administradores pueden establecer reglas específicas basadas en los roles de usuario ya definidos en su directorio de identidades.

Por ejemplo, podría configurar su red para que:

- Los ejecutivos corporativos obtengan acceso sin restricciones a todos los servidores internos y recursos de red.

- Los miembros del equipo de marketing puedan acceder al CRM de la empresa y a las herramientas de marketing, pero tengan bloqueado el acceso a las bases de datos financieras confidenciales.

- Los contratistas externos solo tengan acceso a Internet, manteniéndolos completamente separados de la red corporativa interna.

Alcanzar este nivel de control es casi imposible con contraseñas compartidas. Un conector de software automatiza esta segmentación, reforzando la seguridad y simplificando enormemente la gestión de la red. Garantiza que los usuarios solo tengan acceso a lo que necesitan absolutamente, siguiendo estrictamente el principio de mínimo privilegio.

Creación de una experiencia de invitado fluida con OpenRoaming

Para cualquier recinto de hostelería, comercio minorista o transporte, la experiencia del Wi-Fi para invitados es una parte fundamental de la primera impresión. Un proceso de inicio de sesión torpe y frustrante puede arruinar la percepción de un cliente antes incluso de que haya pedido un café. Una solución de conector wi fi basada en software cambia por completo las reglas del juego, permitiendo un acceso seguro y sin fricciones a través de potentes tecnologías como OpenRoaming.

Este sistema acaba con los molestos Captive Portal y las contraseñas compartidas inseguras. En su lugar, considérelo como un «pasaporte digital» para el Wi-Fi.

Una vez que un invitado se autentica en un recinto participante, su dispositivo obtiene un perfil seguro y permanente. Este perfil le permite conectarse de forma automática y segura en cualquiera de las miles de ubicaciones de la federación global de OpenRoaming.

El poder de conectarse una vez y estar conectado en todas partes

Imagine a un huésped que se registra en su hotel y se conecta al Wi-Fi una sola vez. Al día siguiente, visita una cafetería cercana y su teléfono se conecta automáticamente, sin tener que buscar contraseñas. Más tarde esa misma semana, viaja por un aeropuerto y, de nuevo, su dispositivo se conecta a Internet de forma instantánea y segura. Este es el futuro del acceso público a Wi-Fi, y ya está aquí.

Esta itinerancia fluida está impulsada por Passpoint, la tecnología subyacente en la que se basa OpenRoaming. Permite que diferentes redes Wi-Fi reconozcan y confíen en las credenciales preaprobadas de un usuario. Un conector Wi-Fi es la pieza que lo hace posible, uniendo la red de su recinto a esta federación global.

Una solución de conector wi fi que utiliza OpenRoaming transforma su recinto de una isla aislada de conectividad en parte de una red global de confianza. Esto elimina por completo la fricción del inicio de sesión, aumentando la satisfacción de los invitados y fomentando visitas más largas y frecuentes.

Este modelo sin fricciones está a años luz de la experiencia, demasiado común, de configurar nuevos dispositivos en casa, donde incluso un lavavajillas nuevo puede exigir una cuenta en la nube solo para funcionar. Con OpenRoaming, la atención se centra directamente en la comodidad del usuario, sin comprometer nunca la seguridad.

Seguridad cifrada desde el primer paquete

Seamos sinceros: las redes Wi-Fi públicas tienen mala reputación en cuanto a seguridad, y con razón. Las redes abiertas transmiten datos sin cifrar, lo que facilita que actores malintencionados intercepten información personal. Esto supone una gran preocupación para los invitados y una posible responsabilidad para los recintos.

OpenRoaming, habilitado por un conector Wi-Fi, resuelve este problema de raíz. Las ventajas de seguridad están integradas:

- Cifrado empresarial WPA2/WPA3: a diferencia de las redes abiertas, cada conexión OpenRoaming está cifrada desde el primer paquete. Este sólido estándar protege todos los datos del usuario mientras viajan por el aire.

- Protección contra ataques «Man-in-the-Middle»: dado que la autenticación se basa en un certificado digital de confianza, los usuarios están protegidos frente a puntos de acceso falsos o «gemelos malvados» diseñados para robar sus credenciales.

- Se acabaron las contraseñas compartidas: elimina por completo la necesidad de una contraseña única y fácilmente vulnerable para todos los invitados, que es uno de los puntos débiles más comunes en la seguridad Wi-Fi de los recintos.

Este enfoque ofrece seguridad de nivel empresarial para su red de cara al público, proporcionando a sus invitados una auténtica tranquilidad mientras se conectan. Para aquellos que deseen profundizar, pueden obtener más información sobre qué es OpenRoaming y cómo funciona en nuestra guía detallada. Al implementar este estándar, no solo mejora la experiencia de los invitados, sino que también eleva drásticamente la postura de seguridad de su recinto.

Cómo conectar un conector Wi-Fi a su red

Para cualquier administrador de TI, la idea de incorporar una nueva solución de red suele provocar un temor familiar: el proyecto de «arrancar y reemplazar». El miedo a una revisión costosa y disruptiva puede detener en seco incluso las actualizaciones más prometedoras. Afortunadamente, las plataformas de conector Wi-Fi basadas en software actuales están diseñadas para evitar exactamente este dolor de cabeza.

Estos conectores actúan como una capa de software inteligente que se sitúa «por encima» de su hardware de red actual. No es necesario desechar sus puntos de acceso (AP) existentes y empezar de cero.

Compatibilidad con los principales proveedores de red

Una de las mejores cosas de un conector basado en la nube es lo bien que interactúa con los demás. Tanto si su organización ya ha invertido en Cisco Meraki , Aruba , Ruckus , Mist o Ubiquiti UniFi, el conector está diseñado para integrarse sin problemas. Esta flexibilidad supone un gran alivio para los equipos de TI, ya que significa que sus inversiones en hardware existentes están a salvo.

Entonces, ¿cómo funciona? La integración simplemente redirige las solicitudes de autenticación de sus puntos de acceso al conector en la nube. En lugar de que su hardware local decida quién entra en la red, ese trabajo se transfiere a un motor basado en la nube mucho más inteligente. Este enfoque significa que puede tener todo en funcionamiento en cuestión de semanas, no de meses.

Piense en ello como darle un nuevo cerebro al sistema nervioso existente de su red, en lugar de realizar un trasplante completo. El resultado es una red mucho más rápida, segura e inteligente sin ninguna de las interrupciones quirúrgicas.

Esta capacidad de implementación rápida es cada vez más importante. Se prevé que el mercado de conectividad fija del Reino Unido, que es la base de todo el rendimiento Wi-Fi, alcance los 36.570 millones de dólares en 2026, impulsado por una enorme expansión de las redes de fibra óptica. Para las empresas, esto significa que su Wi-Fi corporativo y para invitados por fin puede ofrecer velocidades de nivel gigabit. Una solución optimizada de conector Wi-Fi es la clave para aprovechar este nuevo potencial sin demora. Para tener una visión completa, puede explorar el informe completo sobre el mercado de conectividad del Reino Unido .

El proceso de implementación simplificado

Entonces, ¿cómo es realmente la implementación de un conector de software? El proceso es sorprendentemente sencillo, sobre todo porque elimina la necesidad de un hardware local engorroso, como los servidores RADIUS tradicionales. Aunque cada red es diferente, los pasos de alto nivel suelen seguir un camino claro.

Vale la pena detenerse a ver lo diferente que es este enfoque moderno de la antigua forma de hacer las cosas. Configurar un servidor de autenticación local era un proyecto importante en sí mismo, lleno de costes ocultos y complejidades.

Implementación de RADIUS tradicional frente a conector en la nube

La tabla lo deja claro: los conectores en la nube no solo añaden nuevas funciones; cambian fundamentalmente la economía y el esfuerzo que supone gestionar el acceso seguro a la red.

El proceso de configuración real refleja esta nueva simplicidad:

- Configurar nuevos SSID: comenzará creando nuevos nombres de red inalámbrica (SSID) para separar sus grupos de usuarios, como «Staff_Secure» y «Guest_WiFi».

- Apuntar la autenticación a la nube: dentro del panel de su hardware (como Meraki o UniFi), indicará a estos nuevos SSID que envíen todas las solicitudes de autenticación a la plataforma del conector en la nube.

- Integrar su proveedor de identidades: a continuación, conectará la plataforma a su fuente de identidades existente, como Microsoft Entra ID o Google Workspace. Así es como el conector sabe quiénes son sus usuarios y a qué grupos pertenecen.

- Definir políticas de acceso: por último, establecerá las reglas. Puede definir qué grupos de usuarios pueden acceder a qué SSID y qué recursos de red se les permite utilizar, todo desde una interfaz sencilla.

Este proceso elimina por completo la necesidad de gestionar esos complicados servidores de autenticación locales, que durante mucho tiempo han sido una fuente de gastos generales de TI y dolores de cabeza en materia de seguridad. Centraliza el control en un panel en la nube fácil de usar.

Si tiene curiosidad por las opciones específicas, puede explorar una biblioteca completa de conectores Wi-Fi disponibles para ver cómo encajan con diferentes sistemas de hardware e identidad. Es un enfoque moderno que simplifica la gestión de la red y le permite conseguir una red más segura e inteligente mucho más rápido.

Conversión de los datos Wi-Fi en inteligencia empresarial procesable

Hasta ahora, hemos visto cómo una plataforma de conector Wi-Fi puede blindar la seguridad de su red y facilitar el acceso. Pero su verdadero valor va mucho más allá del departamento de TI. Ese mismo motor de software es también una potente herramienta de recopilación de datos, que transforma su Wi-Fi de una simple utilidad en una mina de oro de inteligencia empresarial.

A medida que el conector gestiona el proceso de autenticación de cada usuario, captura valiosos datos de origen (first-party data). Ve quién visita sus ubicaciones físicas, con qué frecuencia regresan y cuánto tiempo se quedan. No se trata solo de datos abstractos; es una ventana directa al comportamiento de los clientes dentro de su espacio físico.

Esta información puede introducirse directamente en paneles de analítica, CRM y plataformas de marketing, lo que le permite conectar por fin sus esfuerzos digitales con los resultados del mundo real. De repente, su red Wi-Fi ya no es solo un centro de costes: se convierte en un activo generador de ingresos con un claro retorno de la inversión.

De los datos sin procesar a la información del mundo real

Los datos capturados por un conector Wi-Fi le ayudan a responder a preguntas empresariales críticas que antes eran difíciles, si no imposibles, de abordar. Puede dejar de adivinar y empezar a tomar decisiones basadas en datos al comprender cómo se mueven e interactúan físicamente las personas en su espacio.

Estas son algunas de las métricas clave que puede desbloquear:

- Afluencia y recuento de visitantes: mida con precisión cuántas personas cruzan sus puertas cada día, semana o mes.

- Tiempo de permanencia: vea cuánto tiempo se quedan los visitantes de media, lo que le ayudará a medir el nivel de interacción y a optimizar los niveles de personal.

- Frecuencia de visita y fidelidad: distinga fácilmente a sus clientes más fieles y recurrentes de los que le visitan por primera vez.

- Tasas de conversión: compare el número de usuarios de Wi-Fi con el total de transacciones para comprender cómo la interacción digital impulsa las ventas.

Este es el tipo de información que otorga a los recintos físicos el mismo poder analítico del que han disfrutado los sitios de comercio electrónico durante años. Por fin puede ver quiénes son realmente sus clientes y qué les hace volver.

Al desbloquear los datos de origen de su espacio físico, un conector Wi-Fi tiende un puente entre sus mundos online y offline. Le ofrece una visión unificada del recorrido del cliente, desde su primera interacción digital hasta su visita más reciente a la tienda.

Puesta en práctica de la inteligencia empresarial

Veamos cómo diferentes sectores pueden convertir esta información en resultados tangibles. Las aplicaciones son increíblemente diversas, lo que demuestra realmente lo versátil que es esta tecnología.

1. Cadenas minoristas:

Un minorista de ropa puede identificar a su 10 % de compradores más fieles en función de la frecuencia de sus visitas. A continuación, puede utilizar una plataforma de marketing integrada para enviarles automáticamente una oferta personalizada para su próxima visita, impulsando la repetición de compras y aumentando el valor del ciclo de vida del cliente.

2. Recintos de hostelería:

Un hotel puede reconocer a un huésped que regresa en el momento en que se conecta al Wi-Fi. Esto permite al personal de recepción ofrecer una bienvenida personalizada, tal vez mencionando una preferencia de su última estancia, creando una experiencia memorable y de alto nivel.

3. Centros sanitarios:

Un hospital puede analizar el flujo de pacientes y los tiempos de permanencia en las distintas zonas de espera. Estos datos pueden señalar cuellos de botella, lo que permite a los administradores reasignar recursos o ajustar los horarios de las citas para reducir los tiempos de espera y mejorar la experiencia del paciente.

4. Centros comerciales:

Un gran centro comercial puede medir el impacto de una campaña publicitaria digital haciendo un seguimiento de cuántas personas que vieron un anuncio online visitaron posteriormente el centro. Esto proporciona un vínculo directo y medible entre el gasto en marketing y la afluencia física, demostrando un claro retorno de la inversión.

En todos los casos, la plataforma de conector Wi-Fi es el motor que recopila los datos sin procesar y los prepara para la acción. Para profundizar realmente en estos datos Wi-Fi, las organizaciones suelen utilizar plataformas especializadas. Si desea saber cómo seleccionar las herramientas adecuadas, puede resultarle útil esta guía sobre software de inteligencia empresarial . Proporciona una comparación clara que puede ayudarle a convertir la analítica de visitantes sin procesar en decisiones estratégicas que repercutan directamente en sus resultados.

La teoría que hay detrás del conector Wi-Fi está muy bien, pero ¿cómo ayudan realmente estas funciones avanzadas a las empresas reales? La mejor forma de comprender su impacto es verlo en acción. Estos ejemplos muestran cómo una única solución de software puede resolver problemas muy diferentes para el personal, los residentes y los invitados, al tiempo que descubre una valiosa inteligencia empresarial.

Veamos algunos escenarios en los que un conector convierte una red estándar en un verdadero activo estratégico.

Vida inteligente en viviendas multiinquilino

Imagine un moderno bloque de apartamentos o una residencia de estudiantes. El administrador de la propiedad tiene dos grandes retos: proporcionar a cientos de residentes un Wi-Fi privado y seguro, y también dar al personal y a los contratistas el acceso que necesitan para hacer su trabajo. Una única red con una contraseña compartida sería una pesadilla de seguridad y un dolor de cabeza constante para el servicio de asistencia.

Aquí es exactamente donde una solución de conector Wi-Fi demuestra su valía. Puede crear múltiples experiencias de red separadas a partir del mismo hardware físico.

Para los residentes: cada piso obtiene su propia red privada y segura mediante una tecnología como la clave precompartida basada en la identidad (iPSK). Esto proporciona a cada residente su propia contraseña única, creando una burbuja segura para todos sus dispositivos personales. Esto es vital para conectar dispositivos «sin interfaz» (headless) como televisores inteligentes, consolas de videojuegos y altavoces inteligentes que no pueden gestionar inicios de sesión complejos.

Para el personal: al mismo tiempo, el personal del edificio, desde mantenimiento hasta administración, puede conectarse a una red de personal segura y completamente separada. Al utilizar el inicio de sesión único (SSO) vinculado al proveedor de identidades de la empresa, obtienen acceso instantáneo basado en certificados sin tener que escribir nunca una contraseña.

El conector gestiona todo esto de forma automática. Mantiene el tráfico de los residentes aislado del tráfico del personal, ofrece a los inquilinos una verdadera experiencia de hogar y simplifica el acceso a los empleados, todo ello controlado desde un único panel en la nube.

Mejora de la experiencia de los invitados y del personal en el sector de la hostelería

Ahora, pasemos a un hotel grande y concurrido. Las prioridades aquí son una experiencia fluida para los huéspedes, una seguridad sólida para las operaciones y la comprensión del comportamiento de los huéspedes para mejorar el servicio. Una plataforma de conector Wi-Fi aborda las tres cuestiones.

Para los huéspedes, el conector hace posible una función como OpenRoaming. Un huésped se autentica una vez en su primera visita y, a partir de ahí, su dispositivo se conecta de forma automática y segura cada vez que regresa o visita otro recinto de la red. Esto elimina los inicios de sesión torpes y repetitivos en el Captive Portal que tan a menudo frustran a los viajeros.

Al eliminar la fricción del inicio de sesión, los hoteles pueden aumentar significativamente las puntuaciones de satisfacción de los huéspedes. El Wi-Fi se convierte en una utilidad invisible y fiable que simplemente funciona, de forma muy parecida a las luces o el agua de su habitación.

Para el personal del hotel, el conector se integra con un directorio corporativo como Microsoft Entra ID . Esto permite a los empleados conectarse a una red de personal segura mediante una autenticación basada en certificados y sin contraseñas. El acceso está vinculado directamente a su puesto de trabajo y se revoca al instante en el momento en que abandonan la empresa, lo que supone una enorme mejora de la seguridad.

Por último, el equipo de gestión del hotel puede utilizar la analítica integrada. Pueden ver cuántos huéspedes utilizan el bar del vestíbulo por la noche o cuánto tiempo se queda la gente en la cafetería. Esto proporciona datos reales para ayudar a optimizar el personal, realizar promociones e incluso mejorar la distribución.

Demostración del ROI del marketing en el comercio minorista

En un centro comercial, el reto vuelve a ser diferente. El objetivo principal es atraer a los compradores, conseguir que se queden más tiempo y averiguar qué campañas de marketing están impulsando realmente la afluencia. Un conector proporciona las herramientas para hacer precisamente eso, tendiendo un puente entre el marketing digital y lo que ocurre en el mundo físico.

Al ofrecer Wi-Fi público seguro a través de un portal de suscripción (opt-in), el centro comercial puede crear una valiosa base de datos de marketing de origen. Con estos datos, pueden medir el impacto directo de sus campañas digitales. Por ejemplo, pueden hacer un seguimiento de cuántas personas que recibieron una promoción por correo electrónico visitaron físicamente el centro durante la semana siguiente.

Esto les proporciona pruebas sólidas del ROI del marketing, una métrica que siempre ha sido increíblemente difícil de capturar para los recintos físicos.

Respuestas a sus preguntas sobre el conector Wi-Fi

Cuando se analiza la creación de redes basadas en la identidad, es natural que surjan preguntas. Lo entendemos. Aquí abordamos algunas de las consultas más comunes de los administradores de TI y los propietarios de empresas sobre lo que una solución de conector Wi-Fi basada en software significa realmente para usted en el día a día.

¿Es seguro un conector Wi-Fi de software para uso empresarial?

Sí, absolutamente. De hecho, los conectores de software modernos se basan en un modelo de seguridad de confianza cero (Zero Trust), lo que los hace mucho más seguros que las formas antiguas de hacer las cosas. En lugar de pasar una contraseña compartida que puede verse comprometida fácilmente, se vinculan con su proveedor de identidades existente, como Microsoft Entra ID u Okta.

Cada usuario obtiene un certificado único y específico para su dispositivo para conectarse. Esto significa que el acceso está vinculado a una identidad verificada, no a una contraseña que se pueda compartir, robar u olvidar. Todas las conexiones, incluso las de los invitados que utilizan OpenRoaming, están cifradas desde el principio, protegiendo a todos de los ataques de red más comunes.

¿Necesito reemplazar mi hardware Wi-Fi existente?

No, y esa es una de las mayores ventajas. Un conector de software en la nube está diseñado para ser independiente del proveedor, funcionando como una capa inteligente sobre su red actual. No importa si utiliza Meraki, Aruba, Ruckus, Mist o UniFi: el conector se integra con los puntos de acceso que ya tiene.

El proceso consiste simplemente en reconfigurar sus SSID para dirigir las solicitudes de autenticación a la plataforma en la nube. Es una forma inteligente de actualizar las capacidades de su red sin el coste y el dolor de cabeza que supone un proyecto completo de sustitución de hardware.

El objetivo de un conector moderno es mejorar, no reemplazar. Desbloquea nuevas funciones del hardware en el que ya ha invertido, aumentando su valor y manteniendo una implementación sencilla y asequible.

¿Cómo gestiona un conector los dispositivos que no pueden autenticarse?

Este es un rompecabezas común, especialmente en lugares como la hostelería o los edificios residenciales. Los conectores avanzados cuentan con una solución inteligente llamada sistema de clave precompartida basada en la identidad (iPSK). Esta función permite a un administrador, o incluso a un usuario final como un inquilino, generar una contraseña Wi-Fi única para cada uno de sus dispositivos «sin interfaz» (headless), como televisores inteligentes, impresoras o consolas de videojuegos.

Este enfoque mantiene su seguridad estricta y su red segmentada, ya que cada dispositivo tiene su propia clave que puede gestionarse o revocarse individualmente. Cierra eficazmente las brechas de seguridad que se derivan del uso de una única contraseña compartida para docenas de dispositivos diferentes en una misma red.

¿Qué tipo de ROI puedo esperar de una solución de conector?

El retorno de su inversión se manifiesta en algunas áreas clave. En el aspecto operativo, ahorrará una enorme cantidad de tiempo de TI al automatizar el proceso de incorporación de usuarios y eliminar todos esos tickets del servicio de asistencia relacionados con contraseñas. Desde una perspectiva empresarial, la analítica que obtiene de la autenticación Wi-Fi le proporciona una información increíble sobre el comportamiento de los clientes, la frecuencia de las visitas y los tiempos de permanencia.

Estos datos de origen son oro. Puede utilizarlos para personalizar el marketing, fidelizar a los clientes y fomentar la repetición de compras. Es un retorno medible que convierte su Wi-Fi de un centro de costes en un verdadero activo estratégico.

¿Está listo para ir más allá de las contraseñas y convertir su Wi-Fi en una plataforma segura e inteligente? Descubra cómo Purple puede trabajar con su red existente para ofrecer un acceso sin contraseñas y una potente analítica. Explore la plataforma Purple hoy mismo .