Ha visto un captive portal miles de veces. Es esa página de inicio de sesión que aparece en su teléfono o computadora portátil justo después de conectarse al Wi-Fi en una cafetería, hotel o aeropuerto. Es una página web que esencialmente captura su dispositivo, obligándolo a interactuar con ella (ingresando un correo electrónico, aceptando términos o iniciando sesión) antes de otorgarle acceso completo a Internet.

El portero digital de su red Wi-Fi

Piense en un captive portal como la versión digital de la recepción de un hotel. Cuando llega, no se dedica a deambular hasta encontrar una habitación vacía. Se detiene en la recepción, da sus datos, acepta las reglas y recibe una tarjeta de acceso. Solo entonces puede acceder a su habitación.

Un captive portal hace exactamente eso para una red inalámbrica. Es una puerta de enlace estratégica que intercepta el primer bit de tráfico web de cualquier dispositivo recién conectado. En lugar de permitir que los usuarios naveguen libremente, redirige su navegador a una página de destino específica que usted controla. Hasta que no completen la acción que usted requiera en esa página, su acceso a Internet estará bloqueado.

Las tres funciones principales

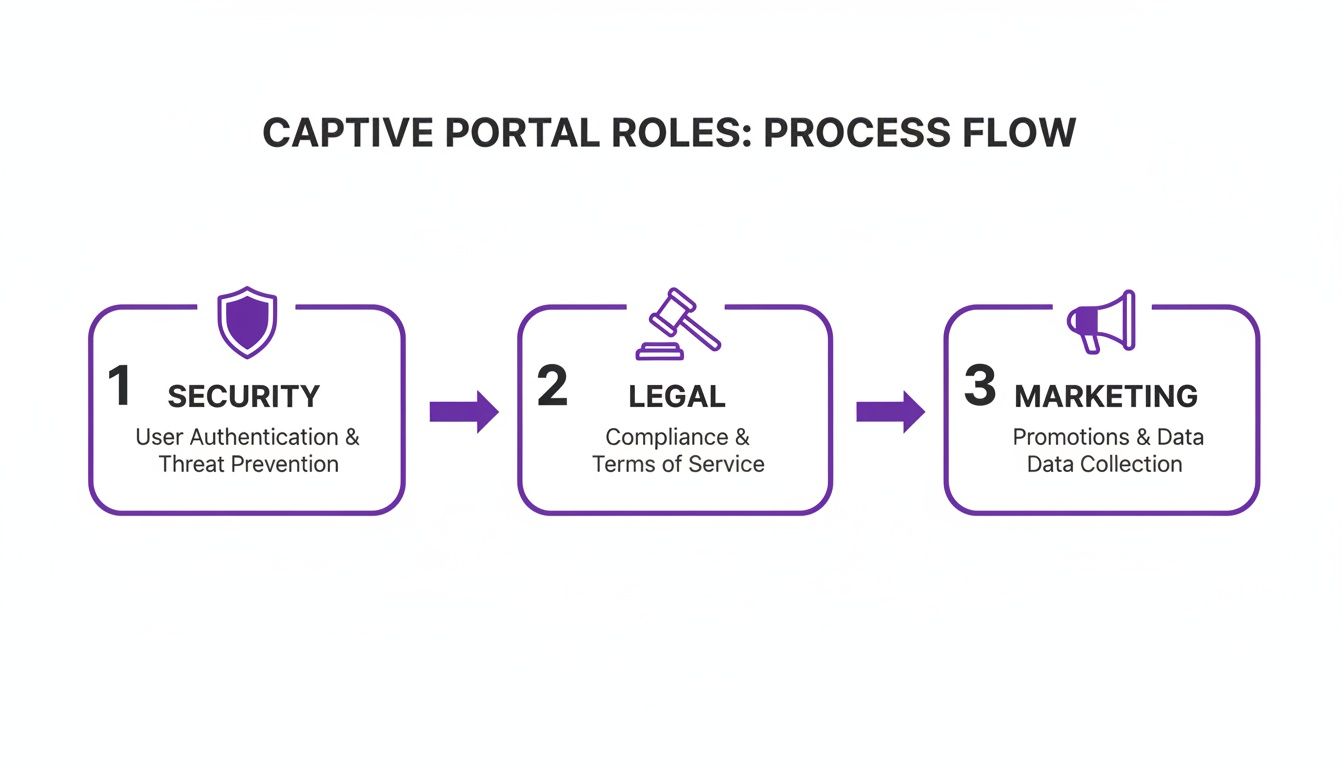

En el fondo, un captive portal no es solo una simple pantalla de inicio de sesión; es una herramienta versátil que cumple tres funciones distintas para cualquier empresa que ofrezca Wi-Fi para invitados. Comprender estas funciones ayuda a aclarar por qué son tan vitales en entornos públicos y privados.

Es el primer contacto entre el usuario y su red, y es responsable de gestionar la seguridad, el cumplimiento normativo e incluso el marketing.

Al gestionar esta interacción inicial, un captive portal transforma un servicio básico (el acceso a Internet) en un activo poderoso para la seguridad, el cumplimiento legal y el crecimiento empresarial.

Esta interacción inicial garantiza que cada conexión esté registrada, cumpla con las normativas y sea potencialmente valiosa. A continuación, se detalla de forma sencilla cómo estas tres funciones ofrecen beneficios reales.

Las tres funciones principales de un captive portal

Cada función trabaja en conjunto para convertir lo que podría ser una conexión abierta y anónima en un punto de contacto gestionado y seguro para su empresa.

Cómo funciona un captive portal paso a paso

Para entender realmente lo que hace un captive portal, es útil abrir el capó y ver cómo funciona el motor. Aunque para el usuario parece un momento único y fluido, el viaje desde la conexión a una red Wi-Fi hasta la navegación por la web es en realidad una danza cuidadosamente coreografiada de intercambios técnicos.

Piense en el captive portal como un controlador de tráfico amable pero firme en un cruce concurrido. Antes de que pueda incorporarse a la autopista principal de Internet, este controlador debe verificar sus credenciales y darle luz verde. Todo este proceso se desarrolla en cuatro pasos distintos.

Paso 1: Conexión e intercepción

Todo comienza en el momento en que un usuario elige su red Wi-Fi en su dispositivo. A medida que su teléfono o computadora portátil se conecta al punto de acceso, intenta inmediatamente conectarse a Internet, tal vez cargando una página de inicio o buscando notificaciones de aplicaciones.

Aquí es donde interviene el guardián de la red, generalmente un firewall o gateway. Está configurado para detectar cualquier dispositivo que aún no haya sido autenticado. En lugar de dejar que la solicitud pase a la Internet pública, la intercepta.

Paso 2: Redirección al portal

Una vez capturado, el sistema realiza un pequeño truco conocido como redirección DNS. El Sistema de Nombres de Dominio (DNS) es básicamente la libreta de direcciones de Internet; traduce los nombres de sitios web fáciles de recordar en direcciones IP legibles por máquinas.

En este paso, la red esencialmente le dice al dispositivo del usuario: "Olvida el sitio web que pediste; primero te enviaré a esta dirección específica". Esa dirección es, por supuesto, la página web del captive portal. Este desvío forzado es la razón por la que, sin importar lo que intente hacer, siempre aterriza primero en esa pantalla de inicio de sesión de la marca.

La magia central de un captive portal es esta redirección inicial. Crea un 'jardín vallado', asegurándose de que no pase ningún tráfico de Internet hasta que el usuario haya seguido las reglas en la página de destino designada.

Este proceso garantiza que todos y cada uno de los usuarios se canalicen a través del mismo punto de entrada controlado, creando una experiencia de incorporación coherente y segura.

Paso 3: Interacción del usuario y autenticación

Ahora, el usuario está viendo la página del captive portal. Aquí, debe completar cualquier acción que requiera la empresa. Esta interacción puede variar enormemente dependiendo de los objetivos de la organización y es un punto de contacto crítico para la seguridad, el cumplimiento legal y el marketing.

Las acciones comunes incluyen:

- Aceptar los términos: Simplemente marcar una casilla para aceptar la Política de Uso Aceptable (AUP).

- Inicio de sesión simple: Ingresar una dirección de correo electrónico, un número de teléfono o usar una cuenta de redes sociales para iniciar sesión.

- Ingreso de cupón: Escribir un código precompartido, lo cual es común en hoteles o puntos de acceso de pago.

- Envío de formulario: Completar una encuesta rápida o suscribirse a un boletín de marketing.

Esta es la fase de "registro", donde el usuario proporciona las credenciales o el consentimiento necesarios para avanzar.

Paso 4: Acceso concedido

Una vez que el usuario completa con éxito la acción requerida, el sistema del captive portal envía un mensaje de vuelta al gateway de la red. Le dice al firewall que el dispositivo del usuario (identificado por su dirección MAC única) ahora está autenticado y listo para funcionar.

El gateway actualiza sus registros, derribando efectivamente el "muro" para ese dispositivo específico. El controlador de tráfico les da paso y todas sus solicitudes de Internet ahora fluyen libremente. El usuario puede navegar por la web, revisar correos electrónicos y usar aplicaciones sin más interrupciones durante el resto de su sesión.

Esta infografía muestra cómo se unen las diferentes funciones empresariales durante este proceso.

Como puede ver, un solo captive portal combina a la perfección controles de seguridad, acuerdos legales y oportunidades de marketing en una experiencia de usuario unificada.

Casos de uso de un captive portal en el mundo real

Pasemos de los diagramas técnicos a la práctica. Un captive portal es mucho más que una simple página de inicio de sesión; es una herramienta versátil que las empresas adaptan para cumplir con sus objetivos operativos específicos. Su verdadero valor cobra vida cuando se ve cómo diferentes industrias lo utilizan para resolver desafíos únicos, reforzar la seguridad y abrir nuevas oportunidades de negocio.

Desde el vestíbulo de un hotel hasta la sala de espera de un hospital, ese punto de conexión inicial se transforma de una puerta de enlace genérica en un instrumento diseñado específicamente para la interacción y el control.

Hostelería: Mejorando la experiencia del huésped

En el sector de la hostelería, la experiencia del huésped lo es todo. Los hoteles, restaurantes y lugares de eventos utilizan captive portals no solo para marcar la casilla de "Wi-Fi gratis", sino para integrarlo a la perfección en todo el recorrido del cliente. Un huésped puede iniciar sesión utilizando su número de habitación y apellido, creando una conexión instantánea, segura y personal.

Este primer contacto digital se convierte en un poderoso canal de comunicación. El portal se puede utilizar para:

- Promocionar servicios en las instalaciones: Mostrar una oferta oportuna para el spa del hotel, un enlace para reservar una mesa en el restaurante o un especial de happy hour directamente en la página de inicio de sesión.

- Recopilar comentarios: Activar una breve encuesta de satisfacción cuando un huésped realiza el check-out, capturando información valiosa mientras la experiencia aún está fresca.

- Ofrecer acceso por niveles: Proporcionar un servicio básico y gratuito para revisar correos electrónicos y, al mismo tiempo, ofrecer una opción premium de pago para transmisión de alta velocidad o videollamadas, creando una nueva fuente de ingresos.

No se trata solo de proporcionar Internet; se trata de convertir un servicio básico en una parte fundamental del servicio.

Comercio minorista: Convirtiendo el tráfico peatonal en clientes

Para los minoristas y centros comerciales, el Wi-Fi para invitados es una mina de oro para los datos y el marketing. El captive portal es el motor que impulsa esta estrategia, convirtiendo a los compradores anónimos en contactos conocidos para programas de fidelización y promociones dirigidas.

Al requerir una dirección de correo electrónico o el inicio de sesión en redes sociales para acceder al Wi-Fi, los minoristas pueden atribuir directamente el tráfico peatonal a sus bases de datos de marketing, cerrando la brecha entre sus esfuerzos de marketing físico y digital.

Una vez que un comprador ha iniciado sesión, la empresa puede comenzar a comprender los patrones de tráfico peatonal, identificar las horas pico y ver cuánto tiempo permanecen los visitantes en ciertas zonas. Por ejemplo, las cafeterías a menudo integran sus captive portals con aplicaciones de fidelización diseñadas para cafeterías específicas para impulsar la repetición de negocios. Estos datos son invaluables para optimizar el diseño de las tiendas y perfeccionar las campañas de marketing.

Atención médica: Equilibrando el acceso y la seguridad

Los hospitales y las clínicas de atención médica caminan por una línea muy fina. Necesitan proporcionar acceso confiable a Internet para pacientes y visitantes, pero deben proteger absolutamente los datos altamente confidenciales de los pacientes. Un captive portal es la herramienta perfecta para la segregación de redes. Crea una "red de invitados" completamente separada que está protegida por un firewall de la red interna segura donde residen las operaciones clínicas y los registros de los pacientes.

Esta separación garantiza que un visitante que transmite una película en la sala de espera tenga cero posibilidades de que su tráfico se cruce con registros médicos electrónicos confidenciales. La página del portal en sí también se puede utilizar para mostrar información útil como horarios de visita, directorios de clínicas o anuncios de salud pública, mejorando la experiencia del visitante y manteniendo el entorno seguro.

Implementaciones a gran escala: Gestión de usuarios diversos

Ahora, piense en entornos como residencias de estudiantes o grandes campus corporativos, donde miles de usuarios con múltiples dispositivos necesitan un acceso confiable. Un captive portal es esencial para gestionar esta complejidad a escala. Otorga a los administradores el poder de aplicar diferentes políticas de acceso para diferentes grupos: los estudiantes, el profesorado y los invitados podrían tener límites de ancho de banda únicos o reglas de filtrado de contenido.

Este control centralizado simplifica drásticamente la gestión de la red y garantiza un uso justo para todos. En el Reino Unido, el mercado de captive portals ha experimentado un crecimiento explosivo, pasando de 0,88 mil millones de dólares en 2023 a 1,01 mil millones de dólares en 2024, lo que refleja una sólida TCAC del 15,3 %. Este auge es especialmente notable en la hostelería y el comercio minorista, donde los portales que autentican a los usuarios y capturan datos valiosos están demostrando su retorno de la inversión en semanas.

Sopesando los pros y los contras de los portales tradicionales

Los captive portals son una puerta de enlace familiar al Wi-Fi público, pero no son una solución única para todos. Como cualquier tecnología, vienen con un conjunto distinto de ventajas y desventajas que toda empresa debe sopesar cuidadosamente. Lograr este equilibrio es clave para descubrir si un portal tradicional realmente se alinea con sus objetivos de seguridad, marketing y la experiencia general del cliente.

Por un lado, un portal le brinda una puerta de enlace estructurada, ofreciendo un control estricto sobre quién ingresa a su red. Por otro lado, puede crear una experiencia torpe para los usuarios e incluso introducir riesgos de seguridad si no se configura correctamente.

Las claras ventajas del control del portal

La mayor ventaja de un captive portal es el control que le otorga sobre una red que de otro modo estaría completamente abierta. Al canalizar a todos y cada uno de los usuarios a través de un punto de control, desbloquea algunos beneficios clave que protegen tanto a su empresa como a sus clientes.

En primer lugar, está la mejora de la seguridad y la responsabilidad. Una red abierta y sin contraseña es un caos anónimo, lo cual puede ser riesgoso. Al solicitar algún tipo de autenticación (incluso algo tan simple como una dirección de correo electrónico), crea un registro de quién está usando su red y cuándo. Este sencillo paso desalienta la actividad ilícita y le brinda un valioso rastro de datos para la resolución de problemas o investigaciones de seguridad.

La mayor fortaleza de un captive portal es convertir una conexión anónima en una conocida. Este simple acto de identificación es la base para una mayor seguridad, cumplimiento legal y marketing personalizado.

Los portales también proporcionan una capa vital de protección legal y de cumplimiento. Obligar a los usuarios a aceptar su Política de Uso Aceptable (AUP) antes de conectarse establece términos de servicio claros. Piense en ello como su primera línea de defensa, haciendo que los usuarios sean conscientes de sus responsabilidades y limitando su responsabilidad si deciden hacer un mal uso de la red.

Finalmente, abren poderosas oportunidades de marketing y recopilación de datos. El portal en sí es un espacio digital de primera, perfecto para mostrar su marca, promocionar ofertas especiales o incluso realizar encuestas rápidas. Capturar un correo electrónico o un inicio de sesión social proporciona una línea directa para el marketing futuro, ayudándole a construir una valiosa base de datos de clientes directamente desde su servicio Wi-Fi.

Los inconvenientes y riesgos significativos

Sin embargo, estos beneficios conllevan algunas compensaciones notables, que giran principalmente en torno a la experiencia del usuario y las posibles brechas de seguridad.

El inconveniente más inmediato es la fricción del usuario. Todos vivimos en un mundo de conectividad instantánea, por lo que obligar a las personas a navegar por una página de inicio de sesión, completar un formulario y marcar una casilla puede ser frustrante. Muchos simplemente se rendirán y abandonarán la conexión, lo que lleva a una mala experiencia del cliente y a una oportunidad de marketing perdida. Un portal torpe o de carga lenta puede dañar activamente la imagen de su marca.

La seguridad es otra preocupación importante. Si bien los portales agregan una capa de responsabilidad, no cifran inherentemente la conexión del usuario. La red Wi-Fi en sí a menudo es abierta y no está cifrada, lo que significa que una vez que un usuario pasa el portal, sus datos podrían ser interceptados por un actor malintencionado en la misma red. Esto abre la puerta a amenazas como los ataques de 'gemelo malvado' (evil twin), donde un hacker configura una red Wi-Fi falsa con el mismo nombre y su propio portal malicioso para robar los datos de inicio de sesión. Puede obtener más información sobre cómo las soluciones modernas como la seguridad Wi-Fi basada en la identidad abordan estas brechas de cifrado en nuestra guía detallada.

Por último, la recopilación de datos de los usuarios conlleva grandes responsabilidades de privacidad y cumplimiento. Mantener información personal como nombres, correos electrónicos y hábitos de navegación lo convierte en un objetivo para las violaciones de datos y lo somete a los estrictos requisitos de regulaciones como el GDPR. El mal manejo de estos datos puede generar graves sanciones financieras y daños a largo plazo en su reputación.

Para ayudarle a evaluarlo todo, aquí tiene una comparación directa de lo bueno y lo malo cuando se trata de captive portals tradicionales.

Ventajas vs. Desventajas de los captive portals tradicionales

Una comparación directa para ayudarle a comprender los beneficios y riesgos de las configuraciones convencionales de un captive portal.

En última instancia, la decisión de utilizar un captive portal tradicional requiere una mirada cuidadosa a esta compensación. Si bien los beneficios del control y el marketing son atractivos, deben sopesarse frente a la posibilidad de una experiencia de usuario negativa y las importantes obligaciones de seguridad y privacidad que está asumiendo.

Navegando por los desafíos críticos de seguridad y privacidad

Cuando ofrece Wi-Fi para invitados, proporcionar un acceso seguro y que cumpla con las normativas no es solo algo deseable, es una responsabilidad fundamental. Un captive portal puede ser una herramienta fantástica para gestionar ese acceso, pero solo cuando está configurado correctamente. Si se equivoca, podría estar abriendo la puerta a riesgos significativos tanto para su empresa como para sus usuarios.

La amenaza más común en las redes Wi-Fi abiertas es el ataque de intermediario (MitM). En este escenario clásico, un estafador se posiciona silenciosamente entre su invitado e Internet, interceptando todos los datos que fluyen de un lado a otro. Debido a que muchas configuraciones básicas de portal no cifran la conexión en sí, el tráfico del usuario queda completamente expuesto después de haber iniciado sesión.

Esta vulnerabilidad prepara el escenario para una amenaza más directa: el ataque de 'gemelo malvado'. Es engañosamente simple. Un atacante configura su propio punto de acceso Wi-Fi no autorizado con exactamente el mismo nombre que su red legítima. Los usuarios desprevenidos se conectan, ven un captive portal convincente pero falso, y entregan sus datos personales o credenciales de inicio de sesión directamente al delincuente.

Los grandes riesgos de la privacidad de datos y el GDPR

Más allá de estos ataques activos, los datos que recopila a través de su portal conllevan algunas obligaciones de privacidad serias. Regulaciones como el Reglamento General de Protección de Datos (GDPR) en Europa han establecido reglas estrictas sobre cómo se recopila, almacena y utiliza la información personal. Para cualquier empresa, esto significa que debe ser muy claro con sus usuarios.

Su captive portal debe indicar explícitamente:

- Qué datos está recopilando (por ejemplo, nombre, correo electrónico, dirección MAC).

- Por qué los está recopilando (por ejemplo, para acceso a la red, marketing).

- Cuánto tiempo los almacenará.

Ignorar estas reglas no es un error menor; puede dar lugar a multas exorbitantes y daños duraderos a su reputación. Dado que los captive portals suelen ser fundamentales para recopilar datos de los usuarios para el acceso y el análisis, es esencial familiarizarse con las leyes de protección de datos. Para las empresas que operan en Australia, una guía estratégica sobre los Principios de Privacidad Australianos proporciona un excelente desglose del cumplimiento y el manejo ético de los datos.

En el Reino Unido, el GDPR se ha convertido en un importante impulsor de la adopción de captive portals. Estas estrictas reglas de privacidad de datos están impulsando una tasa de crecimiento anual compuesto proyectada del 13,4 % hasta 2028. Los lugares ahora están priorizando el Wi-Fi seguro y que cumpla con las normativas para evitar multas considerables, que ya han superado los 500 millones de libras esterlinas por infracciones en 2024.

Adoptando un modelo de seguridad proactivo

La forma moderna de abordar estos desafíos es pasar de una postura reactiva a un modelo de seguridad de confianza cero (zero-trust) proactivo. La filosofía central aquí es simple: asuma que no se puede confiar en ningún usuario o dispositivo de forma predeterminada. En lugar de simplemente vigilar la puerta principal, un sistema verdaderamente seguro protege toda la conexión de extremo a extremo.

Esto significa utilizar plataformas que cifren el tráfico del usuario desde el primer paquete, a menudo utilizando estándares robustos como WPA2/WPA3-Enterprise. También implica integrarse con proveedores de identidad de confianza, para que no solo acepte una dirección de correo electrónico anónima, sino que verifique una identidad conocida. Para profundizar en esto, consulte nuestra guía sobre privacidad de datos de Wi-Fi para invitados y mejores prácticas .

Al priorizar el cifrado de extremo a extremo y los métodos de autenticación seguros, puede transformar su captive portal de un riesgo potencial en un activo de seguridad sólido.

El futuro del acceso Wi-Fi más allá del portal

A todos nos ha pasado: encontramos la red Wi-Fi, tocamos para conectarnos y luego esperamos... y esperamos... a que aparezca una página de inicio de sesión. Si bien los captive portals hicieron el trabajo durante mucho tiempo, sus limitaciones (como una experiencia de usuario torpe y algunas brechas de seguridad evidentes) han empujado a la industria a encontrar una mejor manera. El futuro del acceso Wi-Fi no se trata de construir una mejor página de inicio de sesión; se trata de deshacerse de ella por completo.

Este cambio se trata de crear una forma más inteligente y segura de conectarse. El objetivo es hacer que unirse a una red Wi-Fi pública se sienta tan automático y seguro como cuando su teléfono se conecta a su red móvil.

Presentamos el Pasaporte Wi-Fi Global

Imagine tener un pasaporte digital para sus dispositivos que funcione en redes Wi-Fi de todo el mundo. Lo configura solo una vez y, a partir de ese momento, su teléfono se conecta de forma automática y segura a redes de confianza en aeropuertos, cafeterías, estadios y centros comerciales: sin contraseñas, sin portales. Esto es exactamente lo que están construyendo tecnologías como Passpoint e iniciativas como OpenRoaming.

En lugar de interrumpir al usuario con una página de inicio de sesión, los dispositivos habilitados para Passpoint utilizan un perfil preaprobado para autenticarse en segundo plano. Todo el proceso es invisible para el usuario, utilizando un potente cifrado de nivel empresarial WPA2/WPA3 desde el primer bit de datos.

Piénselo de esta manera: un captive portal es como mostrar su identificación en la puerta de cada edificio al que ingresa. Passpoint y OpenRoaming son como tener una tarjeta de acceso maestra que le otorga acceso instantáneo y seguro a todos los edificios aprobados sin tener que detenerse nunca.

Este intercambio automático no solo mejora enormemente la experiencia del usuario, sino que también cierra la puerta a los riesgos de seguridad comunes en las redes abiertas tradicionales. Es un cambio tan fundamental que muchos creen que estamos viendo el principio del fin del captive portal de la vieja escuela. Puede profundizar en esta tendencia leyendo sobre por qué las principales empresas de tecnología están yendo más allá del Wi-Fi heredado .

Acceso sin contraseña para el personal y las redes internas

Este enfoque sin fricciones no es solo para los invitados. Piense en sus propios empleados y en la molestia de recordar contraseñas de Wi-Fi complejas: es una pérdida constante de productividad y un riesgo de seguridad genuino. El futuro aquí es la autenticación basada en certificados, un método sin contraseña que vincula el acceso a la red directamente a la identidad corporativa de un empleado.

Así de sencillo es para una organización configurarlo:

- Intégrelo con su proveedor de identidad: El sistema de acceso a la red se vincula con su directorio central de usuarios, ya sea Microsoft Entra ID (lo que solía ser Azure AD) o Google Workspace.

- Emita certificados automáticamente: Cuando se incorpora un nuevo empleado, se envía automáticamente un certificado digital único a los dispositivos de su empresa.

- Conéctese sin problemas: A partir de entonces, su dispositivo utiliza este certificado para conectarse de forma segura a la red. No hay contraseñas que escribir, olvidar o restablecer.

Este método brinda al personal una experiencia sin intervención (zero-touch) al tiempo que otorga a los administradores de TI un control sólido y centralizado. Si un empleado se va, su acceso se puede cancelar instantáneamente desde el directorio central, lo que hace que su certificado sea inútil. Es una forma limpia, escalable y altamente segura de administrar el Wi-Fi interno que va mucho más allá de lo que un captive portal podría ofrecer para la autenticación del personal, y es la piedra angular de cualquier modelo moderno de seguridad de confianza cero.

¿Tiene preguntas sobre los captive portals?

Cuando comienza a investigar sobre el acceso a la red, siempre parecen surgir algunas preguntas comunes. Abordemos algunas de las consultas más frecuentes que tienen las personas cuando se familiarizan con los captive portals y cómo funcionan en el mundo real.

¿Pueden los usuarios eludir un captive portal?

Es una pregunta justa. Si bien un usuario con conocimientos técnicos podría intentar algo como la suplantación de MAC (MAC spoofing) (hacer que su dispositivo imite la dirección de hardware de uno que ya está conectado), un captive portal moderno y configurado profesionalmente hace que esto sea increíblemente difícil.

Los sistemas de nivel empresarial no solo muestran una página de inicio de sesión; aplican políticas de seguridad directamente en el gateway de la red. Esto significa que no pasa ningún tráfico de Internet hasta que un dispositivo se autentica correctamente a través del portal. Para cualquier empresa, utilizar una plataforma sólida y gestionada en la nube es la única forma real de bloquear el acceso no autorizado y asegurarse de que todos y cada uno de los usuarios acepten sus términos antes de conectarse.

¿Son seguros los captive portals para los usuarios?

¿La respuesta honesta? Depende completamente de cómo se haya configurado. Una red Wi-Fi básica y abierta que solo usa un portal para marcar una casilla no es inherentemente segura. Después de ese primer inicio de sesión, la conexión del usuario a menudo no está cifrada, lo que deja sus datos expuestos. Esta es exactamente la razón por la que usar una VPN en una red Wi-Fi pública siempre es una decisión inteligente.

Sin embargo, las soluciones modernas ponen la seguridad en primer lugar, desde el principio.

Tecnologías como Passpoint y OpenRoaming utilizan automáticamente el cifrado de nivel empresarial WPA2 o WPA3. Esto asegura la conexión antes de que el usuario tenga que hacer algo. Para las empresas, implementar una solución que fuerce el cifrado no es solo una característica: es una responsabilidad fundamental para proteger a sus invitados.

Este enfoque moderno va mucho más allá de una simple página de inicio de sesión para asegurar toda la conexión de extremo a extremo.

¿Cómo configuro un captive portal para mi empresa?

En el pasado, esta era una tarea seria que requería servidores dedicados en las instalaciones y muchos conocimientos técnicos. Afortunadamente, las plataformas en la nube actuales han cambiado por completo las reglas del juego, haciéndolo sencillo para empresas de cualquier tamaño.

El proceso de configuración generalmente se ve así:

- Vincule su hardware: Su equipo Wi-Fi existente, de marcas como Meraki o Aruba , se dirige hacia su proveedor de portal en la nube elegido.

- Diseñe la bienvenida: Utilizando un panel de control en línea sencillo, crea una página de destino con su marca que coincida con el aspecto de su empresa.

- Elija sus métodos de inicio de sesión: Usted decide cómo se conectarán las personas. Esto podría ser un formulario simple, sus cuentas de redes sociales o incluso códigos de cupones prefabricados para invitados específicos.

- Puesta en marcha: La plataforma se encarga de todo el complicado trabajo de backend, lo que le permite lanzar un portal seguro y con muchas funciones rápidamente, sin el dolor de cabeza de mantener su propio hardware.

Este enfoque centrado en la nube hace que la implementación de una experiencia de Wi-Fi para invitados profesional y segura sea más rápida y manejable que nunca.

¿Listo para ir más allá de los portales torpes y las contraseñas compartidas? Purple ofrece una plataforma de autenticación segura y sin contraseñas que mejora la experiencia del usuario y proporciona información valiosa. Descubra una forma más inteligente de gestionar su red hoy mismo.