Vous avez vu un Captive Portal des milliers de fois. C'est cette page de connexion qui s'affiche sur votre téléphone ou votre ordinateur portable juste après vous être connecté au Wi-Fi dans un café, un hôtel ou un aéroport. Il s'agit d'une page web qui capture littéralement votre appareil, vous obligeant à interagir avec elle — en saisissant un e-mail, en acceptant des conditions ou en vous connectant — avant de vous accorder un accès complet à Internet.

Le portier numérique de votre réseau Wi-Fi

Considérez un Captive Portal comme la version numérique de la réception d'un hôtel. À votre arrivée, vous ne vous contentez pas d'errer pour trouver une chambre vide. Vous vous arrêtez à la réception, donnez vos coordonnées, acceptez le règlement et obtenez une carte d'accès. Ce n'est qu'à ce moment-là que vous pouvez accéder à votre chambre.

Un Captive Portal fait exactement la même chose pour un réseau sans fil. C'est une passerelle stratégique qui intercepte le tout premier bit de trafic web de tout appareil nouvellement connecté. Au lieu de laisser les utilisateurs naviguer librement, il redirige leur navigateur vers une page de destination spécifique que vous contrôlez. Tant qu'ils n'ont pas effectué l'action requise sur cette page, leur accès à Internet est bloqué.

Les trois fonctions principales

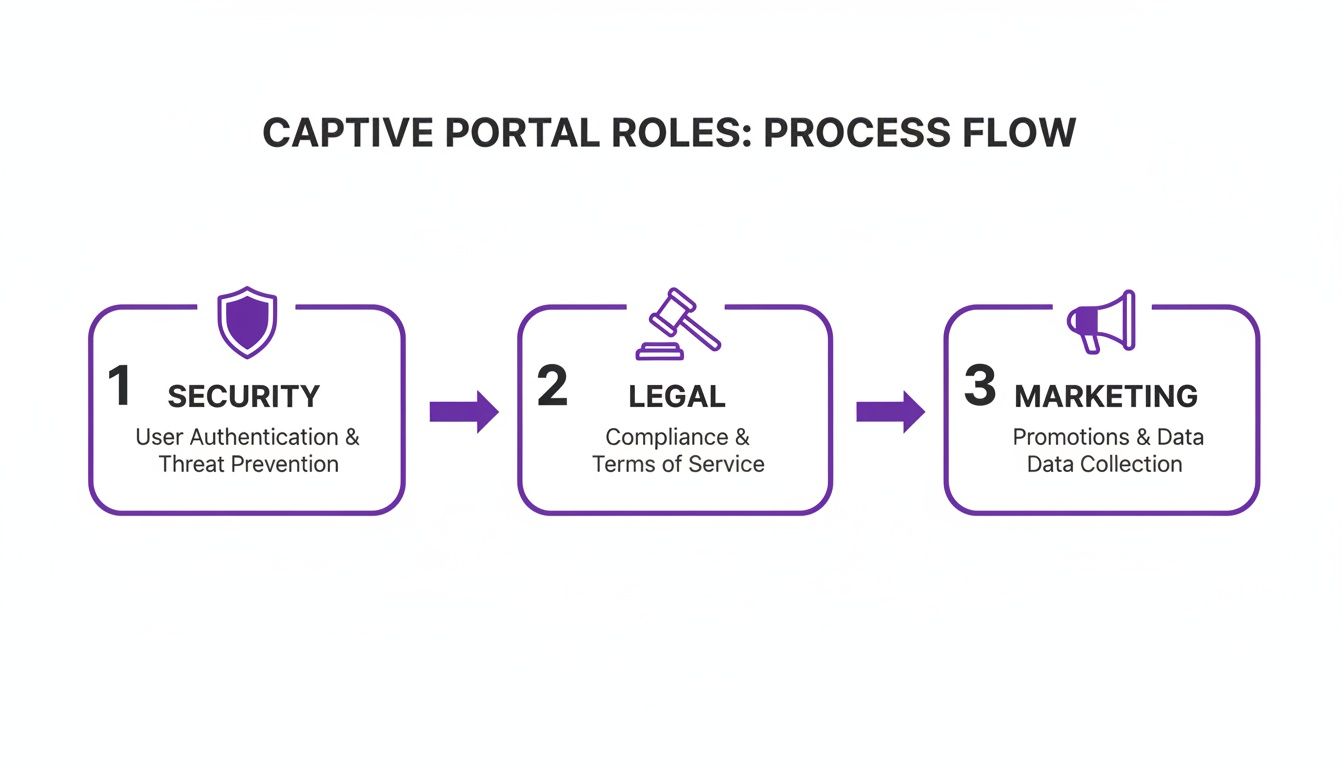

Fondamentalement, un Captive Portal n'est pas un simple écran de connexion ; c'est un outil polyvalent qui remplit trois rôles distincts pour toute entreprise proposant un Wi-Fi invité. Comprendre ces fonctions permet de clarifier pourquoi elles sont si vitales dans les environnements publics et privés.

C'est la première prise de contact entre l'utilisateur et votre réseau, et il est responsable de la gestion de la sécurité, de la conformité et même du marketing.

En gérant cette interaction initiale, un Captive Portal transforme un service de base — l'accès à Internet — en un atout puissant pour la sécurité, la conformité légale et la croissance de l'entreprise.

Cette interaction initiale garantit que chaque connexion est comptabilisée, conforme et potentiellement précieuse. Voici une analyse simple de la manière dont ces trois rôles offrent de réels avantages.

Les trois fonctions principales d'un Captive Portal

Chaque fonction collabore pour transformer ce qui pourrait être une connexion ouverte et anonyme en un point de contact géré et sécurisé pour votre entreprise.

Comment fonctionne un Captive Portal étape par étape

Pour vraiment comprendre ce que fait un Captive Portal, il est utile de soulever le capot et de voir comment fonctionne le moteur. Bien que cela ressemble à un moment unique et fluide pour l'utilisateur, le parcours entre la connexion à un réseau Wi-Fi et la navigation sur le web est en réalité une danse soigneusement chorégraphiée d'échanges techniques.

Considérez le Captive Portal comme un agent de la circulation amical mais ferme à un carrefour très fréquenté. Avant de pouvoir vous insérer sur l'autoroute principale d'Internet, ce contrôleur doit vérifier vos identifiants et vous donner le feu vert. L'ensemble de ce processus se déroule en quatre étapes distinctes.

Étape 1 : Connexion et interception

Tout commence au moment où un utilisateur sélectionne votre réseau Wi-Fi sur son appareil. Dès que son téléphone ou son ordinateur portable se connecte au point d'accès, il tente immédiatement d'accéder à Internet — peut-être en chargeant une page d'accueil ou en vérifiant les notifications d'applications.

C'est là qu'intervient le gardien du réseau, généralement un pare-feu ou une passerelle. Il est configuré pour repérer tout appareil qui n'a pas encore été authentifié. Au lieu de laisser la requête passer vers l'Internet public, il l'intercepte.

Étape 2 : Redirection vers le portail

Une fois intercepté, le système effectue une petite astuce connue sous le nom de redirection DNS. Le système de noms de domaine (DNS) est essentiellement le carnet d'adresses d'Internet ; il traduit les noms de sites web compréhensibles par l'homme en adresses IP lisibles par les machines.

Lors de cette étape, le réseau dit essentiellement à l'appareil de l'utilisateur : "Oubliez le site web que vous avez demandé — je vous envoie d'abord à cette adresse spécifique." Cette adresse est, bien sûr, la page web du Captive Portal. Ce détour forcé explique pourquoi, quoi que vous essayiez de faire, vous atterrissez toujours en premier sur cet écran de connexion aux couleurs de la marque.

La magie fondamentale d'un Captive Portal réside dans cette redirection initiale. Il crée un 'jardin clos', s'assurant qu'aucun trafic Internet ne passe tant que l'utilisateur n'a pas respecté les règles sur la page de destination désignée.

Ce processus garantit que chaque utilisateur est canalisé via le même point d'entrée contrôlé, créant ainsi une expérience d'intégration cohérente et sécurisée.

Étape 3 : Interaction utilisateur et authentification

Maintenant, l'utilisateur regarde la page du Captive Portal. Ici, il doit effectuer l'action requise par l'entreprise. Cette interaction peut varier considérablement en fonction des objectifs de l'organisation et constitue un point de contact critique pour la sécurité, la conformité légale et le marketing.

Les actions courantes incluent :

- Acceptation des conditions : Cocher simplement une case pour accepter la politique d'utilisation acceptable (PUA).

- Connexion simple : Saisir une adresse e-mail, un numéro de téléphone ou utiliser un compte de réseau social pour se connecter.

- Saisie de bon d'accès : Taper un code pré-partagé, ce qui est courant dans les hôtels ou les hotspots payants.

- Soumission de formulaire : Remplir un sondage rapide ou s'inscrire à une newsletter marketing.

C'est la phase d'"enregistrement", où l'utilisateur fournit les identifiants ou le consentement nécessaires pour avancer.

Étape 4 : Accès accordé

Une fois que l'utilisateur a terminé avec succès l'action requise, le système du Captive Portal renvoie un message à la passerelle réseau. Il indique au pare-feu que l'appareil de l'utilisateur — identifié par son adresse MAC unique — est désormais authentifié et prêt à naviguer.

La passerelle met à jour ses enregistrements, abattant ainsi le "mur" pour cet appareil spécifique. Le contrôleur de trafic leur fait signe de passer, et toutes leurs requêtes Internet circulent désormais librement. L'utilisateur peut naviguer sur le web, consulter ses e-mails et utiliser des applications sans aucune autre interruption pour le reste de sa session.

Cette infographie montre comment les différents rôles commerciaux s'articulent au cours de ce processus.

Comme vous pouvez le constater, un seul Captive Portal intègre de manière transparente les contrôles de sécurité, les accords juridiques et les opportunités marketing dans une expérience utilisateur unifiée.

Cas d'utilisation réels d'un Captive Portal

Passons des schémas techniques à la réalité du terrain. Un Captive Portal est bien plus qu'une simple page de connexion ; c'est un outil polyvalent que les entreprises façonnent pour atteindre leurs objectifs opérationnels spécifiques. Sa véritable valeur se révèle lorsque vous voyez comment différents secteurs l'utilisent pour relever des défis uniques, renforcer la sécurité et ouvrir de nouvelles opportunités commerciales.

Du hall d'un hôtel à la salle d'attente d'un hôpital, ce point de connexion initial passe d'une passerelle générique à un instrument conçu sur mesure pour l'engagement et le contrôle.

Hôtellerie : Améliorer l'expérience client

Dans le secteur de l'hôtellerie, l'expérience client est primordiale. Les hôtels, les restaurants et les lieux d'événements utilisent les Captive Portals non seulement pour cocher la case "Wi-Fi gratuit", mais pour l'intégrer de manière transparente à l'ensemble du parcours client. Un client peut se connecter en utilisant son numéro de chambre et son nom de famille, créant ainsi une connexion instantanée, sécurisée et personnelle.

Cette première poignée de main numérique devient un puissant canal de communication. Le portail peut être utilisé pour :

- Promouvoir les services sur place : Afficher une offre opportune pour le spa de l'hôtel, un lien pour réserver une table au restaurant ou une promotion happy hour directement sur la page de connexion.

- Recueillir des avis : Déclencher une courte enquête de satisfaction au moment du départ d'un client, capturant des informations précieuses pendant que l'expérience est encore fraîche.

- Offrir un accès hiérarchisé : Fournir un service de base gratuit pour consulter ses e-mails tout en proposant une option premium payante pour le streaming à haut débit ou les appels vidéo, créant ainsi une nouvelle source de revenus.

Il ne s'agit pas seulement de fournir Internet ; il s'agit de transformer un service utilitaire en un élément central de la prestation.

Commerce de détail : Transformer la fréquentation en clients

Pour les détaillants et les centres commerciaux, le Wi-Fi invité est une mine d'or pour les données et le marketing. Le Captive Portal est le moteur qui propulse cette stratégie, convertissant les acheteurs anonymes en contacts connus pour les programmes de fidélité et les promotions ciblées.

En exigeant une adresse e-mail ou une connexion via les réseaux sociaux pour l'accès au Wi-Fi, les détaillants peuvent directement attribuer le trafic piétonnier à leurs bases de données marketing, comblant ainsi le fossé entre leurs efforts marketing physiques et numériques.

Une fois qu'un acheteur est connecté, l'entreprise peut commencer à comprendre les modèles de trafic piétonnier, identifier les heures de pointe et voir combien de temps les visiteurs s'attardent dans certaines zones. Par exemple, les cafés intègrent souvent leurs Captive Portals à des applications de fidélité spécifiques conçues pour les cafés afin de stimuler la clientèle régulière. Ces données sont inestimables pour optimiser l'agencement des magasins et affiner les campagnes marketing.

Santé : Équilibrer accès et sécurité

Les hôpitaux et les cliniques marchent sur une ligne de crête. Ils doivent fournir un accès Internet fiable aux patients et aux visiteurs, mais ils doivent absolument protéger les données hautement sensibles des patients. Un Captive Portal est l'outil parfait pour la ségrégation du réseau. Il crée un "réseau invité" complètement séparé, isolé par un pare-feu du réseau interne sécurisé où résident les opérations cliniques et les dossiers des patients.

Cette séparation garantit qu'un visiteur regardant un film en streaming dans la salle d'attente n'a aucune chance de voir son trafic croiser des dossiers médicaux électroniques confidentiels. La page du portail elle-même peut également être utilisée pour afficher des informations utiles telles que les heures de visite, les annuaires des cliniques ou les annonces de santé publique, améliorant ainsi l'expérience des visiteurs tout en maintenant un environnement sécurisé.

Déploiements à grande échelle : Gérer des utilisateurs diversifiés

Pensez maintenant à des environnements tels que les résidences étudiantes ou les grands campus d'entreprise, où des milliers d'utilisateurs avec de multiples appareils ont tous besoin d'un accès fiable. Un Captive Portal est essentiel pour gérer cette complexité à grande échelle. Il donne aux administrateurs le pouvoir d'appliquer différentes politiques d'accès pour différents groupes — les étudiants, le corps professoral et les invités pourraient tous avoir des limites de bande passante ou des règles de filtrage de contenu uniques.

Ce contrôle centralisé simplifie considérablement la gestion du réseau et garantit une utilisation équitable pour tous. Au Royaume-Uni, le marché des Captive Portals a connu une croissance explosive, passant de 0,88 milliard de dollars en 2023 à 1,01 milliard de dollars en 2024, reflétant un solide TCAC de 15,3 %. Cet essor est particulièrement visible dans l'hôtellerie et le commerce de détail, où les portails qui authentifient les utilisateurs et capturent des données précieuses prouvent leur retour sur investissement en quelques semaines.

Peser le pour et le contre des portails traditionnels

Les Captive Portals sont une passerelle familière vers le Wi-Fi public, mais ils ne constituent pas une solution universelle. Comme toute technologie, ils présentent un ensemble distinct d'avantages et d'inconvénients que chaque entreprise doit peser soigneusement. Trouver le bon équilibre est essentiel pour déterminer si un portail traditionnel correspond vraiment à vos objectifs en matière de sécurité, de marketing et d'expérience client globale.

D'une part, un portail vous offre une passerelle structurée, permettant un contrôle sérieux sur les personnes qui accèdent à votre réseau. D'autre part, il peut créer une expérience fastidieuse pour les utilisateurs et même introduire des risques de sécurité s'il n'est pas configuré correctement.

Les avantages évidents du contrôle par portail

Le plus grand atout d'un Captive Portal est le contrôle qu'il vous donne sur un réseau autrement grand ouvert. En canalisant chaque utilisateur via un point de contrôle unique, vous débloquez quelques avantages clés qui protègent à la fois votre entreprise et vos clients.

Le premier et le plus important est une sécurité et une responsabilité accrues. Un réseau ouvert et sans mot de passe est un espace anonyme accessible à tous, ce qui peut être risqué. En demandant une forme d'authentification — même quelque chose d'aussi simple qu'une adresse e-mail — vous créez un journal de qui utilise votre réseau et quand. Cette simple étape décourage les activités illicites et vous fournit une piste de données précieuse pour le dépannage ou les enquêtes de sécurité.

La plus grande force d'un Captive Portal est de transformer une connexion anonyme en une connexion connue. Ce simple acte d'identification est la base d'une sécurité renforcée, de la conformité légale et du marketing personnalisé.

Les portails fournissent également une couche vitale de protection juridique et de conformité. Forcer les utilisateurs à accepter votre politique d'utilisation acceptable (PUA) avant de se connecter établit des conditions de service claires. Considérez cela comme votre première ligne de défense, sensibilisant les utilisateurs à leurs responsabilités et limitant votre responsabilité s'ils décident de faire un mauvais usage du réseau.

Enfin, ils ouvrent de puissantes opportunités de marketing et de collecte de données. Le portail lui-même est un espace numérique de choix, parfait pour mettre en valeur votre marque, promouvoir des offres spéciales ou même réaliser des sondages rapides. Capturer un e-mail ou une connexion sociale fournit une ligne directe pour le marketing futur, vous aidant à constituer une base de données clients précieuse directement à partir de votre service Wi-Fi.

Les inconvénients et risques significatifs

Cependant, ces avantages s'accompagnent de compromis notables, tournant principalement autour de l'expérience utilisateur et des failles de sécurité potentielles.

L'inconvénient le plus immédiat est la friction pour l'utilisateur. Nous vivons tous dans un monde de connectivité instantanée, donc forcer les gens à naviguer sur une page de connexion, remplir un formulaire et cocher une case peut être frustrant. Beaucoup abandonneront simplement la connexion, ce qui entraînera une mauvaise expérience client et une opportunité marketing perdue. Un portail maladroit ou lent à charger peut activement nuire à l'image de votre marque.

La sécurité est une autre préoccupation majeure. Bien que les portails ajoutent une couche de responsabilité, ils ne chiffrent pas intrinsèquement la connexion de l'utilisateur. Le réseau Wi-Fi lui-même est souvent ouvert et non chiffré, ce qui signifie qu'une fois qu'un utilisateur a passé le portail, ses données pourraient être interceptées par un acteur malveillant sur le même réseau. Cela ouvre la porte à des menaces telles que les attaques de type 'jumeau maléfique', où un pirate configure un faux réseau Wi-Fi portant le même nom avec son propre portail malveillant pour voler des identifiants de connexion. Vous pouvez en apprendre davantage sur la façon dont les solutions modernes telles que la sécurité Wi-Fi basée sur l'identité comblent ces lacunes de chiffrement dans notre guide détaillé.

Enfin, la collecte de données utilisateur s'accompagne de lourdes responsabilités en matière de confidentialité et de conformité. Détenir des informations personnelles telles que des noms, des e-mails et des habitudes de navigation fait de vous une cible pour les violations de données et vous soumet aux exigences strictes de réglementations telles que le GDPR. Une mauvaise gestion de ces données peut entraîner de graves sanctions financières et des dommages à long terme pour votre réputation.

Pour vous aider à faire le point, voici une comparaison simple des avantages et des inconvénients des Captive Portals traditionnels.

Avantages et inconvénients des Captive Portals traditionnels

Une comparaison directe pour vous aider à comprendre les avantages et les risques des configurations de Captive Portal conventionnelles.

En fin de compte, la décision d'utiliser un Captive Portal traditionnel nécessite un examen attentif de ce compromis. Bien que les avantages du contrôle et du marketing soient attrayants, ils doivent être mis en balance avec le risque d'une expérience utilisateur négative et les importantes responsabilités en matière de sécurité et de confidentialité que vous assumez.

Naviguer à travers les défis critiques de sécurité et de confidentialité

Lorsque vous proposez un Wi-Fi invité, fournir un accès sécurisé et conforme n'est pas seulement un atout — c'est une responsabilité fondamentale. Un Captive Portal peut être un outil fantastique pour gérer cet accès, mais seulement lorsqu'il est configuré correctement. En cas d'erreur, vous pourriez ouvrir la porte à des risques importants pour votre entreprise et vos utilisateurs.

Le croque-mitaine le plus courant sur les réseaux Wi-Fi ouverts est l'attaque de l'homme du milieu (MitM). Dans ce scénario classique, un fraudeur se positionne discrètement entre votre invité et Internet, interceptant toutes les données qui circulent. Étant donné que de nombreuses configurations de portail de base ne chiffrent pas la connexion elle-même, le trafic des utilisateurs est laissé complètement exposé après leur connexion.

Cette vulnérabilité prépare le terrain pour une menace plus directe : l'attaque du 'jumeau maléfique'. C'est d'une simplicité diabolique. Un attaquant configure son propre hotspot Wi-Fi malveillant avec exactement le même nom que votre réseau légitime. Les utilisateurs sans méfiance se connectent, voient un Captive Portal convaincant mais faux, et remettent leurs informations personnelles ou leurs identifiants de connexion directement au criminel.

Les enjeux élevés de la confidentialité des données et du GDPR

Au-delà de ces attaques actives, les données que vous collectez via votre portail comportent de sérieuses obligations en matière de confidentialité. Des réglementations telles que le règlement général sur la protection des données (GDPR) en Europe ont mis en place des règles strictes sur la manière dont les informations personnelles sont collectées, stockées et utilisées. Pour toute entreprise, cela signifie que vous devez être parfaitement clair avec vos utilisateurs.

Votre Captive Portal doit indiquer explicitement :

- Quelles données vous collectez (par exemple, nom, e-mail, adresse MAC).

- Pourquoi vous les collectez (par exemple, pour l'accès au réseau, le marketing).

- Combien de temps vous les conserverez.

Ignorer ces règles n'est pas une erreur mineure ; cela peut entraîner des amendes exorbitantes et des dommages durables à votre réputation. Étant donné que les Captive Portals sont souvent au cœur de la collecte de données utilisateur pour l'accès et l'analyse, il est essentiel de maîtriser les lois sur la protection des données. Pour les entreprises opérant en Australie, un guide stratégique sur les Australian Privacy Principles fournit une excellente analyse de la conformité et du traitement éthique des données.

Au Royaume-Uni, le GDPR est en fait devenu un moteur majeur de l'adoption du Captive Portal. Ces règles strictes de confidentialité des données alimentent un taux de croissance annuel composé prévu de 13,4 % jusqu'en 2028. Les établissements donnent désormais la priorité à un Wi-Fi sécurisé et conforme pour éviter de lourdes amendes, qui ont déjà dépassé les 500 millions de livres sterling pour des violations en 2024.

Adopter un modèle de sécurité proactif

La manière moderne de relever ces défis est de passer d'une approche réactive à un modèle de sécurité proactif Zero Trust. La philosophie de base ici est simple : supposer qu'aucun utilisateur ou appareil ne peut être digne de confiance par défaut. Au lieu de simplement garder la porte d'entrée, un système véritablement sécurisé protège l'ensemble de la connexion de bout en bout.

Cela signifie utiliser des plateformes qui chiffrent le trafic utilisateur dès le tout premier paquet, souvent en utilisant des normes robustes comme WPA2/WPA3-Enterprise. Cela implique également de s'intégrer à des fournisseurs d'identité de confiance, de sorte que vous n'acceptez pas seulement une adresse e-mail anonyme, mais que vous vérifiez une identité connue. Pour approfondir ce sujet, consultez notre guide sur la confidentialité des données du Wi-Fi invité et les meilleures pratiques .

En donnant la priorité au chiffrement de bout en bout et aux méthodes d'authentification sécurisées, vous pouvez transformer votre Captive Portal d'une responsabilité potentielle en un solide atout de sécurité.

L'avenir de l'accès Wi-Fi au-delà du portail

Nous sommes tous passés par là : trouver le réseau Wi-Fi, appuyer pour se connecter, puis attendre... et attendre... qu'une page de connexion apparaisse. Bien que les Captive Portals aient fait l'affaire pendant longtemps, leurs limites — comme une expérience utilisateur fastidieuse et des failles de sécurité flagrantes — ont poussé l'industrie à trouver une meilleure solution. L'avenir de l'accès Wi-Fi ne consiste pas à créer une meilleure page de connexion ; il s'agit de s'en débarrasser complètement.

Ce changement vise à créer un moyen plus intelligent et plus sûr de se connecter. L'objectif est de rendre la connexion à un réseau Wi-Fi public aussi automatique et sécurisée que la connexion de votre téléphone à votre réseau mobile.

Présentation du passeport Wi-Fi mondial

Imaginez avoir un passeport numérique pour vos appareils qui fonctionne sur les réseaux Wi-Fi du monde entier. Vous le configurez une seule fois, et à partir de ce moment, votre téléphone se connecte automatiquement et en toute sécurité aux réseaux de confiance dans les aéroports, les cafés, les stades et les centres commerciaux — sans mots de passe, sans portails. C'est exactement ce que construisent des technologies comme Passpoint et des initiatives telles qu'OpenRoaming.

Au lieu d'interrompre l'utilisateur avec une page de connexion, les appareils compatibles Passpoint utilisent un profil pré-approuvé pour s'authentifier en arrière-plan. L'ensemble du processus est invisible pour l'utilisateur, utilisant un puissant chiffrement de niveau entreprise WPA2/WPA3 dès le tout premier bit de données.

Voyez les choses ainsi : un Captive Portal, c'est comme montrer sa pièce d'identité à la porte de chaque bâtiment dans lequel vous entrez. Passpoint et OpenRoaming, c'est comme avoir un badge passe-partout qui vous accorde un accès instantané et sécurisé à chaque bâtiment approuvé sans jamais avoir à vous arrêter.

Cette poignée de main automatique améliore non seulement massivement l'expérience utilisateur, mais ferme également la porte aux risques de sécurité courants avec les réseaux ouverts traditionnels. C'est un changement si fondamental que beaucoup pensent que nous assistons au début de la fin pour le Captive Portal à l'ancienne. Vous pouvez approfondir cette tendance en lisant pourquoi les grandes entreprises technologiques vont au-delà du Wi-Fi hérité .

Accès sans mot de passe pour le personnel et les réseaux internes

Cette approche sans friction n'est pas réservée aux invités. Pensez à vos propres employés et aux tracas liés à la mémorisation de mots de passe Wi-Fi complexes — c'est une perte de productivité constante et un véritable risque de sécurité. L'avenir ici est l'authentification basée sur des certificats, une méthode sans mot de passe qui lie l'accès au réseau directement à l'identité professionnelle d'un employé.

Voici à quel point il est simple pour une organisation de le configurer :

- Intégration avec votre fournisseur d'identité : Le système d'accès au réseau se connecte à votre annuaire central d'utilisateurs, qu'il s'agisse de Microsoft Entra ID (anciennement Azure AD) ou de Google Workspace.

- Émission automatique de certificats : Lorsqu'un nouvel employé arrive, un certificat numérique unique est automatiquement envoyé sur ses appareils d'entreprise.

- Connexion transparente : Dès lors, son appareil utilise ce certificat pour se connecter au réseau en toute sécurité. Aucun mot de passe à taper, à oublier ou à réinitialiser.

Cette méthode offre au personnel une expérience sans intervention tout en donnant aux administrateurs informatiques un contrôle robuste et centralisé. Si un employé part, son accès peut être coupé instantanément depuis l'annuaire central, rendant son certificat inutile. C'est un moyen propre, évolutif et hautement sécurisé de gérer le Wi-Fi interne qui va bien au-delà de ce qu'un Captive Portal pourrait jamais offrir pour l'authentification du personnel, et c'est la pierre angulaire de tout modèle de sécurité Zero Trust moderne.

Vous avez des questions sur les Captive Portals ?

Lorsque vous commencez à vous pencher sur l'accès au réseau, quelques questions courantes semblent toujours surgir. Abordons certaines des requêtes les plus fréquentes que les gens ont lorsqu'ils se familiarisent avec les Captive Portals et leur fonctionnement dans le monde réel.

Les utilisateurs peuvent-ils contourner un Captive Portal ?

C'est une question légitime. Bien qu'un utilisateur techniquement averti puisse essayer quelque chose comme l'usurpation d'adresse MAC (faire en sorte que son appareil imite l'adresse matérielle d'un appareil déjà connecté), un Captive Portal moderne et configuré par des professionnels rend cela incroyablement difficile.

Les systèmes de niveau entreprise ne se contentent pas d'afficher une page de connexion ; ils appliquent des politiques de sécurité directement au niveau de la passerelle réseau. Cela signifie qu'aucun trafic Internet ne passe tant qu'un appareil n'est pas correctement authentifié via le portail. Pour toute entreprise, l'utilisation d'une plateforme robuste gérée dans le cloud est le seul véritable moyen de bloquer les accès non autorisés et de s'assurer que chaque utilisateur accepte vos conditions avant de se connecter.

Les Captive Portals sont-ils sécurisés pour les utilisateurs ?

La réponse honnête ? Cela dépend entièrement de la façon dont il a été configuré. Un réseau Wi-Fi ouvert et basique qui utilise simplement un portail pour cocher une case n'est pas intrinsèquement sécurisé. Après cette première connexion, la connexion de l'utilisateur est souvent non chiffrée, laissant ses données exposées. C'est exactement pourquoi l'utilisation d'un VPN sur le Wi-Fi public est toujours une décision judicieuse.

Cependant, les solutions modernes placent la sécurité au premier plan, dès le départ.

Des technologies comme Passpoint et OpenRoaming utilisent automatiquement le chiffrement de niveau entreprise WPA2 ou WPA3. Cela sécurise la connexion avant même que l'utilisateur n'ait à faire quoi que ce soit. Pour les entreprises, déployer une solution qui force le chiffrement n'est pas seulement une fonctionnalité — c'est une responsabilité fondamentale pour protéger vos invités.

Cette approche moderne va bien au-delà d'une simple page de connexion pour sécuriser l'ensemble de la connexion de bout en bout.

Comment configurer un Captive Portal pour mon entreprise ?

Dans le passé, c'action était une entreprise sérieuse, nécessitant des serveurs dédiés sur site et beaucoup de savoir-faire technique. Heureusement, les plateformes cloud d'aujourd'hui ont complètement changé la donne, rendant cela simple pour les entreprises de toutes tailles.

Le processus de configuration ressemble généralement à ceci :

- Liez votre matériel : Votre équipement Wi-Fi existant, de marques comme Meraki ou Aruba , est dirigé vers le fournisseur de portail cloud de votre choix.

- Concevez l'accueil : À l'aide d'un simple tableau de bord en ligne, vous créez une page de destination à l'image de votre marque qui correspond à l'esthétique de votre entreprise.

- Choisissez vos méthodes de connexion : Vous décidez comment les gens se connecteront. Cela peut être un simple formulaire, leurs comptes de réseaux sociaux, ou même des codes de bons d'accès pré-créés pour des invités spécifiques.

- Mise en ligne : La plateforme gère toutes les tâches complexes en arrière-plan, vous permettant de lancer rapidement un portail sécurisé et riche en fonctionnalités, sans le casse-tête de la maintenance de votre propre matériel.

Cette approche axée sur le cloud rend le déploiement d'une expérience Wi-Fi invité professionnelle et sécurisée plus rapide et plus gérable que jamais.

Prêt à aller au-delà des portails fastidieux et des mots de passe partagés ? Purple propose une plateforme d'authentification sécurisée et sans mot de passe qui améliore l'expérience utilisateur et fournit des informations précieuses. Découvrez dès aujourd'hui une façon plus intelligente de gérer votre réseau.