Un réseau Wi-Fi d'entreprise de premier plan ne repose pas uniquement sur un matériel puissant. Il s'appuie sur une base solide de planification stratégique. Avant même d'envisager le déploiement d'un seul point d'accès, vous devez définir clairement vos objectifs commerciaux. Cela garantit que le réseau que vous construisez est sécurisé, évolutif et parfaitement adapté aux exigences uniques de votre site.

Bâtir des fondations à toute épreuve pour votre configuration Wi-Fi

Passer directement au choix du matériel est une erreur courante que j'ai vue d'innombrables fois. Les déploiements les plus réussis commencent par une question bien plus fondamentale : que voulez-vous réellement que ce réseau fasse ? Un réseau Wi-Fi robuste est bien plus qu'un simple signal ; c'est un atout commercial qui doit générer des résultats concrets.

Cette phase de planification initiale consiste à traduire vos objectifs opérationnels en exigences techniques concrètes. Pour un hôpital, la priorité absolue pourrait être une connectivité infaillible pour les appareils IoT médicaux critiques. Pour un centre commercial, il pourrait s'agir de capturer des données de fréquentation pour comprendre le comportement des acheteurs. Ces deux objectifs sont valables, mais ils conduisent à des conceptions de réseau très différentes.

Commencer par une étude de site pertinente

Une étude de site professionnelle est absolument non négociable. Il ne s'agit pas simplement de se promener avec un ordinateur portable pour vérifier les barres de signal. Une véritable étude implique de cartographier méticuleusement votre environnement physique pour comprendre comment il va perturber le comportement des radiofréquences (RF).

Voici ce que recherche une étude professionnelle :

- Matériaux de construction : Le béton, le métal et même certains types de verre teinté sont des tueurs de Wi-Fi. Un bureau rempli de murs en verre nécessite une cartographie des points d'accès (AP) totalement différente de celle d'un bâtiment ancien avec des sols en béton épais.

- Densité d'utilisateurs : Pensez à vos zones à fort trafic. Les halls d'entrée, les salles de conférence et les salles communes des étudiants ont besoin de plus de points d'accès fonctionnant à faible puissance. Cela permet de gérer la charge sans créer un chaos d'interférences.

- Sources d'interférence : Votre Wi-Fi n'est pas seul. Les micro-ondes, les téléphones sans fil et surtout les réseaux Wi-Fi de vos voisins peuvent faire des ravages. Les repérer tôt est essentiel pour un réseau stable.

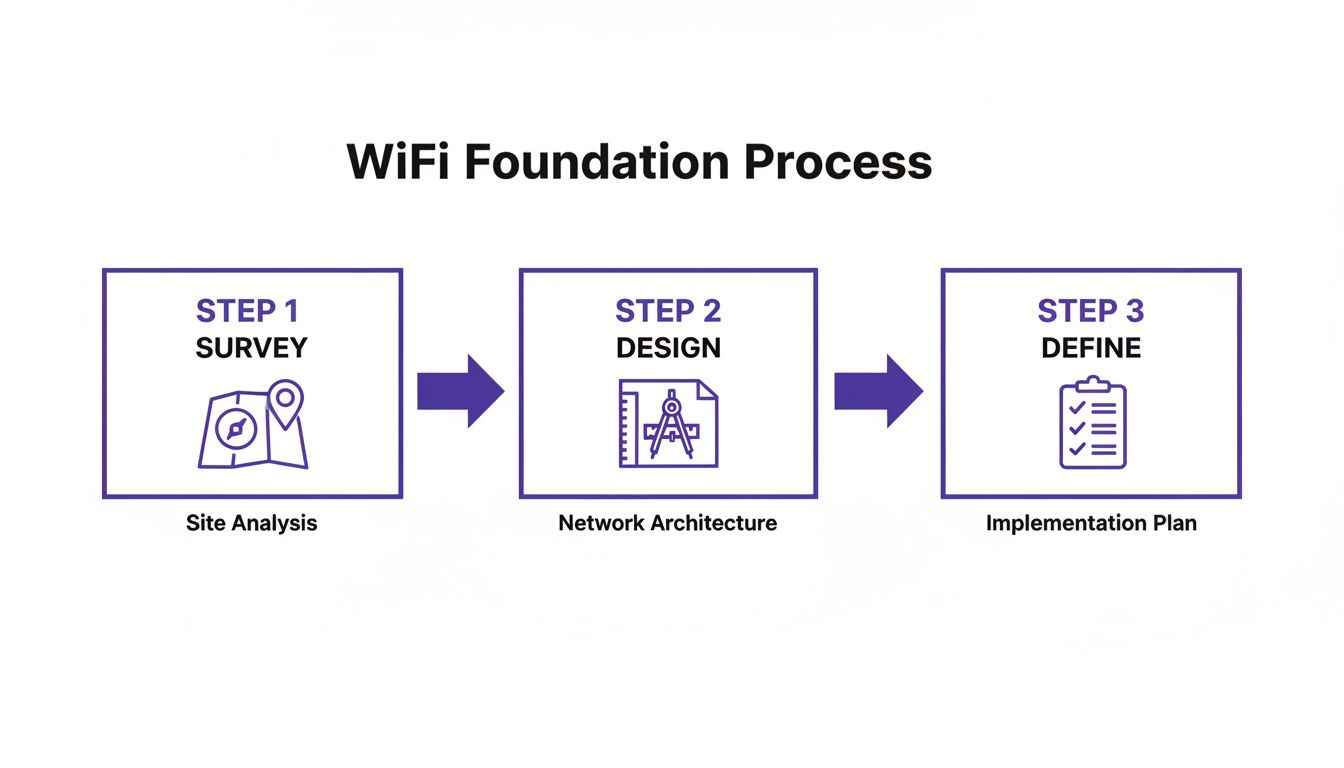

Ce flux de travail simple montre comment tout projet Wi-Fi réussi doit passer d'une évaluation physique à une définition claire et stratégique de son objectif.

Suivre ce processus garantit que votre réseau est ancré dans la réalité, et non dans des suppositions.

Définir les exigences de votre réseau

Une fois que vous avez évalué la situation, il est temps de définir le "qui, quoi et pourquoi" de votre réseau. Cela signifie créer une liste de contrôle des exigences qui guidera chaque décision que vous prendrez par la suite, des protocoles de sécurité à la conception du SSID. Votre objectif est de construire un réseau qui sert ses utilisateurs sans effort tout en apportant de la valeur à l'entreprise.

La plus grande erreur que je vois est le surdimensionnement sans objectif clair. Une bien meilleure approche consiste à définir d'abord vos profils d'utilisateurs. Demandez-vous : de quoi a besoin un invité par rapport à un membre du personnel, ou un terminal de paiement par rapport à une caméra de sécurité ? Obtenir cette clarté dès le départ évite énormément de complexité par la suite.

La demande de connectivité haute performance n'a jamais été aussi forte et les attentes des utilisateurs atteignent des sommets. Au Royaume-Uni, c'est particulièrement vrai. L'Ofcom prévoit que le haut débit gigabit atteindra 89,6 % des locaux d'ici début 2026. Les gens s'attendent à des expériences rapides et fluides partout où ils vont.

De plus, une étude FarrPoint de 2026 a révélé que 80 % des autorités locales britanniques considèrent désormais la connectivité numérique comme une priorité absolue. Une configuration Wi-Fi professionnelle n'est plus un simple "plus" pour un lieu accueillant du public ; c'est essentiel.

Poser ces bases garantit que votre Wi-Fi n'est pas seulement un centre de coûts, mais un outil stratégique. En alignant les réalités physiques sur les objectifs commerciaux dès le départ, vous créez un réseau prêt pour l'avenir, sécurisé dès sa conception et capable d'offrir une expérience de premier ordre à chaque utilisateur.

Concevoir une architecture SSID et VLAN intelligente

Je suis entré dans d'innombrables sites et j'ai vu la même erreur à maintes reprises : une douzaine de noms de réseaux Wi-Fi différents, un pour chaque usage imaginable. Une configuration Wi-Fi désordonnée comme celle-ci est souvent la véritable raison des mauvaises performances et des failles de sécurité béantes.

Cette approche ne se contente pas de semer la confusion chez les utilisateurs ; elle dégrade activement votre réseau en inondant les ondes de trafic de diffusion et de gestion inutiles. La véritable astuce consiste à penser en couches.

Vous pouvez résoudre ce problème grâce à une combinaison intelligente de quelques Service Set Identifiers (SSIDs) stratégiques et de multiples Virtual LANs (VLANs). Un SSID n'est que le nom public que vous diffusez. Un VLAN, en revanche, est la façon dont vous partitionnez votre réseau en arrière-plan, créant des réseaux virtuels isolés afin que les appareils d'un VLAN ne puissent pas voir ou interagir avec les appareils d'un autre.

Segmenter votre réseau pour la sécurité et les performances

Pour la plupart des sites, une stratégie de segmentation en trois volets est un excellent point de départ. Elle vous offre une base solide pour la sécurité et la gestion sans rendre votre configuration Wi-Fi trop complexe.

Réseau invité : Il s'agit de votre Wi-Fi public, et il a besoin de son propre VLAN complètement isolé. Le seul objectif ici est de fournir un accès à Internet tout en le séparant strictement de toute ressource interne de l'entreprise. Vous devez absolument activer l'isolation des clients sur ce réseau pour empêcher les appareils des invités de s'attaquer entre eux.

Réseau du personnel : Ce réseau est destiné à tous les appareils appartenant à vos employés, des ordinateurs portables de travail aux téléphones mobiles d'entreprise. Ce VLAN aura besoin d'accéder aux ressources internes telles que les disques partagés et les imprimantes, mais cet accès doit être régi par un modèle de sécurité zero-trust moderne.

Réseau IoT et Opérations : C'est sans doute le segment le plus critique — et le plus souvent oublié. Il doit se trouver sur un VLAN très restreint, hébergeant des appareils essentiels tels que les terminaux de point de vente (POS), les caméras de sécurité et l'affichage dynamique. Ces appareils ont besoin d'une connectivité infaillible mais doivent être verrouillés pour communiquer uniquement avec des serveurs spécifiques et requis, et absolument rien d'autre.

L'ancienne façon de penser consistait à créer un SSID distinct pour chaque département — "Sales-WiFi", "Marketing-WiFi", "Admin-WiFi". C'est un cauchemar de gestion. Une approche moderne utilise un SSID unique et dynamique pour le personnel, qui attribue les utilisateurs au bon VLAN en fonction de leur identité et de leur rôle, simplifiant considérablement l'ensemble de l'architecture.

Mettre tout cela en pratique dans le monde réel

Voyons comment cela se traduit dans quelques scénarios courants.

Scénario A : L'hôtel

Un hôtel pourrait ne diffuser que deux SSIDs : "Hotel Guest Wi-Fi" et "Hotel Staff". Simple.

Le SSID invité achemine tous les visiteurs vers un VLAN invité sécurisé et isolé. Le SSID du personnel, en revanche, est beaucoup plus intelligent. Il utilise une authentification dynamique pour placer les employés dans différents VLANs en fonction de leurs identifiants de connexion.

- Le personnel de la réception : Est placé sur un VLAN avec accès au système de gestion de l'établissement.

- L'équipe de maintenance : Obtient un VLAN avec accès aux systèmes de contrôle du bâtiment.

- Les appareils POS du restaurant : Sont sur leur propre VLAN protégé par un pare-feu qui ne peut atteindre que le processeur de paiement.

Scénario B : La chaîne de magasins

Une chaîne de magasins peut simplifier les choses encore davantage, en utilisant potentiellement un seul SSID pour tout le personnel qui s'authentifie auprès d'un fournisseur d'identité central comme Microsoft Entra ID ou Okta .

Le rôle d'un employé dans l'annuaire attribue automatiquement son appareil au bon VLAN, qu'il ait besoin d'accéder aux systèmes d'inventaire ou simplement à la messagerie d'entreprise. Cette approche simplifie la configuration Wi-Fi à travers des centaines de magasins, rendant la gestion cohérente et massivement évolutive.

Mettre en œuvre un cadre de sécurité Zero-Trust

Soyons honnêtes, les mots de passe partagés et les clés pré-partagées (PSK) sont un cauchemar de sécurité en devenir. Pour tout réseau Wi-Fi d'entreprise ou de site moderne, une approche beaucoup plus stricte, axée sur l'identité, est non négociable. Il est temps de passer à autre chose que l'ancienne mentalité "faire confiance mais vérifier" et d'adopter un cadre zero-trust où aucun appareil ou utilisateur n'est digne de confiance par défaut.

Ce modèle de sécurité n'est pas qu'un autre mot à la mode dans l'industrie ; c'est un changement fondamental dans la façon dont vous contrôlez l'accès. Au lieu d'un seul mot de passe pour tout le monde, l'accès est directement lié à une identité unique et vérifiée. Cela signifie que chaque tentative de connexion est examinée et authentifiée avant même d'approcher votre réseau.

Aller au-delà des portails invités risqués

Pour l'accès invité, la première tâche consiste à se débarrasser de ces Captive Portals risqués qui reposent sur des identifiants partagés. Des technologies comme Passpoint — et la fédération d'itinérance qui l'alimente, OpenRoaming — offrent une alternative largement supérieure. Ces normes créent des connexions automatiques et sécurisées sans que personne n'ait à lever le petit doigt.

Imaginez un visiteur entrant dans votre établissement. S'il possède un profil Passpoint sur son appareil, celui-ci reconnaît automatiquement le réseau, chiffre la connexion dès le tout premier paquet de données et le connecte en toute sécurité. Aucun formulaire à remplir, aucun mot de passe à saisir.

Cela offre une expérience totalement fluide à vos visiteurs tout en améliorant massivement votre posture de sécurité. C'est la même technologie sous-jacente qui permet à votre téléphone de basculer de manière transparente entre les antennes mobiles lors de vos déplacements.

Passpoint est la technologie sous-jacente qui crée un lien chiffré entre un appareil et un point d'accès. OpenRoaming est le cadre qui permet aux utilisateurs de se déplacer en toute sécurité sur des milliers de réseaux Wi-Fi différents à l'échelle mondiale, tous authentifiés par un fournisseur d'identité unique et de confiance.

En adoptant cela, vous n'améliorez pas seulement votre propre Wi-Fi ; vous rejoignez un écosystème mondial de connectivité sécurisée et sans effort.

Utiliser les identités cloud pour l'accès du personnel

Pour votre équipe interne, le modèle zero-trust brille vraiment en s'intégrant directement aux fournisseurs d'identité cloud que vous utilisez déjà. Au lieu de gérer une liste distincte et fastidieuse de mots de passe Wi-Fi, vous pouvez lier l'accès au réseau aux mêmes identifiants que les employés utilisent pour tout le reste.

Cela se fait généralement à l'aide de l'authentification basée sur des certificats (EAP-TLS), qui est la référence en matière de réseaux sans fil sécurisés .

Voici un aperçu de son fonctionnement dans la pratique :

- Intégration : Vous connectez votre plateforme d'authentification Wi-Fi, comme Purple, à votre annuaire d'utilisateurs central, tel que Microsoft Entra ID , Google Workspace ou Okta .

- Provisionnement : Lorsqu'un nouvel employé est ajouté à l'annuaire, un certificat de sécurité unique est automatiquement envoyé sur ses appareils d'entreprise.

- Authentification : Lorsqu'ils tentent de se connecter au Wi-Fi du personnel, leur appareil présente ce certificat. Le réseau le vérifie auprès du fournisseur d'identité et accorde l'accès en fonction de leur rôle et de leurs autorisations spécifiques.

L'ensemble du processus est invisible pour l'utilisateur, mais les avantages en matière de sécurité sont immenses. Il n'y a tout simplement aucun mot de passe susceptible d'être hameçonné, volé ou partagé dans le bureau.

Un avantage fondamental ici est la révocation automatique. Si un employé quitte l'entreprise et que son compte est désactivé dans votre annuaire principal, son accès Wi-Fi est instantanément et automatiquement coupé. Fini les identifiants persistants qui pourraient être utilisés à mauvais escient, ce qui résout un énorme casse-tête pour tout service informatique.

Le besoin de ce type d'accès sécurisé et intégré ne fait que croître. Selon les données du rapport 'Mobile Matters' de l'Ofcom d'octobre 2024 à mars 2025, l'intégration de la 5G représente désormais 28 % de toutes les connexions mobiles au Royaume-Uni. Dans des secteurs très fréquentés comme la vente au détail et la santé, cela signifie que votre Wi-Fi doit fonctionner de pair avec l'infrastructure mobile, en offrant des capacités de déchargement sécurisées. C'est là qu'un modèle zero-trust excelle, car des plateformes comme l'intégration de Purple avec Google Workspace peuvent fournir au personnel une authentification unique (SSO) et un provisionnement automatique basés sur les modifications de l'annuaire, le tout sans avoir besoin de serveurs RADIUS sur site encombrants. Vous pouvez trouver plus d'informations sur les tendances du trafic mobile au Royaume-Uni auprès de RCR Wireless News.

En mettant en œuvre un cadre de sécurité zero-trust, vous abandonnez enfin les méthodes archaïques et non sécurisées du passé. Vous créez une configuration Wi-Fi qui est non seulement plus facile à gérer, mais aussi fondamentalement plus sûre pour toutes les personnes concernées.

Créer une expérience d'intégration fluide

Considérez votre intégration Wi-Fi comme la première poignée de main numérique que vous échangez avec un invité. Si cette poignée de main est gâchée par un portail maladroit, un mot de passe oublié ou un formulaire d'inscription confus, cela crée immédiatement de la frustration et donne une mauvaise image de votre établissement. L'objectif est de concevoir une configuration Wi-Fi qui semble totalement sans effort, tant pour les nouveaux visiteurs que pour votre propre personnel.

Pour les invités, une expérience sans friction signifie enfin abandonner les méthodes de connexion obsolètes. Imaginez un visiteur se connectant une seule fois avec un simple e-mail ou un compte de réseau social, et à chaque visite ultérieure, son appareil se connecte automatiquement et en toute sécurité. Ce n'est pas un concept lointain ; c'est une réalité pratique avec les plateformes d'authentification modernes qui reconnaissent les appareils récurrents et connectent les gens instantanément.

Ce type d'intégration unique élimine le principal point de défaillance de l'accès Wi-Fi public, offrant une expérience qui fonctionne tout simplement.

Simplifier l'accès pour les invités et le personnel

Les attentes en matière de Wi-Fi public n'ont jamais été aussi élevées. Le Royaume-Uni, avec son taux de pénétration des utilisateurs d'Internet de 97,8 %, est un parfait exemple de marché où une bonne connectivité est tout simplement considérée comme acquise. Avec des vitesses de haut débit fixe en hausse de 32,4 % d'une année sur l'autre pour atteindre une moyenne de 143,83 Mbps, les utilisateurs s'attendent à une expérience rapide et fiable partout où ils vont. C'est l'environnement idéal pour que les établissements remplacent enfin les mots de passe partagés et non sécurisés par un réseau sécurisé basé sur l'identité. Vous pouvez approfondir les données sur le paysage numérique du Royaume-Uni dans ce rapport complet de DataReportal .

Pour votre personnel, l'accent est mis sur l'efficacité et la sécurité, et c'est là qu'intervient l'authentification unique (SSO). Vos employés ne devraient pas avoir à jongler avec un énième mot de passe juste pour le Wi-Fi. En intégrant l'authentification de votre réseau à votre fournisseur d'identité d'entreprise — qu'il s'agisse de Microsoft Entra ID , Google Workspace ou Okta — le personnel peut se connecter en utilisant exactement les mêmes identifiants qu'il utilise déjà pour tout le reste.

Cette approche crée une expérience totalement sans friction pour eux, et elle renforce sérieusement la sécurité en liant l'accès au réseau directement à leur compte d'entreprise.

Intégration dans les bâtiments multi-locataires

Le défi de créer une expérience d'intégration fluide devient beaucoup plus délicat dans les environnements multi-locataires tels que les parcs d'activités, les logements étudiants ou les espaces de bureaux partagés. Dans ces configurations, vous ne gérez pas seulement un groupe d'utilisateurs ; vous gérez des dizaines, voire des centaines de locataires distincts, qui ont tous besoin de leur propre bulle réseau privée et sécurisée.

Diffuser un SSID unique pour chaque locataire est une recette pour le désastre. Cela encombre absolument les ondes avec un trafic de gestion inutile, dégradant les performances pour tout le monde. La solution beaucoup plus élégante consiste à utiliser une infrastructure unique et partagée, mais à donner à chaque locataire son propre réseau virtuel.

Une idée fausse courante est que l'infrastructure partagée implique des risques de sécurité partagés. Avec la bonne architecture, vous pouvez fournir une isolation de niveau entreprise et une expérience utilisateur similaire à celle d'un domicile, même sur un seul réseau physique. C'est là que des technologies telles que les clés pré-partagées individuelles entrent en jeu.

Une clé pré-partagée individuelle (iPSK), parfois appelée PSK privée, est un mot de passe unique attribué à un seul utilisateur ou à un petit groupe d'appareils (comme toute la technologie d'un appartement : smart TV, ordinateur portable et téléphones). Cette clé unique mappe leurs appareils directement à un VLAN dédié et isolé.

Voici comment cela crée une expérience sans friction pour tout le monde :

- Pour l'utilisateur : C'est exactement comme son Wi-Fi domestique. Il utilise un seul mot de passe pour tous ses appareils personnels, qui peuvent ensuite tous communiquer entre eux (comme diffuser d'un téléphone vers une télévision) mais sont complètement invisibles pour ses voisins.

- Pour l'administrateur : Vous gérez tout à partir d'un tableau de bord central unique. L'intégration d'un nouveau locataire est aussi simple que de générer une nouvelle clé et de l'attribuer à son VLAN. Aucune reconfiguration complexe du matériel réseau n'est nécessaire.

Cette approche offre le meilleur des deux mondes : la simplicité et la confidentialité d'un réseau personnel pour l'utilisateur, et l'efficacité et l'évolutivité d'une infrastructure d'entreprise partagée pour l'opérateur. Vous pouvez en apprendre davantage sur les mécanismes de connexion des utilisateurs dans notre guide sur ce qu'est un Captive Portal et ses alternatives modernes.

Intégrer votre configuration Wi-Fi au matériel existant

L'idée d'un projet massif de "remplacement total" suffit à donner des maux de tête à n'importe quel responsable informatique. C'est souvent la principale raison pour laquelle les entreprises repoussent la mise à niveau de leur Wi-Fi, craignant des coûts énormes et des perturbations opérationnelles.

Mais voici la bonne nouvelle : une plateforme d'authentification moderne basée sur l'identité n'exige pas que vous jetiez votre matériel de confiance. Au lieu de cela, elle fonctionne comme une couche logicielle intelligente au-dessus de l'infrastructure réseau que vous possédez déjà. Vous pouvez obtenir une amélioration massive de la sécurité et de l'expérience utilisateur sans la facture matérielle exorbitante.

Cette approche vise à vous rendre opérationnel rapidement. En s'intégrant à votre équipement actuel de fournisseurs tels que Cisco Meraki , Aruba , Ruckus et Ubiquiti UniFi , l'objectif est d'être mis en ligne en quelques semaines, et non en quelques mois. L'ensemble du processus se résume à pointer vos SSIDs vers un nouveau service d'authentification et à configurer les bonnes connexions.

Connecter vos points d'accès

La clé de toute cette configuration est de rediriger les requêtes d'authentification de votre réseau sans fil vers votre nouvelle plateforme d'identité. Cela se fait généralement en modifiant les paramètres RADIUS sur votre contrôleur Wi-Fi ou vos points d'accès existants.

Au lieu que votre matériel essaie de déterminer qui se connecte, il transfère simplement chaque demande de connexion au service basé sur le cloud. Cela centralise tout votre contrôle, vous permettant d'appliquer des règles dynamiques basées sur l'identité sur l'ensemble de votre réseau, quel que soit le fabricant du matériel.

Supposons que vous exploitiez un réseau Cisco Meraki. Le changement est étonnamment simple :

- Accédez au SSID que vous souhaitez mettre à niveau dans votre tableau de bord.

- Basculez le contrôle d'accès au réseau de votre ancienne clé pré-partagée ou page d'accueil vers WPA2-Enterprise avec un serveur RADIUS personnalisé.

- Saisissez les détails du serveur RADIUS fournis par votre plateforme d'authentification.

Ce petit ajustement est ce qui débloque un monde de fonctionnalités d'authentification modernes pour le matériel que vous avez déjà payé. Le processus est très similaire pour d'autres grands noms comme Aruba et Ruckus.

La véritable beauté de ce modèle est qu'il est totalement indépendant du fournisseur. Vous pourriez avoir des points d'accès Meraki dans un bâtiment et Aruba dans un autre, tous gérés sous un système d'authentification et de politique cohérent. Cela met de l'ordre dans ce qui était autrefois un désordre fragmenté.

Utiliser les intégrations API pour un contrôle plus approfondi

Au-delà de l'authentification RADIUS de base, la véritable puissance provient d'une intégration plus profonde utilisant les APIs (Application Programming Interfaces). Cela permet à votre nouvelle plateforme de ne pas se contenter de dire "oui" ou "non" à une connexion, mais de gérer activement le réseau lui-même.

Un excellent exemple est l'attribution dynamique des utilisateurs à des VLANs spécifiques en fonction de qui ils sont. Lorsque quelqu'un de l'équipe financière se connecte, un appel API peut indiquer à votre matériel réseau de le placer automatiquement sur le VLAN sécurisé "Finance". Cela crée un environnement hautement segmenté et sécurisé sans que votre équipe informatique n'ait à lever le petit doigt.

Cette approche axée sur l'API est ce qui permet des fonctionnalités puissantes telles que :

- Attribution dynamique de VLAN : Placer les utilisateurs dans des segments de réseau sécurisés en fonction de leur rôle dans Entra ID ou Google Workspace.

- Clés pré-partagées individuelles (iPSK) : Créer et attribuer des clés Wi-Fi uniques pour des utilisateurs ou des appareils spécifiques, parfait pour les espaces multi-locataires.

- Limitation de la bande passante : Appliquer des limites de vitesse personnalisées en fonction du profil d'un utilisateur ou même de l'heure de la journée.

Ce niveau d'intégration transforme votre matériel existant d'une simple boîte qui fournit un signal en une partie active de votre plan de sécurité zero-trust. Votre configuration Wi-Fi devient plus intelligente, plus sécurisée et beaucoup plus facile à gérer, le tout sans remplacer un seul point d'accès.

Transformer vos données Wi-Fi en informations exploitables

Votre nouvelle configuration Wi-Fi ne devrait jamais être un simple coût irrécupérable ; c'est un puissant moteur de business intelligence qui n'attend que d'être activé. Avec votre réseau moderne basé sur l'identité opérationnel, le véritable travail d'optimisation et d'extraction de valeur peut enfin commencer. Il s'agit d'aller au-delà de la simple fourniture d'une connexion et de commencer à transformer la fréquentation anonyme en données tangibles et précieuses.

La toute première chose que vous devez faire après le déploiement est de tester. Et je ne parle pas seulement de vérifier le signal. Vous avez besoin d'un plan pratique pour valider chaque aspect du nouveau système, de l'expérience utilisateur de votre flux d'intégration à l'intégrité de vos politiques de sécurité. Les membres du personnel sont-ils correctement affectés à leurs VLANs désignés ? L'isolation des clients fonctionne-t-elle parfaitement sur le réseau invité ? Répondre à ces questions par des tests en conditions réelles est absolument critique.

Libérer la puissance de l'analyse réseau

Une fois que tout est validé, vous pouvez porter votre attention sur la mine d'or de données que votre réseau collecte désormais. Les plateformes modernes d'analyse Wi-Fi fournissent des informations qu'il était autrefois impossible de recueillir, transformant efficacement votre site en un espace intelligent. C'est là que votre configuration Wi-Fi commence vraiment à être rentabilisée.

Vous pouvez désormais suivre des mesures comportementales clés, telles que :

- Fréquence des visiteurs : Découvrez qui sont vos clients les plus fidèles en identifiant ceux qui reviennent le plus souvent.

- Temps de séjour : Mesurez exactement combien de temps les visiteurs passent dans des zones ou des espaces spécifiques de votre établissement.

- Heures de pointe : Obtenez une compréhension concrète de vos périodes les plus chargées, ce qui aide à une meilleure planification du personnel et à l'allocation des ressources.

En analysant ces données, un responsable de magasin pourrait découvrir que 70 % des visiteurs du week-end passent la plupart de leur temps près d'un nouveau présentoir de produits, mais que seulement 15 % effectuent réellement un achat. C'est un signal direct pour recycler le personnel ou ajuster le marketing en magasin pour cette zone spécifique.

Ces informations sont rendues possibles par la compréhension de la présence et des mouvements des appareils. Par exemple, un point d'accès bien placé peut créer une carte thermique Wi-Fi de votre site , montrant visuellement quelles zones sont des points chauds et lesquelles sont délaissées. Ce sont des informations inestimables pour optimiser l'agencement des magasins, placer des produits à forte marge ou même identifier des zones sous-utilisées dans un grand bureau.

Prouver le ROI en connectant le Wi-Fi à la croissance de l'entreprise

La véritable puissance de ces données de première partie est libérée lorsque vous les connectez à vos autres systèmes d'entreprise. L'intégration de votre plateforme d'analyse Wi-Fi à vos outils de gestion de la relation client (CRM) ou d'automatisation du marketing est la façon dont vous bouclez enfin la boucle entre les mondes physique et numérique.

Imaginez un client d'hôtel se connectant au Wi-Fi. Sa présence est enregistrée, et lors de sa troisième visite, le système envoie automatiquement une offre ciblée directement sur son e-mail — peut-être une boisson gratuite au bar ou une réduction sur son prochain séjour. C'est ainsi que vous créez des expériences personnalisées qui fidélisent réellement et génèrent des revenus.

En liant l'engagement Wi-Fi directement aux ventes, aux promotions et au comportement des clients, vous pouvez enfin prouver le retour sur investissement (ROI) de votre réseau. Votre Wi-Fi cesse d'être une simple ligne de plus sur le budget informatique et devient un moteur quantifiable de la croissance de l'entreprise.

Vos principales questions sur la configuration Wi-Fi, répondues

Lorsque vous vous attaquez à un projet Wi-Fi majeur, il est facile de s'enliser dans les détails. Nous discutons tous les jours avec des administrateurs informatiques et des exploitants de sites, et nous avons tendance à entendre les mêmes questions revenir sans cesse. Répondons-y afin que vous puissiez lancer votre projet en toute confiance.

L'une des plus grandes préoccupations est toujours la sécurité, en particulier en ce qui concerne la confidentialité des invités. Un réseau moderne basé sur l'identité est conçu dès le départ pour protéger tout le monde. En utilisant des VLANs et en activant l'isolation des clients sur votre réseau invité, vous empêchez efficacement les appareils connectés de se voir ou d'interagir les uns avec les autres. C'est une étape de sécurité fondamentale.

Cela signifie qu'un invité utilisant votre Wi-Fi n'est pas seulement isolé de votre réseau d'entreprise privé, mais aussi de tous les autres invités de votre établissement. Sa connexion devient un tunnel privé directement vers Internet, et rien d'autre.

Qu'en est-il du Wi-Fi 7 et de la pérennité ?

Un autre sujet brûlant est l'arrivée de nouvelles normes comme le Wi-Fi 7. Devriez-vous repousser votre mise à niveau ? Bien que le Wi-Fi 7 apporte de nouvelles astuces passionnantes, comme le Multi-Link Operation (MLO) pour des vitesses plus élevées, la vérité est que les principes fondamentaux d'un déploiement Wi-Fi solide n'ont pas changé.

Les plus grands gains en matière de performances et de sécurité ne proviennent pas de la toute dernière norme sans fil, mais d'une architecture bien conçue. Un cadre de sécurité zero-trust et une segmentation intelligente du réseau vous apporteront des avantages bien plus tangibles aujourd'hui que d'attendre du matériel futur.

Le matériel Wi-Fi 7 cherche encore ses marques, et des fonctionnalités comme le MLO arrivent à maturité. Pour la plupart des environnements d'entreprise, la priorité immédiate devrait être la mise en œuvre de contrôles d'identité et d'accès robustes. Cette base vous servira bien, quelle que soit la technologie sans fil sous-jacente.

Comment mesurer le succès et prouver la valeur ?

Enfin, comment savoir si votre nouvelle configuration Wi-Fi est un succès ? Cela va bien au-delà d'une simple bonne force de signal. Le véritable succès se mesure par un mélange de résultats pratiques et concrets :

- Moins de tickets de support informatique : Un système fluide et sans mot de passe pour le personnel et les invités réduit considérablement les appels concernant les mots de passe oubliés et les problèmes de connexion. C'est une véritable victoire pour votre équipe informatique.

- Analyses exploitables : Vous devriez être en mesure de suivre des mesures telles que la fréquence des visiteurs, le temps de séjour et les heures de pointe. La véritable valeur apparaît lorsque vous pouvez utiliser ces données pour prendre des décisions commerciales plus intelligentes.

- ROI démontrable : C'est le point crucial. Pouvez-vous connecter vos données Wi-Fi à votre CRM ou à vos plateformes marketing ? Montrer un lien direct entre l'engagement sur le réseau et une augmentation des revenus ou de la fidélité des clients est la façon dont vous prouvez sa valeur.

Lorsque vous commencez à vous concentrer sur ces résultats, votre réseau cesse d'être un simple utilitaire et devient un atout stratégique pour l'entreprise.

Prêt à déployer un réseau sécurisé basé sur l'identité qui ravit les utilisateurs et offre une véritable valeur commerciale ? Purple remplace les portails maladroits par un accès sans mot de passe qui s'intègre à votre matériel existant. Découvrez comment Purple peut moderniser votre configuration Wi-Fi.