Una red Wi-Fi empresarial de primer nivel no se basa únicamente en hardware potente. Se construye sobre una base sólida de planificación estratégica. Antes de siquiera pensar en implementar un solo punto de acceso, debes tener muy claros tus objetivos comerciales. Esto garantiza que la red que construyas sea segura, escalable y se adapte perfectamente a las demandas únicas de tus instalaciones.

Construyendo una base a prueba de balas para tu configuración de Wi-Fi

Saltar directamente a elegir el hardware es un error común que he visto innumerables veces. Las implementaciones más exitosas comienzan con una pregunta mucho más fundamental: ¿qué necesitas realmente que haga esta red? Una red Wi-Fi robusta es más que una simple señal; es un activo comercial que debe impulsar resultados reales.

Esta fase de planificación inicial consiste en traducir tus objetivos operativos en requisitos técnicos concretos. Para un hospital, la principal prioridad podría ser una conectividad inquebrantable para dispositivos médicos críticos de IoT. Para un centro comercial, podría tratarse de capturar datos de afluencia para comprender el comportamiento de los compradores. Ambos son objetivos válidos, pero conducen a diseños de red muy diferentes.

Comenzando con un estudio de sitio significativo

Un estudio de sitio profesional es completamente innegociable. No se trata solo de caminar con una laptop comprobando las barras de señal. Un estudio adecuado implica mapear meticulosamente tu entorno físico para comprender cómo afectará el comportamiento de la radiofrecuencia (RF).

Esto es lo que busca un estudio profesional:

- Materiales de construcción: El concreto, el metal e incluso algunos tipos de vidrio polarizado son destructores de Wi-Fi. Una oficina llena de paredes de vidrio requiere un mapa de puntos de acceso (AP) totalmente diferente al de un edificio antiguo con pisos de concreto grueso.

- Densidad de usuarios: Piensa en tus zonas de alto tráfico. Los vestíbulos, las salas de conferencias y las salas comunes de estudiantes necesitan más AP funcionando a menor potencia. Esto maneja la carga sin crear un desastre de interferencias.

- Fuentes de interferencia: Tu Wi-Fi no está solo. Los microondas, los teléfonos inalámbricos y, especialmente, las redes Wi-Fi de tus vecinos pueden causar estragos. Detectarlos a tiempo es fundamental para tener una red estable.

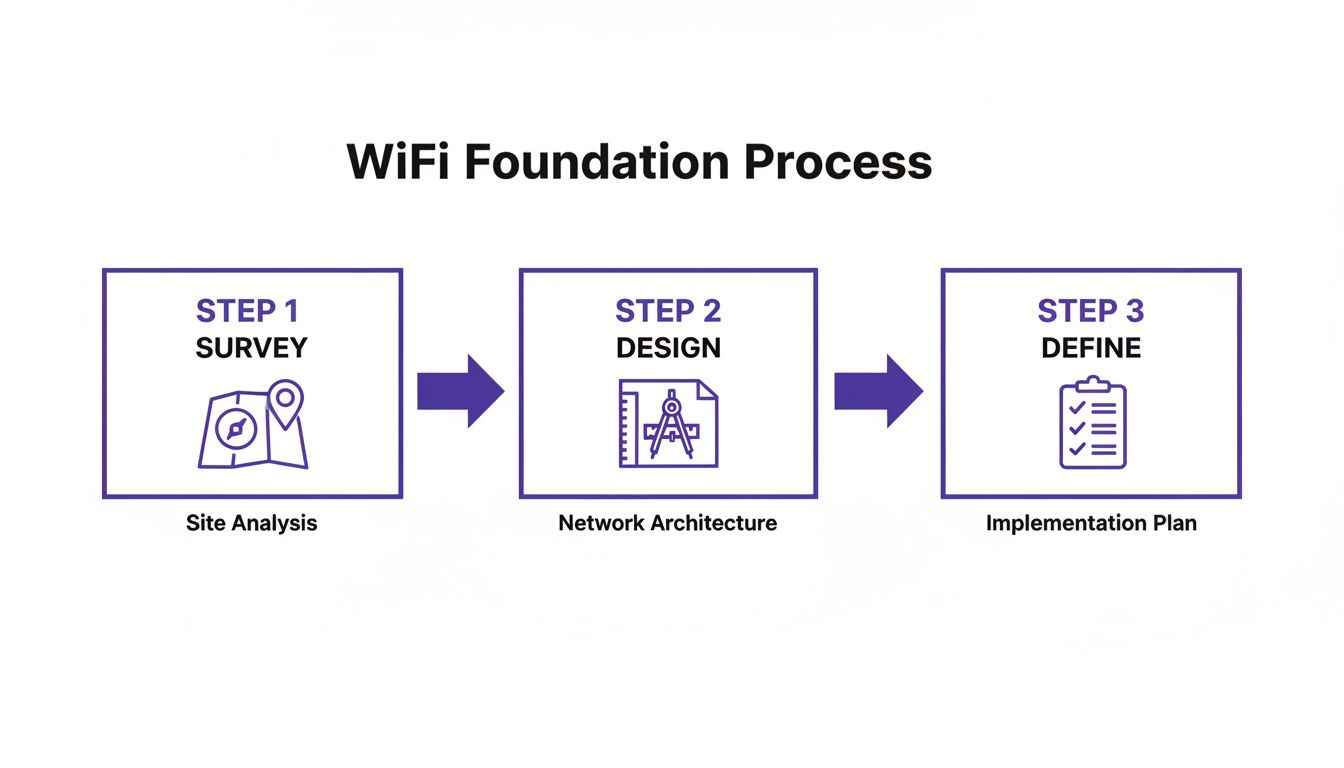

Este sencillo flujo de trabajo muestra cómo cualquier proyecto de Wi-Fi exitoso debe pasar de la evaluación física a una definición clara y estratégica de su propósito.

Seguir este proceso garantiza que tu red se base en la realidad, no en suposiciones.

Definiendo los requisitos de tu red

Una vez que conozcas el terreno, es hora de definir el "quién, qué y por qué" de tu red. Esto significa crear una lista de verificación de requisitos que guiará cada decisión que tomes más adelante, desde los protocolos de seguridad hasta el diseño del SSID. Tu objetivo es construir una red que sirva a sus usuarios sin esfuerzo y, al mismo tiempo, aporte valor a la empresa.

El mayor error que veo es el sobreaprovisionamiento sin un propósito claro. Un enfoque mucho mejor es definir primero los perfiles de usuario. Pregúntate: ¿qué necesita un invitado en comparación con un miembro del personal, o una terminal de pago frente a una cámara de seguridad? Obtener esta claridad desde el principio ahorra un mundo de complejidad en el futuro.

La demanda de conectividad de alto rendimiento nunca ha sido tan alta y las expectativas de los usuarios están por las nubes. En el Reino Unido, esto es especialmente cierto. Ofcom pronostica que la banda ancha con capacidad de gigabit llegará al 89.6% de las instalaciones para principios de 2026. Las personas esperan experiencias rápidas y fluidas dondequiera que vayan.

Además, un estudio de FarrPoint de 2026 reveló que el 80% de las autoridades locales del Reino Unido ahora enumeran la conectividad digital como una prioridad principal. Una configuración de Wi-Fi profesional ya no es un "lujo" para ningún recinto abierto al público; es esencial.

Sentar estas bases garantiza que tu Wi-Fi no sea solo un centro de costos, sino una herramienta estratégica. Al alinear las realidades físicas con los objetivos comerciales desde el principio, creas una red que está lista para el futuro, es segura por diseño y es capaz de ofrecer una experiencia de primer nivel para cada usuario.

Diseñando una arquitectura inteligente de SSID y VLAN

He entrado en innumerables instalaciones y he visto el mismo error una y otra vez: una docena de nombres de redes Wi-Fi diferentes, uno para cada propósito concebible. Una configuración de Wi-Fi desordenada como esta suele ser la verdadera razón detrás del bajo rendimiento y las enormes brechas de seguridad.

Este enfoque no solo confunde a los usuarios; degrada activamente tu red al inundar las ondas con tráfico de transmisión y gestión innecesario. El verdadero truco es pensar en capas.

Puedes resolver esto con una combinación inteligente de solo unos pocos Service Set Identifiers (SSID) estratégicos y múltiples Virtual LANs (VLAN). Un SSID es solo el nombre público que transmites. Una VLAN, por otro lado, es la forma en que particionas tu red en el backend, creando redes virtuales aisladas para que los dispositivos en una VLAN no puedan ver ni interactuar con los dispositivos en otra.

Segmentando tu red para seguridad y rendimiento

Para la mayoría de las instalaciones, una estrategia de segmentación de tres frentes es un punto de partida fantástico. Te brinda una base sólida para la seguridad y la gestión sin hacer que tu configuración de Wi-Fi sea demasiado compleja.

Red de invitados: Este es tu Wi-Fi público y necesita su propia VLAN completamente aislada. El único objetivo aquí es proporcionar acceso a Internet mientras se bloquea estrictamente cualquier recurso interno de la empresa. Debes habilitar absolutamente el aislamiento de clientes en esta red para evitar que los dispositivos de los invitados se ataquen entre sí.

Red del personal: Esta red es para todos los dispositivos de tus empleados, desde laptops de trabajo hasta teléfonos móviles corporativos. Esta VLAN necesitará acceso a recursos internos como unidades compartidas e impresoras, pero ese acceso debe estar regido por un modelo de seguridad Zero Trust moderno.

Red de IoT y Operaciones: Este es posiblemente el segmento más crítico, y el que se olvida con mayor frecuencia. Debe estar en una VLAN altamente restringida, albergando dispositivos esenciales como terminales de Punto de Venta (POS), cámaras de seguridad y señalización digital. Estos dispositivos necesitan una conectividad inquebrantable, pero deben estar bloqueados para comunicarse solo con servidores específicos y requeridos, y absolutamente nada más.

La antigua forma de pensar era crear un SSID separado para cada departamento: "Ventas-WiFi", "Marketing-WiFi", "Admin-WiFi". Esto es una pesadilla de gestión. Un enfoque moderno utiliza un único SSID dinámico para el personal que asigna a los usuarios a la VLAN correcta en función de su identidad y rol, simplificando drásticamente toda la arquitectura.

Poniéndolo todo junto en el mundo real

Veamos cómo se desarrolla esto en un par de escenarios comunes.

Escenario A: El hotel

Un hotel podría transmitir solo dos SSID: "Wi-Fi para huéspedes del hotel" y "Personal del hotel". Simple.

El SSID de invitados enruta a todos los visitantes a una VLAN de invitados segura y aislada. El SSID del personal, sin embargo, es mucho más inteligente. Utiliza autenticación dinámica para colocar a los empleados en diferentes VLAN según sus credenciales de inicio de sesión.

- Personal de recepción: Se colocan en una VLAN con acceso al sistema de gestión de la propiedad.

- El equipo de mantenimiento: Obtiene una VLAN con acceso a los sistemas de control del edificio.

- Dispositivos POS en el restaurante: Están en su propia VLAN con firewall que solo puede comunicarse con el procesador de pagos.

Escenario B: La cadena minorista

Una cadena minorista puede simplificar las cosas aún más, utilizando potencialmente un solo SSID para todo el personal que se autentica contra un proveedor de identidad central como Microsoft Entra ID u Okta .

El rol de un empleado en el directorio asigna automáticamente su dispositivo a la VLAN correcta, ya sea que necesite acceso a sistemas de inventario o solo al correo electrónico corporativo. Este enfoque simplifica la configuración de Wi-Fi en cientos de tiendas, haciendo que la gestión sea consistente y masivamente escalable.

Implementando un marco de seguridad Zero Trust

Seamos honestos, las contraseñas compartidas y las claves precompartidas (PSK) son una pesadilla de seguridad a punto de ocurrir. Para cualquier red Wi-Fi moderna de empresas o instalaciones, un enfoque mucho más estricto y centrado en la identidad es innegociable. Es hora de dejar atrás la vieja mentalidad de "confiar pero verificar" y adoptar un marco Zero Trust donde no se confía en ningún dispositivo o usuario por defecto.

Este modelo de seguridad no es solo otra palabra de moda en la industria; es un cambio fundamental en la forma en que controlas el acceso. En lugar de una contraseña para todos, el acceso está vinculado directamente a una identidad única y verificada. Esto significa que cada intento de conexión es analizado y autenticado antes de que se acerque a tu red.

Yendo más allá de los portales de invitados riesgosos

Para el acceso de invitados, el primer trabajo es deshacerse de esos riesgosos Captive Portal que dependen de credenciales compartidas. Tecnologías como Passpoint, y la federación de roaming que lo impulsa, OpenRoaming, ofrecen una alternativa muy superior. Estos estándares crean conexiones automáticas y seguras sin que nadie tenga que mover un dedo.

Imagina a un visitante entrando a tus instalaciones. Si tiene un perfil de Passpoint en su dispositivo, este reconoce automáticamente la red, encripta la conexión desde el primer paquete de datos y lo conecta en línea de forma segura. Sin formularios que completar, sin contraseñas que escribir.

Esto ofrece una experiencia completamente sin fricciones para tus visitantes al tiempo que mejora enormemente tu postura de seguridad. Es la misma tecnología subyacente que permite que tu teléfono cambie sin problemas entre torres móviles mientras viajas.

Passpoint es la tecnología subyacente que crea un enlace encriptado entre un dispositivo y un punto de acceso. OpenRoaming es el marco que permite a los usuarios desplazarse de forma segura a través de miles de redes Wi-Fi diferentes a nivel mundial, todas autenticadas por un único proveedor de identidad confiable.

Al adoptar esto, no solo estás mejorando tu propio Wi-Fi; te estás uniendo a un ecosistema global de conectividad segura y sin esfuerzo.

Usando identidades en la nube para el acceso del personal

Para tu equipo interno, el modelo Zero Trust realmente brilla al integrarse directamente con los proveedores de identidad en la nube que ya utilizas. En lugar de administrar una lista separada y torpe de contraseñas de Wi-Fi, puedes vincular el acceso a la red a las mismas credenciales que los empleados usan para todo lo demás.

Esto generalmente se hace utilizando autenticación basada en certificados (EAP-TLS), que es el estándar de oro para las redes inalámbricas seguras .

Así es como funciona en la práctica:

- Integración: Conectas tu plataforma de autenticación Wi-Fi, como Purple, a tu directorio central de usuarios, como Microsoft Entra ID , Google Workspace u Okta .

- Aprovisionamiento: Cuando se agrega un nuevo empleado al directorio, se envía automáticamente un certificado de seguridad único a sus dispositivos corporativos.

- Autenticación: Cuando intentan conectarse al Wi-Fi del personal, su dispositivo presenta este certificado. La red lo verifica con el proveedor de identidad y otorga acceso en función de su rol y permisos específicos.

Todo el proceso es invisible para el usuario, pero los beneficios de seguridad son inmensos. Simplemente no hay contraseñas que puedan ser objeto de phishing, robadas o compartidas en la oficina.

Una ventaja fundamental aquí es la revocación automática. Si un empleado deja la empresa y su cuenta se deshabilita en tu directorio principal, su acceso al Wi-Fi se corta instantánea y automáticamente. Se acabaron las credenciales persistentes que podrían ser mal utilizadas, lo que resuelve un gran dolor de cabeza para cualquier departamento de TI.

La necesidad de este tipo de acceso seguro e integrado no hace más que crecer. Según los datos del informe 'Mobile Matters' de Ofcom de octubre de 2024 a marzo de 2025, la integración 5G ahora representa el 28% de todas las conexiones móviles en el Reino Unido. En sectores concurridos como el comercio minorista y la atención médica, esto significa que tu Wi-Fi debe trabajar de la mano con la infraestructura móvil, proporcionando capacidades de descarga seguras. Aquí es donde sobresale un modelo Zero Trust, ya que plataformas como la integración de Purple con Google Workspace pueden ofrecer inicio de sesión único (SSO) para el personal y aprovisionamiento automático basado en cambios de directorio, todo sin necesitar engorrosos servidores RADIUS locales. Puedes encontrar más información sobre las tendencias de tráfico móvil en el Reino Unido en RCR Wireless News.

Al implementar un marco de seguridad Zero Trust, finalmente te deshaces de los métodos arcaicos e inseguros del pasado. Creas una configuración de Wi-Fi que no solo es más fácil de administrar, sino que también es fundamentalmente más segura para todos los involucrados.

Creando una experiencia de onboarding fluida

Piensa en tu onboarding de Wi-Fi como el primer apretón de manos digital que tienes con un invitado. Si ese apretón de manos falla con un portal torpe, una contraseña olvidada o un formulario de registro confuso, inmediatamente crea frustración y da una mala imagen de tus instalaciones. El objetivo es diseñar una configuración de Wi-Fi que se sienta completamente libre de esfuerzo, tanto para los visitantes primerizos como para tu propio personal.

Para los invitados, una experiencia sin fricciones significa finalmente deshacerse de los métodos de inicio de sesión obsoletos. Imagina a un visitante conectándose solo una vez con un simple correo electrónico o cuenta de redes sociales, y en cada visita futura, su dispositivo se conecta de forma automática y segura. Este no es un concepto lejano; es una realidad práctica con plataformas de autenticación modernas que reconocen los dispositivos recurrentes y conectan a las personas en línea al instante.

Este tipo de onboarding único elimina el mayor punto de falla en el acceso público a Wi-Fi, brindando una experiencia que simplemente funciona.

Simplificando el acceso para invitados y personal

Las expectativas para el Wi-Fi público nunca han sido tan altas. El Reino Unido, con su penetración de usuarios de Internet del 97.8%, es un ejemplo perfecto de un mercado donde simplemente se asume una buena conectividad. Con las velocidades de banda ancha fija disparándose un 32.4% año tras año a un promedio de 143.83 Mbps, los usuarios esperan una experiencia rápida y confiable dondequiera que vayan. Este es el entorno perfecto para que las instalaciones finalmente reemplacen las contraseñas compartidas e inseguras con una red segura basada en la identidad. Puedes profundizar en más datos sobre el panorama digital del Reino Unido en este informe completo de DataReportal .

Para tu personal, el enfoque se centra en la eficiencia y la seguridad, que es donde entra en juego el inicio de sesión único (SSO). Tus empleados no deberían tener que lidiar con otra contraseña solo para el Wi-Fi. Al integrar la autenticación de tu red con tu proveedor de identidad corporativa, ya sea Microsoft Entra ID , Google Workspace u Okta , el personal puede conectarse usando exactamente las mismas credenciales que ya usan para todo lo demás.

Este enfoque crea una experiencia completamente sin fricciones para ellos y aumenta seriamente la seguridad al vincular el acceso a la red directamente a su cuenta corporativa.

Onboarding en edificios multiusuario

El desafío de crear una experiencia de onboarding fluida se vuelve mucho más complicado en entornos multiusuario como parques empresariales, residencias de estudiantes o espacios de oficinas compartidos. En estas configuraciones, no solo estás administrando un grupo de usuarios; estás administrando docenas o incluso cientos de inquilinos separados, todos los cuales necesitan su propia burbuja de red privada y segura.

Transmitir un SSID único para cada inquilino es una receta para el desastre. Obstruye absolutamente las ondas con tráfico de gestión innecesario, degradando el rendimiento para todos. La solución mucho más elegante es utilizar una infraestructura única y compartida, pero darle a cada inquilino su propia red virtual.

Un error común es pensar que la infraestructura compartida significa riesgos de seguridad compartidos. Con la arquitectura adecuada, puedes proporcionar un aislamiento de nivel empresarial y una experiencia de usuario similar a la del hogar, incluso en una sola red física. Aquí es donde entran en juego tecnologías como las claves precompartidas individuales.

Una clave precompartida individual (iPSK), a veces llamada PSK privada, es una contraseña única asignada a un solo usuario o a un pequeño grupo de dispositivos (como toda la tecnología en un apartamento: Smart TV, laptop y teléfonos). Esta clave única mapea sus dispositivos directamente a una VLAN dedicada y aislada.

Así es como crea una experiencia sin fricciones para todos:

- Para el usuario: Se siente como el Wi-Fi de su casa. Usan una contraseña para todos sus dispositivos personales, que luego pueden comunicarse entre sí (como transmitir desde un teléfono a un televisor) pero son completamente invisibles para sus vecinos.

- Para el administrador: Administras todo desde un panel central único. Incorporar a un nuevo inquilino es tan simple como generar una nueva clave y asignarla a su VLAN. No se necesita una reconfiguración compleja del hardware de red.

Este enfoque ofrece lo mejor de ambos mundos: la simplicidad y privacidad de una red personal para el usuario, y la eficiencia y escalabilidad de la infraestructura empresarial compartida para el operador. Puedes obtener más información sobre la mecánica de cómo se conectan los usuarios en nuestra guía sobre qué es un Captive Portal y sus alternativas modernas.

Integrando tu configuración de Wi-Fi con el hardware existente

La idea de un proyecto masivo de "reemplazo total" es suficiente para darle dolor de cabeza a cualquier gerente de TI. A menudo es la principal razón por la que las empresas posponen la actualización de su Wi-Fi, temiendo enormes costos y la interrupción operativa.

Pero aquí están las buenas noticias: una plataforma de autenticación moderna basada en la identidad no exige que deseches tu hardware de confianza. En cambio, funciona como una capa de software inteligente sobre la infraestructura de red que ya posees. Puedes obtener un impulso masivo en seguridad y experiencia de usuario sin la exorbitante factura de hardware.

Este enfoque se trata de ponerte en marcha rápidamente. Al integrarse con tu equipo actual de proveedores como Cisco Meraki , Aruba , Ruckus y Ubiquiti UniFi , el objetivo es entrar en funcionamiento en semanas, no en meses. Todo el proceso se reduce a apuntar tus SSID a un nuevo servicio de autenticación y configurar las conexiones correctas.

Conectando tus puntos de acceso

La clave de toda esta configuración es redirigir las solicitudes de autenticación de tu red inalámbrica a tu nueva plataforma de identidad. Esto generalmente se hace cambiando la configuración de RADIUS en tu controlador de Wi-Fi o puntos de acceso existentes.

En lugar de que tu hardware intente averiguar quién se está conectando, simplemente reenvía cada solicitud de conexión al servicio basado en la nube. Esto centraliza todo tu control, permitiéndote aplicar reglas dinámicas basadas en la identidad en toda tu red, sin importar quién fabricó el hardware.

Supongamos que estás ejecutando una red Cisco Meraki. El cambio es sorprendentemente simple:

- Dirígete al SSID que deseas actualizar en tu panel de control.

- Cambia el control de acceso a la red de tu antigua clave precompartida o página de inicio a WPA2-Enterprise con un servidor RADIUS personalizado.

- Ingresa los detalles del servidor RADIUS proporcionados por tu plataforma de autenticación.

Ese pequeño ajuste es lo que desbloquea un mundo de funciones de autenticación modernas para el hardware por el que ya pagaste. El proceso es muy similar para otros grandes nombres como Aruba y Ruckus.

La verdadera belleza de este modelo es que es completamente independiente del proveedor. Podrías tener AP de Meraki en un edificio y de Aruba en otro, todos administrados bajo un sistema de autenticación y políticas consistente. Pone orden en lo que antes era un desastre fragmentado.

Usando integraciones de API para un control más profundo

Más allá de la autenticación RADIUS básica, el verdadero poder proviene de una integración más profunda utilizando API (Interfaces de Programación de Aplicaciones). Esto permite que tu nueva plataforma no solo diga "sí" o "no" a una conexión, sino que administre activamente la red en sí.

Un gran ejemplo es la asignación dinámica de usuarios a VLAN específicas en función de quiénes son. Cuando alguien del equipo de finanzas se conecta, una llamada a la API puede indicarle a tu hardware de red que lo coloque automáticamente en la VLAN segura de "Finanzas". Esto crea un entorno altamente segmentado y seguro sin que tu equipo de TI mueva un dedo.

Este enfoque centrado en la API es lo que habilita funciones potentes como:

- Asignación dinámica de VLAN: Colocar a los usuarios en segmentos de red seguros según su rol en Entra ID o Google Workspace.

- Claves precompartidas individuales (iPSK): Crear y asignar claves de Wi-Fi únicas para usuarios o dispositivos específicos, perfecto para espacios multiusuario.

- Limitación de ancho de banda: Aplicar límites de velocidad personalizados según el perfil de un usuario o incluso la hora del día.

Este nivel de integración convierte tu hardware existente de una simple caja que proporciona una señal en una parte activa de tu plan de seguridad Zero Trust. Tu configuración de Wi-Fi se vuelve más inteligente, más segura y mucho más fácil de administrar, todo sin reemplazar un solo punto de acceso.

Convirtiendo tus datos de Wi-Fi en insights procesables

Tu nueva configuración de Wi-Fi nunca debería ser solo un costo hundido; es un potente motor de inteligencia empresarial que solo espera ser encendido. Con tu red moderna basada en la identidad en funcionamiento, finalmente puede comenzar el verdadero trabajo de optimización y extracción de valor. Se trata de ir más allá de simplemente proporcionar una conexión y comenzar a convertir la afluencia anónima en datos tangibles y valiosos.

Lo primero que debes hacer después de la implementación es probar. Y no me refiero solo a comprobar la señal. Necesitas un plan práctico para validar cada aspecto del nuevo sistema, desde la experiencia del usuario de tu flujo de onboarding hasta la integridad de tus políticas de seguridad. ¿Se está asignando correctamente a los miembros del personal a sus VLAN designadas? ¿Funciona perfectamente el aislamiento de clientes en la red de invitados? Responder a estas preguntas con pruebas en el mundo real es absolutamente crítico.

Desbloqueando el poder de la analítica de red

Una vez que todo esté validado, puedes centrar tu atención en la mina de oro de datos que tu red ahora está recopilando. Las plataformas modernas de analítica de Wi-Fi proporcionan insights que antes eran imposibles de recopilar, transformando efectivamente tus instalaciones en un espacio inteligente. Aquí es donde tu configuración de Wi-Fi realmente comienza a pagarse por sí sola.

Ahora puedes rastrear métricas de comportamiento clave, como:

- Frecuencia de visitantes: Descubre quiénes son tus clientes más leales identificando quiénes regresan con más frecuencia.

- Tiempos de permanencia: Mide exactamente cuánto tiempo pasan los visitantes en áreas o zonas específicas dentro de tus instalaciones.

- Horas pico de tráfico: Obtén una comprensión concreta de tus períodos de mayor actividad, lo que ayuda a una mejor programación del personal y asignación de recursos.

Al analizar estos datos, un gerente de tienda minorista podría descubrir que el 70% de los visitantes del fin de semana pasan la mayor parte de su tiempo cerca de una exhibición de nuevos productos, pero solo el 15% realmente realiza una compra. Esta es una señal directa para volver a capacitar al personal o ajustar el marketing en la tienda para esa zona específica.

Estos insights son posibles al comprender la presencia y el movimiento de los dispositivos. Por ejemplo, un punto de acceso bien ubicado puede crear un mapa de calor de Wi-Fi de tus instalaciones , mostrando visualmente qué áreas son puntos calientes y cuáles están siendo ignoradas. Esta es información invaluable para optimizar los diseños de las tiendas, colocar productos de alto margen o incluso identificar áreas subutilizadas en una oficina grande.

Demostrando el ROI al conectar el Wi-Fi con el crecimiento empresarial

El verdadero poder de estos datos de origen se desata cuando los conectas a tus otros sistemas empresariales. Integrar tu plataforma de analítica de Wi-Fi con tu Gestión de Relaciones con el Cliente (CRM) o herramientas de automatización de marketing es cómo finalmente cierras el ciclo entre los mundos físico y digital.

Imagina a un huésped de un hotel conectándose al Wi-Fi. Su presencia queda registrada y, en su tercera visita, el sistema envía automáticamente una oferta dirigida directamente a su correo electrónico: tal vez una bebida de cortesía en el bar o un descuento en su próxima estadía. Así es como creas experiencias personalizadas que construyen lealtad real e impulsan los ingresos.

Al vincular la interacción del Wi-Fi directamente con las ventas, las promociones y el comportamiento del cliente, finalmente puedes demostrar el retorno de inversión (ROI) de tu red. Tu Wi-Fi deja de ser solo otra partida en el presupuesto de TI y se convierte en un impulsor cuantificable del crecimiento empresarial.

Tus principales preguntas sobre la configuración de Wi-Fi, respondidas

Cuando estás abordando un proyecto importante de Wi-Fi, es fácil empantanarse en los detalles. Hablamos con administradores de TI y operadores de instalaciones todos los días, y tendemos a escuchar las mismas preguntas una y otra vez. Vamos a responderlas para que puedas poner en marcha tu proyecto con confianza.

Una de las mayores preocupaciones siempre es la seguridad, especialmente cuando se trata de la privacidad de los invitados. Una red moderna basada en la identidad está diseñada desde cero para proteger a todos. Al usar VLAN y habilitar el aislamiento de clientes en tu red de invitados, estás evitando efectivamente que los dispositivos conectados se vean o interactúen entre sí. Es un paso de seguridad fundamental.

Esto significa que un invitado que usa tu Wi-Fi no solo está aislado de la red privada de tu empresa, sino también de todos los demás invitados en tus instalaciones. Su conexión se convierte en un túnel privado directo a Internet, y nada más.

¿Qué pasa con Wi-Fi 7 y la preparación para el futuro?

Otro tema candente es la llegada de nuevos estándares como Wi-Fi 7. ¿Deberías posponer tu actualización? Si bien Wi-Fi 7 trae algunos trucos nuevos y emocionantes a la mesa, como la Operación Multienlace (MLO) para velocidades más altas, la verdad es que los principios básicos de una implementación sólida de Wi-Fi no han cambiado.

Las mayores victorias en rendimiento y seguridad no provienen del último estándar inalámbrico, sino de una arquitectura bien diseñada. Un marco de seguridad Zero Trust y una segmentación de red inteligente te brindarán beneficios mucho más tangibles hoy que esperar por hardware futuro.

El hardware de Wi-Fi 7 todavía se está afianzando y características como MLO están madurando. Para la mayoría de los entornos empresariales, la prioridad inmediata debería ser implementar controles de acceso e identidad robustos. Esa base te servirá bien, sin importar qué tecnología inalámbrica se esté ejecutando por debajo.

¿Cómo mido el éxito y demuestro el valor?

Finalmente, ¿cómo sabes realmente si tu nueva configuración de Wi-Fi es un éxito? Se trata de mucho más que solo una buena intensidad de señal. El verdadero éxito se mide por una combinación de resultados prácticos en el mundo real:

- Menos tickets de soporte de TI: Un sistema fluido y sin contraseñas tanto para el personal como para los invitados reduce drásticamente las llamadas sobre contraseñas olvidadas y problemas de conexión. Esa es una verdadera victoria para tu equipo de TI.

- Analítica procesable: Deberías poder rastrear métricas como la frecuencia de visitantes, el tiempo de permanencia y las horas pico de tráfico. El verdadero valor surge cuando puedes usar esos datos para tomar decisiones comerciales más inteligentes.

- ROI demostrable: Este es el más importante. ¿Puedes conectar tus datos de Wi-Fi a tu CRM o plataformas de marketing? Mostrar un vínculo directo entre la interacción de la red y un aumento en los ingresos o la lealtad del cliente es cómo demuestras su valor.

Cuando comienzas a enfocarte en estos resultados, tu red deja de ser una simple utilidad y se convierte en un activo estratégico para el negocio.

¿Listo para implementar una red segura basada en la identidad que deleite a los usuarios y ofrezca un valor comercial real? Purple reemplaza los portales torpes con acceso sin contraseña que se integra con tu hardware existente. Descubre cómo Purple puede modernizar tu configuración de Wi-Fi.