Uma rede Wi-Fi corporativa de alto nível não é construída apenas com hardware potente. Ela é construída sobre uma base sólida de planejamento estratégico. Antes mesmo de pensar em implantar um único ponto de acesso, você precisa ter clareza absoluta sobre seus objetivos de negócios. Isso garante que a rede que você construirá seja segura, escalável e perfeitamente adequada às demandas exclusivas do seu local.

Construindo uma base à prova de falhas para o seu setup de Wi-Fi

Pular direto para a escolha do hardware é um erro comum que já vi inúmeras vezes. As implantações mais bem-sucedidas começam com uma pergunta muito mais fundamental: o que você realmente precisa que essa rede faça? Uma rede Wi-Fi robusta é mais do que apenas um sinal; é um ativo de negócios que deve impulsionar resultados reais.

Essa fase inicial de planejamento consiste em traduzir suas metas operacionais em requisitos técnicos concretos. Para um hospital, a prioridade máxima pode ser uma conectividade inabalável para dispositivos médicos críticos de IoT. Para um shopping center, pode ser a captura de dados de fluxo de pessoas para entender o comportamento do consumidor. Ambos são objetivos válidos, mas levam a designs de rede muito diferentes.

Começando com um Site Survey significativo

Um site survey profissional é totalmente inegociável. Não se trata apenas de andar por aí com um laptop verificando as barras de sinal. Uma pesquisa adequada envolve o mapeamento meticuloso do seu ambiente físico para entender como ele interferirá no comportamento da radiofrequência (RF).

Veja o que um survey profissional avalia:

- Materiais de construção: Concreto, metal e até mesmo alguns tipos de vidro fumê são os maiores inimigos do Wi-Fi. Um escritório cheio de paredes de vidro exige um mapa de pontos de acesso (AP) totalmente diferente de um prédio antigo com pisos de concreto espessos.

- Densidade de usuários: Pense nas suas zonas de alto tráfego. Lobbies, salas de conferência e salas de convivência de estudantes precisam de mais APs operando com potência mais baixa. Isso lida com a carga sem criar uma confusão de interferências.

- Fontes de interferência: Seu Wi-Fi não está sozinho. Micro-ondas, telefones sem fio e, especialmente, as redes Wi-Fi dos seus vizinhos podem causar estragos. Identificá-los precocemente é fundamental para uma rede estável.

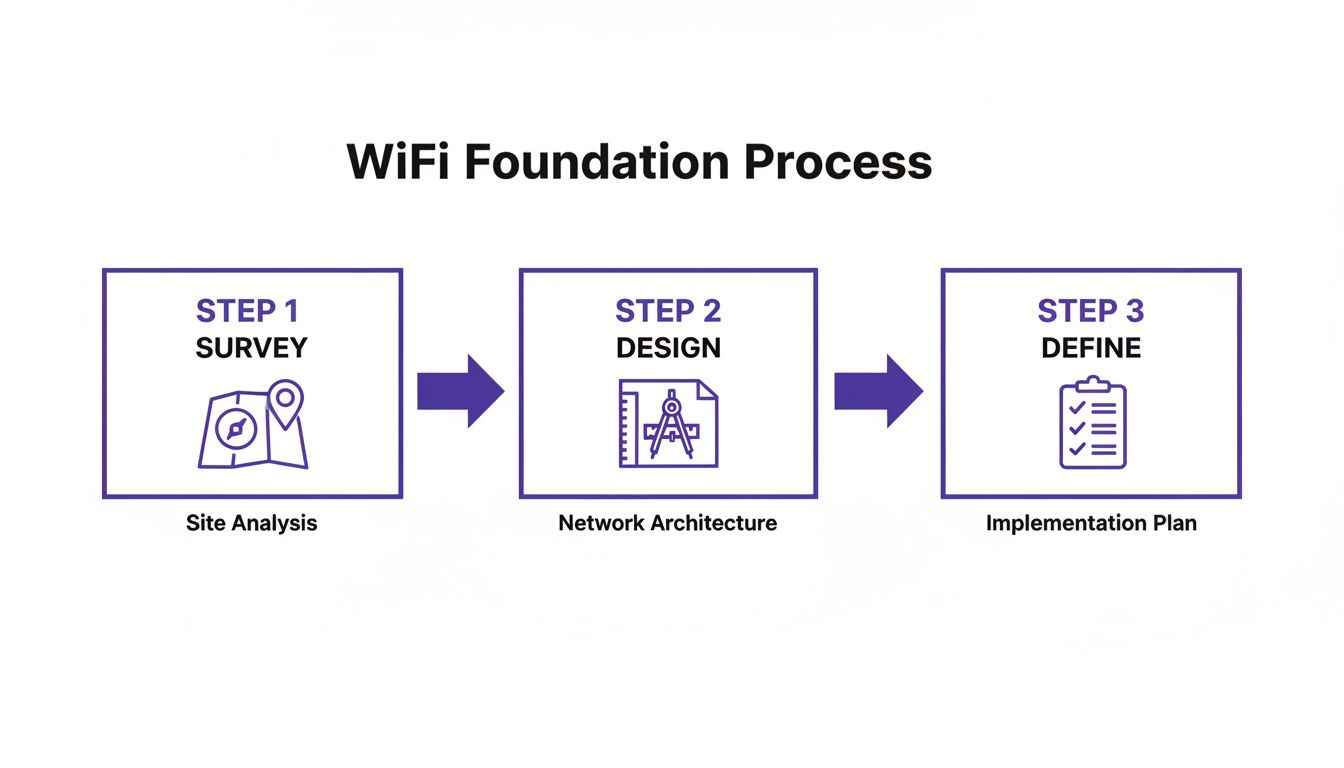

Este fluxo de trabalho simples mostra como qualquer projeto de Wi-Fi bem-sucedido deve passar da avaliação física para uma definição clara e estratégica de seu propósito.

Seguir esse processo garante que sua rede seja baseada na realidade, não em suposições.

Definindo os requisitos da sua rede

Depois de conhecer o terreno, é hora de definir o "quem, o que e o porquê" da sua rede. Isso significa criar uma lista de verificação de requisitos que guiará todas as decisões que você tomará mais tarde, desde os protocolos de segurança até o design do SSID. Seu objetivo é construir uma rede que atenda aos usuários sem esforço, ao mesmo tempo em que agrega valor aos negócios.

O maior erro que vejo é o superprovisionamento sem um propósito claro. Uma abordagem muito melhor é definir seus perfis de usuário primeiro. Pergunte a si mesmo: o que um visitante precisa em comparação com um membro da equipe, ou um terminal de pagamento em comparação com uma câmera de segurança? Obter essa clareza desde o início economiza um mundo de complexidade no futuro.

A demanda por conectividade de alto desempenho nunca foi tão alta e as expectativas dos usuários estão nas alturas. No Reino Unido, isso é especialmente verdadeiro. A Ofcom prevê que a banda larga com capacidade de gigabit alcançará 89,6% das instalações até o início de 2026. As pessoas esperam experiências rápidas e contínuas em todos os lugares que vão.

Além disso, um estudo da FarrPoint de 2026 revelou que 80% das autoridades locais do Reino Unido agora listam a conectividade digital como uma prioridade máxima. Um setup de Wi-Fi profissional não é mais um "diferencial" para qualquer local voltado ao público; é essencial.

Estabelecer essa base garante que o seu Wi-Fi não seja apenas um centro de custos, mas uma ferramenta estratégica. Ao alinhar as realidades físicas com os objetivos de negócios desde o início, você cria uma rede pronta para o futuro, segura desde a concepção e capaz de oferecer uma experiência de primeira classe para cada usuário.

Projetando uma arquitetura inteligente de SSID e VLAN

Já entrei em inúmeros locais e vi o mesmo erro repetidas vezes: uma dúzia de nomes de redes Wi-Fi diferentes, um para cada propósito concebível. Um setup de Wi-Fi desorganizado como esse costuma ser o verdadeiro motivo por trás do baixo desempenho e de enormes falhas de segurança.

Essa abordagem não apenas confunde os usuários; ela degrada ativamente a sua rede ao inundar as ondas de rádio com tráfego desnecessário de transmissão e gerenciamento. O verdadeiro truque é pensar em camadas.

Você pode resolver isso com uma combinação inteligente de apenas alguns Service Set Identifiers (SSIDs) estratégicos e várias Virtual LANs (VLANs). Um SSID é apenas o nome público que você transmite. Uma VLAN, por outro lado, é como você particiona sua rede no back-end, criando redes virtuais isoladas para que os dispositivos em uma VLAN não possam ver ou interagir com os dispositivos em outra.

Segmentando sua rede para segurança e desempenho

Para a maioria dos locais, uma estratégia de segmentação em três frentes é um ponto de partida fantástico. Ela oferece uma base sólida para segurança e gerenciamento sem tornar o seu setup de Wi-Fi excessivamente complexo.

Rede de Visitantes: Este é o seu Wi-Fi voltado para o público e precisa de sua própria VLAN completamente isolada. O único objetivo aqui é fornecer acesso à internet, bloqueando estritamente qualquer recurso interno da empresa. Você deve absolutamente habilitar o isolamento de clientes nesta rede para impedir que os dispositivos dos visitantes ataquem uns aos outros.

Rede de Funcionários: Esta rede é para todos os dispositivos de propriedade dos seus funcionários, desde laptops de trabalho até telefones celulares corporativos. Esta VLAN precisará de acesso a recursos internos, como unidades compartilhadas e impressoras, mas esse acesso deve ser governado por um modelo moderno de segurança zero-trust.

Rede de IoT e Operações: Este é indiscutivelmente o segmento mais crítico — e mais frequentemente esquecido. Ele deve estar em uma VLAN altamente restrita, abrigando dispositivos essenciais como terminais de Ponto de Venda (PDV), câmeras de segurança e sinalização digital. Esses dispositivos precisam de conectividade inabalável, mas devem ser bloqueados para se comunicar apenas com servidores específicos e necessários, e absolutamente nada mais.

A velha forma de pensar era criar um SSID separado para cada departamento — "Vendas-WiFi", "Marketing-WiFi", "Admin-WiFi". Isso é um pesadelo de gerenciamento. Uma abordagem moderna usa um único SSID dinâmico para a equipe que atribui os usuários à VLAN correta com base em sua identidade e função, simplificando drasticamente toda a arquitetura.

Juntando tudo no mundo real

Vamos ver como isso funciona em alguns cenários comuns.

Cenário A: O Hotel

Um hotel pode transmitir apenas dois SSIDs: "Wi-Fi de Visitantes do Hotel" e "Equipe do Hotel". Simples.

O SSID de visitantes roteia todos os hóspedes para uma VLAN de visitantes segura e isolada. O SSID da equipe, no entanto, é muito mais inteligente. Ele usa autenticação dinâmica para colocar os funcionários em diferentes VLANs com base em suas credenciais de login.

- Equipe da recepção: É colocada em uma VLAN com acesso ao sistema de gerenciamento da propriedade.

- A equipe de manutenção: Obtém uma VLAN com acesso aos sistemas de controle do edifício.

- Dispositivos de PDV no restaurante: Estão em sua própria VLAN protegida por firewall que só pode acessar o processador de pagamentos.

Cenário B: A Rede de Varejo

Uma rede de varejo pode simplificar as coisas ainda mais, potencialmente usando um único SSID para toda a equipe que se autentica em um provedor de identidade central como o Microsoft Entra ID ou Okta .

A função de um funcionário no diretório atribui automaticamente seu dispositivo à VLAN correta, quer ele precise de acesso a sistemas de inventário ou apenas ao e-mail corporativo. Essa abordagem simplifica o setup de Wi-Fi em centenas de lojas, tornando o gerenciamento consistente e massivamente escalável.

Implementando um framework de segurança Zero-Trust

Sejamos honestos, senhas compartilhadas e chaves pré-compartilhadas (PSKs) são um pesadelo de segurança prestes a acontecer. Para qualquer Wi-Fi de empresa ou local moderno, uma abordagem muito mais rigorosa, focada na identidade, é inegociável. É hora de abandonar a velha mentalidade de "confie, mas verifique" e adotar um framework zero-trust, onde nenhum dispositivo ou usuário é confiável por padrão.

Esse modelo de segurança não é apenas mais uma palavra da moda no setor; é uma mudança fundamental na forma como você controla o acesso. Em vez de uma senha para todos, o acesso está diretamente vinculado a uma identidade única e verificada. Isso significa que cada tentativa de conexão é examinada e autenticada antes de chegar perto da sua rede.

Indo além dos arriscados portais de visitantes

Para o acesso de visitantes, a primeira tarefa é se livrar daqueles arriscados Captive Portals que dependem de credenciais compartilhadas. Tecnologias como o Passpoint — e a federação de roaming que o impulsiona, o OpenRoaming — oferecem uma alternativa amplamente superior. Esses padrões criam conexões automáticas e seguras sem que ninguém precise levantar um dedo.

Imagine um visitante entrando no seu local. Se ele tiver um perfil Passpoint em seu dispositivo, ele reconhece automaticamente a rede, criptografa a conexão desde o primeiro pacote de dados e o coloca online com segurança. Sem formulários para preencher, sem senhas para digitar.

Isso proporciona uma experiência totalmente sem atritos para seus visitantes, ao mesmo tempo em que melhora massivamente sua postura de segurança. É a mesma tecnologia subjacente que permite que seu telefone alterne perfeitamente entre torres de celular enquanto você viaja.

O Passpoint é a tecnologia subjacente que cria um link criptografado entre um dispositivo e um ponto de acesso. O OpenRoaming é o framework que permite que os usuários façam roaming com segurança em milhares de redes Wi-Fi diferentes globalmente, todas autenticadas por um único provedor de identidade confiável.

Ao adotar isso, você não está apenas melhorando o seu próprio Wi-Fi; você está se juntando a um ecossistema global de conectividade segura e sem esforço.

Usando identidades em nuvem para acesso da equipe

Para sua equipe interna, o modelo zero-trust realmente se destaca ao se integrar diretamente aos provedores de identidade em nuvem que você já usa. Em vez de gerenciar uma lista separada e desajeitada de senhas de Wi-Fi, você pode vincular o acesso à rede às mesmas credenciais que os funcionários usam para todo o resto.

Isso geralmente é feito usando a autenticação baseada em certificado (EAP-TLS), que é o padrão ouro para redes sem fio seguras .

Veja como isso funciona na prática:

- Integração: Você conecta sua plataforma de autenticação Wi-Fi, como a Purple, ao seu diretório central de usuários, como o Microsoft Entra ID , Google Workspace ou Okta .

- Provisionamento: Quando um novo funcionário é adicionado ao diretório, um certificado de segurança exclusivo é enviado automaticamente para seus dispositivos corporativos.

- Autenticação: Quando eles tentam se conectar ao Wi-Fi da equipe, o dispositivo apresenta esse certificado. A rede o verifica junto ao provedor de identidade e concede acesso com base em sua função e permissões específicas.

Todo o processo é invisível para o usuário, mas os benefícios de segurança são imensos. Simplesmente não há senhas para serem alvos de phishing, roubadas ou compartilhadas no escritório.

Uma vantagem central aqui é a revogação automática. Se um funcionário sair da empresa e sua conta for desativada no diretório principal, seu acesso ao Wi-Fi será cortado instantânea e automaticamente. Chega de credenciais remanescentes que poderiam ser mal utilizadas, o que resolve uma enorme dor de cabeça para qualquer departamento de TI.

A necessidade desse tipo de acesso seguro e integrado só cresce. De acordo com os dados do relatório 'Mobile Matters' da Ofcom, de outubro de 2024 a março de 2025, a integração 5G agora representa 28% de todas as conexões móveis no Reino Unido. Em setores movimentados como varejo e saúde, isso significa que seu Wi-Fi deve trabalhar em conjunto com a infraestrutura móvel, fornecendo recursos seguros de offload. É aqui que um modelo zero-trust se destaca, pois plataformas como a integração da Purple com o Google Workspace podem oferecer Single Sign-On (SSO) para a equipe e provisionamento automático com base em alterações no diretório, tudo sem precisar de servidores RADIUS locais e complexos. Você pode encontrar mais insights sobre as tendências de tráfego móvel no Reino Unido na RCR Wireless News.

Ao implementar um framework de segurança zero-trust, você finalmente abandona os métodos arcaicos e inseguros do passado. Você cria um setup de Wi-Fi que não é apenas mais fácil de gerenciar, mas também fundamentalmente mais seguro para todos os envolvidos.

Criando uma experiência de integração perfeita

Pense na integração do seu Wi-Fi como o primeiro aperto de mão digital que você tem com um visitante. Se esse aperto de mão for atrapalhado por um portal desajeitado, uma senha esquecida ou um formulário de inscrição confuso, isso cria frustração imediata e reflete mal no seu local. O objetivo é projetar um setup de Wi-Fi que pareça totalmente sem esforço, tanto para visitantes de primeira viagem quanto para sua própria equipe.

Para os visitantes, uma experiência sem atritos significa finalmente abandonar os métodos de login desatualizados. Imagine um visitante se conectando apenas uma vez com um simples e-mail ou conta de rede social e, em todas as visitas futuras, seu dispositivo se conecta de forma automática e segura. Isso não é um conceito distante; é uma realidade prática com plataformas de autenticação modernas que reconhecem dispositivos recorrentes e colocam as pessoas online instantaneamente.

Esse tipo de integração única elimina o maior ponto de falha no acesso público ao Wi-Fi, oferecendo uma experiência que simplesmente funciona.

Simplificando o acesso para visitantes e equipe

As expectativas em relação ao Wi-Fi público nunca foram tão altas. O Reino Unido, com sua penetração de usuários de internet de 97,8%, é um exemplo perfeito de um mercado onde a boa conectividade é simplesmente presumida. Com as velocidades de banda larga fixa disparando 32,4% ano a ano para uma média de 143,83 Mbps, os usuários esperam uma experiência rápida e confiável onde quer que vão. Este é o ambiente perfeito para que os locais finalmente substituam as senhas inseguras e compartilhadas por uma rede segura e baseada em identidade. Você pode se aprofundar em mais dados sobre o cenário digital do Reino Unido neste relatório abrangente da DataReportal .

Para sua equipe, o foco é totalmente na eficiência e segurança, que é onde o Single Sign-On (SSO) entra. Seus funcionários não deveriam ter que lidar com mais uma senha apenas para o Wi-Fi. Ao integrar a autenticação da sua rede ao seu provedor de identidade corporativa — seja o Microsoft Entra ID , Google Workspace ou Okta — a equipe pode se conectar usando exatamente as mesmas credenciais que já usa para todo o resto.

Essa abordagem cria uma experiência de atrito zero para eles e aumenta seriamente a segurança ao vincular o acesso à rede diretamente à sua conta corporativa.

Integração em edifícios multi-inquilinos

O desafio de criar uma experiência de integração tranquila fica muito mais complicado em ambientes multi-inquilinos, como parques empresariais, alojamentos estudantis ou espaços de escritórios compartilhados. Nessas configurações, você não está gerenciando apenas um grupo de usuários; você está gerenciando dezenas ou até centenas de inquilinos separados, todos os quais precisam de sua própria bolha de rede privada e segura.

Transmitir um SSID exclusivo para cada inquilino é uma receita para o desastre. Isso obstrui absolutamente as ondas de rádio com tráfego de gerenciamento desnecessário, degradando o desempenho para todos. A solução muito mais elegante é usar uma infraestrutura única e compartilhada, mas dar a cada inquilino sua própria rede virtual.

Um equívoco comum é que infraestrutura compartilhada significa riscos de segurança compartilhados. Com a arquitetura certa, você pode fornecer isolamento de nível corporativo e uma experiência de usuário semelhante à de casa, mesmo em uma única rede física. É aqui que tecnologias como as Chaves Pré-Compartilhadas individuais entram em ação.

Uma Chave Pré-Compartilhada individual (iPSK), às vezes chamada de PSK Privada, é uma senha exclusiva atribuída a um único usuário ou a um pequeno grupo de dispositivos (como toda a tecnologia em um apartamento: smart TV, laptop e telefones). Essa chave exclusiva mapeia seus dispositivos diretamente para uma VLAN dedicada e isolada.

Veja como isso cria uma experiência sem atritos para todos:

- Para o usuário: Parece exatamente com o Wi-Fi de casa. Eles usam uma senha para todos os seus dispositivos pessoais, que podem então se comunicar entre si (como transmitir de um telefone para uma TV), mas são completamente invisíveis para seus vizinhos.

- Para o administrador: Você gerencia tudo a partir de um painel único e central. Trazer um novo inquilino é tão simples quanto gerar uma nova chave e atribuí-la à sua VLAN. Não há necessidade de reconfiguração complexa do hardware de rede.

Essa abordagem oferece o melhor dos dois mundos: a simplicidade e a privacidade de uma rede pessoal para o usuário, e a eficiência e escalabilidade da infraestrutura corporativa compartilhada para o operador. Você pode aprender mais sobre a mecânica de como os usuários se conectam em nosso guia sobre o que é um Captive Portal e suas alternativas modernas.

Integrando seu setup de Wi-Fi com o hardware existente

A ideia de um projeto massivo de "arrancar e substituir" é suficiente para dar dor de cabeça a qualquer gerente de TI. Muitas vezes, é o maior motivo pelo qual as empresas adiam a atualização de seu Wi-Fi, temendo custos enormes e interrupções operacionais.

Mas aqui está a boa notícia: uma plataforma de autenticação moderna e baseada em identidade não exige que você jogue fora seu hardware de confiança. Em vez disso, ela funciona como uma camada de software inteligente sobre a infraestrutura de rede que você já possui. Você pode obter um grande impulso na segurança e na experiência do usuário sem a conta exorbitante de hardware.

Essa abordagem tem tudo a ver com colocar você em funcionamento rapidamente. Ao se integrar com seu kit atual de fornecedores como Cisco Meraki , Aruba , Ruckus e Ubiquiti UniFi , o objetivo é entrar em operação em semanas, não em meses. Todo o processo se resume a apontar seus SSIDs para um novo serviço de autenticação e configurar as conexões corretas.

Conectando seus pontos de acesso

A chave para todo esse setup é redirecionar as solicitações de autenticação da sua rede sem fio para a sua nova plataforma de identidade. Isso geralmente é feito alterando as configurações de RADIUS no seu controlador de Wi-Fi ou pontos de acesso existentes.

Em vez de o seu hardware tentar descobrir quem está se conectando, ele simplesmente encaminha todas as solicitações de conexão para o serviço baseado em nuvem. Isso centraliza todo o seu controle, permitindo que você aplique regras dinâmicas e baseadas em identidade em toda a sua rede, não importa quem fabricou o hardware.

Digamos que você esteja executando uma rede Cisco Meraki. A mudança é surpreendentemente simples:

- Vá para o SSID que você deseja atualizar no seu painel.

- Altere o controle de acesso à rede da sua antiga chave pré-compartilhada ou splash page para WPA2-Enterprise com um servidor RADIUS personalizado.

- Insira os detalhes do servidor RADIUS fornecidos pela sua plataforma de autenticação.

Esse pequeno ajuste é o que desbloqueia um mundo de recursos modernos de autenticação para o hardware pelo qual você já pagou. O processo é muito semelhante para outros grandes nomes como Aruba e Ruckus.

A verdadeira beleza desse modelo é que ele é completamente independente de fornecedor. Você pode ter APs da Meraki em um prédio e da Aruba em outro, todos gerenciados sob um sistema consistente de autenticação e políticas. Isso traz ordem ao que antes era uma bagunça fragmentada.

Usando integrações de API para um controle mais profundo

Além da autenticação RADIUS básica, o verdadeiro poder vem de uma integração mais profunda usando APIs (Application Programming Interfaces). Isso permite que sua nova plataforma não apenas diga "sim" ou "não" a uma conexão, mas gerencie ativamente a própria rede.

Um ótimo exemplo é a atribuição dinâmica de usuários a VLANs específicas com base em quem eles são. Quando alguém da equipe financeira se conecta, uma chamada de API pode dizer ao seu hardware de rede para colocá-lo automaticamente na VLAN segura de "Finanças". Isso cria um ambiente altamente segmentado e seguro sem que sua equipe de TI levante um dedo.

Essa abordagem API-first é o que possibilita recursos poderosos como:

- Atribuição Dinâmica de VLAN: Colocar usuários em segmentos de rede seguros com base em sua função no Entra ID ou Google Workspace.

- Chaves Pré-Compartilhadas Individuais (iPSK): Criar e atribuir chaves de Wi-Fi exclusivas para usuários ou dispositivos específicos, perfeito para espaços multi-inquilinos.

- Limitação de Largura de Banda: Aplicar limites de velocidade personalizados com base no perfil de um usuário ou até mesmo na hora do dia.

Esse nível de integração transforma o seu hardware existente de uma simples caixa que fornece um sinal em uma parte ativa do seu plano de segurança zero-trust. Seu setup de Wi-Fi se torna mais inteligente, mais seguro e muito mais fácil de gerenciar, tudo sem substituir um único ponto de acesso.

Transformando seus dados de Wi-Fi em insights acionáveis

Seu novo setup de Wi-Fi nunca deve ser apenas um custo irrecuperável; é um poderoso mecanismo de business intelligence apenas esperando para ser ativado. Com sua rede moderna e baseada em identidade em funcionamento, o verdadeiro trabalho de otimização e extração de valor pode finalmente começar. Trata-se de ir além de simplesmente fornecer uma conexão e começar a transformar o fluxo anônimo de pessoas em dados tangíveis e valiosos.

A primeira coisa que você precisa fazer após a implantação é testar. E não me refiro apenas a verificar o sinal. Você precisa de um plano prático para validar cada aspecto do novo sistema, desde a experiência do usuário no seu fluxo de integração até a integridade das suas políticas de segurança. Os membros da equipe estão sendo atribuídos corretamente às suas VLANs designadas? O isolamento de clientes está funcionando perfeitamente na rede de visitantes? Responder a essas perguntas com testes no mundo real é absolutamente crítico.

Desbloqueando o poder do Network Analytics

Depois que tudo estiver validado, você pode voltar sua atenção para a mina de ouro de dados que sua rede agora está coletando. As modernas plataformas de análise de Wi-Fi fornecem insights que antes eram impossíveis de reunir, transformando efetivamente o seu local em um espaço inteligente. É aqui que o seu setup de Wi-Fi realmente começa a se pagar.

Agora você pode rastrear as principais métricas comportamentais, como:

- Frequência de Visitantes: Veja quem são seus clientes mais fiéis identificando quem retorna com mais frequência.

- Tempo de Permanência: Meça exatamente quanto tempo os visitantes passam em áreas ou zonas específicas dentro do seu local.

- Horários de Pico de Tráfego: Obtenha uma compreensão concreta dos seus períodos mais movimentados, o que ajuda a melhorar o agendamento da equipe e a alocação de recursos.

Ao analisar esses dados, um gerente de varejo pode descobrir que 70% dos visitantes do fim de semana passam a maior parte do tempo perto de uma nova vitrine de produtos, mas apenas 15% realmente fazem uma compra. Este é um sinal direto para retreinar a equipe ou ajustar o marketing na loja para essa zona específica.

Esses insights são possíveis graças à compreensão da presença e do movimento dos dispositivos. Por exemplo, um ponto de acesso bem posicionado pode criar um mapa de calor do Wi-Fi do seu local , mostrando visualmente quais áreas são pontos de acesso e quais estão sendo ignoradas. Esta é uma informação inestimável para otimizar o layout das lojas, posicionar produtos de alta margem ou até mesmo identificar áreas subutilizadas em um grande escritório.

Comprovando o ROI conectando o Wi-Fi ao crescimento dos negócios

O verdadeiro poder desses dados primários é liberado quando você os conecta aos seus outros sistemas de negócios. Integrar sua plataforma de análise de Wi-Fi com suas ferramentas de Customer Relationship Management (CRM) ou automação de marketing é como você finalmente fecha o ciclo entre os mundos físico e digital.

Imagine um hóspede de hotel se conectando ao Wi-Fi. Sua presença é registrada e, em sua terceira visita, o sistema envia automaticamente uma oferta direcionada direto para o seu e-mail — talvez uma bebida de cortesia no bar ou um desconto em sua próxima estadia. É assim que você cria experiências personalizadas que constroem lealdade real e impulsionam a receita.

Ao vincular o engajamento do Wi-Fi diretamente a vendas, promoções e comportamento do cliente, você pode finalmente provar o retorno sobre o investimento (ROI) da sua rede. Seu Wi-Fi deixa de ser apenas mais um item no orçamento de TI e se torna um impulsionador quantificável do crescimento dos negócios.

Suas principais dúvidas sobre o setup de Wi-Fi, respondidas

Quando você está lidando com um grande projeto de Wi-Fi, é fácil se perder nos detalhes. Conversamos com administradores de TI e operadores de locais todos os dias, e tendemos a ouvir as mesmas perguntas surgirem repetidas vezes. Vamos respondê-las para que você possa tirar seu projeto do papel com confiança.

Uma das maiores preocupações é sempre a segurança, especialmente quando se trata da privacidade dos visitantes. Uma rede moderna e baseada em identidade é projetada desde o início para proteger a todos. Ao usar VLANs e habilitar o isolamento de clientes na sua rede de visitantes, você está efetivamente impedindo que os dispositivos conectados vejam ou interajam uns com os outros. É uma etapa fundamental de segurança.

Isso significa que um visitante usando o seu Wi-Fi não está apenas isolado da rede privada da sua empresa, mas também de todos os outros visitantes no seu local. A conexão dele se torna um túnel privado direto para a internet, e nada mais.

E quanto ao Wi-Fi 7 e a preparação para o futuro?

Outro tópico em alta é a chegada de novos padrões como o Wi-Fi 7. Você deve adiar a sua atualização? Embora o Wi-Fi 7 traga alguns truques novos e empolgantes, como o Multi-Link Operation (MLO) para velocidades mais altas, a verdade é que os princípios fundamentais de uma implantação sólida de Wi-Fi não mudaram.

Os maiores ganhos em desempenho e segurança não vêm do padrão sem fio mais recente, mas de uma arquitetura bem projetada. Um framework de segurança zero-trust e uma segmentação de rede inteligente proporcionarão benefícios muito mais tangíveis hoje do que esperar por um hardware futuro.

O hardware Wi-Fi 7 ainda está se estabelecendo, e recursos como o MLO estão amadurecendo. Para a maioria dos ambientes corporativos, a prioridade imediata deve ser a implementação de controles robustos de identidade e acesso. Essa base servirá bem a você, não importa qual tecnologia sem fio esteja sendo executada por baixo.

Como eu meço o sucesso e provo o valor?

Por fim, como você realmente sabe se o seu novo setup de Wi-Fi é um sucesso? Trata-se de muito mais do que apenas uma boa força de sinal. O verdadeiro sucesso é medido por uma mistura de resultados práticos do mundo real:

- Menos Chamados de Suporte de TI: Um sistema contínuo e sem senhas para a equipe e os visitantes reduz drasticamente as chamadas sobre senhas esquecidas e problemas de conexão. Essa é uma verdadeira vitória para a sua equipe de TI.

- Análises Acionáveis: Você deve ser capaz de rastrear métricas como frequência de visitantes, tempo de permanência e horários de pico de tráfego. O verdadeiro valor surge quando você pode usar esses dados para tomar decisões de negócios mais inteligentes.

- ROI Demonstrável: Este é o grande ponto. Você consegue conectar seus dados de Wi-Fi ao seu CRM ou plataformas de marketing? Mostrar uma ligação direta entre o engajamento da rede e um aumento na receita ou na lealdade do cliente é como você prova o seu valor.

Quando você começa a focar nesses resultados, sua rede deixa de ser um simples utilitário e se torna um ativo estratégico para o negócio.

Pronto para implantar uma rede segura e baseada em identidade que encanta os usuários e entrega valor real aos negócios? A Purple substitui portais desajeitados por acesso sem senha que se integra ao seu hardware existente. Descubra como a Purple pode modernizar o seu setup de Wi-Fi.