Una rete Wi-Fi aziendale di altissimo livello non si basa solo su un hardware potente. Si fonda su una solida pianificazione strategica. Prima ancora di pensare all'implementazione di un singolo access point, è necessario avere ben chiari gli obiettivi aziendali. Questo garantisce che la rete creata sia sicura, scalabile e perfettamente in linea con le esigenze specifiche della tua struttura.

Costruire basi solide per il tuo setup Wi-Fi

Passare direttamente alla scelta dell'hardware è un errore comune che ho visto innumerevoli volte. Le implementazioni di maggior successo partono da una domanda molto più fondamentale: cosa deve fare concretamente questa rete? Una rete Wi-Fi solida è molto più di un semplice segnale; è un asset aziendale che deve generare risultati reali.

Questa fase di pianificazione iniziale consiste nel tradurre gli obiettivi operativi in requisiti tecnici concreti. Per un ospedale, la priorità assoluta potrebbe essere una connettività impeccabile per i dispositivi IoT medici critici. Per un centro commerciale, potrebbe trattarsi di acquisire i dati sull'affluenza per comprendere il comportamento degli acquirenti. Entrambi sono obiettivi validi, ma portano a progettazioni di rete molto diverse.

Iniziare con un Site Survey accurato

Un site survey professionale è assolutamente imprescindibile. Non si tratta solo di girare con un laptop per controllare le tacche del segnale. Un'indagine adeguata prevede la mappatura meticolosa dell'ambiente fisico per capire come influenzerà il comportamento delle radiofrequenze (RF).

Ecco cosa analizza un survey professionale:

- Materiali da costruzione: Cemento, metallo e persino alcuni tipi di vetro oscurato sono ostacoli per il Wi-Fi. Un ufficio pieno di pareti in vetro richiede una mappa degli access point (AP) totalmente diversa rispetto a un vecchio edificio con spessi pavimenti in cemento.

- Densità degli utenti: Pensa alle zone ad alto traffico. Hall, sale conferenze e sale comuni per studenti necessitano di più AP che funzionano a potenza inferiore. Questo gestisce il carico senza creare un caos di interferenze.

- Fonti di interferenza: Il tuo Wi-Fi non è solo. Microonde, telefoni cordless e soprattutto le reti Wi-Fi dei vicini possono causare problemi. Individuarli tempestivamente è fondamentale per una rete stabile.

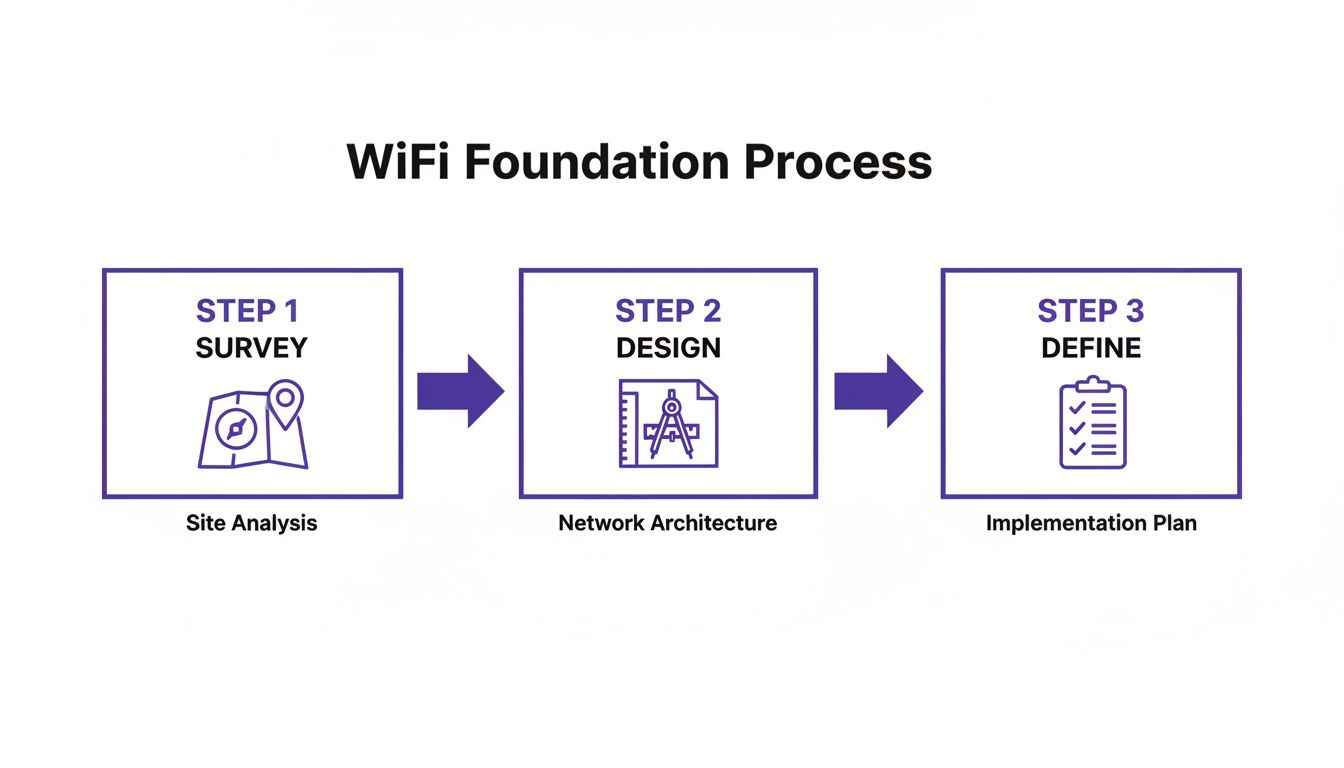

Questo semplice flusso di lavoro mostra come ogni progetto Wi-Fi di successo debba passare dalla valutazione fisica a una chiara definizione strategica del suo scopo.

Seguire questo processo garantisce che la rete sia basata sulla realtà e non su supposizioni.

Definire i requisiti di rete

Una volta compresa la situazione, è il momento di definire il "chi, cosa e perché" della tua rete. Ciò significa creare una checklist di requisiti che guiderà ogni decisione successiva, dai protocolli di sicurezza alla progettazione dell'SSID. L'obiettivo è costruire una rete che serva gli utenti senza sforzo, restituendo al contempo valore all'azienda.

L'errore più grande che vedo è l'over-provisioning senza uno scopo chiaro. Un approccio molto migliore consiste nel definire prima i profili utente. Chiediti: di cosa ha bisogno un ospite rispetto a un membro del personale, o un terminale di pagamento rispetto a una telecamera di sicurezza? Ottenere questa chiarezza in anticipo fa risparmiare un mondo di complessità in seguito.

La domanda di connettività ad alte prestazioni non è mai stata così alta e le aspettative degli utenti sono alle stelle. Nel Regno Unito, questo è particolarmente vero. Ofcom prevede che la banda larga con capacità gigabit raggiungerà l'89,6% degli edifici entro l'inizio del 2026. Le persone si aspettano esperienze veloci e senza interruzioni ovunque vadano.

Inoltre, uno studio FarrPoint del 2026 ha rivelato che l'80% delle autorità locali del Regno Unito elenca ora la connettività digitale come priorità assoluta. Un setup Wi-Fi professionale non è più un "nice-to-have" per nessuna struttura aperta al pubblico; è essenziale.

Gettare queste basi assicura che il tuo Wi-Fi non sia solo un centro di costo, ma uno strumento strategico. Allineando le realtà fisiche agli obiettivi aziendali fin dall'inizio, crei una rete pronta per il futuro, sicura by design e in grado di offrire un'esperienza di prima classe a ogni singolo utente.

Progettare un'architettura SSID e VLAN intelligente

Sono entrato in innumerevoli strutture e ho visto lo stesso errore più e più volte: una dozzina di nomi di reti Wi-Fi diversi, uno per ogni scopo concepibile. Un setup Wi-Fi disordinato come questo è spesso il vero motivo alla base di scarse prestazioni e gravi falle di sicurezza.

Questo approccio non solo confonde gli utenti; degrada attivamente la rete inondando le frequenze con traffico di broadcast e di gestione non necessario. Il vero trucco è pensare a livelli.

Puoi risolvere questo problema con una combinazione intelligente di pochi Service Set Identifier (SSID) strategici e più Virtual LAN (VLAN). Un SSID è semplicemente il nome pubblico che trasmetti. Una VLAN, d'altra parte, è il modo in cui partizioni la tua rete nel back-end, creando reti virtuali isolate in modo che i dispositivi su una VLAN non possano vedere o interagire con i dispositivi su un'altra.

Segmentare la rete per sicurezza e prestazioni

Per la maggior parte delle strutture, una strategia di segmentazione a tre livelli è un fantastico punto di partenza. Offre una solida base per la sicurezza e la gestione senza rendere il setup Wi-Fi eccessivamente complesso.

Rete Guest: Questo è il tuo Wi-Fi rivolto al pubblico e necessita di una propria VLAN completamente isolata. L'unico obiettivo qui è fornire l'accesso a Internet isolandolo rigorosamente da qualsiasi risorsa aziendale interna. Devi assolutamente abilitare la client isolation su questa rete per impedire ai dispositivi degli ospiti di attaccarsi a vicenda.

Rete Staff: Questa rete è destinata a tutti i dispositivi dei dipendenti, dai laptop di lavoro ai telefoni cellulari aziendali. Questa VLAN avrà bisogno di accedere a risorse interne come unità condivise e stampanti, ma tale accesso deve essere governato da un moderno modello di sicurezza zero-trust.

Rete IoT e Operations: Questo è probabilmente il segmento più critico, e più spesso dimenticato. Dovrebbe trovarsi su una VLAN altamente limitata, che ospita dispositivi essenziali come terminali Point of Sale (POS), telecamere di sicurezza e digital signage. Questi dispositivi necessitano di una connettività solida, ma devono essere bloccati per comunicare solo con server specifici e richiesti, e assolutamente nient'altro.

Il vecchio modo di pensare era creare un SSID separato per ogni dipartimento: "Sales-WiFi", "Marketing-WiFi", "Admin-WiFi". Questo è un incubo gestionale. Un approccio moderno utilizza un singolo SSID dinamico per il personale che assegna gli utenti alla VLAN corretta in base alla loro identità e al loro ruolo, semplificando drasticamente l'intera architettura.

Mettere tutto insieme nel mondo reale

Vediamo come si traduce questo in un paio di scenari comuni.

Scenario A: L'Hotel

Un hotel potrebbe trasmettere solo due SSID: "Hotel Guest Wi-Fi" e "Hotel Staff". Semplice.

L'SSID guest instrada tutti i visitatori su una VLAN guest sicura e isolata. L'SSID per il personale, tuttavia, è molto più intelligente. Utilizza l'autenticazione dinamica per inserire i dipendenti in VLAN diverse in base alle loro credenziali di accesso.

- Personale della reception: Viene inserito in una VLAN con accesso al sistema gestionale della struttura.

- Team di manutenzione: Ottiene una VLAN con accesso ai sistemi di controllo dell'edificio.

- Dispositivi POS nel ristorante: Si trovano su una propria VLAN protetta da firewall che può raggiungere solo il processore di pagamento.

Scenario B: La catena di negozi

Una catena di negozi può semplificare ulteriormente le cose, utilizzando potenzialmente un singolo SSID per tutto il personale che si autentica tramite un provider di identità centrale come Microsoft Entra ID o Okta .

Il ruolo di un dipendente nella directory assegna automaticamente il suo dispositivo alla VLAN corretta, sia che abbia bisogno di accedere ai sistemi di inventario o solo all'e-mail aziendale. Questo approccio semplifica il setup Wi-Fi in centinaia di negozi, rendendo la gestione coerente e ampiamente scalabile.

Implementare un framework di sicurezza Zero-Trust

Siamo onesti, le password condivise e le chiavi pre-condivise (PSK) sono un incubo per la sicurezza in attesa di manifestarsi. Per qualsiasi Wi-Fi aziendale o di una struttura moderna, un approccio molto più rigoroso, basato sull'identità, non è negoziabile. È tempo di abbandonare la vecchia mentalità "fidati ma verifica" e abbracciare un framework zero-trust in cui nessun dispositivo o utente è considerato attendibile per impostazione predefinita.

Questo modello di sicurezza non è solo un'altra parola d'ordine del settore; è un cambiamento fondamentale nel modo in cui si controlla l'accesso. Invece di una password per tutti, l'accesso è legato direttamente a un'identità verificata e univoca. Ciò significa che ogni singolo tentativo di connessione viene esaminato e autenticato prima che si avvicini alla rete.

Andare oltre i rischiosi portali guest

Per l'accesso guest, il primo compito è sbarazzarsi di quei rischiosi Captive Portal che si basano su credenziali condivise. Tecnologie come Passpoint, e la federazione di roaming che lo alimenta, OpenRoaming, offrono un'alternativa nettamente superiore. Questi standard creano connessioni automatiche e sicure senza che nessuno debba muovere un dito.

Immagina un visitatore che entra nella tua struttura. Se ha un profilo Passpoint sul proprio dispositivo, questo riconosce automaticamente la rete, crittografa la connessione fin dal primo pacchetto di dati e lo porta online in modo sicuro. Nessun modulo da compilare, nessuna password da digitare.

Questo offre un'esperienza completamente priva di attriti per i tuoi visitatori, migliorando al contempo in modo massiccio la tua postura di sicurezza. È la stessa tecnologia di base che consente al tuo telefono di passare senza interruzioni da una torre mobile all'altra mentre viaggi.

Passpoint è la tecnologia sottostante che crea un collegamento crittografato tra un dispositivo e un access point. OpenRoaming è il framework che consente agli utenti di effettuare il roaming in modo sicuro su migliaia di reti Wi-Fi diverse a livello globale, tutte autenticate da un singolo provider di identità attendibile.

Adottando questo sistema, non stai solo migliorando il tuo Wi-Fi; ti stai unendo a un ecosistema globale di connettività sicura e senza sforzo.

Utilizzare le identità cloud per l'accesso del personale

Per il tuo team interno, il modello zero-trust dà il meglio di sé integrandosi direttamente con i provider di identità cloud che già utilizzi. Invece di gestire un elenco separato e macchinoso di password Wi-Fi, puoi legare l'accesso alla rete alle stesse credenziali che i dipendenti utilizzano per tutto il resto.

Questo viene in genere fatto utilizzando l'autenticazione basata su certificati (EAP-TLS), che è il gold standard per il networking wireless sicuro .

Ecco un'occhiata a come funziona in pratica:

- Integrazione: Colleghi la tua piattaforma di autenticazione Wi-Fi, come Purple, alla tua directory utente centrale, come Microsoft Entra ID , Google Workspace o Okta .

- Provisioning: Quando un nuovo dipendente viene aggiunto alla directory, un certificato di sicurezza univoco viene inviato automaticamente ai suoi dispositivi aziendali.

- Autenticazione: Quando tentano di connettersi al Wi-Fi del personale, il loro dispositivo presenta questo certificato. La rete lo verifica con il provider di identità e concede l'accesso in base al loro ruolo e ai loro permessi specifici.

L'intero processo è invisibile all'utente, ma i vantaggi in termini di sicurezza sono immensi. Semplicemente non ci sono password che possano essere oggetto di phishing, rubate o condivise in ufficio.

Un vantaggio fondamentale in questo caso è la revoca automatica. Se un dipendente lascia l'azienda e il suo account viene disabilitato nella directory principale, il suo accesso Wi-Fi viene interrotto istantaneamente e automaticamente. Niente più credenziali persistenti che potrebbero essere utilizzate in modo improprio, il che risolve un enorme grattacapo per qualsiasi dipartimento IT.

La necessità di questo tipo di accesso sicuro e integrato è in continua crescita. Secondo i dati del rapporto 'Mobile Matters' di Ofcom da ottobre 2024 a marzo 2025, l'integrazione del 5G costituisce ora il 28% di tutte le connessioni mobili nel Regno Unito. In settori affollati come il retail e la sanità, ciò significa che il tuo Wi-Fi deve lavorare di pari passo con l'infrastruttura mobile, fornendo capacità di offload sicure. È qui che eccelle un modello zero-trust, poiché piattaforme come l'integrazione di Purple con Google Workspace possono fornire al personale il Single Sign-On (SSO) e l'auto-provisioning in base alle modifiche della directory, il tutto senza la necessità di ingombranti server RADIUS on-premise. Puoi trovare ulteriori approfondimenti sulle tendenze del traffico mobile nel Regno Unito su RCR Wireless News.

Implementando un framework di sicurezza zero-trust, abbandoni finalmente i metodi arcaici e insicuri del passato. Crei un setup Wi-Fi che non è solo più facile da gestire, ma è anche fondamentalmente più sicuro per tutti i soggetti coinvolti.

Creare un'esperienza di onboarding fluida

Pensa all'onboarding Wi-Fi come alla prima stretta di mano digitale che hai con un ospite. Se questa stretta di mano viene rovinata da un portale macchinoso, una password dimenticata o un modulo di registrazione confuso, crea immediatamente frustrazione e si riflette negativamente sulla tua struttura. L'obiettivo è progettare un setup Wi-Fi che risulti completamente privo di sforzo, sia per i visitatori alle prime armi che per il tuo personale.

Per gli ospiti, un'esperienza senza attriti significa abbandonare finalmente i metodi di accesso obsoleti. Immagina un visitatore che si connette una sola volta con una semplice e-mail o un account social e, a ogni visita successiva, il suo dispositivo si connette automaticamente e in modo sicuro. Questo non è un concetto lontano; è una realtà pratica con le moderne piattaforme di autenticazione che riconoscono i dispositivi di ritorno e portano le persone online all'istante.

Questo tipo di onboarding una tantum elimina il singolo punto di errore più grande nell'accesso Wi-Fi pubblico, offrendo un'esperienza che semplicemente funziona.

Semplificare l'accesso per ospiti e personale

Le aspettative per il Wi-Fi pubblico non sono mai state così alte. Il Regno Unito, con la sua penetrazione di utenti Internet del 97,8%, è un perfetto esempio di mercato in cui si dà per scontata una buona connettività. Con le velocità della banda larga fissa che salgono alle stelle del 32,4% su base annua fino a una media di 143,83 Mbps, gli utenti si aspettano un'esperienza veloce e affidabile ovunque vadano. Questo è l'ambiente perfetto affinché le strutture sostituiscano finalmente le password condivise e insicure con una rete sicura basata sull'identità. Puoi approfondire ulteriori dati sul panorama digitale del Regno Unito in questo rapporto completo di DataReportal .

Per il tuo personale, l'attenzione è tutta rivolta all'efficienza e alla sicurezza, ed è qui che entra in gioco il Single Sign-On (SSO). I tuoi dipendenti non dovrebbero doversi destreggiare con l'ennesima password solo per il Wi-Fi. Integrando l'autenticazione di rete con il provider di identità aziendale, che si tratti di Microsoft Entra ID , Google Workspace o Okta , il personale può connettersi utilizzando esattamente le stesse credenziali che già utilizza per tutto il resto.

Questo approccio crea per loro un'esperienza completamente priva di attriti e aumenta seriamente la sicurezza legando l'accesso alla rete direttamente al loro account aziendale.

Onboarding in edifici multi-tenant

La sfida di creare un'esperienza di onboarding fluida diventa molto più complicata in ambienti multi-tenant come parchi commerciali, alloggi per studenti o spazi per uffici condivisi. In questi setup, non stai gestendo solo un gruppo di utenti; stai gestendo dozzine o persino centinaia di tenant separati, ognuno dei quali ha bisogno della propria bolla di rete privata e sicura.

Trasmettere un SSID univoco per ogni singolo tenant è una ricetta per il disastro. Intasa assolutamente le frequenze con traffico di gestione non necessario, degradando le prestazioni per tutti. La soluzione molto più elegante è utilizzare un'infrastruttura singola e condivisa, ma dare a ogni tenant la propria rete virtuale.

Un malinteso comune è che un'infrastruttura condivisa significhi rischi per la sicurezza condivisi. Con la giusta architettura, puoi fornire un isolamento di livello enterprise e un'esperienza utente simile a quella domestica, anche su una singola rete fisica. È qui che entrano in gioco tecnologie come le Pre-Shared Key individuali.

Una Pre-Shared Key individuale (iPSK), a volte chiamata Private PSK, è una password univoca assegnata a un singolo utente o a un piccolo gruppo di dispositivi (come tutta la tecnologia in un appartamento: smart TV, laptop e telefoni). Questa chiave univoca mappa i loro dispositivi direttamente su una VLAN dedicata e isolata.

Ecco come crea un'esperienza priva di attriti per tutti:

- Per l'utente: Sembra proprio il Wi-Fi di casa. Usano una password per tutti i loro dispositivi personali, che possono poi comunicare tra loro (come trasmettere da un telefono a una TV) ma sono completamente invisibili ai loro vicini.

- Per l'amministratore: Gestisci tutto da un'unica dashboard centrale. L'inserimento di un nuovo tenant è semplice come generare una nuova chiave e assegnarla alla sua VLAN. Non è necessaria alcuna complessa riconfigurazione dell'hardware di rete.

Questo approccio offre il meglio di entrambi i mondi: la semplicità e la privacy di una rete personale per l'utente, e l'efficienza e la scalabilità di un'infrastruttura aziendale condivisa per l'operatore. Puoi saperne di più sui meccanismi di connessione degli utenti nella nostra guida su cos'è un Captive Portal e le sue moderne alternative.

Integrare il tuo setup Wi-Fi con l'hardware esistente

Il pensiero di un massiccio progetto "rip and replace" è sufficiente a far venire il mal di testa a qualsiasi manager IT. Spesso è il motivo principale per cui le aziende rimandano l'aggiornamento del proprio Wi-Fi, temendo costi enormi e interruzioni operative.

Ma ecco la buona notizia: una moderna piattaforma di autenticazione basata sull'identità non richiede di buttare via il tuo hardware di fiducia. Funziona invece come un livello software intelligente sopra l'infrastruttura di rete che già possiedi. Puoi ottenere un enorme aumento della sicurezza e dell'esperienza utente senza una bolletta hardware da capogiro.

Questo approccio mira a renderti operativo rapidamente. Integrandosi con il tuo kit attuale di fornitori come Cisco Meraki , Aruba , Ruckus e Ubiquiti UniFi , l'obiettivo è andare live in settimane, non in mesi. L'intero processo si riduce a puntare i tuoi SSID verso un nuovo servizio di autenticazione e a impostare le connessioni corrette.

Connettere i tuoi Access Point

La chiave di tutto questo setup è reindirizzare le richieste di autenticazione dalla tua rete wireless alla tua nuova piattaforma di identità. Questo viene solitamente fatto modificando le impostazioni RADIUS sul controller Wi-Fi o sugli access point esistenti.

Invece di lasciare che il tuo hardware cerchi di capire chi si sta connettendo, inoltra semplicemente ogni richiesta di connessione al servizio basato su cloud. Questo centralizza tutto il tuo controllo, permettendoti di applicare regole dinamiche basate sull'identità su tutta la tua rete, indipendentemente da chi ha prodotto l'hardware.

Supponiamo che tu stia gestendo una rete Cisco Meraki. Il cambiamento è sorprendentemente semplice:

- Vai all'SSID che desideri aggiornare nella tua dashboard.

- Passa il controllo degli accessi di rete dalla tua vecchia chiave pre-condivisa o splash page a WPA2-Enterprise con un server RADIUS personalizzato.

- Inserisci i dettagli del server RADIUS forniti dalla tua piattaforma di autenticazione.

Questa piccola modifica è ciò che sblocca un mondo di moderne funzionalità di autenticazione per l'hardware che hai già pagato. Il processo è molto simile per altri grandi nomi come Aruba e Ruckus.

La vera bellezza di questo modello è che è completamente agnostico rispetto al fornitore. Potresti avere AP Meraki in un edificio e Aruba in un altro, tutti gestiti da un unico sistema coerente di autenticazione e policy. Riporta l'ordine in quello che un tempo era un caos frammentato.

Utilizzare le integrazioni API per un controllo più profondo

Oltre all'autenticazione RADIUS di base, la vera potenza deriva da un'integrazione più profonda utilizzando le API (Application Programming Interfaces). Ciò consente alla tua nuova piattaforma non solo di dire "sì" o "no" a una connessione, ma di gestire attivamente la rete stessa.

Un ottimo esempio è l'assegnazione dinamica degli utenti a VLAN specifiche in base a chi sono. Quando qualcuno del team finanziario si connette, una chiamata API può dire al tuo hardware di rete di inserirlo automaticamente nella VLAN sicura "Finance". Questo crea un ambiente altamente segmentato e sicuro senza che il tuo team IT debba muovere un dito.

Questo approccio API-first è ciò che abilita potenti funzionalità come:

- Assegnazione dinamica delle VLAN: Inserimento degli utenti in segmenti di rete sicuri in base al loro ruolo in Entra ID o Google Workspace.

- Pre-Shared Key individuali (iPSK): Creazione e assegnazione di chiavi Wi-Fi univoche per utenti o dispositivi specifici, perfette per spazi multi-tenant.

- Limitazione della larghezza di banda: Applicazione di limiti di velocità personalizzati in base al profilo di un utente o persino all'ora del giorno.

Questo livello di integrazione trasforma il tuo hardware esistente da una semplice scatola che fornisce un segnale in una parte attiva del tuo piano di sicurezza zero-trust. Il tuo setup Wi-Fi diventa più intelligente, più sicuro e molto più facile da gestire, il tutto senza sostituire un singolo access point.

Trasformare i dati Wi-Fi in insight azionabili

Il tuo nuovo setup Wi-Fi non dovrebbe mai essere solo un costo irrecuperabile; è un potente motore di business intelligence che aspetta solo di essere acceso. Con la tua moderna rete basata sull'identità attiva e funzionante, il vero lavoro di ottimizzazione ed estrazione del valore può finalmente iniziare. Si tratta di andare oltre la semplice fornitura di una connessione e iniziare a trasformare l'affluenza anonima in dati tangibili e preziosi.

La primissima cosa che devi fare dopo l'implementazione è testare. E non intendo solo controllare il segnale. Hai bisogno di un piano pratico per convalidare ogni singolo aspetto del nuovo sistema, dall'esperienza utente del tuo flusso di onboarding all'integrità delle tue policy di sicurezza. I membri del personale vengono assegnati correttamente alle VLAN designate? La client isolation funziona perfettamente sulla rete guest? Rispondere a queste domande con test nel mondo reale è assolutamente fondamentale.

Sbloccare la potenza della Network Analytics

Una volta convalidato tutto, puoi spostare la tua attenzione sulla miniera d'oro di dati che la tua rete sta ora raccogliendo. Le moderne piattaforme di analisi Wi-Fi forniscono insight che un tempo erano impossibili da raccogliere, trasformando di fatto la tua struttura in uno spazio intelligente. È qui che il tuo setup Wi-Fi inizia davvero a ripagarsi.

Ora puoi tracciare metriche comportamentali chiave, come:

- Frequenza dei visitatori: Scopri chi sono i tuoi clienti più fedeli identificando chi torna più spesso.

- Tempi di permanenza: Misura esattamente quanto tempo i visitatori trascorrono in aree o zone specifiche all'interno della tua struttura.

- Ore di traffico di punta: Ottieni una comprensione concreta dei tuoi periodi più affollati, il che aiuta a migliorare la programmazione del personale e l'allocazione delle risorse.

Analizzando questi dati, un manager retail potrebbe scoprire che il 70% dei visitatori del fine settimana trascorre la maggior parte del tempo vicino all'esposizione di un nuovo prodotto, ma solo il 15% effettua effettivamente un acquisto. Questo è un segnale diretto per riqualificare il personale o adattare il marketing in-store per quella zona specifica.

Questi insight sono resi possibili dalla comprensione della presenza e del movimento dei dispositivi. Ad esempio, un access point ben posizionato può creare una mappa di calore Wi-Fi della tua struttura , mostrando visivamente quali aree sono hotspot e quali vengono ignorate. Si tratta di informazioni inestimabili per ottimizzare il layout dei negozi, posizionare prodotti ad alto margine o persino identificare aree sottoutilizzate in un grande ufficio.

Dimostrare il ROI collegando il Wi-Fi alla crescita aziendale

La vera potenza di questi dati di prima parte si sprigiona quando li colleghi agli altri sistemi aziendali. Integrare la tua piattaforma di analisi Wi-Fi con il tuo Customer Relationship Management (CRM) o con gli strumenti di marketing automation è il modo in cui chiudi finalmente il cerchio tra il mondo fisico e quello digitale.

Immagina un ospite di un hotel che si connette al Wi-Fi. La sua presenza viene registrata e, alla sua terza visita, il sistema invia automaticamente un'offerta mirata direttamente alla sua e-mail: forse un drink in omaggio al bar o uno sconto sul suo prossimo soggiorno. È così che crei esperienze personalizzate che costruiscono una vera fedeltà e generano entrate.

Collegando l'engagement Wi-Fi direttamente alle vendite, alle promozioni e al comportamento dei clienti, puoi finalmente dimostrare il ritorno sull'investimento (ROI) della tua rete. Il tuo Wi-Fi smette di essere solo un'altra voce nel budget IT e diventa un motore quantificabile di crescita aziendale.

Le tue principali domande sul setup Wi-Fi, con risposta

Quando si affronta un importante progetto Wi-Fi, è facile impantanarsi nei dettagli. Parliamo ogni giorno con amministratori IT e operatori di strutture e tendiamo a sentire le stesse domande ripresentarsi più e più volte. Rispondiamo a queste domande in modo che tu possa far decollare il tuo progetto con sicurezza.

Una delle maggiori preoccupazioni è sempre la sicurezza, specialmente quando si tratta della privacy degli ospiti. Una rete moderna basata sull'identità è progettata da zero per proteggere tutti. Utilizzando le VLAN e abilitando la client isolation sulla tua rete guest, impedisci di fatto ai dispositivi connessi di vedersi o interagire tra loro. È un passaggio fondamentale per la sicurezza.

Ciò significa che un ospite che utilizza il tuo Wi-Fi non è solo isolato dalla tua rete aziendale privata, ma anche da ogni altro ospite nella tua struttura. La sua connessione diventa un tunnel privato diretto a Internet, e nient'altro.

E per quanto riguarda il Wi-Fi 7 e il future-proofing?

Un altro argomento caldo è l'arrivo di nuovi standard come il Wi-Fi 7. Dovresti rimandare il tuo aggiornamento? Sebbene il Wi-Fi 7 porti in tavola alcune nuove ed entusiasmanti funzionalità, come il Multi-Link Operation (MLO) per velocità più elevate, la verità è che i principi fondamentali di una solida implementazione Wi-Fi non sono cambiati.

I maggiori successi in termini di prestazioni e sicurezza non derivano dall'ultimissimo standard wireless, ma da un'architettura ben progettata. Un framework di sicurezza zero-trust e una segmentazione intelligente della rete ti daranno vantaggi molto più tangibili oggi rispetto all'attesa di hardware futuro.

L'hardware Wi-Fi 7 sta ancora muovendo i primi passi e funzionalità come l'MLO stanno maturando. Per la maggior parte degli ambienti aziendali, la priorità immediata dovrebbe essere l'implementazione di solidi controlli di identità e accesso. Quelle basi ti serviranno bene, indipendentemente dalla tecnologia wireless in esecuzione al di sotto.

Come misuro il successo e ne dimostro il valore?

Infine, come fai a sapere se il tuo nuovo setup Wi-Fi è un successo? Si tratta di molto di più di una semplice buona potenza del segnale. Il vero successo si misura con un mix di risultati pratici e reali:

- Meno ticket di supporto IT: Un sistema fluido e senza password sia per il personale che per gli ospiti riduce drasticamente le chiamate per password dimenticate e problemi di connessione. Questa è una vera vittoria per il tuo team IT.

- Analytics azionabili: Dovresti essere in grado di tracciare metriche come la frequenza dei visitatori, il tempo di permanenza e le ore di traffico di punta. Il vero valore arriva quando puoi utilizzare quei dati per prendere decisioni aziendali più intelligenti.

- ROI dimostrabile: Questo è il punto cruciale. Puoi collegare i tuoi dati Wi-Fi al tuo CRM o alle tue piattaforme di marketing? Mostrare un collegamento diretto tra l'engagement della rete e un aumento delle entrate o della fedeltà dei clienti è il modo in cui ne dimostri il valore.

Quando inizi a concentrarti su questi risultati, la tua rete smette di essere una semplice utility e diventa un asset strategico per l'azienda.

Pronto a implementare una rete sicura e basata sull'identità che soddisfi gli utenti e offra un reale valore aziendale? Purple sostituisce i portali macchinosi con un accesso senza password che si integra con il tuo hardware esistente. Scopri come Purple può modernizzare il tuo setup Wi-Fi.