Você já viu um Captive Portal milhares de vezes. É aquela página de login que aparece no seu celular ou notebook logo após você se conectar ao Wi-Fi em um café, hotel ou aeroporto. É uma página da web que essencialmente captura o seu dispositivo, forçando você a interagir com ela — inserindo um e-mail, aceitando termos ou fazendo login — antes de conceder acesso total à internet.

O porteiro digital da sua rede Wi-Fi

Pense em um Captive Portal como a versão digital da recepção de um hotel. Quando você chega, não sai andando até encontrar um quarto vazio. Você para na recepção, fornece seus dados, concorda com as regras e recebe um cartão-chave. Só então você pode acessar o seu quarto.

Um Captive Portal faz exatamente isso por uma rede sem fio. É um gateway estratégico que intercepta o primeiro bit de tráfego da web de qualquer dispositivo recém-conectado. Em vez de permitir que os usuários naveguem livremente, ele redireciona o navegador para uma landing page específica que você controla. Até que eles concluam a ação exigida nessa página, o acesso à internet permanece bloqueado.

As três funções principais

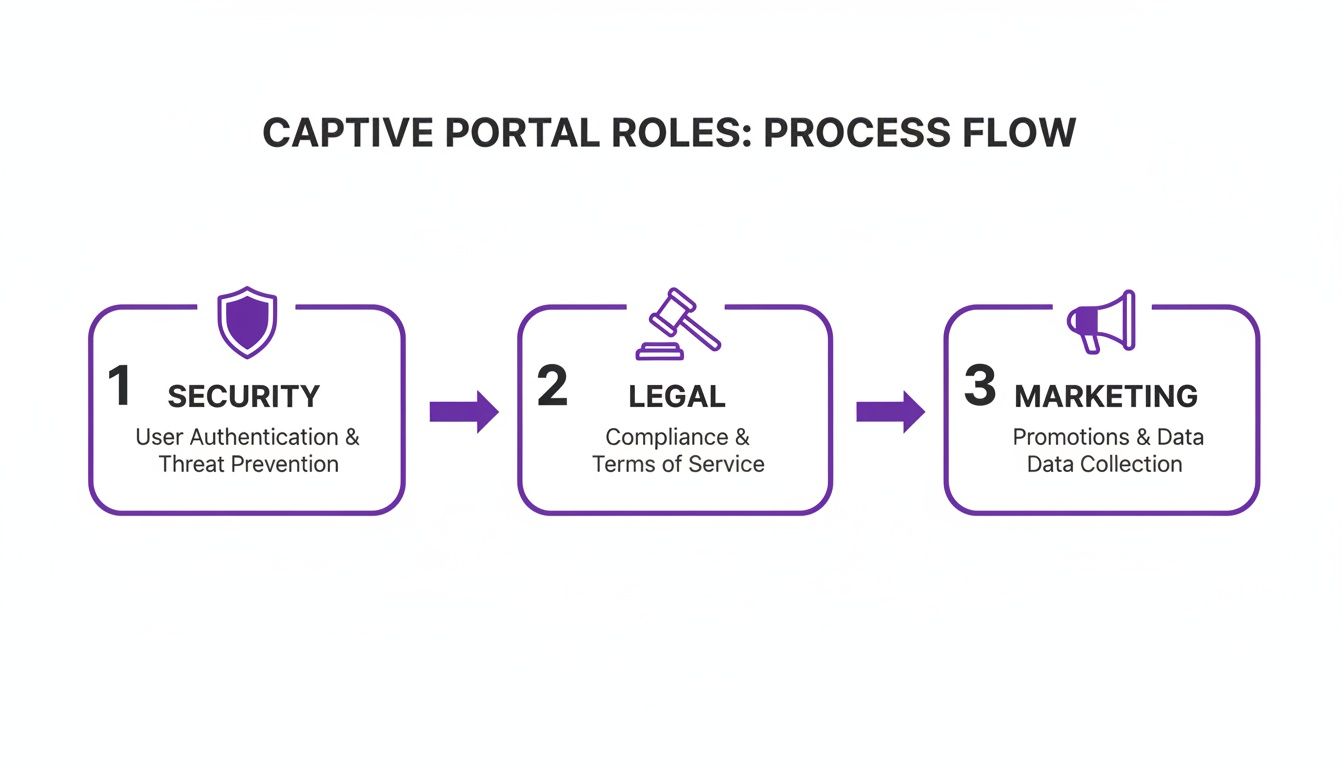

Em sua essência, um Captive Portal não é apenas uma simples tela de login; é uma ferramenta versátil que desempenha três papéis distintos para qualquer empresa que ofereça Wi-Fi para visitantes. Entender essas funções ajuda a esclarecer por que elas são tão vitais em ambientes públicos e privados.

É o primeiro contato entre o usuário e a sua rede, sendo responsável por gerenciar a segurança, a conformidade e até mesmo o marketing.

Ao gerenciar essa interação inicial, um Captive Portal transforma uma utilidade básica — o acesso à internet — em um ativo poderoso para segurança, conformidade legal e crescimento dos negócios.

Essa interação inicial garante que cada conexão seja registrada, esteja em conformidade e seja potencialmente valiosa. Aqui está um detalhamento simples de como esses três papéis oferecem benefícios reais.

As três funções principais de um Captive Portal

Cada função trabalha em conjunto para transformar o que poderia ser uma conexão aberta e anônima em um ponto de contato gerenciado e seguro para a sua empresa.

Como um Captive Portal funciona passo a passo

Para realmente entender o que um Captive Portal faz, ajuda abrir o capô e ver como o motor funciona. Embora pareça um momento único e contínuo para o usuário, a jornada desde a conexão a uma rede Wi-Fi até a navegação na web é, na verdade, uma dança cuidadosamente coreografada de handshakes técnicos.

Pense no Captive Portal como um controlador de tráfego amigável, mas firme, em um cruzamento movimentado. Antes que você possa entrar na rodovia principal da internet, esse controlador precisa verificar suas credenciais e dar o sinal verde. Todo esse processo se desenrola em quatro etapas distintas.

Passo 1: Conexão e interceptação

Tudo começa no momento em que um usuário escolhe a sua rede Wi-Fi no dispositivo dele. Assim que o celular ou notebook se conecta ao ponto de acesso, ele tenta imediatamente acessar a internet — talvez carregando uma página inicial ou verificando notificações de aplicativos.

É aqui que o guardião da rede, geralmente um firewall ou gateway, entra em ação. Ele é configurado para identificar qualquer dispositivo que ainda não tenha sido autenticado. Em vez de deixar a solicitação passar para a internet pública, ele a intercepta.

Passo 2: Redirecionamento para o portal

Uma vez capturado, o sistema executa um truque inteligente conhecido como redirecionamento de DNS. O Sistema de Nomes de Domínio (DNS) é basicamente o catálogo de endereços da internet; ele traduz nomes de sites amigáveis para humanos em endereços IP legíveis por máquinas.

Nesta etapa, a rede essencialmente diz ao dispositivo do usuário: "Esqueça o site que você pediu — vou enviar você para este endereço específico primeiro." Esse endereço é, obviamente, a página da web do Captive Portal. Esse desvio forçado é o motivo pelo qual, não importa o que você tente fazer, você sempre acaba primeiro naquela tela de login com a marca da empresa.

A principal mágica de um Captive Portal é esse redirecionamento inicial. Ele cria um 'jardim murado', garantindo que nenhum tráfego de internet passe até que o usuário siga as regras na landing page designada.

Esse processo garante que cada usuário seja canalizado pelo mesmo ponto de entrada controlado, criando uma experiência de integração consistente e segura.

Passo 3: Interação do usuário e autenticação

Agora, o usuário está olhando para a página do Captive Portal. Aqui, ele deve concluir qualquer ação que a empresa exija. Essa interação pode variar muito dependendo dos objetivos da organização e é um ponto de contato crítico para segurança, conformidade legal e marketing.

As ações comuns incluem:

- Aceitar os termos: Simplesmente marcar uma caixa para concordar com a Política de Uso Aceitável (AUP).

- Login simples: Inserir um endereço de e-mail, número de telefone ou usar uma conta de rede social para fazer login.

- Inserção de voucher: Digitar um código pré-compartilhado, o que é comum em hotéis ou hotspots pagos.

- Envio de formulário: Preencher uma pesquisa rápida ou inscrever-se em uma newsletter de marketing.

Esta é a fase de "check-in", onde o usuário fornece as credenciais ou o consentimento necessário para prosseguir.

Passo 4: Acesso concedido

Assim que o usuário conclui com sucesso a ação exigida, o sistema do Captive Portal envia uma mensagem de volta ao gateway da rede. Ele informa ao firewall que o dispositivo do usuário — identificado pelo seu endereço MAC exclusivo — agora está autenticado e pronto para uso.

O gateway atualiza seus registros, efetivamente derrubando o "muro" para aquele dispositivo específico. O controlador de tráfego acena para que passem, e todas as suas solicitações de internet agora fluem livremente. O usuário pode navegar na web, verificar e-mails e usar aplicativos sem mais interrupções pelo resto da sessão.

Este infográfico mostra como os diferentes papéis de negócios se unem durante esse processo.

Como você pode ver, um único Captive Portal combina perfeitamente verificações de segurança, acordos legais e oportunidades de marketing em uma experiência de usuário unificada.

Casos de uso de Captive Portal no mundo real

Vamos passar dos diagramas técnicos para a prática. Um Captive Portal é muito mais do que uma simples página de login; é uma ferramenta versátil que as empresas moldam para atender aos seus objetivos operacionais específicos. Seu verdadeiro valor ganha vida quando você vê como diferentes setores o utilizam para resolver desafios únicos, reforçar a segurança e abrir novas oportunidades de negócios.

Do saguão de um hotel à sala de espera de um hospital, esse ponto de conexão inicial se transforma de um gateway genérico em um instrumento desenvolvido especificamente para engajamento e controle.

Hospitalidade: Melhorando a experiência do hóspede

No setor de hospitalidade, a experiência do hóspede é tudo. Hotéis, restaurantes e locais de eventos usam Captive Portals não apenas para marcar a caixa de "Wi-Fi grátis", mas para integrá-lo perfeitamente a toda a jornada do cliente. Um hóspede pode fazer login usando o número do quarto e o sobrenome, criando uma conexão instantânea, segura e pessoal.

Esse primeiro handshake digital se torna um poderoso canal de comunicação. O portal pode ser usado para:

- Promover comodidades no local: Exibir uma oferta oportuna para o spa do hotel, um link para reservar uma mesa no restaurante ou uma promoção de happy hour diretamente na página de login.

- Coletar feedback: Acionar uma breve pesquisa de satisfação no momento do check-out do hóspede, capturando insights valiosos enquanto a experiência ainda está fresca.

- Oferecer acesso em níveis: Fornecer um serviço básico e gratuito para verificar e-mails, ao mesmo tempo em que oferece uma opção premium paga para streaming de alta velocidade ou videochamadas, criando um novo fluxo de receita.

Não se trata apenas de fornecer internet; trata-se de transformar uma utilidade em uma parte essencial do serviço.

Varejo: Transformando tráfego de pessoas em clientes

Para varejistas e shopping centers, o Wi-Fi para visitantes é uma mina de ouro para dados e marketing. O Captive Portal é o motor que impulsiona essa estratégia, convertendo compradores anônimos em contatos conhecidos para programas de fidelidade e promoções direcionadas.

Ao exigir um endereço de e-mail ou login de rede social para acesso ao Wi-Fi, os varejistas podem atribuir diretamente o tráfego de pessoas aos seus bancos de dados de marketing, preenchendo a lacuna entre seus esforços de marketing físico e digital.

Assim que um comprador faz login, a empresa pode começar a entender os padrões de tráfego de pessoas, identificar horários de pico e ver quanto tempo os visitantes permanecem em determinadas zonas. Por exemplo, cafés costumam integrar seus Captive Portals a aplicativos de fidelidade específicos para cafés para impulsionar negócios recorrentes. Esses dados são inestimáveis para otimizar o layout das lojas e refinar as campanhas de marketing.

Saúde: Equilibrando acesso e segurança

Hospitais e clínicas de saúde caminham sobre uma linha tênue. Eles precisam fornecer acesso confiável à internet para pacientes e visitantes, mas devem absolutamente proteger dados altamente sensíveis dos pacientes. Um Captive Portal é a ferramenta perfeita para a segregação de rede. Ele cria uma "rede de visitantes" completamente separada, protegida por firewall da rede interna segura onde ficam as operações clínicas e os registros dos pacientes.

Essa separação garante que um visitante assistindo a um filme na sala de espera tenha zero chance de que seu tráfego cruze com registros eletrônicos de saúde confidenciais. A própria página do portal também pode ser usada para exibir informações úteis, como horários de visita, diretórios da clínica ou anúncios de saúde pública, melhorando a experiência do visitante e mantendo o ambiente seguro.

Implantações em larga escala: Gerenciando usuários diversos

Agora, pense em ambientes como alojamentos estudantis ou grandes campi corporativos, onde milhares de usuários com vários dispositivos precisam de acesso confiável. Um Captive Portal é essencial para gerenciar essa complexidade em escala. Ele dá aos administradores o poder de aplicar diferentes políticas de acesso para diferentes grupos — alunos, professores e visitantes podem ter limites de largura de banda ou regras de filtragem de conteúdo exclusivos.

Esse controle centralizado simplifica drasticamente o gerenciamento da rede e garante o uso justo para todos. No Reino Unido, o mercado de Captive Portal teve um crescimento explosivo, saltando de US$ 0,88 bilhão em 2023 para US$ 1,01 bilhão em 2024, refletindo um robusto CAGR de 15,3%. Esse boom é especialmente notável na hospitalidade e no varejo, onde portais que autenticam usuários e capturam dados valiosos estão provando seu retorno sobre o investimento em semanas.

Pesando os prós e contras dos portais tradicionais

Os Captive Portals são um gateway familiar para o Wi-Fi público, mas não são uma solução única para todos. Como qualquer tecnologia, eles vêm com um conjunto distinto de vantagens e desvantagens que toda empresa precisa avaliar cuidadosamente. Acertar esse equilíbrio é fundamental para descobrir se um portal tradicional realmente se alinha aos seus objetivos de segurança, marketing e experiência geral do cliente.

Por um lado, um portal oferece um gateway estruturado, proporcionando um controle rigoroso sobre quem entra na sua rede. Por outro, pode criar uma experiência desajeitada para os usuários e até introduzir riscos de segurança se não for configurado corretamente.

As vantagens claras do controle do portal

A maior vitória com um Captive Portal é o controle que ele oferece sobre uma rede que, de outra forma, seria totalmente aberta. Ao canalizar cada usuário por um único ponto de verificação, você desbloqueia alguns benefícios importantes que protegem tanto a sua empresa quanto os seus clientes.

Em primeiro lugar, está a segurança aprimorada e a responsabilidade. Uma rede aberta e sem senha é um vale-tudo anônimo, o que pode ser arriscado. Ao solicitar alguma forma de autenticação — mesmo algo tão simples quanto um endereço de e-mail —, você cria um registro de quem está usando a sua rede e quando. Essa etapa simples desencoraja atividades ilícitas e fornece um rastro de dados valioso para solução de problemas ou investigações de segurança.

A maior força de um Captive Portal é transformar uma conexão anônima em uma conexão conhecida. Esse simples ato de identificação é a base para maior segurança, conformidade legal e marketing personalizado.

Os portais também fornecem uma camada vital de proteção legal e de conformidade. Forçar os usuários a aceitar a sua Política de Uso Aceitável (AUP) antes de se conectarem estabelece termos de serviço claros. Pense nisso como a sua primeira linha de defesa, conscientizando os usuários sobre as responsabilidades deles e limitando a sua responsabilidade caso decidam usar a rede indevidamente.

Por fim, eles abrem poderosas oportunidades de marketing e coleta de dados. O próprio portal é um espaço digital nobre, perfeito para exibir a sua marca, promover ofertas especiais ou até mesmo realizar pesquisas rápidas. Capturar um e-mail ou um login social fornece uma linha direta para marketing futuro, ajudando você a construir um valioso banco de dados de clientes diretamente do seu serviço de Wi-Fi.

As desvantagens e riscos significativos

No entanto, esses benefícios vêm com algumas compensações notáveis, girando principalmente em torno da experiência do usuário e de possíveis falhas de segurança.

A desvantagem mais imediata é o atrito do usuário. Todos nós vivemos em um mundo de conectividade instantânea, então forçar as pessoas a navegar em uma página de login, preencher um formulário e marcar uma caixa pode ser frustrante. Muitos simplesmente desistirão e abandonarão a conexão, levando a uma experiência ruim para o cliente e a uma oportunidade de marketing perdida. Um portal desajeitado ou de carregamento lento pode prejudicar ativamente a imagem da sua marca.

A segurança é outra grande preocupação. Embora os portais adicionem uma camada de responsabilidade, eles não criptografam inerentemente a conexão do usuário. A própria rede Wi-Fi costuma ser aberta e não criptografada, o que significa que, uma vez que o usuário passa pelo portal, seus dados podem ser interceptados por um agente mal-intencionado na mesma rede. Isso abre as portas para ameaças como ataques de 'evil twin' (gêmeo mal do mal), onde um hacker configura uma rede Wi-Fi falsa com o mesmo nome e seu próprio portal malicioso para roubar detalhes de login. Você pode aprender mais sobre como soluções modernas, como a segurança Wi-Fi baseada em identidade , resolvem essas lacunas de criptografia em nosso guia detalhado.

Por último, a coleta de dados do usuário traz pesadas responsabilidades de privacidade e conformidade. Reter informações pessoais como nomes, e-mails e hábitos de navegação torna você um alvo para violações de dados e o coloca sob os requisitos rigorosos de regulamentações como o GDPR. O manuseio incorreto desses dados pode levar a sérias penalidades financeiras e danos a longo prazo à sua reputação.

Para ajudar você a avaliar tudo isso, aqui está uma comparação direta dos pontos positivos e negativos quando se trata de Captive Portals tradicionais.

Vantagens vs Desvantagens dos Captive Portals tradicionais

Uma comparação direta para ajudar você a entender os benefícios e riscos das configurações convencionais de Captive Portal.

Em última análise, a decisão de usar um Captive Portal tradicional exige um olhar cuidadoso sobre essa compensação. Embora os benefícios de controle e marketing sejam atraentes, eles devem ser pesados em relação ao potencial de uma experiência negativa do usuário e aos deveres significativos de segurança e privacidade que você está assumindo.

Navegando por desafios críticos de segurança e privacidade

Quando você oferece Wi-Fi para visitantes, fornecer acesso seguro e em conformidade não é apenas um diferencial — é uma responsabilidade central. Um Captive Portal pode ser uma ferramenta fantástica para gerenciar esse acesso, mas apenas quando configurado corretamente. Se errar, você pode estar abrindo as portas para riscos significativos tanto para a sua empresa quanto para os seus usuários.

O bicho-papão mais comum em redes Wi-Fi abertas é o ataque man-in-the-middle (MitM). Neste cenário clássico, um fraudador se posiciona silenciosamente entre o seu visitante e a internet, interceptando todos os dados que fluem de um lado para o outro. Como muitas configurações básicas de portal não criptografam a conexão em si, o tráfego do usuário fica completamente exposto após o login.

Essa vulnerabilidade prepara o terreno para uma ameaça mais direta: o ataque 'evil twin'. É diabolicamente simples. Um invasor configura seu próprio hotspot Wi-Fi desonesto com exatamente o mesmo nome da sua rede legítima. Usuários desavisados se conectam, veem um Captive Portal convincente, mas falso, e entregam seus dados pessoais ou credenciais de login diretamente ao criminoso.

Os altos riscos da privacidade de dados e do GDPR

Além desses ataques ativos, os dados que você coleta por meio do seu portal trazem sérias obrigações de privacidade. Regulamentações como o Regulamento Geral sobre a Proteção de Dados (GDPR) na Europa estabeleceram regras rígidas sobre como as informações pessoais são coletadas, armazenadas e usadas. Para qualquer empresa, isso significa que você deve ser totalmente transparente com os seus usuários.

O seu Captive Portal deve declarar explicitamente:

- Quais dados você está coletando (por exemplo, nome, e-mail, endereço MAC).

- Por que você está coletando (por exemplo, para acesso à rede, marketing).

- Por quanto tempo você os armazenará.

Ignorar essas regras não é um pequeno deslize; pode levar a multas exorbitantes e danos duradouros à sua reputação. Como os Captive Portals costumam ser centrais para a coleta de dados de usuários para acesso e análises, é essencial entender as leis de proteção de dados. Para empresas que operam na Austrália, um guia estratégico sobre os Princípios de Privacidade Australianos fornece um ótimo detalhamento sobre conformidade e manuseio ético de dados.

No Reino Unido, o GDPR tornou-se, na verdade, um grande impulsionador para a adoção de Captive Portals. Essas regras rigorosas de privacidade de dados estão alimentando uma taxa de crescimento anual composta projetada de 13,4% até 2028. Os locais agora estão priorizando o Wi-Fi seguro e em conformidade para evitar multas pesadas, que já ultrapassaram £ 500 milhões por violações em 2024.

Adotando um modelo de segurança proativo

A maneira moderna de enfrentar esses desafios é passar de uma postura reativa para um modelo de segurança zero-trust proativo. A filosofia central aqui é simples: presuma que nenhum usuário ou dispositivo pode ser confiável por padrão. Em vez de apenas proteger a porta da frente, um sistema verdadeiramente seguro protege toda a conexão de ponta a ponta.

Isso significa usar plataformas que criptografam o tráfego do usuário desde o primeiro pacote, muitas vezes usando padrões robustos como WPA2/WPA3-Enterprise. Também envolve a integração com provedores de identidade confiáveis, para que você não esteja apenas aceitando um endereço de e-mail anônimo, mas verificando uma identidade conhecida. Para se aprofundar nisso, confira nosso guia sobre privacidade de dados de Wi-Fi para visitantes e melhores práticas .

Ao priorizar a criptografia de ponta a ponta e métodos de autenticação seguros, você pode transformar o seu Captive Portal de um passivo potencial em um ativo de segurança sólido.

O futuro do acesso Wi-Fi além do portal

Todos nós já passamos por isso: encontrar a rede Wi-Fi, tocar para conectar e depois esperar... e esperar... até que uma página de login apareça. Embora os Captive Portals tenham feito o trabalho por muito tempo, suas limitações — como uma experiência de usuário desajeitada e algumas falhas de segurança evidentes — levaram o setor a encontrar uma maneira melhor. O futuro do acesso Wi-Fi não é sobre construir uma página de login melhor; é sobre se livrar dela completamente.

Essa mudança tem tudo a ver com a criação de uma maneira mais inteligente e segura de se conectar. O objetivo é fazer com que a entrada em uma rede Wi-Fi pública pareça tão automática e segura quanto o seu celular se conectando à sua rede móvel.

Apresentando o passaporte Wi-Fi global

Imagine ter um passaporte digital para os seus dispositivos que funcione em redes Wi-Fi em todo o mundo. Você o configura apenas uma vez e, a partir desse momento, o seu celular se conecta de forma automática e segura a redes confiáveis em aeroportos, cafés, estádios e shopping centers — sem senhas, sem portais. É exatamente isso que tecnologias como Passpoint e iniciativas como OpenRoaming estão construindo.

Em vez de interromper o usuário com uma página de login, os dispositivos habilitados para Passpoint usam um perfil pré-aprovado para autenticar em segundo plano. Todo o processo é invisível para o usuário, usando a poderosa criptografia de nível empresarial WPA2/WPA3 desde o primeiro bit de dados.

Pense desta forma: um Captive Portal é como mostrar a sua identidade na porta de cada prédio em que você entra. Passpoint e OpenRoaming são como ter um cartão-chave mestre que concede acesso instantâneo e seguro a todos os prédios aprovados sem que você precise parar.

Esse handshake automático não apenas melhora massivamente a experiência do usuário, mas também fecha a porta para os riscos de segurança comuns em redes abertas tradicionais. É uma mudança tão fundamental que muitos acreditam que estamos vendo o começo do fim do Captive Portal da velha guarda. Você pode se aprofundar nessa tendência lendo sobre por que as grandes empresas de tecnologia estão indo além do Wi-Fi legado .

Acesso sem senha para funcionários e redes internas

Essa abordagem sem atrito não é apenas para visitantes. Pense nos seus próprios funcionários e no incômodo de lembrar senhas complexas de Wi-Fi — é um dreno constante na produtividade e um risco genuíno de segurança. O futuro aqui é a autenticação baseada em certificado, um método sem senha que vincula o acesso à rede diretamente à identidade corporativa de um funcionário.

Veja como é simples para uma organização configurar:

- Integre com o seu provedor de identidade: O sistema de acesso à rede se conecta ao seu diretório central de usuários, seja o Microsoft Entra ID (o antigo Azure AD) ou o Google Workspace.

- Emita certificados automaticamente: Quando um novo funcionário entra, um certificado digital exclusivo é enviado automaticamente para os dispositivos da empresa dele.

- Conecte-se perfeitamente: A partir de então, o dispositivo dele usa esse certificado para entrar na rede com segurança. Sem senhas para digitar, esquecer ou redefinir.

Esse método oferece aos funcionários uma experiência zero-touch, ao mesmo tempo em que fornece aos administradores de TI um controle robusto e centralizado. Se um funcionário sair, o acesso dele pode ser desligado instantaneamente do diretório central, tornando o certificado inútil. É uma maneira limpa, escalável e altamente segura de gerenciar o Wi-Fi interno que vai muito além do que um Captive Portal poderia oferecer para a autenticação de funcionários, e é a base de qualquer modelo moderno de segurança zero-trust.

Tem dúvidas sobre Captive Portals?

Quando você começa a se aprofundar no acesso à rede, algumas perguntas comuns sempre parecem surgir. Vamos abordar algumas das dúvidas mais frequentes que as pessoas têm quando estão se familiarizando com os Captive Portals e como eles funcionam no mundo real.

Os usuários podem contornar um Captive Portal?

É uma pergunta justa. Embora um usuário com conhecimento técnico possa tentar algo como MAC spoofing (fazer com que seu dispositivo imite o endereço de hardware de um que já está conectado), um Captive Portal moderno e configurado profissionalmente torna isso incrivelmente difícil.

Sistemas de nível empresarial não colocam apenas uma página de login; eles aplicam políticas de segurança diretamente no gateway da rede. Isso significa que nenhum tráfego de internet passa até que um dispositivo seja devidamente autenticado por meio do portal. Para qualquer empresa, usar uma plataforma robusta gerenciada na nuvem é a única maneira real de bloquear o acesso não autorizado e garantir que cada usuário concorde com os seus termos antes de ficar online.

Os Captive Portals são seguros para os usuários?

A resposta honesta? Depende completamente de como foi configurado. Uma rede Wi-Fi básica e aberta que usa apenas um portal para cumprir tabela não é inerentemente segura. Após esse primeiro login, a conexão do usuário geralmente não é criptografada, deixando seus dados expostos. É exatamente por isso que usar uma VPN em Wi-Fi público é sempre uma jogada inteligente.

No entanto, as soluções modernas colocam a segurança em primeiro lugar, desde o início.

Tecnologias como Passpoint e OpenRoaming usam criptografia de nível empresarial WPA2 ou WPA3 automaticamente. Isso protege a conexão antes mesmo que o usuário precise fazer qualquer coisa. Para as empresas, implantar uma solução que força a criptografia não é apenas um recurso — é uma responsabilidade fundamental para proteger os seus visitantes.

Essa abordagem moderna vai muito além de uma simples página de login para proteger toda a conexão de ponta a ponta.

Como configuro um Captive Portal para a minha empresa?

No passado, esse era um empreendimento sério, exigindo servidores locais dedicados e muito conhecimento técnico. Felizmente, as plataformas em nuvem de hoje mudaram completamente o jogo, tornando isso simples para empresas de qualquer tamanho.

O processo de configuração geralmente é mais ou menos assim:

- Vincule o seu hardware: O seu equipamento Wi-Fi existente, de marcas como Meraki ou Aruba , é direcionado para o provedor de portal em nuvem escolhido.

- Crie as boas-vindas: Usando um painel online simples, você cria uma landing page com a sua marca que corresponda à aparência da sua empresa.

- Escolha os seus métodos de login: Você decide como as pessoas se conectarão. Pode ser um formulário simples, as contas de redes sociais delas ou até mesmo códigos de voucher pré-fabricados para visitantes específicos.

- Vá ao ar: A plataforma lida com todas as partes complicadas do backend, permitindo que você lance um portal seguro e rico em recursos rapidamente, sem a dor de cabeça de manter o seu próprio hardware.

Essa abordagem cloud-first torna a implementação de uma experiência de Wi-Fi para visitantes profissional e segura mais rápida e gerenciável do que nunca.

Pronto para ir além de portais desajeitados e senhas compartilhadas? A Purple oferece uma plataforma de autenticação segura e sem senha que aprimora a experiência do usuário e fornece insights valiosos. Descubra uma maneira mais inteligente de gerenciar a sua rede hoje.