En su nivel más básico, una conexión inalámbrica es simplemente la tecnología que permite que nuestros dispositivos se comuniquen entre sí sin cables físicos. Utiliza ondas de radio invisibles para enviar y recibir datos. Piénsalo como un servicio de entrega para tu información digital, que reemplaza las carreteras físicas por frecuencias de radio.

Descifrando las conexiones inalámbricas

En esencia, una conexión inalámbrica es un enlace invisible que convierte el complejo mundo de los datos en una experiencia sencilla y fluida. Es la fuerza silenciosa que permite a tu smartphone transmitir videos, a tu laptop unirse a una reunión desde una cafetería y a tu altavoz inteligente reproducir tu lista de reproducción favorita con un comando de voz.

Pero esta tecnología no es una sola cosa. Es una amplia familia de diferentes métodos de comunicación, cada uno diseñado para un propósito específico.

Imagina que este servicio de entrega de datos tiene diferentes tipos de vehículos. Algunos, como el Wi-Fi, son las camionetas de reparto local, perfectas para transportar grandes paquetes de datos dentro de un área definida como tu casa u oficina. Otros, como el Bluetooth, son más como mensajeros en bicicleta, ideales para viajes cortos y rápidos entre dispositivos cercanos, como conectar tus auriculares a tu teléfono.

Luego están las redes celulares (como 4G y 5G), que actúan como una red logística nacional, asegurando que tus "paquetes" de datos puedan enviarse y recibirse desde casi cualquier lugar del país. La demanda de esta conectividad constante y en movimiento es inmensa.

En el Reino Unido, por ejemplo, el número de conexiones móviles se ha disparado al 143% de la población total. Esto solo demuestra lo profundamente integrado que está el acceso inalámbrico en nuestra vida diaria. Puedes revisar el análisis completo de las tendencias digitales del Reino Unido en datareportal.com .

Tipos comunes de conexiones inalámbricas

Para comprender realmente este ecosistema, es útil ver cómo se comparan estas diferentes tecnologías entre sí. Cada una tiene sus propias fortalezas en cuanto a alcance y su función principal.

La siguiente tabla ofrece una descripción general rápida de las tecnologías inalámbricas más comunes para ayudarte a diferenciarlas.

Guía rápida de tecnologías inalámbricas comunes

| Tecnología | Alcance típico | Caso de uso principal |

|---|---|---|

| Wi-Fi (WLAN) | Hasta 100 metros | Acceso a internet de alta velocidad en hogares, oficinas y lugares públicos. |

| Bluetooth (WPAN) | Hasta 10 metros | Conexión de periféricos como auriculares, teclados y altavoces. |

| Celular (WWAN) | Varios kilómetros | Conectividad de telefonía móvil y acceso a internet en movimiento. |

| NFC | Menos de 4 cm | Pagos sin contacto e intercambio instantáneo de datos entre dispositivos. |

| Zigbee / Z-Wave | De 10 a 100 metros | Dispositivos domésticos inteligentes de bajo consumo como luces, sensores y cerraduras. |

En última instancia, entender qué es una conexión inalámbrica significa reconocer este diverso conjunto de herramientas. Desde las exigencias de alta velocidad de una red empresarial hasta el simple emparejamiento de un monitor de actividad física, existe una tecnología inalámbrica específica diseñada para cada tarea.

A medida que exploremos más a fondo, verás exactamente cómo se establecen, aseguran y gestionan estas conexiones para impulsar nuestro mundo interconectado.

Cómo funciona realmente la comunicación inalámbrica

Para entender cómo funciona realmente una conexión inalámbrica, comencemos con una analogía familiar: una estación de radio tradicional. Piensa en tu router inalámbrico como una torre de transmisión y en tu laptop o smartphone como la radio de tu auto.

Al igual que la radio de tu auto sintoniza una estación específica para captar música, tu dispositivo sintoniza una red inalámbrica específica para recibir datos. Es el mismo principio básico, solo que mucho más avanzado.

Todo este intercambio ocurre utilizando ondas de radio, una porción invisible del espectro electromagnético. Tu router toma la información digital de tu línea de internet (una página web, un video, un correo electrónico) y la convierte en señales de radio. Luego, transmite estas señales al área inmediata.

Tu dispositivo tiene un adaptador inalámbrico interno que actúa como receptor, escaneando constantemente en busca de estas señales. Cuando encuentra la red a la que deseas unirte, se "sintoniza" e inicia una conversación bidireccional, enviando y recibiendo paquetes de datos en las mismas frecuencias de radio.

Los actores clave en tu red inalámbrica

Esta conversación invisible depende de algunos componentes de hardware clave que trabajan en conjunto. Cada uno tiene un papel distinto y vital para que tu conexión se lleve a cabo.

- El router: Es el centro principal de tu red local. Gestiona todo el tráfico, asigna a cada dispositivo una dirección local única y actúa como puerta de enlace hacia el internet en general. En la mayoría de los hogares y pequeñas oficinas, el router y el punto de acceso están convenientemente integrados en un solo dispositivo.

- El punto de acceso (AP): El único trabajo de un AP es transmitir la señal inalámbrica. Mientras que un router doméstico tiene un AP incorporado, los lugares más grandes como hoteles, hospitales o campus corporativos utilizan múltiples AP conectados a un router central. Esto asegura que obtengas una cobertura sólida en todo el edificio.

- El dispositivo cliente: Es simplemente cualquier dispositivo que se conecta a la red, como tu teléfono, tablet, smart TV o laptop. Cada uno contiene un adaptador de red inalámbrica que le permite enviar y recibir esas señales de radio cruciales. Puedes obtener más información sobre cómo se unen estas partes para formar una Red de Área Local Inalámbrica (WLAN) en nuestra guía detallada.

Entendiendo el lenguaje inalámbrico

Para que esta comunicación sea organizada y segura, todos los dispositivos deben seguir un conjunto común de reglas. Aquí es donde entran en juego los nombres de red y los protocolos, asegurándose de que los datos lleguen al lugar correcto sin caer en el caos.

Piensa en el nombre de una red Wi-Fi que ves en tu teléfono, como "Cafe-Guest-WiFi". Esto se conoce técnicamente como el SSID.

Volviendo a nuestra analogía de la estación de radio, el SSID es simplemente el nombre de la estación de radio. Es una etiqueta legible para humanos que te permite distinguir una red de otra, tal como diferenciarías entre "Radio 1" y "Classic FM".

Una vez que seleccionas una red, tu dispositivo y el router deben hablar el mismo idioma. Este "idioma" está definido por los protocolos inalámbricos, como los estándares 802.11 (por ejemplo, Wi-Fi 6, Wi-Fi 7).

Estos protocolos son las reglas de interacción que rigen todo, desde cómo se codifican y envían los datos hasta cómo múltiples dispositivos pueden compartir la misma frecuencia sin interferir entre sí. Aseguran una conversación ordenada y eficiente, convirtiendo las ondas de radio invisibles en la conexión inalámbrica fluida de la que todos dependemos a diario.

Explorando los principales tipos de tecnología inalámbrica

Cuando hablamos de una "conexión inalámbrica", es fácil que nuestra mente salte directamente al Wi-Fi. Pero esa es solo una pieza de un rompecabezas mucho más grande. El mundo inalámbrico es increíblemente diverso, lleno de diferentes "sabores" de tecnología, cada uno adaptado para un trabajo específico.

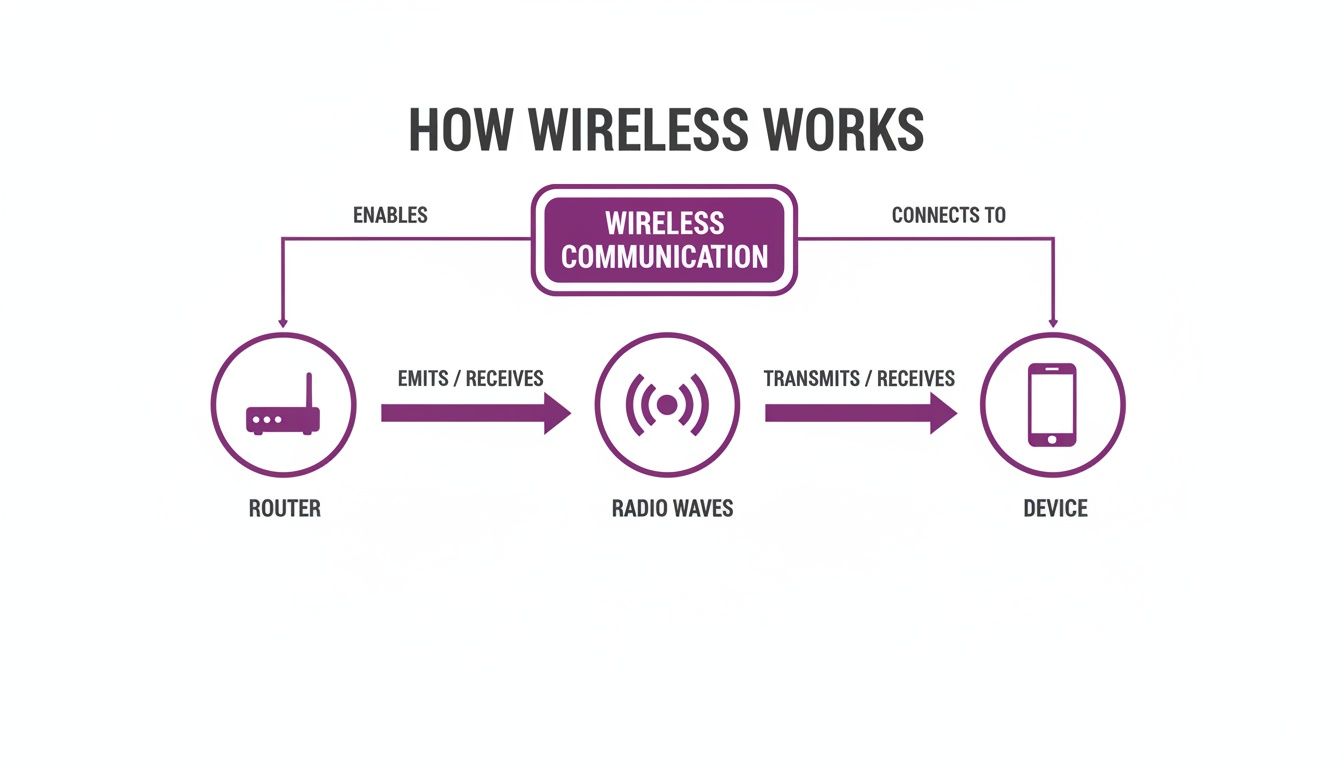

Comprender estas distinciones es la clave para entender cómo se arma nuestra vida digital. En su esencia, el proceso es simple pero poderoso.

Esta imagen desglosa el viaje fundamental de los datos desde un router, a través del aire como ondas de radio invisibles, y finalmente hasta tu dispositivo. Este único concepto es la base de todas las tecnologías que estamos a punto de cubrir.

Wi-Fi para redes de área local

Para la mayoría de nosotros, el Wi-Fi es la cara más familiar de la tecnología inalámbrica. Es una Red de Área Local Inalámbrica (WLAN), construida para ofrecer acceso a internet de alta velocidad en un área definida, ya sea tu hogar, una cafetería local o un extenso campus corporativo. Su propósito principal es mover grandes cantidades de datos, lo que lo convierte en la opción perfecta para la transmisión de video, los juegos en línea y la navegación web diaria.

El Wi-Fi opera en frecuencias de radio específicas, todas regidas por un conjunto de estándares conocidos como 802.11. Estos estándares siempre están evolucionando para brindarnos velocidades más rápidas y conexiones más confiables.

- Wi-Fi 5 (802.11ac): Este es el estándar de trabajo confiable que todavía encontrarás en innumerables hogares y empresas, ofreciendo una velocidad y confiabilidad sólidas para las tareas diarias.

- Wi-Fi 6/6E (802.11ax): Un gran salto adelante, el Wi-Fi 6 fue diseñado específicamente para funcionar mejor en entornos concurridos y llenos de dispositivos. Aporta velocidades más altas, menor latencia y una duración de batería muy mejorada para tus dispositivos conectados.

- Wi-Fi 7 (802.11be): La próxima generación en el horizonte, que promete otro gran salto en velocidad y una latencia extremadamente baja. El Wi-Fi 7 se está construyendo para manejar las demandas de la realidad aumentada (AR), la realidad virtual (VR) y los juegos en la nube de alto rendimiento.

Bluetooth para redes de área personal

Si el Wi-Fi es la camioneta de reparto para tus datos, piensa en el Bluetooth como el mensajero en bicicleta. Es una Red de Área Personal Inalámbrica (WPAN), especializada en la comunicación de corto alcance y bajo consumo entre tus dispositivos personales.

Considera conectar tus auriculares inalámbricos a tu teléfono, tu mouse a tu laptop o tu reloj inteligente a tu teléfono para recibir notificaciones. Todos estos son ejemplos clásicos de Bluetooth haciendo lo que mejor sabe hacer.

La verdadera fortaleza del Bluetooth es su habilidad para crear conexiones simples de uno a uno sin agotar la batería. Esto lo hace perfecto para periféricos donde la eficiencia energética es tan crítica como la conexión misma. Por ejemplo, los controles de juegos modernos ahora usan Bluetooth para emparejarse con múltiples dispositivos, permitiéndote cambiar de tu consola a tu PC con solo presionar un botón.

Celular para redes de área amplia

En el momento en que sales y dejas atrás tu Wi-Fi, tu teléfono cambia sin problemas a una Red de Área Amplia Inalámbrica (WWAN), lo que todos conocemos como una red celular. Tecnologías como 4G (LTE) y la más reciente 5G proporcionan conectividad móvil en vastas áreas geográficas, manteniéndote en línea mientras estás en movimiento.

A diferencia del Wi-Fi, que está vinculado a un router local, las redes celulares dependen de una infraestructura masiva de torres de telefonía móvil. Cada torre cubre una "celda" geográfica, y a medida que viajas, tu dispositivo pasa suavemente de una torre a la siguiente sin que te des cuenta. Es este ingenioso sistema el que te permite hacer llamadas, enviar mensajes de texto y navegar por la web desde casi cualquier lugar.

Tecnologías inalámbricas especializadas

Más allá de las tres grandes, hay todo un ecosistema de otras tecnologías inalámbricas diseñadas para tareas muy específicas. A menudo son los héroes anónimos de nuestro mundo conectado, trabajando silenciosamente en segundo plano.

- NFC (Near Field Communication): Esta es una tecnología de alcance extremadamente corto, que generalmente funciona dentro de un radio diminuto de aproximadamente 4 cm. La usas todos los días para pagos sin contacto: ese toque de tu teléfono o tarjeta de crédito en la caja es NFC en acción.

- Zigbee / Z-Wave: Estos son protocolos de bajo consumo y bajos datos creados específicamente para la automatización del hogar inteligente. Construyen una "red en malla" donde dispositivos como bombillas inteligentes, termostatos y cerraduras de puertas pueden comunicarse entre sí de manera eficiente sin necesitar cambios frecuentes de batería.

Asegurando tu red inalámbrica en un mundo Zero-Trust

La conveniencia de una conexión inalámbrica es fantástica, pero conlleva un riesgo inherente. Debido a que tus datos literalmente vuelan por el aire, una red mal asegurada es como enviar una postal en lugar de una carta sellada: cualquiera que esté cerca con las herramientas adecuadas puede leerla potencialmente. Esta es una amenaza conocida como interceptación de datos, y es uno de los desafíos más antiguos en la seguridad inalámbrica.

Para combatir estas amenazas, los estándares de seguridad afortunadamente han mejorado mucho a lo largo de los años. Probablemente hayas oído hablar de los protocolos Wi-Fi Protected Access (WPA), que existen para cifrar los datos que viajan a través de tu red. El último estándar, WPA3, ofrece importantes mejoras de seguridad sobre sus predecesores, haciendo que sea mucho más difícil para personas no autorizadas descifrar contraseñas o espiar tu tráfico.

Pero incluso con un cifrado fuerte, existe una debilidad fundamental en cómo muchas empresas y lugares públicos operan su Wi-Fi. A menudo dependen de una única contraseña compartida para todos, conocida como Pre-Shared Key (PSK).

El problema de una contraseña para todos

Usar una sola contraseña para todos tus invitados, personal o inquilinos crea toda una serie de pesadillas de seguridad y gestión. Es como darle a cada persona que entra a tu edificio la misma llave maestra.

- Falta de responsabilidad: Cuando todos comparten una contraseña, no tienes una forma real de saber quién está en tu red. Si ocurre una brecha de seguridad, rastrear la fuente se vuelve casi imposible.

- Revocación difícil: ¿Qué sucede cuando un empleado se va o un invitado hace un mal uso de la conexión? La única forma de cortar su acceso es cambiar la contraseña para todos. Ese es un dolor de cabeza operativo masivo, que te obliga a actualizar las credenciales en cada uno de los dispositivos.

- Mayor riesgo: Las contraseñas compartidas tienen la costumbre de pasarse de unos a otros. Cuantas más personas la conozcan, mayor será la posibilidad de que caiga en las manos equivocadas, poniendo en riesgo toda tu red.

Este viejo modelo de construir un muro seguro y luego confiar en todos los que están adentro ya no es suficiente. Es hora de un enfoque mucho más inteligente.

Adoptando un modelo de seguridad Zero-Trust

Una estrategia moderna y mucho más segura es el modelo Zero Trust. La idea detrás de él es simple pero increíblemente poderosa: nunca confiar, siempre verificar. En lugar de simplemente asumir que un dispositivo es seguro porque está en el "interior", una red Zero Trust exige que cada usuario y dispositivo demuestre quién es, cada vez que se conecta.

Este es un cambio crucial en la forma de pensar. Una red Zero Trust no tiene un "interior" confiable y un "exterior" no confiable. Trata cada solicitud de conexión con la misma dosis saludable de escepticismo, ya sea que provenga de un invitado en tu vestíbulo o del CEO en su oficina.

Este enfoque elimina los problemas de las contraseñas compartidas al avanzar hacia la autenticación basada en la identidad. En lugar de preguntar "¿Cuál es la contraseña?", la red pregunta "¿Quién eres y se te debería permitir entrar?". Esto se hace verificando a cada usuario o dispositivo individualmente.

El poder de la autenticación basada en la identidad

Las soluciones basadas en la identidad son un gran paso adelante para asegurar cualquier conexión inalámbrica. En lugar de depender de una contraseña que puede ser compartida, robada u olvidada, estos métodos vinculan el acceso a la red directamente a una identidad única y demostrable.

Hay dos formas principales en que esto funciona en la práctica:

- Autenticación basada en certificados: A cada dispositivo corporativo se le otorga un certificado digital único que funciona como una tarjeta de identificación infalsificable. Cuando el dispositivo intenta conectarse, la red verifica este certificado para confirmar su identidad antes de otorgar el acceso. Es un método completamente fluido y altamente seguro.

- Inicios de sesión sin contraseña: Para invitados o usuarios temporales, las soluciones sin contraseña les permiten iniciar sesión utilizando su dirección de correo electrónico o un inicio de sesión social. El sistema verifica su identidad en segundo plano y otorga acceso seguro, a menudo recordándolos en futuras visitas para una reconexión sin esfuerzo.

Al verificar cada conexión, las empresas pueden construir un entorno inalámbrico que es mucho más seguro, manejable y amigable para el usuario final. Este enfoque allana el camino para soluciones avanzadas que no solo protegen tu red, sino que también mejoran drásticamente todo el recorrido del usuario.

Implementando soluciones modernas de Wi-Fi basadas en la identidad

Para cualquiera que administre una red, ya sea en un lugar concurrido o en una oficina corporativa, los días de depender de contraseñas compartidas inseguras y de un Captive Portal torpe están llegando a su fin. Hacer el cambio a una conexión inalámbrica moderna basada en la identidad es más que una simple actualización de seguridad. Es un replanteamiento fundamental de la experiencia del usuario y una simplificación masiva de cómo gestionas tu red.

Este enfoque cambia las reglas del juego. En lugar de una sola contraseña fácilmente comprometida, el enfoque está en verificar la identidad de cada persona y dispositivo. Cuando haces esto, obtienes un control increíblemente detallado, una clara responsabilidad y el poder de brindar a todos un recorrido verdaderamente fluido y seguro cada vez que se conectan.

Adoptando el acceso sin contraseña

El primer paso y el más impactante para modernizar tu red inalámbrica es alejarse por completo de las contraseñas tradicionales. El acceso sin contraseña es un sistema que autentica a un usuario solo una vez y luego lo recuerda, creando una conexión completamente automática y sin complicaciones en todas sus visitas futuras.

Piénsalo. En lugar de encontrarse con una frustrante pantalla de inicio de sesión cada vez, un invitado podría usar su correo electrónico o un perfil social para iniciar sesión en su primera visita. Después de eso, su dispositivo es reconocido automáticamente y conectado de forma segura. Esto no es solo un lujo para los usuarios; reduce drásticamente la carga de soporte en los equipos de TI, que ya no tienen que atender interminables solicitudes de contraseñas olvidadas.

Unificando la conectividad con OpenRoaming y Passpoint

Imagina un mundo donde tus clientes y personal puedan moverse entre miles de ubicaciones diferentes (desde aeropuertos hasta cafeterías y tu propio recinto) y sus dispositivos se conecten automáticamente sin que tengan que mover un dedo. Este no es un sueño futurista; es la realidad que hace posible la tecnología de OpenRoaming y Passpoint.

Estos estándares globales trabajan juntos para crear una red Wi-Fi unificada y segura que se siente igual que una red móvil. Una vez que un usuario ha sido autenticado en cualquier red habilitada para Passpoint, su dispositivo puede hacer roaming de forma segura en cualquier otra red participante en todo el mundo.

Al adoptar OpenRoaming, esencialmente te estás uniendo a una federación global de hotspots Wi-Fi seguros. Esto eleva la experiencia del invitado de una conveniencia local a un beneficio global, haciendo que tu recinto sea parte de una conexión inalámbrica mundial y fluida.

Para el operador de un recinto, esto significa que tus invitados obtienen una conexión inmediata y cifrada desde el primer paquete de datos, eliminando por completo los riesgos de seguridad que conlleva el Wi-Fi público abierto.

Simplificando el acceso del personal con SSO e iPSK

Las soluciones de identidad modernas también cambian por completo la forma en que se conectan los empleados. Al integrar tu red inalámbrica con un proveedor de identidad como Entra ID (anteriormente Azure AD), Google Workspace u Okta, puedes habilitar el Single Sign-On (SSO) para tu Wi-Fi.

Esto permite al personal acceder a la red utilizando las mismas credenciales que usan para todas sus otras aplicaciones de trabajo. Hace sus vidas más simples y brinda a los administradores de TI un control increíblemente poderoso.

- Aprovisionamiento automático: Cuando un nuevo empleado se une a la empresa, su acceso a la red se configura automáticamente en función de su perfil en el directorio de la empresa.

- Revocación instantánea: Si un empleado se va, su acceso se corta en el momento en que su cuenta se deshabilita en el directorio central. Esto cierra inmediatamente una importante brecha de seguridad.

Pero, ¿qué pasa con los dispositivos que no pueden manejar la autenticación avanzada, como impresoras, sensores IoT o equipos más antiguos? Para estos, las Identity Pre-Shared Keys (iPSK) ofrecen una solución brillante. En lugar de una clave compartida para cada dispositivo, puedes generar una clave única para cada uno. Nuestra guía completa explica qué es iPSK y cómo impulsa la seguridad Wi-Fi basada en la identidad con mucho más detalle. Es la manera perfecta de mantener un enfoque zero-trust incluso para tu hardware heredado.

Al combinar estos métodos, cualquier organización puede construir una red inalámbrica que no solo sea altamente segura, sino también notablemente fácil de gestionar y un verdadero placer de usar para todos.

Solución de problemas comunes de conexión inalámbrica

Incluso la conexión inalámbrica más confiable puede tener sus malos días. Cuando tu Wi-Fi de repente se vuelve lentísimo o se cae por completo, es profundamente frustrante, pero la solución a menudo es mucho más simple de lo que podrías imaginar. Antes de perderte en configuraciones de red complejas, siempre vale la pena comenzar con lo básico.

Un número sorprendente de problemas inalámbricos se puede solucionar con un simple reinicio. Apagar y encender tanto tu router como tu dispositivo (apagándolos durante unos 30 segundos y luego volviéndolos a encender) puede eliminar fallos temporales y forjar una conexión nueva y estable. Es el primer paso para la solución de problemas por una razón: funciona la mayoría de las veces.

Si eso no funciona, es hora de observar tu entorno físico. Las señales de Wi-Fi son solo ondas de radio, y pueden ser fácilmente bloqueadas o interrumpidas por elementos comunes en cualquier oficina u hogar.

- Obstrucciones físicas: Paredes gruesas, archivadores de metal e incluso algo tan inesperado como una pecera grande pueden debilitar o bloquear tu señal.

- Interferencia de dispositivos: Electrodomésticos cotidianos como hornos de microondas y teléfonos inalámbricos, e incluso algunos dispositivos Bluetooth, operan en frecuencias similares y pueden causar interferencia.

Intenta mover tu router a una ubicación más central y elevada, lejos de materiales densos y otros aparatos electrónicos. Este pequeño ajuste a menudo puede marcar una gran diferencia en la fuerza y estabilidad de tu señal.

Diagnosticando problemas de conexión persistentes

Cuando las soluciones simples no son suficientes, tendrás que profundizar un poco más en problemas como velocidades obstinadamente lentas o desconexiones frecuentes. Estos síntomas a menudo apuntan a una congestión de la red o a una mala configuración. Adoptar un enfoque sistemático es la forma más rápida de identificar al culpable.

Si tu conexión se siente lenta, el problema podría ser la interferencia de canales. Piénsalo así: tu router transmite en un canal específico, y si demasiadas redes cercanas están usando el mismo, es como si todos intentaran hablar a la vez en una habitación llena de gente. Usar una herramienta para realizar un escaneo básico puede ayudarte a encontrar un canal menos congestionado al cual cambiarte. Puedes descubrir más sobre este proceso y cómo ayuda aprendiendo cómo realizar un escaneo de Wi-Fi simple. Cambiar el canal de tu router en su configuración a menudo puede hacer que tus velocidades vuelvan a subir.

Para esas irritantes y aleatorias caídas de señal, el problema podría ser un controlador desactualizado en tu dispositivo o un firmware antiguo en tu router. Los fabricantes lanzan actualizaciones regularmente para corregir errores y mejorar el rendimiento, por lo que siempre vale la pena verificar.

Lista de verificación para solucionar desconexiones frecuentes:

- Busca e instala cualquier actualización de firmware disponible para tu router.

- Actualiza los controladores del adaptador de red inalámbrica en tu laptop o PC.

- Acerca tu dispositivo al router para ver si el problema está simplemente relacionado con el alcance.

- Dile a tu dispositivo que "Olvide" la red y luego vuelve a conectarte ingresando la contraseña nuevamente.

Al seguir estos pasos metódicamente, puedes diagnosticar y solucionar la gran mayoría de los problemas inalámbricos comunes, asegurándote de que tu conexión se mantenga rápida y confiable.

Tus preguntas sobre conexiones inalámbricas, respondidas

A medida que hemos desglosado qué es una conexión inalámbrica, siempre parecen surgir algunas preguntas comunes. Abordémoslas de frente, dándote respuestas claras sobre los matices del Wi-Fi, la seguridad y el hardware que hace que todo funcione.

¿Cuál es la diferencia entre Wi-Fi e Internet?

Este es fácilmente el punto de confusión más común. La mejor manera de pensarlo es esta: internet es la red masiva y global de autopistas que conecta ciudades y países, mientras que el Wi-Fi es el camino privado que conecta tu edificio con la autopista más cercana.

El Wi-Fi crea una red inalámbrica dentro de un área limitada: tu oficina, una cafetería o tu hogar. Pero para que ese Wi-Fi realmente te conecte a la web, necesitas un servicio de internet activo de un proveedor como BT, Virgin Media o Sky.

En resumen, puedes tener una red Wi-Fi funcionando sin ninguna conexión a internet en absoluto. Permitirá que los dispositivos locales se comuniquen entre sí, como transmitir desde un servidor local a un smart TV. Pero definitivamente no puedes conectarte en línea sin el internet en sí.

¿Es seguro usar el Wi-Fi público?

Eso realmente depende de la red a la que te estés uniendo. Muchas redes públicas gratuitas, particularmente aquellas sin contraseña, pueden ser riesgosas. En una red no segura, es mucho más fácil para un actor malintencionado espiar los datos que tu dispositivo está enviando y recibiendo.

Afortunadamente, la tecnología ha avanzado mucho. Las soluciones modernas que utilizan OpenRoaming y Passpoint crean una conexión segura y cifrada en el momento en que te unes. Este sistema autentica tu dispositivo automáticamente, por lo que nunca tienes que lidiar con una página de inicio de sesión torpe o una contraseña compartida. La conexión es tan segura como tu red en la oficina.

Si estás en una red pública y no estás seguro de su seguridad, usar una Red Privada Virtual (VPN) siempre es una decisión inteligente. Pero si ves una red que anuncia la certificación OpenRoaming o Passpoint, puedes confiar en que es segura por diseño.

¿Cómo puedo mejorar la fuerza de mi señal inalámbrica?

Una señal débil e inestable es una fuente masiva de frustración, pero hay varios pasos prácticos que puedes tomar para solucionarlo.

- Optimiza la ubicación del router: La ubicación de tu router es crítica. Ponlo en un lugar central y elevado en tu hogar u oficina, y mantenlo alejado de paredes gruesas, objetos de metal y electrodomésticos grandes.

- Minimiza la interferencia: Los aparatos electrónicos cotidianos como microondas, teléfonos inalámbricos e incluso algunos dispositivos Bluetooth más antiguos pueden interferir con tu señal de Wi-Fi. Intenta mantener tu router alejado de estos.

- Mantén el firmware actualizado: Los fabricantes de routers lanzan regularmente actualizaciones de firmware para mejorar el rendimiento y parchear agujeros de seguridad. Revisa la configuración de tu router e instala cualquier actualización que encuentres.

- Amplía tu cobertura: Para espacios más grandes con "zonas muertas" de señal, una red en malla (mesh) es la respuesta. Estos sistemas utilizan múltiples nodos para cubrir toda el área con una señal fuerte y consistente.

Para un recinto comercial, nada supera a un estudio de sitio inalámbrico profesional (wireless site survey). Es la única forma de identificar el número ideal y la ubicación de los puntos de acceso para una cobertura impecable.

¿Cuál es la diferencia entre un router y un punto de acceso?

Aunque ambos juegan un papel en la creación de una conexión inalámbrica, un router y un punto de acceso (AP) tienen trabajos muy diferentes.

Un router es el cerebro de tu red. Actúa como un controlador de tráfico, gestionando todos los datos que fluyen entre tus dispositivos locales y el internet en general. También maneja tareas críticas como asignar direcciones IP y actuar como firewall. La mayoría de los routers fabricados para uso doméstico tienen un punto de acceso inalámbrico incorporado.

Un punto de acceso (AP), por otro lado, tiene un trabajo principal: transmitir una señal de Wi-Fi. En entornos más grandes como hoteles, hospitales u oficinas corporativas, encontrarás un solo router central conectado a muchos AP. Estos se colocan estratégicamente en todo el edificio para asegurarse de que todos obtengan una conexión fuerte y confiable, sin importar dónde se encuentren.

¿Listo para dejar atrás las contraseñas compartidas inseguras y ofrecer una conexión inalámbrica fluida y basada en la identidad para tus usuarios? Descubre cómo Purple puede modernizar tu red con acceso sin contraseña, OpenRoaming e integración de SSO. Obtén más información en purple.ai .