Si todavía está entregando una contraseña de WiFi compartida o forzando a los visitantes a pasar por una página de inicio de sesión torpe, es hora de tener una conversación franca. Esos métodos anticuados no son solo un inconveniente menor; son un riesgo de seguridad, una carga para su equipo de TI y una fuente de profunda frustración para sus invitados. Para 2026, la expectativa de una conectividad instantánea, segura y automática no será un lujo: será el estándar absoluto.

Por qué el WiFi para invitados anticuado está perjudicando a su empresa

Piense en la última vez que se conectó a una red de invitados. ¿Tuvo que pedir una contraseña garabateada en una nota adhesiva? O peor aún, ¿luchó contra un Captive Portal dolorosamente lento que bloqueaba su navegador constantemente? Esa experiencia es demasiado común y está causando más daño a las empresas del que se dan cuenta.

El problema fundamental es que el WiFi para invitados heredado suele ser solo una red plana y sin segmentar. En términos simples, esto significa que los dispositivos de sus invitados están en el mismo entorno digital que los sistemas más críticos de su empresa: sus terminales de punto de venta, servidores internos y computadoras portátiles de los empleados.

Un solo dispositivo de invitado comprometido, como un teléfono con malware, puede convertirse repentinamente en la plataforma de lanzamiento para un ataque a su red interna. Este no es solo un riesgo teórico; es una vulnerabilidad de seguridad evidente que muchas empresas desconocen o deciden ignorar.

El problema de las contraseñas compartidas

Esa única contraseña compartida es el eslabón más débil de toda su cadena de seguridad. Una vez que una contraseña se hace pública, usted tiene absolutamente cero control sobre quién la usa o por cuánto tiempo. Ex empleados, visitantes anteriores e incluso alguien estacionado en la calle afuera podrían estar potencialmente en su red.

Esta falta de control es una pesadilla de cumplimiento. Sin ninguna responsabilidad individual, es imposible rastrear la actividad maliciosa hasta una persona específica, dejando a su empresa peligrosamente expuesta.

Las redes modernas basadas en identidad resuelven esto alejándose por completo de los secretos compartidos. Tratan el WiFi para invitados no como un mal necesario, sino como un activo estratégico que puede protegerse, administrarse e incluso monetizarse.

Las experiencias de usuario frustrantes dañan su marca

Los visitantes de hoy tienen expectativas altísimas de conectividad. El Reino Unido es líder mundial en WiFi público, con más de 53,000 puntos de acceso documentados. Esto, combinado con un aumento interanual del 25.5 % en las velocidades medias de descarga móvil, ha condicionado a todos a esperar un acceso rápido y sin esfuerzo dondequiera que vayan. Puede ver más información sobre el panorama del WiFi público del Reino Unido en broadbandsearch.net .

Cuando su WiFi para invitados no cumple con este nuevo estándar, da una mala imagen de toda su marca. Un inicio de sesión difícil puede ser la primera impresión que un visitante tenga de sus instalaciones, y una mala experiencia puede arruinar su percepción de su empresa desde el principio.

Piense en estos puntos de dolor comunes de los sistemas obsoletos:

- Captive Portals torpes: A menudo no están optimizados para dispositivos móviles, son extremadamente lentos para cargar y están plagados de errores.

- Reautenticación manual: Obligar a los visitantes recurrentes a iniciar sesión cada vez que cruzan su puerta.

- Rendimiento inconsistente: Las redes sobrecargadas sin modelado de tráfico significan velocidades frustrantemente lentas para todos.

Estos problemas convierten lo que debería ser una comodidad de bienvenida en una fuente de frustración genuina. La solución radica en sistemas modernos basados en identidad que ofrecen un proceso de autenticación fluido y de una sola vez. Esto replantea toda la experiencia, convirtiendo su WiFi para invitados en una herramienta para mejorar la satisfacción del cliente y fomentar la lealtad. Al hacer el cambio, transforma un riesgo no gestionado en un servicio empresarial valioso y totalmente controlado.

Cómo diseñar una red WiFi para invitados preparada para el futuro

Antes de siquiera pensar en conectar un solo punto de acceso, seamos claros: una excelente red WiFi para invitados nace de un plan sólido, no solo de un buen hardware. Sin una estrategia bien pensada desde el principio, solo se está preparando para un sistema que es inseguro, no puede escalar y probablemente estará obsoleto el día que entre en funcionamiento.

El primer principio absoluto que debe hacer bien es la segmentación de la red. Lo he visto innumerables veces: empresas que ejecutan una red "plana" donde el teléfono de un invitado comparte el mismo espacio aéreo digital que los terminales de punto de venta de la empresa o los servidores internos. En términos simples, esto es como dejar la puerta principal de su oficina abierta de par en par.

Este es un enorme punto ciego de seguridad. Todo lo que se necesita es un dispositivo de invitado comprometido para darle a un atacante un punto de apoyo en sus sistemas empresariales críticos. La segmentación adecuada, que generalmente se realiza con LAN virtuales (VLAN), construye un muro digital. Aísla completamente el tráfico de invitados, asegurándose de que lo que suceda en la red de invitados se quede en la red de invitados.

Planificación de capacidad y densidad

A continuación, debe planificar de manera realista cuántas personas usarán la red y qué estarán haciendo. Las demandas de una pequeña cafetería son mundos aparte de un estadio con 50,000 asientos o un hotel en expansión.

Piense en estos escenarios del mundo real:

- Instalaciones de alta densidad: En lugares como estadios o centros de conferencias, se trata de miles de dispositivos apiñados en un solo espacio, luchando por el ancho de banda. Esto exige más puntos de acceso (AP), una planificación meticulosa de canales para evitar que interfieran entre sí y una conexión a Internet muy robusta para respaldarlo todo.

- Hospitalidad: Un huésped de hotel espera una cobertura impecable en todas partes: en su habitación, el pasillo, el vestíbulo, el gimnasio. El diseño debe tener en cuenta materiales de construcción como hormigón grueso y acero que simplemente destruyen las señales de WiFi, lo que hace que un estudio de sitio profesional sea innegociable.

- Comercio minorista en múltiples sitios: Para una cadena minorista, el desafío es crear un diseño consistente y repetible que funcione en docenas o incluso cientos de diseños de tiendas únicos, cada uno con su propio proveedor de Internet local.

Un error clásico que veo es subestimar cuántos dispositivos llevan las personas. Ya no es solo un teléfono. Un solo visitante podría tener un teléfono inteligente, una computadora portátil y un reloj inteligente, todos intentando conectarse. Como regla general, planifique al menos 1.5 a 2 dispositivos por persona. Créame, esto garantiza que tenga suficiente margen cuando las cosas se pongan ocupadas.

Selección del hardware adecuado

Su elección de hardware es lo que finalmente brinda la experiencia a sus invitados, así que no escatime en esto. Los estándares en los que debe insistir hoy son WiFi 6 (802.11ax) y el más nuevo WiFi 6E. Estos no se tratan solo de velocidades más rápidas; fueron diseñados específicamente para entornos concurridos, manejando más dispositivos a la vez con mucho menos retraso.

Invertir en puntos de acceso WiFi 6 o 6E se trata realmente de prepararse para el futuro. A medida que más y más dispositivos de invitados vienen con esta tecnología incorporada, su red estará lista para brindarles la experiencia superior que esperan. Para un análisis más profundo de los diferentes enfoques, puede resultarle útil nuestra guía sobre las principales soluciones de WiFi para invitados .

Por supuesto, incluso los mejores AP son inútiles sin una conexión a Internet sólida que los alimente. Si bien la infraestructura del Reino Unido está mejorando (la banda ancha con capacidad de gigabit ahora llega a más del 87 % de los hogares), todavía hay enormes diferencias de un área a otra. Las zonas rurales a menudo ven velocidades de descarga un 26 % más lentas que las ciudades, y la adopción de la "fibra óptica completa" todavía es de solo el 42 %. Conocer los límites de conectividad local es crucial para planificar un servicio que sea realmente confiable.

Al hacer bien estos pilares fundamentales (segmentación, planificación de capacidad y hardware moderno), está construyendo una base sólida. Así es como transforma el WiFi para invitados de un simple centro de costos a un activo confiable, seguro y de alto rendimiento que realmente mejora la experiencia del visitante.

Elección del método de autenticación de invitados adecuado

Alejarse de las contraseñas compartidas e inseguras es el paso más importante que puede dar para modernizar su WiFi para invitados. No se trata solo de bloquear las cosas; es una decisión estratégica. Debe elegir un método de autenticación que se adapte a sus instalaciones, a sus visitantes y a lo que desea lograr como empresa.

Las opciones actuales abarcan toda la gama, desde conexiones completamente invisibles hasta procesos de inicio de sesión que pueden brindarle una gran cantidad de información. La elección correcta realmente depende de sus necesidades específicas. ¿Es usted un estadio masivo que intenta conectar a miles de fanáticos sin fricción, o un hotel boutique que desea reconocer y recompensar a los huéspedes leales? Repasemos los métodos principales para ayudarle a decidir.

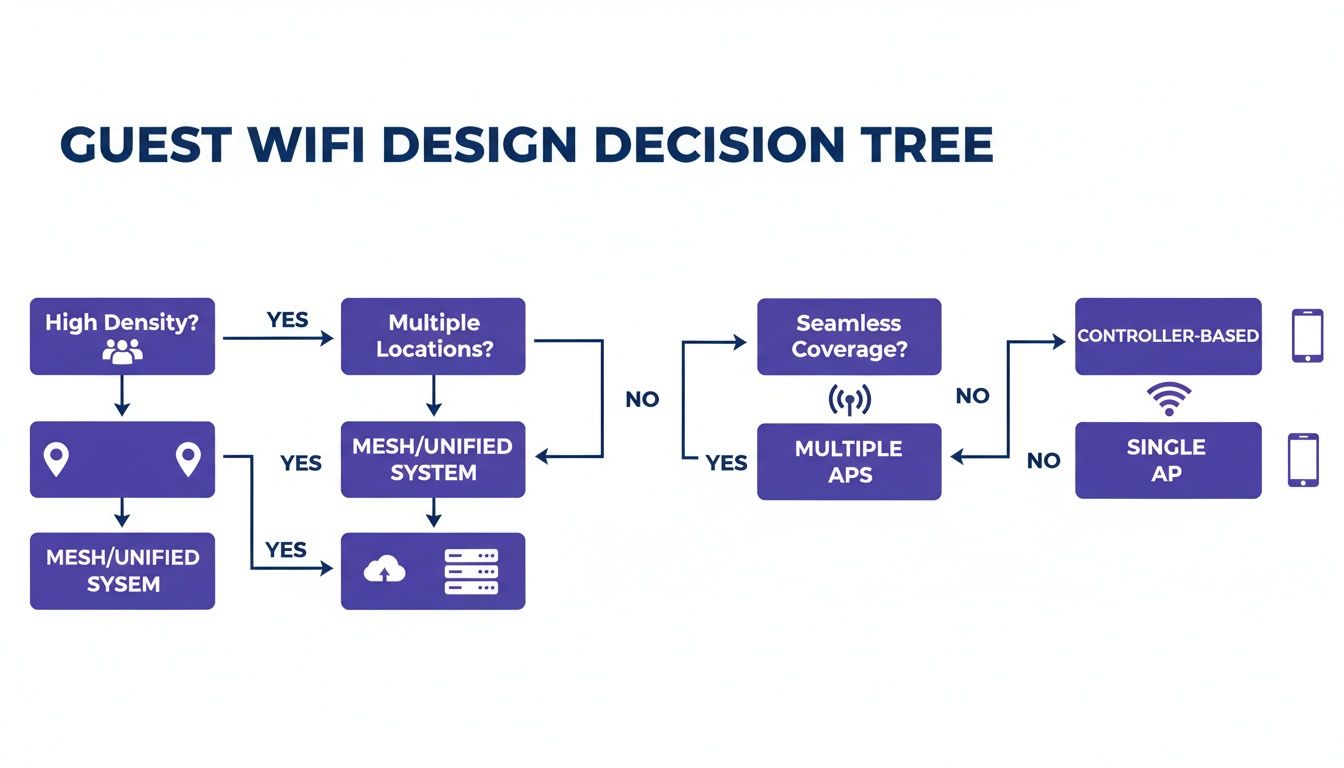

Este árbol de decisiones puede ayudarle a visualizar qué camino podría ser mejor para su entorno, según factores clave como la densidad de las instalaciones, la cantidad de ubicaciones y las necesidades de cobertura.

Como puede ver, los diferentes desafíos operativos apuntan hacia diseños de red y estrategias de autenticación específicos. Se trata de asegurarse de que la solución se adapte al problema.

Passpoint y OpenRoaming: El estándar de oro

Para obtener la mejor y más fluida experiencia absoluta, Passpoint (también conocido como Hotspot 2.0) y su federación de roaming, OpenRoaming, están en una clase propia. Imagínese a un invitado entrando a su edificio y su teléfono conectándose de forma automática, segura e instantánea. Sin pantallas de inicio de sesión, sin solicitudes de contraseña, sin complicaciones. Esa es la magia de Passpoint.

Funciona porque el dispositivo del invitado tiene un perfil o credencial preinstalado, a menudo de su proveedor de telefonía móvil. El dispositivo usa esto para descubrir y conectarse automáticamente a su red habilitada para Passpoint. Toda la conexión está encriptada desde el primer paquete utilizando la robusta seguridad WPA2/WPA3-Enterprise.

Esto no es solo una cuestión de conveniencia; es una actualización de seguridad fundamental. Al deshacerse de las redes abiertas y los Captive Portals, elimina los principales vectores de ataque para cosas como los ataques man-in-the-middle. Sus invitados están protegidos incluso antes de enviar un solo byte de datos.

OpenRoaming lleva esto un paso más allá al crear una federación global de estas redes. Si un invitado se autentica una vez en cualquier lugar participante, ya sea un aeropuerto, una cafetería o un hotel, su dispositivo puede conectarse automáticamente a cualquiera de las más de 80,000 ubicaciones de OpenRoaming en todo el mundo. Este es verdaderamente el pináculo de la conectividad sin fricciones.

Autenticación segura por correo electrónico

Si bien Passpoint ofrece una experiencia invisible "sin intervención", muchas empresas en realidad desean interactuar con sus visitantes directamente. Aquí es donde brilla la autenticación segura por correo electrónico. En lugar de un Captive Portal abierto y torpe, presenta a los invitados un formulario simple y seguro donde inician sesión con su dirección de correo electrónico.

Este método logra un equilibrio fantástico entre la facilidad de uso y el valor comercial. Para el visitante, es un proceso rápido y familiar. Para su empresa, es una forma brillante de recopilar datos de origen limpios y precisos con pleno consentimiento.

Estos datos luego se pueden usar para:

- Comprender el comportamiento de los visitantes: Rastrear con qué frecuencia las personas visitan, cuánto tiempo se quedan e identificar a sus clientes más leales.

- Personalizar el recorrido del invitado: Enviar un mensaje de "bienvenido de nuevo" o una oferta dirigida para su próxima visita.

- Enriquecer su CRM: Agregar datos de visitas del mundo real a sus perfiles de clientes.

Si desea comprender lo lejos que hemos llegado desde los inicios de sesión de la vieja escuela, eche un vistazo a nuestra guía sobre qué es un Captive Portal y por qué este enfoque moderno es mucho mejor.

iPSK: Simplicidad como en casa

¿Qué pasa con los lugares donde necesita brindar a las personas su propia burbuja de red privada, como en residencias de estudiantes, propiedades de construcción para alquiler (BTR) u oficinas con servicios? Para eso, la respuesta es la Clave Compartida Privada Individual (iPSK), a veces llamada Clave Precompartida Privada (PPSK).

Con iPSK, genera una contraseña de WiFi única para cada residente o inquilino. Cuando se conectan, se segmentan automáticamente en su propia red virtual privada y segura (VLAN). Esta tecnología inteligente les brinda la simplicidad de una red WiFi doméstica (donde todos sus dispositivos personales pueden verse entre sí), pero con la seguridad de nivel empresarial que los mantiene completamente aislados de sus vecinos.

Es la solución perfecta para entornos de larga estancia, brindando a los residentes un espacio seguro y privado para sus televisores inteligentes, altavoces e impresoras, al tiempo que evita que vean o accedan a los dispositivos de cualquier otra persona.

Para ayudarle a sopesar estas opciones, aquí hay una comparación rápida de los métodos de autenticación modernos que hemos discutido.

Comparación de métodos de autenticación de WiFi para invitados

Elegir el método de autenticación adecuado es un acto de equilibrio entre la facilidad de uso, la seguridad y sus objetivos comerciales. Esta tabla desglosa las características clave de cada enfoque.

| Método de autenticación | Experiencia del usuario | Nivel de seguridad | Ideal para |

|---|---|---|---|

| Passpoint/OpenRoaming | Completamente fluido, sin intervención. El dispositivo se conecta automáticamente. | El más alto (WPA3-Enterprise) | Grandes lugares públicos, centros de transporte, estadios e implementaciones en toda la ciudad que buscan la máxima comodidad. |

| Inicio de sesión seguro por correo electrónico | Rápido y familiar. Requiere el ingreso del correo electrónico a través de un Captive Portal. | Alto (Formulario de inicio de sesión seguro) | Comercio minorista, hospitalidad y cualquier empresa que desee recopilar datos de visitantes para marketing y análisis. |

| iPSK/PPSK | Como una red doméstica. Configuración única con una contraseña exclusiva. | Alto (VLAN privada por usuario) | Entornos multiinquilino como residencias de estudiantes, apartamentos (BTR) y oficinas con servicios. |

En última instancia, el mejor método es el que se alinea con su entorno y objetivos específicos.

Finalmente, recuerde que una plataforma moderna de WiFi para invitados también puede manejar el acceso del personal en la misma infraestructura. Al integrarse con servicios de directorio como Microsoft Entra ID o Google Workspace, puede emitir certificados únicos a los dispositivos de los empleados. Esto permite un verdadero acceso sin contraseña y zero-trust para su equipo, mientras que los invitados se conectan utilizando su método preferido, todo administrado desde una plataforma única y unificada.

Guías prácticas de implementación para los principales proveedores de red

Bien, basta de teoría. Vayamos al grano y veamos cómo funciona esto realmente en la práctica. Aquí es donde conectamos los conceptos de diseño con el hardware que ya tiene en sus edificios.

¿Las buenas noticias? No necesita arrancar toda su red ni presupuestar una instalación masiva de servidores. Repasaremos algunas 'recetas' específicas de proveedores para implementar una red WiFi para invitados segura y basada en identidad. La idea principal es simplemente apuntar su equipo existente a un servicio RADIUS basado en la nube, lo que le permitirá estar en funcionamiento en semanas, no en meses.

Configuración de WiFi para invitados de Cisco Meraki

Si está utilizando Cisco Meraki , ya sabe cuánto valoran la simplicidad, y la integración de un servicio moderno de WiFi para invitados no es diferente. Toda la configuración se maneja directamente dentro de su panel de control familiar de Meraki.

Comenzará creando un nuevo SSID específicamente para sus invitados. La magia ocurre en Inalámbrico > Configurar > Control de acceso. En lugar de una clave precompartida básica, cambiará la asociación a Enterprise con mi propio servidor RADIUS.

Este es el lugar donde ingresará los detalles de su proveedor de autenticación en la nube:

- Las direcciones IP del servidor RADIUS

- El secreto compartido (piense en ello como una contraseña entre Meraki y el servidor RADIUS)

- Los números de puerto correctos, que generalmente son estándar

Una vez que guarde eso, cualquier dispositivo que intente unirse a este nuevo SSID de invitado se transfiere a la plataforma en la nube para su autenticación. Ya sea una conexión Passpoint fluida, un inicio de sesión por correo electrónico o un iPSK, Meraki ahora está configurado para simplemente pasar la solicitud para una aprobación o rechazo seguro.

Aruba Instant On y WiFi para invitados empresarial

El equipo de red de Aruba , desde el potente Aruba Central para grandes empresas hasta el más sencillo Instant On para sitios más pequeños, es perfectamente capaz de manejar la autenticación avanzada de invitados. La configuración sigue una lógica muy similar, todo centrado en crear un SSID de nivel empresarial.

Dentro del portal de configuración de Aruba, definirá una nueva red inalámbrica y establecerá el tipo de seguridad en WPA2-Enterprise o WPA3-Enterprise. Este es el paso clave que le dice a sus puntos de acceso que un servidor RADIUS adecuado ahora está a cargo de quién ingresa a la red.

He descubierto que la configuración clave a tener en cuenta es el "Accounting RADIUS". Es absolutamente esencial habilitar esto y apuntarlo a su proveedor de RADIUS en la nube. Esto es lo que permite que el sistema envíe datos de sesión (como cuando un usuario se conecta y desconecta), lo cual es vital para el análisis, el registro de seguridad y cualquier requisito de cumplimiento que pueda tener.

Después de haber ingresado los detalles del servidor RADIUS primario y secundario y el secreto compartido, su red Aruba está lista para funcionar. Los puntos de acceso ahora aplicarán las políticas de autenticación que haya configurado en su plataforma en la nube, brindando seguridad moderna a su servicio de WiFi para invitados.

Implementaciones de Ruckus, Mist y UniFi

Si bien las interfaces de usuario se ven diferentes, el proceso central para conectar una plataforma segura de WiFi para invitados es notablemente consistente en otros grandes nombres como Ruckus , Mist (por Juniper) y Ubiquiti UniFi .

Sin importar el proveedor, el patrón es el mismo:

- Crear una nueva WLAN/SSID: Primero, configurará una nueva red inalámbrica solo para sus invitados.

- Seleccionar seguridad empresarial: A continuación, elija WPA2/WPA3-Enterprise para activar la autenticación RADIUS.

- Agregar detalles del servidor RADIUS: Apunte la red hacia su proveedor en la nube ingresando las IP del servidor y el secreto compartido que le proporcionen.

- Habilitar Accounting RADIUS: Y finalmente, no olvide activar la contabilidad (accounting) para que pueda obtener todos esos valiosos datos de sesión para visibilidad y análisis.

En Ruckus SmartZone, por ejemplo, creará un servicio de "Autenticación y Contabilidad" en la configuración de Servidores AAA. En el panel de Mist, esto se administra dentro de la configuración de WLAN especificando un servidor RADIUS externo. Para UniFi, solo necesita crear un perfil RADIUS en la configuración del controlador, que luego puede aplicar a su red WiFi para invitados.

Estas recetas sencillas muestran que implementar una red de invitados sofisticada y segura no tiene por qué ser un dolor de cabeza. Al combinar su hardware existente con una plataforma de autenticación basada en la nube, puede brindar una experiencia de clase mundial sin un proyecto de ingeniería masivo.

Navegando por el cumplimiento de la privacidad y la seguridad de la red

Ofrecer WiFi para invitados ya no se trata solo de brindar acceso a Internet. En el momento en que comienza a recopilar cualquier información, incluso solo una dirección de correo electrónico, ha entrado en el mundo de la gestión de datos. Este movimiento lo convierte en un controlador de datos, y eso conlleva un gran peso legal y ético.

Ahora es responsable de navegar por una compleja red de reglas de privacidad, siendo el cumplimiento del GDPR una de las principales. Esto significa que necesita una razón legal clara para recopilar datos personales, lo que generalmente se reduce a obtener un consentimiento explícito. Aquí es donde una plataforma de autenticación moderna es esencial. Puede presentar sus términos y política de privacidad por adelantado, antes de que alguien se conecte, capturando y registrando su acuerdo de manera transparente.

Este sencillo paso transforma su red de un entorno no gestionado y de alto riesgo a uno que es totalmente compatible y seguro. Obtiene un control detallado y una imagen clara de quién está utilizando su red y el consentimiento que han otorgado.

Construyendo una red segura por diseño

La seguridad no puede ser una idea de último momento añadida al final. Debe estar entretejida en la estructura misma de su red WiFi para invitados desde cero. Uno de los mayores obstáculos de las redes abiertas de la vieja escuela y los Captive Portals es que la conexión inicial no está encriptada. Esto deja a sus visitantes expuestos a ataques man-in-the-middle, donde un actor malintencionado podría interceptar fácilmente su tráfico.

Aquí es exactamente donde tecnologías como Passpoint cambian las reglas del juego.

- Encriptado desde el principio: Passpoint aprovecha la robusta seguridad WPA2/WPA3-Enterprise, lo que significa que la conexión está completamente encriptada antes de que se envíe un solo byte de datos.

- No más redes abiertas: Elimina por completo la necesidad de SSID abiertos e inseguros, que son un objetivo favorito de los atacantes.

Piénselo de esta manera: una red abierta tradicional es como gritar sus datos de inicio de sesión en una habitación llena de gente y simplemente esperar que nadie esté escuchando. Passpoint, por otro lado, crea un túnel privado y seguro para sus invitados en el momento en que se conectan, protegiéndolos a ellos y a su empresa.

Hacer bien esta seguridad fundamental es fundamental. Si busca profundizar en la construcción de una defensa de múltiples capas, nuestra guía sobre cómo crear una red inalámbrica segura tiene más información para usted.

Control granular y revocación de acceso

Una plataforma moderna de WiFi para invitados también le equipa con potentes herramientas para administrar quién tiene acceso a su red y por cuánto tiempo. Esto se vuelve particularmente vital en escenarios donde el personal podría usar la misma infraestructura de red física que sus invitados.

Piense en cuando un empleado deja su empresa. Su acceso a todos los sistemas de la empresa, incluido el WiFi, debe cancelarse al instante. Al integrar su plataforma WiFi con un servicio de directorio como Microsoft Entra ID o Google Workspace, el acceso está vinculado directamente a su estado laboral. En el momento en que se eliminan del directorio principal, su acceso WiFi se revoca automáticamente.

Este tipo de control automatizado e inmediato es simplemente imposible de lograr con contraseñas compartidas. Garantiza que solo las personas actualmente autorizadas puedan ingresar a su red, reduciendo masivamente el riesgo de entrada no autorizada de ex empleados. Este control granular le brinda tranquilidad, sabiendo que su red es acogedora para los invitados y está protegida contra amenazas.

Convirtiendo el WiFi para invitados en un motor de crecimiento empresarial

Una vez que su red de invitados moderna y segura esté en funcionamiento, comienza la verdadera diversión. Es hora de dejar de pensar en su WiFi para invitados como un simple centro de costos y comenzar a verlo como lo que es: un poderoso motor para el crecimiento empresarial. Este cambio de mentalidad lo lleva más allá de simplemente proporcionar una utilidad y hacia un nuevo ámbito de comprensión e interacción con sus visitantes.

La clave de toda esta operación son los datos de origen que recopila durante el proceso de autenticación segura. A diferencia del agujero negro de una contraseña compartida anónima, un inicio de sesión seguro por correo electrónico o un perfil social le brinda información procesable y consentida. De repente, puede ver patrones en el comportamiento de los visitantes que antes eran completamente invisibles.

Finalmente puede comenzar a obtener respuestas a las preguntas que realmente importan:

- ¿Cuánto tiempo se quedan los visitantes primerizos en comparación con los clientes habituales?

- ¿Quiénes son mis clientes más frecuentes y leales?

- ¿Qué días de la semana son los más concurridos y con qué segmentos de clientes?

- ¿Cuál es el tiempo promedio entre visitas para un cliente típico?

Estos no son solo datos abstractos; es una ventana directa a la experiencia del invitado. No es de extrañar que una red WiFi para invitados de alto rendimiento pueda ayudar significativamente a aumentar la satisfacción del invitado y fomentar la lealtad , convirtiendo una comodidad básica en una verdadera ventaja estratégica.

De los datos a los recorridos personalizados

El verdadero valor se desbloquea cuando comienza a conectar estos datos de WiFi a sus otros sistemas empresariales, como su plataforma de Gestión de Relaciones con el Cliente (CRM) o herramientas de automatización de marketing. Al integrar estos sistemas, puede pasar del marketing genérico y disperso a una interacción con los invitados altamente personalizada y oportuna.

Imagine a un cliente leal que visita su cafetería todos los viernes por la mañana. En el momento en que se conectan al WiFi en su próxima visita, su sistema los reconoce. Podría activar automáticamente un correo electrónico con una oferta de "Gracias por ser un cliente habitual", como un pastelito gratis con su próximo café. Es un pequeño toque personalizado que crea una experiencia memorable y construye una lealtad de marca genuina.

En el comercio minorista, esto cambia las reglas del juego. El gerente de una tienda podría recibir una alerta de que un cliente específico ha estado navegando durante más de una hora. Luego, podrían activar una notificación en la tableta de un asociado de ventas, indicándole que ofrezca asistencia y potencialmente cierre una venta de alto valor.

El mercado de estas capacidades está explotando. Se proyecta que el mercado de WiFi para invitados en el Reino Unido, valorado en 209 millones de USD en 2024, aumentará a 308.09 millones de USD para 2033. Este crecimiento está siendo impulsado por instalaciones que se dan cuenta de que el análisis puede convertir la conectividad simple en inteligencia empresarial procesable, un factor crucial para los operadores en hospitalidad, comercio minorista y atención médica.

Medición de su retorno de inversión

Para demostrar el valor de su inversión, es absolutamente necesario realizar un seguimiento de las métricas correctas. Es hora de ir más allá de las estadísticas técnicas como el tiempo de actividad y centrarse en los Indicadores Clave de Rendimiento (KPI) que vinculan directamente su WiFi para invitados con los resultados comerciales reales.

Estos son los tipos de métricas que muestran el verdadero impacto comercial de su moderna plataforma de WiFi para invitados.

| Categoría de KPI | Métrica a rastrear | Impacto comercial |

|---|---|---|

| Lealtad del visitante | Tasa de visitas de retorno | Mide la retención de clientes y la efectividad de los esfuerzos para fomentar la lealtad. |

| Interacción del invitado | Tiempo de permanencia | Indica cuánto tiempo se quedan los visitantes, lo que puede correlacionarse con el gasto y la satisfacción. |

| Efectividad del marketing | Tasa de canje de ofertas | Rastrea cuántos invitados actúan sobre promociones dirigidas enviadas a través de la plataforma WiFi. |

| Eficiencia operativa | Afluencia por hora del día | Ayuda a optimizar los niveles de personal y las horas operativas en función del tráfico real de visitantes. |

Al vigilar de cerca estos KPI, puede construir un caso de negocio muy claro. Podrá mostrar exactamente cómo su WiFi para invitados contribuye a un mayor valor de vida del cliente, una mayor interacción y un resultado final más saludable.

Preguntas frecuentes

Cuando comienza a pensar en modernizar su red de invitados, las mismas preguntas tienden a surgir una y otra vez. Las escuchamos de administradores de TI, equipos de marketing y operadores de instalaciones por igual. Así que, vayamos directo al grano y respondamos algunas de las más comunes que encontramos.

¿Cómo funciona OpenRoaming sin una contraseña?

Puede parecer un poco mágico, pero OpenRoaming se basa en un estándar sólido y seguro llamado Passpoint. Piénselo de esta manera: el dispositivo de un visitante ya tiene una credencial, a menudo de su proveedor de telefonía móvil. Su red habilitada para Passpoint puede reconocer y confiar automáticamente en esa credencial.

Luego, el dispositivo se conecta sin problemas y toda la conexión se encripta desde el principio utilizando la robusta seguridad WPA3-Enterprise. El resultado es una experiencia completamente automática y altamente segura para sus invitados, sin que nunca vean una pantalla de inicio de sesión ni escriban una contraseña.

¿Qué tan difícil es cambiar de un Captive Portal?

Le sorprendería lo sencillo que es dejar atrás un Captive Portal básico. Las plataformas modernas están diseñadas específicamente para funcionar con el hardware de red que ya tiene de proveedores como Meraki , Aruba o UniFi .

Es un cambio de configuración, no un proyecto de "arrancar y reemplazar". El proceso generalmente implica configurar un nuevo SSID seguro y apuntar su autenticación a un servicio basado en la nube. La mayoría de las empresas pueden hacer esto en solo unas pocas semanas.

Una de las mayores victorias aquí es cerrar un importante agujero de seguridad. En una red antigua y abierta, un solo dispositivo de invitado comprometido podría ver y acceder a sistemas corporativos confidenciales. Los sistemas modernos facilitan la implementación de una segmentación de red adecuada, que aísla completamente el tráfico de invitados de su red interna.

¿Qué datos puedo recopilar legalmente de los invitados?

El uso de un método de autenticación seguro como el inicio de sesión por correo electrónico le permite recopilar valiosos datos de origen, pero la clave es hacerlo con total transparencia y consentimiento. Esto no es negociable.

Las plataformas de autenticación modernas están diseñadas para esto. Garantizan que sus términos de servicio y política de privacidad se presenten claramente antes de que un invitado se conecte. Los invitados deben aceptar activamente, lo que establece su base legal para recopilar puntos de datos como direcciones de correo electrónico, frecuencia de visitas y tiempo de permanencia, manteniéndolo en total cumplimiento con el GDPR del Reino Unido.

¿Puedo proporcionar diferentes accesos para invitados y personal?

Absolutamente, y aquí es donde una plataforma unificada realmente brilla. Puede administrar múltiples niveles de acceso en el mismo hardware de red físico.

Aquí hay un escenario común:

- Los invitados se conectan automáticamente a través de Passpoint o proporcionan un correo electrónico para acceder.

- El personal utiliza autenticación basada en certificados zero-trust al integrarse con el directorio de su empresa, como Entra ID.

Esta configuración ofrece un acceso seguro y sin contraseña para sus empleados y una experiencia acogedora y fluida para los visitantes, todo administrado desde un panel central único.

¿Listo para transformar su WiFi para invitados de un riesgo de seguridad a un activo comercial estratégico? Purple proporciona una plataforma de red segura y basada en identidad que funciona con su hardware existente para ofrecer acceso sin contraseña para invitados y personal. Explore nuestras soluciones y reserve una demostración hoy .