Se você ainda distribui uma senha de WiFi compartilhada ou força os visitantes a passarem por uma página de login desajeitada, é hora de termos uma conversa franca. Esses métodos ultrapassados não são apenas um pequeno inconveniente; eles representam um risco de segurança, um dreno para a sua equipe de TI e uma fonte de profunda frustração para os seus convidados. Até 2026, a expectativa por conectividade instantânea, segura e automática não será um luxo — será o padrão absoluto.

Por que o WiFi de convidados ultrapassado está prejudicando o seu negócio

Pense na última vez em que você se conectou a uma rede de convidados. Você teve que pedir uma senha rabiscada em um Post-it? Ou pior, teve que lidar com um Captive Portal dolorosamente lento que travava o seu navegador? Essa experiência é muito comum e está causando mais danos às empresas do que elas percebem.

O problema fundamental é que o WiFi de convidados legado geralmente é apenas uma rede plana e não segmentada. Em termos simples, isso significa que os dispositivos dos seus convidados estão no mesmo ambiente digital que os sistemas mais críticos da sua empresa — seus terminais de ponto de venda, servidores internos e laptops de funcionários.

Um único dispositivo de convidado comprometido, como um telefone com malware, pode de repente se tornar uma plataforma de lançamento para um ataque à sua rede interna. Este não é apenas um risco teórico; é uma vulnerabilidade de segurança evidente que muitas empresas desconhecem ou optam por ignorar.

O problema com senhas compartilhadas

Essa única senha compartilhada é o elo mais fraco de toda a sua cadeia de segurança. Uma vez que uma senha é divulgada, você tem controle absolutamente zero sobre quem a utiliza ou por quanto tempo. Ex-funcionários, visitantes antigos e até mesmo alguém estacionado na rua lá fora podem estar na sua rede.

Essa falta de controle é um pesadelo de conformidade. Sem qualquer responsabilidade individual, é impossível rastrear atividades maliciosas até uma pessoa específica, deixando o seu negócio perigosamente exposto.

As redes modernas baseadas em identidade resolvem isso ao se afastarem completamente dos segredos compartilhados. Elas tratam o WiFi de convidados não como um mal necessário, mas como um ativo estratégico que pode ser protegido, gerenciado e até monetizado.

Experiências de usuário frustrantes prejudicam a sua marca

Os visitantes de hoje têm expectativas altíssimas em relação à conectividade. O Reino Unido é líder mundial em WiFi público, com mais de 53.000 hotspots documentados. Isso, combinado com um aumento de 25,5% ano a ano nas velocidades médias de download móvel, condicionou todos a esperar um acesso rápido e sem esforço onde quer que vão. Você pode ver mais insights sobre o cenário de WiFi público do Reino Unido em broadbandsearch.net .

Quando o seu WiFi de convidados não atende a esse novo padrão, isso reflete negativamente em toda a sua marca. Um login difícil pode ser a primeira impressão que um visitante tem do seu local, e uma experiência ruim pode arruinar a percepção que ele tem do seu negócio desde o início.

Basta pensar nestes pontos de dor comuns de sistemas desatualizados:

- Captive Portals desajeitados: Muitas vezes não são otimizados para dispositivos móveis, são agonizantemente lentos para carregar e cheios de erros.

- Reautenticação manual: Forçar visitantes recorrentes a fazer login toda vez que passam pela sua porta.

- Desempenho inconsistente: Redes sobrecarregadas sem modelagem de tráfego significam velocidades frustrantemente lentas para todos.

Esses problemas transformam o que deveria ser uma comodidade bem-vinda em uma fonte de frustração genuína. A solução está em sistemas modernos baseados em identidade que oferecem um processo de autenticação único e contínuo. Isso reformula toda a experiência, transformando o seu WiFi para convidados em uma ferramenta para melhorar a satisfação do cliente e construir fidelidade. Ao fazer a mudança, você transforma um risco não gerenciado em um serviço de negócios valioso e totalmente controlado.

Como projetar uma rede WiFi de convidados preparada para o futuro

Antes mesmo de pensar em conectar um único ponto de acesso, sejamos claros: uma excelente rede WiFi de convidados nasce de um plano sólido, não apenas de um bom hardware. Sem uma estratégia bem pensada desde o início, você está apenas se preparando para um sistema que é inseguro, não pode ser dimensionado e provavelmente estará desatualizado no dia em que entrar em operação.

O primeiro princípio absoluto que você precisa acertar é a segmentação de rede. Já vi isso inúmeras vezes — empresas executando uma rede "plana" onde o telefone de um convidado compartilha o mesmo espaço digital que os terminais de ponto de venda ou servidores internos da empresa. Em termos simples, isso é como deixar a porta da frente do seu escritório escancarada.

Este é um enorme ponto cego de segurança. Basta um dispositivo de convidado comprometido para dar a um invasor uma base de acesso aos seus sistemas de negócios críticos. A segmentação adequada, geralmente feita com LANs Virtuais (VLANs), constrói um muro digital. Ela isola completamente o tráfego de convidados, garantindo que o que quer que aconteça na rede de convidados permaneça na rede de convidados.

Planejamento de capacidade e densidade

Em seguida, você deve planejar de forma realista quantas pessoas usarão a rede e o que elas farão. As demandas de uma pequena cafeteria são mundos à parte de um estádio com 50.000 lugares ou de um hotel em expansão.

Pense nestes cenários do mundo real:

- Locais de alta densidade: Em lugares como estádios ou centros de conferências, você está lidando com milhares de dispositivos amontoados em um único espaço, lutando por largura de banda. Isso exige mais pontos de acesso (APs), um planejamento meticuloso de canais para evitar que eles interfiram uns nos outros e uma conexão de internet seriamente robusta para dar suporte a tudo isso.

- Hospitalidade: Um hóspede de hotel espera uma cobertura impecável em todos os lugares — no quarto, no corredor, no saguão, na academia. O design deve levar em conta materiais de construção como concreto espesso e aço que simplesmente matam os sinais de WiFi, o que torna uma pesquisa de local profissional inegociável.

- Varejo em vários locais: Para uma rede de varejo, o desafio é criar um design consistente e repetível que funcione em dezenas ou até centenas de layouts de lojas exclusivos, cada um com seu próprio provedor de internet local.

Um erro clássico que vejo é subestimar quantos dispositivos as pessoas carregam. Não é mais apenas um telefone. Um único visitante pode ter um smartphone, um laptop e um smartwatch, todos tentando se conectar. Como regra geral, planeje pelo menos 1,5 a 2 dispositivos por pessoa. Acredite em mim, isso garante que você tenha margem suficiente quando as coisas ficarem movimentadas.

Selecionando o hardware certo

A sua escolha de hardware é o que, em última análise, entrega a experiência aos seus convidados, então não economize aqui. Os padrões a serem exigidos hoje são o WiFi 6 (802.11ax) e o mais recente WiFi 6E. Eles não se tratam apenas de velocidades mais rápidas; foram projetados especificamente para ambientes lotados, lidando com mais dispositivos ao mesmo tempo com um atraso muito menor.

Investir em pontos de acesso WiFi 6 ou 6E é realmente sobre estar preparado para o futuro. À medida que mais e mais dispositivos de convidados vêm com essa tecnologia integrada, a sua rede estará pronta para oferecer a experiência superior que eles esperam. Para uma visão mais aprofundada de diferentes abordagens, você pode achar útil o nosso guia sobre as principais soluções de WiFi para convidados .

É claro que até mesmo os melhores APs são inúteis sem uma conexão de internet sólida para alimentá-los. Embora a infraestrutura do Reino Unido esteja melhorando — a banda larga com capacidade de gigabit agora atinge mais de 87% das residências — ainda existem enormes diferenças de uma área para outra. Locais rurais frequentemente apresentam velocidades de download 26% mais lentas do que as cidades, e a adoção da "fibra total" ainda está em apenas 42%. Conhecer os limites de conectividade local é crucial para planejar um serviço que seja realmente confiável.

Ao acertar esses pilares centrais — segmentação, planejamento de capacidade e hardware moderno — você está construindo uma base sólida. É assim que você transforma o WiFi para convidados de um simples centro de custos em um ativo confiável, seguro e de alto desempenho que melhora genuinamente a experiência do visitante.

Escolhendo o método de autenticação de convidados certo

Afastar-se de senhas compartilhadas e inseguras é o passo mais importante que você pode dar para modernizar o seu WiFi de convidados. Não se trata apenas de bloquear as coisas; é uma decisão estratégica. Você precisa escolher um método de autenticação que se adapte ao seu local, aos seus visitantes e ao que você deseja alcançar como empresa.

As opções hoje abrangem toda a gama, desde conexões completamente invisíveis até processos de login que podem fornecer uma riqueza de insights. A escolha certa realmente depende das suas necessidades específicas. Você é um estádio enorme tentando conectar milhares de fãs com atrito zero, ou um hotel boutique que deseja reconhecer e recompensar hóspedes fiéis? Vamos analisar os principais métodos para ajudá-lo a decidir.

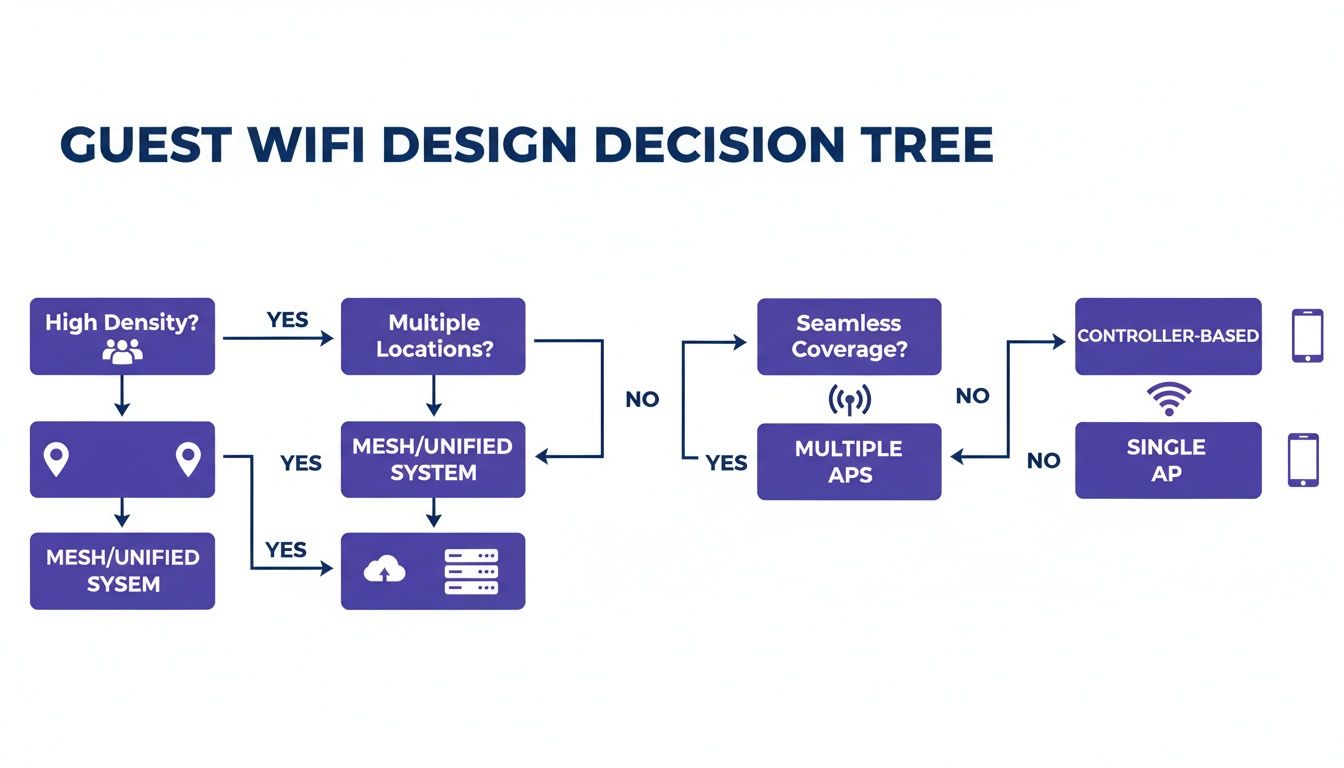

Esta árvore de decisão pode ajudá-lo a visualizar qual caminho pode ser o melhor para o seu ambiente, com base em fatores-chave como densidade do local, número de localidades e necessidades de cobertura.

Como você pode ver, diferentes desafios operacionais apontam para designs de rede e estratégias de autenticação específicos. O objetivo é garantir que a solução se adapte ao problema.

Passpoint e OpenRoaming: O padrão ouro

Para a melhor e mais contínua experiência absoluta, o Passpoint (também conhecido como Hotspot 2.0) e a sua federação de roaming, o OpenRoaming, estão em uma categoria à parte. Imagine um convidado entrando no seu prédio e o telefone dele se conectando de forma automática, segura e instantânea. Sem telas de login, sem solicitações de senha, sem confusão. Essa é a mágica do Passpoint.

Ele funciona porque o dispositivo do convidado possui um perfil ou credencial pré-instalado, muitas vezes do seu provedor de telefonia móvel. O dispositivo usa isso para descobrir e se conectar automaticamente à sua rede habilitada para Passpoint. Toda a conexão é criptografada desde o primeiro pacote usando a robusta segurança WPA2/WPA3-Enterprise.

Isso não é apenas uma questão de conveniência; é uma atualização fundamental de segurança. Ao se livrar de redes abertas e Captive Portals, você elimina os principais vetores de ataque para coisas como ataques man-in-the-middle. Os seus convidados estão protegidos antes mesmo de enviarem um único byte de dados.

O OpenRoaming leva isso um passo adiante ao criar uma federação global dessas redes. Se um convidado se autenticar uma vez em qualquer local participante — seja um aeroporto, uma cafeteria ou um hotel — o dispositivo dele poderá se conectar automaticamente a qualquer um dos outros mais de 80.000 locais OpenRoaming em todo o mundo. Este é verdadeiramente o auge da conectividade sem atrito.

Autenticação segura por e-mail

Embora o Passpoint ofereça uma experiência invisível "zero-touch", muitas empresas realmente desejam interagir diretamente com os seus visitantes. É aqui que a autenticação segura por e-mail se destaca. Em vez de um Captive Portal aberto e desajeitado, você apresenta aos convidados um formulário simples e seguro onde eles fazem login com o endereço de e-mail.

Este método atinge um equilíbrio fantástico entre facilidade de uso e valor comercial. Para o visitante, é um processo rápido e familiar. Para o seu negócio, é uma maneira brilhante de coletar dados primários limpos e precisos com consentimento total.

Esses dados podem então ser usados para:

- Entender o comportamento do visitante: Rastrear com que frequência as pessoas visitam, quanto tempo ficam e identificar os seus clientes mais fiéis.

- Personalizar a jornada do convidado: Enviar uma mensagem de "bem-vindo de volta" ou uma oferta direcionada para a próxima visita.

- Enriquecer o seu CRM: Adicionar dados de visitas do mundo real aos perfis dos seus clientes.

Se você quiser entender o quão longe chegamos dos logins ultrapassados, dê uma olhada no nosso guia sobre o que é um Captive Portal e por que essa abordagem moderna é muito melhor.

iPSK: Simplicidade como em casa

E quanto aos lugares onde você precisa dar aos indivíduos a sua própria bolha de rede privada, como em moradias estudantis, propriedades construídas para alugar (BTR) ou escritórios com serviços? Para isso, a resposta é a Chave Compartilhada Privada Individual (iPSK), às vezes chamada de Chave Pré-Compartilhada Privada (PPSK).

Com o iPSK, você gera uma senha de WiFi exclusiva para cada residente ou inquilino. Quando eles se conectam, são automaticamente segmentados na sua própria rede virtual privada e segura (VLAN). Essa tecnologia inteligente oferece a eles a simplicidade de uma rede WiFi doméstica — onde todos os seus dispositivos pessoais podem se ver — mas com a segurança de nível empresarial que os mantém completamente isolados dos seus vizinhos.

É a solução perfeita para ambientes de longa permanência, proporcionando aos residentes um espaço seguro e privado para as suas smart TVs, alto-falantes e impressoras, ao mesmo tempo em que os impede de ver ou acessar os dispositivos de qualquer outra pessoa.

Para ajudá-lo a avaliar essas opções, aqui está uma rápida comparação dos métodos modernos de autenticação que discutimos.

Comparação de métodos de autenticação de WiFi de convidados

Escolher o método de autenticação certo é um ato de equilíbrio entre facilidade de uso, segurança e os seus objetivos de negócios. Esta tabela detalha as principais características de cada abordagem.

| Método de autenticação | Experiência do usuário | Nível de segurança | Ideal para |

|---|---|---|---|

| Passpoint/OpenRoaming | Completamente contínuo, zero-touch. O dispositivo se conecta automaticamente. | Mais alto (WPA3-Enterprise) | Grandes locais públicos, centros de transporte, estádios e implantações em toda a cidade visando a máxima conveniência. |

| Login seguro por e-mail | Rápido e familiar. Requer a inserção de e-mail por meio de um Captive Portal. | Alto (Formulário de login seguro) | Varejo, hospitalidade e qualquer empresa que queira coletar dados de visitantes para marketing e análises. |

| iPSK/PPSK | Como uma rede doméstica. Configuração única com uma senha exclusiva. | Alto (VLAN privada por usuário) | Ambientes multilocatários como moradias estudantis, apartamentos (BTR) e escritórios com serviços. |

Em última análise, o melhor método é aquele que se alinha com o seu ambiente e objetivos específicos.

Por fim, lembre-se de que uma plataforma moderna de WiFi de convidados também pode lidar com o acesso da equipe na mesma infraestrutura. Ao integrar-se a serviços de diretório como o Microsoft Entra ID ou o Google Workspace, você pode emitir certificados exclusivos para os dispositivos dos funcionários. Isso permite um verdadeiro acesso zero-trust e sem senha para a sua equipe, enquanto os convidados se conectam usando o método preferido deles — tudo gerenciado a partir de uma plataforma única e unificada.

Guias práticos de implantação para os principais fornecedores de rede

Certo, chega de teoria. Vamos direto ao ponto e ver como isso realmente funciona na prática. É aqui que conectamos os conceitos de design ao hardware que você já possui nos seus edifícios.

A boa notícia? Você não precisa arrancar toda a sua rede ou orçar uma instalação massiva de servidores. Vamos analisar algumas 'receitas' específicas de fornecedores para implantar uma rede WiFi de convidados segura e baseada em identidade. A ideia toda é simplesmente apontar o seu equipamento existente para um serviço RADIUS baseado em nuvem, colocando você no ar em semanas, não em meses.

Configuração de WiFi de convidados Cisco Meraki

Se você está usando Cisco Meraki , já sabe o quanto eles valorizam a simplicidade, e integrar um serviço moderno de WiFi de convidados não é diferente. Toda a configuração é tratada diretamente no seu painel familiar do Meraki.

Você começará criando um novo SSID especificamente para os seus convidados. A mágica acontece em Wireless > Configure > Access control. Em vez de uma chave pré-compartilhada básica, você alterará a associação para Enterprise with my own RADIUS server.

Este é o local onde você inserirá os detalhes do seu provedor de autenticação em nuvem:

- Os endereços IP do servidor RADIUS

- O segredo compartilhado (pense nisso como uma senha entre o Meraki e o servidor RADIUS)

- Os números de porta corretos, que geralmente são padrão

Depois de salvar isso, qualquer dispositivo que tente ingressar neste novo SSID de convidados é transferido para a plataforma em nuvem para autenticação. Seja uma conexão Passpoint contínua, um login por e-mail ou um iPSK, o Meraki agora está configurado para simplesmente repassar a solicitação para uma aprovação ou rejeição segura.

Aruba Instant On e WiFi de convidados Enterprise

Os equipamentos de rede da Aruba , desde o poderoso Aruba Central para grandes empresas até o mais direto Instant On para locais menores, são perfeitamente capazes de lidar com a autenticação avançada de convidados. A configuração segue uma lógica muito semelhante, toda centrada na criação de um SSID de nível Enterprise.

Dentro do portal de configuração da Aruba, você definirá uma nova rede sem fio e definirá o tipo de segurança como WPA2-Enterprise ou WPA3-Enterprise. Este é o passo fundamental que diz aos seus pontos de acesso que um servidor RADIUS adequado agora é o responsável por quem entra na rede.

Descobri que a configuração principal a ser observada é o "RADIUS accounting". É absolutamente essencial habilitar isso e apontá-lo para o seu provedor RADIUS em nuvem. É isso que permite que o sistema envie dados de sessão — como quando um usuário se conecta e se desconecta — o que é vital para análises, registros de segurança e quaisquer requisitos de conformidade que você possa ter.

Depois de inserir os detalhes do servidor RADIUS primário e secundário e o segredo compartilhado, a sua rede Aruba estará pronta para uso. Os pontos de acesso agora aplicarão quaisquer políticas de autenticação que você tenha configurado na sua plataforma em nuvem, trazendo segurança moderna ao seu serviço de WiFi de convidados.

Implantações Ruckus, Mist e UniFi

Embora as interfaces de usuário pareçam diferentes, o processo central para conectar uma plataforma segura de WiFi de convidados é notavelmente consistente em outros grandes nomes como Ruckus , Mist (da Juniper) e Ubiquiti UniFi .

Não importa o fornecedor, o padrão é o mesmo:

- Criar uma nova WLAN/SSID: Primeiro, você configurará uma nova rede sem fio apenas para os seus convidados.

- Selecionar segurança Enterprise: Em seguida, escolha WPA2/WPA3-Enterprise para ativar a autenticação RADIUS.

- Adicionar detalhes do servidor RADIUS: Aponte a rede para o seu provedor em nuvem inserindo os IPs do servidor e o segredo compartilhado que eles fornecem.

- Habilitar o RADIUS Accounting: E, por fim, não se esqueça de ativar o accounting para que você possa obter todos esses valiosos dados de sessão para visibilidade e análises.

No Ruckus SmartZone, por exemplo, você criará um serviço de "Authentication and Accounting" na configuração de Servidores AAA. Já no painel do Mist, isso é gerenciado nas configurações da WLAN especificando um servidor RADIUS externo. Para o UniFi, você só precisa criar um perfil RADIUS nas configurações da controladora, que você pode então aplicar à sua rede WiFi de convidados.

Essas receitas diretas mostram que implementar uma rede de convidados sofisticada e segura não precisa ser uma dor de cabeça. Ao combinar o seu hardware existente com uma plataforma de autenticação baseada em nuvem, você pode oferecer uma experiência de classe mundial sem um projeto de engenharia massivo.

Navegando pela conformidade de privacidade e segurança de rede

Oferecer WiFi de convidados não se trata mais apenas de distribuir acesso à internet. No momento em que você começa a coletar qualquer informação, mesmo que seja apenas um endereço de e-mail, você entra no mundo do gerenciamento de dados. Esse movimento o torna um controlador de dados, e isso vem com um sério peso legal e ético.

Agora você é responsável por navegar em uma complexa teia de regras de privacidade, sendo a conformidade com a GDPR uma das principais. Isso significa que você precisa de um motivo legal e claro para coletar dados pessoais, o que geralmente se resume a obter consentimento explícito. É aqui que uma plataforma de autenticação moderna é essencial. Ela pode apresentar os seus termos e política de privacidade antecipadamente, antes que qualquer pessoa se conecte, capturando e registrando a concordância de forma transparente.

Este simples passo transforma a sua rede de um ambiente não gerenciado e de alto risco em um que é totalmente compatível e seguro. Você obtém um controle granular e uma imagem clara de quem está usando a sua rede e o consentimento que eles deram.

Construindo uma rede segura desde a concepção

A segurança não pode ser uma reflexão tardia adicionada no final. Ela precisa ser tecida na própria estrutura da sua rede WiFi de convidados desde o início. Uma das maiores armadilhas das redes abertas ultrapassadas e dos Captive Portals é que a conexão inicial não é criptografada. Isso deixa os seus visitantes totalmente expostos a ataques man-in-the-middle, onde um agente mal-intencionado poderia facilmente interceptar o tráfego deles.

É exatamente aqui que tecnologias como o Passpoint são um divisor de águas.

- Criptografado desde o início: O Passpoint aproveita a robusta segurança WPA2/WPA3-Enterprise, o que significa que a conexão é totalmente criptografada antes que um único byte de dados seja enviado.

- Fim das redes abertas: Ele elimina completamente a necessidade de SSIDs abertos e inseguros, que são um alvo favorito dos invasores.

Pense desta forma: uma rede aberta tradicional é como gritar os seus detalhes de login em uma sala lotada e apenas torcer para que ninguém esteja ouvindo. O Passpoint, por outro lado, cria um túnel privado e seguro para os seus convidados no exato momento em que eles se conectam, protegendo-os e ao seu negócio.

Acertar essa segurança fundamental é crítico. Se você deseja se aprofundar na construção de uma defesa em várias camadas, o nosso guia sobre como criar uma rede sem fio segura tem mais insights para você.

Controle granular e revogação de acesso

Uma plataforma moderna de WiFi para convidados também o equipa com ferramentas poderosas para gerenciar quem tem acesso à sua rede e por quanto tempo. Isso se torna particularmente vital em cenários onde a equipe pode usar a mesma infraestrutura de rede física que os seus convidados.

Pense em quando um funcionário deixa a sua empresa. O acesso dele a todos os sistemas da empresa, incluindo o WiFi, precisa ser cortado instantaneamente. Ao integrar a sua plataforma de WiFi a um serviço de diretório como o Microsoft Entra ID ou o Google Workspace, o acesso fica diretamente vinculado ao status de emprego deles. No segundo em que são removidos do diretório principal, o acesso ao WiFi é revogado automaticamente.

Esse tipo de controle automatizado e imediato é simplesmente impossível de alcançar com senhas compartilhadas. Ele garante que apenas pessoas atualmente autorizadas possam entrar na sua rede, reduzindo massivamente o risco de entrada não autorizada de ex-funcionários. Esse controle granular lhe dá tranquilidade, sabendo que a sua rede é acolhedora para os convidados e bloqueada contra ameaças.

Transformando o WiFi de convidados em um motor de crescimento para os negócios

Assim que a sua rede de convidados moderna e segura estiver em funcionamento, a verdadeira diversão começa. É hora de parar de pensar no seu WiFi para convidados como um simples centro de custos e começar a vê-lo como o que ele é: um poderoso motor para o crescimento dos negócios. Essa mudança de mentalidade o leva além de apenas fornecer uma utilidade e para um novo reino de compreensão e engajamento com os seus visitantes.

A chave para toda essa operação são os dados primários que você coleta durante o processo de autenticação segura. Ao contrário do buraco negro de uma senha compartilhada anônima, um login seguro por e-mail ou perfil social fornece insights consentidos e acionáveis. De repente, você pode ver padrões no comportamento do visitante que antes eram completamente invisíveis.

Você pode finalmente começar a obter respostas para as perguntas que realmente importam:

- Quanto tempo os visitantes de primeira viagem ficam em comparação com os regulares?

- Quem são os meus clientes mais frequentes e fiéis?

- Quais dias da semana são mais movimentados e com quais segmentos de clientes?

- Qual é o tempo médio entre as visitas de um cliente típico?

Isso não são apenas dados abstratos; é uma janela direta para a experiência do convidado. Não é surpresa que uma rede WiFi de convidados de alto desempenho possa ajudar significativamente a aumentar a satisfação do convidado e impulsionar a fidelidade , transformando uma comodidade básica em uma verdadeira vantagem estratégica.

Dos dados às jornadas personalizadas

O verdadeiro valor é desbloqueado quando você começa a conectar esses dados de WiFi aos seus outros sistemas de negócios, como a sua plataforma de Gestão de Relacionamento com o Cliente (CRM) ou ferramentas de automação de marketing. Ao integrar esses sistemas, você pode evoluir de um marketing genérico e disperso para um engajamento de convidados altamente personalizado e oportuno.

Imagine um cliente fiel que visita a sua cafeteria toda sexta-feira de manhã. No momento em que ele se conecta ao WiFi na próxima visita, o seu sistema o reconhece. Você poderia acionar automaticamente um e-mail com uma oferta de "Obrigado por ser um cliente regular", como um doce grátis com o próximo café. É um toque pequeno e personalizado que cria uma experiência memorável e constrói uma verdadeira fidelidade à marca.

No varejo, isso é um divisor de águas. Um gerente de loja pode receber um alerta de que um cliente específico está navegando há mais de uma hora. Ele pode então acionar uma notificação para o tablet de um vendedor, solicitando que ele ofereça assistência e potencialmente feche uma venda de alto valor.

O mercado para esses recursos está explodindo. O mercado de WiFi de convidados no Reino Unido, avaliado em US$ 209 milhões em 2024, deve subir para US$ 308,09 milhões até 2033. Esse crescimento está sendo impulsionado por locais que percebem que as análises podem transformar a conectividade simples em inteligência de negócios acionável — um fator crucial para operadores em hospitalidade, varejo e saúde.

Medindo o seu Retorno sobre o Investimento

Para provar o valor do seu investimento, você absolutamente deve acompanhar as métricas certas. É hora de ir além das estatísticas técnicas, como tempo de atividade, e focar nos Indicadores-Chave de Desempenho (KPIs) que vinculam diretamente o seu WiFi de convidados aos resultados reais dos negócios.

Aqui estão os tipos de métricas que mostram o verdadeiro impacto nos negócios da sua plataforma moderna de WiFi de convidados.

| Categoria de KPI | Métrica a acompanhar | Impacto nos negócios |

|---|---|---|

| Fidelidade do visitante | Taxa de retorno de visitas | Mede a retenção de clientes e a eficácia dos esforços de construção de fidelidade. |

| Engajamento do convidado | Tempo de permanência | Indica quanto tempo os visitantes estão ficando, o que pode se correlacionar com gastos e satisfação. |

| Eficácia do marketing | Taxa de resgate de ofertas | Rastreia quantos convidados agem em promoções direcionadas enviadas por meio da plataforma de WiFi. |

| Eficiência operacional | Fluxo de pessoas por hora do dia | Ajuda a otimizar os níveis de pessoal e o horário operacional com base no tráfego real de visitantes. |

Ao ficar de olho nesses KPIs, você pode construir um caso de negócios cristalino. Você será capaz de mostrar exatamente como o seu WiFi de convidados contribui para o aumento do valor do tempo de vida do cliente, maior engajamento e resultados financeiros mais saudáveis.

Perguntas Frequentes

Quando você começa a pensar em modernizar a sua rede de convidados, as mesmas perguntas tendem a surgir repetidas vezes. Nós as ouvimos de administradores de TI, equipes de marketing e operadores de locais. Então, vamos direto ao ponto e responder a algumas das mais comuns que encontramos.

Como o OpenRoaming funciona sem uma senha?

Pode parecer um pouco de mágica, mas o OpenRoaming é construído sobre um padrão sólido e seguro chamado Passpoint. Pense desta forma: o dispositivo de um visitante já possui uma credencial, muitas vezes do seu provedor de telefonia móvel. A sua rede habilitada para Passpoint pode reconhecer e confiar automaticamente nessa credencial.

O dispositivo então se conecta perfeitamente, e toda a conexão é criptografada desde o início usando a robusta segurança WPA3-Enterprise. O resultado é uma experiência completamente automática e altamente segura para os seus convidados, sem que eles vejam uma tela de login ou digitem uma senha.

Quão difícil é mudar de um Captive Portal?

Você ficaria surpreso com o quão simples é deixar de usar um Captive Portal básico. As plataformas modernas são projetadas especificamente para funcionar com o hardware de rede que você já possui de fornecedores como Meraki , Aruba ou UniFi .

É uma mudança de configuração, não um projeto de "arrancar e substituir". O processo geralmente envolve a configuração de um novo SSID seguro e o apontamento da sua autenticação para um serviço baseado em nuvem. A maioria das empresas consegue fazer isso em apenas algumas semanas.

Uma das maiores vitórias aqui é fechar uma grande falha de segurança. Em uma rede aberta e antiga, um único dispositivo de convidado comprometido poderia potencialmente ver e acessar sistemas corporativos sensíveis. Os sistemas modernos facilitam a implementação de uma segmentação de rede adequada, que isola completamente o tráfego de convidados da sua rede interna.

Quais dados posso coletar legalmente dos convidados?

O uso de um método de autenticação seguro, como um login por e-mail, permite que você colete dados primários valiosos, mas a chave é fazer isso com total transparência e consentimento. Isso é inegociável.

As plataformas de autenticação modernas são construídas para isso. Elas garantem que os seus termos de serviço e política de privacidade sejam apresentados claramente antes que um convidado se conecte. Os convidados devem concordar ativamente, o que estabelece a sua base legal para coletar pontos de dados como endereços de e-mail, frequência de visitas e tempo de permanência, mantendo você totalmente em conformidade com a GDPR do Reino Unido.

Posso fornecer acessos diferentes para convidados e funcionários?

Com certeza, e é aqui que uma plataforma unificada realmente brilha. Você pode gerenciar vários níveis de acesso exatamente no mesmo hardware de rede física.

Aqui está um cenário comum:

- Convidados se conectam automaticamente via Passpoint ou fornecem um e-mail para acesso.

- Funcionários usam autenticação baseada em certificado e zero-trust, integrando-se ao diretório da sua empresa, como o Entra ID.

Essa configuração oferece acesso seguro e sem senha para os seus funcionários e uma experiência acolhedora e contínua para os visitantes — tudo gerenciado a partir de um painel central e único.

Pronto para transformar o seu WiFi de convidados de um risco de segurança em um ativo estratégico de negócios? A Purple fornece uma plataforma de rede segura e baseada em identidade que funciona com o seu hardware existente para oferecer acesso sem senha para convidados e funcionários. Explore as nossas soluções e agende uma demonstração hoje mesmo .