LAN vs. WAN: Entendiendo la diferencia en las implementaciones de WiFi

A technical reference for IT leaders and venue operators on the critical differences between LAN and WAN in enterprise WiFi deployments. This guide provides actionable architectural insights, implementation best practices, and clarifies how understanding this distinction drives ROI for guest WiFi and operational intelligence.

🎧 Escucha esta guía

Ver transcripción

Resumen ejecutivo

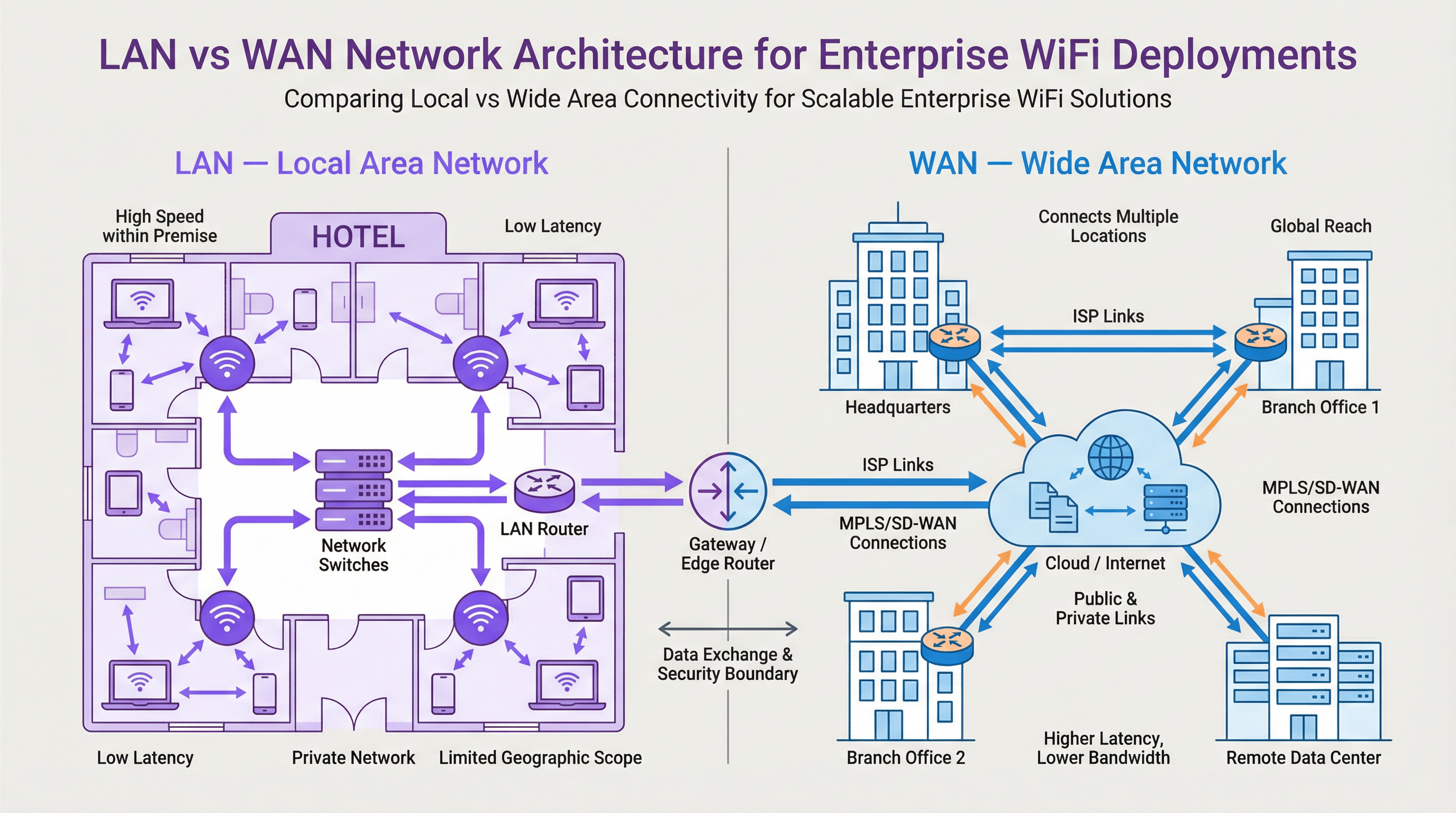

Para los ejecutivos de TI y arquitectos de redes, la distinción entre una red de área local (LAN) y una red de área amplia (WAN) es fundamental; sin embargo, su aplicación práctica en implementaciones de WiFi a gran escala suele ser una fuente de complejidad significativa y sobrecostos. Una LAN proporciona conectividad de alta velocidad y baja latencia dentro de un área física limitada: un solo hotel, una tienda minorista o un piso de conferencias. Una WAN, por el contrario, conecta múltiples LAN a lo largo de una gran distancia geográfica, lo que permite a una cadena minorista enlazar sus tiendas o a un grupo hotelero conectar sus propiedades a un centro de datos central. No comprender este límite conduce a un diseño de red deficiente, lo que resulta en cuellos de botella en el rendimiento, vulnerabilidades de seguridad y una experiencia de usuario comprometida. Esta guía sirve como referencia práctica, desmitificando los conceptos centrales y proporcionando un marco estratégico para diseñar, implementar y administrar redes WiFi de nivel empresarial. Exploraremos las decisiones arquitectónicas, las consideraciones de seguridad bajo estándares como WPA3 y PCI DSS, y el impacto comercial de una red bien diseñada, contextualizando dónde una plataforma de inteligencia WiFi como Purple agrega una capa crítica de valor para impulsar los ingresos y comprender el comportamiento del cliente.

Análisis técnico detallado

Comprender el límite entre LAN y WAN es crucial para un diseño de red WiFi eficaz. La LAN es su dominio de control interno, que abarca todo el hardware en el sitio, mientras que la WAN es la estructura externa que conecta sus sitios, generalmente administrada por un proveedor de servicios de Internet (ISP) o un operador de telecomunicaciones.

La red de área local (LAN): El motor en el sitio

Una LAN es una red privada confinada a una sola ubicación geográfica, como un edificio de oficinas, un estadio o un hotel. Su propósito principal es facilitar el intercambio de datos de alta velocidad entre dispositivos interconectados dentro de ese perímetro. En una implementación de WiFi moderna, la LAN no se trata solo de cables; es un ecosistema sofisticado de componentes que trabajan en conjunto.

- Componentes: El hardware clave incluye puntos de acceso inalámbrico (AP) que transmiten la señal WiFi (por ejemplo, operando bajo los estándares IEEE 802.11ax/Wi-Fi 6), switches de red que agregan el tráfico de los AP y otros dispositivos cableados, y un enrutador central o switch de Capa 3 que administra el flujo de tráfico y dirige los datos a su destino, incluida la puerta de enlace WAN.

- Rendimiento: Las LAN se caracterizan por un ancho de banda muy alto (generalmente de 1 Gbps a 10 Gbps o más a través de Ethernet) y una latencia extremadamente baja (a menudo inferior a un milisegundo). Esto es esencial para soportar entornos de alta densidad como centros de conferencias o aplicaciones que requieren datos en tiempo real, como los sistemas de punto de venta (POS) en el comercio minorista.

- Control y seguridad: Dado que la LAN es de propiedad privada, los equipos de TI tienen control total sobre su arquitectura y postura de seguridad. Esto permite la implementación de controles de acceso granulares utilizando IEEE 802.1X, segmentación de red con VLAN para aislar el tráfico de invitados del tráfico corporativo, y protocolos de cifrado robustos como WPA3 para proteger los datos en tránsito.

La red de área amplia (WAN): Conectando la empresa

Una WAN interconecta múltiples LAN a través de amplias áreas geográficas, desde unos pocos kilómetros hasta todo el mundo. Internet en sí es la WAN más grande, pero para las empresas, una WAN generalmente se refiere a los enlaces privados o públicos utilizados para conectar sitios distribuidos.

- Conectividad: Los enlaces WAN se adquieren de proveedores de servicios externos y pueden incluir diversas tecnologías como líneas de fibra óptica, MPLS (conmutación de etiquetas multiprotocolo) o, cada vez más, SD-WAN (WAN definida por software). SD-WAN ofrece un enfoque más flexible, rentable y consciente de las aplicaciones para administrar la conectividad WAN, lo que permite a los equipos de TI enrutar dinámicamente el tráfico a través de múltiples tipos de enlaces (por ejemplo, MPLS, banda ancha, 4G/5G) según la prioridad de la aplicación.

- Rendimiento: El rendimiento de la WAN está limitado por el costo y la disponibilidad de los enlaces del proveedor de servicios. El ancho de banda es significativamente menor y más costoso que en la LAN, y la latencia es mucho mayor debido a las distancias físicas involucradas. Un enlace de un extremo a otro del país podría tener una latencia de 50 a 100 ms, un marcado contraste con la latencia inferior a 1 ms en la LAN.

- Seguridad y gestión: Proteger la WAN implica firewalls, VPN (redes privadas virtuales) y sistemas de detección de intrusiones en el borde de la red. Administrar una WAN es complejo, ya que implica coordinar con múltiples operadores y garantizar la aplicación coherente de políticas en todos los sitios. Esta es otra área donde SD-WAN proporciona ventajas significativas a través del control centralizado y la orquestación simplificada de políticas.

Dónde se ubica Purple en el stack

Purple es una plataforma superpuesta que opera sobre su infraestructura LAN y WAN existente. Se integra con los AP de WiFi en su LAN para administrar la experiencia del usuario invitado a través de un Captive Portal. Cuando un invitado se conecta, su autenticación y el tráfico web posterior son administrados por la plataforma en la nube de Purple, a la que se accede a través de la conexión WAN de su sitio. Luego, Purple captura datos analíticos anónimos de ubicación y presencia, los procesa en la nube y los presenta a los operadores del lugar a través de un panel de control. Esta capa de inteligencia no reemplaza su infraestructura LAN o WAN, sino que la aprovecha para desbloquear información valiosa sobre el comportamiento de los visitantes, lo que le permite impulsar la lealtad, aumentar los ingresos y mejorar la eficiencia operativa.

Guía de implementación

- Definir los requisitos del sitio: Para cada ubicación, documente el área física, la densidad de dispositivos esperada y las necesidades de rendimiento de las aplicaciones. Un hotel requiere una cobertura perfecta en las habitaciones y áreas comunes, mientras que una tienda minorista necesita soportar sistemas POS, WiFi para invitados y dispositivos del personal.

- Diseño de LAN y ubicación de AP: Realice un estudio del sitio inalámbrico para determinar el número óptimo y la ubicación de los AP. Utilice herramientas que puedan modelar la propagación de RF para el diseño específico de su edificio. Asegúrese de que su infraestructura de conmutación tenga suficiente capacidad de puertos y presupuesto de energía a través de Ethernet (PoE) para soportar todos los AP.

- Estrategia de segmentación de red: Implemente VLAN para separar lógicamente los diferentes tipos de tráfico. Un modelo estándar incluye VLAN separadas para: WiFi de invitados, red inalámbrica corporativa, dispositivos IoT (por ejemplo, termostatos inteligentes, cámaras de seguridad) y tráfico de administración.

- Adquisición de conectividad WAN: Evalúe las opciones de WAN en función de la criticidad del sitio y las necesidades de ancho de banda. Para una tienda minorista insignia, un enlace de fibra principal con un respaldo 4G/5G a través de SD-WAN proporciona alta disponibilidad. Para oficinas satélite más pequeñas, una sola conexión de banda ancha empresarial puede ser suficiente.

- Configuración de seguridad perimetral: Implemente un firewall de próxima generación (NGFW) en el borde WAN de cada LAN. Configure políticas para hacer cumplir los controles de acceso, prevenir intrusiones y garantizar el cumplimiento de estándares como PCI DSS si se manejan datos de tarjetas de pago.

- Integrar Purple: Una vez que la red subyacente sea estable, integre su controlador WiFi o AP con la plataforma en la nube de Purple. Esto generalmente implica apuntar el Captive Portal o la configuración de autenticación RADIUS a los puntos finales de servicio de Purple. Pruebe exhaustivamente el recorrido del invitado desde la conexión hasta la autenticación y el acceso a Internet.

Mejores prácticas

- Gestión centralizada: Utilice una plataforma de gestión de red basada en la nube para configurar y monitorear sus AP, switches y firewalls en todos los sitios. Esto simplifica las actualizaciones de políticas y proporciona un panel único para la resolución de problemas.

- Control de acceso basado en roles (RBAC): Aplique el principio de privilegio mínimo. Utilice IEEE 802.1X para autenticar usuarios y dispositivos, asignándolos a la VLAN adecuada y aplicando políticas de acceso específicas según su rol.

- Cumplimiento desde el diseño: Al diseñar su red, incorpore controles para cumplir con los requisitos normativos desde el principio. Para el GDPR, esto significa garantizar que el consentimiento del invitado se capture correctamente en el Captive Portal. Para PCI DSS, requiere una estricta separación del entorno de datos del titular de la tarjeta de todas las demás redes, incluido el WiFi para invitados.

- Auditorías periódicas: Audite periódicamente la configuración de su red, las reglas del firewall y los registros de acceso para identificar posibles brechas de seguridad o configuraciones erróneas. Las herramientas automatizadas pueden ayudar a optimizar este proceso.

Resolución de problemas y mitigación de riesgos

- Modo de falla común: Saturación del enlace WAN. Un problema común es cuando el tráfico de WiFi de invitados satura el enlace WAN principal, lo que afecta las aplicaciones comerciales críticas. Mitigación: Implemente políticas de calidad de servicio (QoS) en su enrutador/firewall perimetral para priorizar el tráfico crítico para el negocio (por ejemplo, POS, voz) sobre el tráfico de invitados. Limite la velocidad de los usuarios invitados a un límite de ancho de banda razonable.

- Modo de falla común: Agotamiento de direcciones IP. En un lugar concurrido, el alcance de DHCP para la VLAN de invitados puede quedarse sin direcciones IP disponibles, lo que impide que se conecten nuevos usuarios. Mitigación: Utilice una subred /22 o /21 para su VLAN de invitados para proporcionar miles de direcciones disponibles. Supervise la utilización del alcance de DHCP y configure alertas para cuando supere el 80 %.

- Riesgo: Red de invitados insegura. Una red de invitados mal configurada puede ser un punto de pivote para que un atacante acceda a la LAN corporativa. Mitigación: Asegúrese de

Términos clave y definiciones

Local Area Network (LAN)

A private computer network covering a small physical area, like a home, office, or a single building in a campus.

This is your on-site network. IT teams have full control over the LAN, making it the domain for high-speed, secure, internal communications and WiFi access.

Wide Area Network (WAN)

A computer network that extends over a large geographical distance, connecting multiple LANs together.

This is how your different sites (e.g., multiple stores or hotels) connect to each other and to the internet. Performance and cost are key considerations, as it relies on third-party carriers.

Access Point (AP)

A hardware device that allows other Wi-Fi devices to connect to a wired network. An AP acts as a central transmitter and receiver of wireless radio signals.

These are the devices that create your WiFi network. Proper placement and configuration of APs are critical for ensuring good coverage and performance.

Router

A network device that forwards data packets between computer networks. Routers perform the traffic directing functions on the internet.

The router is the gateway of your LAN. It connects your internal network to the external WAN (the internet) and makes decisions about where to send traffic.

Switch

A network device that connects devices together on a computer network by using packet switching to receive, process, and forward data to the destination device.

Switches are the backbone of your wired LAN, connecting your APs, servers, and other wired devices together at high speed.

VLAN (Virtual LAN)

A virtual local area network is any broadcast domain that is partitioned and isolated in a computer network at the data link layer (OSI layer 2).

VLANs are a critical security tool. They allow you to create separate, isolated networks on the same physical hardware, for example, to keep guest traffic completely separate from your corporate traffic.

SD-WAN (Software-Defined WAN)

A software-defined wide area network is a virtual WAN architecture that allows enterprises to leverage any combination of transport services – including MPLS, LTE, and broadband internet services – to securely connect users to applications.

For businesses with multiple sites, SD-WAN offers a more intelligent, cost-effective, and resilient way to manage WAN connectivity compared to traditional approaches.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the login page guests see when they connect to your WiFi. Purple uses the captive portal to manage authentication, present terms and conditions, and offer marketing opt-ins.

Casos de éxito

A 200-room luxury hotel wants to upgrade its WiFi to provide a seamless, high-performance experience for guests while securely separating this traffic from its internal property management system (PMS). The hotel group also wants to centralize guest data analytics across its 10 properties.

The solution involves a two-pronged approach. On the LAN, each hotel will deploy a high-density Wi-Fi 6 (802.11ax) network with APs in every room and common area. A core switch aggregates traffic, and VLANs are used to create logically separate networks: VLAN 10 for Guests, VLAN 20 for Staff, VLAN 30 for IoT (smart locks, minibars), and VLAN 40 for the PMS. An on-site firewall inspects all traffic. For the WAN, each hotel is connected to the internet via a primary 1Gbps fiber link and a secondary 5G wireless link, managed by an SD-WAN appliance. The SD-WAN is configured to route Purple guest analytics data and PMS data over the secure, low-latency fiber link, while general guest internet traffic can be backhauled or routed directly to the internet at the local site. Purple is integrated with the on-site WiFi controller, using RADIUS to authenticate guests against its cloud platform, allowing the hotel group to view analytics for all 10 properties in a single dashboard.

A retail chain with 50 stores across the UK needs to deploy guest WiFi to drive its loyalty app adoption. The stores have limited on-site IT staff and the company needs to ensure a consistent, secure deployment across all locations.

A template-based, zero-touch provisioning model is the optimal solution. For the LAN, each store gets a standardized set of hardware: 5-10 APs and a single integrated security gateway appliance that combines routing, switching, and firewalling. The configuration is standardized via a cloud management platform. For the WAN, a dual-broadband solution at each site, managed by an SD-WAN overlay, provides a cost-effective and resilient connection. The key is the centralized configuration: a single network template is created in the cloud controller. This template defines the SSIDs, VLANs (Guest, Corporate, POS), firewall rules, and QoS policies. When a new store is brought online, a local staff member simply plugs in the gateway, which then automatically downloads its entire configuration from the cloud. Purple is integrated at the template level, so every store automatically uses the same branded captive portal, which prominently features a link to download the loyalty app.

Análisis de escenarios

Q1. You are designing the network for a new 5-floor conference centre. The venue will host multiple events simultaneously, with up to 1,000 concurrent users per floor. How would you structure your VLAN and IP addressing strategy for the guest network?

💡 Sugerencia:Consider the number of devices, broadcast traffic, and the need for isolation between different events.

Mostrar enfoque recomendado

A single, large VLAN for all guests would be inefficient and create a massive broadcast domain. A better approach is to use a separate VLAN for each floor (e.g., VLAN 101 for Floor 1, VLAN 102 for Floor 2). Each VLAN would be assigned a /21 subnet (e.g., 10.101.0.0/21), providing 2,046 usable IP addresses, which is more than sufficient for 1,000 users. To provide isolation between different events on the same floor, you could use Private VLANs or simply rely on AP client isolation. All guest VLANs would be routed through a common firewall policy that strictly limits their access to the internet only.

Q2. A retail chain is experiencing slow point-of-sale (POS) transaction times at its stores during peak hours. They have a single 100 Mbps broadband connection at each site, which is shared by the POS terminals, staff devices, and the free guest WiFi. What is the most likely cause and what immediate steps should you take?

💡 Sugerencia:Think about traffic contention on the WAN link.

Mostrar enfoque recomendado

The most likely cause is WAN link saturation, where the high volume of guest WiFi traffic is consuming all available bandwidth, leaving little for the latency-sensitive POS transactions. The immediate steps are: 1) Implement a Quality of Service (QoS) policy on the edge router to guarantee a certain percentage of bandwidth for the POS system's traffic and give it the highest priority. 2) Apply a bandwidth limit (e.g., 5 Mbps per user) to the guest WiFi users to prevent them from monopolizing the connection. A long-term solution would be to add a secondary WAN link and use SD-WAN to route POS traffic over the more reliable link.

Q3. Your company is deploying a guest WiFi solution across 100 stadium venues. The CISO is concerned about the security risks of allowing 50,000+ unknown devices onto the network per event. What key security control must be enabled on the wireless infrastructure to mitigate a significant portion of this risk?

💡 Sugerencia:How do you prevent connected guests from attacking each other or other devices on the same network?

Mostrar enfoque recomendado

The single most critical security control in this high-density, public-facing scenario is Client Isolation (also known as AP Isolation or Port Isolation). When enabled on the guest SSID, this feature prevents wireless clients from communicating directly with each other at Layer 2. Each device can only communicate with the gateway (the router), not with any other device on the same WiFi network. This effectively neutralizes the risk of a compromised guest device attempting to scan, attack, or infect other users' devices, dramatically reducing the internal attack surface of the guest network.

Conclusiones clave

- ✓A LAN is your private, on-site network (a building); a WAN connects your sites together (a highway).

- ✓Effective WiFi design depends on understanding the LAN/WAN boundary to manage performance and cost.

- ✓Use VLANs to segment traffic for security (e.g., Guest vs. Corporate).

- ✓Use QoS on your WAN link to prioritize critical business traffic over guest browsing.

- ✓SD-WAN provides a flexible and resilient way to manage connectivity for multi-site businesses.

- ✓Client Isolation is a critical security feature for any public-facing guest WiFi network.

- ✓WiFi analytics platforms like Purple are an overlay service that leverages your LAN/WAN to provide business intelligence.