LAN vs WAN : Comprendre la différence dans les déploiements WiFi

A technical reference for IT leaders and venue operators on the critical differences between LAN and WAN in enterprise WiFi deployments. This guide provides actionable architectural insights, implementation best practices, and clarifies how understanding this distinction drives ROI for guest WiFi and operational intelligence.

🎧 Écouter ce guide

Voir la transcription

Synthèse

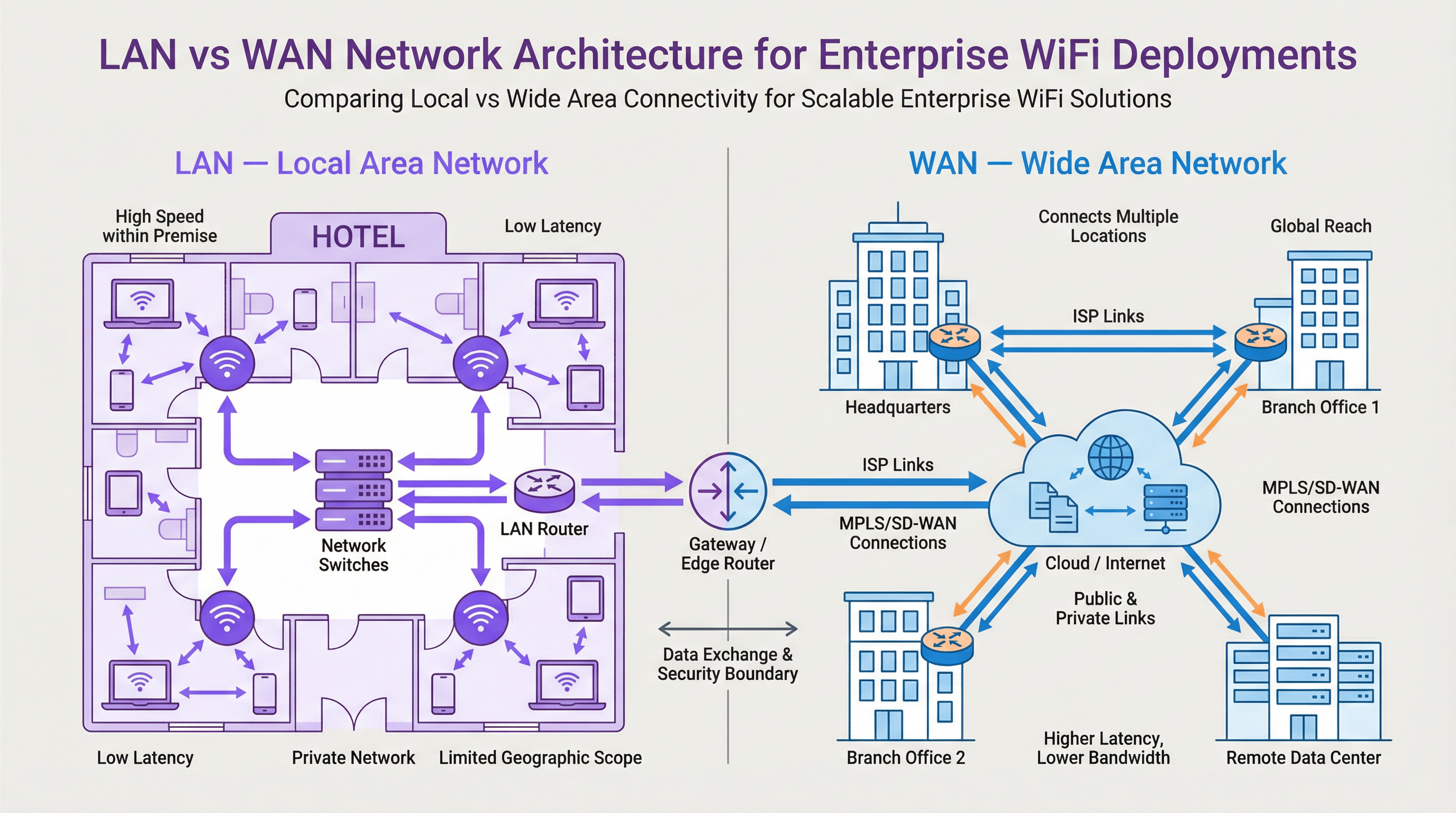

Pour les responsables informatiques et les architectes réseau, la distinction entre un réseau local (LAN) et un réseau étendu (WAN) est fondamentale, mais son application pratique dans les déploiements WiFi à grande échelle est souvent source d'une complexité importante et de dépassements de budget. Un LAN offre une connectivité à haut débit et à faible latence dans une zone physique limitée — un seul hôtel, un magasin de détail, un étage de conférence. Un WAN, en revanche, connecte plusieurs LAN sur une grande distance géographique, permettant à une chaîne de magasins de relier ses points de vente ou à un groupe hôtelier de connecter ses établissements à un centre de données central. Une mauvaise compréhension de cette frontière conduit à une conception de réseau médiocre, entraînant des goulots d'étranglement des performances, des vulnérabilités de sécurité et une expérience utilisateur compromise. Ce guide sert de référence pratique, démystifiant les concepts fondamentaux et fournissant un cadre stratégique pour concevoir, déployer et gérer des réseaux WiFi d'entreprise. Nous explorerons les décisions architecturales, les considérations de sécurité selon des normes telles que WPA3 et PCI DSS, ainsi que l'impact commercial d'un réseau bien structuré, en contextualisant où une plateforme d'intelligence WiFi comme Purple ajoute une couche de valeur critique pour générer des revenus et comprendre le comportement des clients.

Analyse technique approfondie

Comprendre la frontière LAN/WAN est crucial pour une conception efficace du réseau WiFi. Le LAN est votre domaine de contrôle interne, englobant tout le matériel sur site, tandis que le WAN est la structure externe connectant vos sites, généralement gérée par un fournisseur d'accès à Internet (FAI) ou un opérateur de télécommunications.

Le réseau local (LAN) : Le moteur sur site

Un LAN est un réseau privé confiné à un seul emplacement géographique, tel qu'un immeuble de bureaux, un stade ou un hôtel. Son objectif principal est de faciliter l'échange de données à haut débit entre les appareils interconnectés au sein de ce périmètre. Dans un déploiement WiFi moderne, le LAN ne se résume pas à des câbles ; c'est un écosystème sophistiqué de composants travaillant de concert.

- Composants : Le matériel clé comprend les points d'accès sans fil (AP) qui diffusent le signal WiFi (par exemple, fonctionnant selon les normes IEEE 802.11ax/Wi-Fi 6), les commutateurs réseau qui agrègent le trafic provenant des AP et d'autres appareils filaires, et un routeur central ou commutateur de niveau 3 qui gère le flux de trafic et dirige les données vers leur destination, y compris vers la passerelle WAN.

- Performances : Les LAN se caractérisent par une bande passante très élevée (généralement de 1 Gbps à 10 Gbps ou plus sur Ethernet) et une latence extrêmement faible (souvent inférieure à la milliseconde). Cela est essentiel pour prendre en charge des environnements à haute densité comme les centres de conférence ou les applications nécessitant des données en temps réel, telles que les systèmes de point de vente (POS) dans le commerce de détail.

- Contrôle et sécurité : Le LAN étant une propriété privée, les équipes informatiques ont un contrôle total sur son architecture et sa posture de sécurité. Cela permet la mise en œuvre de contrôles d'accès granulaires à l'aide de IEEE 802.1X, la segmentation du réseau avec des VLAN pour isoler le trafic invité du trafic d'entreprise, et des protocoles de chiffrement robustes comme WPA3 pour protéger les données en transit.

Le réseau étendu (WAN) : Connecter l'entreprise

Un WAN interconnecte plusieurs LAN sur de vastes zones géographiques, de quelques kilomètres à l'échelle mondiale. Internet lui-même est le plus grand WAN, mais pour les entreprises, un WAN désigne généralement les liaisons privées ou publiques utilisées pour connecter des sites distribués.

- Connectivité : Les liaisons WAN sont fournies par des prestataires de services tiers et peuvent inclure diverses technologies telles que les lignes à fibre optique, le MPLS (Multi-Protocol Label Switching) ou, de plus en plus, le SD-WAN (Software-Defined WAN). Le SD-WAN offre une approche plus flexible, rentable et orientée application pour gérer la connectivité WAN, permettant aux équipes informatiques de router dynamiquement le trafic sur plusieurs types de liaisons (par exemple, MPLS, haut débit, 4G/5G) en fonction de la priorité des applications.

- Performances : Les performances du WAN sont limitées par le coût et la disponibilité des liaisons du fournisseur de services. La bande passante est nettement inférieure et plus coûteuse que sur le LAN, et la latence est beaucoup plus élevée en raison des distances physiques impliquées. Une liaison transnationale peut avoir une latence de 50 à 100 ms, ce qui contraste fortement avec la latence inférieure à 1 ms sur le LAN.

- Sécurité et gestion : La sécurisation du WAN implique des pare-feu, des VPN (réseaux privés virtuels) et des systèmes de détection d'intrusion à la périphérie du réseau. La gestion d'un WAN est complexe, car elle implique la coordination avec plusieurs opérateurs et la garantie d'une application cohérente des politiques sur tous les sites. C'est un autre domaine où le SD-WAN offre des avantages significatifs grâce à un contrôle centralisé et une orchestration simplifiée des politiques.

La place de Purple dans la pile technologique

Purple est une plateforme de superposition qui fonctionne au-dessus de votre infrastructure LAN et WAN existante. Elle s'intègre aux points d'accès WiFi de votre LAN pour gérer l'expérience utilisateur invité via un Captive Portal. Lorsqu'un invité se connecte, son authentification et son trafic web ultérieur sont gérés par la plateforme cloud de Purple, accessible via la connexion WAN de votre site. Purple capture ensuite des données d'analyse de localisation et de présence anonymisées, les traite dans le cloud et les présente aux opérateurs du site via un tableau de bord. Cette couche d'intelligence ne remplace pas votre infrastructure LAN ou WAN, mais l'exploite pour débloquer des informations puissantes sur le comportement des visiteurs, vous permettant de fidéliser, d'augmenter les revenus et d'améliorer l'efficacité opérationnelle.

Guide de mise en œuvre

- Définir les exigences du site : Pour chaque emplacement, documentez la zone physique, la densité d'appareils attendue et les besoins en performances des applications. Un hôtel nécessite une couverture fluide dans les chambres et les espaces communs, tandis qu'un magasin de détail doit prendre en charge les systèmes POS, le WiFi invité et les appareils du personnel.

- Conception du LAN et placement des AP : Effectuez une étude de site sans fil pour déterminer le nombre et l'emplacement optimaux des AP. Utilisez des outils capables de modéliser la propagation RF pour la configuration spécifique de votre bâtiment. Assurez-vous que votre infrastructure de commutation dispose d'une capacité de ports et d'un budget Power over Ethernet (PoE) suffisants pour prendre en charge tous les AP.

- Stratégie de segmentation du réseau : Implémentez des VLAN pour séparer logiquement les différents types de trafic. Un modèle standard comprend des VLAN distincts pour : le WiFi invité, le réseau sans fil d'entreprise, les appareils IoT (par exemple, les thermostats intelligents, les caméras de sécurité) et le trafic de gestion.

- Acquisition de la connectivité WAN : Évaluez les options WAN en fonction de la criticité du site et des besoins en bande passante. Pour un magasin de détail phare, une liaison fibre principale avec un secours 4G/5G via SD-WAN offre une haute disponibilité. Pour les petits bureaux satellites, une simple connexion haut débit professionnelle peut suffire.

- Configuration de la sécurité périphérique : Déployez un pare-feu de nouvelle génération (NGFW) à la périphérie WAN de chaque LAN. Configurez des politiques pour appliquer les contrôles d'accès, prévenir les intrusions et garantir la conformité aux normes telles que PCI DSS si des données de cartes de paiement sont traitées.

- Intégrer Purple : Une fois le réseau sous-jacent stable, intégrez votre contrôleur WiFi ou vos AP à la plateforme cloud de Purple. Cela implique généralement de pointer le Captive Portal ou les paramètres d'authentification RADIUS vers les points de terminaison de service de Purple. Testez minutieusement le parcours invité, de la connexion à l'authentification et à l'accès Internet.

Bonnes pratiques

- Gestion centralisée : Utilisez une plateforme de gestion de réseau basée sur le cloud pour configurer et surveiller vos AP, commutateurs et pare-feu sur tous les sites. Cela simplifie les mises à jour des politiques et offre une interface unique pour le dépannage.

- Contrôle d'accès basé sur les rôles (RBAC) : Appliquez le principe du moindre privilège. Utilisez IEEE 802.1X pour authentifier les utilisateurs et les appareils, en les affectant au VLAN approprié et en appliquant des politiques d'accès spécifiques en fonction de leur rôle.

- Conformité dès la conception : Lors de la conception de votre réseau, intégrez des contrôles pour répondre aux exigences réglementaires dès le départ. Pour le GDPR, cela signifie s'assurer que le consentement des invités est correctement recueilli sur le Captive Portal. Pour la norme PCI DSS, cela nécessite une séparation stricte de l'environnement des données des titulaires de cartes de tous les autres réseaux, y compris le WiFi invité.

- Audits réguliers : Auditez périodiquement la configuration de votre réseau, les règles de pare-feu et les journaux d'accès pour identifier les failles de sécurité potentielles ou les erreurs de configuration. Des outils automatisés peuvent aider à rationaliser ce processus.

Dépannage et atténuation des risques

- Mode de défaillance courant : Saturation de la liaison WAN. Un problème fréquent survient lorsque le trafic WiFi invité sature la liaison WAN principale, impactant les applications métier critiques. Atténuation : Mettez en œuvre des politiques de qualité de service (QoS) sur votre routeur/pare-feu périphérique pour prioriser le trafic critique pour l'entreprise (par exemple, POS, voix) par rapport au trafic invité. Limitez le débit des utilisateurs invités à un plafond de bande passante raisonnable.

- Mode de défaillance courant : Épuisement des adresses IP. Dans un lieu très fréquenté, la plage DHCP du VLAN invité peut manquer d'adresses IP disponibles, empêchant de nouveaux utilisateurs de se connecter. Atténuation : Utilisez un sous-réseau /22 ou /21 pour votre VLAN invité afin de fournir des milliers d'adresses disponibles. Surveillez l'utilisation de la plage DHCP et configurez des alertes lorsqu'elle dépasse 80 %.

- Risque : Réseau invité non sécurisé. Un réseau invité mal configuré peut servir de point de pivot à un attaquant pour accéder au LAN de l'entreprise. Atténuation : Assurez-vous "

Termes clés et définitions

Local Area Network (LAN)

A private computer network covering a small physical area, like a home, office, or a single building in a campus.

This is your on-site network. IT teams have full control over the LAN, making it the domain for high-speed, secure, internal communications and WiFi access.

Wide Area Network (WAN)

A computer network that extends over a large geographical distance, connecting multiple LANs together.

This is how your different sites (e.g., multiple stores or hotels) connect to each other and to the internet. Performance and cost are key considerations, as it relies on third-party carriers.

Access Point (AP)

A hardware device that allows other Wi-Fi devices to connect to a wired network. An AP acts as a central transmitter and receiver of wireless radio signals.

These are the devices that create your WiFi network. Proper placement and configuration of APs are critical for ensuring good coverage and performance.

Router

A network device that forwards data packets between computer networks. Routers perform the traffic directing functions on the internet.

The router is the gateway of your LAN. It connects your internal network to the external WAN (the internet) and makes decisions about where to send traffic.

Switch

A network device that connects devices together on a computer network by using packet switching to receive, process, and forward data to the destination device.

Switches are the backbone of your wired LAN, connecting your APs, servers, and other wired devices together at high speed.

VLAN (Virtual LAN)

A virtual local area network is any broadcast domain that is partitioned and isolated in a computer network at the data link layer (OSI layer 2).

VLANs are a critical security tool. They allow you to create separate, isolated networks on the same physical hardware, for example, to keep guest traffic completely separate from your corporate traffic.

SD-WAN (Software-Defined WAN)

A software-defined wide area network is a virtual WAN architecture that allows enterprises to leverage any combination of transport services – including MPLS, LTE, and broadband internet services – to securely connect users to applications.

For businesses with multiple sites, SD-WAN offers a more intelligent, cost-effective, and resilient way to manage WAN connectivity compared to traditional approaches.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

This is the login page guests see when they connect to your WiFi. Purple uses the captive portal to manage authentication, present terms and conditions, and offer marketing opt-ins.

Études de cas

A 200-room luxury hotel wants to upgrade its WiFi to provide a seamless, high-performance experience for guests while securely separating this traffic from its internal property management system (PMS). The hotel group also wants to centralize guest data analytics across its 10 properties.

The solution involves a two-pronged approach. On the LAN, each hotel will deploy a high-density Wi-Fi 6 (802.11ax) network with APs in every room and common area. A core switch aggregates traffic, and VLANs are used to create logically separate networks: VLAN 10 for Guests, VLAN 20 for Staff, VLAN 30 for IoT (smart locks, minibars), and VLAN 40 for the PMS. An on-site firewall inspects all traffic. For the WAN, each hotel is connected to the internet via a primary 1Gbps fiber link and a secondary 5G wireless link, managed by an SD-WAN appliance. The SD-WAN is configured to route Purple guest analytics data and PMS data over the secure, low-latency fiber link, while general guest internet traffic can be backhauled or routed directly to the internet at the local site. Purple is integrated with the on-site WiFi controller, using RADIUS to authenticate guests against its cloud platform, allowing the hotel group to view analytics for all 10 properties in a single dashboard.

A retail chain with 50 stores across the UK needs to deploy guest WiFi to drive its loyalty app adoption. The stores have limited on-site IT staff and the company needs to ensure a consistent, secure deployment across all locations.

A template-based, zero-touch provisioning model is the optimal solution. For the LAN, each store gets a standardized set of hardware: 5-10 APs and a single integrated security gateway appliance that combines routing, switching, and firewalling. The configuration is standardized via a cloud management platform. For the WAN, a dual-broadband solution at each site, managed by an SD-WAN overlay, provides a cost-effective and resilient connection. The key is the centralized configuration: a single network template is created in the cloud controller. This template defines the SSIDs, VLANs (Guest, Corporate, POS), firewall rules, and QoS policies. When a new store is brought online, a local staff member simply plugs in the gateway, which then automatically downloads its entire configuration from the cloud. Purple is integrated at the template level, so every store automatically uses the same branded captive portal, which prominently features a link to download the loyalty app.

Analyse de scénario

Q1. You are designing the network for a new 5-floor conference centre. The venue will host multiple events simultaneously, with up to 1,000 concurrent users per floor. How would you structure your VLAN and IP addressing strategy for the guest network?

💡 Astuce :Consider the number of devices, broadcast traffic, and the need for isolation between different events.

Afficher l'approche recommandée

A single, large VLAN for all guests would be inefficient and create a massive broadcast domain. A better approach is to use a separate VLAN for each floor (e.g., VLAN 101 for Floor 1, VLAN 102 for Floor 2). Each VLAN would be assigned a /21 subnet (e.g., 10.101.0.0/21), providing 2,046 usable IP addresses, which is more than sufficient for 1,000 users. To provide isolation between different events on the same floor, you could use Private VLANs or simply rely on AP client isolation. All guest VLANs would be routed through a common firewall policy that strictly limits their access to the internet only.

Q2. A retail chain is experiencing slow point-of-sale (POS) transaction times at its stores during peak hours. They have a single 100 Mbps broadband connection at each site, which is shared by the POS terminals, staff devices, and the free guest WiFi. What is the most likely cause and what immediate steps should you take?

💡 Astuce :Think about traffic contention on the WAN link.

Afficher l'approche recommandée

The most likely cause is WAN link saturation, where the high volume of guest WiFi traffic is consuming all available bandwidth, leaving little for the latency-sensitive POS transactions. The immediate steps are: 1) Implement a Quality of Service (QoS) policy on the edge router to guarantee a certain percentage of bandwidth for the POS system's traffic and give it the highest priority. 2) Apply a bandwidth limit (e.g., 5 Mbps per user) to the guest WiFi users to prevent them from monopolizing the connection. A long-term solution would be to add a secondary WAN link and use SD-WAN to route POS traffic over the more reliable link.

Q3. Your company is deploying a guest WiFi solution across 100 stadium venues. The CISO is concerned about the security risks of allowing 50,000+ unknown devices onto the network per event. What key security control must be enabled on the wireless infrastructure to mitigate a significant portion of this risk?

💡 Astuce :How do you prevent connected guests from attacking each other or other devices on the same network?

Afficher l'approche recommandée

The single most critical security control in this high-density, public-facing scenario is Client Isolation (also known as AP Isolation or Port Isolation). When enabled on the guest SSID, this feature prevents wireless clients from communicating directly with each other at Layer 2. Each device can only communicate with the gateway (the router), not with any other device on the same WiFi network. This effectively neutralizes the risk of a compromised guest device attempting to scan, attack, or infect other users' devices, dramatically reducing the internal attack surface of the guest network.

Points clés à retenir

- ✓A LAN is your private, on-site network (a building); a WAN connects your sites together (a highway).

- ✓Effective WiFi design depends on understanding the LAN/WAN boundary to manage performance and cost.

- ✓Use VLANs to segment traffic for security (e.g., Guest vs. Corporate).

- ✓Use QoS on your WAN link to prioritize critical business traffic over guest browsing.

- ✓SD-WAN provides a flexible and resilient way to manage connectivity for multi-site businesses.

- ✓Client Isolation is a critical security feature for any public-facing guest WiFi network.

- ✓WiFi analytics platforms like Purple are an overlay service that leverages your LAN/WAN to provide business intelligence.