Implementación de certificados WiFi de Microsoft Intune mediante SCEP y PKCS

Esta guía proporciona una referencia técnica paso a paso para la implementación de certificados de autenticación WiFi a través de Microsoft Intune utilizando SCEP y PKCS. Está diseñada para gerentes de TI y arquitectos de red que implementan WiFi 802.1X sin contraseña para garantizar una conectividad segura y fluida en entornos empresariales.

- Resumen ejecutivo

- Análisis técnico profundo: SCEP vs. PKCS

- SCEP (Simple Certificate Enrollment Protocol)

- PKCS (Public Key Cryptography Standards)

- Guía de implementación: La secuencia de despliegue

- Paso 1: Desplegar el perfil de certificado de raíz de confianza

- Paso 2: Configurar el perfil de certificado SCEP

- Paso 3: Desplegar el perfil WiFi 802.1X

- Mejores prácticas y estándares de la industria

- Ubicación y seguridad del servidor NDES

- Verificación de RADIUS y CRL

- Resolución de problemas y mitigación de riesgos

- Problema: El perfil WiFi no se aplica

- Problema: Errores 403 Prohibido de NDES

- ROI e impacto empresarial

Resumen ejecutivo

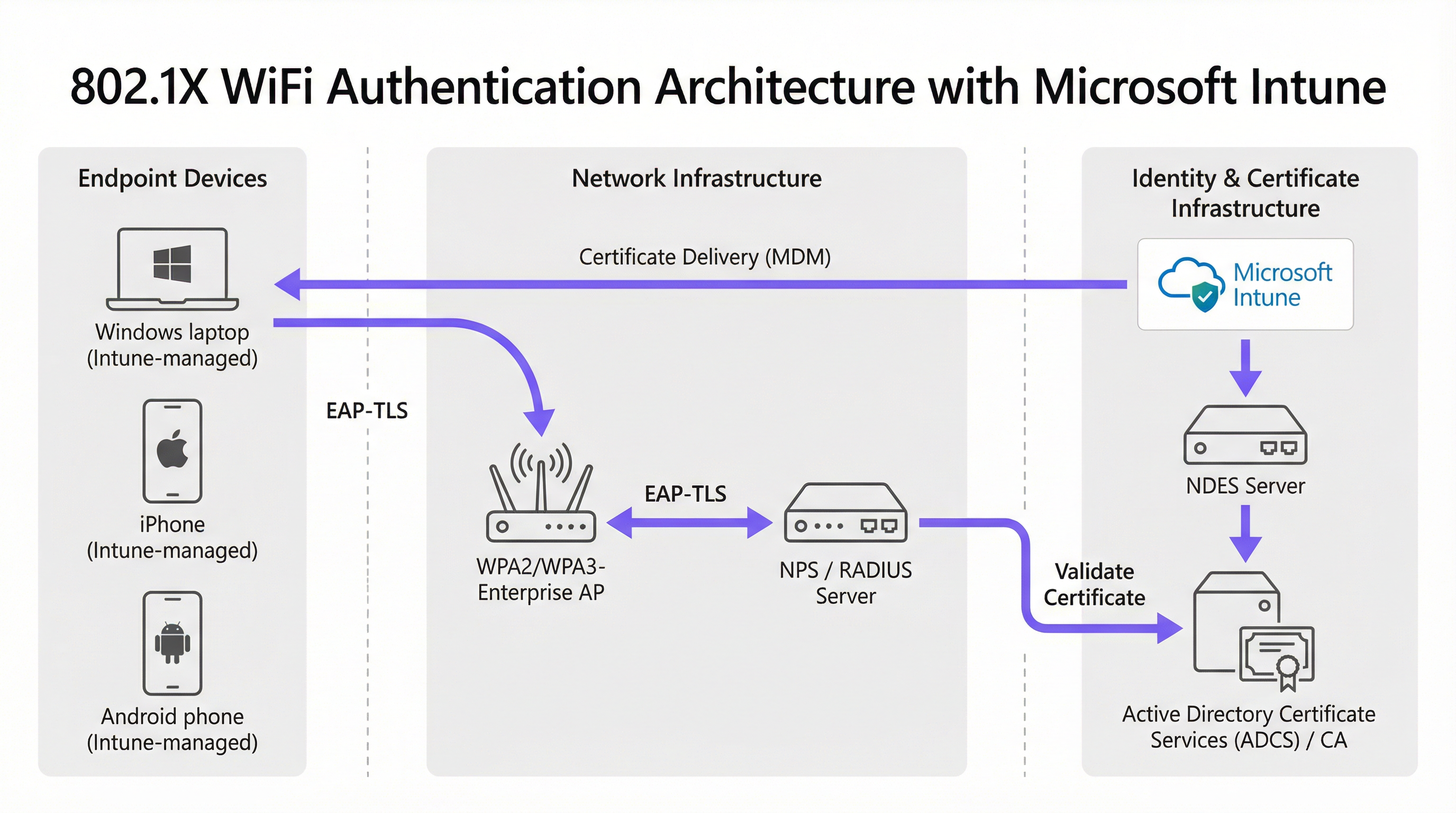

Para los recintos empresariales —ya sea un entorno de Hospitalidad con gran actividad, una operación de Retail con múltiples sedes o un campus corporativo moderno— depender de claves precompartidas o de un Captive Portal básico para el WiFi del personal representa una vulnerabilidad de seguridad y un cuello de botella operativo. La arquitectura de red moderna exige la autenticación 802.1X mediante EAP-TLS, lo que garantiza que cada dispositivo se verifique criptográficamente antes de acceder a la red.

Sin embargo, el desafío radica en la distribución: ¿cómo desplegar certificados de cliente únicos en miles de dispositivos Windows, iOS y Android sin saturar a su helpdesk con tickets de soporte? Microsoft Intune resuelve esto mediante la gestión automatizada del ciclo de vida de los certificados. Al aprovechar los perfiles de certificado SCEP (Simple Certificate Enrollment Protocol) o PKCS (Public Key Cryptography Standards), los equipos de TI pueden enviar certificados raíz y de cliente de confianza de forma silenciosa a los endpoints gestionados.

Esta guía proporciona un modelo arquitectónico definitivo y una estrategia de implementación paso a paso para el despliegue de certificados WiFi de Intune. Exploraremos las diferencias críticas entre SCEP y PKCS, detallaremos la secuencia exacta de despliegue necesaria para el éxito y describiremos estrategias de mitigación de riesgos del mundo real para garantizar que su WiFi para invitados y sus redes corporativas sigan siendo seguras y eficientes.

Escuche el podcast complementario:

Análisis técnico profundo: SCEP vs. PKCS

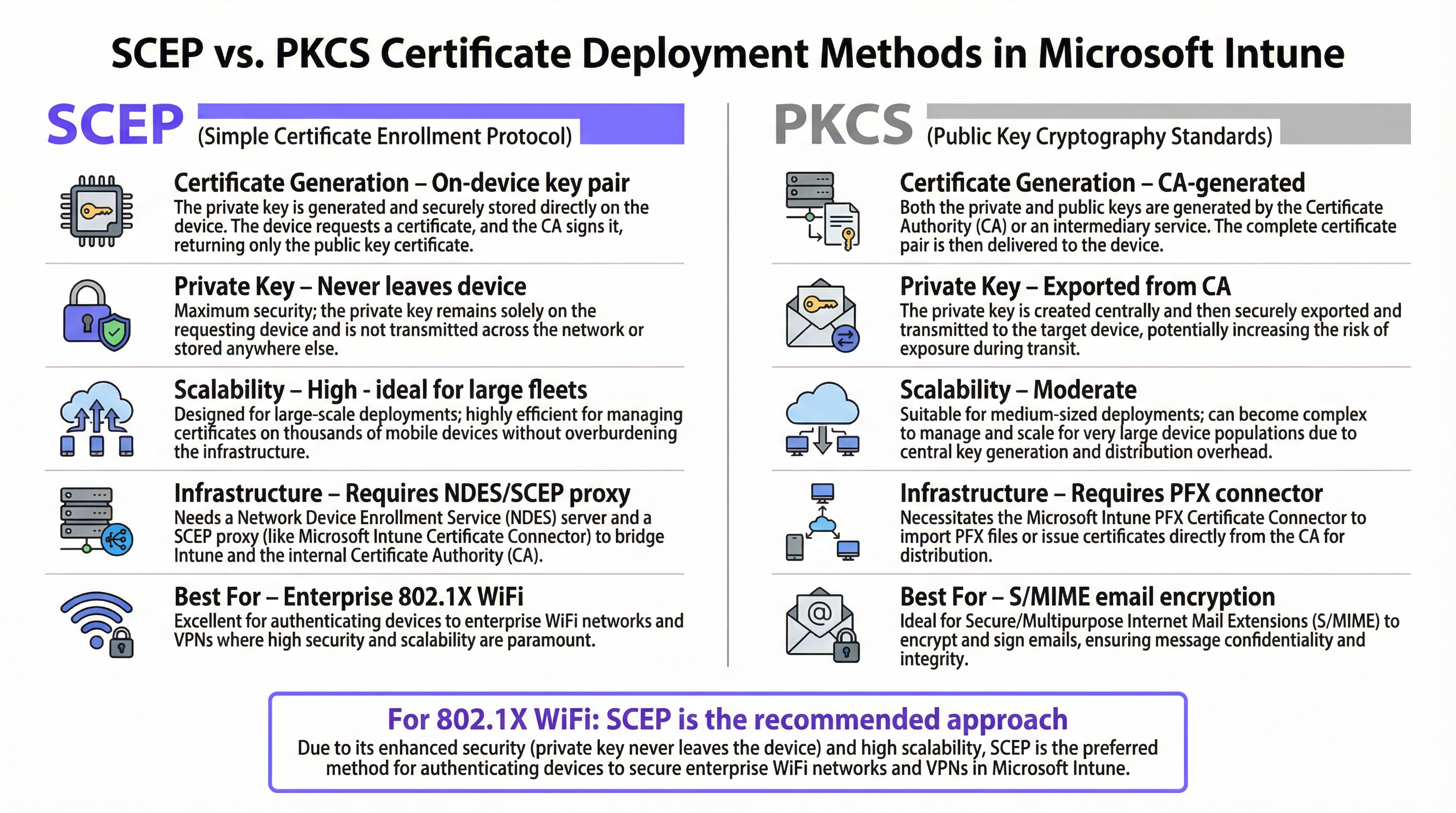

Al diseñar su estrategia de implementación de certificados WiFi de Intune, la primera decisión arquitectónica es seleccionar el mecanismo de entrega de certificados. Intune admite tanto SCEP como PKCS, pero funcionan de manera fundamentalmente diferente.

SCEP (Simple Certificate Enrollment Protocol)

SCEP es el estándar de la industria para la inscripción de dispositivos empresariales. En un flujo de trabajo SCEP, el servicio de Intune indica al endpoint que genere su propio par de claves pública/privada. El dispositivo crea entonces una Solicitud de firma de certificado (CSR) y la envía a través de un servidor de Servicio de inscripción de dispositivos de red (NDES) a su Autoridad de certificación (CA). La CA firma la solicitud y devuelve el certificado público al dispositivo.

La ventaja crítica de seguridad de SCEP es que la clave privada nunca sale del dispositivo. Se genera localmente, se almacena en el enclave seguro del dispositivo (como el TPM en Windows o el Secure Enclave en iOS) y nunca se transmite por la red. Esto hace que SCEP sea el enfoque altamente recomendado para la autenticación 802.1X.

PKCS (Public Key Cryptography Standards)

Por el contrario, con PKCS, la Autoridad de certificación genera tanto la clave pública como la privada de forma centralizada. El Microsoft Intune Certificate Connector exporta de forma segura este par de claves y lo envía al dispositivo de destino.

Si bien PKCS elimina la necesidad de desplegar y mantener un servidor NDES —simplificando la infraestructura— introduce un riesgo de seguridad teórico porque la clave privada se transmite por la red. PKCS generalmente se adapta mejor a casos de uso donde se requiere el depósito de claves (key escrow), como el cifrado de correo electrónico S/MIME, en lugar de la autenticación de red.

Guía de implementación: La secuencia de despliegue

Configurar con éxito un perfil WiFi de Intune para 802.1X requiere el cumplimiento estricto de una secuencia de despliegue específica. Las dependencias de los perfiles de Intune dictan que se debe establecer la confianza antes de poder configurar la autenticación.

Paso 1: Desplegar el perfil de certificado de raíz de confianza

Antes de que cualquier dispositivo pueda solicitar un certificado de cliente o confiar en su servidor RADIUS, debe confiar en la Autoridad de certificación emisora.

- Exporte su certificado de CA raíz (y cualquier certificado de CA intermedia) como archivos

.cer. - En el centro de administración de Microsoft Endpoint Manager, navegue a Dispositivos > Perfiles de configuración > Crear perfil.

- Seleccione la plataforma de destino (por ejemplo, Windows 10 y versiones posteriores) y elija el tipo de perfil Certificado de confianza.

- Cargue el archivo

.cery despliegue este perfil a sus grupos de dispositivos de destino.

Regla general: Diríjase siempre a los mismos grupos (ya sean Usuarios o Dispositivos) en todos los perfiles relacionados para evitar discrepancias en el despliegue.

Paso 2: Configurar el perfil de certificado SCEP

Una vez establecida la confianza, configure el perfil SCEP para indicar a los dispositivos cómo obtener su certificado de cliente.

- Cree un nuevo perfil de configuración y seleccione Certificado SCEP.

- Configure el Formato del nombre del sujeto. Para la autenticación basada en el usuario,

CN={{UserPrincipalName}}es el estándar. Para la autenticación de dispositivos, useCN={{AAD_Device_ID}}. - Establezca el Uso de la clave en

Firma digitalyCifrado de clave. - En Uso extendido de la clave, especifique

Autenticación de cliente(OID: 1.3.6.1.5.5.7.3.2). - Vincule este perfil al perfil de certificado de raíz de confianza creado en el Paso 1.

- Proporcione la URL externa de su servidor NDES.

Paso 3: Desplegar el perfil WiFi 802.1X

El paso final es enviar la configuración WiFi que vincula los certificados al SSID de la red.

- Cree un perfil de configuración Wi-Fi.

- Ingrese el Nombre de la red (SSID) exactamente como lo transmiten sus Puntos de acceso inalámbrico .

- Seleccione WPA2-Enterprise o WPA3-Enterprise como tipo de seguridad.

- Establezca el Tipo de EAP en EAP-TLS.

- En la configuración de autenticación, seleccione el perfil de certificado SCEP creado en el Paso 2 como el certificado de autenticación de cliente.

- Especifique el certificado de raíz de confianza para la validación del servidor para garantizar que el dispositivo solo se conecte a su servidor RADIUS legítimo.

Mejores prácticas y estándares de la industria

Al implementar el despliegue de certificados WiFi de Intune, siga estas mejores prácticas neutrales respecto al proveedor para garantizar el cumplimiento y la confiabilidad.

Ubicación y seguridad del servidor NDES

El servidor NDES debe ser accesible desde Internet para permitir que los dispositivos remotos aprovisionen certificados antes de llegar al sitio. Sin embargo, exponer un servidor interno directamente a Internet es un riesgo de seguridad significativo.

Recomendación: Publique la URL de NDES utilizando Azure AD Application Proxy. Esto proporciona un acceso remoto seguro sin abrir puertos de entrada en el firewall y le permite aplicar políticas de acceso condicional al flujo de inscripción.

Verificación de RADIUS y CRL

El despliegue de certificados es solo la mitad de la ecuación de seguridad; la revocación es igualmente crítica. Si se despide a un empleado, deshabilitar su cuenta de Active Directory puede no revocar inmediatamente su acceso WiFi si su certificado de cliente sigue siendo válido y el servidor RADIUS no está verificando estrictamente la Lista de revocación de certificados (CRL).

Recomendación: Configure su Servidor de políticas de red (NPS) o servidor RADIUS para aplicar una verificación estricta de CRL. Asegúrese de que sus Puntos de distribución de CRL (CDP) sean altamente disponibles; si el servidor RADIUS no puede alcanzar la CRL, la autenticación fallará, causando una interrupción generalizada.

Para obtener más información sobre el diseño de redes seguras, considere revisar Los beneficios principales de SD WAN para las empresas modernas .

Resolución de problemas y mitigación de riesgos

Incluso con una planificación meticulosa, el despliegue de certificados puede encontrar problemas. Aquí hay modos de falla comunes y estrategias de mitigación.

Problema: El perfil WiFi no se aplica

Síntoma: El dispositivo recibe los certificados de raíz de confianza y SCEP, pero el perfil WiFi aparece como 'Error' o 'No aplicable' en Intune.

Causa raíz: Esto casi siempre se debe a una discrepancia en la asignación de grupos. Si el perfil SCEP se asigna a un Grupo de usuarios, pero el perfil WiFi se asigna a un Grupo de dispositivos, Intune no puede resolver la dependencia.

Mitigación: Audite sus asignaciones. Asegúrese de que los perfiles de raíz de confianza, SCEP y WiFi estén todos desplegados exactamente al mismo grupo de Azure AD.

Problema: Errores 403 Prohibido de NDES

Síntoma: Los dispositivos no logran recuperar el certificado SCEP y los registros de IIS de NDES muestran errores HTTP 403.

Causa raíz: La cuenta de servicio del Intune Certificate Connector carece de los permisos necesarios en la plantilla de certificado, o el filtrado de URL en su firewall está bloqueando los parámetros de cadena de consulta específicos utilizados por SCEP.

Mitigación: Verifique que la cuenta del conector tenga permisos de 'Lectura' e 'Inscripción' en la plantilla de la CA. Revise los registros del firewall para asegurarse de que las URL que contienen ?operation=GetCACaps no estén siendo bloqueadas.

ROI e impacto empresarial

La transición al despliegue de certificados 802.1X de Microsoft Intune ofrece retornos medibles en seguridad y operaciones.

- Reducción de tickets de soporte: El WiFi basado en contraseñas genera un volumen significativo de tickets de soporte (vencimientos de contraseñas, bloqueos, errores tipográficos). La autenticación basada en certificados es invisible para el usuario, lo que normalmente reduce el volumen de tickets del helpdesk relacionados con WiFi en un 70-80%.

- Postura de seguridad mejorada: EAP-TLS elimina el riesgo de recolección de credenciales y ataques de intermediario (MitM). Esto es fundamental para el cumplimiento de marcos como PCI DSS y GDPR, particularmente en el Sector salud y entornos de retail.

- Incorporación fluida: Para las organizaciones que gestionan grandes flotas de dispositivos Apple junto con Windows, la integración de Intune con los flujos de trabajo de MDM existentes (consulte nuestra guía sobre Jamf y RADIUS: Autenticación WiFi basada en certificados para flotas de dispositivos Apple ) garantiza una experiencia de aprovisionamiento unificada y zero-touch desde el primer día.

Términos clave y definiciones

SCEP (Simple Certificate Enrollment Protocol)

A protocol that allows devices to request digital certificates from a Certificate Authority, where the private key is generated and stored securely on the device itself.

The recommended method for deploying WiFi authentication certificates due to its high security and scalability.

PKCS (Public Key Cryptography Standards)

A set of standards where both the public and private keys are generated by the Certificate Authority and then securely delivered to the endpoint.

Often used for S/MIME email encryption, but less ideal for WiFi due to the network transmission of the private key.

NDES (Network Device Enrollment Service)

A Microsoft Windows Server role that acts as a bridge, allowing devices without domain credentials to obtain certificates via SCEP.

A required infrastructure component when implementing SCEP certificate deployment with Microsoft Intune.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure 802.1X authentication method, requiring both the server and the client to present valid digital certificates.

The target authentication protocol that the Intune WiFi and certificate profiles are designed to enable.

CRL (Certificate Revocation List)

A list published by the Certificate Authority containing the serial numbers of certificates that have been revoked before their expiration date.

Critical for security; RADIUS servers must check the CRL to ensure terminated employees cannot access the WiFi using an otherwise valid certificate.

Intune Certificate Connector

A software agent installed on an on-premises Windows Server that brokers requests between Microsoft Intune and the internal Certificate Authority.

Required for both SCEP (to validate requests) and PKCS (to export keys) deployments.

Subject Alternative Name (SAN)

An extension to a digital certificate that allows multiple values (like UPN, email, or MAC address) to be associated with the certificate.

Configured in the Intune SCEP profile to ensure the RADIUS server can accurately identify the user or device.

Azure AD Application Proxy

A feature that provides secure remote access to on-premises web applications without requiring a VPN or opening inbound firewall ports.

The best practice method for securely publishing the internal NDES server URL to the internet for remote device enrollment.

Casos de éxito

A national retail chain with 500 locations is migrating from WPA2-Personal (Pre-Shared Key) to WPA3-Enterprise for their store associate tablets (Android Enterprise Dedicated Devices). They use Intune for MDM. How should they architect the certificate deployment?

- Deploy an NDES server published via Azure AD App Proxy.

- Create a Device-based SCEP certificate profile in Intune, as these are dedicated (kiosk) devices not tied to a specific user. Use

CN={{AAD_Device_ID}}for the Subject Name. - Deploy the Root CA profile to the 'All Store Tablets' Azure AD Device Group.

- Deploy the SCEP profile to the same 'All Store Tablets' group.

- Create a Wi-Fi profile configured for WPA3-Enterprise, EAP-TLS, referencing the SCEP profile, and deploy it to the same group.

- Configure the central RADIUS servers to authenticate the device certificates against the Active Directory computer objects.

A large conference centre uses Purple for their [WiFi Analytics](/products/wifi-analytics) and Guest WiFi, but needs to secure their internal staff network. Staff use a mix of corporate-owned Windows laptops and BYOD iOS devices. How do they handle the Intune deployment for the BYOD devices?

- Require BYOD users to enroll their iOS devices via Intune User Enrollment (creating a secure work partition).

- Create a User-based SCEP certificate profile using

CN={{UserPrincipalName}}. - Deploy the Root CA, SCEP, and Wi-Fi profiles to an Azure AD User Group (e.g., 'All Staff').

- When the user enrolls their personal device, Intune pushes the profiles specifically to the managed work partition.

- The device connects to the staff SSID using the user's identity, allowing the RADIUS server to apply role-based access control (VLAN assignment) based on their AD group membership.

Análisis de escenarios

Q1. You have deployed the Root CA, SCEP, and Wi-Fi profiles to your Windows 10 devices. The certificates install successfully, but the Wi-Fi profile fails to apply, showing 'Error' in the Intune console. What is the most likely cause?

💡 Sugerencia:Check how the profiles are assigned to Azure AD groups.

Mostrar enfoque recomendado

The most likely cause is a mismatch in group targeting. If the SCEP profile was assigned to a User Group, but the Wi-Fi profile was assigned to a Device Group, Intune cannot resolve the dependency between them. All three profiles (Root, SCEP, Wi-Fi) must be targeted to the exact same group type.

Q2. Your security team mandates that private keys must never be transmitted across the network, even if encrypted. Which certificate deployment method must you use in Intune, and what additional infrastructure server is required?

💡 Sugerencia:Think about where the key pair is generated.

Mostrar enfoque recomendado

You must use SCEP (Simple Certificate Enrollment Protocol). Because SCEP instructs the endpoint device to generate the private key locally, it never traverses the network. This deployment requires a Network Device Enrollment Service (NDES) server to act as a bridge to the Certificate Authority.

Q3. A remote employee provisions a new laptop at home via Windows Autopilot. The Intune profiles deploy successfully, but the device fails to obtain the SCEP certificate. What infrastructure configuration is likely missing?

💡 Sugerencia:How does the device reach the internal CA from the internet?

Mostrar enfoque recomendado

The NDES server has likely not been published to the internet. For remote devices to request certificates before arriving at the corporate office, the NDES URL must be externally accessible, ideally published securely via Azure AD Application Proxy.

Conclusiones clave

- ✓802.1X EAP-TLS is the standard for secure enterprise WiFi, requiring client certificates on all devices.

- ✓Microsoft Intune automates certificate deployment at scale using SCEP or PKCS profiles.

- ✓SCEP is highly recommended for WiFi as the private key is generated locally and never leaves the device.

- ✓Deployment requires a strict sequence: 1) Trusted Root, 2) SCEP Profile, 3) Wi-Fi Profile.

- ✓Group targeting (User vs. Device) must be identical across all three profiles to prevent dependency failures.

- ✓NDES servers should be published via Azure AD App Proxy to allow secure, remote certificate provisioning.

- ✓Strict CRL checking on the RADIUS server is mandatory to ensure revoked certificates cannot access the network.