Distribuzione dei certificati WiFi di Microsoft Intune tramite SCEP e PKCS

Questa guida fornisce un riferimento tecnico passo-passo per la distribuzione dei certificati di autenticazione WiFi tramite Microsoft Intune utilizzando SCEP e PKCS. È progettata per IT manager e architetti di rete che implementano il WiFi 802.1X senza password per garantire una connettività sicura e fluida negli ambienti aziendali.

- Executive Summary

- Technical Deep-Dive: SCEP vs. PKCS

- SCEP (Simple Certificate Enrollment Protocol)

- PKCS (Public Key Cryptography Standards)

- Implementation Guide: The Deployment Sequence

- Step 1: Distribuzione del profilo del certificato Root attendibile

- Step 2: Configurazione del profilo del certificato SCEP

- Step 3: Distribuzione del profilo WiFi 802.1X

- Best Practices & Industry Standards

- Posizionamento e sicurezza del server NDES

- Controllo RADIUS e CRL

- Troubleshooting & Risk Mitigation

- Problema: il profilo WiFi non viene applicato

- Problema: errori NDES 403 Forbidden

- ROI & Business Impact

Executive Summary

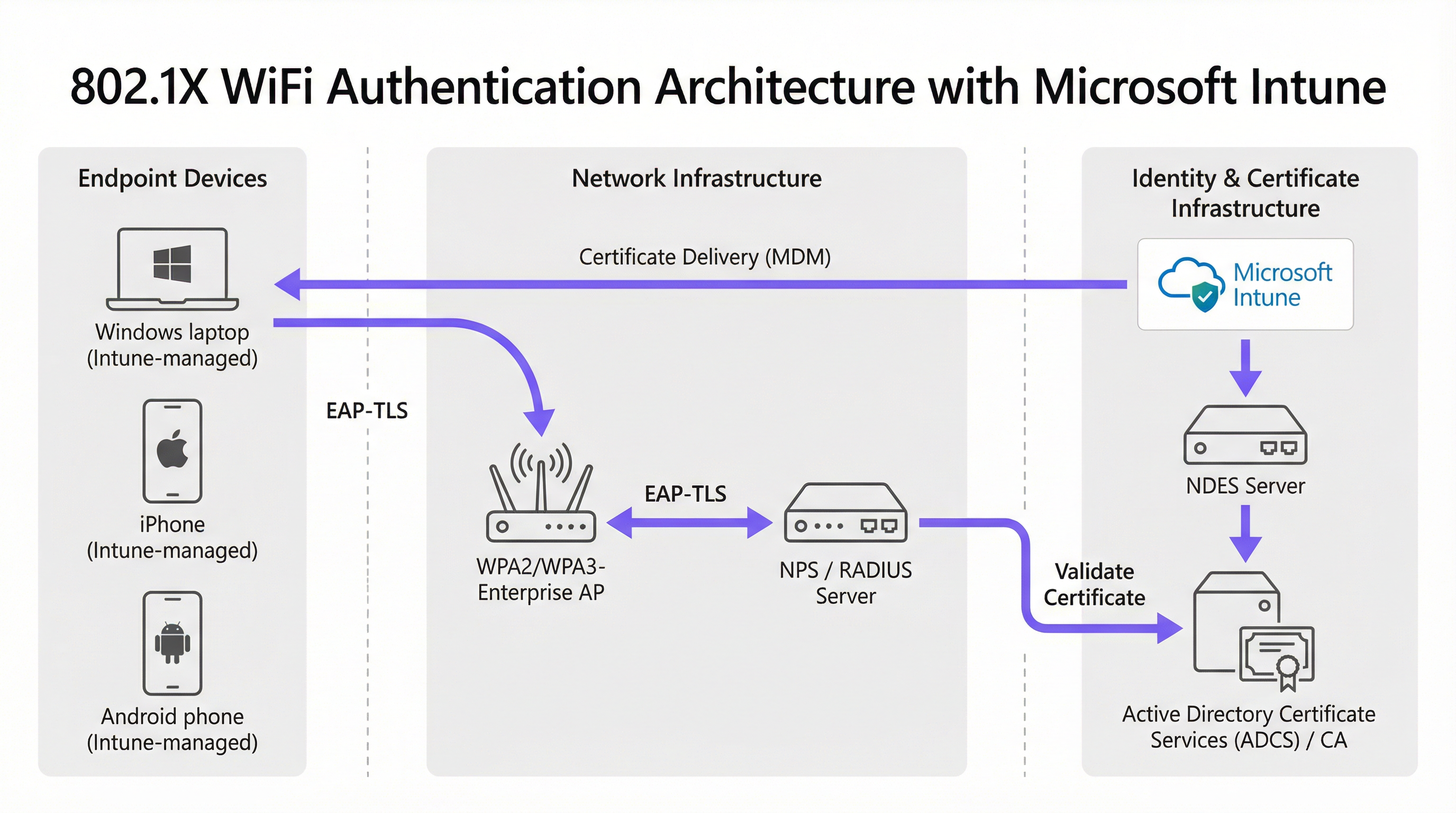

Per le sedi aziendali—che si tratti di un vivace ambiente Hospitality , di un'operazione Retail multi-sito o di un moderno campus aziendale—affidarsi a chiavi pre-condivise o a Captive Portal di base per il WiFi del personale rappresenta una vulnerabilità di sicurezza e un collo di bottiglia operativo. L'architettura di rete moderna richiede l'autenticazione 802.1X tramite EAP-TLS, garantendo che ogni dispositivo sia verificato crittograficamente prima di accedere alla rete.

Tuttavia, la sfida risiede nella distribuzione: come distribuire certificati client univoci a migliaia di dispositivi Windows, iOS e Android senza sommergere l'helpdesk di ticket di supporto? Microsoft Intune risolve questo problema attraverso la gestione automatizzata del ciclo di vita dei certificati. Sfruttando i profili di certificato SCEP (Simple Certificate Enrollment Protocol) o PKCS (Public Key Cryptography Standards), i team IT possono distribuire silenziosamente certificati root e client attendibili agli endpoint gestiti.

Questa guida fornisce un blueprint architetturale definitivo e una strategia di implementazione passo-passo per la distribuzione dei certificati WiFi di Intune. Esploreremo le differenze critiche tra SCEP e PKCS, dettaglieremo l'esatta sequenza di distribuzione necessaria per il successo e delineeremo strategie di mitigazione del rischio nel mondo reale per garantire che il tuo Guest WiFi e le reti aziendali rimangano sicuri e performanti.

Ascolta il briefing del podcast di accompagnamento:

Technical Deep-Dive: SCEP vs. PKCS

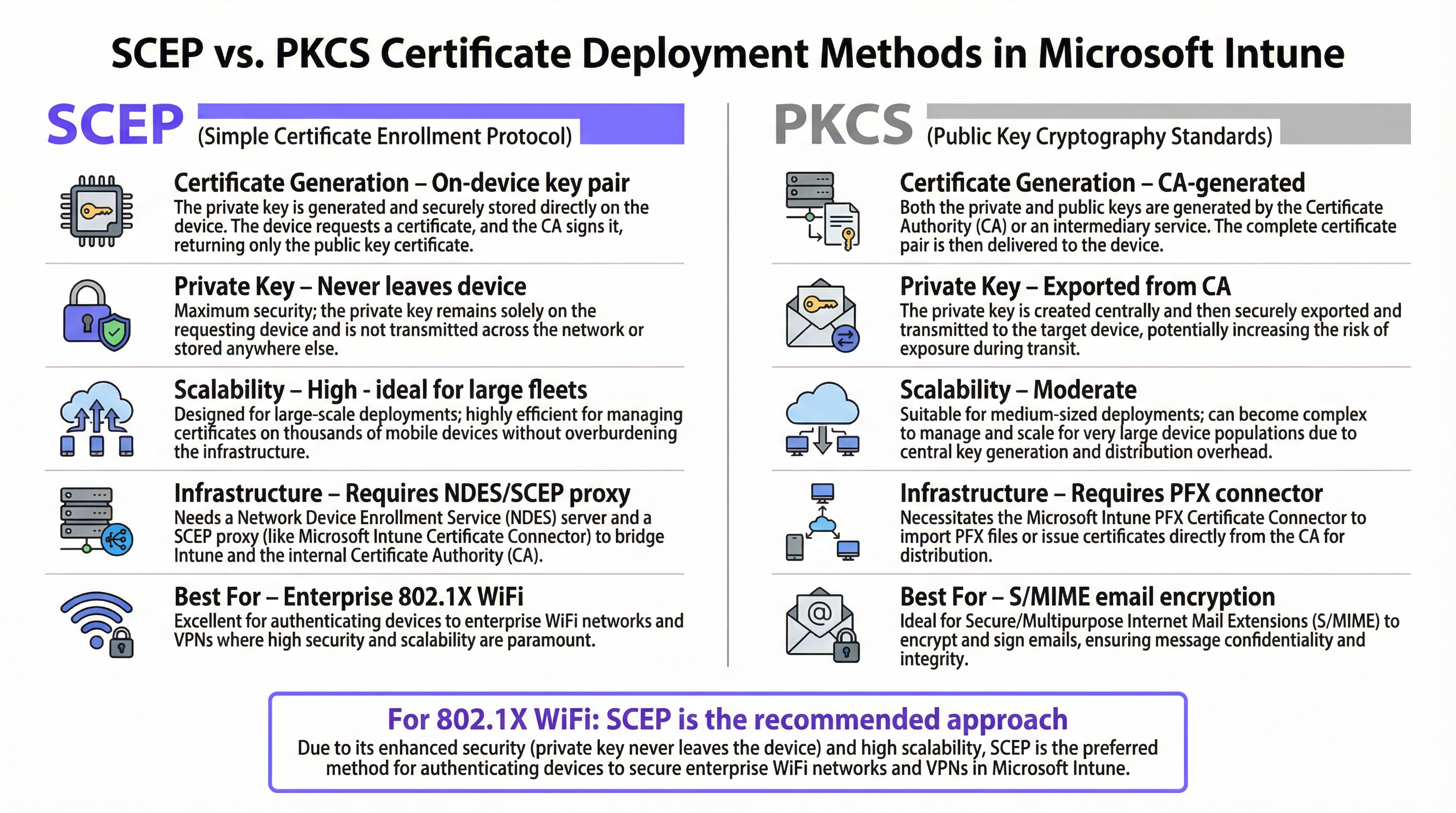

Quando si progetta la strategia di distribuzione dei certificati WiFi di Intune, la prima decisione architetturale è la selezione del meccanismo di consegna dei certificati. Intune supporta sia SCEP che PKCS, ma operano in modo fondamentalmente diverso.

SCEP (Simple Certificate Enrollment Protocol)

SCEP è lo standard di settore per la registrazione dei dispositivi aziendali. In un workflow SCEP, il servizio Intune istruisce l'endpoint a generare la propria coppia di chiavi privata/pubblica. Il dispositivo crea quindi una Certificate Signing Request (CSR) e la invia tramite un server Network Device Enrollment Service (NDES) alla tua Certificate Authority (CA). La CA firma la richiesta e restituisce il certificato pubblico al dispositivo.

Il vantaggio critico in termini di sicurezza di SCEP è che la chiave privata non lascia mai il dispositivo. Viene generata localmente, memorizzata nell'enclave sicura del dispositivo (come il TPM su Windows o il Secure Enclave su iOS) e non viene mai trasmessa sulla rete. Questo rende SCEP l'approccio caldamente raccomandato per l'autenticazione 802.1X.

PKCS (Public Key Cryptography Standards)

Al contrario, con PKCS, la Certificate Authority genera centralmente sia la chiave pubblica che quella privata. Il Microsoft Intune Certificate Connector esporta quindi in modo sicuro questa coppia di chiavi e la invia al dispositivo di destinazione.

Sebbene PKCS elimini la necessità di distribuire e mantenere un server NDES—semplificando l'impronta dell'infrastruttura—introduce un rischio di sicurezza teorico perché la chiave privata viene trasmessa sulla rete. PKCS è generalmente più adatto per casi d'uso in cui è richiesto il deposito delle chiavi (key escrow), come la crittografia e-mail S/MIME, piuttosto che per l'autenticazione di rete.

Implementation Guide: The Deployment Sequence

La configurazione corretta di un profilo WiFi di Intune per 802.1X richiede il rigoroso rispetto di una specifica sequenza di distribuzione. Le dipendenze del profilo Intune impongono che la fiducia debba essere stabilita prima che l'autenticazione possa essere configurata.

Step 1: Distribuzione del profilo del certificato Root attendibile

Prima che qualsiasi dispositivo possa richiedere un certificato client o considerare attendibile il server RADIUS, deve considerare attendibile la Certificate Authority emittente.

- Esporta il certificato della tua Root CA (e qualsiasi certificato di CA intermedia) come file

.cer. - Nel centro di amministrazione di Microsoft Endpoint Manager, vai su Dispositivi > Profili di configurazione > Crea profilo.

- Seleziona la piattaforma di destinazione (ad esempio, Windows 10 e versioni successive) e scegli il tipo di profilo Certificato attendibile.

- Carica il file

.cere distribuisci questo profilo ai gruppi di dispositivi di destinazione.

Regola empirica: punta sempre agli stessi gruppi (Utenti o Dispositivi) in tutti i profili correlati per evitare discrepanze nella distribuzione.

Step 2: Configurazione del profilo del certificato SCEP

Una volta stabilita la fiducia, configura il profilo SCEP per istruire i dispositivi su come ottenere il loro certificato client.

- Crea un nuovo profilo di configurazione e seleziona Certificato SCEP.

- Configura il Formato del nome del soggetto. Per l'autenticazione guidata dall'utente,

CN={{UserPrincipalName}}è lo standard. Per l'autenticazione del dispositivo, usaCN={{AAD_Device_ID}}. - Imposta l'Utilizzo chiave su

Firma digitaleeCrittografia chiave. - In Utilizzo chiave avanzato, specifica

Autenticazione client(OID: 1.3.6.1.5.5.7.3.2). - Collega questo profilo al profilo del certificato Root attendibile creato nel Passaggio 1.

- Fornisci l'URL esterno del tuo server NDES.

Step 3: Distribuzione del profilo WiFi 802.1X

L'ultimo passaggio consiste nell'invio della configurazione WiFi che lega i certificati all'SSID di rete.

- Crea un profilo di configurazione Wi-Fi.

- Inserisci il Nome della rete (SSID) esattamente come viene trasmesso dai tuoi Wireless Access Points .

- Seleziona WPA2-Enterprise o WPA3-Enterprise come tipo di sicurezza.

- Imposta il Tipo EAP su EAP-TLS.

- Nelle impostazioni di autenticazione, seleziona il profilo del certificato SCEP creato nel Passaggio 2 come certificato di autenticazione client.

- Specifica il certificato Root attendibile per la convalida del server per garantire che il dispositivo si connetta solo al tuo server RADIUS legittimo.

Best Practices & Industry Standards

Quando si implementa la distribuzione dei certificati WiFi di Intune, attenersi alle seguenti best practice indipendenti dal fornitore per garantire conformità e affidabilità.

Posizionamento e sicurezza del server NDES

Il server NDES deve essere accessibile da Internet per consentire ai dispositivi remoti di fornire i certificati prima di arrivare in sede. Tuttavia, esporre un server interno direttamente a Internet rappresenta un rischio significativo per la sicurezza.

Raccomandazione: Pubblica l'URL NDES utilizzando Azure AD Application Proxy. Ciò fornisce un accesso remoto sicuro senza aprire porte in entrata nel firewall e consente di applicare criteri di accesso condizionale al flusso di registrazione.

Controllo RADIUS e CRL

La distribuzione dei certificati è solo metà dell'equazione di sicurezza; la revoca è altrettanto critica. Se un dipendente viene licenziato, la disattivazione del suo account Active Directory potrebbe non revocare immediatamente il suo accesso WiFi se il suo certificato client rimane valido e il server RADIUS non controlla rigorosamente la Certificate Revocation List (CRL).

Raccomandazione: Configura il tuo Network Policy Server (NPS) o il server RADIUS per imporre un controllo rigoroso della CRL. Assicurati che i tuoi CRL Distribution Points (CDP) siano altamente disponibili; se il server RADIUS non riesce a raggiungere la CRL, l'autenticazione fallirà, causando un'interruzione diffusa.

Per ulteriori approfondimenti sulla progettazione di reti sicure, consulta I principali vantaggi della SD WAN per le aziende moderne .

Troubleshooting & Risk Mitigation

Anche con una pianificazione meticolosa, la distribuzione dei certificati può incontrare problemi. Ecco le modalità di guasto comuni e le strategie di mitigazione.

Problema: il profilo WiFi non viene applicato

Sintomo: il dispositivo riceve i certificati Root attendibile e SCEP, ma il profilo WiFi appare come 'Errore' o 'Non applicabile' in Intune.

Causa principale: questo è quasi sempre causato da una mancata corrispondenza nel targeting dei gruppi. Se il profilo SCEP è assegnato a un Gruppo Utenti, ma il profilo WiFi è assegnato a un Gruppo Dispositivi, Intune non può risolvere la dipendenza.

Mitigazione: controlla le tue assegnazioni. Assicurati che i profili Root attendibile, SCEP e WiFi siano tutti distribuiti esattamente allo stesso gruppo Azure AD.

Problema: errori NDES 403 Forbidden

Sintomo: i dispositivi non riescono a recuperare il certificato SCEP e i log IIS di NDES mostrano errori HTTP 403.

Causa principale: l'account di servizio Intune Certificate Connector non dispone delle autorizzazioni necessarie sul modello di certificato, oppure il filtraggio degli URL sul firewall sta bloccando i parametri specifici della stringa di query utilizzati da SCEP.

Mitigazione: verifica che l'account del connettore disponga delle autorizzazioni 'Lettura' e 'Registrazione' sul modello della CA. Controlla i log del firewall per assicurarti che gli URL contenenti ?operation=GetCACaps non vengano bloccati.

ROI & Business Impact

Il passaggio alla distribuzione dei certificati 802.1X di Microsoft Intune offre ritorni misurabili in termini di sicurezza e operazioni.

- Riduzione dei ticket dell'helpdesk: il WiFi basato su password genera un volume significativo di ticket di supporto (scadenze delle password, blocchi, errori di battitura). L'autenticazione basata su certificato è invisibile all'utente, riducendo in genere il volume dell'helpdesk relativo al WiFi del 70-80%.

- Miglioramento della postura di sicurezza: EAP-TLS elimina il rischio di raccolta delle credenziali e di attacchi Man-in-the-Middle (MitM). Questo è fondamentale per la conformità a framework come PCI DSS e GDPR, in particolare negli ambienti Healthcare e retail.

- Onboarding fluido: per le organizzazioni che gestiscono grandi flotte di dispositivi Apple insieme a Windows, l'integrazione di Intune con i flussi di lavoro MDM esistenti (vedi la nostra guida su Jamf e RADIUS: autenticazione WiFi basata su certificato per flotte di dispositivi Apple ) garantisce un'esperienza di provisioning zero-touch unificata fin dal primo giorno.

Termini chiave e definizioni

SCEP (Simple Certificate Enrollment Protocol)

A protocol that allows devices to request digital certificates from a Certificate Authority, where the private key is generated and stored securely on the device itself.

The recommended method for deploying WiFi authentication certificates due to its high security and scalability.

PKCS (Public Key Cryptography Standards)

A set of standards where both the public and private keys are generated by the Certificate Authority and then securely delivered to the endpoint.

Often used for S/MIME email encryption, but less ideal for WiFi due to the network transmission of the private key.

NDES (Network Device Enrollment Service)

A Microsoft Windows Server role that acts as a bridge, allowing devices without domain credentials to obtain certificates via SCEP.

A required infrastructure component when implementing SCEP certificate deployment with Microsoft Intune.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure 802.1X authentication method, requiring both the server and the client to present valid digital certificates.

The target authentication protocol that the Intune WiFi and certificate profiles are designed to enable.

CRL (Certificate Revocation List)

A list published by the Certificate Authority containing the serial numbers of certificates that have been revoked before their expiration date.

Critical for security; RADIUS servers must check the CRL to ensure terminated employees cannot access the WiFi using an otherwise valid certificate.

Intune Certificate Connector

A software agent installed on an on-premises Windows Server that brokers requests between Microsoft Intune and the internal Certificate Authority.

Required for both SCEP (to validate requests) and PKCS (to export keys) deployments.

Subject Alternative Name (SAN)

An extension to a digital certificate that allows multiple values (like UPN, email, or MAC address) to be associated with the certificate.

Configured in the Intune SCEP profile to ensure the RADIUS server can accurately identify the user or device.

Azure AD Application Proxy

A feature that provides secure remote access to on-premises web applications without requiring a VPN or opening inbound firewall ports.

The best practice method for securely publishing the internal NDES server URL to the internet for remote device enrollment.

Casi di studio

A national retail chain with 500 locations is migrating from WPA2-Personal (Pre-Shared Key) to WPA3-Enterprise for their store associate tablets (Android Enterprise Dedicated Devices). They use Intune for MDM. How should they architect the certificate deployment?

- Deploy an NDES server published via Azure AD App Proxy.

- Create a Device-based SCEP certificate profile in Intune, as these are dedicated (kiosk) devices not tied to a specific user. Use

CN={{AAD_Device_ID}}for the Subject Name. - Deploy the Root CA profile to the 'All Store Tablets' Azure AD Device Group.

- Deploy the SCEP profile to the same 'All Store Tablets' group.

- Create a Wi-Fi profile configured for WPA3-Enterprise, EAP-TLS, referencing the SCEP profile, and deploy it to the same group.

- Configure the central RADIUS servers to authenticate the device certificates against the Active Directory computer objects.

A large conference centre uses Purple for their [WiFi Analytics](/products/wifi-analytics) and Guest WiFi, but needs to secure their internal staff network. Staff use a mix of corporate-owned Windows laptops and BYOD iOS devices. How do they handle the Intune deployment for the BYOD devices?

- Require BYOD users to enroll their iOS devices via Intune User Enrollment (creating a secure work partition).

- Create a User-based SCEP certificate profile using

CN={{UserPrincipalName}}. - Deploy the Root CA, SCEP, and Wi-Fi profiles to an Azure AD User Group (e.g., 'All Staff').

- When the user enrolls their personal device, Intune pushes the profiles specifically to the managed work partition.

- The device connects to the staff SSID using the user's identity, allowing the RADIUS server to apply role-based access control (VLAN assignment) based on their AD group membership.

Analisi degli scenari

Q1. You have deployed the Root CA, SCEP, and Wi-Fi profiles to your Windows 10 devices. The certificates install successfully, but the Wi-Fi profile fails to apply, showing 'Error' in the Intune console. What is the most likely cause?

💡 Suggerimento:Check how the profiles are assigned to Azure AD groups.

Mostra l'approccio consigliato

The most likely cause is a mismatch in group targeting. If the SCEP profile was assigned to a User Group, but the Wi-Fi profile was assigned to a Device Group, Intune cannot resolve the dependency between them. All three profiles (Root, SCEP, Wi-Fi) must be targeted to the exact same group type.

Q2. Your security team mandates that private keys must never be transmitted across the network, even if encrypted. Which certificate deployment method must you use in Intune, and what additional infrastructure server is required?

💡 Suggerimento:Think about where the key pair is generated.

Mostra l'approccio consigliato

You must use SCEP (Simple Certificate Enrollment Protocol). Because SCEP instructs the endpoint device to generate the private key locally, it never traverses the network. This deployment requires a Network Device Enrollment Service (NDES) server to act as a bridge to the Certificate Authority.

Q3. A remote employee provisions a new laptop at home via Windows Autopilot. The Intune profiles deploy successfully, but the device fails to obtain the SCEP certificate. What infrastructure configuration is likely missing?

💡 Suggerimento:How does the device reach the internal CA from the internet?

Mostra l'approccio consigliato

The NDES server has likely not been published to the internet. For remote devices to request certificates before arriving at the corporate office, the NDES URL must be externally accessible, ideally published securely via Azure AD Application Proxy.

Punti chiave

- ✓802.1X EAP-TLS is the standard for secure enterprise WiFi, requiring client certificates on all devices.

- ✓Microsoft Intune automates certificate deployment at scale using SCEP or PKCS profiles.

- ✓SCEP is highly recommended for WiFi as the private key is generated locally and never leaves the device.

- ✓Deployment requires a strict sequence: 1) Trusted Root, 2) SCEP Profile, 3) Wi-Fi Profile.

- ✓Group targeting (User vs. Device) must be identical across all three profiles to prevent dependency failures.

- ✓NDES servers should be published via Azure AD App Proxy to allow secure, remote certificate provisioning.

- ✓Strict CRL checking on the RADIUS server is mandatory to ensure revoked certificates cannot access the network.