Ubiquiti UniFi y Purple WiFi: Guía de integración

This guide provides a definitive technical reference for integrating the Purple WiFi intelligence platform with Ubiquiti UniFi network deployments, covering architecture, step-by-step controller configuration, and GDPR-compliant data capture. It is designed for IT managers, network architects, and operations directors who need to deploy a secure, feature-rich guest WiFi experience across hospitality, retail, events, and public-sector environments. By correctly configuring the UniFi Network Controller to leverage Purple's external captive portal, organisations can transform a standard cost centre into a valuable source of visitor analytics and marketing intelligence.

🎧 Escucha esta guía

Ver transcripción

Resumen ejecutivo

Ubiquiti UniFi es una de las plataformas WiFi empresariales con mayor implementación en el mundo, en la que confían hoteles, cadenas minoristas, estadios y organizaciones del sector público por su rendimiento, escalabilidad y rentabilidad. Sin embargo, las capacidades nativas de su portal de invitados son limitadas. La plataforma de inteligencia WiFi de Purple resuelve esta brecha integrándose directamente con el UniFi Network Controller a través de su función External Portal Server, ofreciendo una experiencia de Captive Portal totalmente personalizada y rica en análisis sin requerir hardware adicional.

Esta guía proporciona una referencia técnica completa para dicha integración. Cubre la arquitectura subyacente, un proceso de configuración paso a paso tanto para las versiones actuales (v7.4+) como para las anteriores (v7.3 y anteriores) de UniFi, las mejores prácticas de seguridad y cumplimiento, y un marco estructurado para la resolución de problemas. Las organizaciones que completan esta integración obtienen acceso a análisis de visitantes en tiempo real, captura de datos en cumplimiento con el GDPR, integración con CRM y la capacidad de enviar comunicaciones de marketing dirigidas, transformando el WiFi de invitados de un centro de costos a un activo comercial medible.

Análisis técnico detallado

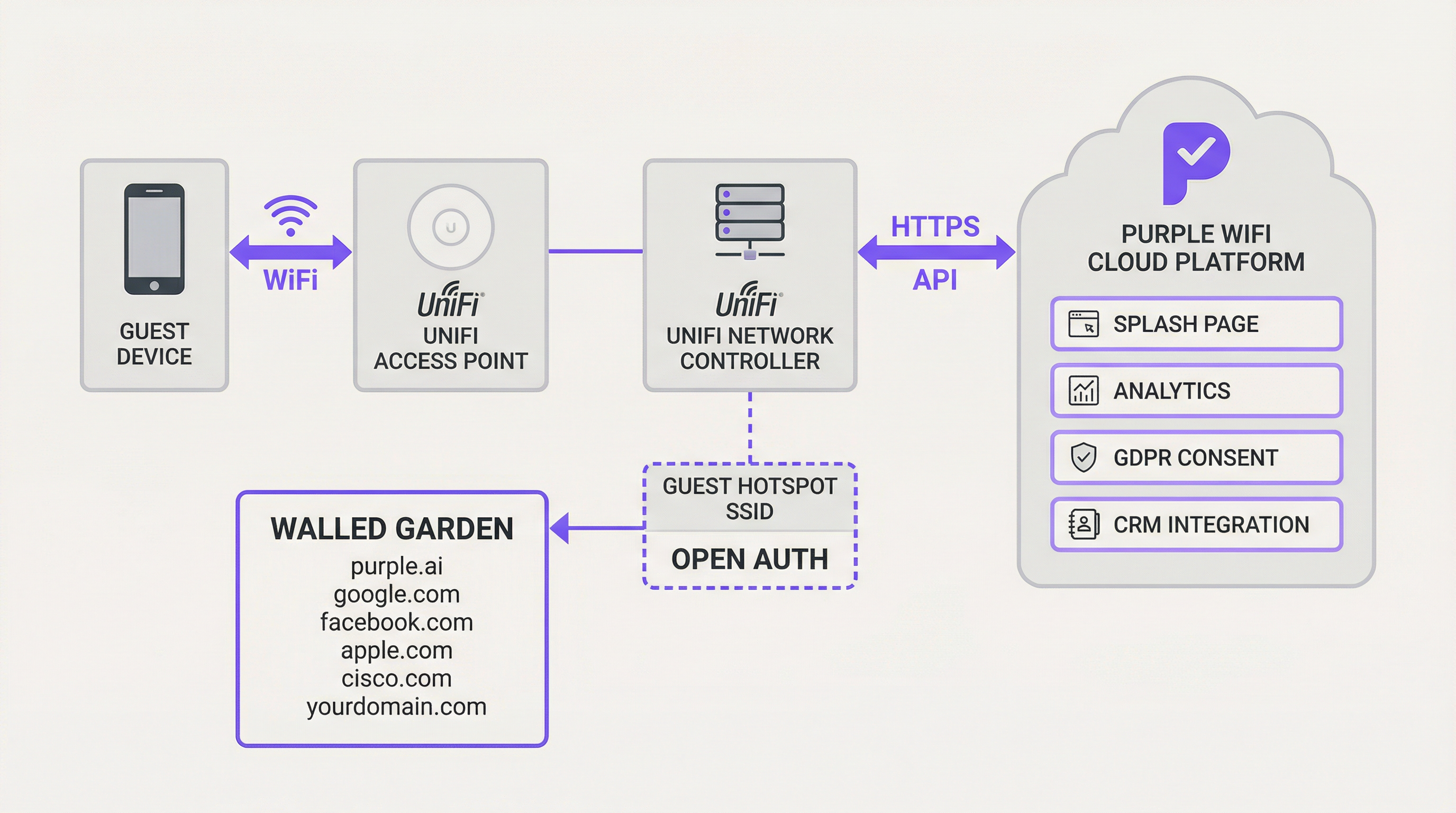

La integración entre Ubiquiti UniFi y Purple depende de la funcionalidad External Portal Server de UniFi. Esta función redirige a los usuarios invitados desde el controlador local de UniFi hacia un Captive Portal de terceros designado, en este caso, la plataforma de Purple. El mecanismo subyacente se basa en una serie de redireccionamientos HTTP y llamadas a la API que gestionan el ciclo de vida de la autorización del invitado.

Cuando un invitado se conecta al SSID de autenticación abierta designado, el controlador de UniFi coloca su dispositivo en un estado "pendiente". En este estado, todo el tráfico HTTP es interceptado y redirigido a la URL de la página de inicio (splash page) de Purple, con parámetros clave añadidos a la cadena de consulta de la URL: la dirección MAC del invitado, la dirección MAC del AP y el identificador del sitio. La plataforma de Purple captura estos parámetros, presenta la experiencia de inicio de sesión adecuada y, tras la autenticación exitosa del usuario (ya sea mediante inicio de sesión social, formulario de correo electrónico o cupón), realiza una llamada segura a la API por HTTPS de vuelta al UniFi Network Controller para autorizar la dirección MAC del invitado por una duración de sesión específica. Esta autorización cambia el dispositivo del estado "pendiente" al estado "autorizado", otorgándole acceso a internet.

Un componente crítico de esta arquitectura es el Walled Garden (jardín vallado): una lista blanca de direcciones IP y dominios a los que los dispositivos invitados tienen permitido acceder antes de la autenticación. Esto es esencial para permitir el acceso a los propios dominios de Purple, a los proveedores de inicio de sesión social (Facebook, Google), a los puntos de enlace de detección CNA de Apple y a cualquier otro servicio externo requerido. Sin un Walled Garden configurado correctamente, el Captive Portal no se cargará en absoluto.

Para implementaciones más avanzadas, la función PurpleConnex de Purple introduce la compatibilidad con Passpoint (IEEE 802.11u), utilizando un servidor RADIUS para una reconexión fluida y sin credenciales para los usuarios recurrentes. Esto requiere configurar un perfil RADIUS dentro de UniFi que apunte al servidor de autenticación de Purple en la IP 34.150.158.147, en los puertos 1812 (autenticación) y 1813 (contabilidad).

Guía de implementación

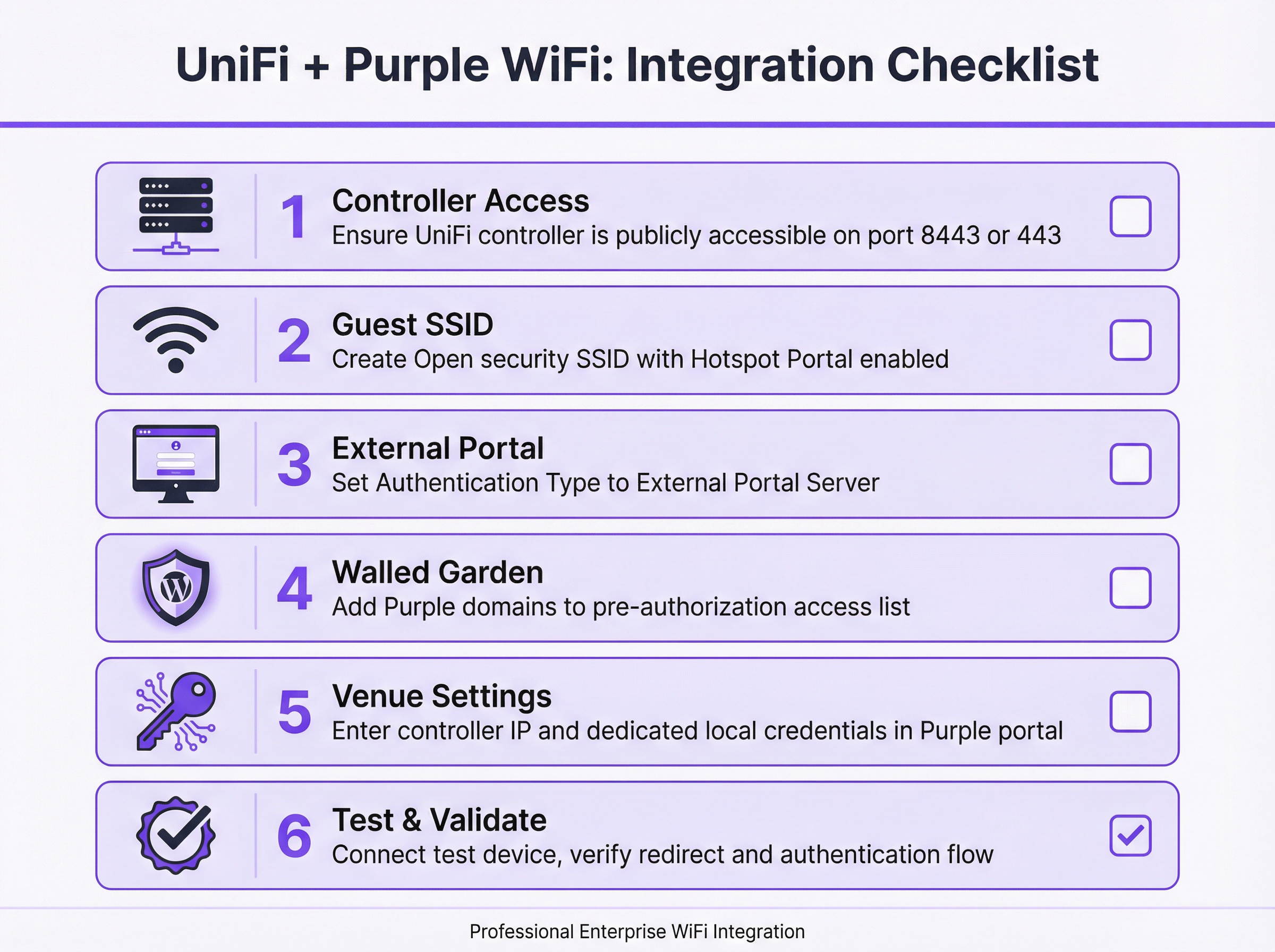

Esta sección proporciona una guía paso a paso para configurar su UniFi Network Controller para integrarse con Purple. Las siguientes instrucciones se aplican a la versión 7.4 o posterior de la UniFi Network Application. Para versiones anteriores (v7.3 y anteriores), los principios de configuración son idénticos, pero la ruta de navegación difiere ligeramente, utilizando Profiles > Guest Hotspot en lugar de Hotspot Manager.

Paso 1: Verificar y establecer la accesibilidad del controlador. Antes de comenzar cualquier configuración, confirme que su UniFi Network Controller sea accesible desde el internet público. La plataforma en la nube de Purple debe poder comunicarse con la API de su controlador para autorizar las sesiones de los invitados. Para los controladores UniFi basados en software, esto requiere una regla de reenvío de puertos (port forward) en su firewall que asigne el puerto TCP 8443 a la dirección IP de la LAN interna del controlador. Para implementaciones basadas en hardware, incluyendo UniFi Dream Machine Pro (UDM Pro), UDM Special Edition, UDR y CloudKey Gen2+, el puerto correspondiente es el TCP 443.

Paso 2: Crear una cuenta de administrador local dedicada. Por higiene de seguridad, nunca utilice las credenciales de su cuenta principal de superadministrador o en la nube de Ubiquiti para la integración de la API de Purple. Cree una nueva cuenta de administrador local dedicada en su controlador UniFi específicamente para este propósito. Esta cuenta debe tener privilegios administrativos completos para el sitio correspondiente. El uso de una cuenta dedicada limita el radio de impacto de cualquier posible compromiso de credenciales y garantiza que la integración no se vea interrumpida por cambios en su cuenta principal.

Paso 3: Crear el SSID del WiFi de invitados. En la UniFi Network Application, navegue a Settings > WiFi y haga clic en Create New. Asigne un nombre público (por ejemplo, 'Hotel Guest WiFi'). Establezca el Security Protocol en Open; esto es obligatorio para que funcione el mecanismo de redireccionamiento del Captive Portal. Asigne el SSID a su VLAN de invitados designada. Habilite el interruptor Hotspot Portal.

Paso 4: Configurar el Hotspot Portal y el External Server. Navegue a Hotspot Manager > Landing Page. En Authentication, seleccione External Portal Server e ingrese la dirección IP del External Portal proporcionada por Purple. En Settings, configure lo siguiente: habilite Secure Portal, habilite Redirect using Hostname e ingrese el Access Domain proporcionado por Purple, y asegúrese de que HTTPS Redirection esté configurado en Disabled. La Default Expiration de la sesión debe establecerse en 8 horas.

Paso 5: Configurar el Walled Garden. En la configuración del Hotspot Manager, localice la sección Pre-Authorization Access. Agregue todos los dominios de la lista proporcionada por Purple. Esta lista generalmente incluye los propios dominios de la plataforma de Purple, los dominios de los proveedores de inicio de sesión social (facebook.com, google.com, accounts.google.com), los puntos de enlace de detección del Captive Network Assistant (CNA) de Apple y cualquier otro servicio de terceros utilizado en su página de inicio. Este paso es la fuente más común de fallas en la implementación y debe completarse con precisión.

Paso 6: Ingresar los detalles del controlador en el portal de Purple. Inicie sesión en su cuenta de Purple y navegue a la configuración del Venue correspondiente. Ingrese la dirección IP pública o el nombre de host de su controlador UniFi y las credenciales de la cuenta de administrador local dedicada creada en el Paso 2. Guarde la configuración. Purple intentará validar la conexión.

Paso 7: Probar y validar. Utilizando un dispositivo móvil que no se haya conectado previamente a la red, conéctese al nuevo SSID de invitados. Debería ser redirigido automáticamente al Captive Portal de Purple. Autentíquese utilizando uno de los métodos configurados. Si tiene éxito, se le debería otorgar acceso a internet. Si el redireccionamiento falla o no se otorga acceso a internet después de la autenticación, consulte la sección de Resolución de problemas a continuación.

Mejores prácticas

La segmentación de la red es el requisito de seguridad fundamental para cualquier implementación de WiFi de invitados. El SSID de invitados debe asignarse a una VLAN dedicada que esté protegida por un firewall de todas las redes corporativas y administrativas. Esto evita que los dispositivos invitados accedan a recursos internos, cumple con los requisitos de aislamiento de red de PCI DSS y limita el impacto de cualquier incidente de seguridad en la red de invitados.

La gestión del ancho de banda es igualmente importante en entornos de alta densidad. La función de limitación de velocidad por usuario de UniFi debe configurarse para establecer límites razonables de carga y descarga para los usuarios invitados. Esto evita que un pequeño número de usuarios con alto consumo de ancho de banda degrade la experiencia de todos los invitados, lo cual es particularmente relevante en implementaciones en hoteles y centros de conferencias.

El Walled Garden requiere mantenimiento continuo. Los proveedores de inicio de sesión social y otros servicios de terceros actualizan periódicamente sus estructuras de dominio. Una revisión trimestral de la configuración del Walled Garden, comparada con la última lista de dominios recomendada por Purple, es una práctica operativa sólida. No mantener esta lista es la principal causa de fallas del portal posteriores a la implementación.

Para la integración de la API, utilice siempre una cuenta de administrador local dedicada en lugar de una cuenta vinculada a la nube. Esta es tanto una mejor práctica de seguridad como una medida de confiabilidad: las credenciales de las cuentas en la nube están sujetas a flujos de autenticación multifactor que pueden interrumpir las llamadas automatizadas a la API que realiza Purple para autorizar a los invitados.

Resolución de problemas y mitigación de riesgos

El modo de falla más común es un Captive Portal que no se carga. Cuando un invitado se conecta al SSID pero no ve ningún redireccionamiento, o la página del portal no se procesa, la causa raíz es casi invariablemente un Walled Garden incompleto. Comience la resolución de problemas conectando un dispositivo de prueba e intentando navegar a una URL HTTP conocida. Si el redireccionamiento ocurre pero la página no se carga, agregue los dominios faltantes al Walled Garden. Verifique también que el DNS de la red de invitados esté configurado correctamente para resolver nombres de host externos.

La segunda falla más común es un escenario en el que el invitado se autentica con éxito en el portal de Purple pero no se le otorga acceso a internet. Esto indica una falla en la comunicación de la API entre Purple y el controlador UniFi. Los pasos de diagnóstico son: primero, confirmar que el controlador sea accesible públicamente en el puerto correcto intentando acceder a él desde una red externa; segundo, verificar que las credenciales de administrador local ingresadas en el portal de Purple sean correctas y que la cuenta no haya sido bloqueada; tercero, revisar los registros de eventos del controlador UniFi en busca de errores de autenticación de la API.

Para las implementaciones en producción, la disponibilidad del controlador es un factor de riesgo crítico. Si el controlador UniFi se desconecta, las nuevas autorizaciones de invitados fallarán. Las estrategias de mitigación incluyen la implementación de un controlador UniFi alojado en la nube (que proporciona redundancia inherente), la implementación de un par de controladores de alta disponibilidad o la configuración de monitoreo y alertas sobre la disponibilidad del controlador. La plataforma de Purple pondrá en cola los intentos de autorización y volverá a intentarlo, pero un tiempo de inactividad prolongado del controlador resultará en una experiencia degradada para el invitado.

Desde una perspectiva de cumplimiento, los datos recopilados a través del Captive Portal están sujetos al GDPR y a las regulaciones de protección de datos equivalentes. La plataforma de Purple está diseñada para el cumplimiento, proporcionando gestión de consentimientos, herramientas para solicitudes de acceso de los interesados (DSAR) y políticas de retención de datos configurables. Sin embargo, la responsabilidad legal del procesamiento lícito de datos sigue siendo del operador del lugar. Asegúrese de que su política de privacidad esté claramente vinculada en la página de inicio, de que tenga una base legal documentada para la recopilación de datos y de que su configuración de retención de datos se alinee con la política de su organización.

ROI e impacto comercial

Integrar Purple con UniFi no es simplemente una actualización técnica; es una decisión comercial estratégica que transforma el WiFi de invitados de un centro de costos a un activo poderoso. El retorno de la inversión es medible en varias dimensiones clave.

La inteligencia empresarial es el principal impulsor de valor. Purple captura datos enriquecidos y anonimizados sobre el comportamiento de los visitantes, incluyendo la afluencia, los tiempos de permanencia, la frecuencia de las visitas y los patrones de movimiento. Para una cadena minorista, estos datos pueden informar directamente las decisiones sobre el diseño de la tienda, los niveles de personal y los tiempos de las promociones. Para un hotel, puede revelar qué comodidades se utilizan más y en qué horarios, lo que permite ventas adicionales más dirigidas y eficiencia operativa.

Las capacidades de marketing y participación representan un beneficio secundario significativo. Al capturar los datos de contacto de los invitados con su consentimiento, las organizaciones pueden construir una base de datos de marketing de origen (first-party) que no está sujeta a las limitaciones de la eliminación de cookies de terceros. Las campañas de correo electrónico posteriores a la visita, las encuestas de satisfacción y las invitaciones a programas de lealtad se pueden automatizar directamente desde la plataforma de Purple, impulsando mejoras medibles en las tasas de visitas recurrentes y el valor de vida del cliente.

Para grandes recintos como estadios, centros de conferencias y centros comerciales, la inteligencia operativa derivada de los análisis de afluencia en tiempo real y los mapas de calor puede impulsar ganancias de eficiencia significativas: optimizando los horarios de limpieza, el despliegue de seguridad y la ubicación de las concesiones minoristas en función de los datos reales de movimiento de los visitantes en lugar de suposiciones.

En ciertos contextos, la propia infraestructura de WiFi de invitados se puede monetizar a través de modelos de acceso por niveles, páginas de inicio patrocinadas o publicidad dirigida, creando un flujo de ingresos directo que compensa el costo de la inversión en infraestructura.

Términos clave y definiciones

Captive Portal

A web page displayed to newly connected users of a WiFi network before they are granted broader internet access. It controls access, authenticates users, and/or presents terms of service and marketing content.

In a UniFi/Purple integration, the UniFi controller redirects the guest to the Purple-hosted captive portal, which manages the entire guest experience including authentication, consent capture, and branding.

External Portal Server

A UniFi configuration option that delegates the captive portal experience to a third-party web application, rather than using UniFi's built-in portal. The UniFi controller redirects guests to the specified external URL and relies on that system to handle authentication and to call back to the controller's API to authorise the guest.

This is the core UniFi setting that enables the Purple integration. It is found under Hotspot Manager > Landing Page > Authentication in UniFi Network v7.4+.

Walled Garden

A whitelist of IP addresses, hostnames, and domains that a guest device is permitted to access before it has been authenticated by the captive portal. Traffic to non-whitelisted destinations is blocked until the guest completes the authentication flow.

This is critical for allowing the device to load the Purple splash page itself, as well as any third-party resources it relies on, such as social login providers or payment gateways. An incomplete Walled Garden is the leading cause of captive portal failures.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network service.

While the standard Purple integration uses the UniFi API for guest authorisation, the PurpleConnex (Passpoint) feature uses RADIUS to provide a more secure and seamless connection experience for returning users, eliminating the need to re-authenticate via the captive portal.

Passpoint (IEEE 802.11u / Hotspot 2.0)

A WiFi Alliance certification programme that enables automatic, secure authentication to WiFi networks without requiring the user to manually select a network or enter credentials. Devices with a Passpoint profile connect automatically and securely using EAP-based authentication.

Purple's PurpleConnex feature leverages Passpoint to provide a seamless reconnection experience for returning guests. Once a user has authenticated once via the captive portal, subsequent visits can connect automatically without seeing the splash page again.

SSID (Service Set Identifier)

The public name of a wireless local area network (WLAN) — the network name that appears when a user searches for available WiFi connections on their device.

For a guest network integration, a dedicated SSID is created with Open security and linked to the captive portal. This is kept separate from the corporate SSID, which uses WPA2/WPA3-Enterprise authentication.

VLAN (Virtual Local Area Network)

A method of creating logically separate networks on the same physical network infrastructure. Devices on different VLANs cannot communicate with each other without a router, providing network segmentation and security isolation.

Security best practice and PCI DSS compliance require that the guest SSID be placed on its own VLAN, completely isolated from the corporate, management, and POS networks. This prevents guest devices from accessing internal resources.

WISPr (Wireless Internet Service Provider Roaming)

An industry-standard protocol that defines how a client device discovers and authenticates to a WiFi hotspot captive portal. It uses HTTP redirects and XML-based authentication messages to manage the portal interaction.

UniFi's external portal functionality is based on WISPr principles. Understanding this protocol helps network engineers troubleshoot redirect failures and understand why certain client devices (particularly iOS and Android) behave differently when connecting to captive portal networks.

Port Forwarding

A network address translation (NAT) technique that maps an external port on a router or firewall to a specific internal IP address and port, allowing external services to initiate connections to devices on a private network.

If your UniFi controller is hosted on a local network, a port forward rule must be configured to allow the Purple cloud platform to reach the controller's API. The required port is 8443 for software controllers or 443 for hardware-based controllers.

PurpleConnex

Purple's implementation of the Passpoint (IEEE 802.11u) standard, which provides a secure, seamless WiFi connection for returning users using EAP-TTLS authentication via a dedicated RADIUS server. It eliminates the need for repeat visitors to re-authenticate via the captive portal.

PurpleConnex requires additional configuration in UniFi: a RADIUS profile pointing to Purple's authentication server and a separate Passpoint-enabled SSID. It is particularly valuable in hospitality and retail environments where repeat visitors are common.

Casos de éxito

A 250-room boutique hotel wants to replace its basic, unreliable guest WiFi with a premium, branded experience. Their goals are to capture guest email addresses for post-stay marketing, promote their spa and restaurant on the login page, and ensure seamless connectivity for guests with multiple devices. Their infrastructure consists of a UniFi Dream Machine Pro and 40 UniFi U6 Pro access points.

The recommended deployment integrates the UDM Pro with Purple via the External Portal Server method. A new 'Hotel Guest WiFi' SSID is created with Open security and assigned to a dedicated Guest VLAN (e.g., VLAN 20), which is firewalled from the hotel's management and POS networks. The Hotspot Portal is enabled and configured to use Purple as the external portal server. Since the UDM Pro uses port 443, a port forward rule is created on the UDM Pro's WAN interface mapping TCP 443 to the UDM Pro's LAN IP. A dedicated local administrator account ('purple-api') is created on the UDM Pro with full site privileges. In the Purple portal, a custom-branded splash page is designed featuring the hotel's logo, a simple email capture form with GDPR consent checkbox, and a prominent banner advertising the spa with a direct booking link. The Walled Garden is configured to include all Purple domains, Facebook, Google, and Apple CNA endpoints. The hotel's marketing team is given access to the Purple analytics dashboard, enabling them to track daily guest counts, peak connection times, and email capture rates. Within the first quarter, the hotel captures an average of 180 new email addresses per week, which are automatically synced to their CRM for post-stay campaign automation.

A retail chain with 20 stores across the UK, each equipped with UniFi APs managed by a single cloud-hosted UniFi controller, wants to use guest WiFi data to understand customer behaviour. The operations director needs to measure footfall, dwell time, and repeat visitor rates across all stores to inform a store layout redesign programme and evaluate the performance of in-store promotional campaigns.

The cloud-hosted UniFi controller already has a public hostname, so no port forwarding is required — this is a significant simplification of the deployment. A single guest SSID ('Brand WiFi') is configured and applied to all 20 sites via the UniFi controller's site management capabilities. The Hotspot Portal is configured to use Purple's external portal server. In the Purple portal, each of the 20 stores is configured as a separate venue, allowing for granular, store-level analytics. The splash page is designed for maximum adoption: a single 'Connect' button with a brief privacy notice, minimising friction. Within the Purple analytics platform, the operations director can view a comparative dashboard showing footfall, dwell time, and new vs. returning visitor ratios for each store. After 90 days of data collection, the analytics reveal that three stores have significantly higher dwell times than the others, correlating with a specific store layout. This insight directly informs the layout redesign programme, with the high-performing layout rolled out to all 20 stores. A promotional campaign is run across all stores simultaneously, and the Purple dashboard provides a clear before-and-after comparison of footfall and dwell time, demonstrating measurable campaign uplift.

Análisis de escenarios

Q1. A hotel IT manager has completed the UniFi/Purple integration configuration and tested it successfully in the office. However, after deploying to the live hotel environment, guests report that the captive portal page loads but the 'Login with Facebook' button does not work. What is the most likely cause and how should it be resolved?

💡 Sugerencia:Consider what resources the Facebook login button needs to load and function, and whether those resources are accessible to a guest device before authentication.

Mostrar enfoque recomendado

The most likely cause is that the Facebook login domains are not included in the Walled Garden (pre-authorisation access list). When a guest device is in the 'pending' state, it can only access domains explicitly whitelisted in the Walled Garden. The Facebook login flow requires access to facebook.com, fbcdn.net, and related domains. The resolution is to add all required Facebook domains to the Walled Garden in the UniFi Hotspot Manager settings. Purple provides a maintained list of required domains for each social login provider. After updating the Walled Garden, test the Facebook login flow again with a fresh device connection.

Q2. A network architect is planning a guest WiFi deployment for a 5,000-seat conference centre that will host events with up to 3,000 simultaneous WiFi users. The venue uses a software-based UniFi controller hosted on a server in the venue's server room. What are the three most critical infrastructure considerations for ensuring the Purple integration remains reliable during peak events?

💡 Sugerencia:Think about the single points of failure in the integration architecture — what happens if the controller goes offline, if the internet connection is saturated, or if the controller's hardware is underpowered?

Mostrar enfoque recomendado

The three most critical considerations are: First, controller availability and performance — the UniFi controller is a critical component in every guest authorisation. At 3,000 simultaneous users, the controller must have sufficient CPU and RAM to handle the load. Consider upgrading to a high-specification server or migrating to a cloud-hosted controller for inherent redundancy. Second, internet connectivity and port forwarding reliability — Purple's API calls to the controller must traverse the venue's internet connection. Ensure the port forward rule is on a resilient firewall and that the internet connection has sufficient capacity. A secondary internet connection with automatic failover is advisable for mission-critical events. Third, bandwidth management — with 3,000 users, implement strict per-user rate limits in UniFi to prevent bandwidth exhaustion. Without rate limiting, a small number of high-bandwidth users can degrade the experience for all guests.

Q3. An IT manager at a retail chain is asked by the legal team to ensure the guest WiFi data collection is fully GDPR-compliant. The current splash page has a simple 'Connect' button with no explicit consent mechanism. What changes need to be made to the Purple configuration, and what ongoing operational processes should be implemented?

💡 Sugerencia:GDPR requires a lawful basis for processing personal data, transparency about how data will be used, and mechanisms for data subjects to exercise their rights.

Mostrar enfoque recomendado

The following changes and processes are required: On the splash page, the 'Connect' button must be replaced with an explicit opt-in mechanism. This means adding a clearly worded consent checkbox (unchecked by default) that states what data is being collected, how it will be used, and who it will be shared with. A link to the full privacy policy must be prominently displayed. The legal basis for processing should be explicit consent for marketing communications and legitimate interest for anonymised analytics. Within the Purple portal, configure data retention settings to align with the organisation's data retention policy — typically no longer than 24 months for marketing data. Enable Purple's GDPR tooling to handle data subject access requests (DSARs) and right-to-erasure requests. Operationally, implement a quarterly review process to ensure the privacy policy remains accurate, the consent wording is up to date, and data retention settings are enforced. Maintain a record of processing activities (ROPA) entry for the guest WiFi data collection.

Q4. A network engineer has configured the UniFi/Purple integration following all documented steps. When testing, the guest device connects to the SSID and is redirected to the Purple portal. The guest successfully authenticates, but is not granted internet access. The Purple portal shows the authentication as successful. What is the diagnostic process?

💡 Sugerencia:If Purple shows a successful authentication but the guest has no internet access, the issue lies in the communication path between Purple and the UniFi controller.

Mostrar enfoque recomendado

This symptom indicates that Purple's API call to the UniFi controller — the call that moves the guest device from 'pending' to 'authorised' — is failing. The diagnostic process is as follows: First, verify that the UniFi controller is publicly accessible on the correct port (8443 for software, 443 for hardware) by attempting to reach the controller's management interface from an external network or using an online port checker tool. Second, log in to the Purple portal and verify that the controller IP/hostname and local admin credentials are correct. A common error is entering the controller's internal LAN IP rather than its public IP, or using cloud account credentials instead of local admin credentials. Third, check the UniFi controller's event log for any API authentication errors or failed login attempts from Purple's IP addresses. Fourth, verify that the firewall rule or port forward is correctly configured and that Purple's source IP addresses are not being blocked by any upstream security appliance.

Conclusiones clave

- ✓The UniFi/Purple integration uses UniFi's External Portal Server feature to redirect guests to the Purple captive portal, which handles authentication and calls back to the UniFi API to authorise guest access — no additional hardware is required.

- ✓The Walled Garden (pre-authorisation access list) is the most critical and most frequently misconfigured element of the deployment. It must include all Purple domains, social login provider domains, and Apple CNA endpoints before the portal will function correctly.

- ✓Always use a dedicated local administrator account on the UniFi controller for the Purple API integration — never use your primary Ubiquiti cloud account credentials. This is both a security best practice and a reliability requirement.

- ✓The correct API port depends on the controller type: TCP 8443 for software-based controllers, TCP 443 for hardware-based controllers (UDM Pro, UDM SE, UDR, CloudKey Gen2+). Configuring the wrong port is a common cause of API communication failures.

- ✓Network segmentation is non-negotiable: the guest SSID must be on a dedicated VLAN, firewalled from all corporate and management networks. This is required for both security and PCI DSS compliance.

- ✓The ROI of the Purple integration extends well beyond connectivity: visitor analytics, GDPR-compliant data capture, CRM integration, and targeted marketing communications transform guest WiFi into a measurable business asset.

- ✓For returning users, Purple's PurpleConnex (Passpoint/IEEE 802.11u) feature provides a seamless, credential-free reconnection experience using RADIUS-based EAP-TTLS authentication, eliminating the need to re-authenticate via the captive portal on subsequent visits.