Ubiquiti UniFi et Purple WiFi : Guide d'intégration

This guide provides a definitive technical reference for integrating the Purple WiFi intelligence platform with Ubiquiti UniFi network deployments, covering architecture, step-by-step controller configuration, and GDPR-compliant data capture. It is designed for IT managers, network architects, and operations directors who need to deploy a secure, feature-rich guest WiFi experience across hospitality, retail, events, and public-sector environments. By correctly configuring the UniFi Network Controller to leverage Purple's external captive portal, organisations can transform a standard cost centre into a valuable source of visitor analytics and marketing intelligence.

🎧 Écouter ce guide

Voir la transcription

Résumé exécutif

Ubiquiti UniFi est l'une des plateformes WiFi d'entreprise les plus déployées au monde, plébiscitée par les hôtels, les chaînes de magasins, les stades et les organisations du secteur public pour ses performances, son évolutivité et sa rentabilité. Cependant, ses capacités natives de portail invité sont limitées. La plateforme d'intelligence WiFi de Purple comble cette lacune en s'intégrant directement au UniFi Network Controller via sa fonctionnalité External Portal Server, offrant ainsi une expérience Captive Portal entièrement personnalisée et riche en analyses, sans nécessiter de matériel supplémentaire.

Ce guide fournit une référence technique complète pour cette intégration. Il couvre l'architecture sous-jacente, un processus de configuration étape par étape pour les versions UniFi actuelles (v7.4+) et antérieures (v7.3 et inférieures), les meilleures pratiques en matière de sécurité et de conformité, ainsi qu'un cadre de dépannage structuré. Les organisations qui réalisent cette intégration accèdent à des analyses de visiteurs en temps réel, à une capture de données conforme au GDPR, à une intégration CRM et à la capacité de diffuser des communications marketing ciblées — transformant le WiFi invité d'un centre de coûts en un atout commercial mesurable.

Analyse technique approfondie

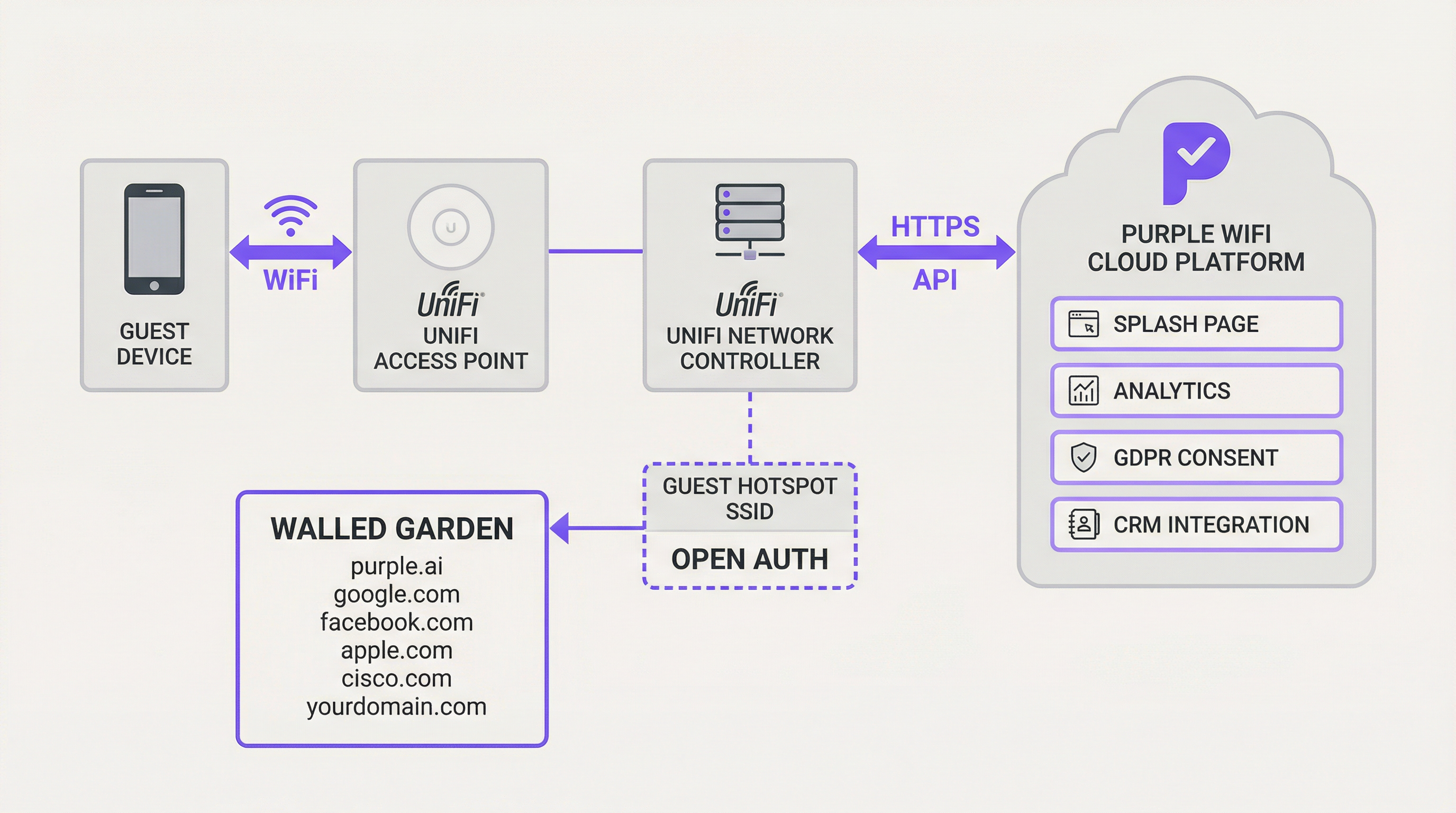

L'intégration entre Ubiquiti UniFi et Purple repose sur la fonctionnalité External Portal Server d'UniFi. Cette fonctionnalité redirige les utilisateurs invités du contrôleur UniFi local vers un Captive Portal tiers désigné — dans ce cas, la plateforme Purple. Le mécanisme sous-jacent s'appuie sur une série de redirections HTTP et d'appels API qui gèrent le cycle de vie de l'autorisation des invités.

Lorsqu'un invité se connecte au SSID à authentification ouverte désigné, le contrôleur UniFi place son appareil dans un état « en attente » (pending). Dans cet état, tout le trafic HTTP est intercepté et redirigé vers l'URL de la page d'accueil Purple, avec des paramètres clés ajoutés à la chaîne de requête de l'URL : l'adresse MAC de l'invité, l'adresse MAC du point d'accès et l'identifiant du site. La plateforme Purple capture ces paramètres, présente l'expérience de connexion appropriée et, une fois l'authentification de l'utilisateur réussie — que ce soit via une connexion sociale, un formulaire e-mail ou un bon d'accès —, effectue un appel API HTTPS sécurisé vers le UniFi Network Controller pour autoriser l'adresse MAC de l'invité pour une durée de session spécifiée. Cette autorisation fait passer l'appareil de l'état « en attente » à l'état « autorisé », lui accordant ainsi l'accès à Internet.

Un composant critique de cette architecture est le Walled Garden (jardin clos) — une liste blanche d'adresses IP et de domaines auxquels les appareils invités sont autorisés à accéder avant l'authentification. Ceci est essentiel pour permettre l'accès aux propres domaines de Purple, aux fournisseurs de connexion sociale (Facebook, Google), aux points de terminaison de détection CNA d'Apple et à tout autre service externe requis. Sans un Walled Garden correctement configuré, le Captive Portal ne se chargera pas du tout.

Pour les déploiements plus avancés, la fonctionnalité PurpleConnex de Purple introduit la prise en charge de Passpoint (IEEE 802.11u), en utilisant un serveur RADIUS pour une reconnexion transparente et sans identifiant pour les utilisateurs récurrents. Cela nécessite la configuration d'un profil RADIUS dans UniFi pointant vers le serveur d'authentification de Purple à l'adresse IP 34.150.158.147, sur les ports 1812 (authentification) et 1813 (comptabilité).

Guide d'implémentation

Cette section fournit un guide étape par étape pour configurer votre UniFi Network Controller afin de l'intégrer à Purple. Les instructions suivantes s'appliquent à l'application UniFi Network version 7.4 ou ultérieure. Pour les versions antérieures (v7.3 et inférieures), les principes de configuration sont identiques, mais le chemin de navigation diffère légèrement, en utilisant Profils > Guest Hotspot plutôt que le Hotspot Manager.

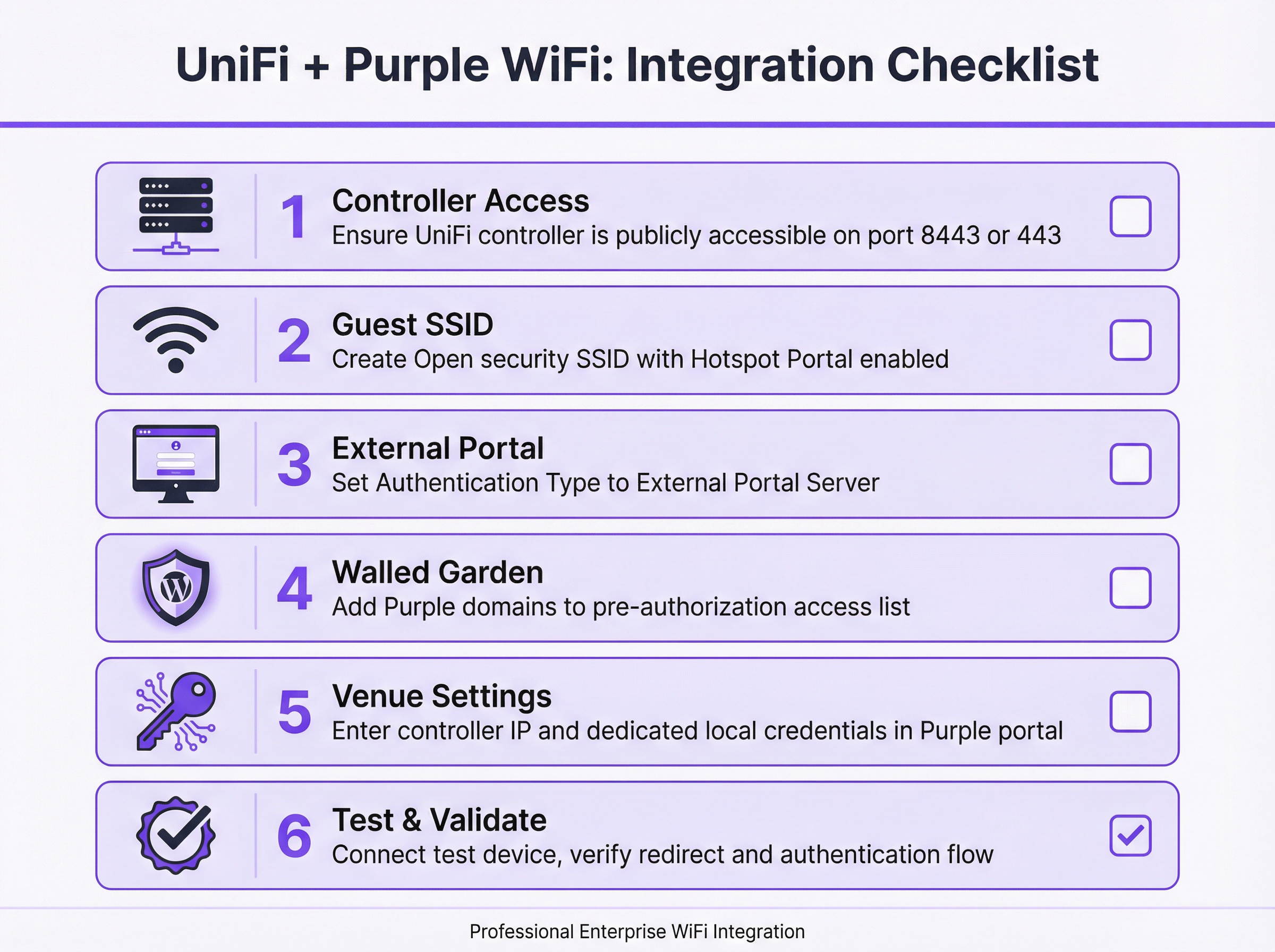

Étape 1 : Vérifier et établir l'accessibilité du contrôleur. Avant de commencer toute configuration, confirmez que votre UniFi Network Controller est accessible depuis l'Internet public. La plateforme cloud de Purple doit pouvoir communiquer avec l'API de votre contrôleur pour autoriser les sessions invitées. Pour les contrôleurs UniFi logiciels, cela nécessite une règle de redirection de port sur votre pare-feu mappant le port TCP 8443 vers l'adresse IP LAN interne du contrôleur. Pour les déploiements matériels — y compris l'UniFi Dream Machine Pro (UDM Pro), l'UDM Special Edition, l'UDR et la CloudKey Gen2+ —, le port concerné est le TCP 443.

Étape 2 : Créer un compte administrateur local dédié. Par mesure d'hygiène de sécurité, n'utilisez jamais vos identifiants principaux de super-administrateur Ubiquiti ou de compte cloud pour l'intégration de l'API Purple. Créez un nouveau compte administrateur local dédié sur votre contrôleur UniFi spécifiquement à cet effet. Ce compte doit disposer de privilèges administratifs complets pour le site concerné. L'utilisation d'un compte dédié limite le rayon d'action de toute compromission potentielle d'identifiants et garantit que l'intégration n'est pas perturbée par des modifications apportées à votre compte principal.

Étape 3 : Créer le SSID du WiFi invité. Dans l'application UniFi Network, accédez à Settings > WiFi et cliquez sur Create New. Attribuez un nom public (par exemple, 'Hotel Guest WiFi'). Réglez le Security Protocol sur Open — ceci est obligatoire pour que le mécanisme de redirection du Captive Portal fonctionne. Attribuez le SSID à votre VLAN invité désigné. Activez l'option Hotspot Portal.

Étape 4 : Configurer le portail Hotspot et le serveur externe. Accédez à Hotspot Manager > Landing Page. Sous Authentication, sélectionnez External Portal Server et saisissez l'adresse IP du portail externe fournie par Purple. Sous Settings, configurez comme suit : activez Secure Portal, activez Redirect using Hostname et saisissez le domaine d'accès fourni par Purple, et assurez-vous que HTTPS Redirection est défini sur Disabled. L'expiration par défaut de la session (Default Expiration) doit être fixée à 8 heures.

Étape 5 : Configurer le Walled Garden. Dans les paramètres du Hotspot Manager, localisez la section Pre-Authorization Access. Ajoutez tous les domaines de la liste fournie par Purple. Cette liste comprend généralement les propres domaines de la plateforme de Purple, les domaines des fournisseurs de connexion sociale (facebook.com, google.com, accounts.google.com), les points de terminaison de détection du Captive Network Assistant (CNA) d'Apple et tout autre service tiers utilisé sur votre page d'accueil. Cette étape est la source la plus courante d'échecs de déploiement et doit être réalisée avec précision.

Étape 6 : Saisir les détails du contrôleur dans le portail Purple. Connectez-vous à votre compte Purple et accédez aux paramètres du lieu (Venue) concerné. Saisissez l'adresse IP publique ou le nom d'hôte de votre contrôleur UniFi ainsi que les identifiants du compte administrateur local dédié créé à l'étape 2. Enregistrez la configuration. Purple tentera de valider la connexion.

Étape 7 : Tester et valider. À l'aide d'un appareil mobile qui n'a pas été connecté précédemment au réseau, connectez-vous au nouveau SSID invité. Vous devriez être automatiquement redirigé vers le Captive Portal de Purple. Authentifiez-vous en utilisant l'une des méthodes configurées. En cas de succès, l'accès à Internet devrait vous être accordé. Si la redirection échoue ou si l'accès à Internet n'est pas accordé après l'authentification, reportez-vous à la section Dépannage ci-dessous.

Meilleures pratiques

La segmentation du réseau est l'exigence de sécurité fondamentale pour tout déploiement de WiFi invité. Le SSID invité doit être attribué à un VLAN dédié, séparé par un pare-feu de tous les réseaux d'entreprise et administratifs. Cela empêche les appareils invités d'accéder aux ressources internes, satisfait aux exigences d'isolation réseau de la norme PCI DSS et limite l'impact de tout incident de sécurité sur le réseau invité.

La gestion de la bande passante est tout aussi importante dans les environnements à haute densité. La fonctionnalité de limitation de débit par utilisateur d'UniFi doit être configurée pour définir des plafonds de téléchargement et d'envoi raisonnables pour les utilisateurs invités. Cela empêche un petit nombre d'utilisateurs très gourmands en bande passante de dégrader l'expérience de tous les invités, ce qui est particulièrement pertinent dans les déploiements d'hôtels et de centres de conférence.

Le Walled Garden nécessite une maintenance continue. Les fournisseurs de connexion sociale et autres services tiers mettent périodiquement à jour la structure de leurs domaines. Un examen trimestriel de la configuration du Walled Garden, recoupé avec la dernière liste de domaines recommandés par Purple, est une pratique opérationnelle judicieuse. Le défaut de maintenance de cette liste est la principale cause des défaillances du portail après le déploiement.

Pour l'intégration de l'API, utilisez toujours un compte administrateur local dédié plutôt qu'un compte lié au cloud. Il s'agit à la fois d'une meilleure pratique de sécurité et d'une mesure de fiabilité — les identifiants des comptes cloud sont soumis à des flux d'authentification multifacteur qui peuvent interrompre les appels API automatisés que Purple effectue pour autoriser les invités.

Dépannage et atténuation des risques

Le mode de défaillance le plus courant est un Captive Portal qui ne se charge pas. Lorsqu'un invité se connecte au SSID mais ne voit aucune redirection, ou que la page du portail ne s'affiche pas, la cause première est presque invariablement un Walled Garden incomplet. Commencez le dépannage en connectant un appareil de test et en essayant de naviguer vers une URL HTTP connue. Si la redirection se produit mais que la page ne se charge pas, ajoutez les domaines manquants au Walled Garden. Vérifiez également que le DNS du réseau invité est correctement configuré pour résoudre les noms d'hôtes externes.

La deuxième défaillance la plus courante est un scénario dans lequel l'invité s'authentifie avec succès sur le portail Purple mais n'obtient pas l'accès à Internet. Cela indique un échec dans la communication de l'API entre Purple et le contrôleur UniFi. Les étapes de diagnostic sont les suivantes : premièrement, confirmez que le contrôleur est accessible publiquement sur le bon port en essayant de l'atteindre depuis un réseau externe ; deuxièmement, vérifiez que les identifiants de l'administrateur local saisis dans le portail Purple sont corrects et que le compte n'a pas été verrouillé ; troisièmement, consultez les journaux d'événements du contrôleur UniFi pour détecter toute erreur d'authentification de l'API.

Pour les déploiements en production, la disponibilité du contrôleur est un facteur de risque critique. Si le contrôleur UniFi se déconnecte, les nouvelles autorisations d'invités échoueront. Les stratégies d'atténuation incluent le déploiement d'un contrôleur UniFi hébergé dans le cloud (qui offre une redondance inhérente), la mise en œuvre d'une paire de contrôleurs à haute disponibilité ou la configuration d'une surveillance et d'alertes sur la disponibilité du contrôleur. La plateforme de Purple mettra en file d'attente les tentatives d'autorisation et réessaiera, mais un temps d'arrêt prolongé du contrôleur entraînera une dégradation de l'expérience invité.

Du point de vue de la conformité, les données collectées via le Captive Portal sont soumises au GDPR et aux réglementations équivalentes sur la protection des données. La plateforme de Purple est conçue pour la conformité, offrant une gestion du consentement, des outils de demande d'accès des personnes concernées (DSAR) et des politiques de conservation des données configurables. Cependant, la responsabilité légale du traitement licite des données incombe à l'exploitant du lieu. Assurez-vous que votre politique de confidentialité est clairement liée sur la page d'accueil, que vous disposez d'une base légale documentée pour la collecte de données et que vos paramètres de conservation des données sont alignés sur la politique de votre organisation.

ROI et impact commercial

L'intégration de Purple avec UniFi n'est pas seulement une mise à niveau technique ; c'est une décision commerciale stratégique qui transforme le WiFi invité d'un centre de coûts en un atout puissant. Le retour sur investissement est mesurable à travers plusieurs dimensions clés.

La Business Intelligence est le principal moteur de valeur. Purple capture des données riches et anonymisées sur le comportement des visiteurs — y compris la fréquentation, les temps de séjour, la fréquence des visites et les modèles de déplacement. Pour une chaîne de magasins, ces données peuvent directement éclairer les décisions d'aménagement des magasins, les niveaux de personnel et le calendrier promotionnel. Pour un hôtel, elles peuvent révéler quelles installations sont les plus utilisées et à quelles heures, permettant ainsi des ventes incitatives plus ciblées et une efficacité opérationnelle accrue.

Les capacités de marketing et d'engagement représentent un avantage secondaire significatif. En capturant les coordonnées des invités avec leur consentement, les organisations peuvent constituer une base de données marketing de première partie (first-party) qui n'est pas soumise aux limites de l'obsolescence des cookies tiers. Les campagnes d'e-mails post-visite, les enquêtes de satisfaction et les invitations aux programmes de fidélité peuvent être automatisées directement depuis la plateforme Purple, entraînant des améliorations mesurables des taux de visites répétées et de la valeur à vie du client.

Pour les grands lieux tels que les stades, les centres de conférence et les centres commerciaux, l'intelligence opérationnelle dérivée des analyses de fréquentation en temps réel et des cartes de chaleur (heatmaps) peut générer des gains d'efficacité significatifs — en optimisant les plannings de nettoyage, le déploiement de la sécurité et l'emplacement des concessions commerciales en fonction des données réelles de déplacement des visiteurs plutôt que sur des suppositions.

Dans certains contextes, l'infrastructure WiFi invité elle-même peut être monétisée grâce à des modèles d'accès à plusieurs niveaux, des pages d'accueil sponsorisées ou de la publicité ciblée, créant ainsi une source de revenus directe qui compense le coût de l'investissement dans l'infrastructure.

Termes clés et définitions

Captive Portal

A web page displayed to newly connected users of a WiFi network before they are granted broader internet access. It controls access, authenticates users, and/or presents terms of service and marketing content.

In a UniFi/Purple integration, the UniFi controller redirects the guest to the Purple-hosted captive portal, which manages the entire guest experience including authentication, consent capture, and branding.

External Portal Server

A UniFi configuration option that delegates the captive portal experience to a third-party web application, rather than using UniFi's built-in portal. The UniFi controller redirects guests to the specified external URL and relies on that system to handle authentication and to call back to the controller's API to authorise the guest.

This is the core UniFi setting that enables the Purple integration. It is found under Hotspot Manager > Landing Page > Authentication in UniFi Network v7.4+.

Walled Garden

A whitelist of IP addresses, hostnames, and domains that a guest device is permitted to access before it has been authenticated by the captive portal. Traffic to non-whitelisted destinations is blocked until the guest completes the authentication flow.

This is critical for allowing the device to load the Purple splash page itself, as well as any third-party resources it relies on, such as social login providers or payment gateways. An incomplete Walled Garden is the leading cause of captive portal failures.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network service.

While the standard Purple integration uses the UniFi API for guest authorisation, the PurpleConnex (Passpoint) feature uses RADIUS to provide a more secure and seamless connection experience for returning users, eliminating the need to re-authenticate via the captive portal.

Passpoint (IEEE 802.11u / Hotspot 2.0)

A WiFi Alliance certification programme that enables automatic, secure authentication to WiFi networks without requiring the user to manually select a network or enter credentials. Devices with a Passpoint profile connect automatically and securely using EAP-based authentication.

Purple's PurpleConnex feature leverages Passpoint to provide a seamless reconnection experience for returning guests. Once a user has authenticated once via the captive portal, subsequent visits can connect automatically without seeing the splash page again.

SSID (Service Set Identifier)

The public name of a wireless local area network (WLAN) — the network name that appears when a user searches for available WiFi connections on their device.

For a guest network integration, a dedicated SSID is created with Open security and linked to the captive portal. This is kept separate from the corporate SSID, which uses WPA2/WPA3-Enterprise authentication.

VLAN (Virtual Local Area Network)

A method of creating logically separate networks on the same physical network infrastructure. Devices on different VLANs cannot communicate with each other without a router, providing network segmentation and security isolation.

Security best practice and PCI DSS compliance require that the guest SSID be placed on its own VLAN, completely isolated from the corporate, management, and POS networks. This prevents guest devices from accessing internal resources.

WISPr (Wireless Internet Service Provider Roaming)

An industry-standard protocol that defines how a client device discovers and authenticates to a WiFi hotspot captive portal. It uses HTTP redirects and XML-based authentication messages to manage the portal interaction.

UniFi's external portal functionality is based on WISPr principles. Understanding this protocol helps network engineers troubleshoot redirect failures and understand why certain client devices (particularly iOS and Android) behave differently when connecting to captive portal networks.

Port Forwarding

A network address translation (NAT) technique that maps an external port on a router or firewall to a specific internal IP address and port, allowing external services to initiate connections to devices on a private network.

If your UniFi controller is hosted on a local network, a port forward rule must be configured to allow the Purple cloud platform to reach the controller's API. The required port is 8443 for software controllers or 443 for hardware-based controllers.

PurpleConnex

Purple's implementation of the Passpoint (IEEE 802.11u) standard, which provides a secure, seamless WiFi connection for returning users using EAP-TTLS authentication via a dedicated RADIUS server. It eliminates the need for repeat visitors to re-authenticate via the captive portal.

PurpleConnex requires additional configuration in UniFi: a RADIUS profile pointing to Purple's authentication server and a separate Passpoint-enabled SSID. It is particularly valuable in hospitality and retail environments where repeat visitors are common.

Études de cas

A 250-room boutique hotel wants to replace its basic, unreliable guest WiFi with a premium, branded experience. Their goals are to capture guest email addresses for post-stay marketing, promote their spa and restaurant on the login page, and ensure seamless connectivity for guests with multiple devices. Their infrastructure consists of a UniFi Dream Machine Pro and 40 UniFi U6 Pro access points.

The recommended deployment integrates the UDM Pro with Purple via the External Portal Server method. A new 'Hotel Guest WiFi' SSID is created with Open security and assigned to a dedicated Guest VLAN (e.g., VLAN 20), which is firewalled from the hotel's management and POS networks. The Hotspot Portal is enabled and configured to use Purple as the external portal server. Since the UDM Pro uses port 443, a port forward rule is created on the UDM Pro's WAN interface mapping TCP 443 to the UDM Pro's LAN IP. A dedicated local administrator account ('purple-api') is created on the UDM Pro with full site privileges. In the Purple portal, a custom-branded splash page is designed featuring the hotel's logo, a simple email capture form with GDPR consent checkbox, and a prominent banner advertising the spa with a direct booking link. The Walled Garden is configured to include all Purple domains, Facebook, Google, and Apple CNA endpoints. The hotel's marketing team is given access to the Purple analytics dashboard, enabling them to track daily guest counts, peak connection times, and email capture rates. Within the first quarter, the hotel captures an average of 180 new email addresses per week, which are automatically synced to their CRM for post-stay campaign automation.

A retail chain with 20 stores across the UK, each equipped with UniFi APs managed by a single cloud-hosted UniFi controller, wants to use guest WiFi data to understand customer behaviour. The operations director needs to measure footfall, dwell time, and repeat visitor rates across all stores to inform a store layout redesign programme and evaluate the performance of in-store promotional campaigns.

The cloud-hosted UniFi controller already has a public hostname, so no port forwarding is required — this is a significant simplification of the deployment. A single guest SSID ('Brand WiFi') is configured and applied to all 20 sites via the UniFi controller's site management capabilities. The Hotspot Portal is configured to use Purple's external portal server. In the Purple portal, each of the 20 stores is configured as a separate venue, allowing for granular, store-level analytics. The splash page is designed for maximum adoption: a single 'Connect' button with a brief privacy notice, minimising friction. Within the Purple analytics platform, the operations director can view a comparative dashboard showing footfall, dwell time, and new vs. returning visitor ratios for each store. After 90 days of data collection, the analytics reveal that three stores have significantly higher dwell times than the others, correlating with a specific store layout. This insight directly informs the layout redesign programme, with the high-performing layout rolled out to all 20 stores. A promotional campaign is run across all stores simultaneously, and the Purple dashboard provides a clear before-and-after comparison of footfall and dwell time, demonstrating measurable campaign uplift.

Analyse de scénario

Q1. A hotel IT manager has completed the UniFi/Purple integration configuration and tested it successfully in the office. However, after deploying to the live hotel environment, guests report that the captive portal page loads but the 'Login with Facebook' button does not work. What is the most likely cause and how should it be resolved?

💡 Astuce :Consider what resources the Facebook login button needs to load and function, and whether those resources are accessible to a guest device before authentication.

Afficher l'approche recommandée

The most likely cause is that the Facebook login domains are not included in the Walled Garden (pre-authorisation access list). When a guest device is in the 'pending' state, it can only access domains explicitly whitelisted in the Walled Garden. The Facebook login flow requires access to facebook.com, fbcdn.net, and related domains. The resolution is to add all required Facebook domains to the Walled Garden in the UniFi Hotspot Manager settings. Purple provides a maintained list of required domains for each social login provider. After updating the Walled Garden, test the Facebook login flow again with a fresh device connection.

Q2. A network architect is planning a guest WiFi deployment for a 5,000-seat conference centre that will host events with up to 3,000 simultaneous WiFi users. The venue uses a software-based UniFi controller hosted on a server in the venue's server room. What are the three most critical infrastructure considerations for ensuring the Purple integration remains reliable during peak events?

💡 Astuce :Think about the single points of failure in the integration architecture — what happens if the controller goes offline, if the internet connection is saturated, or if the controller's hardware is underpowered?

Afficher l'approche recommandée

The three most critical considerations are: First, controller availability and performance — the UniFi controller is a critical component in every guest authorisation. At 3,000 simultaneous users, the controller must have sufficient CPU and RAM to handle the load. Consider upgrading to a high-specification server or migrating to a cloud-hosted controller for inherent redundancy. Second, internet connectivity and port forwarding reliability — Purple's API calls to the controller must traverse the venue's internet connection. Ensure the port forward rule is on a resilient firewall and that the internet connection has sufficient capacity. A secondary internet connection with automatic failover is advisable for mission-critical events. Third, bandwidth management — with 3,000 users, implement strict per-user rate limits in UniFi to prevent bandwidth exhaustion. Without rate limiting, a small number of high-bandwidth users can degrade the experience for all guests.

Q3. An IT manager at a retail chain is asked by the legal team to ensure the guest WiFi data collection is fully GDPR-compliant. The current splash page has a simple 'Connect' button with no explicit consent mechanism. What changes need to be made to the Purple configuration, and what ongoing operational processes should be implemented?

💡 Astuce :GDPR requires a lawful basis for processing personal data, transparency about how data will be used, and mechanisms for data subjects to exercise their rights.

Afficher l'approche recommandée

The following changes and processes are required: On the splash page, the 'Connect' button must be replaced with an explicit opt-in mechanism. This means adding a clearly worded consent checkbox (unchecked by default) that states what data is being collected, how it will be used, and who it will be shared with. A link to the full privacy policy must be prominently displayed. The legal basis for processing should be explicit consent for marketing communications and legitimate interest for anonymised analytics. Within the Purple portal, configure data retention settings to align with the organisation's data retention policy — typically no longer than 24 months for marketing data. Enable Purple's GDPR tooling to handle data subject access requests (DSARs) and right-to-erasure requests. Operationally, implement a quarterly review process to ensure the privacy policy remains accurate, the consent wording is up to date, and data retention settings are enforced. Maintain a record of processing activities (ROPA) entry for the guest WiFi data collection.

Q4. A network engineer has configured the UniFi/Purple integration following all documented steps. When testing, the guest device connects to the SSID and is redirected to the Purple portal. The guest successfully authenticates, but is not granted internet access. The Purple portal shows the authentication as successful. What is the diagnostic process?

💡 Astuce :If Purple shows a successful authentication but the guest has no internet access, the issue lies in the communication path between Purple and the UniFi controller.

Afficher l'approche recommandée

This symptom indicates that Purple's API call to the UniFi controller — the call that moves the guest device from 'pending' to 'authorised' — is failing. The diagnostic process is as follows: First, verify that the UniFi controller is publicly accessible on the correct port (8443 for software, 443 for hardware) by attempting to reach the controller's management interface from an external network or using an online port checker tool. Second, log in to the Purple portal and verify that the controller IP/hostname and local admin credentials are correct. A common error is entering the controller's internal LAN IP rather than its public IP, or using cloud account credentials instead of local admin credentials. Third, check the UniFi controller's event log for any API authentication errors or failed login attempts from Purple's IP addresses. Fourth, verify that the firewall rule or port forward is correctly configured and that Purple's source IP addresses are not being blocked by any upstream security appliance.

Points clés à retenir

- ✓The UniFi/Purple integration uses UniFi's External Portal Server feature to redirect guests to the Purple captive portal, which handles authentication and calls back to the UniFi API to authorise guest access — no additional hardware is required.

- ✓The Walled Garden (pre-authorisation access list) is the most critical and most frequently misconfigured element of the deployment. It must include all Purple domains, social login provider domains, and Apple CNA endpoints before the portal will function correctly.

- ✓Always use a dedicated local administrator account on the UniFi controller for the Purple API integration — never use your primary Ubiquiti cloud account credentials. This is both a security best practice and a reliability requirement.

- ✓The correct API port depends on the controller type: TCP 8443 for software-based controllers, TCP 443 for hardware-based controllers (UDM Pro, UDM SE, UDR, CloudKey Gen2+). Configuring the wrong port is a common cause of API communication failures.

- ✓Network segmentation is non-negotiable: the guest SSID must be on a dedicated VLAN, firewalled from all corporate and management networks. This is required for both security and PCI DSS compliance.

- ✓The ROI of the Purple integration extends well beyond connectivity: visitor analytics, GDPR-compliant data capture, CRM integration, and targeted marketing communications transform guest WiFi into a measurable business asset.

- ✓For returning users, Purple's PurpleConnex (Passpoint/IEEE 802.11u) feature provides a seamless, credential-free reconnection experience using RADIUS-based EAP-TTLS authentication, eliminating the need to re-authenticate via the captive portal on subsequent visits.