Quando se trata de WiFi para armazéns, você não pode simplesmente pegar o que funciona em um escritório e esperar que suporte a carga. A enorme escala, as infinitas prateleiras de metal e o caos constante das radiofrequências significam que uma solução padrão está fadada ao fracasso desde o início. Fazer isso corretamente depende de um site survey de radiofrequência (RF) profissional, do posicionamento inteligente dos pontos de acesso e de uma segurança rigorosa que possa suportar desde scanners portáteis até robôs autônomos.

Não se trata apenas de obter um sinal; trata-se de construir um backbone sem fio de alto desempenho para toda a sua operação logística.

Por Que o WiFi Padrão Falha no Armazém Moderno

Tentar cobrir um armazém com uma configuração de WiFi de escritório é como tentar iluminar um estádio de futebol com uma luminária de mesa. É simplesmente a ferramenta errada para o trabalho. Um escritório é um espaço relativamente calmo e previsível com paredes de gesso. Um armazém? É um ambiente completamente diferente.

Este ambiente é fundamentalmente hostil aos sinais sem fio. Estamos falando de imponentes prateleiras de aço, pilares grossos de concreto e empilhadeiras de metal em constante movimento. Esses materiais não apenas bloqueiam o WiFi; eles refletem e espalham os sinais em todas as direções. Isso cria um mapa de cobertura confuso e imprevisível, cheio de zonas mortas que podem mudar conforme os níveis de estoque flutuam.

Os Desafios Únicos de um Ambiente de Armazém

O próprio edifício é apenas uma peça do quebra-cabeça. Um armazém é um ecossistema ruidoso e dinâmico de radiofrequências concorrentes. Pense em todos os dispositivos sem fio lutando por tempo de transmissão:

- Scanners e Terminais Portáteis: Eles são a força vital do gerenciamento de inventário, precisando de uma conexão constante e extremamente sólida com o Sistema de Gerenciamento de Armazém (WMS).

- Veículos Guiados Autônomos (AGVs) e Robôs: Essas máquinas exigem conexões de latência ultrabaixa para navegar com segurança e eficácia. Uma queda de sinal pode paralisar completamente uma linha de produção inteira.

- Sensores IoT: Dispositivos que rastreiam desde a temperatura até a integridade do maquinário estão constantemente enviando pacotes de dados pequenos, mas críticos, que não podem ser perdidos.

- Sistemas Voice-over-WiFi: Os sistemas de separação por voz (voice-picking) são incrivelmente sensíveis ao jitter da rede e à perda de pacotes, o que pode transformar instruções claras em uma confusão ininteligível.

Cada um desses sistemas exige largura de banda, criando um ambiente de RF congestionado que pode facilmente sobrecarregar uma rede que não foi construída para isso. Os pontos de acesso (APs) de escritório padrão simplesmente não foram projetados para lidar com esse tipo de densidade ou complexidade de dispositivos. Você pode se aprofundar nesses problemas em nosso guia sobre WiFi industrial .

O Alto Custo da Conectividade Não Confiável

Em um escritório, uma breve interrupção do WiFi é um inconveniente. Em um armazém, é uma crise total. Quando a rede cai, os leitores de código de barras tornam-se inúteis, as listas de separação não podem ser atualizadas e os robôs autônomos param onde estão.

Uma rede não confiável estrangula diretamente o seu rendimento operacional. Cada minuto de inatividade se traduz em remessas atrasadas, funcionários frustrados e uma perda financeira muito real. O Gartner estima que o tempo de inatividade da rede custa às empresas uma média de £ 4.500 por minuto.

É exatamente por isso que uma abordagem especializada para o WiFi de armazém é inegociável. Exige um planejamento meticuloso, hardware de nível industrial e uma compreensão profunda de como as ondas de rádio se comportam nesses ambientes difíceis. O objetivo não é apenas a conectividade básica; trata-se de construir uma base digital resiliente que impulsione cada parte da sua máquina logística.

Projetando o Seu Blueprint de WiFi para uma Cobertura Impecável

Acertar no WiFi do armazém não é uma questão de espalhar alguns pontos de acesso (APs) e torcer pelo melhor. É um processo meticuloso, liderado pela engenharia, muito parecido com um arquiteto elaborando um projeto detalhado antes que o primeiro tijolo seja assentado. Este blueprint digital é o seu roteiro para uma cobertura impecável, garantindo que cada scanner, tablet e sensor tenha uma conexão forte e estável.

Todo o plano é construído sobre uma base sólida de planejamento de Radiofrequência (RF). Esta é a ciência de mapear exatamente como os sinais sem fio se comportarão em seu ambiente específico e complexo, usando uma mistura de modelagem de software e testes no mundo real. Honestamente, pular esta etapa é o principal motivo pelo qual os projetos de WiFi em armazéns falham, levando a zonas mortas frustrantes e tempos de inatividade alarmantes.

Começando com um Site Survey Preditivo

A jornada começa com um site survey preditivo. Este é um primeiro passo crítico onde você usa um software especializado para construir um gêmeo digital das características de RF do seu armazém. Você começará fazendo o upload de plantas baixas detalhadas na ferramenta de planejamento.

Este modelo digital permite que os engenheiros de rede posicionem APs virtuais e simulem como será a cobertura do WiFi. Eles podem levar em consideração o layout físico, a altura do teto, a localização dos corredores e até mesmo os materiais de que o seu edifício é feito. Essa simulação fornece uma linha de base poderosa para descobrir de quantos APs você provavelmente precisará e onde eles devem ser colocados.

Dos Planos Digitais à Realidade Física

Embora um survey preditivo seja um ponto de partida fantástico, ainda é apenas uma simulação. Ele não pode levar em conta totalmente a natureza dinâmica e em constante mudança de um armazém em operação. O "clima de RF" dentro do seu edifício está em constante fluxo à medida que as prateleiras são preenchidas, as empilhadeiras movimentam o estoque e novas máquinas entram em operação.

É aqui que um survey físico adequado no local se torna absolutamente essencial. Os engenheiros caminharão fisicamente pelo local com equipamentos especializados para medir a força real do sinal, rastrear fontes de interferência e encontrar aquelas zonas mortas inesperadas que o modelo de software pode ter deixado passar.

Um survey físico valida o blueprint digital. É a diferença entre olhar para um mapa e realmente caminhar pelo terreno — ele revela os obstáculos do mundo real que podem prejudicar o desempenho da sua rede.

Esse processo prático garante que o posicionamento final do seu AP seja otimizado para a realidade, e não apenas para uma planta baixa estática. Ele confirma que os sinais podem realmente penetrar em paletes densos de inventário e alcançar os scanners portáteis de baixa potência dos quais suas equipes dependem.

Dominando o Posicionamento de APs e a Seleção de Antenas

Depois de ter um mapa de RF validado, o foco muda para o próprio hardware. O objetivo é fornecer um sinal forte e limpo exatamente onde é necessário, o que geralmente significa usar uma mistura inteligente de diferentes tipos de antenas.

Escolher a ferramenta certa para o trabalho é fundamental para um WiFi de armazém confiável. Os dois principais tipos de antenas com os quais você trabalhará são:

- Antenas Omnidirecionais: Elas transmitem um sinal em um padrão de 360 graus, muito parecido com uma lâmpada padrão iluminando uma sala inteira. São perfeitas para espaços amplos e abertos, como zonas de preparação e embalagem, onde você precisa de cobertura em todas as direções.

- Antenas Direcionais: Elas agem mais como um holofote, focando o sinal de RF em um feixe específico e concentrado. São a escolha ideal para espaços longos e estreitos, como corredores de inventário, canalizando o sinal diretamente pelo corredor para garantir uma conectividade forte de ponta a ponta, sem desperdiçá-lo transmitindo para prateleiras de metal.

A altura de montagem é outra peça do quebra-cabeça. Coloque um AP muito alto e você poderá obter um sinal amplo, mas fraco no solo. Muito baixo, e ele é facilmente bloqueado por empilhadeiras e paletes altos. Acertar a altura é um ato de equilíbrio cuidadoso, normalmente descoberto durante o processo de survey, para maximizar o alcance sem prejudicar a qualidade do sinal.

Ao combinar a modelagem preditiva com a validação física e escolhas estratégicas de hardware, você cria um blueprint de rede robusto, construído para os desafios únicos do seu armazém. Para ter uma ideia aproximada das suas necessidades de hardware, você pode usar esta prática calculadora de pontos de acesso como ponto de partida.

Planejando para Cada Dispositivo, de Scanners a Robôs

Garantir uma cobertura de WiFi impecável em todo o seu armazém é uma grande vitória, mas é apenas metade da batalha.

Pense nisso como construir uma rodovia totalmente nova. Ter faixas largas e livres (cobertura) é fantástico, mas se você não gerenciar o fluxo de tráfego (capacidade), acabará com um congestionamento total na hora do rush. A rede do seu armazém deve ser construída para lidar com o tráfego diversificado e exigente de cada dispositivo — desde o leitor de código de barras mais simples até o robô autônomo mais complexo.

Todo esse processo é o que chamamos de criação de perfil de dispositivos e planejamento de capacidade. Trata-se de evitar os congestionamentos de tráfego digital que podem paralisar completamente a sua operação. Você precisa ir a fundo, entender as necessidades exclusivas de cada dispositivo e projetar uma rede que possa atender a todos eles ao mesmo tempo, sem comprometer o desempenho.

Conhecendo o Seu Ecossistema de Dispositivos

Sejamos claros: nem todos os dispositivos são criados iguais. Um simples scanner portátil enviando pequenos pacotes de dados tem necessidades completamente diferentes de uma câmera de segurança de alta definição transmitindo vídeo, ou de um AGV que precisa de uma conexão extremamente sólida e quase instantânea para navegar com segurança. O primeiro passo é criar um inventário completo de todos os dispositivos sem fio que estarão na sua rede.

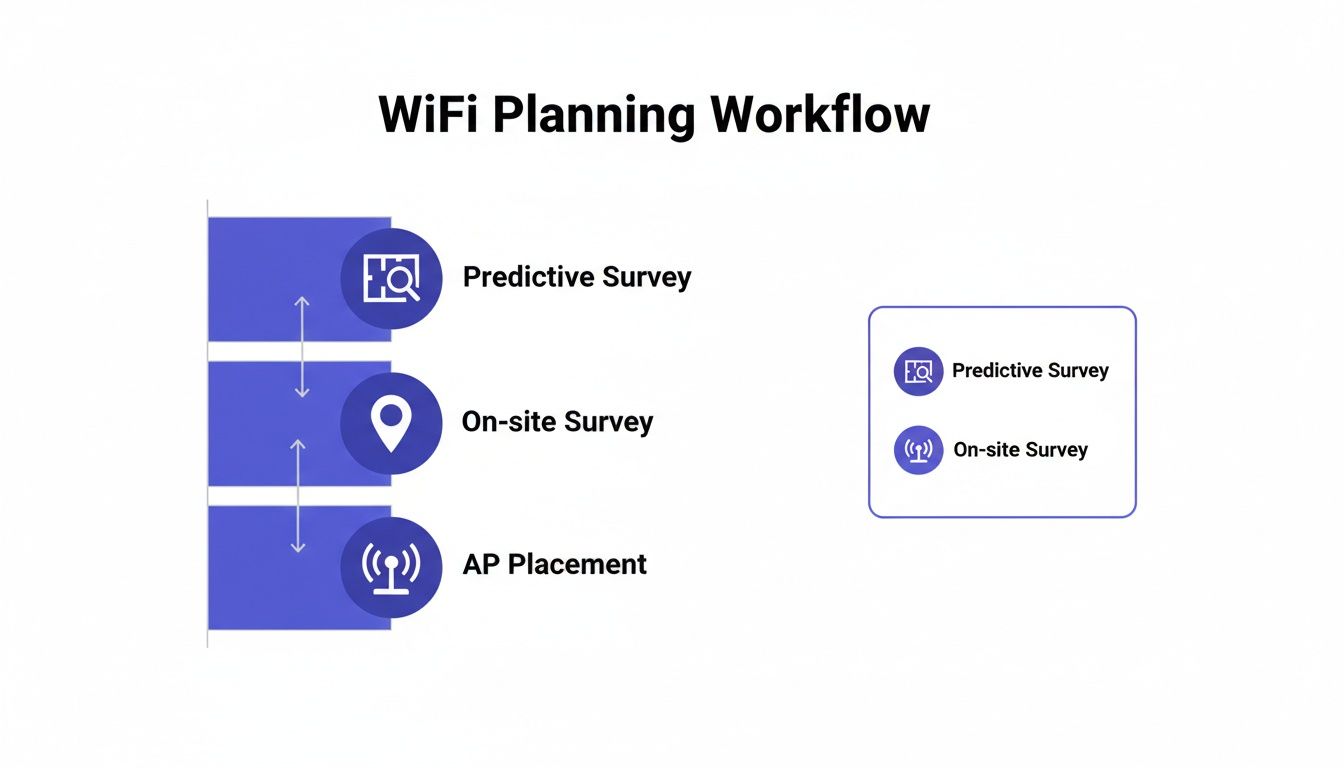

Este fluxo de trabalho detalha os estágios principais de planejamento e implantação de uma rede WiFi de armazém que realmente funciona.

Como você pode ver, uma implantação bem-sucedida não é adivinhação. É um processo estruturado que vai da simulação digital à validação física no local antes mesmo de você pensar em finalizar onde seus pontos de acesso ficarão.

Ao mapear o seu blueprint de WiFi, é vital levar em conta a enorme variedade de dispositivos dos quais suas equipes dependem, incluindo aqueles para centralizar a comunicação de motoristas e despachos para equipes de logística , que exigem absolutamente conectividade ininterrupta para funcionar.

Para cada tipo de dispositivo, você precisa documentar suas demandas de rede específicas:

- Necessidades de Largura de Banda: Quantos dados ele realmente usa? Um fone de ouvido de voice-picking consome poucos dados, enquanto um braço robótico com uma câmera de visão computacional os devora.

- Sensibilidade à Latência: Quão crítica é uma conexão em tempo real? AGVs e sistemas de voz são incrivelmente sensíveis a atrasos (latência), enquanto um sensor de temperatura que envia relatórios a cada cinco minutos não se importa com isso.

- Mobilidade e Roaming: O dispositivo se move? Tablets de empilhadeiras e scanners devem fazer roaming perfeitamente entre os pontos de acesso sem perder a conexão. Uma conexão perdida no meio da separação é um assassino de produtividade.

Esse perfil ajuda você a construir uma imagem cristalina da carga à qual sua rede estará submetida minuto a minuto.

Para ilustrar, aqui está uma visão de alguns dispositivos comuns de armazém e o que eles normalmente exigem da rede.

Perfil de Dispositivos de Armazém e Requisitos de Rede

Esta tabela não é apenas uma lista; é um blueprint para construir uma rede que antecipa as necessidades da sua operação em vez de apenas reagir aos problemas.

Estratégias Inteligentes para Gerenciar a Capacidade da Rede

Depois de ter o controle sobre o cenário de seus dispositivos, você pode começar a usar estratégias inteligentes para gerenciar a carga e evitar que qualquer parte da rede fique sobrecarregada. Trata-se de trabalhar de forma mais inteligente, e não apenas de jogar mais hardware no problema.

Uma rede bem projetada não fornece apenas um sinal; ela gerencia recursos de forma inteligente. Ao antecipar as necessidades dos dispositivos e controlar como eles se conectam, você garante um desempenho suave e previsível, mesmo durante os picos operacionais mais frenéticos.

Aqui estão algumas estratégias-chave que fazem uma enorme diferença:

Planejamento Inteligente de Canais: O WiFi opera em um número limitado de canais. Um mau planejamento leva à "interferência co-canal", onde pontos de acesso próximos tentam falar uns sobre os outros — é como muitas pessoas gritando em uma sala pequena. Um plano de canais adequado garante que os APs sejam espaçados em canais não sobrepostos, o que reduz drasticamente a interferência e aumenta o desempenho geral.

Balanceamento de Carga: Este é um sistema inteligente de gerenciamento de tráfego para a sua rede. Ele permite que os APs mudem automaticamente os dispositivos de um ponto de acesso sobrecarregado para um próximo com mais capacidade disponível. Isso evita que qualquer AP se torne um gargalo e garante uma experiência mais estável para cada usuário e dispositivo. Você pode aprender mais sobre o uso do WiFi para insights baseados em localização em nosso guia sobre Sistemas de Localização em Tempo Real .

Band Steering: A maioria dos dispositivos modernos pode operar nas bandas de frequência de 2,4 GHz e 5 GHz. A banda de 5 GHz é como uma rodovia de alta velocidade com várias faixas — ela oferece mais canais e velocidades mais rápidas, tornando-a perfeita para seus dispositivos de alto desempenho. O band steering incentiva de forma inteligente os dispositivos compatíveis a se conectarem a 5 GHz, deixando a banda de 2,4 GHz, mais congestionada, livre para scanners legados mais antigos que podem não suportá-la.

Ao mapear proativamente os requisitos dos dispositivos e usar essas técnicas de gerenciamento inteligente, você constrói uma rede resiliente. Você cria um sistema que pode lidar com as demandas intensas e ininterruptas de um armazém moderno, garantindo que suas operações funcionem como um relógio, desde a primeira separação do dia até a última remessa que sai pela porta.

Protegendo a Sua Rede com uma Abordagem Zero-Trust

Em um armazém de alto risco, uma violação de rede não é apenas uma dor de cabeça para a TI. É uma catástrofe operacional que pode interromper a separação, a embalagem e o envio em um instante. A velha maneira de pensar sobre segurança — construir um muro forte ao redor da sua rede como um castelo e um fosso — está perigosamente desatualizada. Uma vez que uma ameaça entra, ela tem rédea solta.

É exatamente por isso que o WiFi de armazém moderno exige uma abordagem zero-trust. Este modelo de segurança funciona com base em um princípio simples, mas poderoso: nunca confie, sempre verifique. Ele pressupõe que nenhum usuário ou dispositivo é automaticamente confiável, estejam eles dentro ou fora da sua rede. O acesso só é concedido após uma verificação rigorosa, todas as vezes.

Por Que o Zero-Trust É Essencial para Armazéns

Uma estrutura zero-trust é perfeitamente adequada à natureza dinâmica e ligeiramente caótica de um armazém. Você tem um fluxo constante de pessoas e dispositivos diferentes, cada um com necessidades e perfis de segurança muito diferentes.

Basta pensar em quem está na sua rede a qualquer momento:

- Funcionários em Tempo Integral: A equipe que usa scanners, tablets e fones de ouvido de voice-picking precisa de acesso extremamente sólido ao Sistema de Gerenciamento de Armazém (WMS).

- Contratados Temporários: Uma equipe de manutenção terceirizada ou trabalhadores sazonais podem precisar de acesso limitado e com prazo determinado a sistemas muito específicos.

- Dispositivos IoT: Dispositivos headless, como sensores ambientais, câmeras de segurança e maquinário automatizado, precisam de uma conexão segura, mas não têm um usuário humano para digitar uma senha.

- Visitantes Convidados: Fornecedores ou clientes podem precisar de internet básica, mas devem ser mantidos completamente separados da sua rede operacional principal.

Usar uma senha única e compartilhada para todos é uma receita para o desastre. Isso não lhe dá visibilidade, nem controle, e abre um buraco enorme na sua segurança. O zero-trust elimina esse risco tratando cada solicitação de conexão com uma dose saudável de suspeita.

Construindo Zonas Seguras com Segmentação de Rede

Um pilar central do zero-trust é a segmentação de rede. Em vez de uma rede grande e plana onde cada dispositivo pode ver todos os outros dispositivos, você a divide em zonas separadas e isoladas chamadas Redes Locais Virtuais (VLANs).

Pense na sua rede como um edifício seguro com várias salas, cada uma precisando de um cartão de acesso específico. Os leitores de código de barras só podem entrar na sala de "Dados de Inventário". As câmeras de segurança são restritas à sala de "Feed de Vigilância". Os dispositivos de convidados são mantidos no "Lobby" e não têm chaves para nenhuma outra área.

Ao segmentar a rede, você contém ameaças em potencial. Se o laptop de um contratado for comprometido, o malware não poderá se espalhar para o seu WMS crítico porque está bloqueado fora desse segmento de rede. Essa estratégia de contenção é fundamental para a segurança resiliente do WiFi de armazém.

Esse isolamento é crítico. Ele garante que uma vulnerabilidade em um dispositivo de baixa prioridade, como o telefone de um visitante, não possa ser usada como um trampolim para atacar ativos de alto valor, como seus servidores de inventário ou robôs autônomos.

O Poder do Controle de Acesso Baseado em Identidade

O próximo passo é abandonar as senhas compartilhadas inseguras e mudar para o acesso baseado em identidade. Cada usuário e cada dispositivo recebe uma identidade digital e credencial exclusivas, que ditam exatamente o que eles podem e não podem fazer na rede.

É aqui que a integração com um diretório de identidade central se torna um divisor de águas. Ao conectar o seu sistema WiFi a um serviço como o Microsoft Entra ID (anteriormente Azure AD) ou o Google Workspace, você pode automatizar todo o processo de controle de acesso.

Veja como funciona:

- Integração Automatizada: Um novo funcionário começa e é adicionado ao Entra ID. Ele recebe instantânea e automaticamente o acesso WiFi correto para sua função. Nenhuma configuração manual é necessária por parte da TI.

- Revogação Instantânea: No momento em que um funcionário sai e sua conta é desativada no Entra ID, seu acesso ao WiFi é revogado instantânea e automaticamente. Isso fecha uma enorme lacuna de segurança, comumente negligenciada, garantindo que ex-funcionários não possam se conectar.

Essa automação não apenas reforça a segurança, mas também reduz enormemente a carga administrativa da sua equipe de TI. Com projeções mostrando 85% de automação em armazéns do Reino Unido até 2030, uma infraestrutura de WiFi robusta e segura é simplesmente inegociável.

Para dar suporte adequado a esse modelo, você precisa combinar uma arquitetura zero-trust com controles de acesso fortes e orientados por identidade. Também é vital implementar melhores práticas de segurança de rede mais amplas para construir uma rede que seja altamente segura e operacionalmente eficiente.

Simplificando o Acesso com Autenticação Sem Senha

Depois de construir uma rede segura e segmentada, o próximo trabalho é repensar completamente como as pessoas e os dispositivos realmente se conectam a ela. Durante anos, dependemos de senhas compartilhadas ou Captive Portals desajeitados, mas em um armazém agitado, esses métodos são uma receita para a frustração e um enorme risco de segurança. Pense no caos de atualizar uma senha compartilhada em centenas de scanners portáteis, ou no tempo perdido enquanto um motorista de entrega luta com uma página de login.

É aqui que uma abordagem moderna e sem senha muda o jogo inteiramente. Trata-se de criar uma experiência de conexão que seja ridiculamente simples para o usuário, mas muito mais segura para a empresa. Em vez de depender de algo que você sabe (como uma senha que pode ser roubada ou compartilhada), este modelo é construído sobre algo que você tem — um dispositivo confiável ou uma identidade verificada.

Essa mudança não apenas torna sua rede à prova de balas; ela libera sua equipe de TI do fluxo interminável de chamadas de suporte relacionadas a senhas. Trata-se de tornar o acesso seguro a parte mais fácil e invisível do dia para todos que passam por suas portas.

Indo Além dos Métodos de Conexão Desatualizados

O WiFi de armazém há muito tempo está preso a duas maneiras principais de ficar online e, francamente, nenhuma delas é adequada para o propósito em um ambiente dinâmico e de alto risco.

Senhas Compartilhadas (PSK): Uma única senha espalhada por centenas de dispositivos é um pesadelo de segurança esperando para acontecer. Quando um funcionário sai, a única maneira de revogar seu acesso é alterar a senha em cada dispositivo. É uma impossibilidade logística que quase nunca é feita, deixando enormes falhas de segurança abertas por meses.

Captive Portals: Todos nós já os vimos — aquelas páginas da web que aparecem exigindo um login. Eles são uma fonte constante de aborrecimento para a equipe e criam uma péssima primeira impressão para os visitantes. Eles interrompem os fluxos de trabalho, precisam de logins manuais e muitas vezes são apenas um exercício de preenchimento de requisitos que fornece uma experiência de usuário ruim e inconsistente.

Esses métodos antigos forçam você a escolher entre segurança e usabilidade. Um sistema sem senha elimina completamente esse compromisso, oferecendo uma experiência muito melhor em ambas as frentes.

A Experiência Perfeita do WiFi Sem Senha

Imagine isso: um novo contratado começa seu primeiro turno. Em vez de receber um pedaço de papel amassado com uma chave de Wi-Fi, o scanner fornecido pela empresa simplesmente se conecta, de forma automática e segura, no segundo em que ele o liga. Ou um contratado visitante, que só precisa verificar seu e-mail no telefone uma vez para obter acesso temporário à internet com firewall para o dia.

Esta é a realidade da autenticação sem senha, tornada possível por tecnologias como:

OpenRoaming e Passpoint: Estes são padrões brilhantes da indústria que permitem que os dispositivos se conectem a redes WiFi confiáveis de forma segura e automática, com zero entrada do usuário. Uma vez que um dispositivo tem um perfil — como uma credencial corporativa ou mesmo apenas um endereço de e-mail verificado — ele pode saltar de forma segura e contínua para qualquer rede participante.

Certificados Baseados em Identidade: Para dispositivos de propriedade da empresa, você pode instalar um certificado digital que atua como um crachá de identificação único e infalsificável. A rede verifica este certificado para conceder acesso, eliminando completamente a necessidade de quaisquer nomes de usuário ou senhas.

Ao se afastar de segredos compartilhados e em direção a identidades verificadas, você cria um sistema de acesso que é inerentemente mais seguro e totalmente invisível para o usuário final. A conectividade simplesmente se torna um utilitário que funciona em segundo plano, permitindo que sua equipe continue com seus trabalhos sem interrupção.

Integrando com Seus Sistemas de Identidade Existentes

A verdadeira mágica acontece quando você conecta este sistema diretamente ao provedor de identidade central da sua organização, como o Google Workspace ou o Microsoft Entra ID . Este link automatiza todo o ciclo de vida de acesso do usuário, desde o momento em que alguém é contratado até o momento em que sai.

Para operações de logística e varejo, onde a rotatividade de funcionários pode ser alta, essa automação é um divisor de águas. Por exemplo, em ambientes de logística com um elemento de hospitalidade, a integração da Purple com o Google Workspace significa que o acesso ao WiFi de um membro da equipe é revogado no instante em que sua conta do Google é desativada. Isso remove completamente o caos e o risco de segurança de tentar gerenciar senhas compartilhadas. Para ter uma visão mais ampla das tendências digitais, você pode encontrar mais insights sobre a adoção digital no Reino Unido no datareportal.com .

Essa integração profunda garante que as regras de acesso à sua rede estejam sempre perfeitamente sincronizadas com os seus sistemas de RH e TI. É uma peça central de um modelo de segurança zero-trust, oferecendo controle preciso e reduzindo drasticamente a carga de trabalho administrativo para a sua equipe de TI.

Transformando Dados de WiFi em Insights de Negócios Acionáveis

Um sistema de wifi para armazéns bem projetado faz muito mais do que apenas manter seus dispositivos online. Pense nele como uma poderosa fonte de inteligência operacional apenas esperando para ser explorada. Cada dispositivo que se conecta — seja um scanner portátil da equipe ou o telefone de um contratado — deixa uma pegada digital. As plataformas modernas de análise de WiFi podem reunir esses dados anônimos e traduzi-los, transformando toda a sua rede em um sensor que mostra como o seu espaço físico está realmente sendo usado.

Esta é a sua chance de ir além das suposições e começar a tomar decisões apoiadas por dados concretos. Ao analisar o tráfego de pedestres, o uso de dispositivos e os padrões de movimento, você pode descobrir gargalos ocultos e oportunidades de otimização que antes eram completamente invisíveis.

Dos Dados de Conectividade à Inteligência Operacional

Os insights que você pode extrair da análise de WiFi impactam diretamente a produtividade e o layout do seu armazém. O sistema pode gerar mapas de calor detalhados, mostrando precisamente quais áreas são mais movimentadas e em quais horários específicos do dia.

Esse tipo de informação é ouro para otimizar fluxos de trabalho. Por exemplo, você pode descobrir que um determinado corredor de separação se torna um grande gargalo todas as manhãs entre 9h e 11h. Armado com esse conhecimento, você pode reorganizar o estoque, ajustar as escalas da equipe ou até mesmo redirecionar o tráfego de empilhadeiras para aliviar o congestionamento e acelerar o atendimento.

A sua rede já está coletando esses dados. A chave é usar uma plataforma que possa traduzir logs de conexão brutos em visualizações claras e acionáveis sobre como suas equipes, ativos e visitantes se movem e interagem dentro de suas instalações.

Esse nível de detalhe muda a sua tomada de decisão de reativa para proativa, ajudando você a se antecipar aos problemas antes que eles atinjam seus resultados financeiros.

Aplicações no Mundo Real da Análise de WiFi

Os usos práticos para esses dados são enormes, impulsionando melhorias reais e tangíveis em toda a sua operação.

- Otimizando o Rastreamento de Ativos: Ao rastrear a localização de ativos habilitados para WiFi, como empilhadeiras ou equipamentos de alto valor, você pode analisar seus caminhos de viagem para encontrar rotas mais eficientes e reduzir o uso de combustível ou bateria.

- Melhorando a Alocação de Mão de Obra: Identifique os horários de pico em suas baias de carregamento e recebimento para garantir que você tenha o número certo de funcionários à disposição, reduzindo drasticamente os tempos de espera dos veículos e aumentando o rendimento.

- Aprimorando o Layout e a Segurança: Analise o tráfego de pedestres para colocar recursos compartilhados, como estações de carregamento ou armários de ferramentas, nos locais mais convenientes e de alto tráfego. Essa simples mudança pode reduzir drasticamente o tempo de viagem desperdiçado pela sua equipe.

O boom do comércio eletrônico significa que os armazéns precisam buscar um atendimento quase perfeito, com alguns prevendo 85% de automação até 2030 apenas para acompanhar o ritmo. Embora 41% dos armazéns vejam o 5G como uma prioridade, plataformas como a Purple preenchem a lacuna hoje. Elas usam sua infraestrutura de WiFi existente para fornecer os dados necessários para operações mais inteligentes e automatizadas agora mesmo. Você pode descobrir mais sobre o mercado de automação de armazéns do Reino Unido no imarcgroup.com .

WiFi de Armazém: Suas Perguntas Respondidas

Quando você está imerso no planejamento de uma reformulação do WiFi do armazém, muitas questões práticas surgem. Vamos direto ao ponto e abordar algumas das mais comuns que ouvimos de líderes de TI e operações.

Como Podemos Conectar Todos os Nossos Dispositivos Legados Antigos?

Esta é uma grande questão. Muitos armazéns estão cheios de leitores de código de barras e terminais mais antigos que ainda funcionam perfeitamente bem, mas podem falar apenas a linguagem de protocolos de segurança desatualizados ou da congestionada banda de 2,4 GHz. Descartar centenas de dispositivos funcionais é uma pílula difícil de engolir.

A boa notícia é que você não precisa. Um sistema de rede moderno pode integrá-los com segurança.

O truque é a segmentação de rede inteligente. Você cria uma rede separada e isolada — uma VLAN — apenas para esses dispositivos legados. Usando um recurso como uma Identity Pre-Shared Key (iPSK), você pode envolvê-los com um conjunto específico de regras de segurança. Isso efetivamente os isola com um firewall da sua rede operacional principal, permitindo que eles façam seu trabalho sem abrir brechas na sua segurança central.

É uma maneira inteligente de integrar equipamentos mais antigos a um modelo de segurança zero-trust moderno sem ter que gastar uma fortuna em novos hardwares imediatamente.

O Que Devemos Realmente Procurar em um Fornecedor de WiFi?

Escolher o fornecedor de hardware certo é uma decisão que o acompanhará por anos. Embora os grandes nomes como Meraki , Aruba e Ruckus sejam todos escolhas fantásticas, a decisão vai muito além dos próprios pontos de acesso.

Você precisa olhar para todo o ecossistema de hardware. Ele oferece:

- Gerenciamento Centralizado em Nuvem: Um painel único para ver e gerenciar tudo é inegociável. Isso torna a administração e a solução de problemas infinitamente mais fáceis.

- Análises Robustas: Você precisa da capacidade de ver o que está acontecendo na sua rede. Dados sobre o desempenho do dispositivo, padrões de roaming e a integridade geral da rede são ouro.

- Integração de Terceiros: Certifique-se de que a plataforma do fornecedor funcione bem com seus outros sistemas, especialmente suas ferramentas de segurança e gerenciamento de identidade.

Concentre-se na experiência total de gerenciamento. O desempenho bruto do hardware é importante, mas como você o gerencia no dia a dia é o que realmente importa.

O 5G é um Bom Backup para o Nosso WiFi de Armazém?

Absolutamente. Embora uma rede WiFi extremamente sólida deva ser sempre o seu plano principal, usar o 5G como backup é uma jogada brilhante para garantir 100% de tempo de atividade nos seus sistemas mais críticos.

Pense no servidor do seu Sistema de Gerenciamento de Armazém (WMS) ou nos controladores da sua robótica principal. Se a conexão principal com a internet falhar, um failover automático para uma conexão 5G privada pode ser a diferença entre um pequeno contratempo e um desligamento catastrófico. É uma camada essencial de redundância que mantém o coração da sua operação batendo, não importa o que aconteça.

Pronto para modernizar a rede do seu armazém com acesso seguro e sem senha? A Purple fornece uma plataforma de rede baseada em identidade que se integra perfeitamente com os principais hardwares e seus serviços de diretório existentes para oferecer uma experiência superior e automatizada para funcionários, convidados e dispositivos IoT. Saiba como a Purple pode transformar a conectividade do seu armazém .