গেস্ট ওয়াইফাই সেশন টাইমআউট: ইউজার এক্সপেরিয়েন্স এবং সুরক্ষার মধ্যে ভারসাম্য রক্ষা

এই গাইড গেস্ট ওয়াইফাই সেশন টাইমআউট কনফিগার করার জন্য একটি ব্যবহারিক কাঠামো প্রদান করে, যা নিরবচ্ছিন্ন ইউজার এক্সপেরিয়েন্স এবং শক্তিশালী সুরক্ষার মধ্যে ভারসাম্য বজায় রাখে। এতে আইডল টাইমআউট, অ্যাবসোলিউট টাইমআউট, রি-অথেন্টিকেশন কৌশল এবং আইটি ও ভেন্যু অপারেশনস লিডারদের জন্য শিল্প-নির্দিষ্ট স্থাপনার পরিস্থিতি অন্তর্ভুক্ত রয়েছে।

🎧 Listen to this Guide

View Transcript

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ: সেশন টাইমআউটের মেকানিক্স

- 1. আইডল টাইমআউট (ইনঅ্যাকটিভিটি টাইমার)

- 2. অ্যাবসোলিউট টাইমআউট (হার্ড টাইমার)

- 3. Captive Portal এবং রি-অথেন্টিকেশন

- বাস্তবায়ন গাইড: শিল্প-নির্দিষ্ট কৌশল

- সিনারিও A: হাই-টার্নওভার রিটেইল স্টোর

- সিনারিও B: এন্টারপ্রাইজ হসপিটালিটি পরিবেশ

- সিনারিও C: ব্যস্ত ট্রান্সপোর্ট হাব

- ইউজার এক্সপেরিয়েন্স এবং সুরক্ষার মধ্যে ভারসাম্য রক্ষার জন্য সেরা অনুশীলন

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

এক্সিকিউটিভ সামারি

আধুনিক ভেন্যুগুলির জন্য, গেস্ট WiFi নেটওয়ার্ক গ্রাহক অভিজ্ঞতা এবং অপারেশনাল অ্যানালিটিক্সের জন্য একটি গুরুত্বপূর্ণ টাচপয়েন্ট। তবে, সঠিক সেশন টাইমআউট সেট করা প্রায়শই আইটি নিরাপত্তা দল এবং গেস্ট এক্সপেরিয়েন্স ম্যানেজারদের মধ্যে একটি টানাপোড়েন হয়ে দাঁড়ায়। যদি টাইমআউট খুব কম হয়, তাহলে ব্যবহারকারীরা হতাশাজনক, বারবার Captive Portal লগইন-এর সম্মুখীন হন। যদি সেগুলি খুব দীর্ঘ হয়, তাহলে নেটওয়ার্ক IP পুলের অভাব, পুরনো অ্যানালিটিক্স ডেটা এবং অননুমোদিত ডিভাইস থেকে বর্ধিত নিরাপত্তা ঝুঁকির শিকার হয়।

এই গাইড Guest WiFi সেশন টাইমআউট কনফিগার করার জন্য একটি ব্যবহারিক কাঠামো প্রদান করে। আমরা আইডল টাইমার, অ্যাবসোলিউট টাইমার এবং রি-অথেন্টিকেশন পলিসির স্বতন্ত্র ভূমিকা অন্বেষণ করি, Hospitality , Retail এবং পাবলিক-সেক্টর পরিবেশের জন্য কার্যকর সুপারিশ প্রদান করি। ব্যবহারকারীর আচরণ এবং নিরাপত্তা নির্দেশাবলীর সাথে টাইমআউট কৌশলগুলি সারিবদ্ধ করে, নেটওয়ার্ক আর্কিটেক্টরা শক্তিশালী কমপ্লায়েন্স এবং সঠিক WiFi Analytics বজায় রেখে নিরবচ্ছিন্ন কানেক্টিভিটি নিশ্চিত করতে পারেন।

টেকনিক্যাল ডিপ-ডাইভ: সেশন টাইমআউটের মেকানিক্স

একটি "সেশন টাইমআউট" একটি একক সেটিং নয় বরং নেটওয়ার্ক স্ট্যাকের বিভিন্ন স্তরে পরিচালিত স্বতন্ত্র টাইমারগুলির একটি সংমিশ্রণ। কার্যকর স্থাপনার জন্য এই মেকানিক্স বোঝা অত্যন্ত গুরুত্বপূর্ণ।

1. আইডল টাইমআউট (ইনঅ্যাকটিভিটি টাইমার)

আইডল টাইমআউট সক্রিয় ডেটা ট্রান্সমিশন নিরীক্ষণ করে। যদি একটি ক্লায়েন্ট ডিভাইস নির্দিষ্ট সময়ের জন্য কোনো ডেটা পাঠায় বা গ্রহণ না করে, তাহলে নেটওয়ার্ক কন্ট্রোলার সেশনটি বন্ধ করে দেয়।

- উদ্দেশ্য: আনুষ্ঠানিকভাবে ডিসকানেক্ট না হয়ে ভেন্যু ছেড়ে যাওয়া ডিভাইসগুলিতে বরাদ্দ করা IP অ্যাড্রেস (DHCP লিজ) এবং AP মেমরি পুনরুদ্ধার করে।

- চ্যালেঞ্জ: আধুনিক স্মার্টফোনগুলি ব্যাটারি বাঁচাতে প্রায়শই স্লিপ মোডে চলে যায়, ডেটা ট্রান্সমিশন বন্ধ করে দেয়। আক্রমণাত্মক আইডল টাইমআউট (যেমন, 5 মিনিট) স্লিপিং ডিভাইসগুলিকে ডিসকানেক্ট করবে, ব্যবহারকারীদের তাদের ফোন জাগানোর সময় পুনরায় অথেন্টিকেট করতে বাধ্য করবে।

- সুপারিশ: সাধারণ পরিবেশের জন্য আইডল টাইমআউট 30 থেকে 60 মিনিটের মধ্যে সেট করুন।

2. অ্যাবসোলিউট টাইমআউট (হার্ড টাইমার)

অ্যাবসোলিউট টাইমআউট কার্যকলাপ নির্বিশেষে একটি সেশনের সর্বোচ্চ মোট সময়কাল নির্ধারণ করে। একবার এই টাইমার শেষ হয়ে গেলে, সেশনটি জোরপূর্বক বন্ধ হয়ে যায় এবং ব্যবহারকারীকে পুনরায় অথেন্টিকেট করতে হয়।

- উদ্দেশ্য: দৈনিক ব্যবহারের সীমা প্রয়োগ করে, ব্যবহারকারীরা আপডেট করা শর্তাবলী গ্রহণ করেছেন তা নিশ্চিত করে এবং পর্যায়ক্রমিক নিরাপত্তা রি-ভ্যালিডেশন প্রয়োগ করে।

- চ্যালেঞ্জ: সক্রিয় সেশনগুলিতে বাধা দেয়, যা স্পষ্টভাবে জানানো না হলে VoIP কল বা বড় ডাউনলোডগুলিতে ব্যাঘাত ঘটাতে পারে।

- সুপারিশ: ভেন্যুর সাধারণ থাকার সময়ের সাথে অ্যাবসোলিউট টাইমআউট সারিবদ্ধ করুন (যেমন, একটি হাসপাতালের জন্য 12 ঘন্টা, একটি কফি শপের জন্য 2 ঘন্টা)।

3. Captive Portal এবং রি-অথেন্টিকেশন

যখন একটি সেশন শেষ হয়ে যায়, তখন ব্যবহারকারীকে Captive Portal-এ রিডাইরেক্ট করা হয়। আধুনিক স্থাপনাগুলি প্রায়শই MAC অথেন্টিকেশন বাইপাস (MAB) বা নিরবচ্ছিন্ন রোমিং ব্যবহার করে ডিভাইসগুলিকে একটি নির্দিষ্ট সময়ের জন্য (যেমন, 30 দিন) মনে রাখে। এই সেটআপগুলিতে, একটি মেয়াদোত্তীর্ণ সেশনের জন্য ম্যানুয়াল লগইন-এর প্রয়োজন নাও হতে পারে; সিস্টেম নীরবে স্বীকৃত MAC অ্যাড্রেস পুনরায় অথেন্টিকেট করে, যদি ডিভাইসটি এটিকে র্যান্ডমাইজ না করে থাকে।

উন্নত নেটওয়ার্ক টপোলজির জন্য, Sensors -এর মতো টুলগুলির সাথে ইন্টিগ্রেট করা এবং শক্তিশালী ব্যাকএন্ড ইনফ্রাস্ট্রাকচার—যেমন সঠিক RADIUS সার্ভার হাই অ্যাভেইলেবিলিটি: Active-Active বনাম Active-Passive —অথেন্টিকেশন স্পাইকগুলি বৈধ ব্যবহারকারীদের বাদ না দিয়ে পরিচালনা করার জন্য অপরিহার্য।

বাস্তবায়ন গাইড: শিল্প-নির্দিষ্ট কৌশল

কোনো এক-আকার-সব-ফিট টাইমআউট কনফিগারেশন নেই। কৌশলটি ভেন্যুর অপারেশনাল লক্ষ্য এবং গেস্টের আচরণ প্রতিফলিত করবে।

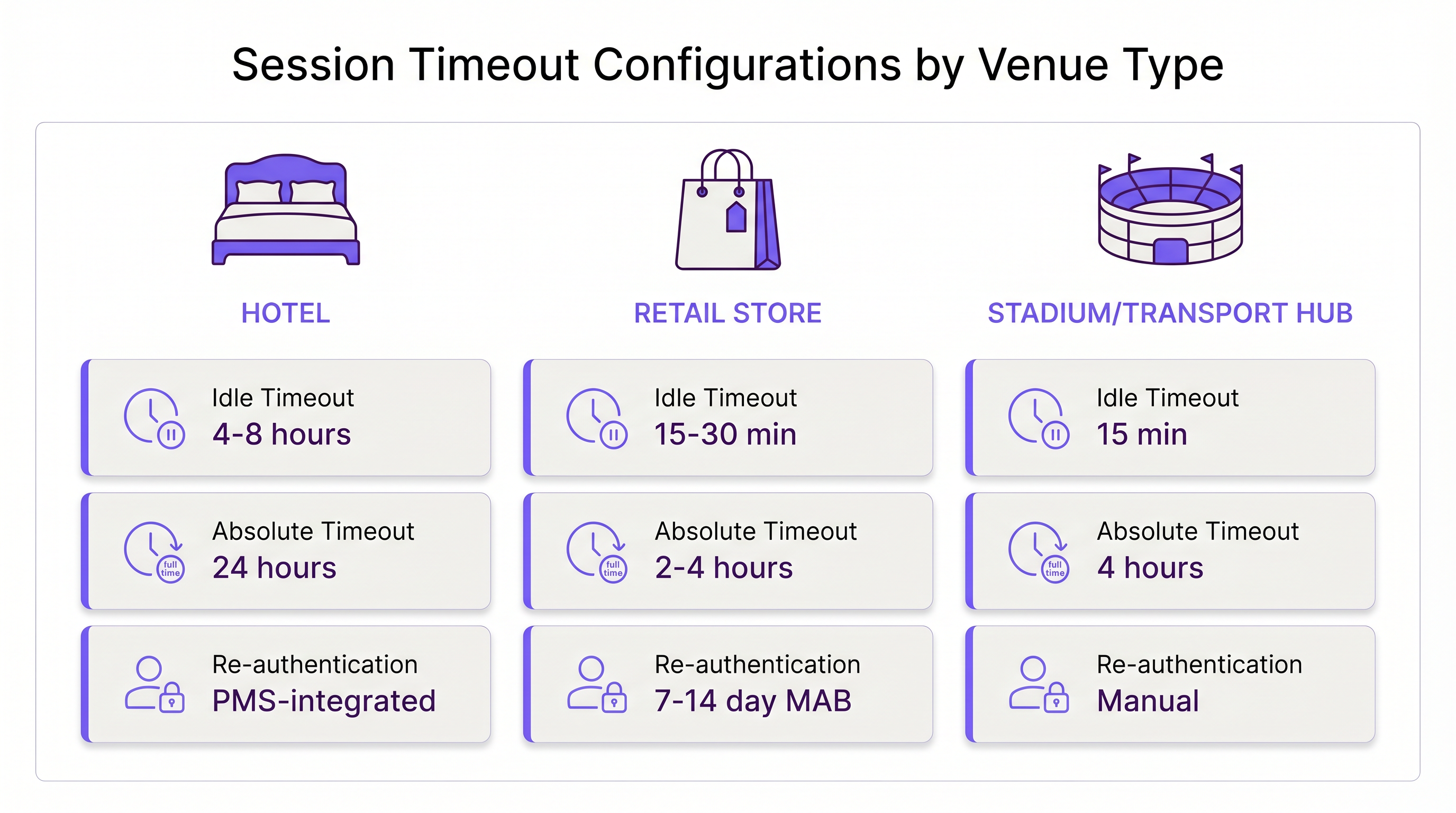

সিনারিও A: হাই-টার্নওভার রিটেইল স্টোর

Retail -এ, লক্ষ্য হল সঠিক ফুটফল অ্যানালিটিক্স ক্যাপচার করা এবং টার্গেটেড মার্কেটিং সরবরাহ করা, যখন অযথা ঘোরাঘুরি প্রতিরোধ করা হয়।

- আইডল টাইমআউট: 15–30 মিনিট। ক্রেতারা দ্রুত চলাচল করে। যদি একটি ডিভাইস 30 মিনিটের জন্য নীরব থাকে, তাহলে ব্যবহারকারী সম্ভবত স্টোর ছেড়ে চলে গেছেন।

- অ্যাবসোলিউট টাইমআউট: 2–4 ঘন্টা। এটি দীর্ঘতম সাধারণ কেনাকাটার ট্রিপ কভার করে।

- রি-অথেন্টিকেশন: 7–14 দিনের জন্য সাইলেন্ট MAC রি-অথেন্টিকেশন যাতে কোনো বাধা ছাড়াই ফিরে আসা গ্রাহকদের ট্র্যাক করা যায়।

সিনারিও B: এন্টারপ্রাইজ হসপিটালিটি পরিবেশ

Hospitality -এ, গেস্টরা একটি "বাড়ির মতো" WiFi অভিজ্ঞতা আশা করেন। প্রতি 4 ঘন্টা পর পর লগইন করতে বাধ্য করা অগ্রহণযোগ্য এবং এর ফলে ফ্রন্ট ডেস্কে অভিযোগ আসবে।

- আইডল টাইমআউট: 4–8 ঘন্টা। গেস্টরা পুলের কাছে থাকাকালীন তাদের ডিভাইসগুলি রুমে রেখে যান; এই ডিভাইসগুলি সংযুক্ত থাকা উচিত।

- অ্যাবসোলিউট টাইমআউট: 24 ঘন্টা বা চেকআউট তারিখের সাথে সংযুক্ত (যেমন, PMS ইন্টিগ্রেশনের মাধ্যমে)।

- রি-অথেন্টিকেশন: থাকার সময়কালের জন্য পুরো প্রপার্টি জুড়ে নিরবচ্ছিন্ন রোমিং।

সিনারিও C: ব্যস্ত ট্রান্সপোর্ট হাব

বিমানবন্দরের মতো Transport হাবগুলিতে, থাকার সময় অত্যন্ত পরিবর্তনশীল, এবং অস্থায়ী ডিভাইসগুলির বিশাল পরিমাণের কারণে IP অ্যাড্রেস শেষ হয়ে যাওয়া একটি গুরুতর ঝুঁকি।

- আইডল টাইমআউট: 15 মিনিট। DHCP পুল উপলব্ধ রাখতে আক্রমণাত্মক পুনরুদ্ধার প্রয়োজন।

- অ্যাবসোলিউট টাইমআউট: 4 ঘন্টা (একটি ফ্লাইটের আগে সাধারণ সর্বোচ্চ লেওভার)।

- রি-অথেন্টিকেশন: ব্যান্ডউইথ হগগুলি পরিচালনা করার জন্য অ্যাবসোলিউট টাইমআউটের পরে ম্যানুয়াল রি-অথেন্টিকেশন প্রয়োজন।

ইউজার এক্সপেরিয়েন্স এবং সুরক্ষার মধ্যে ভারসাম্য রক্ষার জন্য সেরা অনুশীলন

- DHCP লিজ সেশন টাইমআউটের সাথে সারিবদ্ধ করুন: একটি সাধারণ ভুল কনফিগারেশন হল 2-ঘন্টার সেশন টাইমআউট সেট করা কিন্তু 8-ঘন্টার DHCP লিজ। এটি IP পুল শেষ করে দেয়। আপনার DHCP লিজের সময় আপনার অ্যাবসোলিউট সেশন টাইমআউটের সাথে ঘনিষ্ঠভাবে মিলবে বা সামান্য বেশি হবে।

- MAC র্যান্ডমাইজেশনের জন্য হিসাব করুন: iOS এবং Android ডিফল্টরূপে প্রাইভেট MAC অ্যাড্রেস ব্যবহার করে। যদি আপনার নেটওয়ার্ক MAC-ভিত্তিক রি-অথেন্টিকেশনের উপর heavily নির্ভর করে, তাহলে স্প্ল্যাশ পেজে ব্যবহারকারীদের শিক্ষিত করুন যাতে তারা ভেন্যুর SSID-এর জন্য MAC র্যান্ডমাইজেশন অক্ষম করে যদি তারা একটি নিরবচ্ছিন্ন বহু-দিনের অভিজ্ঞতা চায়।

- অ্যানালিটিক্স ব্যবহার করুন: WiFi "एनालिटिक्स का उपयोग करके सेशन की अवधि की निगरानी करें। यदि आपके 90% उपयोगकर्ता स्वाभाविक रूप से 45 मिनट के भीतर चले जाते हैं, तो 12 घंटे का पूर्ण टाइमआउट सेट करना अनावश्यक रूप से जोखिम भरा है।

- WPA3-ओपन (OWE) लागू करें: ओपन गेस्ट नेटवर्क पर बेहतर सुरक्षा के लिए, अपॉर्चुनिस्टिक वायरलेस एन्क्रिप्शन (OWE) को डिप्लॉय करें। यह प्रत्येक सेशन के लिए व्यक्तिगत एन्क्रिप्शन प्रदान करता है, जिससे टाइमआउट अवधि की परवाह किए बिना पैसिव स्निफिंग का जोखिम कम होता है।

समस्या निवारण और जोखिम न्यूनीकरण

- लक्षण: लगातार पुनः प्रमाणीकरण की शिकायतें।

- कारण: निष्क्रिय टाइमआउट बहुत कम है, जिससे स्लीपिंग स्मार्टफोन डिस्कनेक्ट हो जाते हैं।

- समाधान: निष्क्रिय टाइमआउट को कम से कम 30 मिनट तक बढ़ाएँ।

- लक्षण: IP पूल समाप्त होना (उपयोगकर्ता कनेक्ट नहीं कर पा रहे हैं)।

- कारण: निष्क्रिय टाइमआउट अक्षम होने या बहुत लंबा होने के कारण घोस्ट सेशन IP को रोके हुए हैं।

- समाधान: एक सख्त 15-30 मिनट का निष्क्रिय टाइमआउट लागू करें और DHCP लीज समय को कम करें।

- लक्षण: बासी एनालिटिक्स डेटा।

- कारण: लंबे निष्क्रिय टाइमर के कारण उपयोगकर्ता के स्थान छोड़ने के काफी समय बाद भी डिवाइस "कनेक्टेड" रहते हैं।

- समाधान: निष्क्रिय टाइमर को स्थान से बाहर निकलने के वास्तविक समय से मेल खाने के लिए ट्यून करें।

ROI और व्यावसायिक प्रभाव

सेशन टाइमआउट को ऑप्टिमाइज़ करने से सीधे लाभ पर असर पड़ता है। एक अच्छी तरह से ट्यून किया गया कॉन्फ़िगरेशन कनेक्टिविटी समस्याओं से संबंधित हेल्पडेस्क टिकटों को 40% तक कम करता है। इसके अलावा, सटीक सेशन डेटा सीधे वेफ़ाइंडिंग और मार्केटिंग प्लेटफॉर्म में फीड होता है। यदि टाइमआउट सही ढंग से कॉन्फ़िगर किए गए हैं, तो मार्केटिंग टीमों को सटीक ड्वेल-टाइम मेट्रिक्स प्राप्त होते हैं, जिससे उच्च-रूपांतरण वाले अभियान सक्षम होते हैं।

जैसे-जैसे व्यवसाय अपने इंफ्रास्ट्रक्चर का आधुनिकीकरण करते हैं—शायद आधुनिक व्यवसायों के लिए कोर SD WAN लाभ को महसूस करते हुए—सभी शाखा स्थानों पर इन टाइमआउट नीतियों का मानकीकरण परिचालन दक्षता और सुसंगत अतिथि अनुभव का एक प्रमुख चालक बन जाता है।

Key Terms & Definitions

Idle Timeout

The duration a network connection is maintained while no data is being transmitted by the client device.

Crucial for reclaiming network resources from devices that have physically left the venue without disconnecting.

Absolute Timeout

The hard limit on how long a session can last from the moment of authentication, regardless of activity.

Used to enforce daily usage limits and mandate periodic re-acceptance of Terms & Conditions.

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary interface for guest WiFi authentication, branding, and data capture.

MAC Authentication Bypass (MAB)

A process where the network authenticates a device using its MAC address against a database, bypassing the need for a manual captive portal login.

Essential for creating seamless 'return visitor' experiences in retail and hospitality.

DHCP Lease Time

The amount of time a network device retains an assigned IP address before it must request a renewal.

Must be carefully aligned with session timeouts to prevent IP pool exhaustion in high-density venues.

MAC Randomization

A privacy feature in modern mobile OSs that generates a fake MAC address for each WiFi network the device connects to.

Complicates MAB and analytics, requiring venues to adjust their tracking and re-authentication strategies.

Opportunistic Wireless Encryption (OWE)

A WiFi Alliance standard that provides individualized encryption for devices on open, unpassworded networks.

Improves the security posture of guest WiFi without requiring users to enter a pre-shared key.

Dwell Time

The average amount of time a guest or customer spends physically present within the venue.

The foundational metric used to determine appropriate absolute and idle timeout configurations.

Case Studies

A 200-room hotel is experiencing high volumes of helpdesk calls because guests have to log back into the WiFi every time they return from the pool. The current setup has an idle timeout of 30 minutes and an absolute timeout of 8 hours.

- Increase the idle timeout to 8 hours. Devices left in rooms or sleeping in bags by the pool will not be prematurely disconnected.

- Change the absolute timeout to 24 hours, or ideally, integrate the WiFi controller with the Property Management System (PMS) to set the absolute timeout to the exact time of the guest's checkout.

- Enable MAC-based seamless re-authentication for 7 days so returning guests bypass the captive portal entirely.

A large sports stadium (capacity 50,000) is running out of IP addresses during the first quarter of games. Users report full WiFi signal but cannot connect to the internet. Current settings: Idle timeout 4 hours, Absolute timeout 12 hours.

- Drastically reduce the idle timeout to 15 minutes. This immediately reclaims IPs from fans who have walked out of range or turned off WiFi.

- Reduce the DHCP lease time to 20 minutes to align with the new idle timeout.

- Reduce the absolute timeout to 5 hours (the maximum duration of a game plus egress time).

Scenario Analysis

Q1. A hospital IT director wants to ensure that visitors in the waiting room don't have to log in multiple times, but also needs to ensure that devices belonging to discharged patients are removed from the network promptly to free up IPs. The average wait time is 3 hours, and the average patient stay is 2 days.

💡 Hint:Differentiate between the transient waiting room users and the long-term admitted patients. Can you apply one policy to both?

Show Recommended Approach

The hospital should deploy two separate Guest SSIDs or utilize role-based access control via the captive portal. For the 'Visitor' tier, set an absolute timeout of 4 hours and an idle timeout of 30 minutes. For the 'Patient' tier (perhaps authenticated via an admission code), set an absolute timeout of 48 hours and an idle timeout of 8 hours. This balances the high turnover of the waiting room with the UX needs of admitted patients.

Q2. Your retail client complains that their returning customer analytics are dropping significantly, even though footfall remains steady. They currently have a 30-day MAB re-authentication policy.

💡 Hint:Think about recent changes in mobile operating system privacy features.

Show Recommended Approach

The drop in analytics is likely due to MAC randomization (Private Wi-Fi Addresses) in iOS and Android. Because devices rotate their MAC addresses, the 30-day MAB policy fails to recognize returning devices, treating them as new visitors. The solution is to update the captive portal splash page to instruct users to disable Private Addresses for the store's network to receive loyalty benefits, or shift analytics reliance toward application-level tracking rather than purely Layer 2 MAC data.

Q3. A conference center hosts events ranging from 1-day seminars to 5-day conventions. The network team currently uses a static 24-hour absolute timeout for all events, leading to complaints during multi-day conventions.

💡 Hint:How can the timeout policy become dynamic rather than static?

Show Recommended Approach

The network team should integrate the WiFi authentication backend (RADIUS) with the venue's event management system, or utilize dynamic vouchers. Instead of a static 24-hour timeout, the captive portal should issue session lengths based on the specific event code entered by the attendee. A 1-day seminar code grants a 12-hour absolute timeout, while a 5-day convention code grants a 120-hour absolute timeout, eliminating mid-event disconnects.