Délais d'expiration de session WiFi invité : Équilibrer l'expérience utilisateur et la sécurité

Ce guide fournit un cadre pratique pour configurer les délais d'expiration de session WiFi invité, en équilibrant une expérience utilisateur fluide avec une sécurité robuste. Il couvre les délais d'inactivité, les délais absolus, les stratégies de réauthentification et les scénarios de déploiement spécifiques à l'industrie pour les responsables informatiques et des opérations de site.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique : La Mécanique des Délais d'Expiration de Session

- 1. Délai d'inactivité (Temporisateur d'inactivité)

- 2. Délai d'expiration absolu (Temporisateur fixe)

- 3. Captive Portal et Réauthentification

- Guide d'Implémentation : Stratégies Spécifiques à l'Industrie

- Scénario A : Le Magasin de Détail à Fort Taux de Rotation

- Scénario B : L'Environnement Hôtelier d'Entreprise

- Scénario C : Le Hub de Transport Très Fréquenté

- Bonnes Pratiques pour Équilibrer l'UX et la Sécurité

- Dépannage et atténuation des risques

- Retour sur investissement et impact commercial

Résumé Exécutif

Pour les sites modernes, le réseau WiFi invité est un point de contact essentiel pour l'expérience client et l'analyse opérationnelle. Cependant, la définition des bons délais d'expiration de session devient souvent un bras de fer entre les équipes de sécurité informatique et les responsables de l'expérience invité. Si les délais d'expiration sont trop courts, les utilisateurs sont confrontés à des connexions répétitives et frustrantes au Captive Portal. S'ils sont trop longs, le réseau souffre de l'épuisement du pool d'adresses IP, de données d'analyse obsolètes et de risques de sécurité accrus dus aux appareils non authentifiés.

Ce guide fournit un cadre pratique pour configurer les délais d'expiration de session Guest WiFi . Nous explorons les rôles distincts des temporisateurs d'inactivité, des temporisateurs absolus et des politiques de réauthentification, en fournissant des recommandations exploitables pour les environnements Hôtellerie , Commerce de détail et du secteur public. En alignant les stratégies de délai d'expiration sur le comportement des utilisateurs et les exigences de sécurité, les architectes réseau peuvent assurer une connectivité fluide tout en maintenant une conformité robuste et des analyses WiFi précises.

Plongée Technique : La Mécanique des Délais d'Expiration de Session

Un "délai d'expiration de session" n'est pas un réglage unique mais une combinaison de temporisateurs distincts fonctionnant à différentes couches de la pile réseau. Comprendre cette mécanique est crucial pour un déploiement efficace.

1. Délai d'inactivité (Temporisateur d'inactivité)

Le délai d'inactivité surveille la transmission active de données. Si un appareil client n'envoie ni ne reçoit de données pendant une durée spécifiée, le contrôleur réseau met fin à la session.

- Objectif : Récupère les adresses IP (baux DHCP) et la mémoire des points d'accès allouées aux appareils qui ont quitté le site sans se déconnecter formellement.

- Défi : Les smartphones modernes se mettent fréquemment en veille pour économiser la batterie, interrompant la transmission de données. Des délais d'inactivité agressifs (par exemple, 5 minutes) déconnecteront les appareils en veille, obligeant les utilisateurs à se réauthentifier lorsqu'ils réactivent leurs téléphones.

- Recommandation : Définissez les délais d'inactivité entre 30 et 60 minutes pour les environnements typiques.

2. Délai d'expiration absolu (Temporisateur fixe)

Le délai d'expiration absolu dicte la durée totale maximale d'une session, quelle que soit l'activité. Une fois ce temporisateur expiré, la session est forcée de se terminer et l'utilisateur doit se réauthentifier.

- Objectif : Applique les limites d'utilisation quotidiennes, garantit que les utilisateurs acceptent les conditions générales mises à jour et force une revalidation de sécurité périodique.

- Défi : Interrompt les sessions actives, ce qui peut perturber les appels VoIP ou les téléchargements volumineux si cela n'est pas clairement communiqué.

- Recommandation : Alignez le délai d'expiration absolu avec le temps de présence typique du site (par exemple, 12 heures pour un hôpital, 2 heures pour un café).

3. Captive Portal et Réauthentification

Lorsqu'une session expire, l'utilisateur est redirigé vers le Captive Portal. Les déploiements modernes utilisent souvent le contournement d'authentification MAC (MAB) ou l'itinérance transparente pour mémoriser les appareils pendant une période définie (par exemple, 30 jours). Dans ces configurations, une session expirée peut ne pas nécessiter de connexion manuelle ; le système réauthentifie silencieusement l'adresse MAC reconnue, à condition que l'appareil ne l'ait pas randomisée.

Pour les topologies réseau avancées, l'intégration avec des outils comme Sensors et la garantie d'une infrastructure backend robuste — telle qu'une haute disponibilité du serveur RADIUS : Active-Active vs Active-Passive appropriée — sont essentielles pour gérer les pics d'authentification sans perdre les utilisateurs légitimes.

Guide d'Implémentation : Stratégies Spécifiques à l'Industrie

Il n'existe pas de configuration de délai d'expiration universelle. La stratégie doit refléter les objectifs opérationnels du site et le comportement des invités.

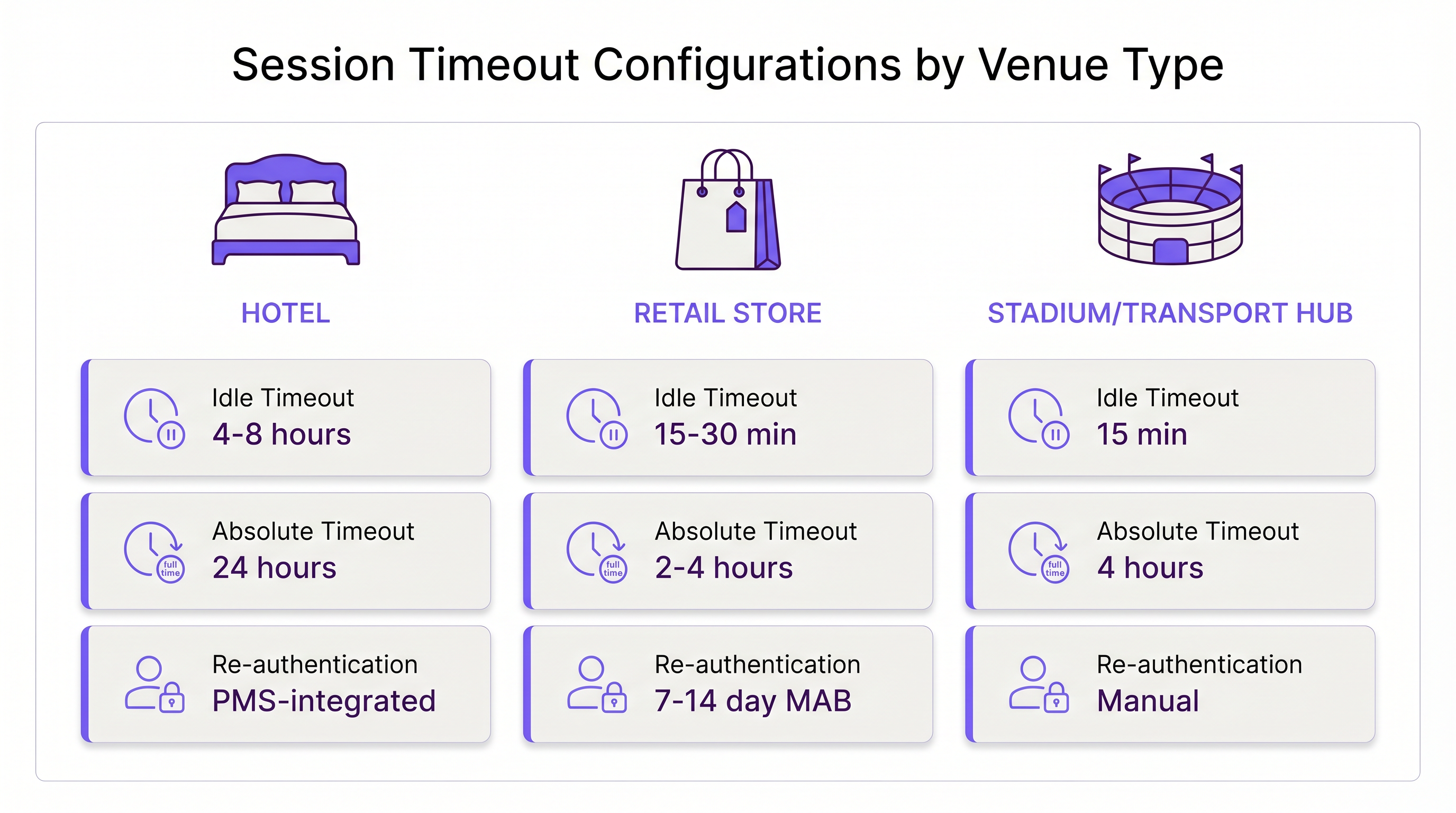

Scénario A : Le Magasin de Détail à Fort Taux de Rotation

Dans le Commerce de détail , l'objectif est de capturer des analyses précises de la fréquentation et de diffuser un marketing ciblé tout en évitant le flânage.

- Délai d'inactivité : 15 à 30 minutes. Les acheteurs se déplacent rapidement. Si un appareil est silencieux pendant 30 minutes, l'utilisateur a probablement quitté le magasin.

- Délai d'expiration absolu : 2 à 4 heures. Cela couvre le plus long trajet de shopping typique.

- Réauthentification : Réauthentification MAC silencieuse pendant 7 à 14 jours pour suivre les clients de retour sans friction.

Scénario B : L'Environnement Hôtelier d'Entreprise

Dans l' Hôtellerie , les clients s'attendent à une expérience WiFi "comme à la maison". Forcer une connexion toutes les 4 heures est inacceptable et entraînera des plaintes à la réception.

- Délai d'inactivité : 4 à 8 heures. Les clients laissent leurs appareils dans leurs chambres pendant qu'ils sont à la piscine ; ces appareils doivent rester connectés.

- Délai d'expiration absolu : 24 heures ou lié à la date de départ (par exemple, via l'intégration PMS).

- Réauthentification : Itinérance transparente sur toute la propriété pendant la durée du séjour.

Scénario C : Le Hub de Transport Très Fréquenté

Dans les hubs de Transport comme les aéroports, les temps de présence sont très variables, et l'épuisement des adresses IP est un risque grave en raison du volume massif d'appareils transitoires.

- Délai d'inactivité : 15 minutes. Une récupération agressive est nécessaire pour maintenir le pool DHCP disponible.

- Délai d'expiration absolu : 4 heures (le temps d'escale maximum typique avant un vol).

- Réauthentification : Réauthentification manuelle requise après le délai d'expiration absolu pour gérer les consommateurs de bande passante.

Bonnes Pratiques pour Équilibrer l'UX et la Sécurité

- Aligner les baux DHCP avec les délais d'expiration de session : Une erreur de configuration courante consiste à définir un délai d'expiration de session de 2 heures mais un bail DHCP de 8 heures. Cela épuise le pool d'adresses IP. Votre durée de bail DHCP doit correspondre étroitement ou légèrement dépasser votre délai d'expiration de session absolu.

- Tenir compte de la randomisation MAC : iOS et Android utilisent des adresses MAC privées par défaut. Si votre réseau repose fortement sur la réauthentification basée sur les adresses MAC, informez les utilisateurs sur la page de démarrage de désactiver la randomisation MAC pour le SSID du site s'ils souhaitent une expérience fluide sur plusieurs jours.

- Exploiter les analyses : Utilisez WiFi Analytics pour surveiller la durée des sessions. Si 90 % de vos utilisateurs partent naturellement en 45 minutes, définir un délai d'expiration absolu de 12 heures est inutilement risqué.

- Mettre en œuvre WPA3-Open (OWE) : Pour une sécurité renforcée sur les réseaux invités ouverts, déployez le chiffrement sans fil opportuniste (OWE). Il fournit un chiffrement individualisé pour chaque session, atténuant le risque d'écoute passive, quelle que soit la durée du délai d'expiration.

Dépannage et atténuation des risques

- Symptôme : Plaintes constantes concernant la réauthentification.

- Cause : Le délai d'inactivité est trop court, déconnectant les smartphones en veille.

- Solution : Augmenter le délai d'inactivité à au moins 30 minutes.

- Symptôme : Épuisement du pool d'adresses IP (les utilisateurs ne peuvent pas se connecter).

- Cause : Des sessions fantômes retiennent des adresses IP car le délai d'inactivité est désactivé ou trop long.

- Solution : Mettre en œuvre un délai d'inactivité strict de 15 à 30 minutes et réduire les durées de bail DHCP.

- Symptôme : Données Analytics obsolètes.

- Cause : Les appareils restent "connectés" longtemps après que l'utilisateur a quitté le lieu en raison de longs délais d'inactivité.

- Solution : Ajuster le délai d'inactivité pour qu'il corresponde à l'heure de départ physique du lieu.

Retour sur investissement et impact commercial

L'optimisation des délais d'expiration de session a un impact direct sur les résultats. Une configuration bien ajustée réduit les tickets d'assistance liés aux problèmes de connectivité jusqu'à 40 %. De plus, des données de session précises alimentent directement les plateformes de Wayfinding et de marketing. Si les délais d'expiration sont correctement configurés, les équipes marketing reçoivent des métriques précises sur le temps de présence, permettant des campagnes à plus fort taux de conversion.

À mesure que les entreprises modernisent leur infrastructure—réalisant peut-être Les avantages clés du SD WAN pour les entreprises modernes —la standardisation de ces politiques de délai d'expiration dans toutes les succursales devient un facteur clé d'efficacité opérationnelle et d'expérience client cohérente.

Définitions clés

Idle Timeout

The duration a network connection is maintained while no data is being transmitted by the client device.

Crucial for reclaiming network resources from devices that have physically left the venue without disconnecting.

Absolute Timeout

The hard limit on how long a session can last from the moment of authentication, regardless of activity.

Used to enforce daily usage limits and mandate periodic re-acceptance of Terms & Conditions.

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary interface for guest WiFi authentication, branding, and data capture.

MAC Authentication Bypass (MAB)

A process where the network authenticates a device using its MAC address against a database, bypassing the need for a manual captive portal login.

Essential for creating seamless 'return visitor' experiences in retail and hospitality.

DHCP Lease Time

The amount of time a network device retains an assigned IP address before it must request a renewal.

Must be carefully aligned with session timeouts to prevent IP pool exhaustion in high-density venues.

MAC Randomization

A privacy feature in modern mobile OSs that generates a fake MAC address for each WiFi network the device connects to.

Complicates MAB and analytics, requiring venues to adjust their tracking and re-authentication strategies.

Opportunistic Wireless Encryption (OWE)

A WiFi Alliance standard that provides individualized encryption for devices on open, unpassworded networks.

Improves the security posture of guest WiFi without requiring users to enter a pre-shared key.

Dwell Time

The average amount of time a guest or customer spends physically present within the venue.

The foundational metric used to determine appropriate absolute and idle timeout configurations.

Exemples concrets

A 200-room hotel is experiencing high volumes of helpdesk calls because guests have to log back into the WiFi every time they return from the pool. The current setup has an idle timeout of 30 minutes and an absolute timeout of 8 hours.

- Increase the idle timeout to 8 hours. Devices left in rooms or sleeping in bags by the pool will not be prematurely disconnected.

- Change the absolute timeout to 24 hours, or ideally, integrate the WiFi controller with the Property Management System (PMS) to set the absolute timeout to the exact time of the guest's checkout.

- Enable MAC-based seamless re-authentication for 7 days so returning guests bypass the captive portal entirely.

A large sports stadium (capacity 50,000) is running out of IP addresses during the first quarter of games. Users report full WiFi signal but cannot connect to the internet. Current settings: Idle timeout 4 hours, Absolute timeout 12 hours.

- Drastically reduce the idle timeout to 15 minutes. This immediately reclaims IPs from fans who have walked out of range or turned off WiFi.

- Reduce the DHCP lease time to 20 minutes to align with the new idle timeout.

- Reduce the absolute timeout to 5 hours (the maximum duration of a game plus egress time).

Questions d'entraînement

Q1. A hospital IT director wants to ensure that visitors in the waiting room don't have to log in multiple times, but also needs to ensure that devices belonging to discharged patients are removed from the network promptly to free up IPs. The average wait time is 3 hours, and the average patient stay is 2 days.

Conseil : Differentiate between the transient waiting room users and the long-term admitted patients. Can you apply one policy to both?

Voir la réponse type

The hospital should deploy two separate Guest SSIDs or utilize role-based access control via the captive portal. For the 'Visitor' tier, set an absolute timeout of 4 hours and an idle timeout of 30 minutes. For the 'Patient' tier (perhaps authenticated via an admission code), set an absolute timeout of 48 hours and an idle timeout of 8 hours. This balances the high turnover of the waiting room with the UX needs of admitted patients.

Q2. Your retail client complains that their returning customer analytics are dropping significantly, even though footfall remains steady. They currently have a 30-day MAB re-authentication policy.

Conseil : Think about recent changes in mobile operating system privacy features.

Voir la réponse type

The drop in analytics is likely due to MAC randomization (Private Wi-Fi Addresses) in iOS and Android. Because devices rotate their MAC addresses, the 30-day MAB policy fails to recognize returning devices, treating them as new visitors. The solution is to update the captive portal splash page to instruct users to disable Private Addresses for the store's network to receive loyalty benefits, or shift analytics reliance toward application-level tracking rather than purely Layer 2 MAC data.

Q3. A conference center hosts events ranging from 1-day seminars to 5-day conventions. The network team currently uses a static 24-hour absolute timeout for all events, leading to complaints during multi-day conventions.

Conseil : How can the timeout policy become dynamic rather than static?

Voir la réponse type

The network team should integrate the WiFi authentication backend (RADIUS) with the venue's event management system, or utilize dynamic vouchers. Instead of a static 24-hour timeout, the captive portal should issue session lengths based on the specific event code entered by the attendee. A 1-day seminar code grants a 12-hour absolute timeout, while a 5-day convention code grants a 120-hour absolute timeout, eliminating mid-event disconnects.

Continuer la lecture de cette série

Conditions d'utilisation du WiFi pour le personnel : Essentiels juridiques et de conformité

Ce guide présente les aspects juridiques et techniques essentiels pour rédiger et appliquer les conditions d'utilisation du WiFi pour le personnel dans les établissements d'entreprise. Il détaille les éléments à inclure dans une charte d'utilisation acceptable (AUP), comment respecter les exigences du GDPR et de la norme PCI DSS, et comment déployer l'authentification basée sur l'identité et la segmentation du réseau pour protéger les actifs de l'entreprise. Les responsables informatiques, les équipes RH et les directeurs des opérations des hôtels, des chaînes de magasins, des stades et des organisations du secteur public y trouveront des conseils pratiques à mettre en œuvre dès ce trimestre.

L'avenir de la sécurité Wi-Fi : NAC et détection des menaces basés sur l'IA

Ce guide faisant autorité explore l'évolution de la sécurité Wi-Fi d'entreprise, du WPA2 hérité au contrôle d'accès réseau (NAC) basé sur l'IA et à la détection des menaces. Conçu pour les leaders informatiques, il fournit des stratégies de déploiement exploitables pour sécuriser les environnements à haute densité comme le commerce de détail, l'hôtellerie et les stades, en utilisant les réseaux basés sur l'identité de Purple.

Gestion de la sécurité des appareils IoT avec NAC et MPSK

Ce guide technique détaille comment les entreprises peuvent sécuriser les appareils IoT sans interface utilisateur en utilisant une architecture de clés pré-partagées multiples (MPSK) et le contrôle d'accès réseau (NAC). Il fournit des étapes de mise en œuvre concrètes pour réaliser la micro-segmentation, contenir les rayons d'explosion de sécurité et maintenir la conformité sans sacrifier l'évolutivité.