Tempos Limite de Sessão de Guest WiFi: Equilibrando UX e Segurança

Este guia oferece uma estrutura prática para configurar os tempos limite de sessão de Guest WiFi, equilibrando uma experiência de utilizador fluida com segurança robusta. Abrange tempos limite de inatividade, tempos limite absolutos, estratégias de reautenticação e cenários de implementação específicos da indústria para líderes de TI e operações de espaços.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: A Mecânica dos Tempos Limite de Sessão

- 1. Tempo Limite de Inatividade (Temporizador de Inatividade)

- 2. Tempo Limite Absoluto (Temporizador Rígido)

- 3. Captive Portal e Reautenticação

- Guia de Implementação: Estratégias Específicas da Indústria

- Cenário A: A Loja de Retalho de Alta Rotatividade

- Cenário B: O Ambiente de Hotelaria Empresarial

- Cenário C: O Centro de Transportes Movimentado

- Melhores Práticas para Equilibrar UX e Segurança

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para espaços modernos, a rede Guest WiFi é um ponto de contacto crítico para a experiência do cliente e para a análise operacional. No entanto, definir os tempos limite de sessão corretos torna-se frequentemente um cabo de guerra entre as equipas de segurança de TI e os gestores de experiência do hóspede. Se os tempos limite forem demasiado curtos, os utilizadores enfrentam logins repetitivos e frustrantes no Captive Portal. Se forem demasiado longos, a rede sofre de esgotamento do pool de IP, dados de análise desatualizados e riscos de segurança aumentados de dispositivos não autenticados.

Este guia oferece uma estrutura prática para configurar os tempos limite de sessão de Guest WiFi . Exploramos os papéis distintos dos temporizadores de inatividade, temporizadores absolutos e políticas de reautenticação, fornecendo recomendações acionáveis para Hotelaria , Retalho e ambientes do setor público. Ao alinhar as estratégias de tempo limite com o comportamento do utilizador e os mandatos de segurança, os arquitetos de rede podem garantir conectividade fluida, mantendo uma conformidade robusta e análises de WiFi Analytics precisas.

Análise Técnica Aprofundada: A Mecânica dos Tempos Limite de Sessão

Um "tempo limite de sessão" não é uma única configuração, mas uma combinação de temporizadores distintos que operam em diferentes camadas da pilha de rede. Compreender esta mecânica é crucial para uma implementação eficaz.

1. Tempo Limite de Inatividade (Temporizador de Inatividade)

O tempo limite de inatividade monitoriza a transmissão ativa de dados. Se um dispositivo cliente não enviar ou receber dados durante uma duração especificada, o controlador de rede termina a sessão.

- Propósito: Recupera endereços IP (leases DHCP) e memória do AP alocada a dispositivos que saíram do espaço sem se desconectarem formalmente.

- Desafio: Smartphones modernos frequentemente entram em modo de suspensão para economizar bateria, interrompendo a transmissão de dados. Tempos limite de inatividade agressivos (por exemplo, 5 minutos) irão desconectar dispositivos em modo de suspensão, forçando os utilizadores a reautenticarem-se quando ativam os seus telefones.

- Recomendação: Defina tempos limite de inatividade entre 30 e 60 minutos para ambientes típicos.

2. Tempo Limite Absoluto (Temporizador Rígido)

O tempo limite absoluto dita a duração total máxima de uma sessão, independentemente da atividade. Uma vez que este temporizador expire, a sessão é terminada à força, e o utilizador deve reautenticar-se.

- Propósito: Impõe limites de uso diário, garante que os utilizadores aceitam Termos e Condições atualizados e força uma revalidação de segurança periódica.

- Desafio: Interrompe sessões ativas, o que pode perturbar chamadas VoIP ou grandes downloads se não for comunicado claramente.

- Recomendação: Alinhe o tempo limite absoluto com o tempo de permanência típico do espaço (por exemplo, 12 horas para um hospital, 2 horas para uma cafetaria).

3. Captive Portal e Reautenticação

Quando uma sessão expira, o utilizador é redirecionado para o Captive Portal. Implementações modernas frequentemente usam bypass de autenticação MAC (MAB) ou roaming contínuo para lembrar dispositivos por um período definido (por exemplo, 30 dias). Nestas configurações, uma sessão expirada pode não exigir um login manual; o sistema reautentica silenciosamente o endereço MAC reconhecido, desde que o dispositivo não o tenha aleatorizado.

Para topologias de rede avançadas, a integração com ferramentas como Sensors e a garantia de uma infraestrutura de backend robusta — como a adequada RADIUS সার্ভার হাই অ্যাভেইলেবিলিটি: Active-Active বনাম Active-Passive — é essencial para lidar com picos de autenticação sem perder utilizadores legítimos.

Guia de Implementação: Estratégias Específicas da Indústria

Não existe uma configuração de tempo limite universal. A estratégia deve refletir os objetivos operacionais do espaço e o comportamento do hóspede.

Cenário A: A Loja de Retalho de Alta Rotatividade

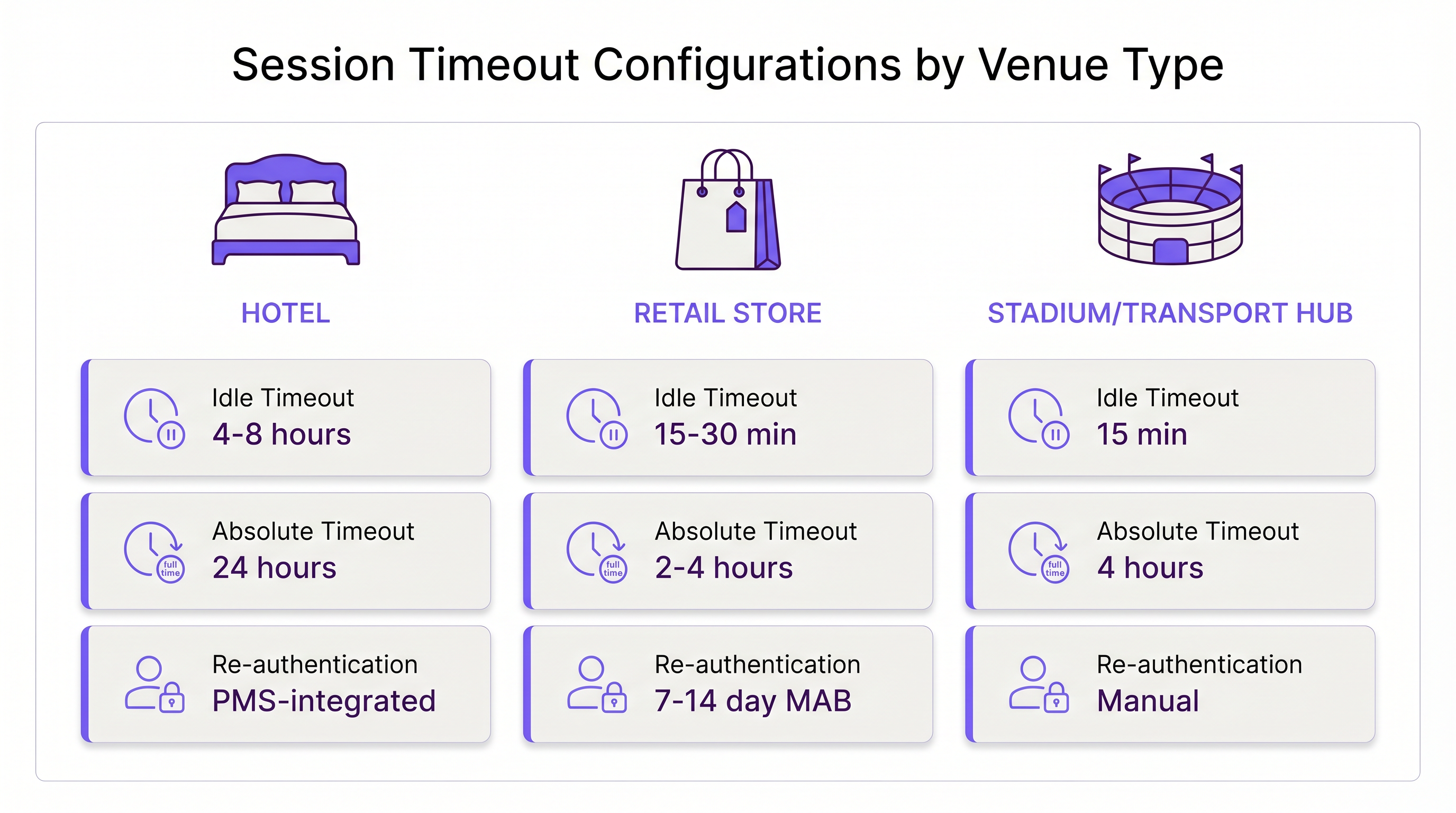

No Retalho , o objetivo é capturar análises precisas de fluxo de pessoas e entregar marketing direcionado, enquanto se previne a permanência excessiva.

- Tempo Limite de Inatividade: 15–30 minutos. Os compradores movem-se rapidamente. Se um dispositivo estiver inativo por 30 minutos, o utilizador provavelmente já saiu da loja.

- Tempo Limite Absoluto: 2–4 horas. Isto cobre a viagem de compras típica mais longa.

- Reautenticação: Reautenticação MAC silenciosa por 7–14 dias para rastrear clientes que retornam sem atrito.

Cenário B: O Ambiente de Hotelaria Empresarial

Na Hotelaria , os hóspedes esperam uma experiência WiFi "caseira". Forçar um login a cada 4 horas é inaceitável e resultará em reclamações na receção.

- Tempo Limite de Inatividade: 4–8 horas. Os hóspedes deixam os dispositivos nos seus quartos enquanto estão na piscina; estes dispositivos devem permanecer conectados.

- Tempo Limite Absoluto: 24 horas ou ligado à data de checkout (por exemplo, via integração PMS).

- Reautenticação: Roaming contínuo em toda a propriedade durante a duração da estadia.

Cenário C: O Centro de Transportes Movimentado

Em centros de Transporte como aeroportos, os tempos de permanência são altamente variáveis, e o esgotamento de endereços IP é um risco grave devido ao volume massivo de dispositivos transitórios.

- Tempo Limite de Inatividade: 15 minutos. A recuperação agressiva é necessária para manter o pool DHCP disponível.

- Tempo Limite Absoluto: 4 horas (o tempo máximo de escala típico antes de um voo).

- Reautenticação: Reautenticação manual necessária após o tempo limite absoluto para gerir os consumidores excessivos de largura de banda.

Melhores Práticas para Equilibrar UX e Segurança

- Alinhe os Leases DHCP com os Tempos Limite de Sessão: Uma configuração incorreta comum é definir um tempo limite de sessão de 2 horas, mas um lease DHCP de 8 horas. Isto esgota o pool de IP. O seu tempo de lease DHCP deve corresponder de perto ou exceder ligeiramente o seu tempo limite de sessão absoluto.

- Considere a Aleatorização de MAC: iOS e Android usam endereços MAC privados por predefinição. Se a sua rede depende fortemente da reautenticação baseada em MAC, eduque os utilizadores na página de splash para desativar a aleatorização de MAC para o SSID do espaço, se desejarem uma experiência contínua de vários dias.

- Aproveite as Análises: Use WiFi Analytics para monitorizar a duração das sessões. Se 90% dos seus utilizadores saem naturalmente em 45 minutos, definir um tempo limite absoluto de 12 horas é desnecessariamente arriscado.

- Implementar WPA3-Open (OWE): Para segurança melhorada em redes de convidados abertas, implemente a Criptografia Sem Fios Oportunista (OWE). Esta fornece criptografia individualizada para cada sessão, mitigando o risco de interceção passiva, independentemente da duração do tempo limite.

Resolução de Problemas e Mitigação de Riscos

- Sintoma: Queixas Constantes de Reautenticação.

- Causa: O tempo limite de inatividade é demasiado curto, desconectando smartphones em modo de suspensão.

- Solução: Aumentar o tempo limite de inatividade para pelo menos 30 minutos.

- Sintoma: Esgotamento do Pool de IPs (Utilizadores não conseguem conectar).

- Causa: Sessões "fantasma" estão a reter IPs porque o tempo limite de inatividade está desativado ou é demasiado longo.

- Solução: Implementar um tempo limite de inatividade rigoroso de 15-30 minutos e reduzir os tempos de concessão DHCP.

- Sintoma: Dados de Analytics Desatualizados.

- Causa: Os dispositivos permanecem "conectados" muito depois de o utilizador ter saído do local devido a longos temporizadores de inatividade.

- Solução: Ajustar o temporizador de inatividade para corresponder ao tempo de saída física do local.

ROI e Impacto no Negócio

Otimizar os tempos limite de sessão impacta diretamente os resultados financeiros. Uma configuração bem ajustada reduz os tickets de suporte técnico relacionados com problemas de conectividade em até 40%. Além disso, dados de sessão precisos alimentam diretamente as plataformas de Wayfinding e marketing. Se os tempos limite forem configurados corretamente, as equipas de marketing recebem métricas precisas de tempo de permanência, permitindo campanhas com maior taxa de conversão.

À medida que as empresas modernizam a sua infraestrutura — talvez percebendo Os Principais Benefícios do SD WAN para Empresas Modernas — a padronização destas políticas de tempo limite em todas as localizações de filiais torna-se um fator chave para a eficiência operacional e uma experiência consistente para os convidados.

Definições Principais

Idle Timeout

The duration a network connection is maintained while no data is being transmitted by the client device.

Crucial for reclaiming network resources from devices that have physically left the venue without disconnecting.

Absolute Timeout

The hard limit on how long a session can last from the moment of authentication, regardless of activity.

Used to enforce daily usage limits and mandate periodic re-acceptance of Terms & Conditions.

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary interface for guest WiFi authentication, branding, and data capture.

MAC Authentication Bypass (MAB)

A process where the network authenticates a device using its MAC address against a database, bypassing the need for a manual captive portal login.

Essential for creating seamless 'return visitor' experiences in retail and hospitality.

DHCP Lease Time

The amount of time a network device retains an assigned IP address before it must request a renewal.

Must be carefully aligned with session timeouts to prevent IP pool exhaustion in high-density venues.

MAC Randomization

A privacy feature in modern mobile OSs that generates a fake MAC address for each WiFi network the device connects to.

Complicates MAB and analytics, requiring venues to adjust their tracking and re-authentication strategies.

Opportunistic Wireless Encryption (OWE)

A WiFi Alliance standard that provides individualized encryption for devices on open, unpassworded networks.

Improves the security posture of guest WiFi without requiring users to enter a pre-shared key.

Dwell Time

The average amount of time a guest or customer spends physically present within the venue.

The foundational metric used to determine appropriate absolute and idle timeout configurations.

Exemplos Práticos

A 200-room hotel is experiencing high volumes of helpdesk calls because guests have to log back into the WiFi every time they return from the pool. The current setup has an idle timeout of 30 minutes and an absolute timeout of 8 hours.

- Increase the idle timeout to 8 hours. Devices left in rooms or sleeping in bags by the pool will not be prematurely disconnected.

- Change the absolute timeout to 24 hours, or ideally, integrate the WiFi controller with the Property Management System (PMS) to set the absolute timeout to the exact time of the guest's checkout.

- Enable MAC-based seamless re-authentication for 7 days so returning guests bypass the captive portal entirely.

A large sports stadium (capacity 50,000) is running out of IP addresses during the first quarter of games. Users report full WiFi signal but cannot connect to the internet. Current settings: Idle timeout 4 hours, Absolute timeout 12 hours.

- Drastically reduce the idle timeout to 15 minutes. This immediately reclaims IPs from fans who have walked out of range or turned off WiFi.

- Reduce the DHCP lease time to 20 minutes to align with the new idle timeout.

- Reduce the absolute timeout to 5 hours (the maximum duration of a game plus egress time).

Perguntas de Prática

Q1. A hospital IT director wants to ensure that visitors in the waiting room don't have to log in multiple times, but also needs to ensure that devices belonging to discharged patients are removed from the network promptly to free up IPs. The average wait time is 3 hours, and the average patient stay is 2 days.

Dica: Differentiate between the transient waiting room users and the long-term admitted patients. Can you apply one policy to both?

Ver resposta modelo

The hospital should deploy two separate Guest SSIDs or utilize role-based access control via the captive portal. For the 'Visitor' tier, set an absolute timeout of 4 hours and an idle timeout of 30 minutes. For the 'Patient' tier (perhaps authenticated via an admission code), set an absolute timeout of 48 hours and an idle timeout of 8 hours. This balances the high turnover of the waiting room with the UX needs of admitted patients.

Q2. Your retail client complains that their returning customer analytics are dropping significantly, even though footfall remains steady. They currently have a 30-day MAB re-authentication policy.

Dica: Think about recent changes in mobile operating system privacy features.

Ver resposta modelo

The drop in analytics is likely due to MAC randomization (Private Wi-Fi Addresses) in iOS and Android. Because devices rotate their MAC addresses, the 30-day MAB policy fails to recognize returning devices, treating them as new visitors. The solution is to update the captive portal splash page to instruct users to disable Private Addresses for the store's network to receive loyalty benefits, or shift analytics reliance toward application-level tracking rather than purely Layer 2 MAC data.

Q3. A conference center hosts events ranging from 1-day seminars to 5-day conventions. The network team currently uses a static 24-hour absolute timeout for all events, leading to complaints during multi-day conventions.

Dica: How can the timeout policy become dynamic rather than static?

Ver resposta modelo

The network team should integrate the WiFi authentication backend (RADIUS) with the venue's event management system, or utilize dynamic vouchers. Instead of a static 24-hour timeout, the captive portal should issue session lengths based on the specific event code entered by the attendee. A 1-day seminar code grants a 12-hour absolute timeout, while a 5-day convention code grants a 120-hour absolute timeout, eliminating mid-event disconnects.

Continue a ler esta série

Políticas de WiFi para Colaboradores no Retalho: Proteger as Redes Back-of-House

Este guia aborda os requisitos técnicos e de políticas críticos para proteger as redes WiFi back-of-house no retalho - desde a segmentação de VLAN e conformidade com o PCI DSS 4.0 até à gestão de BYOD de funcionários na loja. Oferece aos gestores de TI, arquitetos de rede e diretores de operações um plano prático e neutro em termos de fornecedor que podem implementar já este trimestre.

O Futuro da Segurança Wi-Fi: NAC Orientado por IA e Deteção de Ameaças

Este guia abrangente explora a evolução da segurança Wi-Fi empresarial, desde o WPA2 legado até ao Network Access Control (NAC) orientado por IA e deteção de ameaças. Concebido para líderes de TI, oferece estratégias de implementação acionáveis para proteger ambientes de alta densidade, como retalho, hotelaria e estádios, utilizando as redes baseadas em identidade da Purple.

Gerir a Segurança de Dispositivos IoT com NAC e MPSK

Este guia técnico detalha como os espaços empresariais podem proteger dispositivos IoT sem interface de utilizador (headless) utilizando a arquitetura Multiple Pre-Shared Key (MPSK) e o Network Access Control (NAC). Fornece passos de implementação acionáveis para alcançar a microssegmentação, conter os raios de explosão de segurança e manter a conformidade sem sacrificar a escalabilidade.