सुरक्षित गेस्ट वाईफ़ाई नेटवर्क कैसे सेट करें: स्टेप-बाय-स्टेप

यह गाइड आईटी टीमों के लिए स्क्रैच से एक सुरक्षित गेस्ट WiFi नेटवर्क डिज़ाइन और डिप्लॉय करने के लिए एक व्यापक तकनीकी वॉकथ्रू प्रदान करती है। इसमें VLAN सेगमेंटेशन, फ़ायरवॉल नियम डिज़ाइन, Captive Portal इंटीग्रेशन और बैंडविड्थ मैनेजमेंट शामिल है, जिसमें हॉस्पिटैलिटी और रिटेल वातावरण से वास्तविक दुनिया के इम्प्लीमेंटेशन सिनेरियो दिए गए हैं। वेन्यू ऑपरेटरों और नेटवर्क आर्किटेक्ट्स को कार्रवाई योग्य, वेंडर-न्यूट्रल मार्गदर्शन मिलेगा जो सुरक्षा और कंप्लायंस दोनों आवश्यकताओं को संबोधित करता है।

🎧 Listen to this Guide

View Transcript

- एग्जीक्यूटिव समरी

- टेक्निकल डीप-डाइव

- VLANs के माध्यम से नेटवर्क सेगमेंटेशन

- फ़ायरवॉल और राउटिंग पॉलिसी

- क्लाइंट आइसोलेशन (Layer 2 आइसोलेशन)

- Captive Portal आर्किटेक्चर

- चरण 1: इंफ्रास्ट्रक्चर कॉन्फ़िगरेशन

- चरण 2: वायरलेस एक्सेस पॉइंट कॉन्फ़िगरेशन

- चरण 3: Captive Portal परिनियोजन

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- सामान्य विफलता मोड

- ROI और व्यावसायिक प्रभाव

एग्जीक्यूटिव समरी

एंटरप्राइज़ IT टीमों के लिए, गेस्ट WiFi डिप्लॉय करना अब एक वैकल्पिक सुविधा नहीं है — यह एक महत्वपूर्ण व्यावसायिक आवश्यकता है। हालांकि, आपके फिजिकल फुटप्रिंट में अनमैनेज्ड, अनट्रस्टेड डिवाइसों को पेश करने से महत्वपूर्ण सुरक्षा और कंप्लायंस जोखिम पैदा होते हैं। यह तकनीकी संदर्भ गाइड आर्किटेक्ट्स और नेटवर्क इंजीनियरों के लिए एक सुरक्षित गेस्ट WiFi नेटवर्क को डिज़ाइन, डिप्लॉय और मैनेज करने के लिए एक स्टेप-बाय-स्टेप मेथोडोलॉजी प्रदान करती है। हम VLANs का उपयोग करके नेटवर्क सेगमेंटेशन, फ़ायरवॉल पॉलिसी डिज़ाइन, एक्सेस पॉइंट कॉन्फ़िगरेशन और Captive Portal इंटीग्रेशन के मूलभूत तत्वों को कवर करते हैं। इन वेंडर-न्यूट्रल बेस्ट प्रैक्टिसेज को लागू करके, संगठन आगंतुकों के लिए सहज कनेक्टिविटी प्रदान कर सकते हैं, जबकि कॉर्पोरेट डेटा, पॉइंट ऑफ़ सेल (POS) सिस्टम और आंतरिक सर्वर का पूर्ण अलगाव बनाए रख सकते हैं, जिससे PCI DSS, GDPR और IEEE 802.1X सहित मानकों का कंप्लायंस सुनिश्चित होता है। चाहे आप एक होटल एस्टेट, एक रिटेल चेन, या एक पब्लिक-सेक्टर वेन्यू में डिप्लॉय कर रहे हों, इस गाइड में आर्किटेक्चर सिद्धांत सार्वभौमिक रूप से लागू होते हैं।

टेक्निकल डीप-डाइव

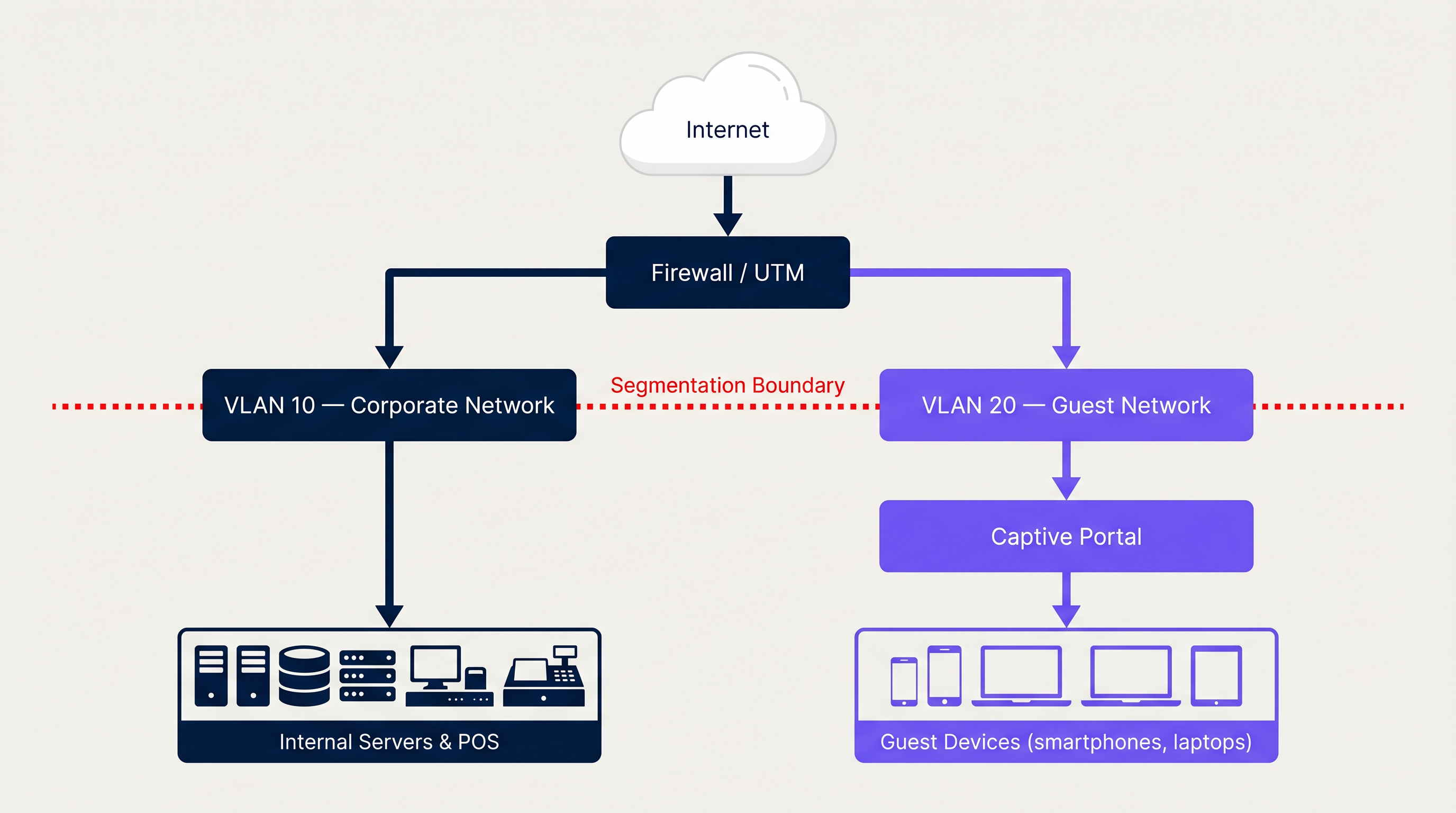

किसी भी सुरक्षित वायरलेस डिप्लॉयमेंट का आधार लॉजिकल सेपरेशन है। एक गेस्ट नेटवर्क को कॉर्पोरेट इंफ्रास्ट्रक्चर से पूरी तरह से स्वतंत्र रूप से संचालित करने के लिए आर्किटेक्ट किया जाना चाहिए, भले ही दोनों एक ही फिजिकल हार्डवेयर — स्विच, एक्सेस पॉइंट और WAN लिंक साझा करते हों। यह मजबूत VLAN कॉन्फ़िगरेशन, सख्त फ़ायरवॉल नियमों और एक्सेस पॉइंट पर Layer 2 आइसोलेशन के माध्यम से प्राप्त किया जाता है।

VLANs के माध्यम से नेटवर्क सेगमेंटेशन

एक सुरक्षित गेस्ट नेटवर्क बनाने में पहला कदम एक डेडिकेटेड वर्चुअल लोकल एरिया नेटवर्क (VLAN) स्थापित करना है। एक विशिष्ट एंटरप्राइज़ डिप्लॉयमेंट में, कॉर्पोरेट डेटा नेटवर्क VLAN 10 (उदाहरण के लिए, 10.0.10.0/24) पर रहता है, जबकि गेस्ट ट्रैफिक को VLAN 20 (उदाहरण के लिए, 10.0.20.0/22) को असाइन किया जाता है। यह Layer 2 सेगमेंटेशन सुनिश्चित करता है कि ब्रॉडकास्ट डोमेन पूरी तरह से अलग-थलग हैं। जब एक एक्सेस पॉइंट गेस्ट SSID को ब्रॉडकास्ट करता है, तो यह उस SSID से सभी ट्रैफिक को गेस्ट VLAN ID (802.1Q टैगिंग) के साथ टैग करता है, इससे पहले कि इसे एक ट्रंक पोर्ट के माध्यम से स्विच पर अपस्ट्रीम फॉरवर्ड किया जाए।

स्विच को सभी प्रासंगिक ट्रंक पोर्ट पर गेस्ट VLAN के साथ कॉन्फ़िगर किया जाना चाहिए, और एक्सेस पॉइंट के वायरलेस कंट्रोलर को गेस्ट SSID को VLAN 20 पर मैप करना चाहिए। यह मैपिंग चेन में महत्वपूर्ण लिंक है — यहां एक गलत कॉन्फ़िगरेशन के परिणामस्वरूप कॉर्पोरेट VLAN पर गेस्ट ट्रैफिक दिखाई देता है, जो एक गंभीर सुरक्षा उल्लंघन है।

फ़ायरवॉल और राउटिंग पॉलिसी

संबंधित Layer 3 कंट्रोल के बिना स्विच स्तर पर सेगमेंटेशन अपर्याप्त है। फ़ायरवॉल या यूनिफाइड थ्रेट मैनेजमेंट (UTM) उपकरण को सख्त इंटर-VLAN राउटिंग पॉलिसी लागू करनी चाहिए। गेस्ट VLAN के लिए मूलभूत नियम सेट है:

| नियम | कार्रवाई | स्रोत | गंतव्य |

|---|---|---|---|

| 1 | अस्वीकार करें | VLAN 20 (गेस्ट) | VLAN 10 (कॉर्पोरेट) |

| 2 | अस्वीकार करें | VLAN 20 (गेस्ट) | मैनेजमेंट सबनेट |

| 3 | अनुमति दें | VLAN 20 (गेस्ट) | इंटरनेट (0.0.0.0/0) |

| 4 | अस्वीकार करें | कोई भी | कोई भी (निहित) |

नियमों को ऊपर से नीचे तक प्रोसेस किया जाता है। यदि एक समझौता किया गया गेस्ट डिवाइस आंतरिक नेटवर्क को स्कैन करने का प्रयास करता है, तो नियम 1 पैकेट को कॉर्पोरेट एसेट्स तक पहुंचने से पहले ही छोड़ देता है। इस आर्किटेक्चर के साथ SD-WAN क्षमताओं को डिप्लॉय करने से डिस्ट्रीब्यूटेड साइटों पर ट्रैफिक मैनेजमेंट को और बढ़ाया जा सकता है — SD-WAN मल्टी-साइट गेस्ट नेटवर्क डिप्लॉयमेंट को कैसे पूरक करता है, इसकी विस्तृत जानकारी के लिए आधुनिक व्यवसायों के लिए कोर SD WAN लाभ देखें।

क्लाइंट आइसोलेशन (Layer 2 आइसोलेशन)

एक्सेस पॉइंट स्तर पर, क्लाइंट आइसोलेशन (जिसे AP आइसोलेशन या Layer 2 आइसोलेशन भी कहा जाता है) को सक्षम करना महत्वपूर्ण है। यह सुविधा एक ही गेस्ट SSID से जुड़े डिवाइसों को Layer 2 पर एक-दूसरे के साथ सीधे संचार करने से रोकती है। इसके बिना, गेस्ट नेटवर्क पर एक दुर्भावनापूर्ण एक्टर ARP स्पूफिंग, मैन-इन-द-मिडल अटैक, या अन्य गेस्ट डिवाइसों के खिलाफ लेटरल स्कैनिंग शुरू कर सकता है। अधिकांश एंटरप्राइज़ वायरलेस कंट्रोलर (Cisco, Aruba, Ruckus, Ubiquiti) इसे SSID प्रोफाइल पर एक साधारण टॉगल के रूप में उजागर करते हैं।

Captive Portal आर्किटेक्चर

एक ओपन, अनएन्क्रिप्टेड नेटवर्क (ओपन सिस्टम ऑथेंटिकेशन) सबसे आम गेस्ट WiFi डिप्लॉयमेंट है, लेकिन यह सबसे कम सुरक्षित भी है। सभी ट्रैफिक प्लेनटेक्स्ट में प्रसारित होता है और रेडियो रेंज के भीतर कोई भी इसे इंटरसेप्ट कर सकता है। गेस्ट एक्सेस के लिए आधुनिक मानक Captive Portal है जिसे या तो WPA2 (एक साझा पासफ्रेज के साथ) या, अधिमानतः, WPA3-एन्हांस्ड ओपन (ऑपर्चुनिस्टिक वायरलेस एन्क्रिप्शन — OWE) के साथ जोड़ा जाता है, जो एक प्री-शेयर्ड कुंजी की आवश्यकता के बिना प्रति-सेशन एन्क्रिप्शन प्रदान करता है।

एक Captive Portal उपयोगकर्ता के प्रारंभिक HTTP अनुरोध को इंटरसेप्ट करता है और इंटरनेट एक्सेस प्रदान करने से पहले उन्हें एक लॉगिन पेज पर रीडायरेक्ट करता है। पोर्टल एक डेडिकेटेड सर्वर (या तो ऑन-प्रिमाइसेस या क्लाउड-होस्टेड) से परोसा जाता है और एक्सेस प्रदान करने या अस्वीकार करने के लिए RADIUS के माध्यम से वायरलेस कंट्रोलर के साथ संचार करता है।

RADIUS के माध्यम से Guest WiFi जैसे प्लेटफॉर्म के साथ अपने वायरलेस कंट्रोलर को इंटीग्रेट करना एक सुरक्षित, कंप्लायंस-अनुरूप और फीचर-रिच ऑनबोर्डिंग अनुभव प्रदान करता है। Captive Portal एक साथ कई उद्देश्यों को पूरा करता है: उपयोगकर्ता प्रमाणीकरण (सोशल लॉगिन, ईमेल, या SMS के माध्यम से), स्वीकार्य उपयोग नीतियों (AUP) की अनिवार्य स्वीकृति, और एक व्यापक WiFi Analytics डैशबोर्ड में फीडिंग फर्स्ट-पार्टी डेटा कैप्चर। प्लेटफॉर्म प्रोवाइडरों का मूल्यांकन करने वाले संगठनों के लिए, गेस्ट वाईफ़ाई प्रोवाइडर: एक वाईफ़ाई प्लेटफॉर्म चुनते समय क्या देखें की समीक्षा करना खरीद प्रक्रिया में एक मूल्यवान कदम है।

कार्यान्वयन मार्गदर्शिका

निम्नलिखित चरण-दर-चरण परिनियोजन अनुक्रम प्रबंधित स्विच, एक समर्पित फ़ायरवॉल/UTM, और एक वायरलेस कंट्रोलर (क्लाउड-प्रबंधित या ऑन-प्रिमाइसेस) का उपयोग करने वाले एंटरप्राइज़ परिवेशों पर लागू होता है।

चरण 1: इंफ्रास्ट्रक्चर कॉन्फ़िगरेशन

1a. कोर स्विच पर गेस्ट VLAN बनाएँ अपने प्रबंधित स्विच पर VLAN 20 को परिभाषित करें और इसे एक वर्णनात्मक नाम (जैसे, "GUEST_WIFI") असाइन करें। सुनिश्चित करें कि VLAN एक्सेस लेयर स्विच और फ़ायरवॉल से कनेक्ट होने वाले सभी ट्रंक पोर्ट पर प्रसारित हो।

1b. गेस्ट VLAN के लिए DHCP और DNS कॉन्फ़िगर करें VLAN 20 के लिए एक समर्पित DHCP स्कोप सेट करें। एक बड़ा सबनेट उपयोग करें (मध्यम स्थानों के लिए न्यूनतम /22, स्टेडियम और कॉन्फ्रेंस सेंटर के लिए /20 या बड़ा)। कम लीज़ समय (1-2 घंटे) कॉन्फ़िगर करें। महत्वपूर्ण रूप से, गेस्ट क्लाइंट्स को बाहरी DNS सर्वर (जैसे, 1.1.1.1, 8.8.8.8) या एक फ़िल्टर्ड DNS सेवा असाइन करें — कभी भी अपने आंतरिक कॉर्पोरेट DNS रिजॉल्वर का उपयोग न करें।

1c. फ़ायरवॉल नियम लागू करें ऊपर वर्णित इंटर-VLAN ACL नियमसेट को लागू करें। गेस्ट SSID से एक डिवाइस कनेक्ट करके और आंतरिक IP पतों को पिंग करने का प्रयास करके परीक्षण करें — सभी पिंग टाइम आउट होने चाहिए।

चरण 2: वायरलेस एक्सेस पॉइंट कॉन्फ़िगरेशन

2a. गेस्ट SSID बनाएँ एक स्पष्ट रूप से पहचान योग्य नेटवर्क नाम (जैसे, "VenueName_Guest") प्रसारित करें। इस SSID को वायरलेस कंट्रोलर में VLAN 20 से मैप करें।

2b. क्लाइंट आइसोलेशन सक्षम करें गेस्ट SSID प्रोफ़ाइल के लिए AP आइसोलेशन / क्लाइंट आइसोलेशन चालू करें।

2c. बैंडविड्थ लिमिटिंग और QoS कॉन्फ़िगर करें प्रति-क्लाइंट दर सीमित करें (जैसे, 5 Mbps डाउन / 2 Mbps अप)। WAN एज पर गेस्ट ट्रैफ़िक पर कॉर्पोरेट ट्रैफ़िक को प्राथमिकता देने के लिए QoS DSCP मार्किंग कॉन्फ़िगर करें।

2d. प्रमाणीकरण विधि सेट करें अधिकतम सुरक्षा के लिए, WPA3-एन्हांस्ड ओपन (OWE) कॉन्फ़िगर करें। लेगेसी डिवाइस संगतता के लिए, captive portal रीडायरेक्शन के साथ WPA2 स्वीकार्य रहता है।

चरण 3: Captive Portal परिनियोजन

3a. वॉल्ड गार्डन कॉन्फ़िगर करें अपने वायरलेस कंट्रोलर में पूर्व-प्रमाणीकरण अनुमत गंतव्यों ("वॉल्ड गार्डन") को परिभाषित करें। इसमें captive portal सर्वर IP/डोमेन और कोई भी बाहरी प्रमाणीकरण प्रदाता (जैसे, सोशल लॉगिन के लिए accounts.google.com, graph.facebook.com), साथ ही Apple का captive portal डिटेक्शन URL (captive.apple.com) और समकक्ष Android/Windows डिटेक्शन एंडपॉइंट शामिल होने चाहिए।

3b. RADIUS के साथ एकीकृत करें अपने captive portal प्लेटफ़ॉर्म के RADIUS सर्वर की ओर इंगित करने के लिए वायरलेस कंट्रोलर को कॉन्फ़िगर करें। साझा रहस्य को परिभाषित करें और उचित RADIUS टाइमआउट मान सेट करें।

3c. पोर्टल पेज बनाएँ सुनिश्चित करें कि पोर्टल पेज में शामिल हैं: ब्रांड पहचान, स्पष्ट सेवा की शर्तें, डेटा गोपनीयता सूचना (GDPR-अनुरूप), और प्रमाणीकरण विधि(विधियाँ)। Hospitality परिनियोजन के लिए, टियर एक्सेस (मुफ्त बेसिक टियर बनाम प्रीमियम पेड टियर) प्रदान करने पर विचार करें।

3d. एंड-टू-एंड फ्लो का परीक्षण करें एक परीक्षण डिवाइस कनेक्ट करें। सत्यापित करें कि पोर्टल सही ढंग से लोड होता है, प्रमाणीकरण सफल होता है, प्रमाणीकरण के बाद इंटरनेट एक्सेस प्रदान किया जाता है, और आंतरिक संसाधन दुर्गम रहते हैं।

सर्वोत्तम अभ्यास

सुरक्षा ऑडिटिंग: गेस्ट नेटवर्क सेगमेंट का आवधिक पैठ परीक्षण और भेद्यता स्कैनिंग करें। VLAN सेगमेंटेशन अखंडता को कम से कम त्रैमासिक रूप से सत्यापित करें। Nmap जैसे टूल का उपयोग गेस्ट VLAN से यह पुष्टि करने के लिए किया जा सकता है कि आंतरिक सबनेट दुर्गम हैं।

कंटेंट फ़िल्टरिंग: गेस्ट VLAN पर DNS-आधारित या इनलाइन वेब कंटेंट फ़िल्टरिंग लागू करें ताकि दुर्भावनापूर्ण डोमेन, वयस्क सामग्री और उच्च-बैंडविड्थ दुरुपयोग श्रेणियों (टॉरेंटिंग, अवैध स्ट्रीमिंग) को ब्लॉक किया जा सके। यह आपकी IP प्रतिष्ठा की रक्षा करता है और आपके इंटरनेट कनेक्शन को अवैध गतिविधि के लिए उपयोग होने से रोकता है।

सेशन प्रबंधन: IP एड्रेस पूल की कमी को प्रबंधित करने और यह सुनिश्चित करने के लिए कि उपयोगकर्ता समय-समय पर शर्तों को फिर से स्वीकार करें, निष्क्रिय सेशन टाइमआउट (जैसे, 30 मिनट की निष्क्रियता) और पूर्ण सेशन सीमाएँ (जैसे, 8-24 घंटे) कॉन्फ़िगर करें।

लॉगिंग और मॉनिटरिंग: गेस्ट VLAN के लिए DHCP लॉग, RADIUS प्रमाणीकरण लॉग और फ़ायरवॉल लॉग को न्यूनतम 12 महीने तक बनाए रखें। यह कई डेटा प्रतिधारण विनियमों के तहत एक आवश्यकता है और घटना प्रतिक्रिया के लिए आवश्यक है।

हार्डवेयर मानक: नए परिनियोजन के लिए, Wi-Fi 6 (802.11ax) एक्सेस पॉइंट WPA3 समर्थन वाले निर्दिष्ट करें। उच्च थ्रूपुट और बेहतर MU-MIMO क्षमताएँ Retail स्टोर और ट्रांसपोर्ट हब जैसे उच्च-घनत्व वाले वातावरण में विशेष रूप से मूल्यवान हैं। विशिष्ट उच्च-घनत्व कॉन्फ़िगरेशन मार्गदर्शन के लिए Transport परिनियोजन देखें।

समस्या निवारण और जोखिम न्यूनीकरण

सामान्य विफलता मोड

VLAN ब्लीडिंग: सबसे गंभीर विफलता मोड — गलत कॉन्फ़िगर किए गए ट्रंक पोर्ट या फ़ायरवॉल नियमों के कारण कॉर्पोरेट VLAN पर गेस्ट ट्रैफ़िक रूटिंग। न्यूनीकरण: परिनियोजन के बाद हमेशा गेस्ट SSID से आंतरिक IP तक पहुँचने का प्रयास करके परीक्षण करें। अप्रत्याशित इंटर-VLAN ट्रैफ़िक का पता लगाने के लिए नेटवर्क एक्सेस कंट्रोल (NAC) टूल का उपयोग करें।

Captive Portal रीडायरेक्शन विफलता: आधुनिक ऑपरेटिंग सिस्टम (iOS, Android, Windows) captive portal का पता लगाने के लिए विशिष्ट प्रोब URL का उपयोग करते हैं। यदि वॉल्ड गार्डन गलत कॉन्फ़िगर किया गया है या DNS ब्लॉक है, तो पोर्टल लोड नहीं होगा और डिवाइस "कोई इंटरनेट कनेक्शन नहीं" दिखाएगा। न्यूनीकरण: सुनिश्चित करें कि सभी OS-विशिष्ट captive portal डिटेक्शन डोमेन वॉल्ड गार्डन में हैं। iOS, Android और Windows डिवाइस पर परीक्षण करें।

DHCP समाप्ति: उच्च-फुटफॉल वाले स्थानों में, यदि सबनेट बहुत छोटा है या लीज़ समय बहुत लंबा है, तो DHCP पूल में पते समाप्त हो सकते हैं। न्यूनीकरण: /22 या बड़े सबनेट का उपयोग करें; लीज़ समय को 1-2 घंटे पर सेट करें।

बैंडविड्थ संतृप्ति: दर सीमित किए बिना, कम संख्या में उपयोगकर्ता पूरे WAN लिंक का उपभोग कर सकते हैं। न्यूनीकरण: प्रति-क्लाइंट दर सीमित करें और WAN-स्तर QoS लागू करें जो कॉर्पोरेट ट्रैफ़िक को प्राथमिकता देता है।

अनुपालन अंतराल: GDPR-अनुरूप डेटा कैप्चर प्रक्रिया के बिना गेस्ट WiFi तैनात करने से संगठन नियामक जोखिम के संपर्क में आता है। न्यूनीकरण: एक ऐसे प्लेटफ़ॉर्म का उपयोग करें जो अंतर्निहित सहमति प्रबंधन, डेटा विषय एक्सेस अनुरोध (DSAR) हैंडलिंग और कॉन्फ़िगर करने योग्य डेटा प्रतिधारण नीतियां प्रदान करता है।

ROI और व्यावसायिक प्रभाव

जबकि प्राथमिक IT उद्देश्य सुरक्षा हैऔर कनेक्टिविटी, एक सही ढंग से डिज़ाइन किया गया गेस्ट नेटवर्क एक लागत केंद्र को एक मापने योग्य राजस्व चालक में बदल देता है। हॉस्पिटैलिटी और हेल्थकेयर क्षेत्रों में संगठन गेस्ट WiFi डेटा का लाभ उठाकर ठोस व्यावसायिक परिणाम प्राप्त कर रहे हैं।

| माप | विशिष्ट परिणाम |

|---|---|

| फर्स्ट-पार्टी डेटा कैप्चर दर | कनेक्ट होने वाले मेहमानों का 60-80% |

| ईमेल मार्केटिंग ओपन रेट (WiFi-कैप्चर किए गए संपर्क) | 25-35% (बनाम 15-20% उद्योग औसत) |

| दोबारा आने वाले मेहमानों की दर में वृद्धि | लक्षित री-एंगेजमेंट अभियानों के साथ 10-15% |

| IT घटना में कमी | सेगमेंटेशन के बाद मेहमानों से संबंधित नेटवर्क घटनाओं में उल्लेखनीय कमी |

उचित VLAN सेगमेंटेशन और एक मजबूत Captive Portal को लागू करने की लागत एक असुरक्षित गेस्ट नेटवर्क से उत्पन्न होने वाले डेटा उल्लंघन के संभावित वित्तीय और प्रतिष्ठा संबंधी नुकसान की तुलना में नगण्य है। एक ही PCI DSS गैर-अनुपालन जुर्माना €20 मिलियन या GDPR के तहत वैश्विक वार्षिक टर्नओवर का 4% तक पहुँच सकता है — जो किसी भी बुनियादी ढाँचे के निवेश को बौना कर देता है।

Purple के WiFi Analytics प्लेटफॉर्म के साथ एकीकृत करके, वेन्यू ऑपरेटरों को फुटफॉल पैटर्न, ठहरने के समय और लौटने वाले आगंतुकों की दरों में वास्तविक समय की दृश्यता प्राप्त होती है — यह जानकारी सीधे स्टाफिंग निर्णयों, मार्केटिंग खर्च और वेन्यू लेआउट अनुकूलन को सूचित करती है।

Key Terms & Definitions

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, isolating broadcast traffic at Layer 2 using IEEE 802.1Q tagging.

The foundational mechanism for separating guest traffic from corporate traffic on shared physical switches and access points.

Client Isolation (AP Isolation)

A wireless network feature that prevents devices connected to the same SSID from communicating directly with each other at Layer 2.

Crucial for guest networks to prevent malicious users from attacking other guests' devices via ARP spoofing or direct scanning.

Captive Portal

A web page that a user is redirected to and must interact with before being granted full internet access on a public or guest network.

Used for user authentication, AUP acceptance, GDPR-compliant data capture, and marketing opt-in on guest WiFi networks.

SSID (Service Set Identifier)

The broadcasted name of a wireless network that client devices see when scanning for available networks.

A dedicated guest SSID is mapped to the guest VLAN in the wireless controller, ensuring traffic is correctly tagged and isolated.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for network access.

Used by wireless controllers to communicate with captive portal platforms (like Purple) to authenticate guest users and grant/deny network access.

Walled Garden

A set of pre-authentication allowed network destinations that a guest device can reach before completing captive portal login.

Must include the captive portal server, external authentication providers (Google, Facebook), and OS-specific captive portal detection URLs to ensure the login page loads correctly.

WPA3-Enhanced Open (OWE)

Opportunistic Wireless Encryption — a Wi-Fi security standard that provides per-session encryption on open networks without requiring a pre-shared key, ratified under IEEE 802.11.

The recommended encryption standard for guest SSIDs, providing protection against passive eavesdropping without the UX friction of a password.

QoS (Quality of Service)

A set of technologies and policies that manage network traffic to ensure critical applications receive priority bandwidth, reducing latency and packet loss.

Applied at the WAN edge to prioritize corporate traffic (POS, VoIP, PMS) over guest internet browsing, preventing guest bandwidth consumption from impacting business operations.

DHCP Exhaustion

A condition where a DHCP server has no remaining IP addresses in its pool to assign to new clients, causing new devices to fail to connect.

A common operational issue in high-footfall guest networks if the subnet is undersized or lease times are too long. Mitigated with large subnets and short lease durations.

Case Studies

A 200-room hotel needs to deploy guest WiFi across all rooms and public areas. They currently operate a single flat network (VLAN 1) for both corporate operations (PMS, POS, back-office) and guests. The IT manager has been tasked with redesigning the network to achieve PCI DSS compliance before their next audit. How should the architecture be redesigned?

Phase 1 — Network Redesign: Create VLAN 10 for Corporate (10.0.10.0/24) and VLAN 20 for Guests (10.0.20.0/22 to accommodate high device counts across 200 rooms plus public areas). Configure the core firewall with explicit deny rules from VLAN 20 to VLAN 10, ensuring POS terminals on VLAN 10 are completely unreachable from the guest segment.

Phase 2 — Wireless Configuration: Reconfigure all access points to broadcast two SSIDs: 'Hotel_Corporate' (VLAN 10, WPA2-Enterprise with 802.1X) and 'Hotel_Guest' (VLAN 20, WPA3-Enhanced Open with captive portal). Enable Client Isolation on the guest SSID.

Phase 3 — Captive Portal: Deploy a GDPR-compliant captive portal integrated via RADIUS. Configure the portal to capture guest email addresses, display the privacy policy, and require explicit consent for marketing communications. Set session timeout to 24 hours with idle timeout of 60 minutes.

Phase 4 — Bandwidth Management: Apply per-client rate limiting of 10 Mbps down / 5 Mbps up on the guest SSID. Configure QoS to prioritize PMS and POS traffic (DSCP EF) over guest traffic (DSCP BE).

A large retail chain with 50 stores is experiencing two problems: (1) slow POS transaction times during peak hours because guests are streaming video on the free in-store WiFi, and (2) the marketing team has no visibility into how many unique visitors the stores receive daily. How should the IT team address both issues simultaneously?

Problem 1 — Bandwidth: Implement per-client rate limiting on the Guest SSID (cap each client at 3 Mbps down). Configure QoS rules on the WAN edge router to mark POS application traffic (typically TCP 443 to payment gateway IPs) with DSCP EF (Expedited Forwarding) and guest traffic with DSCP BE (Best Effort). This guarantees POS transactions always have priority bandwidth regardless of guest usage.

Problem 2 — Analytics: Deploy a centralized captive portal platform (such as Purple) across all 50 sites via a cloud-managed wireless controller. The portal captures device MAC addresses (anonymised for GDPR compliance) and authenticated user profiles. The analytics dashboard provides daily unique visitor counts, repeat visitor rates, and dwell time data per store — feeding directly into the marketing team's reporting.

Scenario Analysis

Q1. You are deploying guest WiFi in a conference centre that hosts events with up to 5,000 concurrent attendees. What subnet mask should you configure for the guest VLAN DHCP scope, and what lease time would you recommend?

💡 Hint:Consider the number of usable host IP addresses required, plus overhead for DHCP lease transitions and devices that hold leases without actively using them.

Show Recommended Approach

A /21 subnet (255.255.248.0) provides 2,046 usable addresses — insufficient for 5,000 concurrent users. A /20 subnet (255.255.240.0) provides 4,094 usable addresses, still marginal. A /19 subnet (255.255.224.0) provides 8,190 usable addresses, which safely accommodates 5,000 concurrent users with headroom for lease transitions. Configure DHCP lease times of 1 hour to ensure addresses are recycled quickly as attendees move in and out of the venue.

Q2. A guest reports that after connecting to the venue WiFi, their iPhone shows 'Connected, no internet' and the login page never appears. What are the three most likely configuration issues to investigate first?

💡 Hint:Think about what the device needs to reach before authentication is complete.

Show Recommended Approach

- Walled Garden misconfiguration: The captive.apple.com domain (Apple's captive portal detection URL) is not in the pre-authentication allowed destinations, so iOS cannot detect the portal. 2. DNS blocking: The firewall is blocking DNS queries from the guest VLAN before authentication, so the device cannot resolve the captive portal hostname. 3. HTTPS interception: The device is attempting to load an HTTPS URL first, and the captive portal redirect is failing because the SSL certificate doesn't match — ensure the portal redirect targets an HTTP URL or has a valid certificate.

Q3. Your security team has flagged that guest devices on the WiFi network can ping each other's IP addresses. Which specific configuration change is required, and at which layer of the network stack does it operate?

💡 Hint:This is a wireless-layer control, not a firewall rule.

Show Recommended Approach

Client Isolation (also called AP Isolation or Layer 2 Isolation) must be enabled on the guest SSID profile in the wireless controller. This operates at Layer 2 (Data Link Layer) of the OSI model, preventing direct frame forwarding between wireless clients associated to the same SSID. It is distinct from firewall rules, which operate at Layer 3 — firewall rules alone cannot prevent Layer 2 peer-to-peer communication between devices on the same subnet.

Q4. A retail client wants to use their guest WiFi data for GDPR-compliant email marketing. What specific technical and legal requirements must the captive portal implementation satisfy?

💡 Hint:Consider both the data capture mechanism and the consent framework.

Show Recommended Approach

The captive portal must: (1) Present a clear privacy notice explaining what data is collected, the legal basis for processing, retention period, and data controller identity. (2) Use a double opt-in mechanism for marketing communications — a pre-ticked checkbox is not valid consent under GDPR. (3) Capture explicit, informed, freely given consent separately from the terms of service acceptance. (4) Provide a mechanism for data subjects to exercise their rights (access, erasure, portability). (5) Log the timestamp, IP address, and consent text version for each consent event as an audit trail. (6) Ensure the data processor agreement with the WiFi platform provider is in place and compliant with GDPR Article 28.