Cómo configurar una red WiFi de invitados segura: Paso a paso

Esta guía ofrece un recorrido técnico exhaustivo para equipos de TI sobre cómo diseñar e implementar una red WiFi de invitados segura desde cero. Cubre la segmentación de VLAN, el diseño de reglas de firewall, la integración de Captive Portal y la gestión del ancho de banda, con escenarios de implementación reales de entornos de hostelería y minoristas. Los operadores de recintos y arquitectos de red encontrarán una guía práctica y neutral en cuanto a proveedores que aborda tanto los requisitos de seguridad como los de cumplimiento.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Segmentación de Red mediante VLAN

- Políticas de Firewall y Enrutamiento

- Aislamiento de Cliente (Aislamiento de Capa 2)

- Arquitectura de Captive Portal

- Guía de Implementación

- Paso 1: Configuración de la Infraestructura

- Paso 2: Configuración del Punto de Acceso Inalámbrico

- Paso 3: Despliegue del Captive Portal

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- Modos de Fallo Comunes

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para los equipos de TI empresariales, implementar WiFi de invitados ya no es una comodidad opcional, sino un requisito empresarial crítico. Sin embargo, introducir dispositivos no gestionados y no confiables en su infraestructura física presenta importantes riesgos de seguridad y cumplimiento. Esta guía de referencia técnica proporciona una metodología paso a paso para que arquitectos e ingenieros de red diseñen, implementen y gestionen una red WiFi de invitados segura. Cubrimos los elementos fundamentales de la segmentación de red utilizando VLAN, el diseño de políticas de firewall, la configuración de puntos de acceso y la integración de Captive Portal. Al implementar estas mejores prácticas neutrales en cuanto a proveedores, las organizaciones pueden ofrecer conectividad fluida a los visitantes mientras mantienen un aislamiento absoluto de los datos corporativos, los sistemas de punto de venta (POS) y los servidores internos, garantizando el cumplimiento de estándares como PCI DSS, GDPR e IEEE 802.1X. Ya sea que esté implementando en una propiedad hotelera, una cadena minorista o un recinto del sector público, los principios de arquitectura de esta guía se aplican universalmente.

Análisis Técnico Detallado

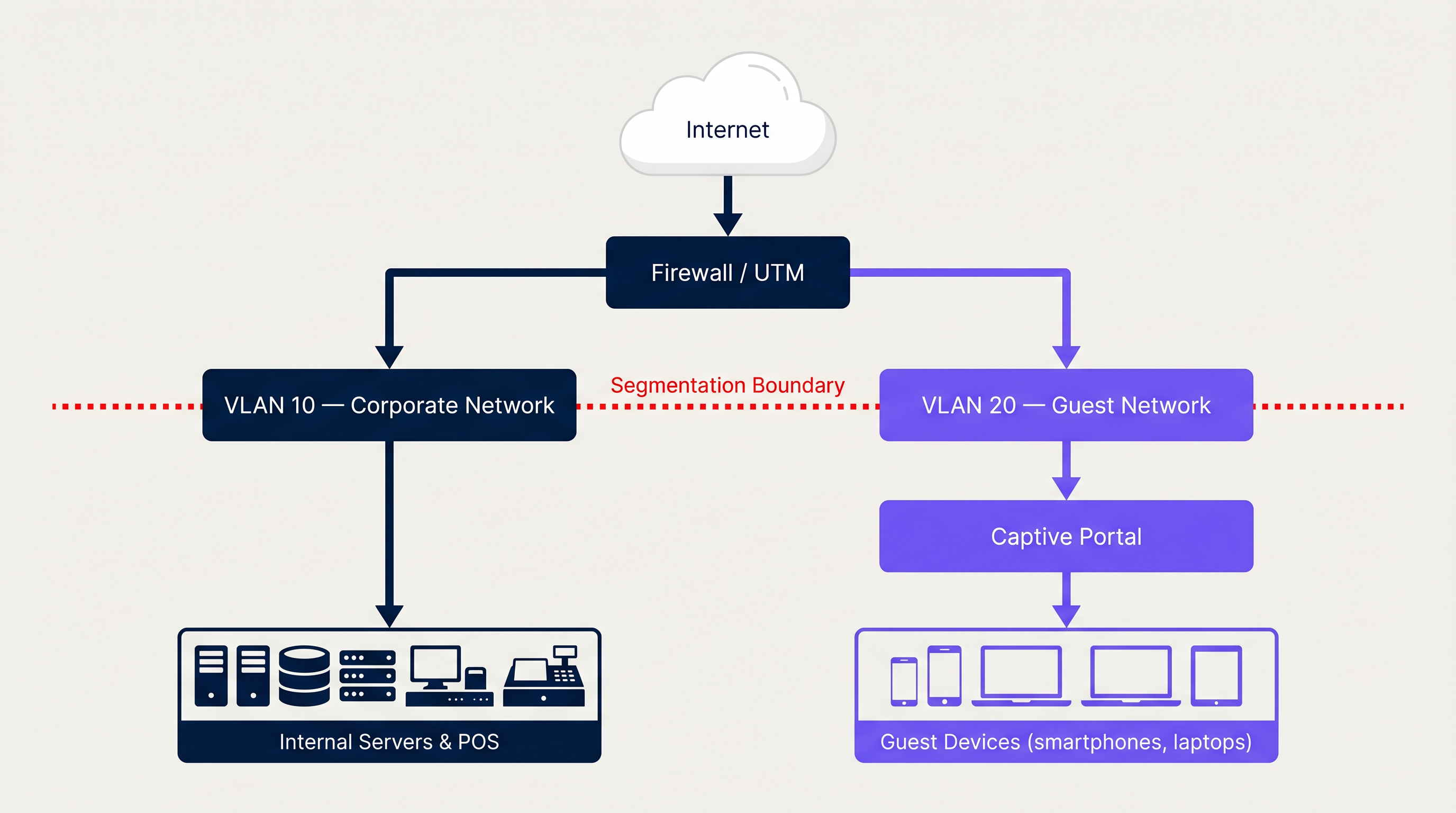

La piedra angular de cualquier implementación inalámbrica segura es la separación lógica. Una red de invitados debe ser diseñada para operar de forma totalmente independiente de la infraestructura corporativa, incluso cuando ambas compartan el mismo hardware físico: switches, puntos de acceso y enlaces WAN. Esto se logra mediante una configuración robusta de VLAN, reglas estrictas de firewall y aislamiento de Capa 2 en el punto de acceso.

Segmentación de Red mediante VLAN

El primer paso para crear una red de invitados segura es establecer una Red de Área Local Virtual (VLAN) dedicada. En una implementación empresarial típica, la red de datos corporativa reside en la VLAN 10 (por ejemplo, 10.0.10.0/24), mientras que el tráfico de invitados se asigna a la VLAN 20 (por ejemplo, 10.0.20.0/22). Esta segmentación de Capa 2 garantiza que los dominios de difusión estén completamente aislados. Cuando un punto de acceso difunde el SSID de invitados, etiqueta todo el tráfico de ese SSID con el ID de VLAN de invitados (etiquetado 802.1Q) antes de reenviarlo al switch a través de un puerto troncal.

El switch debe configurarse con la VLAN de invitados en todos los puertos troncales relevantes, y el controlador inalámbrico del punto de acceso debe mapear el SSID de invitados a la VLAN 20. Este mapeo es el eslabón crítico en la cadena: una configuración incorrecta aquí resulta en que el tráfico de invitados aparezca en la VLAN corporativa, lo cual es una grave brecha de seguridad.

Políticas de Firewall y Enrutamiento

La segmentación a nivel de switch es insuficiente sin los controles de Capa 3 correspondientes. El firewall o el dispositivo de Gestión Unificada de Amenazas (UTM) deben aplicar políticas estrictas de enrutamiento entre VLAN. El conjunto de reglas fundamental para la VLAN de invitados es:

| Regla | Acción | Origen | Destino |

|---|---|---|---|

| 1 | Denegar | VLAN 20 (Invitados) | VLAN 10 (Corporativa) |

| 2 | Denegar | VLAN 20 (Invitados) | Subredes de Gestión |

| 3 | Permitir | VLAN 20 (Invitados) | Internet (0.0.0.0/0) |

| 4 | Denegar | Cualquiera | Cualquiera (implícito) |

Las reglas se procesan de arriba a abajo. Si un dispositivo de invitado comprometido intenta escanear la red interna, la Regla 1 descarta los paquetes antes de que lleguen a los activos corporativos. La implementación de capacidades SD-WAN junto con esta arquitectura puede mejorar aún más la gestión del tráfico en sitios distribuidos — consulte Los principales beneficios de SD-WAN para empresas modernas para un desglose detallado de cómo SD-WAN complementa las implementaciones de redes de invitados multisitio.

Aislamiento de Cliente (Aislamiento de Capa 2)

A nivel de punto de acceso, es fundamental habilitar el Aislamiento de Cliente (también conocido como Aislamiento de AP o Aislamiento de Capa 2). Esta característica evita que los dispositivos conectados al mismo SSID de invitados se comuniquen directamente entre sí en la Capa 2. Sin ella, un actor malicioso en la red de invitados podría lanzar suplantación de ARP, ataques de intermediario o escaneo lateral contra otros dispositivos de invitados. La mayoría de los controladores inalámbricos empresariales (Cisco, Aruba, Ruckus, Ubiquiti) exponen esto como un simple interruptor en el perfil del SSID.

Arquitectura de Captive Portal

Una red abierta y sin cifrar (Autenticación de Sistema Abierto) es la implementación de WiFi de invitados más común, pero también la menos segura. Todo el tráfico se transmite en texto plano y puede ser interceptado por cualquiera dentro del alcance de la radio. El estándar moderno para el acceso de invitados es un Captive Portal combinado con WPA2 (con una frase de contraseña compartida) o, preferiblemente, WPA3-Enhanced Open (Cifrado Inalámbrico Oportunista — OWE), que proporciona cifrado por sesión sin requerir una clave precompartida.

Un Captive Portal intercepta la solicitud HTTP inicial del usuario y los redirige a una página de inicio de sesión antes de conceder acceso a Internet. El portal se sirve desde un servidor dedicado (ya sea local o alojado en la nube) y se comunica con el controlador inalámbrico a través de RADIUS para conceder o denegar el acceso.

La integración de su controlador inalámbrico con una plataforma como Guest WiFi a través de RADIUS proporciona una experiencia de incorporación segura, conforme y rica en funciones. El Captive Portal cumple múltiples propósitos simultáneamente: autenticación de usuario (a través de inicio de sesión social, correo electrónico o SMS), aceptación obligatoria de las Políticas de Uso Aceptable (AUP) y captura de datos de primera parte que alimentan un completo panel de WiFi Analytics . Para las organizaciones que evalúan proveedores de plataformas, revisar una Guía de Compradores de Proveedores de WiFi para Invitados: Qué Buscar al Elegir una Plataforma de WiFi es un paso valioso en el proceso de adquisición.

Guía de Implementación

La siguiente secuencia de despliegue paso a paso se aplica a entornos empresariales que utilizan switches gestionados, un firewall/UTM dedicado y un controlador inalámbrico (gestionado en la nube o local).

Paso 1: Configuración de la Infraestructura

1a. Crear la VLAN de Invitados en el Switch Principal Defina la VLAN 20 en su switch gestionado y asígnele un nombre descriptivo (por ejemplo, "GUEST_WIFI"). Asegúrese de que la VLAN se propague a través de todos los puertos troncales que conectan con los switches de capa de acceso y el firewall.

1b. Configurar DHCP y DNS para la VLAN de Invitados Configure un ámbito DHCP dedicado para la VLAN 20. Utilice una subred grande (mínimo /22 para recintos medianos, /20 o superior para estadios y centros de conferencias). Configure tiempos de concesión cortos (1-2 horas). Fundamentalmente, asigne servidores DNS externos (por ejemplo, 1.1.1.1, 8.8.8.8) o un servicio DNS filtrado a los clientes invitados, nunca sus resolutores DNS corporativos internos.

1c. Aplicar Reglas de Firewall Implemente el conjunto de reglas ACL inter-VLAN descrito anteriormente. Pruebe conectando un dispositivo al SSID de invitados e intentando hacer ping a direcciones IP internas; todos los pings deberían agotar el tiempo de espera.

Paso 2: Configuración del Punto de Acceso Inalámbrico

2a. Crear el Guest SSID Difunda un nombre de red claramente identificable (por ejemplo, "VenueName_Guest"). Asigne este SSID a la VLAN 20 en el controlador inalámbrico.

2b. Habilitar el Aislamiento de Clientes Active el Aislamiento de AP / Aislamiento de Clientes para el perfil del SSID de invitados.

2c. Configurar la Limitación de Ancho de Banda y QoS Aplique la limitación de velocidad por cliente (por ejemplo, 5 Mbps de bajada / 2 Mbps de subida). Configure las marcas QoS DSCP para priorizar el tráfico corporativo sobre el tráfico de invitados en el borde de la WAN.

2d. Establecer el Método de Autenticación Para máxima seguridad, configure WPA3-Enhanced Open (OWE). Para compatibilidad con dispositivos antiguos, WPA2 con redirección a Captive Portal sigue siendo aceptable.

Paso 3: Despliegue del Captive Portal

3a. Configurar el Walled Garden Defina los destinos permitidos antes de la autenticación (el "walled garden") en su controlador inalámbrico. Esto debe incluir la IP/dominio del servidor del Captive Portal y cualquier proveedor de autenticación externo (por ejemplo, accounts.google.com, graph.facebook.com para inicios de sesión sociales), así como la URL de detección de Captive Portal de Apple (captive.apple.com) y los puntos finales de detección equivalentes de Android/Windows.

3b. Integrar con RADIUS Configure el controlador inalámbrico para que apunte al servidor RADIUS de su plataforma de Captive Portal. Defina el secreto compartido y establezca los valores de tiempo de espera RADIUS apropiados.

3c. Construir la Página del Portal Asegúrese de que la página del portal incluya: identidad de marca, términos de servicio claros, aviso de privacidad de datos (compatible con GDPR) y el/los método(s) de autenticación. Para Hostelería despliegues, considere ofrecer acceso por niveles (nivel básico gratuito frente a nivel premium de pago).

3d. Probar el Flujo de Extremo a Extremo Conecte un dispositivo de prueba. Verifique que el portal se carga correctamente, que la autenticación es exitosa, que se concede acceso a internet después de la autenticación y que los recursos internos permanecen inaccesibles.

Mejores Prácticas

Auditoría de Seguridad: Realice pruebas de penetración periódicas y escaneo de vulnerabilidades del segmento de red de invitados. Verifique la integridad de la segmentación de VLAN al menos trimestralmente. Herramientas como Nmap pueden usarse desde la VLAN de invitados para confirmar que las subredes internas son inalcanzables.

Filtrado de Contenido: Implemente filtrado de contenido web basado en DNS o en línea en la VLAN de invitados para bloquear dominios maliciosos, contenido para adultos y categorías de abuso de alto ancho de banda (torrenting, streaming ilegal). Esto protege su reputación IP y evita que su conexión a internet se utilice para actividades ilegales.

Gestión de Sesiones: Configure tiempos de espera de sesión inactiva (por ejemplo, 30 minutos de inactividad) y límites de sesión absolutos (por ejemplo, 8-24 horas) para gestionar el agotamiento del pool de direcciones IP y asegurar que los usuarios reacepten periódicamente los términos.

Registro y Monitorización: Conserve los registros DHCP, los registros de autenticación RADIUS y los registros del firewall para la VLAN de invitados durante un mínimo de 12 meses. Esto es un requisito según muchas regulaciones de retención de datos y es esencial para la respuesta a incidentes.

Estándares de Hardware: Para nuevos despliegues, especifique puntos de acceso Wi-Fi 6 (802.11ax) con soporte WPA3. El mayor rendimiento y las capacidades MU-MIMO mejoradas son particularmente valiosas en entornos de alta densidad como tiendas Minorista y centros de transporte. Consulte los despliegues de Transporte para obtener una guía de configuración específica para alta densidad.

Resolución de Problemas y Mitigación de Riesgos

Modos de Fallo Comunes

Fuga de VLAN: El modo de fallo más grave: el tráfico de invitados se enruta a la VLAN corporativa debido a puertos troncales o reglas de firewall mal configurados. Mitigación: Siempre pruebe después del despliegue intentando alcanzar IPs internas desde el SSID de invitados. Utilice herramientas de control de acceso a la red (NAC) para detectar tráfico inter-VLAN inesperado.

Fallo de Redirección del Captive Portal: Los sistemas operativos modernos (iOS, Android, Windows) utilizan URLs de sondeo específicas para detectar Captive Portals. Si el walled garden está mal configurado o el DNS está bloqueado, el portal no se cargará y el dispositivo mostrará "Sin conexión a internet". Mitigación: Asegúrese de que todos los dominios de detección de Captive Portal específicos del SO estén en el walled garden. Pruebe en dispositivos iOS, Android y Windows.

Agotamiento de DHCP: En lugares con mucho tránsito, el pool de DHCP puede quedarse sin direcciones si la subred es demasiado pequeña o los tiempos de concesión son demasiado largos. Mitigación: Utilice subredes /22 o más grandes; establezca los tiempos de concesión en 1-2 horas.

Saturación de Ancho de Banda: Sin limitación de velocidad, un pequeño número de usuarios puede consumir todo el enlace WAN. Mitigación: Implemente la limitación de velocidad por cliente y QoS a nivel de WAN priorizando el tráfico corporativo.

Brechas de Cumplimiento: Desplegar WiFi de invitados sin un proceso de captura de datos compatible con GDPR expone a la organización a riesgos regulatorios. Mitigación: Utilice una plataforma que proporcione gestión de consentimiento integrada, manejo de solicitudes de acceso de interesados (DSAR) y políticas de retención de datos configurables.

ROI e Impacto Empresarial

Aunque el objetivo principal de TI es la segurity y conectividad, una red de invitados correctamente diseñada transforma un centro de costes en un motor de ingresos medible. Organizaciones de los sectores de Hostelería y Sanidad están aprovechando los datos del WiFi de invitados para impulsar resultados empresariales tangibles.

| Métrica | Resultado Típico |

|---|---|

| Tasa de captura de datos de primera parte | 60-80% de los invitados que se conectan |

| Tasas de apertura de email marketing (contactos capturados por WiFi) | 25-35% (frente al 15-20% de la media del sector) |

| Aumento de la tasa de visitas repetidas | 10-15% con campañas de re-engagement dirigidas |

| Reducción de incidentes de TI | Reducción significativa de incidentes de red relacionados con invitados después de la segmentación |

El coste de implementar una segmentación VLAN adecuada y un Captive Portal robusto es insignificante en comparación con el daño financiero y reputacional potencial de una brecha de datos originada en una red de invitados no segura. Una única multa por incumplimiento de PCI DSS puede alcanzar los 20 millones de euros o el 4% de la facturación anual global bajo GDPR, empequeñeciendo cualquier inversión en infraestructura.

Al integrarse con la plataforma WiFi Analytics de Purple, los operadores de locales obtienen visibilidad en tiempo real de los patrones de afluencia, los tiempos de permanencia y las tasas de visitantes recurrentes — inteligencia que informa directamente las decisiones de personal, el gasto en marketing y la optimización del diseño del local.

Términos clave y definiciones

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, isolating broadcast traffic at Layer 2 using IEEE 802.1Q tagging.

The foundational mechanism for separating guest traffic from corporate traffic on shared physical switches and access points.

Client Isolation (AP Isolation)

A wireless network feature that prevents devices connected to the same SSID from communicating directly with each other at Layer 2.

Crucial for guest networks to prevent malicious users from attacking other guests' devices via ARP spoofing or direct scanning.

Captive Portal

A web page that a user is redirected to and must interact with before being granted full internet access on a public or guest network.

Used for user authentication, AUP acceptance, GDPR-compliant data capture, and marketing opt-in on guest WiFi networks.

SSID (Service Set Identifier)

The broadcasted name of a wireless network that client devices see when scanning for available networks.

A dedicated guest SSID is mapped to the guest VLAN in the wireless controller, ensuring traffic is correctly tagged and isolated.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for network access.

Used by wireless controllers to communicate with captive portal platforms (like Purple) to authenticate guest users and grant/deny network access.

Walled Garden

A set of pre-authentication allowed network destinations that a guest device can reach before completing captive portal login.

Must include the captive portal server, external authentication providers (Google, Facebook), and OS-specific captive portal detection URLs to ensure the login page loads correctly.

WPA3-Enhanced Open (OWE)

Opportunistic Wireless Encryption — a Wi-Fi security standard that provides per-session encryption on open networks without requiring a pre-shared key, ratified under IEEE 802.11.

The recommended encryption standard for guest SSIDs, providing protection against passive eavesdropping without the UX friction of a password.

QoS (Quality of Service)

A set of technologies and policies that manage network traffic to ensure critical applications receive priority bandwidth, reducing latency and packet loss.

Applied at the WAN edge to prioritize corporate traffic (POS, VoIP, PMS) over guest internet browsing, preventing guest bandwidth consumption from impacting business operations.

DHCP Exhaustion

A condition where a DHCP server has no remaining IP addresses in its pool to assign to new clients, causing new devices to fail to connect.

A common operational issue in high-footfall guest networks if the subnet is undersized or lease times are too long. Mitigated with large subnets and short lease durations.

Casos de éxito

A 200-room hotel needs to deploy guest WiFi across all rooms and public areas. They currently operate a single flat network (VLAN 1) for both corporate operations (PMS, POS, back-office) and guests. The IT manager has been tasked with redesigning the network to achieve PCI DSS compliance before their next audit. How should the architecture be redesigned?

Phase 1 — Network Redesign: Create VLAN 10 for Corporate (10.0.10.0/24) and VLAN 20 for Guests (10.0.20.0/22 to accommodate high device counts across 200 rooms plus public areas). Configure the core firewall with explicit deny rules from VLAN 20 to VLAN 10, ensuring POS terminals on VLAN 10 are completely unreachable from the guest segment.

Phase 2 — Wireless Configuration: Reconfigure all access points to broadcast two SSIDs: 'Hotel_Corporate' (VLAN 10, WPA2-Enterprise with 802.1X) and 'Hotel_Guest' (VLAN 20, WPA3-Enhanced Open with captive portal). Enable Client Isolation on the guest SSID.

Phase 3 — Captive Portal: Deploy a GDPR-compliant captive portal integrated via RADIUS. Configure the portal to capture guest email addresses, display the privacy policy, and require explicit consent for marketing communications. Set session timeout to 24 hours with idle timeout of 60 minutes.

Phase 4 — Bandwidth Management: Apply per-client rate limiting of 10 Mbps down / 5 Mbps up on the guest SSID. Configure QoS to prioritize PMS and POS traffic (DSCP EF) over guest traffic (DSCP BE).

A large retail chain with 50 stores is experiencing two problems: (1) slow POS transaction times during peak hours because guests are streaming video on the free in-store WiFi, and (2) the marketing team has no visibility into how many unique visitors the stores receive daily. How should the IT team address both issues simultaneously?

Problem 1 — Bandwidth: Implement per-client rate limiting on the Guest SSID (cap each client at 3 Mbps down). Configure QoS rules on the WAN edge router to mark POS application traffic (typically TCP 443 to payment gateway IPs) with DSCP EF (Expedited Forwarding) and guest traffic with DSCP BE (Best Effort). This guarantees POS transactions always have priority bandwidth regardless of guest usage.

Problem 2 — Analytics: Deploy a centralized captive portal platform (such as Purple) across all 50 sites via a cloud-managed wireless controller. The portal captures device MAC addresses (anonymised for GDPR compliance) and authenticated user profiles. The analytics dashboard provides daily unique visitor counts, repeat visitor rates, and dwell time data per store — feeding directly into the marketing team's reporting.

Análisis de escenarios

Q1. You are deploying guest WiFi in a conference centre that hosts events with up to 5,000 concurrent attendees. What subnet mask should you configure for the guest VLAN DHCP scope, and what lease time would you recommend?

💡 Sugerencia:Consider the number of usable host IP addresses required, plus overhead for DHCP lease transitions and devices that hold leases without actively using them.

Mostrar enfoque recomendado

A /21 subnet (255.255.248.0) provides 2,046 usable addresses — insufficient for 5,000 concurrent users. A /20 subnet (255.255.240.0) provides 4,094 usable addresses, still marginal. A /19 subnet (255.255.224.0) provides 8,190 usable addresses, which safely accommodates 5,000 concurrent users with headroom for lease transitions. Configure DHCP lease times of 1 hour to ensure addresses are recycled quickly as attendees move in and out of the venue.

Q2. A guest reports that after connecting to the venue WiFi, their iPhone shows 'Connected, no internet' and the login page never appears. What are the three most likely configuration issues to investigate first?

💡 Sugerencia:Think about what the device needs to reach before authentication is complete.

Mostrar enfoque recomendado

- Walled Garden misconfiguration: The captive.apple.com domain (Apple's captive portal detection URL) is not in the pre-authentication allowed destinations, so iOS cannot detect the portal. 2. DNS blocking: The firewall is blocking DNS queries from the guest VLAN before authentication, so the device cannot resolve the captive portal hostname. 3. HTTPS interception: The device is attempting to load an HTTPS URL first, and the captive portal redirect is failing because the SSL certificate doesn't match — ensure the portal redirect targets an HTTP URL or has a valid certificate.

Q3. Your security team has flagged that guest devices on the WiFi network can ping each other's IP addresses. Which specific configuration change is required, and at which layer of the network stack does it operate?

💡 Sugerencia:This is a wireless-layer control, not a firewall rule.

Mostrar enfoque recomendado

Client Isolation (also called AP Isolation or Layer 2 Isolation) must be enabled on the guest SSID profile in the wireless controller. This operates at Layer 2 (Data Link Layer) of the OSI model, preventing direct frame forwarding between wireless clients associated to the same SSID. It is distinct from firewall rules, which operate at Layer 3 — firewall rules alone cannot prevent Layer 2 peer-to-peer communication between devices on the same subnet.

Q4. A retail client wants to use their guest WiFi data for GDPR-compliant email marketing. What specific technical and legal requirements must the captive portal implementation satisfy?

💡 Sugerencia:Consider both the data capture mechanism and the consent framework.

Mostrar enfoque recomendado

The captive portal must: (1) Present a clear privacy notice explaining what data is collected, the legal basis for processing, retention period, and data controller identity. (2) Use a double opt-in mechanism for marketing communications — a pre-ticked checkbox is not valid consent under GDPR. (3) Capture explicit, informed, freely given consent separately from the terms of service acceptance. (4) Provide a mechanism for data subjects to exercise their rights (access, erasure, portability). (5) Log the timestamp, IP address, and consent text version for each consent event as an audit trail. (6) Ensure the data processor agreement with the WiFi platform provider is in place and compliant with GDPR Article 28.