Wie man ein sicheres Gast-WiFi-Netzwerk einrichtet: Schritt für Schritt

Dieser Leitfaden bietet IT-Teams eine umfassende technische Anleitung zum Entwurf und zur Bereitstellung eines sicheren Gast-WiFi-Netzwerks von Grund auf. Er behandelt VLAN-Segmentierung, Firewall-Regeldesign, Captive Portal-Integration und Bandbreitenmanagement, mit realen Implementierungsszenarien aus dem Gastgewerbe und Einzelhandel. Betreiber von Veranstaltungsorten und Netzwerkarchitekten finden hier umsetzbare, herstellerneutrale Anleitungen, die sowohl Sicherheits- als auch Compliance-Anforderungen berücksichtigen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefgang

- Netzwerksegmentierung über VLANs

- Firewall- und Routing-Richtlinien

- Client-Isolation (Layer-2-Isolation)

- Captive Portal-Architektur

- Schritt 1: Infrastrukturkonfiguration

- Schritt 2: Wireless Access Point Konfiguration

- Schritt 3: Captive Portal Bereitstellung

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für IT-Teams in Unternehmen ist die Bereitstellung von Gast-WiFi keine optionale Annehmlichkeit mehr – sie ist eine kritische Geschäftsanforderung. Die Einführung von unverwalteten, nicht vertrauenswürdigen Geräten in Ihre physische Infrastruktur birgt jedoch erhebliche Sicherheits- und Compliance-Risiken. Dieser technische Referenzleitfaden bietet Architekten und Netzwerktechnikern eine Schritt-für-Schritt-Methodik zum Entwurf, zur Bereitstellung und zur Verwaltung eines sicheren Gast-WiFi-Netzwerks. Wir behandeln die grundlegenden Elemente der Netzwerksegmentierung mittels VLANs, des Firewall-Richtlinien-Designs, der Access Point-Konfiguration und der Captive Portal-Integration. Durch die Implementierung dieser herstellerneutralen Best Practices können Organisationen Besuchern eine nahtlose Konnektivität bieten, während gleichzeitig eine absolute Isolation von Unternehmensdaten, Point of Sale (POS)-Systemen und internen Servern gewährleistet wird, um die Einhaltung von Standards wie PCI DSS, GDPR und IEEE 802.1X sicherzustellen. Ganz gleich, ob Sie in einem Hotelkomplex, einer Einzelhandelskette oder einem öffentlichen Veranstaltungsort implementieren, die Architekturprinzipien in diesem Leitfaden sind universell anwendbar.

Technischer Tiefgang

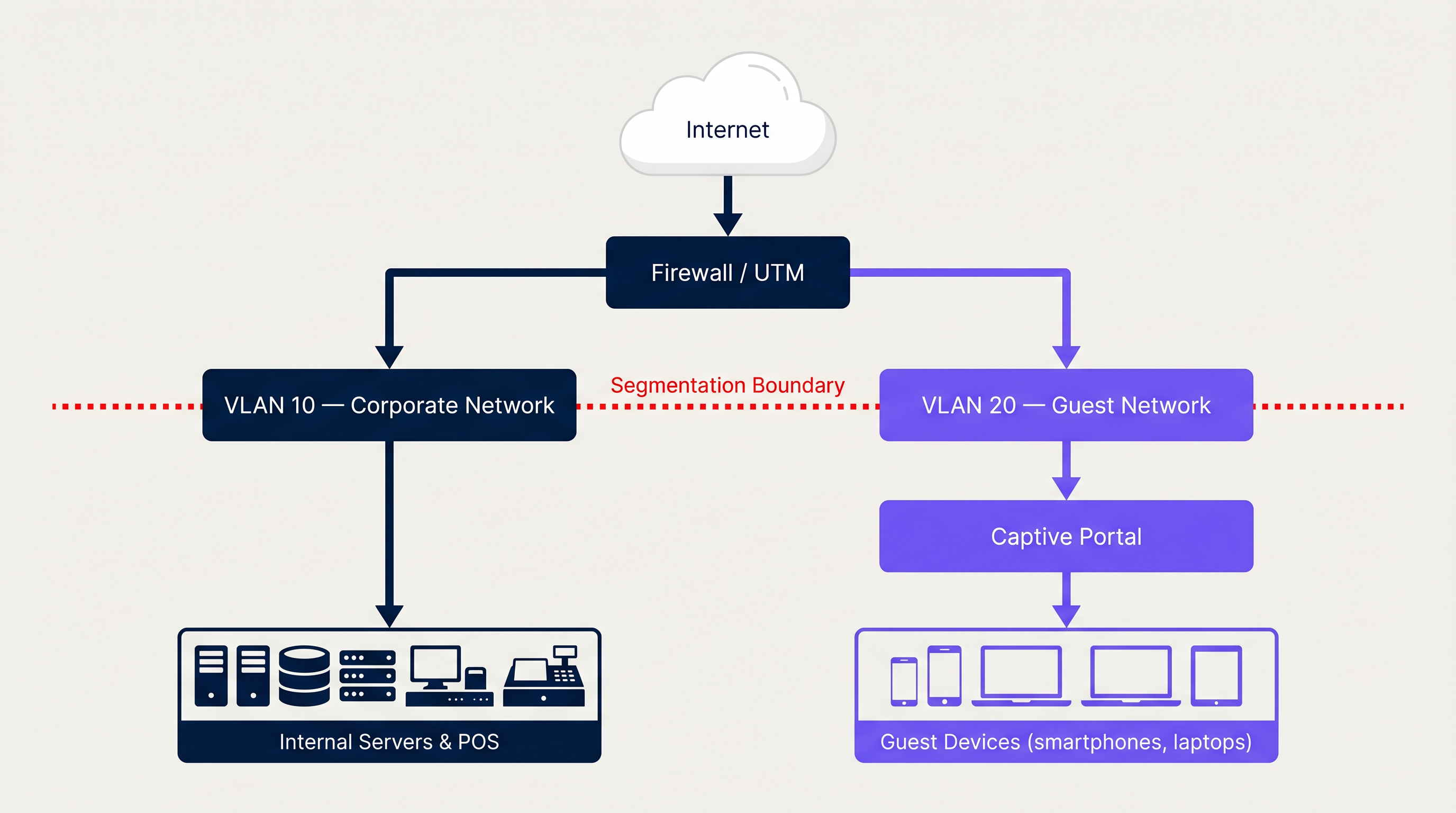

Der Eckpfeiler jeder sicheren drahtlosen Bereitstellung ist die logische Trennung. Ein Gastnetzwerk muss so konzipiert sein, dass es vollständig unabhängig von der Unternehmensinfrastruktur arbeitet, selbst wenn beide dieselbe physische Hardware – Switches, Access Points und WAN-Verbindungen – nutzen. Dies wird durch eine robuste VLAN-Konfiguration, strenge Firewall-Regeln und Layer-2-Isolation am Access Point erreicht.

Netzwerksegmentierung über VLANs

Der erste Schritt zur Erstellung eines sicheren Gastnetzwerks ist die Einrichtung eines dedizierten Virtual Local Area Network (VLAN). In einer typischen Unternehmensbereitstellung befindet sich das Unternehmensdatennetzwerk auf VLAN 10 (z.B. 10.0.10.0/24), während der Gastverkehr VLAN 20 (z.B. 10.0.20.0/22) zugewiesen wird. Diese Layer-2-Segmentierung stellt sicher, dass Broadcast-Domänen vollständig isoliert sind. Wenn ein Access Point die Gast-SSID sendet, kennzeichnet er den gesamten Datenverkehr dieser SSID mit der Gast-VLAN-ID (802.1Q-Tagging), bevor er ihn über einen Trunk-Port an den Switch weiterleitet.

Der Switch muss auf allen relevanten Trunk-Ports mit dem Gast-VLAN konfiguriert sein, und der Wireless Controller des Access Points muss die Gast-SSID VLAN 20 zuordnen. Diese Zuordnung ist das kritische Glied in der Kette – eine Fehlkonfiguration hier führt dazu, dass Gastverkehr im Unternehmens-VLAN erscheint, was eine ernsthafte Sicherheitsverletzung darstellt.

Firewall- und Routing-Richtlinien

Die Segmentierung auf Switch-Ebene ist ohne entsprechende Layer-3-Kontrollen unzureichend. Die Firewall oder Unified Threat Management (UTM)-Appliance muss strenge Inter-VLAN-Routing-Richtlinien durchsetzen. Der grundlegende Regelsatz für das Gast-VLAN lautet:

| Regel | Aktion | Quelle | Ziel |

|---|---|---|---|

| 1 | Verweigern | VLAN 20 (Gast) | VLAN 10 (Unternehmen) |

| 2 | Verweigern | VLAN 20 (Gast) | Management-Subnetze |

| 3 | Zulassen | VLAN 20 (Gast) | Internet (0.0.0.0/0) |

| 4 | Verweigern | Beliebig | Beliebig (implizit) |

Regeln werden von oben nach unten verarbeitet. Wenn ein kompromittiertes Gastgerät versucht, das interne Netzwerk zu scannen, verwirft Regel 1 die Pakete, bevor sie jemals Unternehmensressourcen erreichen. Die Bereitstellung von SD-WAN-Funktionen neben dieser Architektur kann das Verkehrsmanagement über verteilte Standorte hinweg weiter verbessern – siehe The Core SD WAN Benefits for Modern Businesses für eine detaillierte Aufschlüsselung, wie SD-WAN Multi-Site-Gastnetzwerkbereitstellungen ergänzt.

Client-Isolation (Layer-2-Isolation)

Auf Access Point-Ebene ist es entscheidend, die Client-Isolation (auch als AP-Isolation oder Layer-2-Isolation bezeichnet) zu aktivieren. Diese Funktion verhindert, dass Geräte, die mit derselben Gast-SSID verbunden sind, direkt auf Layer 2 miteinander kommunizieren. Ohne sie könnte ein böswilliger Akteur im Gastnetzwerk ARP-Spoofing, Man-in-the-Middle-Angriffe oder laterales Scannen gegen andere Gastgeräte starten. Die meisten drahtlosen Unternehmens-Controller (Cisco, Aruba, Ruckus, Ubiquiti) bieten dies als einfachen Schalter im SSID-Profil an.

Captive Portal-Architektur

Ein offenes, unverschlüsseltes Netzwerk (Open System Authentication) ist die häufigste Gast-WiFi-Bereitstellung, aber auch die am wenigsten sichere. Der gesamte Datenverkehr wird im Klartext übertragen und kann von jedem innerhalb der Funkreichweite abgefangen werden. Der moderne Standard für den Gastzugang ist ein Captive Portal in Kombination mit entweder WPA2 (mit einem gemeinsamen Passwort) oder, vorzugsweise, WPA3-Enhanced Open (Opportunistic Wireless Encryption — OWE), das eine sitzungsbasierte Verschlüsselung ohne die Notwendigkeit eines vorab geteilten Schlüssels bietet.

Ein Captive Portal fängt die anfängliche HTTP-Anfrage des Benutzers ab und leitet ihn zu einer Anmeldeseite weiter, bevor der Internetzugang gewährt wird. Das Portal wird von einem dedizierten Server (entweder lokal oder cloud-gehostet) bereitgestellt und kommuniziert über RADIUS mit dem Wireless Controller, um den Zugang zu gewähren oder zu verweigern.

Die Integration Ihres Wireless Controllers mit einer Plattform wie Guest WiFi über RADIUS bietet ein sicheres, konformes und funktionsreiches Onboarding-Erlebnis. Das Captive Portal erfüllt gleichzeitig mehrere Zwecke: Benutzerauthentifizierung (über Social Login, E-Mail oder SMS), obligatorische Annahme von Nutzungsrichtlinien (AUP) und Erfassung von Erstanbieterdaten, die in ein umfassendes WiFi Analytics -Dashboard einfließen. Für Organisationen, die Plattformanbieter evaluieren, ist die Überprüfung eines Provedores de WiFi para Convidados: O que Procurar ao Escolher uma Plataforma de WiFi ein wertvoller Schritt im Beschaffungsprozess.

Implementierungsleitfaden

Die folgende Schritt-für-Schritt-Bereitstellungssequenz gilt für Unternehmensumgebungen, die verwaltete Switches, eine dedizierte Firewall/UTM und einen Wireless Controller (Cloud-verwaltet oder On-Premises) verwenden.

Schritt 1: Infrastrukturkonfiguration

1a. Gast-VLAN auf dem Core-Switch erstellen Definieren Sie VLAN 20 auf Ihrem verwalteten Switch und weisen Sie ihm einen aussagekräftigen Namen zu (z.B. "GUEST_WIFI"). Stellen Sie sicher, dass das VLAN über alle Trunk-Ports, die mit Access-Layer-Switches und der Firewall verbunden sind, weitergegeben wird.

1b. DHCP und DNS für das Gast-VLAN konfigurieren Richten Sie einen dedizierten DHCP-Bereich für VLAN 20 ein. Verwenden Sie ein großes Subnetz (/22 Minimum für mittelgroße Veranstaltungsorte, /20 oder größer für Stadien und Konferenzzentren). Konfigurieren Sie kurze Lease-Zeiten (1-2 Stunden). Weisen Sie Gast-Clients unbedingt externe DNS-Server (z.B. 1.1.1.1, 8.8.8.8) oder einen gefilterten DNS-Dienst zu – niemals Ihre internen Unternehmens-DNS-Resolver.

1c. Firewall-Regeln anwenden Implementieren Sie den oben beschriebenen Inter-VLAN-ACL-Regelsatz. Testen Sie, indem Sie ein Gerät mit der Gast-SSID verbinden und versuchen, interne IP-Adressen anzupingen – alle Pings sollten fehlschlagen (Timeout).

Schritt 2: Wireless Access Point Konfiguration

2a. Gast-SSID erstellen Senden Sie einen klar identifizierbaren Netzwerknamen (z.B. "VenueName_Guest"). Ordnen Sie diese SSID im Wireless Controller VLAN 20 zu.

2b. Client-Isolation aktivieren Aktivieren Sie die AP Isolation / Client Isolation für das Gast-SSID-Profil.

2c. Bandbreitenbegrenzung und QoS konfigurieren Wenden Sie eine Ratenbegrenzung pro Client an (z.B. 5 Mbit/s Down / 2 Mbit/s Up). Konfigurieren Sie QoS DSCP-Markierungen, um den Unternehmensverkehr gegenüber dem Gastverkehr am WAN-Edge zu priorisieren.

2d. Authentifizierungsmethode festlegen Für maximale Sicherheit konfigurieren Sie WPA3-Enhanced Open (OWE). Für die Kompatibilität mit älteren Geräten ist WPA2 mit Captive Portal-Weiterleitung weiterhin akzeptabel.

Schritt 3: Captive Portal Bereitstellung

3a. Walled Garden konfigurieren Definieren Sie die vor der Authentifizierung zulässigen Ziele (den "Walled Garden") in Ihrem Wireless Controller. Dies muss die IP/Domain des Captive Portal-Servers und alle externen Authentifizierungsanbieter (z.B. accounts.google.com, graph.facebook.com für soziale Logins) sowie die Captive Portal-Erkennungs-URL von Apple (captive.apple.com) und entsprechende Android/Windows-Erkennungsendpunkte umfassen.

3b. Mit RADIUS integrieren Konfigurieren Sie den Wireless Controller so, dass er auf den RADIUS-Server Ihrer Captive Portal-Plattform verweist. Definieren Sie das Shared Secret und legen Sie geeignete RADIUS-Timeout-Werte fest.

3c. Portalseite erstellen Stellen Sie sicher, dass die Portalseite Folgendes enthält: Markenidentität, klare Nutzungsbedingungen, Datenschutzhinweis (GDPR-konform) und die Authentifizierungsmethode(n). Für Hospitality -Bereitstellungen sollten Sie gestuften Zugang in Betracht ziehen (kostenloser Basistarif vs. kostenpflichtiger Premium-Tarif).

3d. End-to-End-Fluss testen Verbinden Sie ein Testgerät. Überprüfen Sie, ob das Portal korrekt geladen wird, die Authentifizierung erfolgreich ist, der Internetzugang nach der Authentifizierung gewährt wird und interne Ressourcen unzugänglich bleiben.

Best Practices

Sicherheitsaudits: Führen Sie regelmäßige Penetrationstests und Schwachstellen-Scans des Gastnetzwerksegments durch. Überprüfen Sie die Integrität der VLAN-Segmentierung mindestens vierteljährlich. Tools wie Nmap können vom Gast-VLAN aus verwendet werden, um zu bestätigen, dass interne Subnetze unerreichbar sind.

Inhaltsfilterung: Implementieren Sie eine DNS-basierte oder Inline-Web-Inhaltsfilterung im Gast-VLAN, um bösartige Domains, nicht jugendfreie Inhalte und Kategorien mit hohem Bandbreitenmissbrauch (Torrenting, illegales Streaming) zu blockieren. Dies schützt Ihre IP-Reputation und verhindert, dass Ihre Internetverbindung für illegale Aktivitäten genutzt wird.

Sitzungsverwaltung: Konfigurieren Sie Inaktivitäts-Timeouts für Sitzungen (z.B. 30 Minuten Inaktivität) und absolute Sitzungslimits (z.B. 8-24 Stunden), um die Erschöpfung des IP-Adresspools zu verwalten und sicherzustellen, dass Benutzer die Bedingungen regelmäßig erneut akzeptieren.

Protokollierung und Überwachung: Bewahren Sie DHCP-Protokolle, RADIUS-Authentifizierungsprotokolle und Firewall-Protokolle für das Gast-VLAN für mindestens 12 Monate auf. Dies ist eine Anforderung vieler Datenaufbewahrungsvorschriften und unerlässlich für die Reaktion auf Vorfälle.

Hardware-Standards: Für neue Bereitstellungen spezifizieren Sie Wi-Fi 6 (802.11ax) Access Points mit WPA3-Unterstützung. Der höhere Durchsatz und die verbesserten MU-MIMO-Fähigkeiten sind besonders wertvoll in Umgebungen mit hoher Dichte wie Retail -Geschäften und Verkehrsknotenpunkten. Siehe Transport -Bereitstellungen für spezifische Konfigurationshinweise für hohe Dichte.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

VLAN-Leckage: Der schwerwiegendste Fehlerfall – Gastverkehr wird aufgrund falsch konfigurierter Trunk-Ports oder Firewall-Regeln an das Unternehmens-VLAN weitergeleitet. Abhilfe: Testen Sie nach der Bereitstellung immer, indem Sie versuchen, interne IPs von der Gast-SSID aus zu erreichen. Verwenden Sie Network Access Control (NAC)-Tools, um unerwarteten Inter-VLAN-Verkehr zu erkennen.

Captive Portal-Weiterleitungsfehler: Moderne Betriebssysteme (iOS, Android, Windows) verwenden spezifische Probe-URLs, um Captive Portals zu erkennen. Wenn der Walled Garden falsch konfiguriert ist oder DNS blockiert ist, wird das Portal nicht geladen und das Gerät zeigt "Keine Internetverbindung" an. Abhilfe: Stellen Sie sicher, dass alle OS-spezifischen Captive Portal-Erkennungsdomänen im Walled Garden enthalten sind. Testen Sie auf iOS-, Android- und Windows-Geräten.

DHCP-Erschöpfung: An stark frequentierten Orten kann der DHCP-Pool erschöpft sein, wenn das Subnetz zu klein oder die Lease-Zeiten zu lang sind. Abhilfe: Verwenden Sie /22 oder größere Subnetze; setzen Sie die Lease-Zeiten auf 1-2 Stunden.

Bandbrettensättigung: Ohne Ratenbegrenzung kann eine kleine Anzahl von Benutzern die gesamte WAN-Verbindung belegen. Abhilfe: Implementieren Sie eine Ratenbegrenzung pro Client und QoS auf WAN-Ebene, die den Unternehmensverkehr priorisiert.

Compliance-Lücken: Die Bereitstellung von Gast-WiFi ohne einen GDPR-konformen Datenerfassungsprozess setzt die Organisation regulatorischen Risiken aus. Abhilfe: Verwenden Sie eine Plattform, die integriertes Einwilligungsmanagement, die Bearbeitung von Anträgen auf Auskunft durch betroffene Personen (DSAR) und konfigurierbare Datenaufbewahrungsrichtlinien bietet.

ROI & Geschäftsauswirkungen

Während das primäre IT-Ziel die Sicherheiheit und Konnektivität verwandelt ein richtig konzipiertes Gastnetzwerk ein Kostenrisiko in einen messbaren Umsatztreiber. Unternehmen in den Bereichen Gastgewerbe und Gesundheitswesen nutzen Gast-WiFi-Daten, um greifbare Geschäftsergebnisse zu erzielen.

| Metrik | Typisches Ergebnis |

|---|---|

| Erfassungsrate von Erstanbieterdaten | 60-80% der sich verbindenden Gäste |

| Öffnungsraten von E-Mail-Marketing (über WiFi erfasste Kontakte) | 25-35% (vs. 15-20% Branchendurchschnitt) |

| Steigerung der Wiederbesuchsrate | 10-15% mit gezielten Re-Engagement-Kampagnen |

| Reduzierung von IT-Vorfällen | Deutliche Reduzierung gastbezogener Netzwerkvorfälle nach der Segmentierung |

Die Kosten für die Implementierung einer ordnungsgemäßen VLAN-Segmentierung und eines robusten Captive Portal sind vernachlässigbar im Vergleich zu den potenziellen finanziellen und reputativen Schäden einer Datenschutzverletzung, die von einem ungesicherten Gastnetzwerk ausgeht. Eine einzige PCI DSS-Nichteinhaltungsstrafe kann unter GDPR 20 Millionen Euro oder 4% des weltweiten Jahresumsatzes erreichen – was jede Infrastrukturinvestition in den Schatten stellt.

Durch die Integration mit der WiFi Analytics -Plattform von Purple erhalten Betreiber von Veranstaltungsorten Echtzeit-Einblicke in Besucherströme, Verweildauern und Wiederbesuchsraten – Informationen, die direkt Personalentscheidungen, Marketingausgaben und die Optimierung des Veranstaltungsort-Layouts beeinflussen.

Schlüsselbegriffe & Definitionen

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, isolating broadcast traffic at Layer 2 using IEEE 802.1Q tagging.

The foundational mechanism for separating guest traffic from corporate traffic on shared physical switches and access points.

Client Isolation (AP Isolation)

A wireless network feature that prevents devices connected to the same SSID from communicating directly with each other at Layer 2.

Crucial for guest networks to prevent malicious users from attacking other guests' devices via ARP spoofing or direct scanning.

Captive Portal

A web page that a user is redirected to and must interact with before being granted full internet access on a public or guest network.

Used for user authentication, AUP acceptance, GDPR-compliant data capture, and marketing opt-in on guest WiFi networks.

SSID (Service Set Identifier)

The broadcasted name of a wireless network that client devices see when scanning for available networks.

A dedicated guest SSID is mapped to the guest VLAN in the wireless controller, ensuring traffic is correctly tagged and isolated.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for network access.

Used by wireless controllers to communicate with captive portal platforms (like Purple) to authenticate guest users and grant/deny network access.

Walled Garden

A set of pre-authentication allowed network destinations that a guest device can reach before completing captive portal login.

Must include the captive portal server, external authentication providers (Google, Facebook), and OS-specific captive portal detection URLs to ensure the login page loads correctly.

WPA3-Enhanced Open (OWE)

Opportunistic Wireless Encryption — a Wi-Fi security standard that provides per-session encryption on open networks without requiring a pre-shared key, ratified under IEEE 802.11.

The recommended encryption standard for guest SSIDs, providing protection against passive eavesdropping without the UX friction of a password.

QoS (Quality of Service)

A set of technologies and policies that manage network traffic to ensure critical applications receive priority bandwidth, reducing latency and packet loss.

Applied at the WAN edge to prioritize corporate traffic (POS, VoIP, PMS) over guest internet browsing, preventing guest bandwidth consumption from impacting business operations.

DHCP Exhaustion

A condition where a DHCP server has no remaining IP addresses in its pool to assign to new clients, causing new devices to fail to connect.

A common operational issue in high-footfall guest networks if the subnet is undersized or lease times are too long. Mitigated with large subnets and short lease durations.

Fallstudien

A 200-room hotel needs to deploy guest WiFi across all rooms and public areas. They currently operate a single flat network (VLAN 1) for both corporate operations (PMS, POS, back-office) and guests. The IT manager has been tasked with redesigning the network to achieve PCI DSS compliance before their next audit. How should the architecture be redesigned?

Phase 1 — Network Redesign: Create VLAN 10 for Corporate (10.0.10.0/24) and VLAN 20 for Guests (10.0.20.0/22 to accommodate high device counts across 200 rooms plus public areas). Configure the core firewall with explicit deny rules from VLAN 20 to VLAN 10, ensuring POS terminals on VLAN 10 are completely unreachable from the guest segment.

Phase 2 — Wireless Configuration: Reconfigure all access points to broadcast two SSIDs: 'Hotel_Corporate' (VLAN 10, WPA2-Enterprise with 802.1X) and 'Hotel_Guest' (VLAN 20, WPA3-Enhanced Open with captive portal). Enable Client Isolation on the guest SSID.

Phase 3 — Captive Portal: Deploy a GDPR-compliant captive portal integrated via RADIUS. Configure the portal to capture guest email addresses, display the privacy policy, and require explicit consent for marketing communications. Set session timeout to 24 hours with idle timeout of 60 minutes.

Phase 4 — Bandwidth Management: Apply per-client rate limiting of 10 Mbps down / 5 Mbps up on the guest SSID. Configure QoS to prioritize PMS and POS traffic (DSCP EF) over guest traffic (DSCP BE).

A large retail chain with 50 stores is experiencing two problems: (1) slow POS transaction times during peak hours because guests are streaming video on the free in-store WiFi, and (2) the marketing team has no visibility into how many unique visitors the stores receive daily. How should the IT team address both issues simultaneously?

Problem 1 — Bandwidth: Implement per-client rate limiting on the Guest SSID (cap each client at 3 Mbps down). Configure QoS rules on the WAN edge router to mark POS application traffic (typically TCP 443 to payment gateway IPs) with DSCP EF (Expedited Forwarding) and guest traffic with DSCP BE (Best Effort). This guarantees POS transactions always have priority bandwidth regardless of guest usage.

Problem 2 — Analytics: Deploy a centralized captive portal platform (such as Purple) across all 50 sites via a cloud-managed wireless controller. The portal captures device MAC addresses (anonymised for GDPR compliance) and authenticated user profiles. The analytics dashboard provides daily unique visitor counts, repeat visitor rates, and dwell time data per store — feeding directly into the marketing team's reporting.

Szenarioanalyse

Q1. You are deploying guest WiFi in a conference centre that hosts events with up to 5,000 concurrent attendees. What subnet mask should you configure for the guest VLAN DHCP scope, and what lease time would you recommend?

💡 Hinweis:Consider the number of usable host IP addresses required, plus overhead for DHCP lease transitions and devices that hold leases without actively using them.

Empfohlenen Ansatz anzeigen

A /21 subnet (255.255.248.0) provides 2,046 usable addresses — insufficient for 5,000 concurrent users. A /20 subnet (255.255.240.0) provides 4,094 usable addresses, still marginal. A /19 subnet (255.255.224.0) provides 8,190 usable addresses, which safely accommodates 5,000 concurrent users with headroom for lease transitions. Configure DHCP lease times of 1 hour to ensure addresses are recycled quickly as attendees move in and out of the venue.

Q2. A guest reports that after connecting to the venue WiFi, their iPhone shows 'Connected, no internet' and the login page never appears. What are the three most likely configuration issues to investigate first?

💡 Hinweis:Think about what the device needs to reach before authentication is complete.

Empfohlenen Ansatz anzeigen

- Walled Garden misconfiguration: The captive.apple.com domain (Apple's captive portal detection URL) is not in the pre-authentication allowed destinations, so iOS cannot detect the portal. 2. DNS blocking: The firewall is blocking DNS queries from the guest VLAN before authentication, so the device cannot resolve the captive portal hostname. 3. HTTPS interception: The device is attempting to load an HTTPS URL first, and the captive portal redirect is failing because the SSL certificate doesn't match — ensure the portal redirect targets an HTTP URL or has a valid certificate.

Q3. Your security team has flagged that guest devices on the WiFi network can ping each other's IP addresses. Which specific configuration change is required, and at which layer of the network stack does it operate?

💡 Hinweis:This is a wireless-layer control, not a firewall rule.

Empfohlenen Ansatz anzeigen

Client Isolation (also called AP Isolation or Layer 2 Isolation) must be enabled on the guest SSID profile in the wireless controller. This operates at Layer 2 (Data Link Layer) of the OSI model, preventing direct frame forwarding between wireless clients associated to the same SSID. It is distinct from firewall rules, which operate at Layer 3 — firewall rules alone cannot prevent Layer 2 peer-to-peer communication between devices on the same subnet.

Q4. A retail client wants to use their guest WiFi data for GDPR-compliant email marketing. What specific technical and legal requirements must the captive portal implementation satisfy?

💡 Hinweis:Consider both the data capture mechanism and the consent framework.

Empfohlenen Ansatz anzeigen

The captive portal must: (1) Present a clear privacy notice explaining what data is collected, the legal basis for processing, retention period, and data controller identity. (2) Use a double opt-in mechanism for marketing communications — a pre-ticked checkbox is not valid consent under GDPR. (3) Capture explicit, informed, freely given consent separately from the terms of service acceptance. (4) Provide a mechanism for data subjects to exercise their rights (access, erasure, portability). (5) Log the timestamp, IP address, and consent text version for each consent event as an audit trail. (6) Ensure the data processor agreement with the WiFi platform provider is in place and compliant with GDPR Article 28.