Como Configurar uma Rede WiFi de Convidados Segura: Passo a Passo

Este guia fornece um percurso técnico abrangente para equipas de TI sobre como projetar e implementar uma rede WiFi de convidados segura do zero. Abrange segmentação de VLAN, design de regras de firewall, integração de Captive Portal e gestão de largura de banda, com cenários de implementação reais de ambientes de hotelaria e retalho. Operadores de espaços e arquitetos de rede encontrarão orientação acionável e independente de fornecedor que aborda os requisitos de segurança e conformidade.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- Segmentação de Rede via VLANs

- Políticas de Firewall e Encaminhamento

- Isolamento de Cliente (Isolamento da Camada 2)

- Arquitetura de Captive Portal

- Passo 1: Configuração da Infraestrutura

- Passo 2: Configuração do Ponto de Acesso Wireless

- Passo 3: Implementação do Captive Portal

- Boas Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto no Negócio

Resumo Executivo

Para as equipas de TI empresariais, implementar WiFi de convidados já não é uma comodidade opcional — é um requisito de negócio crítico. No entanto, introduzir dispositivos não geridos e não fidedignos na sua infraestrutura física apresenta riscos significativos de segurança e conformidade. Este guia de referência técnica fornece uma metodologia passo a passo para arquitetos e engenheiros de rede projetarem, implementarem e gerirem uma rede WiFi de convidados segura. Cobrimos os elementos fundamentais da segmentação de rede usando VLANs, design de políticas de firewall, configuração de pontos de acesso e integração de Captive Portal. Ao implementar estas melhores práticas independentes de fornecedor, as organizações podem oferecer conectividade perfeita para visitantes, mantendo o isolamento absoluto de dados corporativos, sistemas de Ponto de Venda (POS) e servidores internos, garantindo a conformidade com padrões como PCI DSS, GDPR e IEEE 802.1X. Quer esteja a implementar numa propriedade hoteleira, numa cadeia de retalho ou num espaço do setor público, os princípios de arquitetura neste guia aplicam-se universalmente.

Análise Técnica Detalhada

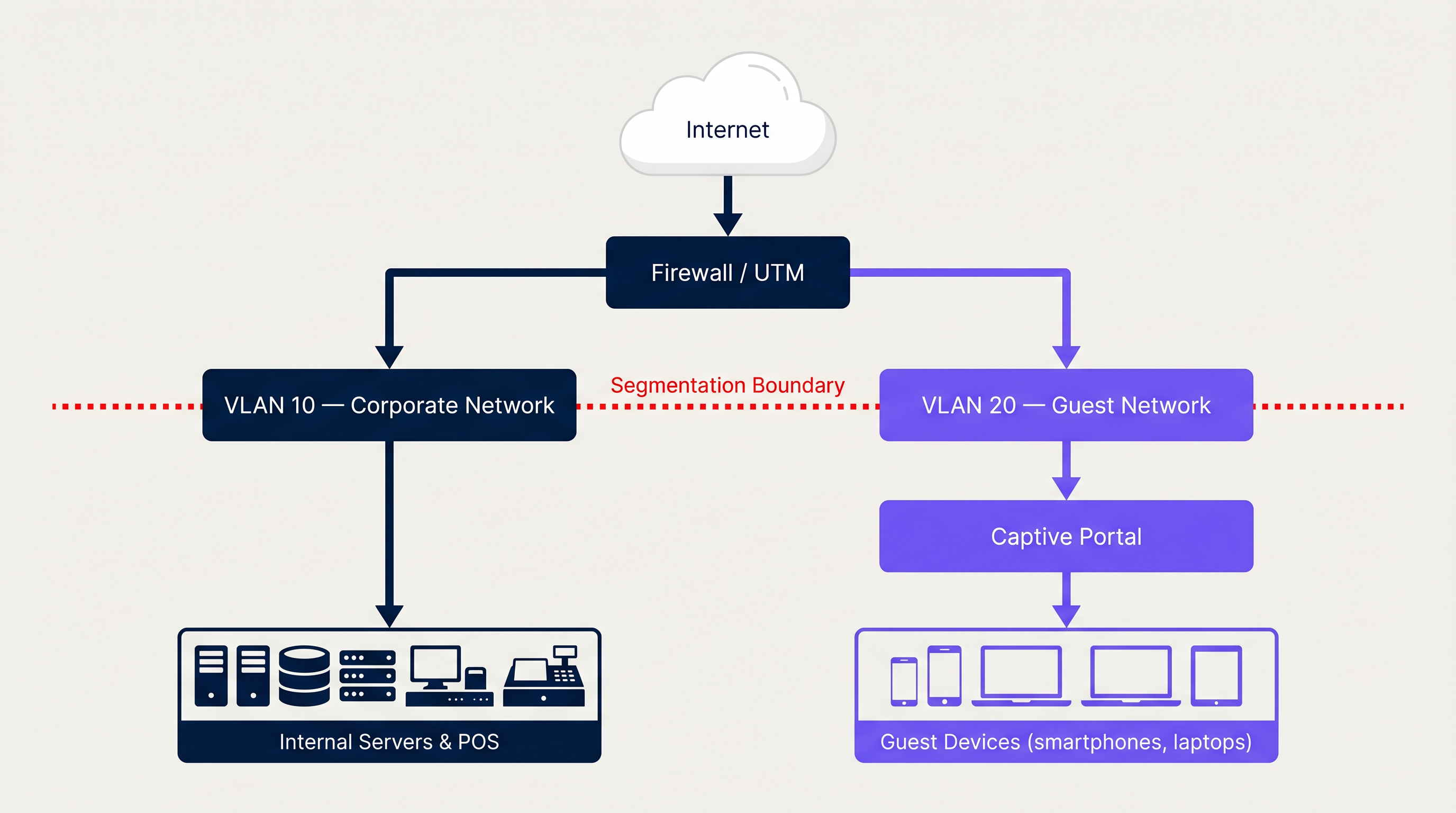

A pedra angular de qualquer implementação sem fios segura é a separação lógica. Uma rede de convidados deve ser arquitetada para operar de forma totalmente independente da infraestrutura corporativa, mesmo quando ambas partilham o mesmo hardware físico — switches, pontos de acesso e ligações WAN. Isso é conseguido através de uma configuração robusta de VLAN, regras de firewall rigorosas e isolamento da Camada 2 no ponto de acesso.

Segmentação de Rede via VLANs

O primeiro passo para criar uma rede de convidados segura é estabelecer uma Virtual Local Area Network (VLAN) dedicada. Numa implementação empresarial típica, a rede de dados corporativa reside na VLAN 10 (por exemplo, 10.0.10.0/24), enquanto o tráfego de convidados é atribuído à VLAN 20 (por exemplo, 10.0.20.0/22). Esta segmentação da Camada 2 garante que os domínios de broadcast estão completamente isolados. Quando um ponto de acesso transmite o SSID de convidados, ele marca todo o tráfego desse SSID com o ID da VLAN de convidados (tagging 802.1Q) antes de o encaminhar para o switch através de uma porta trunk.

O switch deve ser configurado com a VLAN de convidados em todas as portas trunk relevantes, e o controlador sem fios do ponto de acesso deve mapear o SSID de convidados para a VLAN 20. Este mapeamento é o elo crítico na cadeia — uma configuração incorreta aqui resulta no aparecimento de tráfego de convidados na VLAN corporativa, o que é uma grave violação de segurança.

Políticas de Firewall e Encaminhamento

A segmentação ao nível do switch é insuficiente sem os controlos correspondentes da Camada 3. O firewall ou o dispositivo Unified Threat Management (UTM) deve impor políticas rigorosas de encaminhamento inter-VLAN. O conjunto de regras fundamental para a VLAN de convidados é:

| Regra | Ação | Origem | Destino |

|---|---|---|---|

| 1 | Negar | VLAN 20 (Convidados) | VLAN 10 (Corporativa) |

| 2 | Negar | VLAN 20 (Convidados) | Sub-redes de Gestão |

| 3 | Permitir | VLAN 20 (Convidados) | Internet (0.0.0.0/0) |

| 4 | Negar | Qualquer | Qualquer (implícito) |

As regras são processadas de cima para baixo. Se um dispositivo de convidado comprometido tentar analisar a rede interna, a Regra 1 descarta os pacotes antes que cheguem aos ativos corporativos. Implementar capacidades SD-WAN juntamente com esta arquitetura pode melhorar ainda mais a gestão de tráfego em locais distribuídos — consulte Os Principais Benefícios do SD-WAN para Empresas Modernas para uma análise detalhada de como o SD-WAN complementa as implementações de rede de convidados multi-site.

Isolamento de Cliente (Isolamento da Camada 2)

Ao nível do ponto de acesso, é crítico ativar o Isolamento de Cliente (também referido como Isolamento de AP ou Isolamento da Camada 2). Esta funcionalidade impede que dispositivos conectados ao mesmo SSID de convidados comuniquem diretamente entre si na Camada 2. Sem ela, um ator malicioso na rede de convidados poderia lançar spoofing de ARP, ataques man-in-the-middle ou varredura lateral contra outros dispositivos de convidados. A maioria dos controladores sem fios empresariais (Cisco, Aruba, Ruckus, Ubiquiti) expõe isto como um simples interruptor no perfil do SSID.

Arquitetura de Captive Portal

Uma rede aberta e não encriptada (Autenticação de Sistema Aberto) é a implementação de WiFi de convidados mais comum, mas também é a menos segura. Todo o tráfego é transmitido em texto simples e é intercetável por qualquer pessoa dentro do alcance de rádio. O padrão moderno para acesso de convidados é um Captive Portal combinado com WPA2 (com uma frase-passe partilhada) ou, preferencialmente, WPA3-Enhanced Open (Opportunistic Wireless Encryption — OWE), que fornece encriptação por sessão sem exigir uma chave pré-partilhada.

Um Captive Portal interceta o pedido HTTP inicial do utilizador e redireciona-o para uma página de login antes de conceder acesso à internet. O portal é servido a partir de um servidor dedicado (seja on-premises ou alojado na cloud) e comunica com o controlador sem fios via RADIUS para conceder ou negar acesso.

Integrar o seu controlador sem fios com uma plataforma como Guest WiFi via RADIUS proporciona uma experiência de onboarding segura, compatível e rica em funcionalidades. O Captive Portal serve múltiplos propósitos simultaneamente: autenticação de utilizador (via login social, e-mail ou SMS), aceitação obrigatória de Políticas de Utilização Aceitável (AUP) e captura de dados primários que alimentam um dashboard abrangente de WiFi Analytics . Para organizações que avaliam fornecedores de plataformas, rever um Provedores de WiFi para Convidados: O que Procurar ao Escolher uma Plataforma de WiFi é um passo valioso no processo de aquisição.

Guia de Implementação

A seguinte sequência de implementação passo a passo aplica-se a ambientes empresariais que utilizam switches geridos, um firewall/UTM dedicado e um controlador wireless (gerido na cloud ou on-premises).

Passo 1: Configuração da Infraestrutura

1a. Criar a VLAN de Convidado no Core Switch Defina a VLAN 20 no seu switch gerido e atribua-lhe um nome descritivo (por exemplo, "GUEST_WIFI"). Certifique-se de que a VLAN é propagada por todas as portas trunk que se ligam aos switches da camada de acesso e ao firewall.

1b. Configurar DHCP e DNS para a VLAN de Convidado Configure um âmbito DHCP dedicado para a VLAN 20. Utilize uma sub-rede grande (mínimo /22 para locais de média dimensão, /20 ou maior para estádios e centros de conferências). Configure tempos de concessão curtos (1-2 horas). Criticamente, atribua servidores DNS externos (por exemplo, 1.1.1.1, 8.8.8.8) ou um serviço DNS filtrado aos clientes convidados — nunca os seus resolvedores DNS corporativos internos.

1c. Aplicar Regras de Firewall Implemente o conjunto de regras ACL inter-VLAN descrito acima. Teste ligando um dispositivo ao SSID de convidado e tentando fazer ping a endereços IP internos — todos os pings devem expirar.

Passo 2: Configuração do Ponto de Acesso Wireless

2a. Criar o SSID de Convidado Transmita um nome de rede claramente identificável (por exemplo, "VenueName_Guest"). Mapeie este SSID para a VLAN 20 no controlador wireless.

2b. Ativar o Isolamento de Cliente Ative o Isolamento de AP / Isolamento de Cliente para o perfil do SSID de convidado.

2c. Configurar Limitação de Largura de Banda e QoS Aplique a limitação de taxa por cliente (por exemplo, 5 Mbps de download / 2 Mbps de upload). Configure as marcações QoS DSCP para priorizar o tráfego corporativo sobre o tráfego de convidado na extremidade da WAN.

2d. Definir o Método de Autenticação Para máxima segurança, configure WPA3-Enhanced Open (OWE). Para compatibilidade com dispositivos legados, WPA2 com redirecionamento de Captive Portal continua aceitável.

Passo 3: Implementação do Captive Portal

3a. Configurar o Walled Garden Defina os destinos permitidos antes da autenticação (o "walled garden") no seu controlador wireless. Isto deve incluir o IP/domínio do servidor Captive Portal e quaisquer fornecedores de autenticação externos (por exemplo, accounts.google.com, graph.facebook.com para logins sociais), bem como o URL de deteção de Captive Portal da Apple (captive.apple.com) e os pontos finais de deteção equivalentes para Android/Windows.

3b. Integrar com RADIUS Configure o controlador wireless para apontar para o servidor RADIUS da sua plataforma de Captive Portal. Defina o segredo partilhado e estabeleça valores de tempo limite RADIUS apropriados.

3c. Construir a Página do Portal Certifique-se de que a página do portal inclui: identidade da marca, termos de serviço claros, aviso de privacidade de dados (compatível com GDPR) e o(s) método(s) de autenticação. Para implementações de Hospitalidade , considere oferecer acesso por níveis (nível básico gratuito vs. nível premium pago).

3d. Testar o Fluxo de Ponta a Ponta Ligue um dispositivo de teste. Verifique se o portal carrega corretamente, se a autenticação é bem-sucedida, se o acesso à internet é concedido após a autenticação e se os recursos internos permanecem inacessíveis.

Boas Práticas

Auditoria de Segurança: Realize testes de penetração e varreduras de vulnerabilidade periódicas no segmento da rede de convidados. Verifique a integridade da segmentação da VLAN pelo menos trimestralmente. Ferramentas como o Nmap podem ser usadas a partir da VLAN de convidado para confirmar que as sub-redes internas estão inacessíveis.

Filtragem de Conteúdo: Implemente filtragem de conteúdo web baseada em DNS ou inline na VLAN de convidado para bloquear domínios maliciosos, conteúdo adulto e categorias de abuso de alta largura de banda (torrenting, streaming ilegal). Isto protege a sua reputação de IP e impede que a sua ligação à internet seja usada para atividades ilegais.

Gestão de Sessões: Configure tempos limite de sessão inativa (por exemplo, 30 minutos de inatividade) e limites de sessão absolutos (por exemplo, 8-24 horas) para gerir o esgotamento do pool de endereços IP e garantir que os utilizadores reaceitam periodicamente os termos.

Registo e Monitorização: Mantenha os registos DHCP, registos de autenticação RADIUS e registos de firewall para a VLAN de convidado por um mínimo de 12 meses. Este é um requisito sob muitas regulamentações de retenção de dados e é essencial para a resposta a incidentes.

Padrões de Hardware: Para novas implementações, especifique pontos de acesso Wi-Fi 6 (802.11ax) com suporte WPA3. O maior débito e as capacidades MU-MIMO melhoradas são particularmente valiosos em ambientes de alta densidade como lojas de Retalho e centros de transporte. Consulte as implementações de Transporte para orientação específica de configuração de alta densidade.

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

Vazamento de VLAN: O modo de falha mais grave — encaminhamento de tráfego de convidado para a VLAN corporativa devido a portas trunk ou regras de firewall mal configuradas. Mitigação: Teste sempre após a implementação, tentando alcançar IPs internos a partir do SSID de convidado. Utilize ferramentas de controlo de acesso à rede (NAC) para detetar tráfego inter-VLAN inesperado.

Falha de Redirecionamento do Captive Portal: Sistemas operativos modernos (iOS, Android, Windows) utilizam URLs de sonda específicos para detetar Captive Portals. Se o walled garden estiver mal configurado ou o DNS estiver bloqueado, o portal não carregará e o dispositivo mostrará "Sem ligação à internet." Mitigação: Certifique-se de que todos os domínios de deteção de Captive Portal específicos do SO estão no walled garden. Teste em dispositivos iOS, Android e Windows.

Esgotamento de DHCP: Em locais com grande afluência, o pool DHCP pode ficar sem endereços se a sub-rede for muito pequena ou os tempos de concessão forem muito longos. Mitigação: Utilize sub-redes /22 ou maiores; defina os tempos de concessão para 1-2 horas.

Saturação de Largura de Banda: Sem limitação de taxa, um pequeno número de utilizadores pode consumir toda a ligação WAN. Mitigação: Implemente limitação de taxa por cliente e QoS ao nível da WAN, priorizando o tráfego corporativo.

Lacunas de Conformidade: A implementação de WiFi para convidados sem um processo de captura de dados compatível com GDPR expõe a organização a riscos regulatórios. Mitigação: Utilize uma plataforma que forneça gestão de consentimento integrada, tratamento de pedidos de acesso de titulares de dados (DSAR) e políticas de retenção de dados configuráveis.

ROI e Impacto no Negócio

Embora o objetivo principal de TI seja a segurane conectividade, uma rede de convidados devidamente arquitetada transforma um centro de custos num motor de receita mensurável. Organizações dos setores de Hotelaria e Saúde estão a aproveitar os dados de WiFi de convidados para impulsionar resultados de negócios tangíveis.

| Métrica | Resultado Típico |

|---|---|

| Taxa de captura de dados primários | 60-80% dos convidados que se conectam |

| Taxas de abertura de email marketing (contactos capturados via WiFi) | 25-35% (vs. 15-20% média da indústria) |

| Aumento da taxa de visitas repetidas | 10-15% com campanhas de reengajamento direcionadas |

| Redução de incidentes de TI | Redução significativa de incidentes de rede relacionados com convidados após a segmentação |

O custo de implementar uma segmentação VLAN adequada e um Captive Portal robusto é insignificante comparado com o potencial dano financeiro e reputacional de uma violação de dados originada de uma rede de convidados insegura. Uma única multa por não conformidade com o PCI DSS pode atingir 20 milhões de euros ou 4% do volume de negócios anual global sob o GDPR — o que minimiza qualquer investimento em infraestrutura.

Ao integrar com a plataforma WiFi Analytics da Purple, os operadores de espaços obtêm visibilidade em tempo real sobre os padrões de fluxo de pessoas, tempos de permanência e taxas de visitantes recorrentes — inteligência que informa diretamente as decisões de pessoal, gastos de marketing e otimização do layout do espaço.

Termos-Chave e Definições

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, isolating broadcast traffic at Layer 2 using IEEE 802.1Q tagging.

The foundational mechanism for separating guest traffic from corporate traffic on shared physical switches and access points.

Client Isolation (AP Isolation)

A wireless network feature that prevents devices connected to the same SSID from communicating directly with each other at Layer 2.

Crucial for guest networks to prevent malicious users from attacking other guests' devices via ARP spoofing or direct scanning.

Captive Portal

A web page that a user is redirected to and must interact with before being granted full internet access on a public or guest network.

Used for user authentication, AUP acceptance, GDPR-compliant data capture, and marketing opt-in on guest WiFi networks.

SSID (Service Set Identifier)

The broadcasted name of a wireless network that client devices see when scanning for available networks.

A dedicated guest SSID is mapped to the guest VLAN in the wireless controller, ensuring traffic is correctly tagged and isolated.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for network access.

Used by wireless controllers to communicate with captive portal platforms (like Purple) to authenticate guest users and grant/deny network access.

Walled Garden

A set of pre-authentication allowed network destinations that a guest device can reach before completing captive portal login.

Must include the captive portal server, external authentication providers (Google, Facebook), and OS-specific captive portal detection URLs to ensure the login page loads correctly.

WPA3-Enhanced Open (OWE)

Opportunistic Wireless Encryption — a Wi-Fi security standard that provides per-session encryption on open networks without requiring a pre-shared key, ratified under IEEE 802.11.

The recommended encryption standard for guest SSIDs, providing protection against passive eavesdropping without the UX friction of a password.

QoS (Quality of Service)

A set of technologies and policies that manage network traffic to ensure critical applications receive priority bandwidth, reducing latency and packet loss.

Applied at the WAN edge to prioritize corporate traffic (POS, VoIP, PMS) over guest internet browsing, preventing guest bandwidth consumption from impacting business operations.

DHCP Exhaustion

A condition where a DHCP server has no remaining IP addresses in its pool to assign to new clients, causing new devices to fail to connect.

A common operational issue in high-footfall guest networks if the subnet is undersized or lease times are too long. Mitigated with large subnets and short lease durations.

Estudos de Caso

A 200-room hotel needs to deploy guest WiFi across all rooms and public areas. They currently operate a single flat network (VLAN 1) for both corporate operations (PMS, POS, back-office) and guests. The IT manager has been tasked with redesigning the network to achieve PCI DSS compliance before their next audit. How should the architecture be redesigned?

Phase 1 — Network Redesign: Create VLAN 10 for Corporate (10.0.10.0/24) and VLAN 20 for Guests (10.0.20.0/22 to accommodate high device counts across 200 rooms plus public areas). Configure the core firewall with explicit deny rules from VLAN 20 to VLAN 10, ensuring POS terminals on VLAN 10 are completely unreachable from the guest segment.

Phase 2 — Wireless Configuration: Reconfigure all access points to broadcast two SSIDs: 'Hotel_Corporate' (VLAN 10, WPA2-Enterprise with 802.1X) and 'Hotel_Guest' (VLAN 20, WPA3-Enhanced Open with captive portal). Enable Client Isolation on the guest SSID.

Phase 3 — Captive Portal: Deploy a GDPR-compliant captive portal integrated via RADIUS. Configure the portal to capture guest email addresses, display the privacy policy, and require explicit consent for marketing communications. Set session timeout to 24 hours with idle timeout of 60 minutes.

Phase 4 — Bandwidth Management: Apply per-client rate limiting of 10 Mbps down / 5 Mbps up on the guest SSID. Configure QoS to prioritize PMS and POS traffic (DSCP EF) over guest traffic (DSCP BE).

A large retail chain with 50 stores is experiencing two problems: (1) slow POS transaction times during peak hours because guests are streaming video on the free in-store WiFi, and (2) the marketing team has no visibility into how many unique visitors the stores receive daily. How should the IT team address both issues simultaneously?

Problem 1 — Bandwidth: Implement per-client rate limiting on the Guest SSID (cap each client at 3 Mbps down). Configure QoS rules on the WAN edge router to mark POS application traffic (typically TCP 443 to payment gateway IPs) with DSCP EF (Expedited Forwarding) and guest traffic with DSCP BE (Best Effort). This guarantees POS transactions always have priority bandwidth regardless of guest usage.

Problem 2 — Analytics: Deploy a centralized captive portal platform (such as Purple) across all 50 sites via a cloud-managed wireless controller. The portal captures device MAC addresses (anonymised for GDPR compliance) and authenticated user profiles. The analytics dashboard provides daily unique visitor counts, repeat visitor rates, and dwell time data per store — feeding directly into the marketing team's reporting.

Análise de Cenários

Q1. You are deploying guest WiFi in a conference centre that hosts events with up to 5,000 concurrent attendees. What subnet mask should you configure for the guest VLAN DHCP scope, and what lease time would you recommend?

💡 Dica:Consider the number of usable host IP addresses required, plus overhead for DHCP lease transitions and devices that hold leases without actively using them.

Mostrar Abordagem Recomendada

A /21 subnet (255.255.248.0) provides 2,046 usable addresses — insufficient for 5,000 concurrent users. A /20 subnet (255.255.240.0) provides 4,094 usable addresses, still marginal. A /19 subnet (255.255.224.0) provides 8,190 usable addresses, which safely accommodates 5,000 concurrent users with headroom for lease transitions. Configure DHCP lease times of 1 hour to ensure addresses are recycled quickly as attendees move in and out of the venue.

Q2. A guest reports that after connecting to the venue WiFi, their iPhone shows 'Connected, no internet' and the login page never appears. What are the three most likely configuration issues to investigate first?

💡 Dica:Think about what the device needs to reach before authentication is complete.

Mostrar Abordagem Recomendada

- Walled Garden misconfiguration: The captive.apple.com domain (Apple's captive portal detection URL) is not in the pre-authentication allowed destinations, so iOS cannot detect the portal. 2. DNS blocking: The firewall is blocking DNS queries from the guest VLAN before authentication, so the device cannot resolve the captive portal hostname. 3. HTTPS interception: The device is attempting to load an HTTPS URL first, and the captive portal redirect is failing because the SSL certificate doesn't match — ensure the portal redirect targets an HTTP URL or has a valid certificate.

Q3. Your security team has flagged that guest devices on the WiFi network can ping each other's IP addresses. Which specific configuration change is required, and at which layer of the network stack does it operate?

💡 Dica:This is a wireless-layer control, not a firewall rule.

Mostrar Abordagem Recomendada

Client Isolation (also called AP Isolation or Layer 2 Isolation) must be enabled on the guest SSID profile in the wireless controller. This operates at Layer 2 (Data Link Layer) of the OSI model, preventing direct frame forwarding between wireless clients associated to the same SSID. It is distinct from firewall rules, which operate at Layer 3 — firewall rules alone cannot prevent Layer 2 peer-to-peer communication between devices on the same subnet.

Q4. A retail client wants to use their guest WiFi data for GDPR-compliant email marketing. What specific technical and legal requirements must the captive portal implementation satisfy?

💡 Dica:Consider both the data capture mechanism and the consent framework.

Mostrar Abordagem Recomendada

The captive portal must: (1) Present a clear privacy notice explaining what data is collected, the legal basis for processing, retention period, and data controller identity. (2) Use a double opt-in mechanism for marketing communications — a pre-ticked checkbox is not valid consent under GDPR. (3) Capture explicit, informed, freely given consent separately from the terms of service acceptance. (4) Provide a mechanism for data subjects to exercise their rights (access, erasure, portability). (5) Log the timestamp, IP address, and consent text version for each consent event as an audit trail. (6) Ensure the data processor agreement with the WiFi platform provider is in place and compliant with GDPR Article 28.