Comment configurer un réseau WiFi invité sécurisé : Guide étape par étape

Ce guide fournit une marche à suivre technique complète pour les équipes informatiques sur la conception et le déploiement d'un réseau WiFi invité sécurisé à partir de zéro. Il couvre la segmentation VLAN, la conception des règles de pare-feu, l'intégration du Captive Portal et la gestion de la bande passante, avec des scénarios de mise en œuvre réels issus des environnements hôteliers et de vente au détail. Les opérateurs de sites et les architectes réseau trouveront des conseils exploitables et indépendants des fournisseurs qui répondent aux exigences de sécurité et de conformité.

🎧 Écouter ce guide

Voir la transcription

- Résumé

- Approfondissement technique

- Segmentation réseau via les VLAN

- Politiques de pare-feu et de routage

- Isolation client (Isolation de couche 2)

- Architecture du Captive Portal

- Étape 1 : Configuration de l'infrastructure

- Étape 2 : Configuration du point d'accès sans fil

- Étape 3 : Déploiement du Captive Portal

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Retour sur investissement et impact commercial

Résumé

Pour les équipes informatiques d'entreprise, le déploiement du WiFi invité n'est plus un service optionnel, c'est une exigence commerciale essentielle. Cependant, l'introduction d'appareils non gérés et non fiables dans votre empreinte physique présente des risques importants en matière de sécurité et de conformité. Ce guide de référence technique fournit une méthodologie étape par étape pour les architectes et les ingénieurs réseau afin de concevoir, déployer et gérer un réseau WiFi invité sécurisé. Nous couvrons les éléments fondamentaux de la segmentation réseau à l'aide de VLAN, la conception de politiques de pare-feu, la configuration des points d'accès et l'intégration du Captive Portal. En mettant en œuvre ces meilleures pratiques indépendantes des fournisseurs, les organisations peuvent offrir une connectivité transparente aux visiteurs tout en maintenant une isolation absolue des données d'entreprise, des systèmes de point de vente (POS) et des serveurs internes, garantissant la conformité aux normes, y compris PCI DSS, GDPR et IEEE 802.1X. Que vous déployiez sur un domaine hôtelier, une chaîne de magasins ou un site du secteur public, les principes d'architecture de ce guide s'appliquent universellement.

Approfondissement technique

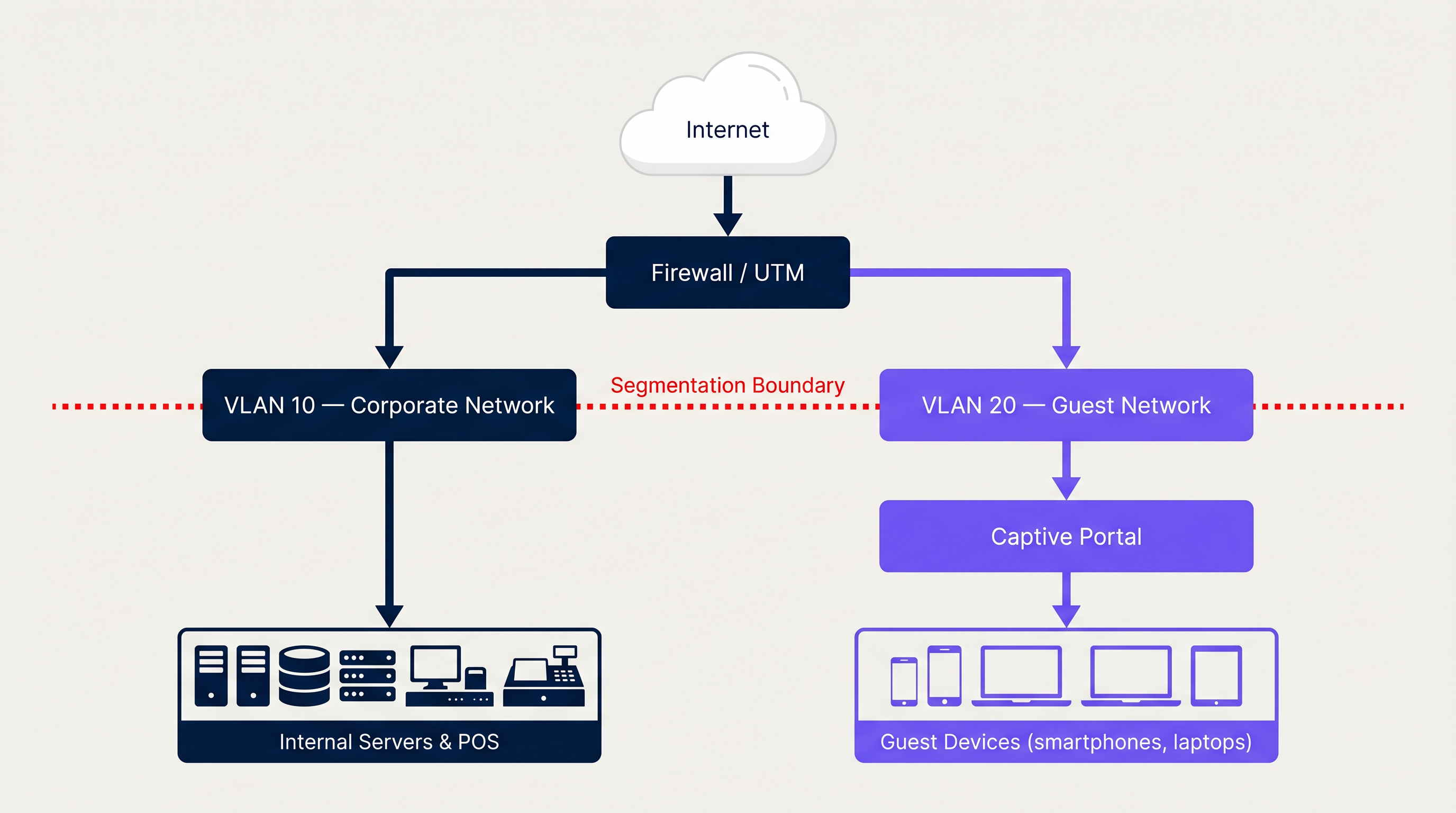

La pierre angulaire de tout déploiement sans fil sécurisé est la séparation logique. Un réseau invité doit être conçu pour fonctionner de manière entièrement indépendante de l'infrastructure d'entreprise, même lorsque les deux partagent le même matériel physique — commutateurs, points d'accès et liaisons WAN. Ceci est réalisé grâce à une configuration VLAN robuste, des règles de pare-feu strictes et une isolation de couche 2 au niveau du point d'accès.

Segmentation réseau via les VLAN

La première étape de la création d'un réseau invité sécurisé consiste à établir un réseau local virtuel (VLAN) dédié. Dans un déploiement d'entreprise typique, le réseau de données d'entreprise réside sur le VLAN 10 (par exemple, 10.0.10.0/24), tandis que le trafic invité est attribué au VLAN 20 (par exemple, 10.0.20.0/22). Cette segmentation de couche 2 garantit que les domaines de diffusion sont complètement isolés. Lorsqu'un point d'accès diffuse le SSID invité, il étiquette tout le trafic de ce SSID avec l'ID VLAN invité (étiquetage 802.1Q) avant de le transmettre en amont au commutateur via un port trunk.

Le commutateur doit être configuré avec le VLAN invité sur tous les ports trunk pertinents, et le contrôleur sans fil du point d'accès doit mapper le SSID invité au VLAN 20. Ce mappage est le maillon critique de la chaîne — une mauvaise configuration ici entraîne l'apparition du trafic invité sur le VLAN d'entreprise, ce qui constitue une grave faille de sécurité.

Politiques de pare-feu et de routage

La segmentation au niveau du commutateur est insuffisante sans les contrôles de couche 3 correspondants. Le pare-feu ou l'appliance de gestion unifiée des menaces (UTM) doit appliquer des politiques de routage inter-VLAN strictes. L'ensemble de règles fondamental pour le VLAN invité est le suivant :

| Règle | Action | Source | Destination |

|---|---|---|---|

| 1 | Refuser | VLAN 20 (Invité) | VLAN 10 (Entreprise) |

| 2 | Refuser | VLAN 20 (Invité) | Sous-réseaux de gestion |

| 3 | Autoriser | VLAN 20 (Invité) | Internet (0.0.0.0/0) |

| 4 | Refuser | Tout | Tout (implicite) |

Les règles sont traitées de haut en bas. Si un appareil invité compromis tente de scanner le réseau interne, la Règle 1 supprime les paquets avant qu'ils n'atteignent les actifs de l'entreprise. Le déploiement de capacités SD-WAN parallèlement à cette architecture peut améliorer davantage la gestion du trafic sur les sites distribués — voir The Core SD WAN Benefits for Modern Businesses pour une analyse détaillée de la façon dont le SD-WAN complète les déploiements de réseaux invités multi-sites.

Isolation client (Isolation de couche 2)

Au niveau du point d'accès, il est essentiel d'activer l'Isolation client (également appelée Isolation AP ou Isolation de couche 2). Cette fonctionnalité empêche les appareils connectés au même SSID invité de communiquer directement entre eux au niveau de la couche 2. Sans cela, un acteur malveillant sur le réseau invité pourrait lancer des attaques d'usurpation d'ARP, des attaques de l'homme du milieu ou des analyses latérales contre d'autres appareils invités. La plupart des contrôleurs sans fil d'entreprise (Cisco, Aruba, Ruckus, Ubiquiti) exposent cela comme un simple interrupteur sur le profil SSID.

Architecture du Captive Portal

Un réseau ouvert et non chiffré (authentification en système ouvert) est le déploiement WiFi invité le plus courant, mais c'est aussi le moins sécurisé. Tout le trafic est transmis en texte clair et peut être intercepté par toute personne se trouvant à portée radio. La norme moderne pour l'accès invité est un Captive Portal combiné soit avec WPA2 (avec une phrase secrète partagée) soit, de préférence, avec WPA3-Enhanced Open (Opportunistic Wireless Encryption — OWE), qui fournit un chiffrement par session sans nécessiter de clé pré-partagée.

Un Captive Portal intercepte la requête HTTP initiale de l'utilisateur et le redirige vers une page de connexion avant d'accorder l'accès à Internet. Le portail est servi à partir d'un serveur dédié (sur site ou hébergé dans le cloud) et communique avec le contrôleur sans fil via RADIUS pour accorder ou refuser l'accès.

L'intégration de votre contrôleur sans fil avec une plateforme comme Guest WiFi via RADIUS offre une expérience d'intégration sécurisée, conforme et riche en fonctionnalités. Le Captive Portal remplit simultanément plusieurs objectifs : authentification de l'utilisateur (via connexion sociale, e-mail ou SMS), acceptation obligatoire des politiques d'utilisation acceptable (AUP) et capture de données de première partie alimentant un tableau de bord complet WiFi Analytics . Pour les organisations évaluant les fournisseurs de plateformes, l'examen d'un Provedores de WiFi para Convidados: O que Procurar ao Escolher uma Plataforma de WiFi est une étape précieuse dans le processus d'approvisionnement.

Guide d'implémentation

La séquence de déploiement pas à pas suivante s'applique aux environnements d'entreprise utilisant des commutateurs gérés, un pare-feu/UTM dédié et un contrôleur sans fil (géré dans le cloud ou sur site).

Étape 1 : Configuration de l'infrastructure

1a. Créer le VLAN invité sur le commutateur central Définissez le VLAN 20 sur votre commutateur géré et attribuez-lui un nom descriptif (par exemple, "GUEST_WIFI"). Assurez-vous que le VLAN est propagé sur tous les ports trunk connectant les commutateurs de couche d'accès et le pare-feu.

1b. Configurer le DHCP et le DNS pour le VLAN invité Configurez une étendue DHCP dédiée pour le VLAN 20. Utilisez un grand sous-réseau (minimum /22 pour les sites de taille moyenne, /20 ou plus pour les stades et centres de conférence). Configurez des durées de bail courtes (1-2 heures). Il est crucial d'attribuer des serveurs DNS externes (par exemple, 1.1.1.1, 8.8.8.8) ou un service DNS filtré aux clients invités — jamais vos résolveurs DNS internes d'entreprise.

1c. Appliquer les règles de pare-feu Implémentez l'ensemble de règles ACL inter-VLAN décrit ci-dessus. Testez en connectant un appareil au SSID invité et en tentant de pinguer des adresses IP internes — tous les pings devraient expirer.

Étape 2 : Configuration du point d'accès sans fil

2a. Créer le SSID invité Diffusez un nom de réseau clairement identifiable (par exemple, "VenueName_Guest"). Mappez ce SSID au VLAN 20 dans le contrôleur sans fil.

2b. Activer l'isolation des clients Activez l'isolation AP / l'isolation des clients pour le profil du SSID invité.

2c. Configurer la limitation de bande passante et la QoS Appliquez une limitation de débit par client (par exemple, 5 Mbps en téléchargement / 2 Mbps en téléversement). Configurez les marquages QoS DSCP pour prioriser le trafic d'entreprise sur le trafic invité à la périphérie du WAN.

2d. Définir la méthode d'authentification Pour une sécurité maximale, configurez WPA3-Enhanced Open (OWE). Pour la compatibilité avec les appareils plus anciens, WPA2 avec redirection vers le Captive Portal reste acceptable.

Étape 3 : Déploiement du Captive Portal

3a. Configurer le jardin clos (Walled Garden) Définissez les destinations autorisées avant l'authentification (le "walled garden") dans votre contrôleur sans fil. Cela doit inclure l'IP/domaine du serveur Captive Portal et tout fournisseur d'authentification externe (par exemple, accounts.google.com, graph.facebook.com pour les connexions sociales), ainsi que l'URL de détection de Captive Portal d'Apple (captive.apple.com) et les points de terminaison de détection équivalents Android/Windows.

3b. Intégrer avec RADIUS Configurez le contrôleur sans fil pour qu'il pointe vers le serveur RADIUS de votre plateforme Captive Portal. Définissez le secret partagé et les valeurs de délai d'attente RADIUS appropriées.

3c. Construire la page du portail Assurez-vous que la page du portail inclut : l'identité de la marque, des conditions de service claires, une politique de confidentialité des données (conforme au GDPR) et la ou les méthodes d'authentification. Pour les déploiements Hôtellerie , envisagez d'offrir un accès à plusieurs niveaux (niveau de base gratuit vs. niveau premium payant).

3d. Tester le flux de bout en bout Connectez un appareil de test. Vérifiez que le portail se charge correctement, que l'authentification réussit, que l'accès à internet est accordé après l'authentification et que les ressources internes restent inaccessibles.

Bonnes pratiques

Audit de sécurité : Effectuez des tests d'intrusion et des analyses de vulnérabilité périodiques du segment de réseau invité. Vérifiez l'intégrité de la segmentation VLAN au moins trimestriellement. Des outils comme Nmap peuvent être utilisés depuis le VLAN invité pour confirmer que les sous-réseaux internes sont inaccessibles.

Filtrage de contenu : Implémentez un filtrage de contenu web basé sur DNS ou en ligne sur le VLAN invité pour bloquer les domaines malveillants, le contenu adulte et les catégories d'abus à forte bande passante (torrenting, streaming illégal). Cela protège votre réputation IP et empêche l'utilisation de votre connexion internet pour des activités illégales.

Gestion des sessions : Configurez des délais d'expiration de session inactive (par exemple, 30 minutes d'inactivité) et des limites de session absolues (par exemple, 8-24 heures) pour gérer l'épuisement du pool d'adresses IP et garantir que les utilisateurs réacceptent périodiquement les conditions.

Journalisation et surveillance : Conservez les journaux DHCP, les journaux d'authentification RADIUS et les journaux de pare-feu pour le VLAN invité pendant un minimum de 12 mois. C'est une exigence de nombreuses réglementations sur la conservation des données et c'est essentiel pour la réponse aux incidents.

Normes matérielles : Pour les nouveaux déploiements, spécifiez des points d'accès Wi-Fi 6 (802.11ax) avec prise en charge WPA3. Le débit plus élevé et les capacités MU-MIMO améliorées sont particulièrement précieux dans les environnements à haute densité comme les magasins Détail et les centres de transport. Consultez les déploiements Transport pour des conseils de configuration spécifiques à haute densité.

Dépannage et atténuation des risques

Modes de défaillance courants

Fuite de VLAN : Le mode de défaillance le plus grave — le trafic invité est acheminé vers le VLAN d'entreprise en raison de ports trunk ou de règles de pare-feu mal configurés. Atténuation : Testez toujours après le déploiement en tentant d'atteindre des IP internes depuis le SSID invité. Utilisez des outils de contrôle d'accès réseau (NAC) pour détecter le trafic inter-VLAN inattendu.

Échec de la redirection du Captive Portal : Les systèmes d'exploitation modernes (iOS, Android, Windows) utilisent des URL de sonde spécifiques pour détecter les Captive Portals. Si le jardin clos est mal configuré ou si le DNS est bloqué, le portail ne se chargera pas et l'appareil affichera "Pas de connexion internet." Atténuation : Assurez-vous que tous les domaines de détection de Captive Portal spécifiques au système d'exploitation sont dans le jardin clos. Testez sur des appareils iOS, Android et Windows.

Épuisement DHCP : Dans les lieux à forte affluence, le pool DHCP peut manquer d'adresses si le sous-réseau est trop petit ou si les durées de bail sont trop longues. Atténuation : Utilisez des sous-réseaux /22 ou plus grands ; définissez les durées de bail à 1-2 heures.

Saturation de la bande passante : Sans limitation de débit, un petit nombre d'utilisateurs peut consommer l'intégralité de la liaison WAN. Atténuation : Implémentez une limitation de débit par client et une QoS au niveau WAN priorisant le trafic d'entreprise.

Lacunes de conformité : Le déploiement d'un WiFi invité sans processus de capture de données conforme au GDPR expose l'organisation à un risque réglementaire. Atténuation : Utilisez une plateforme qui offre une gestion intégrée du consentement, la gestion des demandes d'accès des personnes concernées (DSAR) et des politiques de conservation des données configurables.

Retour sur investissement et impact commercial

Bien que l'objectif informatique principal soit la sécurité et la connectivité, un réseau invité correctement architecturé transforme un centre de coûts en un moteur de revenus mesurable. Les organisations des secteurs de l' Hôtellerie et de la Santé exploitent les données du WiFi invité pour générer des résultats commerciaux tangibles.

| Métrique | Résultat typique |

|---|---|

| Taux de capture de données de première partie | 60-80% des invités se connectant |

| Taux d'ouverture des e-mails marketing (contacts capturés via WiFi) | 25-35% (vs. 15-20% de moyenne sectorielle) |

| Augmentation du taux de visites répétées | 10-15% avec des campagnes de réengagement ciblées |

| Réduction des incidents informatiques | Réduction significative des incidents réseau liés aux invités après segmentation |

Le coût de la mise en œuvre d'une segmentation VLAN appropriée et d'un Captive Portal robuste est négligeable comparé aux dommages financiers et de réputation potentiels d'une violation de données provenant d'un réseau invité non sécurisé. Une seule amende pour non-conformité PCI DSS peut atteindre 20 millions d'euros ou 4% du chiffre d'affaires annuel mondial en vertu du GDPR — éclipsant tout investissement en infrastructure.

En s'intégrant à la plateforme WiFi Analytics de Purple, les opérateurs de sites obtiennent une visibilité en temps réel sur les schémas de fréquentation, les temps de séjour et les taux de visiteurs récurrents — une intelligence qui éclaire directement les décisions de personnel, les dépenses marketing et l'optimisation de l'aménagement du site.

Termes clés et définitions

VLAN (Virtual Local Area Network)

A logical grouping of devices on the same physical network infrastructure, isolating broadcast traffic at Layer 2 using IEEE 802.1Q tagging.

The foundational mechanism for separating guest traffic from corporate traffic on shared physical switches and access points.

Client Isolation (AP Isolation)

A wireless network feature that prevents devices connected to the same SSID from communicating directly with each other at Layer 2.

Crucial for guest networks to prevent malicious users from attacking other guests' devices via ARP spoofing or direct scanning.

Captive Portal

A web page that a user is redirected to and must interact with before being granted full internet access on a public or guest network.

Used for user authentication, AUP acceptance, GDPR-compliant data capture, and marketing opt-in on guest WiFi networks.

SSID (Service Set Identifier)

The broadcasted name of a wireless network that client devices see when scanning for available networks.

A dedicated guest SSID is mapped to the guest VLAN in the wireless controller, ensuring traffic is correctly tagged and isolated.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for network access.

Used by wireless controllers to communicate with captive portal platforms (like Purple) to authenticate guest users and grant/deny network access.

Walled Garden

A set of pre-authentication allowed network destinations that a guest device can reach before completing captive portal login.

Must include the captive portal server, external authentication providers (Google, Facebook), and OS-specific captive portal detection URLs to ensure the login page loads correctly.

WPA3-Enhanced Open (OWE)

Opportunistic Wireless Encryption — a Wi-Fi security standard that provides per-session encryption on open networks without requiring a pre-shared key, ratified under IEEE 802.11.

The recommended encryption standard for guest SSIDs, providing protection against passive eavesdropping without the UX friction of a password.

QoS (Quality of Service)

A set of technologies and policies that manage network traffic to ensure critical applications receive priority bandwidth, reducing latency and packet loss.

Applied at the WAN edge to prioritize corporate traffic (POS, VoIP, PMS) over guest internet browsing, preventing guest bandwidth consumption from impacting business operations.

DHCP Exhaustion

A condition where a DHCP server has no remaining IP addresses in its pool to assign to new clients, causing new devices to fail to connect.

A common operational issue in high-footfall guest networks if the subnet is undersized or lease times are too long. Mitigated with large subnets and short lease durations.

Études de cas

A 200-room hotel needs to deploy guest WiFi across all rooms and public areas. They currently operate a single flat network (VLAN 1) for both corporate operations (PMS, POS, back-office) and guests. The IT manager has been tasked with redesigning the network to achieve PCI DSS compliance before their next audit. How should the architecture be redesigned?

Phase 1 — Network Redesign: Create VLAN 10 for Corporate (10.0.10.0/24) and VLAN 20 for Guests (10.0.20.0/22 to accommodate high device counts across 200 rooms plus public areas). Configure the core firewall with explicit deny rules from VLAN 20 to VLAN 10, ensuring POS terminals on VLAN 10 are completely unreachable from the guest segment.

Phase 2 — Wireless Configuration: Reconfigure all access points to broadcast two SSIDs: 'Hotel_Corporate' (VLAN 10, WPA2-Enterprise with 802.1X) and 'Hotel_Guest' (VLAN 20, WPA3-Enhanced Open with captive portal). Enable Client Isolation on the guest SSID.

Phase 3 — Captive Portal: Deploy a GDPR-compliant captive portal integrated via RADIUS. Configure the portal to capture guest email addresses, display the privacy policy, and require explicit consent for marketing communications. Set session timeout to 24 hours with idle timeout of 60 minutes.

Phase 4 — Bandwidth Management: Apply per-client rate limiting of 10 Mbps down / 5 Mbps up on the guest SSID. Configure QoS to prioritize PMS and POS traffic (DSCP EF) over guest traffic (DSCP BE).

A large retail chain with 50 stores is experiencing two problems: (1) slow POS transaction times during peak hours because guests are streaming video on the free in-store WiFi, and (2) the marketing team has no visibility into how many unique visitors the stores receive daily. How should the IT team address both issues simultaneously?

Problem 1 — Bandwidth: Implement per-client rate limiting on the Guest SSID (cap each client at 3 Mbps down). Configure QoS rules on the WAN edge router to mark POS application traffic (typically TCP 443 to payment gateway IPs) with DSCP EF (Expedited Forwarding) and guest traffic with DSCP BE (Best Effort). This guarantees POS transactions always have priority bandwidth regardless of guest usage.

Problem 2 — Analytics: Deploy a centralized captive portal platform (such as Purple) across all 50 sites via a cloud-managed wireless controller. The portal captures device MAC addresses (anonymised for GDPR compliance) and authenticated user profiles. The analytics dashboard provides daily unique visitor counts, repeat visitor rates, and dwell time data per store — feeding directly into the marketing team's reporting.

Analyse de scénario

Q1. You are deploying guest WiFi in a conference centre that hosts events with up to 5,000 concurrent attendees. What subnet mask should you configure for the guest VLAN DHCP scope, and what lease time would you recommend?

💡 Astuce :Consider the number of usable host IP addresses required, plus overhead for DHCP lease transitions and devices that hold leases without actively using them.

Afficher l'approche recommandée

A /21 subnet (255.255.248.0) provides 2,046 usable addresses — insufficient for 5,000 concurrent users. A /20 subnet (255.255.240.0) provides 4,094 usable addresses, still marginal. A /19 subnet (255.255.224.0) provides 8,190 usable addresses, which safely accommodates 5,000 concurrent users with headroom for lease transitions. Configure DHCP lease times of 1 hour to ensure addresses are recycled quickly as attendees move in and out of the venue.

Q2. A guest reports that after connecting to the venue WiFi, their iPhone shows 'Connected, no internet' and the login page never appears. What are the three most likely configuration issues to investigate first?

💡 Astuce :Think about what the device needs to reach before authentication is complete.

Afficher l'approche recommandée

- Walled Garden misconfiguration: The captive.apple.com domain (Apple's captive portal detection URL) is not in the pre-authentication allowed destinations, so iOS cannot detect the portal. 2. DNS blocking: The firewall is blocking DNS queries from the guest VLAN before authentication, so the device cannot resolve the captive portal hostname. 3. HTTPS interception: The device is attempting to load an HTTPS URL first, and the captive portal redirect is failing because the SSL certificate doesn't match — ensure the portal redirect targets an HTTP URL or has a valid certificate.

Q3. Your security team has flagged that guest devices on the WiFi network can ping each other's IP addresses. Which specific configuration change is required, and at which layer of the network stack does it operate?

💡 Astuce :This is a wireless-layer control, not a firewall rule.

Afficher l'approche recommandée

Client Isolation (also called AP Isolation or Layer 2 Isolation) must be enabled on the guest SSID profile in the wireless controller. This operates at Layer 2 (Data Link Layer) of the OSI model, preventing direct frame forwarding between wireless clients associated to the same SSID. It is distinct from firewall rules, which operate at Layer 3 — firewall rules alone cannot prevent Layer 2 peer-to-peer communication between devices on the same subnet.

Q4. A retail client wants to use their guest WiFi data for GDPR-compliant email marketing. What specific technical and legal requirements must the captive portal implementation satisfy?

💡 Astuce :Consider both the data capture mechanism and the consent framework.

Afficher l'approche recommandée

The captive portal must: (1) Present a clear privacy notice explaining what data is collected, the legal basis for processing, retention period, and data controller identity. (2) Use a double opt-in mechanism for marketing communications — a pre-ticked checkbox is not valid consent under GDPR. (3) Capture explicit, informed, freely given consent separately from the terms of service acceptance. (4) Provide a mechanism for data subjects to exercise their rights (access, erasure, portability). (5) Log the timestamp, IP address, and consent text version for each consent event as an audit trail. (6) Ensure the data processor agreement with the WiFi platform provider is in place and compliant with GDPR Article 28.