Su tipo de seguridad Wi-Fi es el protocolo específico, como WPA2 o WPA3, que cifra los datos de su red para mantenerlos privados. Es la cerradura digital de la puerta principal de su red. Saber cuál está utilizando le indica si tiene una cerradura inteligente moderna o un candado viejo que se puede forzar en segundos.

Por qué es importante su tipo de seguridad WiFi

Piense en su protocolo de seguridad Wi-Fi como el guardián de toda su vida en línea. Es la primera y más importante línea de defensa contra cualquiera que intente espiar su actividad, robar sus contraseñas o secuestrar su conexión a Internet para sus propios fines ilícitos.

Sin un protocolo sólido, sus datos simplemente flotan en el aire, expuestos a que cualquiera con las herramientas adecuadas los intercepte. El tipo de seguridad que utilice determina lo difícil que resulta para una persona no autorizada acceder a ellos.

Los estándares más antiguos como WEP (Wired Equivalent Privacy) son notoriamente débiles y pueden descifrarse en minutos con software gratuito. En claro contraste, los estándares modernos como WPA3 están diseñados para repeler ataques sofisticados, ofreciéndole una protección sólida para su información confidencial.

Para profundizar en los fundamentos de las redes inalámbricas, puede obtener más información sobre qué es el Wi-Fi y cómo funciona . Comprender esta base ayuda a poner en perspectiva por qué estas capas de seguridad son tan críticas.

Protocolos de seguridad WiFi de un vistazo

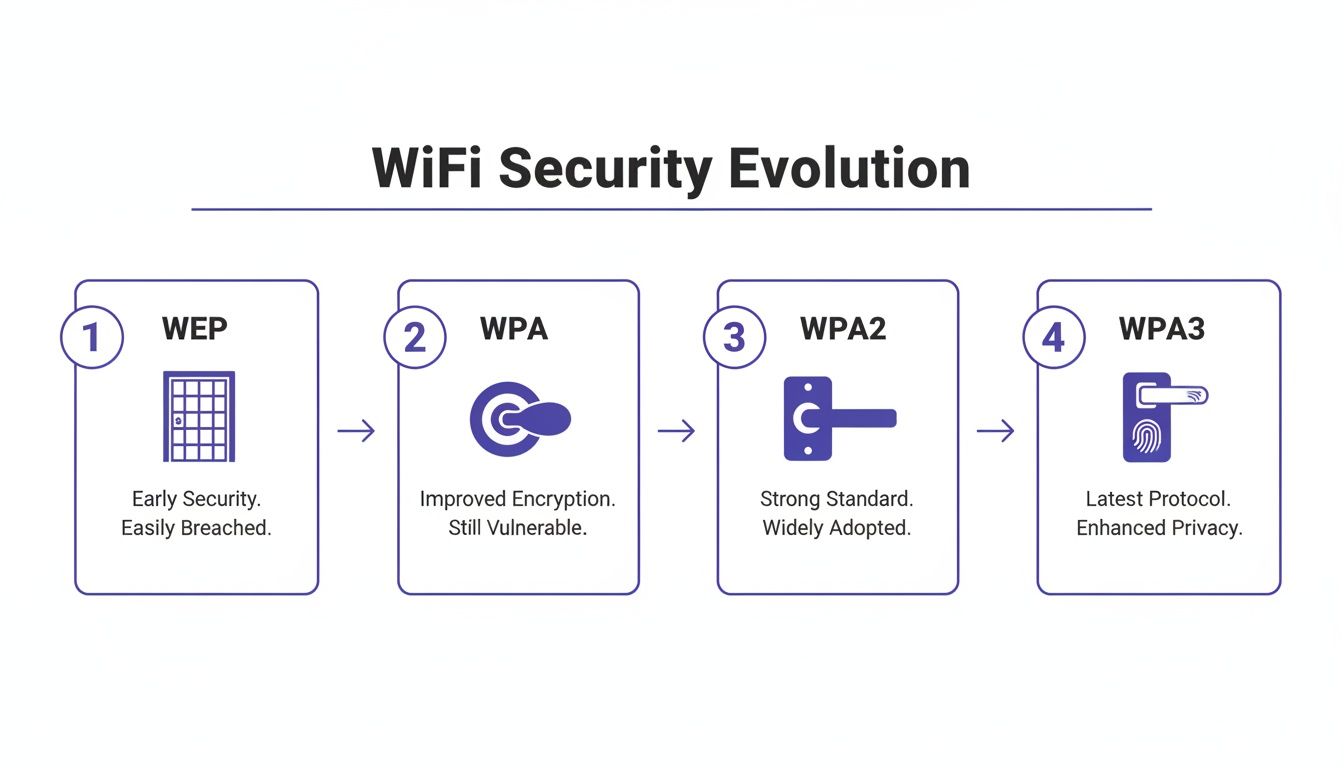

Para comprender realmente las diferencias, resulta útil ver cómo se compara cada protocolo con los demás. Cada nueva versión se creó específicamente para parchear las brechas de seguridad encontradas en la anterior, creando una línea de tiempo clara desde peligrosamente débil hasta increíblemente fuerte.

Ejecutar un protocolo obsoleto no solo pone en riesgo sus datos; también puede mermar el rendimiento y la fiabilidad de su red.

La siguiente tabla le ofrece una comparación rápida, mostrando por qué es tan importante utilizar el adecuado para proteger su red doméstica o empresarial hoy en día.

Como puede ver, cualquier cosa inferior a WPA2 es esencialmente dejar su puerta digital abierta. Para cualquier dispositivo nuevo o configuración de red, WPA3 debería ser su estándar de referencia.

La historia de la seguridad Wi-Fi: de WEP a WPA3

Para comprender realmente su seguridad Wi-Fi actual, resulta útil saber cómo hemos llegado hasta aquí. La historia de la seguridad inalámbrica no es solo una árida línea de tiempo de acrónimos; es un fascinante juego del gato y el ratón entre quienes diseñan los estándares y quienes intentan vulnerarlos. Esta evolución cuenta una historia clara, en la que cada nuevo protocolo se basa directamente en las duras lecciones aprendidas de los fallos del anterior.

Este recorrido muestra exactamente por qué aferrarse a un estándar de seguridad antiguo es como usar una cerradura endeble de hace una década en su puerta principal. Cada nueva versión representa un gran salto adelante para mantener su información privada a salvo de miradas indiscretas.

WEP: El protector original pero defectuoso

Cuando el Wi-Fi empezó a popularizarse a finales de la década de 1990, necesitaba una forma de ofrecer el mismo tipo de privacidad que se obtendría de una conexión por cable. La respuesta fue WEP (Wired Equivalent Privacy), implementado en 1997. Durante un tiempo, pareció lo suficientemente bueno, pero su nombre resultó ser más una esperanza que una realidad.

Lamentablemente, WEP estaba plagado de fallos de diseño fundamentales desde el principio. Los investigadores de seguridad no tardaron en encontrar enormes brechas que hacían que fuera sorprendentemente fácil de descifrar. Con herramientas gratuitas, un atacante decidido podía irrumpir en una red protegida por WEP en solo unos minutos. Era el equivalente digital de una puerta mosquitera: parecía una barrera, pero no ofrecía ninguna protección real.

A principios de la década de 2000, WEP se consideraba completamente obsoleto. Cualquier red que lo siga utilizando hoy en día está, a todos los efectos, abierta de par en par, transmitiendo sus datos para que cualquiera que esté cerca pueda interceptarlos y leerlos.

WPA: La solución provisional necesaria

La comunidad de seguridad necesitaba una solución, y la necesitaba rápido. En 2003, la Wi-Fi Alliance lanzó WPA (Wi-Fi Protected Access) como solución provisional. WPA se diseñó de forma inteligente como un parche que podía ejecutarse en el hardware WEP existente con una simple actualización de firmware, lo que facilitó mucho la transición para todos.

Su característica clave era el Protocolo de Integridad de Clave Temporal (TKIP), que cambiaba constantemente las claves de cifrado utilizadas para la transferencia de datos. Esto lo hacía mucho más difícil de descifrar que la clave única y estática de WEP. Aun así, WPA solo pretendía ser un puente temporal hacia una solución más sólida, y seguía arrastrando algunas de las debilidades subyacentes de WEP.

WPA2: El estándar de larga duración

Un año después, en 2004, llegó el verdadero sucesor: WPA2. Este se convirtió en el estándar de oro para la seguridad de redes durante más de una década. WPA2 sustituyó el TKIP temporal por el Estándar de Cifrado Avanzado (AES), mucho más seguro, un potente método de cifrado en el que confían gobiernos y grandes corporaciones de todo el mundo.

Durante años, WPA2 proporcionó una protección sólida y fiable a miles de millones de usuarios. Supuso una enorme mejora y sigue siendo el nivel mínimo absoluto de seguridad que debería aceptar en cualquier red. Pero con el paso del tiempo, incluso este fiable cerrojo empezó a mostrar su antigüedad. Nuevos métodos de ataque, como la vulnerabilidad KRACK (Key Reinstallation Attack) descubierta en 2017, demostraron que ni siquiera WPA2 era invencible.

WPA3: La defensa moderna

Finalmente, en 2018, la Wi-Fi Alliance introdujo WPA3. Creado para el panorama de amenazas actual, WPA3 aborda de frente las debilidades de su predecesor. Aporta varias mejoras cruciales:

- Cifrado más fuerte: Utiliza protocolos de seguridad de última generación más resistentes.

- Protección contra ataques de fuerza bruta: Hace que sea mucho más difícil para los atacantes adivinar su contraseña probando miles de combinaciones.

- Cifrado de datos individualizado: En redes abiertas (como en una cafetería), cifra la conexión entre su dispositivo y el router, incluso sin contraseña.

WPA3 es la cerradura inteligente de alta tecnología de la seguridad Wi-Fi. Proporciona la sólida protección necesaria para asegurar las redes personales y empresariales contra los sofisticados ataques actuales, lo que lo convierte en la opción evidente para cualquier configuración moderna.

Cómo comprobar su configuración de seguridad Wi-Fi actual

Muy bien, ya conoce la teoría sobre cómo ha evolucionado la seguridad Wi-Fi. Ahora viene la parte práctica: comprobar qué está utilizando realmente su propia red. No se preocupe, no necesita ser un genio de la tecnología para averiguarlo. Los pasos son ligeramente diferentes dependiendo del dispositivo que esté utilizando, pero la información siempre está a solo unos clics o toques de distancia.

Conocer su tipo de seguridad es el primer paso para asegurarse de que su puerta digital principal está correctamente cerrada. Esta rápida comprobación le dirá exactamente cuál es su situación.

Este diagrama muestra el recorrido de la seguridad Wi-Fi, trazando el rumbo desde los endebles primeros días de WEP hasta la sólida protección que ofrece WPA3 en la actualidad.

Puede ver claramente cómo cada nuevo protocolo supuso una actualización muy necesaria, parcheando las vulnerabilidades de lo que le precedía con defensas más fuertes.

Cómo encontrar su tipo de seguridad en diferentes dispositivos

La mayoría de los sistemas operativos modernos hacen que sea bastante sencillo ver las propiedades de su conexión inalámbrica actual. Aquí tiene una guía rápida para las plataformas más comunes.

En un PC con Windows:

- Busque el icono de Wi-Fi en la bandeja del sistema (normalmente en la esquina inferior derecha de la pantalla).

- Haga clic en él y busque la red a la que está conectado.

- Haga clic en Propiedades justo debajo del nombre de la red.

- Aparecerá una nueva ventana. Desplácese hacia abajo hasta que vea la sección "Propiedades", y allí encontrará el Tipo de seguridad (por ejemplo, WPA2-Personal).

En un Mac:

- Mantenga pulsada la tecla Opción (⌥) en su teclado.

- Sin soltarla, haga clic en el icono de Wi-Fi en la barra de menú de la parte superior de su pantalla.

- Aparecerá un menú desplegable más detallado. Solo tiene que buscar el campo "Seguridad" para ver su protocolo actual.

Esta sencilla comprobación puede revelar debilidades que quizá ni siquiera sabía que tenía. Por ejemplo, un sorprendente 69 % de los usuarios de banda ancha en el Reino Unido nunca ha cambiado la contraseña Wi-Fi predeterminada de su router. Este tipo de descuido los convierte en un blanco fácil, especialmente cuando se combina con una seguridad obsoleta. No es de extrañar que el phishing —a menudo distribuido a través de Wi-Fi no seguro— fuera responsable del 93 % de las brechas exitosas contra empresas del Reino Unido. Puede encontrar más estadísticas sobre vulnerabilidades de ciberseguridad en el Reino Unido en Heimdal Security .

Comprobación en dispositivos móviles

Su teléfono y tableta también le ofrecen un fácil acceso a esta información crucial, normalmente oculta en la configuración detallada de la red.

En un iPhone o iPad (iOS):

- Abra la aplicación Ajustes y toque en Wi-Fi.

- Busque la red en la que se encuentra (tendrá una marca de verificación azul al lado).

- Toque el pequeño icono azul "i" (información) a la derecha del nombre de la red.

- La siguiente pantalla muestra los detalles de la red, pero iOS no nombra explícitamente el protocolo. En su lugar, marca los estándares más antiguos como WEP o WPA con una advertencia de "Seguridad débil". Si no ve ninguna advertencia, es casi seguro que está en WPA2 o WPA3.

En un dispositivo Android:

- Vaya a Ajustes, luego toque Redes e Internet (o algo similar, como Conexiones).

- Toque en Wi-Fi.

- Toque el icono del engranaje o el propio nombre de la red a la que está conectado.

- En los detalles de la red, verá un campo etiquetado como Seguridad, que indicará claramente su protocolo (por ejemplo, WPA2-PSK).

Siguiendo estos sencillos pasos, puede averiguar rápidamente su tipo de seguridad Wi-Fi y decidir si es el momento de tomar medidas para proteger mejor su red.

Por qué una seguridad Wi-Fi débil es un gran riesgo empresarial

Para cualquier empresa, desde una cafetería en la calle principal hasta un hotel con múltiples sedes, su red Wi-Fi es mucho más que una simple comodidad; es una pieza fundamental de su infraestructura. Pensar en su seguridad Wi-Fi como un ajuste informático más es un error peligroso. Un protocolo obsoleto como WEP o WPA no es solo un detalle técnico: es una invitación abierta a atacar su reputación, su cumplimiento normativo y sus resultados.

Imagínese que le roban los datos financieros a un huésped mientras utiliza su Wi-Fi público para comprobar su saldo bancario. O imagine a un atacante colándose en su red interna a través de una conexión del personal que sigue utilizando una contraseña antigua y fácil de descifrar. Estos no son escenarios descabellados; son las consecuencias en el mundo real que una seguridad débil trae a su puerta.

Los costes reales de una brecha

Las repercusiones de una brecha en la red van mucho más allá de los dolores de cabeza técnicos inmediatos. Para una empresa, el daño puede ser catastrófico y afectar a varias áreas clave a la vez.

- Brechas de datos y pérdidas financieras: Los atacantes pueden interceptar datos confidenciales de los clientes, incluida información de pago y datos personales, lo que conduce directamente al robo y al fraude.

- Daño reputacional: Una brecha que se haga pública puede destruir la confianza del cliente de la noche a la mañana. Una vez que se corra la voz de que su red no es segura, los clientes se mantendrán alejados, empañando permanentemente su marca.

- Incumplimiento normativo: Las empresas tienen el deber legal de proteger los datos de los consumidores en virtud de normativas como el GDPR. Una brecha causada por una seguridad deficiente puede dar lugar a multas paralizantes y acciones legales.

- Interrupción operativa: Una red comprometida puede utilizarse como plataforma de lanzamiento para nuevos ataques, lo que podría paralizar sus sistemas de punto de venta, las comunicaciones internas y otras operaciones esenciales.

Proporcionar un acceso inalámbrico seguro no es solo una casilla de verificación de TI; es una parte fundamental de la confianza del cliente y la integridad operativa. Demuestra que está comprometido a proteger a las mismas personas que mantienen su negocio en marcha.

El creciente panorama de amenazas

La necesidad de una seguridad de red sólida nunca ha sido más urgente. El mercado de la seguridad inalámbrica en el Reino Unido está en auge, impulsado por un fuerte aumento de las ciberamenazas dirigidas a empresas como la suya. A medida que los atacantes se vuelven más inteligentes con las configuraciones erróneas en la nube y los sofisticados esquemas de phishing, una red Wi-Fi no segura se convierte en la vía de entrada más fácil.

Si bien asegurar la red de su empresa es primordial, también es importante reconocer que los clientes son más conscientes de la seguridad que nunca. Se hacen preguntas como: ' ¿Es seguro el WiFi del hotel? '. Esta creciente concienciación significa que una postura de seguridad sólida es ahora una ventaja competitiva, lo que indica a sus clientes que se toma en serio su seguridad.

Para obtener una visión completa de cómo las soluciones modernas protegen las redes empresariales, puede explorar este resumen de medidas de datos y seguridad .

Actualización a WiFi de nivel empresarial y sin contraseña

Para cualquier empresa, depender de una única contraseña compartida —incluso una fuerte WPA2 o WPA3— es como dar a cada miembro del personal y visitante la misma llave de la puerta principal. Si esa llave se pierde, se copia o cae en las manos equivocadas, todas sus instalaciones están en riesgo. Es hora de dejar atrás este modelo obsoleto y adoptar un estándar más alto de protección de red.

Las soluciones de nivel empresarial adoptan un enfoque fundamentalmente diferente. Sustituyen esa única contraseña compartida por un acceso individual y gestionado para cada usuario y dispositivo. Este cambio es crucial para proteger los datos empresariales confidenciales y proporcionar un entorno seguro tanto para el personal como para los clientes.

Presentación de WPA3-Enterprise

El protocolo más robusto disponible en la actualidad es WPA3-Enterprise. Piense en él no tanto como una única llave, sino más bien como un sofisticado sistema de tarjetas digitales para toda su organización. En lugar de una contraseña para todos, cada usuario obtiene sus propias credenciales únicas para acceder a la red.

Todo esto es posible gracias a un marco de trabajo llamado autenticación 802.1X, que actúa como un portero en la puerta de su red. Cuando un usuario intenta conectarse, 802.1X comprueba sus credenciales con un directorio central (como una lista de personal) para confirmar que es quien dice ser. Si es un empleado autorizado, entra; si no, se le deniega el acceso.

Este modelo de autenticación individual supone un cambio radical. Si un empleado se marcha, su acceso puede revocarse al instante sin necesidad de cambiar la contraseña de toda la empresa, lo que resuelve un enorme dolor de cabeza en materia de seguridad.

Para obtener una visión detallada de este potente marco de seguridad, puede obtener más información sobre los beneficios de la autenticación 802.1X en nuestra guía dedicada.

El paso al acceso sin contraseña

La siguiente evolución en la seguridad de redes elimina por completo la contraseña de la ecuación. El Wi-Fi sin contraseña utiliza tecnologías como los certificados digitales para conceder el acceso. Para el personal, esto significa que su portátil o teléfono proporcionado por la empresa es de confianza y se conecta de forma segura automáticamente basándose en un certificado único, eliminando la necesidad de recordar o escribir ninguna contraseña.

Este enfoque ofrece varias ventajas enormes:

- Seguridad superior: Elimina el riesgo de phishing, relleno de credenciales y ataques de fuerza bruta dirigidos a las contraseñas.

- Experiencia de usuario sin fricciones: Los usuarios legítimos se conectan de forma automática y segura sin ningún paso manual.

- Gestión simplificada: Los equipos de TI pueden gestionar el acceso de forma centralizada, emitiendo y revocando certificados con facilidad.

Al considerar el paso a soluciones de seguridad más avanzadas, como el Wi-Fi de nivel empresarial y sin contraseña, es esencial un conocimiento más profundo de los protocolos de autenticación segura.

Conexiones de invitados fluidas y seguras

Esta tecnología avanzada también transforma la experiencia del huésped. Las plataformas modernas utilizan Passpoint (también conocido como Hotspot 2.0) y OpenRoaming para crear un proceso de conexión totalmente fluido. Un visitante puede autenticarse una vez, y su dispositivo se conectará de forma automática y segura en todas las visitas futuras, e incluso en otros recintos participantes de todo el mundo.

Este método proporciona una conexión cifrada y segura desde el primer paquete, protegiendo a los invitados de los riesgos de las redes públicas abiertas. Plataformas como Purple utilizan esta tecnología basada en certificados para ofrecer un acceso seguro y sin contraseñas para el personal y conexiones totalmente cifradas para los invitados, resolviendo los desafíos de seguridad fundamentales que plagan los despliegues tradicionales de Wi-Fi.

Preguntas frecuentes sobre la seguridad Wi-Fi

Hemos cubierto mucho terreno sobre los protocolos de seguridad y cómo comprobar la configuración de su red. Aun así, es posible que le surjan algunas preguntas. Abordemos algunas de las más comunes para ayudarle a avanzar con confianza.

Aclarar estos puntos es el paso final antes de que pueda pasar de simplemente saber qué seguridad Wi-Fi tiene a mejorarla activamente.

¿Sigue siendo WPA2 lo suficientemente seguro para que lo use?

Para la mayoría de los usuarios domésticos, WPA2 sigue estando bien, siempre y cuando se combine con una contraseña única y muy fuerte. Piense en ello como una cerradura decente en su puerta principal. Proporciona una base sólida de protección contra fisgones ocasionales y amenazas comunes.

Sin embargo, no es infalible. WPA2 tiene debilidades conocidas, especialmente contra ataques de "fuerza bruta" fuera de línea. Esto ocurre cuando un atacante captura sus datos de conexión y luego utiliza potentes ordenadores para adivinar su contraseña una y otra vez, sin que usted se dé cuenta. Por eso, una contraseña larga, compleja y aleatoria no es negociable si se queda con WPA2.

Para cualquier empresa, especialmente una que ofrezca Wi-Fi para invitados, la conversación es diferente. Depender de una contraseña WPA2 compartida ya no es una opción viable; es un riesgo. Actualizar a una solución moderna como WPA3-Enterprise o a un sistema sin contraseña es esencial para proteger su negocio y a sus clientes.

Aunque WPA2 fue el estándar de oro durante más de una década, el panorama de la seguridad ha evolucionado. La mejor práctica actual es WPA3, que se diseñó específicamente para solucionar las deficiencias de WPA2.

¿Qué debo hacer si mi router solo admite WEP o WPA?

Si su router está atascado en el antiguo protocolo WEP o en el obsoleto WPA, tiene un grave problema de seguridad que no se puede parchear ni arreglar. Estos viejos estándares tienen fallos bien conocidos que pueden descifrarse en minutos con software gratuito y fácil de descargar.

Solo hay un curso de acción sensato en este caso: reemplace su router inmediatamente. El riesgo es simplemente demasiado alto para ignorarlo.

Utilizar un router que solo admite WEP o WPA es como cerrar la puerta principal con un trozo de cuerda. Puede parecer seguro desde la distancia, pero ofrece cero protección real. Los routers modernos que admiten WPA2 y WPA3 son económicos, están ampliamente disponibles y el enorme aumento de seguridad que obtiene bien vale la pequeña inversión.

¿Por qué el Wi-Fi sin contraseña es más seguro?

El Wi-Fi sin contraseña aumenta instantáneamente la seguridad al deshacerse del eslabón más débil de casi todas las redes: la contraseña compartida y fácil de recordar para los humanos. Todos sabemos cómo funciona: las contraseñas se roban, se comparten sin cuidado, se adivinan o se descifran con ataques de fuerza bruta.

En lugar de una única contraseña para todos, los sistemas sin contraseña autentican a cada usuario o dispositivo de forma individual y automática, a menudo utilizando certificados digitales únicos instalados en el dispositivo. Es como dar a cada persona su propia tarjeta de acceso única e infalsificable en lugar de una sola llave que se puede copiar.

Este enfoque de confianza cero (zero-trust) ofrece varias ventajas enormes:

- Sin secreto compartido: No hay una única contraseña que, si se ve comprometida, abra las puertas de toda su red.

- Responsabilidad individual: El acceso está vinculado directamente a un usuario o dispositivo específico, lo que facilita ver quién está haciendo qué.

- Revocación instantánea: Si se pierde un dispositivo o un empleado se marcha, puede revocar su acceso individual con un clic, sin interrumpir a nadie más.

Este método garantiza que solo los usuarios y dispositivos autorizados puedan acceder a su red, creando un entorno mucho más seguro y manejable para todos.

¿Listo para dejar atrás las contraseñas obsoletas y ofrecer un acceso fluido y seguro? Purple proporciona una plataforma de red global basada en la identidad que sustituye los engorrosos Captive Portals por un acceso sin contraseñas y con nivel de certificado para invitados y personal. Obtenga más información sobre cómo puede asegurar su recinto y deleitar a sus usuarios en https://www.purple.ai .