Votre type de sécurité Wi-Fi est le protocole spécifique, comme le WPA2 ou le WPA3, qui brouille les données de votre réseau pour en préserver la confidentialité. C'est le verrou numérique de la porte d'entrée de votre réseau. Savoir lequel vous utilisez vous indique si vous disposez d'une serrure intelligente moderne ou d'un vieux cadenas qui peut être crocheté en quelques secondes.

Pourquoi votre type de sécurité WiFi est important

Considérez votre protocole de sécurité Wi-Fi comme le gardien de toute votre vie en ligne. Il s'agit de la première et de la plus importante ligne de défense contre quiconque tente d'espionner votre activité, de voler vos mots de passe ou de pirater votre connexion Internet à des fins malveillantes.

Sans un protocole robuste, vos données flottent simplement dans l'air, grandes ouvertes à quiconque possède les bons outils pour les intercepter. Le type de sécurité que vous utilisez détermine la difficulté pour une personne non autorisée de s'y introduire.

Les anciennes normes comme le WEP (Wired Equivalent Privacy) sont notoirement faibles et peuvent être piratées en quelques minutes avec des logiciels gratuits. À l'inverse, les normes modernes comme le WPA3 sont conçues pour repousser les attaques sophistiquées, vous offrant une protection robuste pour vos informations sensibles.

Pour approfondir les principes fondamentaux des réseaux sans fil, vous pouvez en apprendre davantage sur ce qu'est le Wi-Fi et comment il fonctionne . Comprendre cette base permet de mettre en perspective l'importance cruciale de ces couches de sécurité.

Les protocoles de sécurité WiFi en un coup d'œil

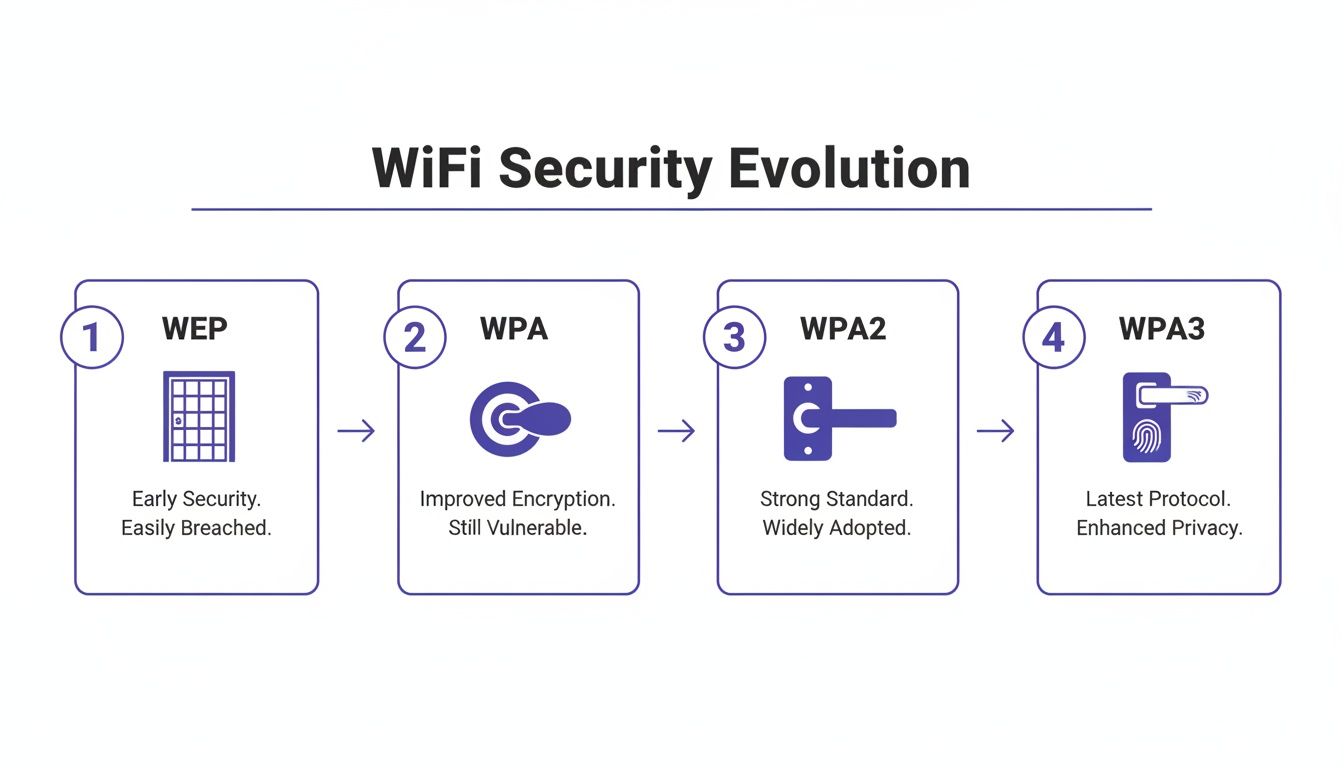

Pour bien saisir les différences, il est utile de comparer chaque protocole aux autres. Chaque nouvelle version a été créée spécifiquement pour corriger les failles de sécurité de la précédente, créant ainsi une chronologie claire allant d'une sécurité dangereusement faible à incroyablement forte.

L'utilisation d'un protocole obsolète ne met pas seulement vos données en danger ; elle peut également nuire aux performances et à la fiabilité de votre réseau.

Le tableau ci-dessous vous propose une comparaison rapide, illustrant pourquoi il est si important d'utiliser le bon protocole pour protéger votre réseau domestique ou d'entreprise aujourd'hui.

Comme vous pouvez le constater, tout ce qui est inférieur au WPA2 revient essentiellement à laisser votre porte numérique déverrouillée. Pour tout nouvel appareil ou configuration réseau, le WPA3 doit être votre norme de référence.

L'histoire de la sécurité Wi-Fi, du WEP au WPA3

Pour bien comprendre votre sécurité Wi-Fi actuelle, il est utile de savoir comment nous en sommes arrivés là. L'histoire de la sécurité sans fil n'est pas qu'une simple chronologie d'acronymes ; c'est un jeu du chat et de la souris fascinant entre ceux qui conçoivent les normes et ceux qui tentent de les contourner. Cette évolution raconte une histoire claire, chaque nouveau protocole étant construit directement sur les dures leçons tirées des échecs du précédent.

Ce parcours montre exactement pourquoi s'accrocher à une ancienne norme de sécurité revient à utiliser une serrure fragile vieille de dix ans sur votre porte d'entrée. Chaque nouvelle version représente un bond en avant massif pour protéger vos informations privées des regards indiscrets.

WEP : Le protecteur original mais imparfait

Lorsque le Wi-Fi a commencé à se démocratiser à la fin des années 1990, il fallait trouver un moyen d'offrir le même niveau de confidentialité qu'une connexion filaire. La réponse fut le WEP (Wired Equivalent Privacy), déployé en 1997. Pendant un certain temps, cela a semblé suffisant, mais son nom s'est avéré être davantage un espoir qu'une réalité.

Malheureusement, le WEP était truffé de défauts de conception fondamentaux dès le départ. Les chercheurs en sécurité ont rapidement découvert des failles béantes qui le rendaient incroyablement facile à pirater. Avec des outils disponibles gratuitement, un attaquant déterminé pouvait s'introduire dans un réseau protégé par WEP en quelques minutes seulement. C'était l'équivalent numérique d'une moustiquaire : cela ressemblait à une barrière, mais n'offrait aucune protection réelle.

Dès le début des années 2000, le WEP était considéré comme complètement obsolète. Tout réseau qui l'utilise encore aujourd'hui est en réalité grand ouvert, diffusant ses données pour que quiconque à proximité puisse les intercepter et les lire.

WPA : La solution de transition nécessaire

La communauté de la sécurité avait besoin d'un correctif, et vite. En 2003, la Wi-Fi Alliance a publié le WPA (Wi-Fi Protected Access) comme solution intermédiaire. Le WPA a été intelligemment conçu comme un correctif pouvant fonctionner sur le matériel WEP existant avec une simple mise à jour du firmware, rendant la transition beaucoup plus fluide pour tout le monde.

Sa principale caractéristique était le Temporal Key Integrity Protocol (TKIP), qui modifiait constamment les clés de chiffrement utilisées pour le transfert de données. Cela le rendait beaucoup plus difficile à pirater que la clé unique et statique du WEP. Néanmoins, le WPA n'a jamais été conçu que comme un pont temporaire vers une solution plus robuste, et il conservait encore certaines des faiblesses sous-jacentes du WEP.

WPA2 : La norme de longue date

Un an plus tard, en 2004, le véritable successeur est arrivé : le WPA2. Il est devenu la référence en matière de sécurité réseau pendant plus d'une décennie. Le WPA2 a remplacé le TKIP temporaire par l'Advanced Encryption Standard (AES), beaucoup plus sécurisé, une méthode de chiffrement puissante à laquelle font confiance les gouvernements et les grandes entreprises du monde entier.

Pendant des années, le WPA2 a fourni une protection solide et fiable à des milliards d'utilisateurs. Ce fut une amélioration considérable et cela reste le niveau de sécurité minimum absolu que vous devriez accepter sur n'importe quel réseau. Mais avec le temps, même ce verrou de confiance a commencé à montrer des signes de vieillesse. De nouvelles méthodes d'attaque, comme la vulnérabilité KRACK (Key Reinstallation Attack) découverte en 2017, ont prouvé que même le WPA2 n'était pas invincible.

WPA3 : La défense moderne

Enfin, en 2018, la Wi-Fi Alliance a introduit le WPA3. Conçu pour le paysage des menaces d'aujourd'hui, le WPA3 s'attaque de front aux faiblesses de son prédécesseur. Il apporte plusieurs améliorations cruciales :

- Chiffrement plus fort : Il utilise des protocoles de sécurité de pointe plus résilients.

- Protection contre les attaques par force brute : Il rend beaucoup plus difficile pour les attaquants de deviner votre mot de passe en essayant des milliers de combinaisons.

- Chiffrement des données individualisé : Sur les réseaux ouverts (comme dans un café), il chiffre la connexion entre votre appareil et le routeur, même sans mot de passe.

Le WPA3 est la serrure intelligente high-tech de la sécurité Wi-Fi. Il offre la protection robuste nécessaire pour sécuriser les réseaux personnels et professionnels contre les attaques sophistiquées d'aujourd'hui, ce qui en fait le choix évident pour toute configuration moderne.

Comment vérifier vos paramètres de sécurité Wi-Fi actuels

Très bien, vous maîtrisez la théorie sur l'évolution de la sécurité Wi-Fi. Passons maintenant à la pratique : vérifier ce que votre propre réseau utilise réellement. Ne vous inquiétez pas, vous n'avez pas besoin d'être un as de l'informatique pour le découvrir. Les étapes sont légèrement différentes selon l'appareil que vous utilisez, mais l'information est toujours à portée de quelques clics ou tapotements.

Connaître votre type de sécurité est la première étape pour vous assurer que votre porte d'entrée numérique est correctement verrouillée. Cette vérification rapide vous dira exactement où vous en êtes.

Ce diagramme montre le parcours de la sécurité Wi-Fi, retraçant l'évolution depuis les débuts fragiles du WEP jusqu'à la protection robuste offerte par le WPA3 aujourd'hui.

Vous pouvez clairement voir comment chaque nouveau protocole constituait une mise à niveau indispensable, corrigeant les vulnérabilités de ce qui l'avait précédé avec des défenses plus solides.

Trouver votre type de sécurité sur différents appareils

La plupart des systèmes d'exploitation modernes permettent de voir assez simplement les propriétés de votre connexion sans fil actuelle. Voici un guide rapide pour les plateformes les plus courantes.

Sur un PC Windows :

- Recherchez l'icône Wi-Fi dans votre barre d'état système (généralement en bas à droite de l'écran).

- Cliquez dessus et trouvez le réseau auquel vous êtes connecté.

- Cliquez sur Propriétés juste en dessous du nom du réseau.

- Une nouvelle fenêtre apparaîtra. Faites défiler vers le bas jusqu'à ce que vous voyiez la section « Propriétés », et vous y trouverez le Type de sécurité indiqué (par exemple, WPA2-Personnel).

Sur un Mac :

- Appuyez sur la touche Option (⌥) de votre clavier et maintenez-la enfoncée.

- Tout en la maintenant, cliquez sur l'icône Wi-Fi dans la barre de menus en haut de votre écran.

- Un menu déroulant plus détaillé apparaîtra. Cherchez simplement le champ « Sécurité » pour voir votre protocole actuel.

Cette simple vérification peut révéler des faiblesses dont vous n'aviez peut-être même pas conscience. Par exemple, un chiffre choquant de 69 % des utilisateurs de haut débit au Royaume-Uni n'ont jamais changé le mot de passe Wi-Fi par défaut de leur routeur. Ce genre d'oubli en fait une cible facile, surtout lorsqu'il est combiné à une sécurité obsolète. Il n'est pas surprenant que le phishing — souvent diffusé via un Wi-Fi non sécurisé — ait été responsable de 93 % des violations réussies contre les entreprises britanniques. Vous pouvez trouver plus de statistiques sur les vulnérabilités de cybersécurité au Royaume-Uni sur Heimdal Security .

Vérification sur les appareils mobiles

Votre téléphone et votre tablette vous donnent également un accès facile à ces informations cruciales, généralement cachées dans les paramètres détaillés du réseau.

Sur un iPhone ou un iPad (iOS) :

- Ouvrez l'application Réglages et appuyez sur Wi-Fi.

- Trouvez le réseau sur lequel vous êtes (il aura une coche bleue à côté).

- Appuyez sur la petite icône bleue « i » (information) à droite du nom du réseau.

- L'écran suivant affiche les détails du réseau, mais iOS ne nomme pas explicitement le protocole. Au lieu de cela, il signale les anciennes normes comme le WEP ou le WPA avec un avertissement « Sécurité faible ». Si vous ne voyez pas d'avertissement, vous êtes presque certainement sur WPA2 ou WPA3.

Sur un appareil Android :

- Allez dans Paramètres, puis appuyez sur Réseau et Internet (ou quelque chose de similaire, comme Connexions).

- Appuyez sur Wi-Fi.

- Appuyez sur l'icône d'engrenage ou sur le nom du réseau lui-même pour celui auquel vous êtes connecté.

- Sous les détails du réseau, vous verrez un champ intitulé Sécurité, qui indiquera clairement votre protocole (par exemple, WPA2-PSK).

En suivant ces étapes simples, vous pouvez rapidement découvrir votre type de sécurité Wi-Fi et décider s'il est temps d'agir pour mieux protéger votre réseau.

Pourquoi une sécurité Wi-Fi faible est un risque majeur pour les entreprises

Pour toute entreprise, du café de quartier à l'hôtel multi-sites, votre réseau Wi-Fi est bien plus qu'une simple commodité ; c'est un élément critique de votre infrastructure. Considérer votre sécurité Wi-Fi comme un simple paramètre informatique est une erreur dangereuse. Un protocole obsolète comme le WEP ou le WPA n'est pas qu'un détail technique : c'est une invitation ouverte à attaquer votre réputation, votre conformité et vos résultats financiers.

Imaginez que les informations financières d'un client soient volées pendant qu'il utilise votre Wi-Fi public pour vérifier son solde bancaire. Ou imaginez un attaquant s'infiltrant dans votre réseau interne via une connexion du personnel qui utilise encore un vieux mot de passe facilement piratable. Ce ne sont pas des scénarios farfelus ; ce sont les conséquences réelles qu'une sécurité faible apporte à votre porte.

Les coûts réels d'une violation

Les retombées d'une violation de réseau vont bien au-delà des maux de tête techniques immédiats. Pour une entreprise, les dommages peuvent être catastrophiques, touchant plusieurs domaines clés à la fois.

- Violations de données et pertes financières : Les attaquants peuvent intercepter des données clients sensibles, y compris des informations de paiement et des détails personnels, menant directement au vol et à la fraude.

- Atteinte à la réputation : Une violation rendue publique peut briser la confiance des clients du jour au lendemain. Une fois que l'on sait que votre réseau n'est pas sûr, les clients s'éloigneront, ternissant définitivement votre marque.

- Non-conformité réglementaire : Les entreprises ont l'obligation légale de protéger les données des consommateurs en vertu de réglementations telles que le GDPR. Une violation causée par une mauvaise sécurité peut entraîner des amendes paralysantes et des poursuites judiciaires.

- Perturbation opérationnelle : Un réseau compromis peut être utilisé comme rampe de lancement pour d'autres attaques, paralysant potentiellement vos systèmes de point de vente, vos communications internes et d'autres opérations essentielles.

Fournir un accès sans fil sécurisé n'est pas seulement une case à cocher pour le service informatique ; c'est un élément fondamental de la confiance des clients et de l'intégrité opérationnelle. Cela montre que vous vous engagez à protéger les personnes mêmes qui font tourner votre entreprise.

Le paysage croissant des menaces

Le besoin d'une sécurité réseau solide n'a jamais été aussi urgent. Le marché britannique de la sécurité sans fil est en plein essor, stimulé par une forte augmentation des cybermenaces ciblant des entreprises comme la vôtre. Alors que les attaquants deviennent plus intelligents avec les mauvaises configurations cloud et les stratagèmes de phishing sophistiqués, un réseau Wi-Fi non sécurisé devient la porte d'entrée la plus facile.

Bien que la sécurisation de votre réseau d'entreprise soit primordiale, il est également important de reconnaître que les clients sont plus avertis que jamais en matière de sécurité. Ils posent des questions telles que : « Le WiFi de l'hôtel est-il sûr ? ». Cette prise de conscience croissante signifie qu'une posture de sécurité forte est désormais un avantage concurrentiel, signalant à vos clients que vous prenez leur sécurité au sérieux.

Pour un aperçu complet de la façon dont les solutions modernes protègent les réseaux d'entreprise, vous pouvez explorer cet aperçu des mesures de données et de sécurité .

Passer à un WiFi de niveau entreprise et sans mot de passe

Pour toute entreprise, s'appuyer sur un mot de passe unique et partagé — même un mot de passe WPA2 ou WPA3 fort — revient à donner à chaque membre du personnel et visiteur la même clé de la porte d'entrée. Si cette clé est un jour perdue, copiée ou tombe entre de mauvaises mains, l'ensemble de vos locaux est en danger. Il est temps de dépasser ce modèle obsolète et d'adopter une norme de protection réseau plus élevée.

Les solutions de niveau entreprise adoptent une approche fondamentalement différente. Elles remplacent ce mot de passe unique et partagé par un accès individuel et géré pour chaque utilisateur et appareil. Ce changement est crucial pour protéger les données sensibles de l'entreprise et fournir un environnement sécurisé à la fois pour le personnel et les clients.

Présentation du WPA3-Enterprise

Le protocole le plus robuste disponible aujourd'hui est le WPA3-Enterprise. Considérez-le moins comme une clé unique et davantage comme un système de carte d'accès numérique sophistiqué pour l'ensemble de votre organisation. Au lieu d'un seul mot de passe pour tout le monde, chaque utilisateur obtient ses propres identifiants uniques pour accéder au réseau.

Tout cela est rendu possible par un framework appelé authentification 802.1X, qui agit comme un videur à la porte de votre réseau. Lorsqu'un utilisateur tente de se connecter, le 802.1X vérifie ses identifiants par rapport à un annuaire central (comme une liste du personnel) pour confirmer qu'il est bien celui qu'il prétend être. S'il s'agit d'un employé autorisé, il entre ; sinon, l'accès est refusé.

Ce modèle d'authentification individuelle change la donne. Si un employé part, son accès peut être révoqué instantanément sans avoir besoin de changer le mot de passe pour toute l'entreprise, résolvant ainsi un énorme casse-tête de sécurité.

Pour un aperçu détaillé de ce puissant framework de sécurité, vous pouvez en apprendre davantage sur les avantages de l'authentification 802.1X dans notre guide dédié.

Le passage à l'accès sans mot de passe

La prochaine évolution de la sécurité réseau supprime entièrement le mot de passe de l'équation. Le Wi-Fi sans mot de passe utilise des technologies telles que les certificats numériques pour accorder l'accès. Pour le personnel, cela signifie que leur ordinateur portable ou téléphone fourni par l'entreprise est automatiquement approuvé et connecté de manière sécurisée sur la base d'un certificat unique, éliminant ainsi le besoin de mémoriser ou de taper des mots de passe.

Cette approche offre plusieurs avantages considérables :

- Sécurité supérieure : Elle élimine le risque de phishing, de bourrage d'identifiants et d'attaques par force brute qui ciblent les mots de passe.

- Expérience utilisateur sans friction : Les utilisateurs légitimes se connectent automatiquement et en toute sécurité sans aucune étape manuelle.

- Gestion simplifiée : Les équipes informatiques peuvent gérer les accès de manière centralisée, en émettant et en révoquant des certificats en toute simplicité.

Lorsqu'on envisage de passer à des solutions de sécurité plus avancées telles que le Wi-Fi de niveau entreprise et sans mot de passe, une compréhension plus approfondie des protocoles d'authentification sécurisés est essentielle.

Connexions invités fluides et sécurisées

Cette technologie avancée transforme également l'expérience client. Les plateformes modernes utilisent Passpoint (également connu sous le nom de Hotspot 2.0) et OpenRoaming pour créer un processus de connexion totalement fluide. Un visiteur peut s'authentifier une fois, et son appareil se connectera automatiquement et en toute sécurité lors de toutes ses visites futures, et même dans d'autres lieux participants à travers le monde.

Cette méthode fournit une connexion chiffrée et sécurisée dès le tout premier paquet, protégeant les invités des risques liés aux réseaux publics ouverts. Des plateformes comme Purple utilisent cette technologie basée sur des certificats pour offrir un accès sécurisé et sans mot de passe au personnel et des connexions entièrement chiffrées aux invités, résolvant ainsi les défis de sécurité fondamentaux qui affectent les déploiements Wi-Fi traditionnels.

Foire aux questions sur la sécurité Wi-Fi

Nous avons couvert beaucoup de terrain sur les protocoles de sécurité et la façon de vérifier la configuration de votre réseau. Néanmoins, vous avez peut-être encore quelques questions. Abordons certaines des plus courantes pour vous aider à avancer en toute confiance.

Clarifier ces points est la dernière étape avant de pouvoir passer de la simple connaissance de votre sécurité Wi-Fi à son amélioration active.

Le WPA2 est-il encore suffisamment sûr pour que je l'utilise ?

Pour la plupart des utilisateurs domestiques, le WPA2 est encore acceptable — à condition qu'il soit associé à un mot de passe unique et très fort. Considérez-le comme une serrure décente sur votre porte d'entrée. Il fournit une base de protection solide contre les curieux occasionnels et les menaces courantes.

Cependant, il n'est pas infaillible. Le WPA2 présente des faiblesses connues, en particulier face aux attaques par « force brute » hors ligne. C'est là qu'un attaquant capture vos données de connexion puis utilise des ordinateurs puissants pour deviner votre mot de passe encore et encore, sans même que vous le sachiez. C'est pourquoi un mot de passe long, complexe et aléatoire est non négociable si vous vous en tenez au WPA2.

Pour toute entreprise, en particulier celle offrant un Wi-Fi invité, la conversation est différente. S'appuyer sur un mot de passe WPA2 partagé n'est plus une option viable ; c'est une responsabilité. La mise à niveau vers une solution moderne comme le WPA3-Enterprise ou un système sans mot de passe est essentielle pour protéger votre entreprise et vos clients.

Bien que le WPA2 ait été la référence pendant plus d'une décennie, le paysage de la sécurité a évolué. La meilleure pratique actuelle est le WPA3, qui a été spécifiquement conçu pour corriger les lacunes du WPA2.

Que dois-je faire si mon routeur ne prend en charge que le WEP ou le WPA ?

Si votre routeur est bloqué sur l'ancien protocole WEP ou le protocole obsolète WPA, vous avez un problème de sécurité majeur qui ne peut être ni corrigé ni réparé. Ces anciennes normes présentent des failles bien connues qui peuvent être piratées en quelques minutes avec des logiciels gratuits et facilement téléchargeables.

Il n'y a qu'une seule ligne de conduite sensée ici : remplacez votre routeur immédiatement. Le risque est tout simplement trop élevé pour être ignoré.

Utiliser un routeur qui ne prend en charge que le WEP ou le WPA revient à verrouiller votre porte d'entrée avec un bout de ficelle. Cela peut sembler sûr de loin, mais cela n'offre aucune protection réelle. Les routeurs modernes qui prennent en charge le WPA2 et le WPA3 sont peu coûteux, largement disponibles, et le gain de sécurité massif que vous obtenez vaut largement ce petit investissement.

En quoi le Wi-Fi sans mot de passe est-il plus sécurisé ?

Le Wi-Fi sans mot de passe augmente instantanément la sécurité en se débarrassant du maillon le plus faible de presque tous les réseaux : le mot de passe partagé et mémorisable par l'homme. Nous savons tous comment cela se passe : les mots de passe sont volés, partagés négligemment, devinés ou piratés par des attaques par force brute.

Au lieu d'un mot de passe unique pour tout le monde, les systèmes sans mot de passe authentifient chaque utilisateur ou appareil individuellement et automatiquement, souvent à l'aide de certificats numériques uniques installés sur l'appareil. C'est comme donner à chaque personne sa propre carte d'accès unique et infalsifiable au lieu d'une seule clé qui peut être copiée.

Cette approche Zero Trust offre plusieurs avantages majeurs :

- Aucun secret partagé : Il n'y a pas de mot de passe unique qui, s'il est compromis, ouvre grand les portes de l'ensemble de votre réseau.

- Responsabilité individuelle : L'accès est directement lié à un utilisateur ou à un appareil spécifique, ce qui permet de voir facilement qui fait quoi.

- Révocation instantanée : Si un appareil est perdu ou si un employé part, vous pouvez révoquer son accès individuel en un clic, sans perturber les autres.

Cette méthode garantit que seuls les utilisateurs et les appareils autorisés peuvent accéder à votre réseau, créant ainsi un environnement beaucoup plus sécurisé et gérable pour tous.

Prêt à dépasser les mots de passe obsolètes et à offrir un accès fluide et sécurisé ? Purple fournit une plateforme réseau mondiale basée sur l'identité qui remplace les captive portals encombrants par un accès sans mot de passe de niveau certificat pour les invités et le personnel. Découvrez comment vous pouvez sécuriser votre établissement et ravir vos utilisateurs sur https://www.purple.ai .