Ihr Wi-Fi-Sicherheitstyp ist das spezifische Protokoll, wie WPA2 oder WPA3, das die Daten Ihres Netzwerks verschlüsselt, um sie privat zu halten. Es ist das digitale Schloss an der Eingangstür Ihres Netzwerks. Wenn Sie wissen, welches Sie verwenden, wissen Sie, ob Sie ein modernes Smart-Schloss oder ein altes Vorhängeschloss haben, das in Sekundenschnelle geknackt werden kann.

Warum Ihr WiFi-Sicherheitstyp wichtig ist

Stellen Sie sich Ihr Wi-Fi-Sicherheitsprotokoll als den Torwächter für Ihr gesamtes Online-Leben vor. Es ist die erste und wichtigste Verteidigungslinie gegen jeden, der versucht, Ihre Aktivitäten auszuspionieren, Ihre Passwörter zu stehlen oder Ihre Internetverbindung für eigene zwielichtige Zwecke zu kapern.

Ohne ein starkes Protokoll schweben Ihre Daten einfach durch die Luft, weit offen für jeden, der über die richtigen Werkzeuge verfügt, um sie abzufangen. Die Art der Sicherheit, die Sie verwenden, bestimmt, wie schwer es für eine unbefugte Person ist, einzudringen.

Ältere Standards wie WEP (Wired Equivalent Privacy) sind bekanntermaßen schwach und können mit frei verfügbarer Software in wenigen Minuten geknackt werden. Im krassen Gegensatz dazu sind moderne Standards wie WPA3 darauf ausgelegt, raffinierte Angriffe abzuwehren und bieten Ihnen robusten Schutz für Ihre sensiblen Informationen.

Für einen tieferen Einblick in die Grundlagen drahtloser Netzwerke können Sie mehr darüber erfahren, was Wi-Fi ist und wie es funktioniert . Das Verständnis dieser Grundlage hilft dabei, einzuordnen, warum diese Sicherheitsebenen so entscheidend sind.

WiFi-Sicherheitsprotokolle auf einen Blick

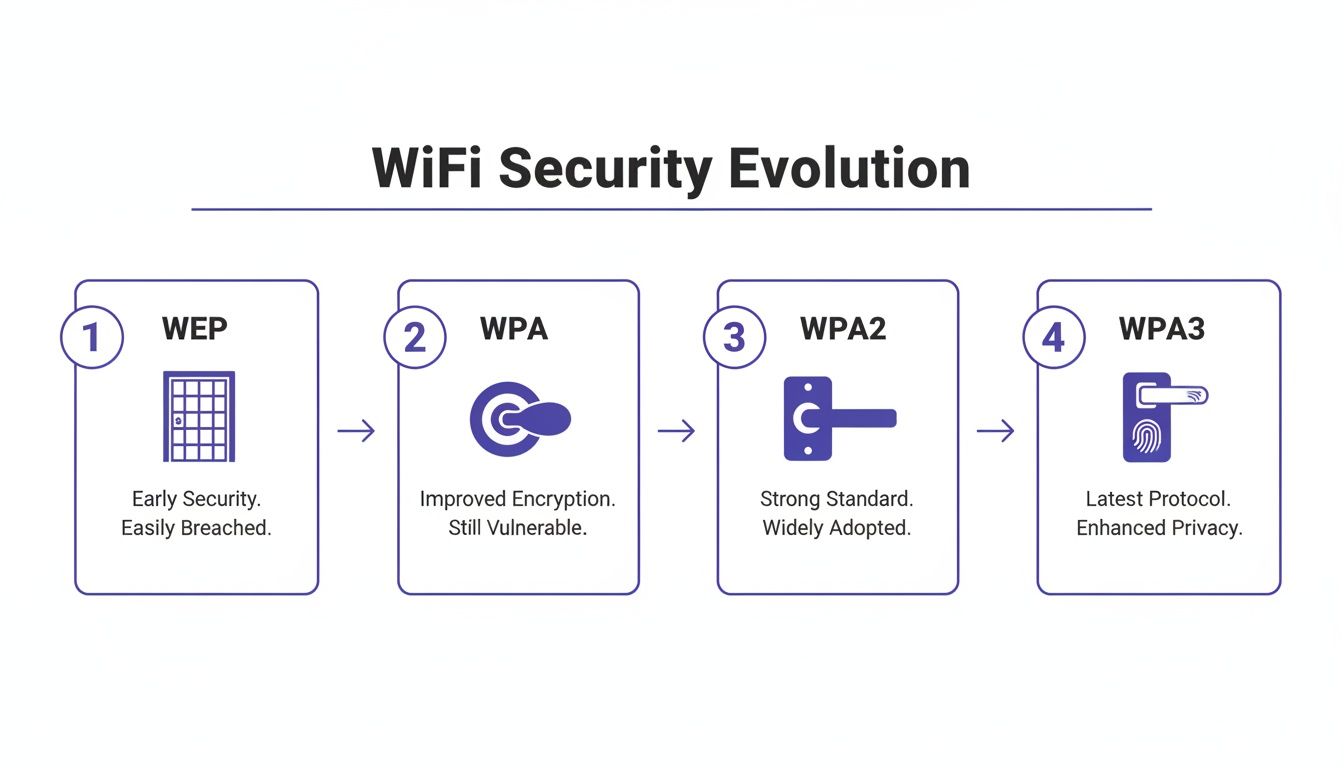

Um die Unterschiede wirklich zu verstehen, hilft es zu sehen, wie jedes Protokoll im Vergleich zu den anderen abschneidet. Jede neue Version wurde speziell entwickelt, um die Sicherheitslücken der Vorgängerversion zu schließen, wodurch eine klare Zeitleiste von gefährlich schwach bis unglaublich stark entsteht.

Die Verwendung eines veralteten Protokolls gefährdet nicht nur Ihre Daten; sie kann auch die Leistung und Zuverlässigkeit Ihres Netzwerks beeinträchtigen.

Die folgende Tabelle bietet Ihnen einen schnellen Vergleich und zeigt, warum es heute so wichtig ist, das richtige Protokoll zum Schutz Ihres Heim- oder Unternehmensnetzwerks zu verwenden.

Wie Sie sehen können, bedeutet alles unter WPA2 im Grunde, dass Ihre digitale Tür unverschlossen bleibt. Für jedes neue Gerät oder jede neue Netzwerkeinrichtung sollte WPA3 Ihr bevorzugter Standard sein.

Die Geschichte der Wi-Fi-Sicherheit von WEP bis WPA3

Um Ihre aktuelle Wi-Fi-Sicherheit wirklich zu verstehen, ist es hilfreich zu wissen, wie wir hierher gekommen sind. Die Geschichte der drahtlosen Sicherheit ist nicht nur eine trockene Zeitleiste von Akronymen; sie ist ein faszinierendes Katz-und-Maus-Spiel zwischen den Entwicklern der Standards und denjenigen, die versuchen, sie zu knacken. Diese Entwicklung erzählt eine klare Geschichte, bei der jedes neue Protokoll direkt auf den harten Lektionen aufbaut, die aus den Fehlern des vorherigen gelernt wurden.

Diese Reise zeigt genau, warum das Festhalten an einem alten Sicherheitsstandard so ist, als würde man ein fadenscheiniges, jahrzehntealtes Schloss an seiner Eingangstür verwenden. Jede neue Version stellt einen massiven Sprung nach vorn dar, um Ihre privaten Informationen vor neugierigen Blicken zu schützen.

WEP: Der ursprüngliche, aber fehlerhafte Beschützer

Als sich Wi-Fi in den späten 1990er Jahren durchzusetzen begann, brauchte es eine Möglichkeit, die gleiche Art von Privatsphäre zu bieten, die man von einer kabelgebundenen Verbindung erwarten würde. Die Antwort war WEP (Wired Equivalent Privacy), das 1997 eingeführt wurde. Für eine kurze Zeit schien es gut genug zu sein, aber sein Name erwies sich eher als Hoffnung denn als Realität.

Leider war WEP von Anfang an mit grundlegenden Designfehlern behaftet. Sicherheitsforscher fanden schnell klaffende Lücken, die es erschreckend einfach machten, es zu knacken. Mit frei verfügbaren Tools konnte ein entschlossener Angreifer in nur wenigen Minuten in ein WEP-geschütztes Netzwerk eindringen. Es war das digitale Äquivalent einer Fliegengittertür – es sah aus wie eine Barriere, bot aber keinen echten Schutz.

In den frühen 2000er Jahren galt WEP als vollständig geknackt. Jedes Netzwerk, das es heute noch verwendet, ist praktisch weit offen und sendet seine Daten so, dass jeder in der Nähe sie abfangen und lesen kann.

WPA: Die notwendige Notlösung

Die Sicherheits-Community brauchte eine Lösung, und zwar schnell. Im Jahr 2003 veröffentlichte die Wi-Fi Alliance WPA (Wi-Fi Protected Access) als Übergangslösung. WPA wurde clever als Patch konzipiert, der mit einem einfachen Firmware-Update auf vorhandener WEP-Hardware ausgeführt werden konnte, was den Übergang für alle viel reibungsloser machte.

Sein Hauptmerkmal war das Temporal Key Integrity Protocol (TKIP), das die für die Datenübertragung verwendeten Verschlüsselungsschlüssel ständig änderte. Dies machte es viel schwerer zu knacken als den einzelnen, statischen Schlüssel von WEP. Dennoch war WPA immer nur als temporäre Brücke zu einer robusteren Lösung gedacht und wies immer noch einige der zugrunde liegenden Schwächen von WEP auf.

WPA2: Der langjährige Standard

Ein Jahr später, im Jahr 2004, kam der wahre Nachfolger: WPA2. Dies wurde für weit über ein Jahrzehnt zum Goldstandard für Netzwerksicherheit. WPA2 tauschte das temporäre TKIP gegen den weitaus sichereren Advanced Encryption Standard (AES) aus, eine leistungsstarke Verschlüsselungsmethode, der Regierungen und Großunternehmen auf der ganzen Welt vertrauen.

Jahrelang bot WPA2 Milliarden von Nutzern soliden, zuverlässigen Schutz. Es war eine enorme Verbesserung und bleibt das absolute Mindestmaß an Sicherheit, das Sie in jedem Netzwerk akzeptieren sollten. Aber im Laufe der Zeit begann auch dieses bewährte Schloss in die Jahre zu kommen. Neue Angriffsmethoden, wie die 2017 entdeckte KRACK-Schwachstelle (Key Reinstallation Attack), bewiesen, dass selbst WPA2 nicht unbesiegbar war.

WPA3: Die moderne Verteidigung

Schließlich führte die Wi-Fi Alliance 2018 WPA3 ein. WPA3 wurde für die heutige Bedrohungslandschaft entwickelt und geht die Schwächen seines Vorgängers direkt an. Es bringt mehrere entscheidende Verbesserungen mit sich:

- Stärkere Verschlüsselung: Es verwendet widerstandsfähigere, hochmoderne Sicherheitsprotokolle.

- Schutz vor Brute-Force-Angriffen: Es macht es für Angreifer viel schwieriger, Ihr Passwort durch das Ausprobieren Tausender Kombinationen zu erraten.

- Individualisierte Datenverschlüsselung: In offenen Netzwerken (wie in einem Café) verschlüsselt es die Verbindung zwischen Ihrem Gerät und dem Router, auch ohne Passwort.

WPA3 ist das smarte High-Tech-Schloss der Wi-Fi-Sicherheit. Es bietet den robusten Schutz, der erforderlich ist, um private und geschäftliche Netzwerke gegen die heutigen raffinierten Angriffe abzusichern, was es zur klaren Wahl für jedes moderne Setup.

So überprüfen Sie Ihre aktuellen Wi-Fi-Sicherheitseinstellungen

Gut, Sie haben die Theorie darüber verstanden, wie sich die Wi-Fi-Sicherheit entwickelt hat. Nun zum praktischen Teil: Überprüfen, was Ihr eigenes Netzwerk tatsächlich verwendet. Keine Sorge, Sie müssen kein Technikexperte sein, um das herauszufinden. Die Schritte unterscheiden sich leicht, je nachdem, welches Gerät Sie verwenden, aber die Informationen sind immer nur ein paar Klicks oder Fingertipps entfernt.

Ihren Sicherheitstyp zu kennen, ist der erste Schritt, um sicherzustellen, dass Ihre digitale Eingangstür richtig verschlossen ist. Dieser schnelle Check zeigt Ihnen genau, wo Sie stehen.

Dieses Diagramm zeigt die Reise der Wi-Fi-Sicherheit und zeichnet den Weg von den unsicheren Anfangstagen von WEP bis hin zum robusten Schutz auf, den WPA3 heute bietet.

Sie können deutlich sehen, wie jedes neue Protokoll ein dringend benötigtes Upgrade war, das die Schwachstellen seiner Vorgänger durch stärkere Abwehrmechanismen behob.

So finden Sie Ihren Sicherheitstyp auf verschiedenen Geräten

Die meisten modernen Betriebssysteme machen es ziemlich einfach, die Eigenschaften Ihrer aktuellen drahtlosen Verbindung einzusehen. Hier ist eine Kurzanleitung für die gängigsten Plattformen.

Auf einem Windows-PC:

- Suchen Sie nach dem Wi-Fi-Symbol in Ihrer Taskleiste (normalerweise unten rechts auf dem Bildschirm).

- Klicken Sie darauf und suchen Sie das Netzwerk, mit dem Sie verbunden sind.

- Klicken Sie direkt unter dem Netzwerknamen auf Eigenschaften.

- Ein neues Fenster öffnet sich. Scrollen Sie nach unten, bis Sie den Abschnitt "Eigenschaften" sehen, dort finden Sie den Sicherheitstyp aufgelistet (z. B. WPA2-Personal).

Auf einem Mac:

- Halten Sie die Wahltaste (⌥) auf Ihrer Tastatur gedrückt.

- Klicken Sie, während Sie die Taste gedrückt halten, auf das Wi-Fi-Symbol in der Menüleiste oben auf Ihrem Bildschirm.

- Ein detaillierteres Dropdown-Menü wird angezeigt. Suchen Sie einfach nach dem Feld "Sicherheit", um Ihr aktuelles Protokoll zu sehen.

Dieser einfache Check kann Schwachstellen aufdecken, von denen Sie vielleicht gar nicht wussten, dass Sie sie haben. Zum Beispiel haben schockierende 69 % der Breitbandnutzer in Großbritannien noch nie das Standard-Wi-Fi-Passwort ihres Routers geändert. Diese Art von Nachlässigkeit macht sie zu einem leichten Ziel, insbesondere in Kombination mit veralteter Sicherheit. Es ist keine Überraschung, dass Phishing – oft über ungesichertes Wi-Fi verbreitet – für 93 % der erfolgreichen Sicherheitsverletzungen bei britischen Unternehmen verantwortlich war. Weitere Statistiken zu Cybersicherheits-Schwachstellen in Großbritannien finden Sie bei Heimdal Security .

Überprüfung auf mobilen Geräten

Auch Ihr Smartphone und Tablet bieten Ihnen einfachen Zugriff auf diese wichtigen Informationen, die normalerweise in den detaillierten Einstellungen für das Netzwerk versteckt sind.

Auf einem iPhone oder iPad (iOS):

- Öffnen Sie die App Einstellungen und tippen Sie auf Wi-Fi.

- Suchen Sie das Netzwerk, in dem Sie sich befinden (es hat ein blaues Häkchen daneben).

- Tippen Sie auf das kleine blaue "i" (Information)-Symbol rechts neben dem Netzwerknamen.

- Der nächste Bildschirm zeigt Netzwerkdetails an, aber iOS nennt das Protokoll nicht explizit. Stattdessen werden ältere Standards wie WEP oder WPA mit der Warnung "Schwache Sicherheit" markiert. Wenn Sie keine Warnung sehen, verwenden Sie mit ziemlicher Sicherheit WPA2 oder WPA3.

Auf einem Android-Gerät:

- Gehen Sie zu Einstellungen und tippen Sie dann auf Netzwerk & Internet (oder etwas Ähnliches, wie Verbindungen).

- Tippen Sie auf Wi-Fi.

- Tippen Sie auf das Zahnradsymbol oder den Netzwerknamen selbst für das Netzwerk, mit dem Sie verbunden sind.

- Unter den Netzwerkdetails sehen Sie ein Feld mit der Bezeichnung Sicherheit, in dem Ihr Protokoll deutlich angegeben ist (z. B. WPA2-PSK).

Wenn Sie diese einfachen Schritte befolgen, können Sie schnell Ihren Wi-Fi-Sicherheitstyp herausfinden und entscheiden, ob es an der Zeit ist, Maßnahmen zum besseren Schutz Ihres Netzwerks zu ergreifen.

Warum schwache Wi-Fi-Sicherheit ein großes Geschäftsrisiko ist

Für jedes Unternehmen, vom Café an der Einkaufsstraße bis zum Hotel mit mehreren Standorten, ist Ihr Wi-Fi-Netzwerk weit mehr als eine einfache Annehmlichkeit; es ist ein kritischer Teil Ihrer Infrastruktur. Ihre Wi-Fi-Sicherheit als nur eine weitere IT-Einstellung zu betrachten, ist ein gefährlicher Fehler. Ein veraltetes Protokoll wie WEP oder WPA ist nicht nur ein technisches Detail – es ist eine offene Einladung, Ihren Ruf, Ihre Compliance und Ihren Gewinn anzugreifen.

Stellen Sie sich nur vor, die Finanzdaten eines Gastes werden gestohlen, während er Ihr öffentliches Wi-Fi nutzt, um seinen Kontostand zu überprüfen. Oder stellen Sie sich vor, ein Angreifer schleicht sich über eine Mitarbeiterverbindung in Ihr internes Netzwerk ein, die noch ein altes, leicht zu knackendes Passwort verwendet. Dies sind keine weit hergeholten Szenarien; es sind die realen Konsequenzen, die schwache Sicherheit mit sich bringt.

Die wahren Kosten einer Sicherheitsverletzung

Die Auswirkungen einer Netzwerkverletzung gehen weit über die unmittelbaren technischen Kopfschmerzen hinaus. Für ein Unternehmen kann der Schaden katastrophal sein und mehrere Schlüsselbereiche gleichzeitig treffen.

- Datenverstöße und finanzielle Verluste: Angreifer können sensible Kundendaten abfangen, einschließlich Zahlungsinformationen und persönlicher Daten, was direkt zu Diebstahl und Betrug führt.

- Reputationsschäden: Eine öffentlich gewordene Sicherheitsverletzung kann das Vertrauen der Kunden über Nacht zerstören. Sobald sich herumspricht, dass Ihr Netzwerk unsicher ist, werden Kunden fernbleiben, was Ihre Marke dauerhaft schädigt.

- Nichteinhaltung von Vorschriften: Unternehmen haben die gesetzliche Pflicht, Verbraucherdaten gemäß Vorschriften wie der GDPR zu schützen. Eine durch mangelhafte Sicherheit verursachte Verletzung kann zu lähmenden Geldstrafen und rechtlichen Schritten führen.

- Betriebsstörungen: Ein kompromittiertes Netzwerk kann als Ausgangspunkt für weitere Angriffe genutzt werden, was möglicherweise Ihre Point-of-Sale-Systeme, die interne Kommunikation und andere wesentliche Abläufe lahmlegt.

Die Bereitstellung eines sicheren drahtlosen Zugangs ist nicht nur ein IT-Kontrollkästchen; es ist ein grundlegender Bestandteil des Kundenvertrauens und der betrieblichen Integrität. Es zeigt, dass Sie sich dem Schutz der Menschen verschrieben haben, die Ihr Unternehmen am Laufen halten.

Die wachsende Bedrohungslandschaft

Der Bedarf an solider Netzwerksicherheit war noch nie so dringend. Der britische Markt für drahtlose Sicherheit boomt, angetrieben durch einen starken Anstieg von Cyberbedrohungen, die auf Unternehmen wie Ihres abzielen. Da Angreifer mit Cloud-Fehlkonfigurationen und ausgeklügelten Phishing-Systemen immer intelligenter werden, wird ein ungesichertes Wi-Fi-Netzwerk zum einfachsten Einstiegspunkt.

Während die Absicherung Ihres Unternehmensnetzwerks von größter Bedeutung ist, ist es auch wichtig zu erkennen, dass Kunden sicherheitsbewusster denn je sind. Sie stellen Fragen wie: ' Ist Hotel-WiFi sicher ?' Dieses wachsende Bewusstsein bedeutet, dass eine starke Sicherheitslage heute ein Wettbewerbsvorteil ist, der Ihren Kunden signalisiert, dass Sie ihre Sicherheit ernst nehmen.

Für einen umfassenden Überblick darüber, wie moderne Lösungen Unternehmensnetzwerke schützen, können Sie diese Übersicht über Daten- und Sicherheitsmaßnahmen erkunden.

Upgrade auf Enterprise-Grade und passwortloses WiFi

Für jedes Unternehmen ist es so, als würde man jedem Mitarbeiter und Besucher denselben Schlüssel zur Eingangstür geben, wenn man sich auf ein einziges, gemeinsames Passwort verlässt – selbst auf ein starkes WPA2- oder WPA3-Passwort. Wenn dieser Schlüssel jemals verloren geht, kopiert wird oder in die falschen Hände gerät, sind Ihre gesamten Räumlichkeiten gefährdet. Es ist an der Zeit, dieses veraltete Modell hinter sich zu lassen und einen höheren Standard für den Netzwerkschutz einzuführen.

Enterprise-Grade-Lösungen verfolgen einen grundlegend anderen Ansatz. Sie ersetzen dieses einzelne, gemeinsame Passwort durch einen individuellen, verwalteten Zugriff für jeden einzelnen Benutzer und jedes Gerät. Dieser Wandel ist entscheidend für den Schutz sensibler Geschäftsdaten und die Bereitstellung einer sicheren Umgebung für Mitarbeiter und Kunden.

Einführung von WPA3-Enterprise

Das robusteste Protokoll, das heute verfügbar ist, ist WPA3-Enterprise. Stellen Sie es sich weniger wie einen einzelnen Schlüssel vor, sondern eher wie ein ausgeklügeltes digitales Schlüsselkartensystem für Ihr gesamtes Unternehmen. Anstelle eines Passworts für alle erhält jeder Benutzer seine eigenen, eindeutigen Anmeldeinformationen, um in das Netzwerk zu gelangen.

Möglich wird dies alles durch ein Framework namens 802.1X-Authentifizierung, das als Türsteher an der Tür Ihres Netzwerks fungiert. Wenn ein Benutzer versucht, sich zu verbinden, gleicht 802.1X seine Anmeldeinformationen mit einem zentralen Verzeichnis (wie einer Mitarbeiterliste) ab, um zu bestätigen, dass er derjenige ist, der er vorgibt zu sein. Wenn es sich um einen autorisierten Mitarbeiter handelt, kommt er hinein; wenn nicht, wird der Zugriff verweigert.

Dieses individuelle Authentifizierungsmodell ist ein Game-Changer. Wenn ein Mitarbeiter das Unternehmen verlässt, kann sein Zugriff sofort widerrufen werden, ohne dass das Passwort für das gesamte Unternehmen geändert werden muss, was ein massives Sicherheitsproblem löst.

Für einen detaillierten Blick auf dieses leistungsstarke Sicherheits-Framework können Sie in unserem speziellen Leitfaden mehr über die Vorteile der 802.1X-Authentifizierung erfahren.

Der Schritt zum passwortlosen Zugriff

Die nächste Evolutionsstufe der Netzwerksicherheit eliminiert das Passwort vollständig aus der Gleichung. Passwortloses Wi-Fi verwendet Technologien wie digitale Zertifikate, um Zugriff zu gewähren. Für Mitarbeiter bedeutet dies, dass ihrem vom Unternehmen bereitgestellten Laptop oder Smartphone automatisch vertraut wird und es basierend auf einem eindeutigen Zertifikat sicher verbunden wird, sodass sie sich überhaupt keine Passwörter mehr merken oder eingeben müssen.

Dieser Ansatz bietet mehrere enorme Vorteile:

- Überlegene Sicherheit: Es beseitigt das Risiko von Phishing, Credential Stuffing und Brute-Force-Angriffen, die auf Passwörter abzielen.

- Reibungslose Benutzererfahrung: Legitime Benutzer verbinden sich automatisch und sicher ohne manuelle Schritte.

- Vereinfachte Verwaltung: IT-Teams können den Zugriff zentral verwalten und Zertifikate problemlos ausstellen und widerrufen.

Wenn Sie den Wechsel zu fortschrittlicheren Sicherheitslösungen wie Enterprise-Grade und passwortlosem Wi-Fi in Betracht ziehen, ist ein tieferes Verständnis sicherer Authentifizierungsprotokolle unerlässlich.

Nahtlose und sichere Gastverbindungen

Diese fortschrittliche Technologie transformiert auch das Gästeerlebnis. Moderne Plattformen nutzen Passpoint (auch bekannt als Hotspot 2.0) und OpenRoaming, um einen völlig nahtlosen Verbindungsprozess zu schaffen. Ein Besucher kann sich einmal authentifizieren, und sein Gerät verbindet sich bei allen zukünftigen Besuchen automatisch und sicher, sogar an anderen teilnehmenden Standorten weltweit.

Diese Methode bietet vom ersten Datenpaket an eine verschlüsselte, sichere Verbindung und schützt Gäste vor den Risiken offener öffentlicher Netzwerke. Plattformen wie Purple nutzen diese zertifikatsbasierte Technologie, um sicheren, passwortlosen Zugriff für Mitarbeiter und vollständig verschlüsselte Verbindungen für Gäste bereitzustellen und so die grundlegenden Sicherheitsherausforderungen zu lösen, die herkömmliche Wi-Fi-Bereitstellungen plagen.

Häufig gestellte Fragen zur Wi-Fi-Sicherheit

Wir haben viel über Sicherheitsprotokolle und die Überprüfung der Einrichtung Ihres Netzwerks behandelt. Dennoch haben Sie vielleicht noch ein paar Fragen. Lassen Sie uns einige der häufigsten angehen, damit Sie mit Zuversicht voranschreiten können.

Diese Punkte zu klären, ist der letzte Schritt, bevor Sie vom bloßen Wissen, welche Wi-Fi-Sicherheit Sie haben, zur aktiven Verbesserung übergehen können.

Ist WPA2 noch sicher genug für mich?

Für die meisten Heimanwender ist WPA2 immer noch in Ordnung – solange es mit einem sehr starken, einzigartigen Passwort kombiniert wird. Stellen Sie es sich wie ein anständiges Schloss an Ihrer Eingangstür vor. Es bietet einen soliden Grundschutz gegen beiläufige Schnüffler und häufige Bedrohungen.

Es ist jedoch nicht narrensicher. WPA2 hat bekannte Schwächen, insbesondere gegen Offline-"Brute-Force"-Angriffe. Hierbei fängt ein Angreifer Ihre Verbindungsdaten ab und verwendet dann leistungsstarke Computer, um Ihr Passwort immer wieder zu erraten, ohne dass Sie es überhaupt bemerken. Deshalb ist ein langes, komplexes und zufälliges Passwort nicht verhandelbar, wenn Sie bei WPA2 bleiben.

Für jedes Unternehmen, insbesondere für solche, die Gäste-Wi-Fi anbieten, sieht die Sache anders aus. Sich auf ein gemeinsames WPA2-Passwort zu verlassen, ist keine praktikable Option mehr; es ist ein Haftungsrisiko. Ein Upgrade auf eine moderne Lösung wie WPA3-Enterprise oder ein passwortloses System ist unerlässlich, um Ihr Unternehmen und Ihre Kunden zu schützen.

Während WPA2 über ein Jahrzehnt lang der Goldstandard war, hat sich die Sicherheitslandschaft weiterentwickelt. Die aktuelle Best Practice ist WPA3, das speziell entwickelt wurde, um die Mängel von WPA2 zu beheben.

Was soll ich tun, wenn mein Router nur WEP oder WPA unterstützt?

Wenn Ihr Router bei den uralten WEP- oder den veralteten WPA-Protokollen feststeckt, haben Sie ein massives Sicherheitsproblem, das nicht gepatcht oder behoben werden kann. Diese alten Standards weisen bekannte Fehler auf, die mit kostenloser, leicht herunterladbarer Software in wenigen Minuten geknackt werden können.

Hier gibt es nur eine vernünftige Vorgehensweise: Ersetzen Sie Ihren Router sofort. Das Risiko ist einfach zu hoch, um es zu ignorieren.

Einen Router zu verwenden, der nur WEP oder WPA unterstützt, ist so, als würde man seine Eingangstür mit einem Stück Schnur verschließen. Es mag aus der Ferne sicher aussehen, bietet aber null echten Schutz. Moderne Router, die WPA2 und WPA3 unterstützen, sind kostengünstig, weit verbreitet und der massive Sicherheitsgewinn, den Sie erhalten, ist die kleine Investition allemal wert.

Wie ist passwortloses Wi-Fi sicherer?

Passwortloses Wi-Fi erhöht die Sicherheit sofort, indem es das schwächste Glied in fast jedem Netzwerk beseitigt: das gemeinsame, für Menschen leicht zu merkende Passwort. Wir alle wissen, wie es läuft – Passwörter werden gestohlen, unachtsam weitergegeben, erraten oder durch Brute-Force-Angriffe geknackt.

Anstelle eines einzigen Passworts für alle authentifizieren passwortlose Systeme jeden Benutzer oder jedes Gerät individuell und automatisch, oft mithilfe eindeutiger digitaler Zertifikate, die auf dem Gerät installiert sind. Es ist, als würde man jeder Person eine eigene, einzigartige, fälschungssichere Schlüsselkarte geben, anstatt eines einzigen Schlüssels, der kopiert werden kann.

Dieser Zero-Trust-Ansatz bringt mehrere enorme Vorteile mit sich:

- Kein gemeinsames Geheimnis: Es gibt kein einzelnes Passwort, das, wenn es kompromittiert wird, die Türen zu Ihrem gesamten Netzwerk aufstößt.

- Individuelle Verantwortlichkeit: Der Zugriff ist direkt an einen bestimmten Benutzer oder ein bestimmtes Gerät gebunden, sodass leicht nachvollziehbar ist, wer was tut.

- Sofortiger Widerruf: Wenn ein Gerät verloren geht oder ein Mitarbeiter das Unternehmen verlässt, können Sie dessen individuellen Zugriff mit einem Klick widerrufen, ohne andere zu stören.

Diese Methode stellt sicher, dass nur autorisierte Benutzer und Geräte in Ihr Netzwerk gelangen können, wodurch eine weitaus sicherere und besser verwaltbare Umgebung für alle geschaffen wird.

Sind Sie bereit, veraltete Passwörter hinter sich zu lassen und nahtlosen, sicheren Zugriff zu bieten? Purple bietet eine globale, identitätsbasierte Netzwerkplattform, die klobige Captive Portals durch passwortlosen Zugriff auf Zertifikatsebene für Gäste und Mitarbeiter ersetzt. Erfahren Sie mehr darüber, wie Sie Ihren Standort absichern und Ihre Nutzer begeistern können unter https://www.purple.ai .