Ein erstklassiges Enterprise-Wi-Fi-Netzwerk basiert nicht allein auf leistungsstarker Hardware. Es baut auf einem soliden Fundament strategischer Planung auf. Bevor Sie auch nur an die Bereitstellung eines einzigen Access Points denken, müssen Sie sich über Ihre Geschäftsziele völlig im Klaren sein. Dies stellt sicher, dass das von Ihnen aufgebaute Netzwerk sicher, skalierbar und perfekt auf die individuellen Anforderungen Ihres Standorts abgestimmt ist.

Ein kugelsicheres Fundament für Ihre Wi-Fi-Einrichtung schaffen

Sich direkt auf die Auswahl der Hardware zu stürzen, ist ein häufiger Fehler, den ich schon unzählige Male gesehen habe. Die erfolgreichsten Bereitstellungen beginnen mit einer viel grundlegenderen Frage: Was genau soll dieses Netzwerk eigentlich leisten? Ein robustes Wi-Fi-Netzwerk ist mehr als nur ein Signal; es ist ein geschäftlicher Vermögenswert, der echte Ergebnisse liefern sollte.

In dieser anfänglichen Planungsphase geht es darum, Ihre operativen Ziele in konkrete technische Anforderungen zu übersetzen. Für ein Krankenhaus könnte die oberste Priorität eine absolut zuverlässige Konnektivität für kritische medizinische IoT-Geräte sein. Für ein Einkaufszentrum könnte es darum gehen, Besucherfrequenzen zu erfassen, um das Käuferverhalten zu verstehen. Beides sind valide Ziele, führen jedoch zu völlig unterschiedlichen Netzwerkdesigns.

Beginnen Sie mit einer aussagekräftigen Standortanalyse

Eine professionelle Standortanalyse (Site Survey) ist absolut unverzichtbar. Hierbei geht es nicht nur darum, mit einem Laptop herumzulaufen und die Signalstärke zu prüfen. Eine ordnungsgemäße Analyse erfordert die akribische Kartierung Ihrer physischen Umgebung, um zu verstehen, wie diese das Hochfrequenzverhalten (RF) beeinflusst.

Darauf achtet eine professionelle Analyse:

- Baumaterialien: Beton, Metall und sogar einige Arten von getöntem Glas sind Wi-Fi-Killer. Ein Büro voller Glaswände erfordert eine völlig andere Anordnung der Access Points (AP) als ein Altbau mit dicken Betonböden.

- Benutzerdichte: Denken Sie an Ihre stark frequentierten Zonen. Lobbys, Konferenzsäle und Aufenthaltsräume für Studenten benötigen mehr APs, die mit geringerer Leistung betrieben werden. Dies bewältigt die Auslastung, ohne ein Chaos an Interferenzen zu verursachen.

- Störquellen: Ihr Wi-Fi ist nicht allein. Mikrowellen, schnurlose Telefone und insbesondere die Wi-Fi-Netzwerke Ihrer Nachbarn können verheerende Auswirkungen haben. Diese frühzeitig zu erkennen, ist für ein stabiles Netzwerk entscheidend.

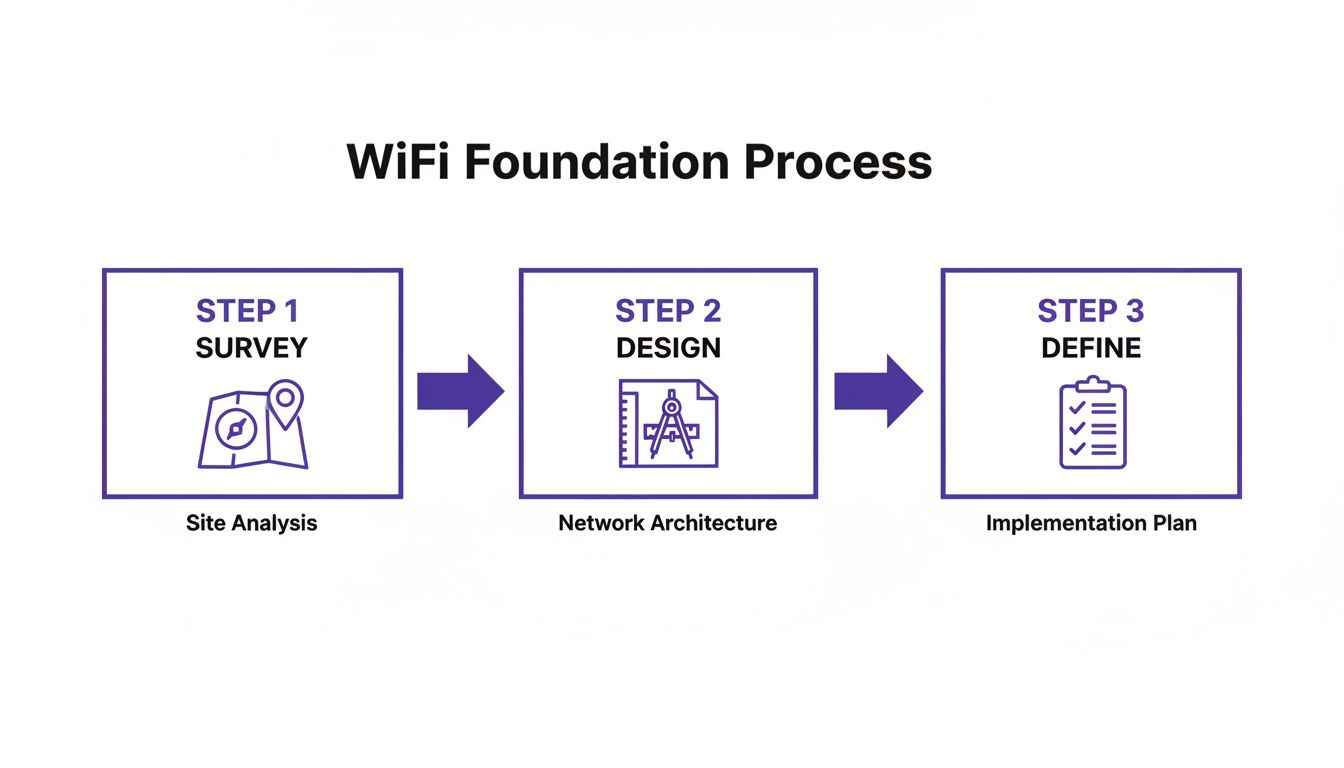

Dieser einfache Workflow zeigt, wie jedes erfolgreiche Wi-Fi-Projekt von der physischen Bewertung zu einer klaren, strategischen Definition seines Zwecks übergehen sollte.

Die Einhaltung dieses Prozesses stellt sicher, dass Ihr Netzwerk auf der Realität basiert und nicht auf Vermutungen.

Definition Ihrer Netzwerkanforderungen

Sobald Sie sich einen Überblick verschafft haben, ist es an der Zeit, das "Wer, Was und Warum" Ihres Netzwerks zu definieren. Das bedeutet, eine Checkliste mit Anforderungen zu erstellen, die jede spätere Entscheidung leitet, von Sicherheitsprotokollen bis hin zum SSID-Design. Ihr Ziel ist es, ein Netzwerk aufzubauen, das seinen Nutzern mühelos dient und gleichzeitig dem Unternehmen einen Mehrwert bietet.

Der größte Fehler, den ich sehe, ist eine Überdimensionierung ohne klaren Zweck. Ein viel besserer Ansatz ist es, zunächst Ihre Benutzerprofile zu definieren. Fragen Sie sich: Was benötigt ein Gast im Vergleich zu einem Mitarbeiter, oder ein Zahlungsterminal im Vergleich zu einer Überwachungskamera? Diese Klarheit im Vorfeld spart im weiteren Verlauf eine Menge Komplexität.

Die Nachfrage nach hochleistungsfähiger Konnektivität war noch nie so hoch, und die Erwartungen der Nutzer steigen unaufhörlich. In Großbritannien gilt dies ganz besonders. Ofcom prognostiziert, dass gigabitfähiges Breitband bis Anfang 2026 89,6 % der Haushalte und Unternehmen erreichen wird. Die Menschen erwarten überall schnelle, nahtlose Erlebnisse.

Darüber hinaus ergab eine FarrPoint-Studie aus dem Jahr 2026, dass 80 % der lokalen Behörden in Großbritannien digitale Konnektivität mittlerweile als oberste Priorität einstufen. Eine professionelle Wi-Fi-Einrichtung ist für jeden öffentlich zugänglichen Ort kein "Nice-to-have" mehr; sie ist unerlässlich.

Diese Vorarbeit stellt sicher, dass Ihr Wi-Fi nicht nur ein Kostenfaktor, sondern ein strategisches Werkzeug ist. Indem Sie physische Gegebenheiten von Anfang an mit den Geschäftszielen in Einklang bringen, schaffen Sie ein Netzwerk, das zukunftssicher, von Grund auf sicher (Secure by Design) und in der Lage ist, jedem einzelnen Nutzer ein erstklassiges Erlebnis zu bieten.

Entwurf einer intelligenten SSID- und VLAN-Architektur

Ich war in unzähligen Einrichtungen und habe immer wieder denselben Fehler gesehen: ein Dutzend verschiedene Wi-Fi-Netzwerknamen, einen für jeden erdenklichen Zweck. Eine derart chaotische Wi-Fi-Einrichtung ist oft der wahre Grund für schlechte Leistung und klaffende Sicherheitslücken.

Dieser Ansatz verwirrt nicht nur die Nutzer; er verschlechtert Ihr Netzwerk aktiv, indem er die Funkfrequenzen mit unnötigem Broadcast- und Management-Traffic überflutet. Der eigentliche Trick besteht darin, in Schichten zu denken.

Sie können dies mit einer intelligenten Kombination aus nur wenigen strategischen Service Set Identifiers (SSIDs) und mehreren Virtual LANs (VLANs) lösen. Eine SSID ist lediglich der öffentliche Name, den Sie ausstrahlen. Ein VLAN hingegen ist die Art und Weise, wie Sie Ihr Netzwerk im Backend partitionieren und isolierte virtuelle Netzwerke erstellen, sodass Geräte in einem VLAN die Geräte in einem anderen nicht sehen oder mit ihnen interagieren können.

Segmentierung Ihres Netzwerks für Sicherheit und Leistung

Für die meisten Standorte ist eine dreigleisige Segmentierungsstrategie ein fantastischer Ausgangspunkt. Sie bietet Ihnen eine solide Grundlage für Sicherheit und Verwaltung, ohne Ihre Wi-Fi-Einrichtung übermäßig komplex zu machen.

Gästenetzwerk: Dies ist Ihr öffentliches Wi-Fi, und es benötigt ein eigenes, vollständig isoliertes VLAN. Das einzige Ziel hierbei ist es, Internetzugang bereitzustellen und diesen gleichzeitig strikt von allen internen Unternehmensressourcen abzuschotten. Sie müssen in diesem Netzwerk unbedingt die Client-Isolierung aktivieren, um zu verhindern, dass sich Gastgeräte gegenseitig angreifen.

Mitarbeiternetzwerk: Dieses Netzwerk ist für alle firmeneigenen Geräte Ihrer Mitarbeiter gedacht, von Arbeitslaptops bis hin zu Firmenhandys. Dieses VLAN benötigt Zugriff auf interne Ressourcen wie freigegebene Laufwerke und Drucker, aber dieser Zugriff muss durch ein modernes Zero-Trust-Sicherheitsmodell geregelt werden.

IoT- & Betriebsnetzwerk: Dies ist wohl das kritischste – und am häufigsten vergessene – Segment. Es sollte sich in einem stark eingeschränkten VLAN befinden, das wichtige Geräte wie Point of Sale (POS)-Terminals, Überwachungskameras und Digital Signage beherbergt. Diese Geräte benötigen eine absolut zuverlässige Konnektivität, müssen aber so abgeriegelt sein, dass sie nur mit bestimmten, erforderlichen Servern und absolut nichts anderem kommunizieren.

Die alte Denkweise bestand darin, für jede Abteilung eine separate SSID zu erstellen – "Sales-WiFi", "Marketing-WiFi", "Admin-WiFi". Das ist ein Albtraum für die Verwaltung. Ein moderner Ansatz verwendet eine einzige, dynamische Mitarbeiter-SSID, die Benutzer basierend auf ihrer Identität und Rolle dem richtigen VLAN zuweist, was die gesamte Architektur drastisch vereinfacht.

Alles in der Praxis zusammenführen

Schauen wir uns an, wie sich dies in einigen gängigen Szenarien auswirkt.

Szenario A: Das Hotel

Ein Hotel strahlt möglicherweise nur zwei SSIDs aus: "Hotel Guest Wi-Fi" und "Hotel Staff". Ganz einfach.

Die Gast-SSID leitet alle Besucher in ein sicheres, isoliertes Gast-VLAN. Die Mitarbeiter-SSID ist jedoch viel intelligenter. Sie verwendet dynamische Authentifizierung, um Mitarbeiter basierend auf ihren Anmeldedaten in verschiedene VLANs einzuordnen.

- Empfangspersonal: Wird in einem VLAN mit Zugriff auf das Property-Management-System platziert.

- Das Wartungsteam: Erhält ein VLAN mit Zugriff auf die Gebäudesteuerungssysteme.

- POS-Geräte im Restaurant: Befinden sich in einem eigenen, durch eine Firewall geschützten VLAN, das nur den Zahlungsabwickler erreichen kann.

Szenario B: Die Einzelhandelskette

Eine Einzelhandelskette kann die Dinge noch weiter vereinfachen und möglicherweise eine einzige SSID für alle Mitarbeiter verwenden, die sich gegenüber einem zentralen Identitätsanbieter wie Microsoft Entra ID oder Okta authentifiziert.

Die Rolle eines Mitarbeiters im Verzeichnis weist sein Gerät automatisch dem richtigen VLAN zu, unabhängig davon, ob er Zugriff auf Bestandssysteme oder nur auf Firmen-E-Mails benötigt. Dieser Ansatz vereinfacht die Wi-Fi-Einrichtung über Hunderte von Filialen hinweg und macht die Verwaltung konsistent und massiv skalierbar.

Implementierung eines Zero-Trust-Sicherheits-Frameworks

Seien wir ehrlich: Gemeinsam genutzte Passwörter und Pre-Shared Keys (PSKs) sind ein Sicherheitsalbtraum, der nur darauf wartet, wahr zu werden. Für jedes moderne Enterprise- oder Venue-Wi-Fi ist ein viel strengerer, identitätsbasierter Ansatz unverzichtbar. Es ist an der Zeit, sich von der alten "Vertrauen, aber überprüfen"-Mentalität zu verabschieden und ein Zero-Trust-Framework zu übernehmen, bei dem standardmäßig keinem Gerät oder Benutzer vertraut wird.

Dieses Sicherheitsmodell ist nicht nur ein weiteres Branchen-Schlagwort; es ist ein grundlegender Wandel in der Art und Weise, wie Sie den Zugriff kontrollieren. Anstelle eines Passworts für alle ist der Zugriff direkt an eine verifizierte, eindeutige Identität gebunden. Das bedeutet, dass jeder einzelne Verbindungsversuch geprüft und authentifiziert wird, bevor er auch nur in die Nähe Ihres Netzwerks gelangt.

Riskante Captive Portals hinter sich lassen

Für den Gastzugang besteht die erste Aufgabe darin, diese riskanten Captive Portals loszuwerden, die auf gemeinsam genutzten Anmeldedaten basieren. Technologien wie Passpoint – und die Roaming-Föderation, die sie antreibt, OpenRoaming – bieten eine weitaus überlegenere Alternative. Diese Standards schaffen automatische und sichere Verbindungen, ohne dass jemand auch nur einen Finger rühren muss.

Stellen Sie sich einen Besucher vor, der Ihren Standort betritt. Wenn er ein Passpoint-Profil auf seinem Gerät hat, erkennt es das Netzwerk automatisch, verschlüsselt die Verbindung ab dem allerersten Datenpaket und bringt ihn sicher online. Keine Formulare zum Ausfüllen, keine Passwörter zum Eintippen.

Dies bietet Ihren Besuchern ein völlig reibungsloses Erlebnis und verbessert gleichzeitig Ihre Sicherheitslage massiv. Es ist dieselbe zugrunde liegende Technologie, die es Ihrem Telefon ermöglicht, auf Reisen nahtlos zwischen Mobilfunkmasten zu wechseln.

Passpoint ist die zugrunde liegende Technologie, die eine verschlüsselte Verbindung zwischen einem Gerät und einem Access Point herstellt. OpenRoaming ist das Framework, das es Benutzern ermöglicht, weltweit sicher über Tausende verschiedener Wi-Fi-Netzwerke zu roamen, die alle von einem einzigen, vertrauenswürdigen Identitätsanbieter authentifiziert werden.

Indem Sie dies übernehmen, verbessern Sie nicht nur Ihr eigenes Wi-Fi; Sie werden Teil eines globalen Ökosystems für sichere, mühelose Konnektivität.

Nutzung von Cloud-Identitäten für den Mitarbeiterzugang

Für Ihr internes Team glänzt das Zero-Trust-Modell wirklich durch die direkte Integration mit den Cloud-Identitätsanbietern, die Sie bereits nutzen. Anstatt eine separate, unhandliche Liste von Wi-Fi-Passwörtern zu verwalten, können Sie den Netzwerkzugriff an dieselben Anmeldedaten binden, die Mitarbeiter für alles andere verwenden.

Dies geschieht typischerweise mithilfe der zertifikatsbasierten Authentifizierung (EAP-TLS), die der Goldstandard für sichere drahtlose Netzwerke ist.

Hier ist ein Blick darauf, wie es in der Praxis funktioniert:

- Integration: Sie verbinden Ihre Wi-Fi-Authentifizierungsplattform, wie Purple, mit Ihrem zentralen Benutzerverzeichnis, wie Microsoft Entra ID , Google Workspace oder Okta .

- Bereitstellung: Wenn ein neuer Mitarbeiter zum Verzeichnis hinzugefügt wird, wird automatisch ein eindeutiges Sicherheitszertifikat auf seine Firmengeräte gepusht.

- Authentifizierung: Wenn sie versuchen, sich mit dem Mitarbeiter-Wi-Fi zu verbinden, präsentiert ihr Gerät dieses Zertifikat. Das Netzwerk gleicht es mit dem Identitätsanbieter ab und gewährt den Zugriff basierend auf ihrer spezifischen Rolle und ihren Berechtigungen.

Der gesamte Prozess ist für den Benutzer unsichtbar, aber die Sicherheitsvorteile sind immens. Es gibt schlichtweg keine Passwörter, die durch Phishing erbeutet, gestohlen oder im Büro weitergegeben werden könnten.

Ein wesentlicher Vorteil hierbei ist der automatische Widerruf. Wenn ein Mitarbeiter das Unternehmen verlässt und sein Konto in Ihrem Hauptverzeichnis deaktiviert wird, wird sein Wi-Fi-Zugang sofort und automatisch gesperrt. Keine verbleibenden Anmeldedaten mehr, die missbraucht werden könnten, was ein massives Problem für jede IT-Abteilung löst.

Der Bedarf an dieser Art von sicherem, integriertem Zugriff wächst stetig. Laut den Daten des Ofcom-Berichts 'Mobile Matters' von Oktober 2024 bis März 2025 macht die 5G-Integration mittlerweile 28 % aller Mobilfunkverbindungen in Großbritannien aus. In stark frequentierten Sektoren wie dem Einzelhandel und dem Gesundheitswesen bedeutet dies, dass Ihr Wi-Fi Hand in Hand mit der Mobilfunkinfrastruktur arbeiten und sichere Offload-Funktionen bieten muss. Hier zeichnet sich ein Zero-Trust-Modell aus, da Plattformen wie die Integration von Purple mit Google Workspace Single Sign-On (SSO) für Mitarbeiter und automatische Bereitstellung basierend auf Verzeichnisänderungen liefern können, und das alles ohne die Notwendigkeit umständlicher lokaler RADIUS-Server. Weitere Einblicke in die Trends des britischen Mobilfunkverkehrs finden Sie bei RCR Wireless News.

Durch die Implementierung eines Zero-Trust-Sicherheits-Frameworks verabschieden Sie sich endgültig von den archaischen und unsicheren Methoden der Vergangenheit. Sie schaffen eine Wi-Fi-Einrichtung, die nicht nur einfacher zu verwalten, sondern auch grundlegend sicherer für alle Beteiligten ist.

Gestaltung eines nahtlosen Onboarding-Erlebnisses

Stellen Sie sich Ihr Wi-Fi-Onboarding als den ersten digitalen Handschlag mit einem Gast vor. Wenn dieser Handschlag durch ein klobiges Portal, ein vergessenes Passwort oder ein verwirrendes Anmeldeformular misslingt, sorgt das sofort für Frustration und wirft ein schlechtes Licht auf Ihren Standort. Das Ziel ist es, eine Wi-Fi-Einrichtung zu entwerfen, die sich sowohl für Erstbesucher als auch für Ihre eigenen Mitarbeiter völlig mühelos anfühlt.

Für Gäste bedeutet ein reibungsloses Erlebnis, veraltete Anmeldemethoden endlich hinter sich zu lassen. Stellen Sie sich einen Besucher vor, der sich nur einmal mit einer einfachen E-Mail-Adresse oder einem Social-Media-Konto verbindet, und bei jedem zukünftigen Besuch verbindet sich sein Gerät automatisch und sicher. Dies ist kein weit entferntes Konzept; es ist praktische Realität mit modernen Authentifizierungsplattformen, die wiederkehrende Geräte erkennen und Menschen sofort online bringen.

Diese Art des einmaligen Onboardings beseitigt die größte Fehlerquelle beim öffentlichen Wi-Fi-Zugang und liefert ein Erlebnis, das einfach funktioniert.

Vereinfachung des Zugangs für Gäste und Mitarbeiter

Die Erwartungen an öffentliches Wi-Fi waren noch nie so hoch. Großbritannien ist mit einer Internetnutzungsrate von 97,8 % ein perfektes Beispiel für einen Markt, in dem gute Konnektivität einfach vorausgesetzt wird. Da die Geschwindigkeiten von Festnetz-Breitbandverbindungen im Jahresvergleich um 32,4 % auf durchschnittlich 143,83 Mbit/s in die Höhe geschossen sind, erwarten die Nutzer überall ein schnelles, zuverlässiges Erlebnis. Dies ist das perfekte Umfeld für Standorte, um unsichere, gemeinsam genutzte Passwörter endlich durch ein sicheres, identitätsbasiertes Netzwerk zu ersetzen. Weitere Daten zur digitalen Landschaft in Großbritannien finden Sie in diesem umfassenden Bericht von DataReportal .

Für Ihre Mitarbeiter liegt der Fokus ganz auf Effizienz und Sicherheit, und hier kommt Single Sign-On (SSO) ins Spiel. Ihre Mitarbeiter sollten nicht noch ein weiteres Passwort nur für das Wi-Fi jonglieren müssen. Durch die Integration Ihrer Netzwerkauthentifizierung mit Ihrem Corporate Identity Provider – sei es Microsoft Entra ID , Google Workspace oder Okta – können sich Mitarbeiter mit genau denselben Anmeldedaten verbinden, die sie bereits für alles andere verwenden.

Dieser Ansatz schafft für sie ein völlig reibungsloses Erlebnis und erhöht die Sicherheit erheblich, indem der Netzwerkzugriff direkt an ihr Firmenkonto gebunden wird.

Onboarding in Multi-Tenant-Gebäuden

Die Herausforderung, ein reibungsloses Onboarding-Erlebnis zu schaffen, wird in Multi-Tenant-Umgebungen wie Gewerbeparks, Studentenwohnheimen oder Shared-Office-Räumen deutlich komplexer. In diesen Setups verwalten Sie nicht nur eine Benutzergruppe; Sie verwalten Dutzende oder sogar Hunderte von separaten Mietern, die alle ihre eigene private, sichere Netzwerkblase benötigen.

Die Ausstrahlung einer eindeutigen SSID für jeden einzelnen Mieter ist ein Rezept für ein Desaster. Es verstopft die Funkfrequenzen absolut mit unnötigem Management-Traffic und verschlechtert die Leistung für alle. Die weitaus elegantere Lösung besteht darin, eine einzige, gemeinsam genutzte Infrastruktur zu verwenden, aber jedem Mieter sein eigenes virtuelles Netzwerk zu geben.

Ein weit verbreiteter Irrglaube ist, dass eine gemeinsam genutzte Infrastruktur auch geteilte Sicherheitsrisiken bedeutet. Mit der richtigen Architektur können Sie eine Isolierung auf Enterprise-Niveau und ein benutzerfreundliches Erlebnis wie zu Hause bieten, selbst in einem einzigen physischen Netzwerk. Hier kommen Technologien wie individuelle Pre-Shared Keys ins Spiel.

Ein individueller Pre-Shared Key (iPSK), manchmal auch Private PSK genannt, ist ein eindeutiges Passwort, das einem einzelnen Benutzer oder einer kleinen Gruppe von Geräten zugewiesen wird (wie der gesamten Technik in einer Wohnung: Smart-TV, Laptop und Telefone). Dieser eindeutige Schlüssel ordnet ihre Geräte direkt einem dedizierten, isolierten VLAN zu.

So schafft es ein reibungsloses Erlebnis für alle:

- Für den Benutzer: Es fühlt sich genau wie ihr Wi-Fi zu Hause an. Sie verwenden ein Passwort für alle ihre persönlichen Geräte, die dann alle miteinander kommunizieren können (wie das Streamen von einem Telefon auf einen Fernseher), aber für ihre Nachbarn völlig unsichtbar sind.

- Für den Administrator: Sie verwalten alles über ein einziges, zentrales Dashboard. Die Aufnahme eines neuen Mieters ist so einfach wie das Generieren eines neuen Schlüssels und dessen Zuweisung zu seinem VLAN. Es ist keine komplexe Neukonfiguration der Netzwerk-Hardware erforderlich.

Dieser Ansatz bietet das Beste aus beiden Welten: die Einfachheit und Privatsphäre eines persönlichen Netzwerks für den Benutzer sowie die Effizienz und Skalierbarkeit einer gemeinsam genutzten Enterprise-Infrastruktur für den Betreiber. Sie können mehr über die Mechanismen, wie sich Benutzer verbinden, in unserem Leitfaden darüber erfahren, was ein Captive Portal ist und welche modernen Alternativen es gibt.

Integration Ihrer Wi-Fi-Einrichtung mit vorhandener Hardware

Der Gedanke an ein massives "Rip-and-Replace"-Projekt reicht aus, um jedem IT-Manager Kopfschmerzen zu bereiten. Es ist oft der Hauptgrund, warum Unternehmen die Aufrüstung ihres Wi-Fi aufschieben, aus Angst vor enormen Kosten und Betriebsunterbrechungen.

Aber hier ist die gute Nachricht: Eine moderne, identitätsbasierte Authentifizierungsplattform verlangt nicht, dass Sie Ihre bewährte Hardware wegwerfen. Stattdessen fungiert sie als intelligente Softwareschicht über der Netzwerkinfrastruktur, die Sie bereits besitzen. Sie können einen massiven Schub an Sicherheit und Benutzererfahrung erhalten, ohne eine astronomische Hardware-Rechnung befürchten zu müssen.

Bei diesem Ansatz geht es vor allem darum, Sie schnell einsatzbereit zu machen. Durch die Integration mit Ihrer aktuellen Ausrüstung von Anbietern wie Cisco Meraki , Aruba , Ruckus und Ubiquiti UniFi ist das Ziel, in Wochen statt in Monaten live zu gehen. Der gesamte Prozess läuft darauf hinaus, Ihre SSIDs auf einen neuen Authentifizierungsdienst zu verweisen und die richtigen Verbindungen einzurichten.

Verbindung Ihrer Access Points

Der Schlüssel zu diesem gesamten Setup ist die Umleitung der Authentifizierungsanfragen von Ihrem drahtlosen Netzwerk zu Ihrer neuen Identitätsplattform. Dies geschieht in der Regel durch Ändern der RADIUS-Einstellungen an Ihrem vorhandenen Wi-Fi-Controller oder Ihren Access Points.

Anstatt dass Ihre Hardware versucht herauszufinden, wer sich verbindet, leitet sie einfach jede Verbindungsanfrage an den cloudbasierten Dienst weiter. Dies zentralisiert Ihre gesamte Kontrolle und ermöglicht es Ihnen, dynamische, identitätsbasierte Regeln in Ihrem gesamten Netzwerk anzuwenden, unabhängig davon, wer die Hardware hergestellt hat.

Nehmen wir an, Sie betreiben ein Cisco Meraki-Netzwerk. Die Änderung ist überraschend einfach:

- Gehen Sie in Ihrem Dashboard zu der SSID, die Sie aktualisieren möchten.

- Wechseln Sie die Netzwerkzugriffskontrolle von Ihrem alten Pre-Shared Key oder Ihrer Splash-Page zu WPA2-Enterprise mit einem benutzerdefinierten RADIUS-Server.

- Geben Sie die RADIUS-Serverdetails ein, die von Ihrer Authentifizierungsplattform bereitgestellt werden.

Diese kleine Anpassung eröffnet eine Welt moderner Authentifizierungsfunktionen für die Hardware, für die Sie bereits bezahlt haben. Der Prozess ist bei anderen großen Namen wie Aruba und Ruckus sehr ähnlich.

Das wirklich Schöne an diesem Modell ist, dass es völlig herstellerunabhängig ist. Sie könnten Meraki-APs in einem Gebäude und Aruba in einem anderen haben, die alle unter einem konsistenten Authentifizierungs- und Richtliniensystem verwaltet werden. Es bringt Ordnung in das, was einst ein fragmentiertes Chaos war.

Nutzung von API-Integrationen für tiefere Kontrolle

Über die grundlegende RADIUS-Authentifizierung hinaus entsteht die wahre Leistungsfähigkeit durch eine tiefere Integration mithilfe von APIs (Application Programming Interfaces). Dies ermöglicht es Ihrer neuen Plattform, nicht nur "Ja" oder "Nein" zu einer Verbindung zu sagen, sondern das Netzwerk selbst aktiv zu verwalten.

Ein großartiges Beispiel ist die dynamische Zuweisung von Benutzern zu bestimmten VLANs basierend auf ihrer Identität. Wenn sich jemand aus dem Finanzteam verbindet, kann ein API-Aufruf Ihrer Netzwerk-Hardware mitteilen, ihn automatisch im sicheren "Finance"-VLAN zu platzieren. Dies schafft eine hochgradig segmentierte und sichere Umgebung, ohne dass Ihr IT-Team einen Finger rühren muss.

Dieser API-First-Ansatz ermöglicht leistungsstarke Funktionen wie:

- Dynamische VLAN-Zuweisung: Platzierung von Benutzern in sicheren Netzwerksegmenten basierend auf ihrer Rolle in Entra ID oder Google Workspace.

- Individuelle Pre-Shared Keys (iPSK): Erstellung und Zuweisung eindeutiger Wi-Fi-Schlüssel für bestimmte Benutzer oder Geräte, perfekt für Multi-Tenant-Räume.

- Bandbreitendrosselung: Anwendung benutzerdefinierter Geschwindigkeitsbegrenzungen basierend auf dem Profil eines Benutzers oder sogar der Tageszeit.

Dieses Maß an Integration verwandelt Ihre vorhandene Hardware von einer einfachen Box, die ein Signal liefert, in einen aktiven Teil Ihres Zero-Trust-Sicherheitsplans. Ihre Wi-Fi-Einrichtung wird intelligenter, sicherer und viel einfacher zu verwalten, und das alles, ohne einen einzigen Access Point auszutauschen.

Verwandeln Sie Ihre Wi-Fi-Daten in umsetzbare Erkenntnisse

Ihre neue Wi-Fi-Einrichtung sollte niemals nur ein versunkenes Kapital (Sunk Cost) sein; sie ist eine leistungsstarke Business-Intelligence-Engine, die nur darauf wartet, eingeschaltet zu werden. Wenn Ihr modernes, identitätsbasiertes Netzwerk in Betrieb ist, kann die eigentliche Arbeit der Optimierung und Wertschöpfung endlich beginnen. Hier geht es darum, über die bloße Bereitstellung einer Verbindung hinauszugehen und damit zu beginnen, anonyme Besucherfrequenzen in greifbare, wertvolle Daten zu verwandeln.

Das Allererste, was Sie nach der Bereitstellung tun müssen, ist testen. Und damit meine ich nicht nur die Überprüfung auf ein Signal. Sie benötigen einen praktischen Plan, um jeden einzelnen Aspekt des neuen Systems zu validieren, von der Benutzererfahrung Ihres Onboarding-Flows bis hin zur Integrität Ihrer Sicherheitsrichtlinien. Werden Mitarbeiter korrekt ihren zugewiesenen VLANs zugeordnet? Funktioniert die Client-Isolierung im Gästenetzwerk einwandfrei? Die Beantwortung dieser Fragen durch reale Tests ist absolut entscheidend.

Das Potenzial von Network Analytics freisetzen

Sobald alles validiert ist, können Sie Ihre Aufmerksamkeit auf die Goldgrube an Daten richten, die Ihr Netzwerk nun sammelt. Moderne Wi-Fi-Analyseplattformen bieten Einblicke, die früher unmöglich zu gewinnen waren, und verwandeln Ihren Standort effektiv in einen Smart Space. Hier beginnt sich Ihre Wi-Fi-Einrichtung wirklich auszuzahlen.

Sie können nun wichtige Verhaltensmetriken verfolgen, wie zum Beispiel:

- Besucherfrequenz: Sehen Sie, wer Ihre treuesten Kunden sind, indem Sie identifizieren, wer am häufigsten wiederkommt.

- Verweildauer (Dwell Times): Messen Sie genau, wie lange sich Besucher in bestimmten Bereichen oder Zonen innerhalb Ihres Standorts aufhalten.

- Spitzenverkehrszeiten: Erhalten Sie ein konkretes Verständnis Ihrer geschäftigsten Zeiten, was bei einer besseren Personalplanung und Ressourcenzuweisung hilft.

Durch die Analyse dieser Daten könnte ein Filialleiter feststellen, dass 70 % der Wochenendbesucher die meiste Zeit in der Nähe einer neuen Produktauslage verbringen, aber nur 15 % tatsächlich einen Kauf tätigen. Dies ist ein direktes Signal, das Personal nachzuschulen oder das In-Store-Marketing für diese spezifische Zone anzupassen.

Diese Einblicke werden durch das Verständnis von Gerätepräsenz und -bewegung ermöglicht. Beispielsweise kann ein gut platzierter Access Point eine Wi-Fi-Heatmap Ihres Standorts erstellen, die visuell zeigt, welche Bereiche Hotspots sind und welche eher gemieden werden. Dies sind unschätzbare Informationen für die Optimierung von Ladenlayouts, die Platzierung margenstarker Produkte oder sogar die Identifizierung nicht ausgelasteter Bereiche in einem großen Büro.

Nachweis des ROI durch die Verknüpfung von Wi-Fi mit Geschäftswachstum

Die wahre Leistungsfähigkeit dieser First-Party-Daten wird freigesetzt, wenn Sie sie mit Ihren anderen Geschäftssystemen verbinden. Durch die Integration Ihrer Wi-Fi-Analyseplattform mit Ihren Customer-Relationship-Management- (CRM) oder Marketing-Automatisierungs-Tools schließen Sie endlich den Kreis zwischen der physischen und der digitalen Welt.

Stellen Sie sich einen Hotelgast vor, der sich mit dem Wi-Fi verbindet. Seine Anwesenheit wird protokolliert, und bei seinem dritten Besuch sendet das System automatisch ein gezieltes Angebot direkt an seine E-Mail – vielleicht ein kostenloses Getränk an der Bar oder einen Rabatt auf seinen nächsten Aufenthalt. So schaffen Sie personalisierte Erlebnisse, die echte Loyalität aufbauen und den Umsatz steigern.

Indem Sie das Wi-Fi-Engagement direkt mit Verkäufen, Werbeaktionen und Kundenverhalten verknüpfen, können Sie endlich den Return on Investment (ROI) Ihres Netzwerks nachweisen. Ihr Wi-Fi ist nicht länger nur ein weiterer Posten im IT-Budget, sondern wird zu einem quantifizierbaren Treiber für das Geschäftswachstum.

Ihre wichtigsten Fragen zur Wi-Fi-Einrichtung beantwortet

Wenn Sie ein größeres Wi-Fi-Projekt in Angriff nehmen, kann man sich leicht in den Details verlieren. Wir sprechen jeden Tag mit IT-Administratoren und Standortbetreibern und hören immer wieder dieselben Fragen. Lassen Sie uns diese beantworten, damit Sie Ihr Projekt mit Zuversicht auf den Weg bringen können.

Eine der größten Sorgen ist immer die Sicherheit, insbesondere wenn es um die Privatsphäre der Gäste geht. Ein modernes, identitätsbasiertes Netzwerk ist von Grund auf darauf ausgelegt, jeden zu schützen. Durch die Verwendung von VLANs und die Aktivierung der Client-Isolierung in Ihrem Gästenetzwerk verhindern Sie effektiv, dass verbundene Geräte einander jemals sehen oder miteinander interagieren. Dies ist ein grundlegender Sicherheitsschritt.

Das bedeutet, dass ein Gast, der Ihr Wi-Fi nutzt, nicht nur von Ihrem privaten Unternehmensnetzwerk abgeschottet ist, sondern auch von jedem anderen Gast an Ihrem Standort. Seine Verbindung wird zu einem privaten Tunnel direkt ins Internet und zu nichts anderem.

Was ist mit Wi-Fi 7 und Zukunftssicherheit?

Ein weiteres heißes Thema ist die Einführung neuer Standards wie Wi-Fi 7. Sollten Sie mit Ihrem Upgrade noch warten? Während Wi-Fi 7 einige aufregende neue Tricks mit sich bringt, wie Multi-Link Operation (MLO) für höhere Geschwindigkeiten, ist die Wahrheit, dass sich die Kernprinzipien einer soliden Wi-Fi-Bereitstellung nicht geändert haben.

Die größten Gewinne bei Leistung und Sicherheit resultieren nicht aus dem allerneuesten Wireless-Standard, sondern aus einer gut durchdachten Architektur. Ein Zero-Trust-Sicherheits-Framework und eine intelligente Netzwerksegmentierung bieten Ihnen heute weitaus greifbarere Vorteile, als auf zukünftige Hardware zu warten.

Wi-Fi 7-Hardware steckt noch in den Kinderschuhen, und Funktionen wie MLO reifen erst noch heran. Für die meisten Enterprise-Umgebungen sollte die unmittelbare Priorität auf der Implementierung robuster Identitäts- und Zugriffskontrollen liegen. Dieses Fundament wird Ihnen gute Dienste leisten, unabhängig davon, welche Wireless-Technologie darunter läuft.

Wie messe ich den Erfolg und weise den Wert nach?

Und schließlich: Wie wissen Sie eigentlich, ob Ihre neue Wi-Fi-Einrichtung ein Erfolg ist? Es geht um so viel mehr als nur um eine gute Signalstärke. Wahrer Erfolg misst sich an einer Mischung aus praktischen, realen Ergebnissen:

- Weniger IT-Support-Tickets: Ein nahtloses, passwortloses System für Mitarbeiter und Gäste reduziert Anrufe wegen vergessener Passwörter und Verbindungsproblemen drastisch. Das ist ein echter Gewinn für Ihr IT-Team.

- Umsetzbare Analysen (Actionable Analytics): Sie sollten in der Lage sein, Metriken wie Besucherfrequenz, Verweildauer und Spitzenverkehrszeiten zu verfolgen. Der wahre Wert entsteht, wenn Sie diese Daten nutzen können, um intelligentere Geschäftsentscheidungen zu treffen.

- Nachweisbarer ROI: Das ist der entscheidende Punkt. Können Sie Ihre Wi-Fi-Daten mit Ihrem CRM oder Ihren Marketingplattformen verbinden? Die Darstellung einer direkten Verbindung zwischen Netzwerk-Engagement und einer Steigerung des Umsatzes oder der Kundenbindung ist der Weg, wie Sie den Wert beweisen.

Wenn Sie beginnen, sich auf diese Ergebnisse zu konzentrieren, ist Ihr Netzwerk nicht länger ein einfaches Hilfsmittel, sondern wird zu einem strategischen Vermögenswert für das Unternehmen.

Sind Sie bereit, ein sicheres, identitätsbasiertes Netzwerk bereitzustellen, das Benutzer begeistert und echten geschäftlichen Mehrwert liefert? Purple ersetzt klobige Portale durch passwortlosen Zugang, der sich in Ihre vorhandene Hardware integriert. Entdecken Sie, wie Purple Ihre Wi-Fi-Einrichtung modernisieren kann.