Cuando se trata del WiFi en almacenes, no se puede simplemente replicar lo que funciona en una oficina y esperar que resista. La enorme escala, las interminables estanterías de metal y el constante caos de radiofrecuencia hacen que una solución estándar esté condenada al fracaso desde el principio. Hacerlo bien depende de un estudio de cobertura de radiofrecuencia (RF) profesional, una ubicación inteligente de los puntos de acceso y una seguridad férrea que pueda soportar desde escáneres portátiles hasta robots autónomos.

No se trata solo de conseguir señal; se trata de construir una red troncal inalámbrica de alto rendimiento para toda su operación logística.

Por qué el WiFi estándar falla en el almacén moderno

Intentar cubrir un almacén con una configuración de WiFi de oficina es como intentar iluminar un estadio de fútbol con una lámpara de escritorio. Simplemente es la herramienta equivocada para el trabajo. Una oficina es un espacio relativamente tranquilo y predecible con paredes de pladur. ¿Un almacén? Es un mundo completamente distinto.

Este entorno es fundamentalmente hostil para las señales inalámbricas. Hablamos de imponentes estanterías de acero, gruesos pilares de hormigón y carretillas elevadoras de metal en constante movimiento. Estos materiales no solo bloquean el WiFi; reflejan y dispersan las señales en todas direcciones. Esto crea un mapa de cobertura caótico e impredecible, lleno de zonas muertas que pueden cambiar a medida que fluctúan los niveles de inventario.

Los retos únicos del entorno de un almacén

El edificio en sí es solo una pieza del rompecabezas. Un almacén es un ecosistema ruidoso y dinámico de radiofrecuencias que compiten entre sí. Piense en todos los dispositivos inalámbricos que luchan por el tiempo de transmisión:

- Escáneres y terminales portátiles: Son el pilar de la gestión de inventario y necesitan una conexión constante y sólida con el sistema de gestión de almacenes (WMS).

- Vehículos de guiado automático (AGV) y robots: Estas máquinas exigen conexiones de latencia ultrabaja para navegar de forma segura y eficaz. Una sola pérdida de señal podría paralizar por completo una línea de producción.

- Sensores IoT: Los dispositivos que monitorizan desde la temperatura hasta el estado de la maquinaria envían constantemente paquetes de datos pequeños pero críticos que no pueden permitirse el lujo de perderse.

- Sistemas de voz sobre WiFi: Los sistemas de preparación de pedidos por voz (voice-picking) son increíblemente sensibles a la fluctuación de la red (jitter) y a la pérdida de paquetes, lo que puede convertir instrucciones claras en un caos ininteligible.

Cada uno de estos sistemas exige ancho de banda, creando un entorno de RF congestionado que puede saturar fácilmente una red que no esté preparada para ello. Los puntos de acceso (AP) estándar de oficina simplemente no están diseñados para manejar este tipo de densidad o complejidad de dispositivos. Puede profundizar en estos problemas en nuestra guía sobre WiFi industrial .

El alto coste de una conectividad poco fiable

En una oficina, un breve corte de WiFi es un inconveniente. En un almacén, es una crisis en toda regla. Cuando la red se cae, los escáneres de códigos de barras quedan inutilizados, las listas de preparación de pedidos no se pueden actualizar y los robots autónomos se detienen en seco.

Una red poco fiable estrangula directamente su rendimiento operativo. Cada minuto de inactividad se traduce en envíos retrasados, personal frustrado y una pérdida financiera muy real. Gartner estima que el tiempo de inactividad de la red cuesta a las empresas una media de 4500 £ por minuto.

Precisamente por eso, un enfoque especializado para el WiFi de almacenes es innegociable. Exige una planificación meticulosa, hardware de nivel industrial y un profundo conocimiento de cómo se comportan las ondas de radio en estos entornos difíciles. El objetivo no es solo una conectividad básica; se trata de construir una base digital resiliente que impulse cada parte de su maquinaria logística.

Diseño de su plan de WiFi para una cobertura impecable

Acertar con el WiFi del almacén no consiste en esparcir unos cuantos puntos de acceso (AP) y esperar lo mejor. Es un proceso meticuloso y dirigido por ingenieros, muy parecido a un arquitecto que elabora un plano detallado antes de colocar el primer ladrillo. Este plano digital es su hoja de ruta hacia una cobertura impecable, garantizando que cada escáner, tableta y sensor tenga una conexión fuerte y estable.

Todo el plan se basa en una sólida base de planificación de radiofrecuencia (RF). Esta es la ciencia de mapear exactamente cómo se comportarán las señales inalámbricas en su entorno específico y complejo, utilizando una combinación de modelado de software y pruebas en el mundo real. Sinceramente, saltarse este paso es la principal razón por la que fracasan los proyectos de WiFi en almacenes, lo que provoca zonas muertas frustrantes y tiempos de inactividad desorbitados.

Empezando con un estudio de cobertura predictivo

El proceso comienza con un estudio de cobertura predictivo. Este es un primer paso crítico en el que se utiliza software especializado para construir un gemelo digital de las características de RF de su almacén. Empezará subiendo planos de planta detallados a la herramienta de planificación.

Este modelo digital permite a los ingenieros de redes colocar AP virtuales y simular cómo será la cobertura WiFi. Pueden tener en cuenta la distribución física, la altura de los techos, la ubicación de los pasillos e incluso los materiales de los que está hecho el edificio. Esta simulación le proporciona una potente base de referencia para calcular cuántos AP necesitará probablemente y dónde deben ir.

De los planes digitales a la realidad física

Aunque un estudio predictivo es un punto de partida fantástico, no deja de ser una simulación. No puede tener en cuenta por completo la naturaleza dinámica y cambiante de un almacén en funcionamiento. El «clima de RF» dentro de su edificio fluctúa constantemente a medida que se llenan las estanterías, las carretillas elevadoras mueven el inventario y se pone en marcha nueva maquinaria.

Aquí es donde un estudio físico in situ adecuado se vuelve absolutamente esencial. Los ingenieros recorrerán físicamente las instalaciones con equipos especializados para medir la intensidad real de la señal, localizar fuentes de interferencia y encontrar esas zonas muertas inesperadas que el modelo de software podría haber pasado por alto.

Un estudio físico valida el plano digital. Es la diferencia entre mirar un mapa y caminar realmente por el terreno: descubre los obstáculos del mundo real que pueden arruinar el rendimiento de su red.

Este proceso práctico garantiza que la ubicación final de sus AP esté optimizada para la realidad, no solo para un plano de planta estático. Confirma que las señales pueden penetrar realmente en palés densos de inventario y llegar a los escáneres portátiles de baja potencia de los que dependen sus equipos.

Dominio de la ubicación de los AP y la selección de antenas

Una vez que tenga un mapa de RF validado, la atención se centra en el propio hardware. El objetivo es ofrecer una señal fuerte y limpia exactamente donde se necesita, lo que suele implicar el uso de una combinación inteligente de diferentes tipos de antenas.

Elegir la herramienta adecuada para el trabajo es fundamental para un WiFi de almacén fiable. Los dos tipos principales de antenas con los que trabajará son:

- Antenas omnidireccionales: Emiten una señal en un patrón de 360 grados, de forma muy parecida a como una bombilla estándar ilumina toda una habitación. Son perfectas para espacios grandes y abiertos, como las zonas de preparación y embalaje, donde se necesita cobertura en todas las direcciones.

- Antenas direccionales: Actúan más como un foco, concentrando la señal de RF en un haz específico. Son la opción ideal para espacios largos y estrechos, como los pasillos de inventario, canalizando la señal a lo largo del pasillo para garantizar una conectividad fuerte de extremo a extremo sin desperdiciarla emitiendo hacia las estanterías de metal.

La altura de montaje es otra pieza del rompecabezas. Si coloca un AP demasiado alto, puede obtener una señal amplia pero débil en el suelo. Demasiado bajo, y será bloqueado fácilmente por carretillas elevadoras y palés altos. Acertar con la altura es un cuidadoso acto de equilibrio, que normalmente se calcula durante el proceso de estudio, para maximizar el alcance sin destruir la calidad de la señal.

Al combinar el modelado predictivo con la validación física y las elecciones estratégicas de hardware, se crea un plan de red robusto diseñado para los retos únicos de su almacén. Para hacerse una idea aproximada de sus necesidades de hardware, puede utilizar esta práctica calculadora de puntos de acceso como punto de partida.

Planificación para cada dispositivo, desde escáneres hasta robots

Conseguir una cobertura WiFi impecable en todo su almacén es un gran logro, pero es solo la mitad de la batalla.

Piense en ello como en la construcción de una autopista nueva. Tener carriles anchos y despejados (cobertura) es fantástico, pero si no gestiona el flujo de tráfico (capacidad), acabará con un atasco total en hora punta. La red de su almacén debe estar construida para gestionar el tráfico diverso y exigente de todos y cada uno de los dispositivos, desde el escáner de códigos de barras más sencillo hasta el robot autónomo más complejo.

A todo este proceso lo llamamos creación de perfiles de dispositivos y planificación de capacidad. Se trata de evitar los atascos de tráfico digital que pueden paralizar por completo su operación. Necesita profundizar, comprender las necesidades únicas de cada dispositivo y diseñar una red que pueda dar servicio a todos ellos al mismo tiempo, sin concesiones.

Conocer su ecosistema de dispositivos

Seamos claros: no todos los dispositivos son iguales. Un simple escáner portátil que envía pequeños paquetes de datos tiene necesidades completamente diferentes a las de una cámara de seguridad de alta definición que transmite vídeo, o un AGV que necesita una conexión sólida y casi instantánea para navegar con seguridad. El primer paso es crear un inventario completo de todos los dispositivos inalámbricos que convivirán en su red.

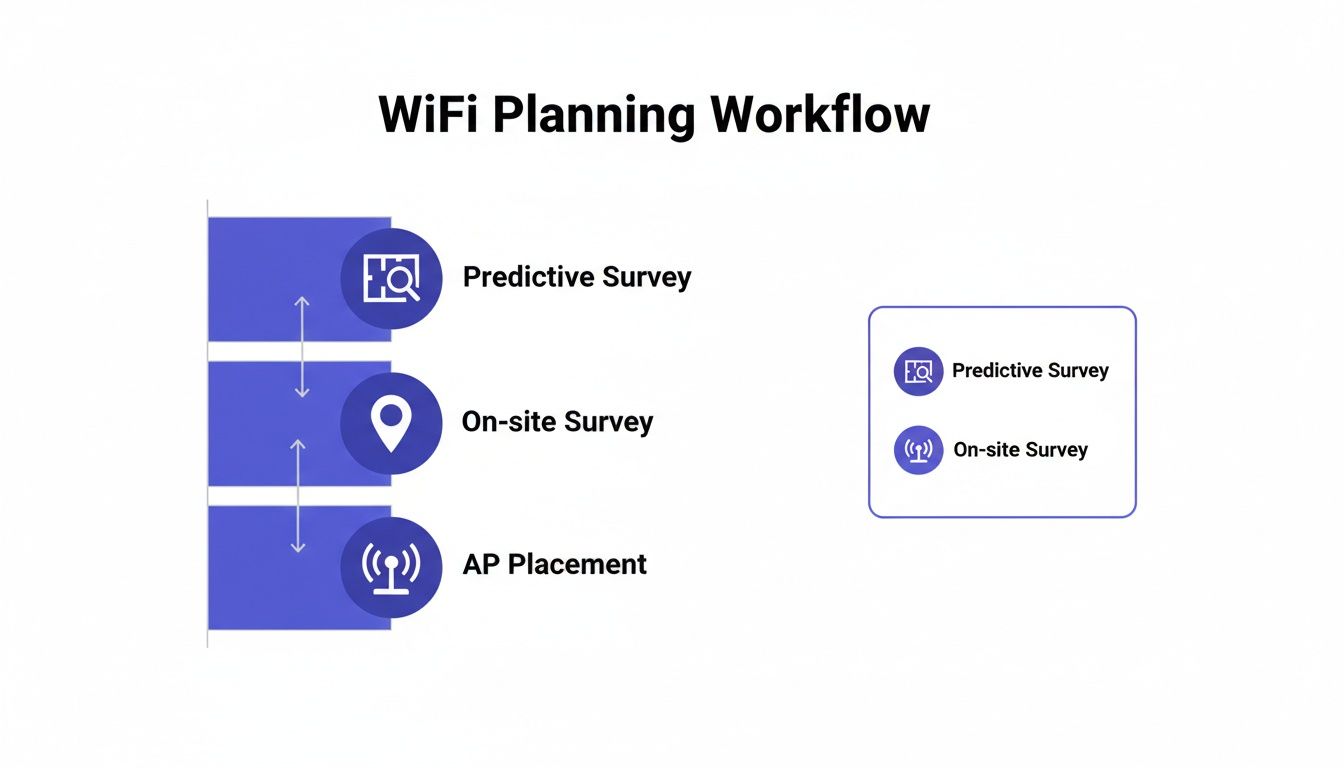

Este flujo de trabajo desglosa las etapas principales de la planificación y el despliegue de una red WiFi de almacén que realmente funcione.

Como puede ver, un despliegue exitoso no es cuestión de adivinar. Es un proceso estructurado que pasa de la simulación digital a la validación física sobre el terreno antes de siquiera pensar en finalizar dónde irán sus puntos de acceso.

A medida que traza su plan de WiFi, es vital tener en cuenta la enorme variedad de dispositivos de los que dependen sus equipos, incluidos los destinados a centralizar la comunicación de conductores y despachos para los equipos de logística , que exigen absolutamente una conectividad ininterrumpida para funcionar.

Para cada tipo de dispositivo, debe documentar sus demandas de red específicas:

- Necesidades de ancho de banda: ¿Cuántos datos utiliza realmente? Unos auriculares de preparación de pedidos por voz consumen muy pocos datos, mientras que un brazo robótico con una cámara de visión artificial los devora.

- Sensibilidad a la latencia: ¿Hasta qué punto es crítica una conexión en tiempo real? Los AGV y los sistemas de voz son increíblemente sensibles a los retrasos (latencia), mientras que a un sensor de temperatura que informa cada cinco minutos le da exactamente igual.

- Movilidad y roaming: ¿El dispositivo se mueve? Las tabletas de las carretillas elevadoras y los escáneres deben pasar sin problemas de un punto de acceso a otro (roaming) sin perder la conexión. Una conexión caída en mitad de una preparación de pedidos es letal para la productividad.

Este perfil le ayuda a formarse una imagen nítida de la carga a la que estará sometida su red minuto a minuto.

A modo de ejemplo, he aquí un vistazo a algunos dispositivos comunes de almacén y lo que suelen requerir de la red.

Perfil de dispositivos de almacén y requisitos de red

Esta tabla no es solo una lista; es un plan para construir una red que se anticipe a las necesidades de su operación en lugar de limitarse a reaccionar ante los problemas.

Estrategias inteligentes para gestionar la capacidad de la red

Una vez que tenga controlado su panorama de dispositivos, puede empezar a utilizar estrategias inteligentes para gestionar la carga y evitar que cualquier parte de la red se sature. Se trata de trabajar de forma más inteligente, no solo de añadir más hardware al problema.

Una red bien diseñada no solo proporciona señal; gestiona los recursos de forma inteligente. Al anticipar las necesidades de los dispositivos y controlar cómo se conectan, se garantiza un rendimiento fluido y predecible incluso durante los picos operativos más frenéticos.

A continuación, se indican algunas estrategias clave que marcan una gran diferencia:

Planificación inteligente de canales: El WiFi funciona en un número limitado de canales. Una mala planificación provoca «interferencias cocanal», en las que los puntos de acceso cercanos intentan hablar por encima de los demás; es como si hubiera demasiada gente gritando en una habitación pequeña. Un plan de canales adecuado garantiza que los AP estén espaciados en canales que no se solapen, lo que reduce drásticamente las interferencias y aumenta el rendimiento general.

Equilibrio de carga (Load Balancing): Se trata de un sistema inteligente de gestión del tráfico para su red. Permite a los AP trasladar automáticamente los dispositivos de un punto de acceso sobrecargado a otro cercano con más capacidad disponible. Esto evita que un solo AP se convierta en un cuello de botella y garantiza una experiencia más estable para cada usuario y dispositivo. Puede obtener más información sobre el uso del WiFi para obtener información basada en la ubicación en nuestra guía sobre sistemas de localización en tiempo real .

Direccionamiento de banda (Band Steering): La mayoría de los dispositivos modernos pueden funcionar tanto en la banda de frecuencia de 2,4 GHz como en la de 5 GHz. La banda de 5 GHz es como una autopista de varios carriles y alta velocidad: ofrece más canales y velocidades más rápidas, lo que la hace perfecta para sus dispositivos de alto rendimiento. El direccionamiento de banda anima de forma inteligente a los dispositivos compatibles a conectarse a 5 GHz, dejando la banda de 2,4 GHz, más congestionada, libre para los escáneres más antiguos que podrían no soportarla.

Al trazar de forma proactiva los requisitos de los dispositivos y utilizar estas técnicas de gestión inteligente, se construye una red resiliente. Crea un sistema que puede soportar las intensas e incesantes demandas de un almacén moderno, garantizando que sus operaciones funcionen como un reloj desde la primera preparación del día hasta el último envío que sale por la puerta.

Protección de su red con un enfoque Zero-Trust

En un almacén de alto riesgo, una brecha en la red no es solo un dolor de cabeza para el departamento de TI. Es una catástrofe operativa que puede detener la preparación, el embalaje y el envío en un instante. La antigua forma de concebir la seguridad (construir un muro fuerte alrededor de la red como si fuera un castillo con su foso) está peligrosamente anticuada. Una vez que una amenaza entra, tiene vía libre.

Esta es exactamente la razón por la que el WiFi de los almacenes modernos exige un enfoque Zero-Trust (confianza cero). Este modelo de seguridad funciona según un principio simple pero poderoso: nunca confiar, siempre verificar. Asume que ningún usuario o dispositivo es automáticamente de fiar, ya esté dentro o fuera de su red. El acceso solo se concede tras una estricta verificación, en todas y cada una de las ocasiones.

Por qué el enfoque Zero-Trust es esencial para los almacenes

Un marco Zero-Trust se adapta perfectamente a la naturaleza dinámica y ligeramente caótica de un almacén. Hay un flujo constante de personas y dispositivos diferentes, cada uno con necesidades y perfiles de seguridad muy distintos.

Piense en quién está en su red en un momento dado:

- Empleados a tiempo completo: El personal que utiliza escáneres, tabletas y auriculares de preparación de pedidos por voz necesita un acceso sólido al sistema de gestión de almacenes (WMS).

- Contratistas temporales: Un equipo de mantenimiento externo o los trabajadores de temporada pueden necesitar un acceso limitado y temporal a sistemas muy específicos.

- Dispositivos IoT: Los dispositivos sin interfaz, como sensores ambientales, cámaras de seguridad y maquinaria automatizada, necesitan una conexión segura pero no tienen un usuario humano que introduzca una contraseña.

- Visitantes invitados: Los proveedores o clientes pueden necesitar Internet básico, pero deben mantenerse completamente separados de su red operativa principal.

Utilizar una única contraseña compartida para todos es una receta para el desastre. No le da visibilidad ni control, y abre una enorme brecha en su seguridad. El enfoque Zero-Trust elimina este riesgo al tratar cada solicitud de conexión con una saludable dosis de sospecha.

Creación de zonas seguras con segmentación de red

Un pilar fundamental del enfoque Zero-Trust es la segmentación de la red. En lugar de una red grande y plana en la que cada dispositivo puede ver a todos los demás, se divide en zonas separadas y aisladas llamadas redes de área local virtuales (VLAN).

Piense en su red como en un edificio seguro con varias habitaciones, cada una de las cuales necesita una tarjeta de acceso específica. Los escáneres de códigos de barras solo pueden entrar en la sala de «Datos de inventario». Las cámaras de seguridad están restringidas a la sala de «Transmisión de vigilancia». Los dispositivos de los invitados se mantienen en el «Vestíbulo» y no tienen llaves para ninguna otra zona.

Al segmentar la red, se contienen las posibles amenazas. Si el portátil de un contratista se ve comprometido, el malware no puede propagarse a su WMS crítico porque está bloqueado fuera de ese segmento de red. Esta estrategia de contención es fundamental para la seguridad resiliente del WiFi en almacenes.

Este aislamiento es fundamental. Garantiza que una vulnerabilidad en un dispositivo de baja prioridad, como el teléfono de un visitante, no pueda utilizarse como trampolín para atacar activos de gran valor, como sus servidores de inventario o robots autónomos.

El poder del control de acceso basado en la identidad

El siguiente paso es deshacerse de las contraseñas compartidas inseguras y pasar al acceso basado en la identidad. Cada usuario y cada dispositivo obtiene una identidad y credencial digital única, que dicta exactamente lo que pueden y no pueden hacer en la red.

Aquí es donde la integración con un directorio de identidades central cambia las reglas del juego. Al conectar su sistema WiFi a un servicio como Microsoft Entra ID (antes Azure AD) o Google Workspace, puede automatizar todo el proceso de control de acceso.

Así es como funciona:

- Incorporación automatizada: Un nuevo empleado empieza a trabajar y se añade a Entra ID. Se le concede de forma instantánea y automática el acceso WiFi correcto para su función. No se necesita ninguna configuración manual por parte de TI.

- Revocación instantánea: En el momento en que un empleado se marcha y su cuenta se desactiva en Entra ID, su acceso WiFi se revoca de forma instantánea y automática. Esto cierra una enorme brecha de seguridad que a menudo se pasa por alto, asegurándose de que el antiguo personal no pueda conectarse.

Esta automatización no solo refuerza la seguridad, sino que también reduce enormemente la carga administrativa de su equipo de TI. Con proyecciones que muestran un 85 % de automatización en los almacenes del Reino Unido para 2030, una infraestructura WiFi robusta y segura es simplemente innegociable.

Para respaldar adecuadamente este modelo, es necesario combinar una arquitectura Zero-Trust con controles de acceso sólidos basados en la identidad. También es vital implementar mejores prácticas de seguridad de red más amplias para construir una red que sea altamente segura y operativamente eficiente.

Simplificación del acceso con autenticación sin contraseña

Una vez que haya construido una red segura y segmentada, el siguiente trabajo es replantearse por completo cómo se conectan realmente a ella las personas y los dispositivos. Durante años, hemos dependido de contraseñas compartidas o de sistemas de Captive Portal torpes, pero en un almacén frenético, estos métodos son una receta para la frustración y un enorme riesgo de seguridad. Piense en el caos de actualizar una contraseña compartida en cientos de escáneres portátiles, o en el tiempo perdido mientras un repartidor se pelea con una página de inicio de sesión.

Aquí es donde un enfoque moderno y sin contraseñas cambia las reglas del juego por completo. Se trata de crear una experiencia de conexión que sea ridículamente sencilla para el usuario pero mucho más segura para la empresa. En lugar de depender de algo que se sabe (como una contraseña que puede ser robada o compartida), este modelo se basa en algo que se tiene: un dispositivo de confianza o una identidad verificada.

Este cambio no solo blinda su red; libera a su equipo de TI del interminable flujo de llamadas de soporte relacionadas con contraseñas. Se trata de hacer que el acceso seguro sea la parte más fácil e invisible del día para todos los que cruzan sus puertas.

Más allá de los métodos de conexión obsoletos

El WiFi de los almacenes lleva mucho tiempo estancado en dos formas principales de conectarse y, francamente, ninguna de ellas es adecuada para un entorno dinámico y de alto riesgo.

Contraseñas compartidas (PSK): Una sola contraseña repartida entre cientos de dispositivos es una pesadilla de seguridad a punto de ocurrir. Cuando un empleado se marcha, la única forma de revocar su acceso es cambiar la contraseña en todos y cada uno de los dispositivos. Es una imposibilidad logística que casi nunca se hace, dejando enormes agujeros de seguridad abiertos durante meses.

Captive Portals: Todos los hemos visto: esas páginas web que aparecen exigiendo un inicio de sesión. Son una fuente constante de molestias para el personal y crean una primera impresión terrible para los visitantes. Interrumpen los flujos de trabajo, necesitan inicios de sesión manuales y a menudo son solo un trámite que proporciona una experiencia de usuario deficiente e inconsistente.

Estos viejos métodos obligan a elegir entre seguridad y usabilidad. Un sistema sin contraseñas elimina por completo ese compromiso, ofreciendo una experiencia mucho mejor en ambos frentes.

La experiencia fluida del WiFi sin contraseñas

Imagine esto: un nuevo empleado comienza su primer turno. En lugar de recibir un trozo de papel arrugado con una clave Wi-Fi, el escáner proporcionado por la empresa simplemente se conecta, de forma automática y segura, en el momento en que lo enciende. O un contratista de visita, que solo necesita verificar su correo electrónico en su teléfono una vez para obtener acceso temporal a Internet con firewall para ese día.

Esta es la realidad de la autenticación sin contraseñas, posible gracias a tecnologías como:

OpenRoaming y Passpoint: Son brillantes estándares de la industria que permiten a los dispositivos conectarse a redes WiFi de confianza de forma segura y automática, sin ninguna intervención del usuario. Una vez que un dispositivo tiene un perfil (como una credencial corporativa o incluso solo una dirección de correo electrónico verificada), puede saltar de forma segura y fluida a cualquier red participante.

Certificados basados en la identidad: Para los dispositivos propiedad de la empresa, se puede instalar un certificado digital que actúa como una tarjeta de identificación única e infalsificable. La red comprueba este certificado para conceder el acceso, eliminando por completo la necesidad de nombres de usuario o contraseñas.

Al alejarse de los secretos compartidos y avanzar hacia las identidades verificadas, se crea un sistema de acceso que es inherentemente más seguro y totalmente invisible para el usuario final. La conectividad se convierte simplemente en una utilidad que funciona en segundo plano, permitiendo a su personal continuar con su trabajo sin interrupciones.

Integración con sus sistemas de identidad existentes

La verdadera magia ocurre cuando conecta este sistema directamente al proveedor de identidad central de su organización, como Google Workspace o Microsoft Entra ID . Este enlace automatiza todo el ciclo de vida del acceso de los usuarios, desde el momento en que se contrata a alguien hasta el momento en que se marcha.

Para las operaciones de logística y comercio minorista, donde la rotación de personal puede ser alta, esta automatización supone un cambio radical. Por ejemplo, en entornos logísticos con un elemento de hostelería, la integración de Purple con Google Workspace significa que el acceso WiFi de un miembro del personal se revoca en el instante en que se desactiva su cuenta de Google. Esto elimina por completo el caos y el riesgo de seguridad que supone intentar gestionar contraseñas compartidas. Para obtener una visión más amplia de las tendencias digitales, puede encontrar más información sobre la adopción digital en el Reino Unido en datareportal.com .

Esta profunda integración garantiza que las reglas de acceso a su red estén siempre perfectamente sincronizadas con sus sistemas de RR. HH. y TI. Es una pieza central de un modelo de seguridad Zero-Trust, que le proporciona un control preciso al tiempo que reduce drásticamente la carga de trabajo administrativo de su equipo de TI.

Conversión de los datos del WiFi en información empresarial procesable

Un sistema de wifi para almacenes bien diseñado hace mucho más que mantener sus dispositivos en línea. Piense en él como una poderosa fuente de inteligencia operativa que solo espera ser aprovechada. Cada dispositivo que se conecta (ya sea el escáner portátil del personal o el teléfono de un contratista) deja una huella digital. Las plataformas modernas de análisis de WiFi pueden recopilar estos datos anónimos y traducirlos, convirtiendo toda su red en un sensor que le muestra cómo se está utilizando realmente su espacio físico.

Esta es su oportunidad de ir más allá de las conjeturas y empezar a tomar decisiones respaldadas por datos sólidos. Al analizar el tráfico peatonal, el uso de dispositivos y los patrones de movimiento, puede descubrir cuellos de botella ocultos y oportunidades de optimización que antes eran completamente invisibles.

De los datos de conectividad a la inteligencia operativa

La información que puede extraer de los análisis de WiFi repercute directamente en la productividad y la distribución de su almacén. El sistema puede generar mapas de calor detallados, mostrándole con precisión qué zonas están más concurridas y en qué momentos específicos del día.

Este tipo de información es oro para optimizar los flujos de trabajo. Por ejemplo, podría descubrir que un determinado pasillo de preparación de pedidos se convierte en un importante cuello de botella cada mañana entre las 9:00 y las 11:00. Con este conocimiento, podría reorganizar el inventario, ajustar los turnos del personal o incluso desviar el tráfico de carretillas elevadoras para aliviar el atasco y acelerar la preparación de pedidos.

Su red ya está recopilando estos datos. La clave es utilizar una plataforma que pueda traducir los registros de conexión sin procesar en visualizaciones claras y procesables sobre cómo se mueven e interactúan sus equipos, activos y visitantes dentro de sus instalaciones.

Este nivel de detalle cambia su toma de decisiones de reactiva a proactiva, ayudándole a adelantarse a los problemas antes de que afecten a sus resultados.

Aplicaciones en el mundo real de los análisis de WiFi

Los usos prácticos de estos datos son enormes, impulsando mejoras reales y tangibles en toda su operación.

- Optimización del seguimiento de activos: Al rastrear la ubicación de los activos con WiFi, como carretillas elevadoras o equipos de gran valor, puede analizar sus trayectorias para encontrar rutas más eficientes y reducir el uso de combustible o batería.

- Mejora de la asignación de mano de obra: Identifique las horas punta en sus muelles de carga y recepción para asegurarse de que cuenta con el número adecuado de personal, reduciendo drásticamente los tiempos de espera de los vehículos y aumentando el rendimiento.

- Mejora de la distribución y la seguridad: Analice el tráfico peatonal para colocar recursos compartidos, como estaciones de carga o armarios de herramientas, en las ubicaciones más convenientes y de mayor tráfico. Este sencillo cambio puede reducir drásticamente el tiempo de desplazamiento perdido por su equipo.

El auge del comercio electrónico significa que los almacenes tienen que perseguir una preparación de pedidos casi perfecta, y algunos predicen un 85 % de automatización para 2030 solo para mantener el ritmo. Aunque el 41 % de los almacenes considera que el 5G es una prioridad, plataformas como Purple acortan distancias hoy en día. Utilizan su infraestructura WiFi existente para proporcionarle los datos necesarios para unas operaciones más inteligentes y automatizadas en este momento. Puede obtener más información sobre el mercado de automatización de almacenes del Reino Unido en imarcgroup.com .

WiFi en almacenes: respuestas a sus preguntas

Cuando se está inmerso en la planificación de la renovación del WiFi de un almacén, surgen muchas preguntas prácticas. Vayamos al grano y abordemos algunas de las más comunes que escuchamos de los líderes de TI y operaciones.

¿Cómo podemos conectar todos nuestros dispositivos heredados antiguos?

Esta es una pregunta importante. Muchos almacenes están llenos de escáneres de códigos de barras y terminales antiguos que siguen funcionando perfectamente, pero que tal vez solo hablen el idioma de protocolos de seguridad obsoletos o de la saturada banda de 2,4 GHz. Desechar cientos de dispositivos funcionales es un trago amargo.

La buena noticia es que no tiene por qué hacerlo. Un sistema de red moderno puede integrarlos de forma segura.

El truco está en la segmentación inteligente de la red. Se crea una red separada y aislada (una VLAN) solo para estos dispositivos heredados. Utilizando una función como una clave precompartida de identidad (iPSK), puede aplicarles un conjunto específico de reglas de seguridad. Esto los aísla eficazmente de su red operativa principal mediante un firewall, permitiéndoles hacer su trabajo sin abrir brechas en su seguridad principal.

Es una forma inteligente de integrar equipos antiguos en un modelo de seguridad Zero-Trust moderno sin tener que gastar una fortuna en hardware nuevo de inmediato.

¿Qué debemos buscar realmente en un proveedor de WiFi?

Elegir al proveedor de hardware adecuado es una decisión que le acompañará durante años. Aunque los grandes nombres como Meraki , Aruba y Ruckus son opciones fantásticas, la decisión va mucho más allá de los propios puntos de acceso.

Debe fijarse en todo el ecosistema de hardware. ¿Ofrece lo siguiente?:

- Gestión centralizada en la nube: Un único panel de control para ver y gestionar todo es innegociable. Facilita infinitamente la administración y la resolución de problemas.

- Análisis robustos: Necesita la capacidad de ver lo que ocurre en su red. Los datos sobre el rendimiento de los dispositivos, los patrones de roaming y el estado general de la red son oro.

- Integración con terceros: Asegúrese de que la plataforma del proveedor se integra bien con sus otros sistemas, especialmente con sus herramientas de seguridad y gestión de identidades.

Céntrese en la experiencia de gestión total. El rendimiento bruto del hardware es importante, pero lo que realmente importa es cómo lo gestiona en el día a día.

¿Es el 5G una buena copia de seguridad para el WiFi de nuestro almacén?

Por supuesto. Aunque una red WiFi sólida como una roca debería ser siempre su plan principal, utilizar el 5G como respaldo es una medida brillante para garantizar un tiempo de actividad del 100 % en sus sistemas más críticos.

Piense en el servidor de su sistema de gestión de almacenes (WMS) o en los controladores de su robótica clave. Si la conexión a Internet principal falla, una conmutación por error automática a una conexión 5G privada puede ser la diferencia entre un pequeño contratiempo y un cierre catastrófico. Es una capa esencial de redundancia que mantiene el corazón de su operación latiendo, pase lo que pase.

¿Listo para modernizar la red de su almacén con un acceso seguro y sin contraseñas? Purple ofrece una plataforma de red basada en la identidad que se integra a la perfección con el hardware líder y sus servicios de directorio existentes para ofrecer una experiencia superior y automatizada al personal, los invitados y los dispositivos IoT. Descubra cómo Purple puede transformar la conectividad de su almacén .