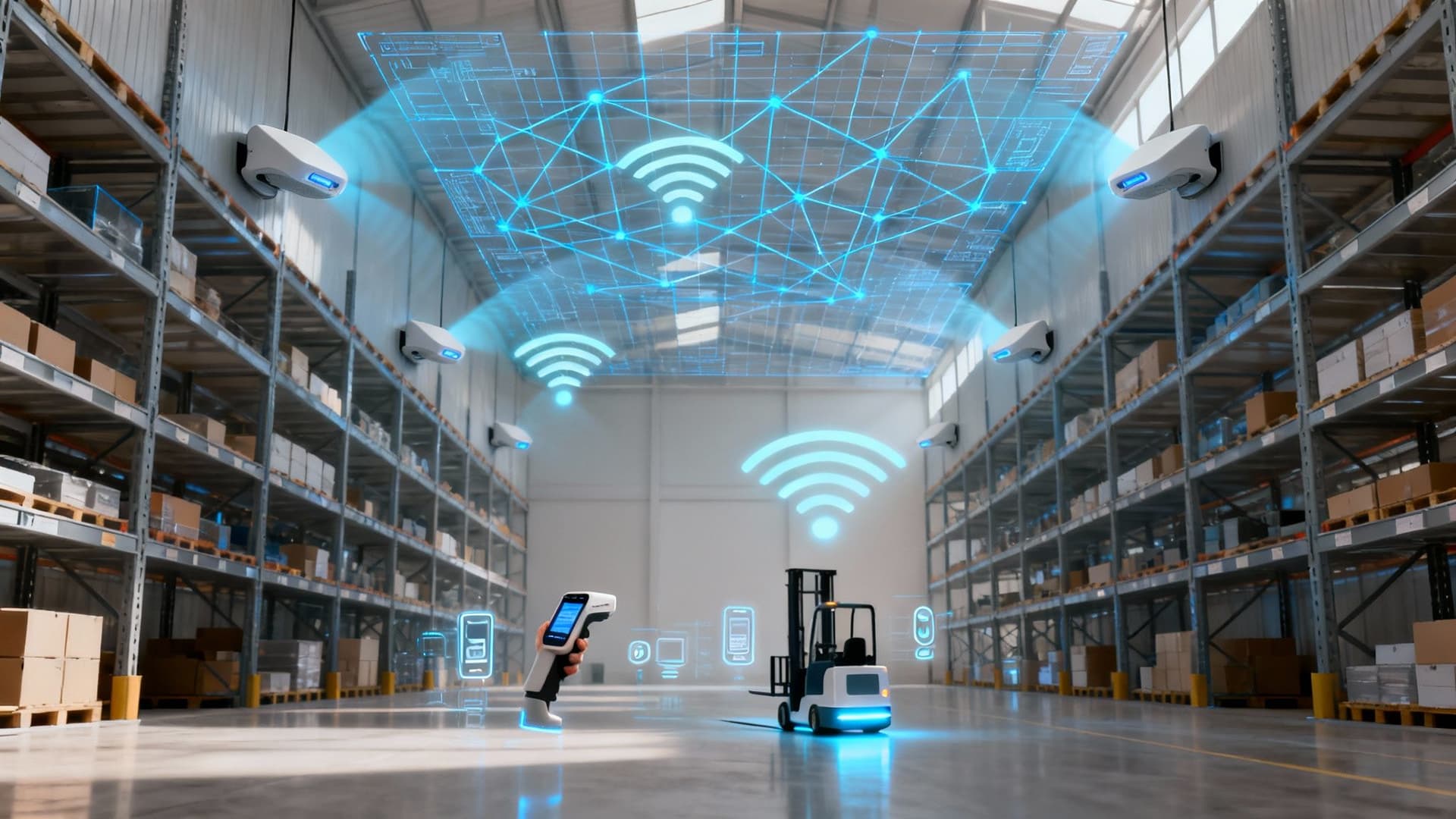

Wenn es um Lager-WiFi geht, können Sie nicht einfach das übernehmen, was in einem Büro funktioniert, und erwarten, dass es standhält. Die schiere Größe, endlose Metallregale und das ständige Hochfrequenz-Chaos bedeuten, dass eine Standardlösung von vornherein zum Scheitern verurteilt ist. Die richtige Umsetzung hängt von einer professionellen Hochfrequenz (RF)-Standortanalyse, intelligenter Platzierung der Access Points und eiserner Sicherheit ab, die alles von Handscannern bis hin zu autonomen Robotern unterstützen kann.

Hierbei geht es nicht nur um den Signalempfang; es geht um den Aufbau eines leistungsstarken drahtlosen Backbones für Ihren gesamten Logistikbetrieb.

Warum Standard-WiFi im modernen Lager versagt

Der Versuch, ein Lager mit einem Büro-WiFi-Setup abzudecken, ist in etwa so, als würde man versuchen, ein Fußballstadion mit einer Schreibtischlampe zu beleuchten. Es ist schlichtweg das falsche Werkzeug für diese Aufgabe. Ein Büro ist ein relativ ruhiger, vorhersehbarer Raum mit Gipskartonwänden. Ein Lager? Das ist eine völlig andere Welt.

Diese Umgebung ist für drahtlose Signale grundsätzlich feindlich. Wir sprechen von hoch aufragenden Stahlregalen, dicken Betonpfeilern und sich ständig bewegenden Gabelstaplern aus Metall. Diese Materialien blockieren WiFi nicht nur; sie reflektieren und streuen die Signale in alle Richtungen. Dies führt zu einer unübersichtlichen, unvorhersehbaren Abdeckungskarte voller Funklöcher, die sich je nach Lagerbestand verschieben und verändern können.

Die einzigartigen Herausforderungen einer Lagerumgebung

Das Gebäude selbst ist nur ein Teil des Puzzles. Ein Lager ist ein lautes, dynamisches Ökosystem konkurrierender Funkfrequenzen. Denken Sie nur an all die drahtlosen Geräte, die um Sendezeit kämpfen:

- Handscanner und Terminals: Diese sind das Lebenselixier der Bestandsverwaltung und benötigen eine absolut zuverlässige, konstante Verbindung zum Warehouse Management System (WMS).

- Fahrerlose Transportsysteme (FTS) und Roboter: Diese Maschinen erfordern Verbindungen mit extrem niedriger Latenz, um sicher und effektiv zu navigieren. Ein einziger Signalabbruch könnte eine gesamte Produktionslinie zum Stillstand bringen.

- IoT-Sensoren: Geräte, die alles von der Temperatur bis zum Maschinenzustand überwachen, senden ständig kleine, aber kritische Datenpakete, die auf keinen Fall verloren gehen dürfen.

- Voice-over-WiFi-Systeme: Voice-Picking-Systeme reagieren extrem empfindlich auf Netzwerk-Jitter und Paketverluste, was klare Anweisungen in ein unverständliches Chaos verwandeln kann.

Jedes dieser Systeme verlangt nach Bandbreite und schafft eine überlastete RF-Umgebung, die ein Netzwerk, das nicht dafür ausgelegt ist, leicht überfordern kann. Standard-Büro-Access-Points (APs) sind einfach nicht dafür konzipiert, diese Art von Gerätedichte oder Komplexität zu bewältigen. Sie können in unserem Leitfaden zu industriellem WiFi tiefer in diese Themen eintauchen.

Die hohen Kosten unzuverlässiger Konnektivität

In einem Büro ist ein kurzer WiFi-Ausfall eine Unannehmlichkeit. In einem Lager ist es eine ausgewachsene Krise. Wenn das Netzwerk ausfällt, sind Barcode-Scanner nutzlos, Picklisten können nicht aktualisiert werden und autonome Roboter bleiben auf der Stelle stehen.

Ein unzuverlässiges Netzwerk drosselt direkt Ihren betrieblichen Durchsatz. Jede Minute Ausfallzeit bedeutet verzögerte Lieferungen, frustriertes Personal und einen sehr realen finanziellen Verlust. Gartner schätzt, dass Netzwerkausfälle Unternehmen durchschnittlich 4.500 £ pro Minute kosten.

Genau deshalb ist ein spezialisierter Ansatz für Lager-WiFi nicht verhandelbar. Er erfordert akribische Planung, Hardware in Industriequalität und ein tiefes Verständnis dafür, wie sich Funkwellen in diesen rauen Umgebungen verhalten. Das Ziel ist nicht nur grundlegende Konnektivität; es geht darum, ein belastbares digitales Fundament zu schaffen, das jeden einzelnen Teil Ihrer Logistikmaschine antreibt.

Entwurf Ihres WiFi-Blueprints für lückenlose Abdeckung

Lager-WiFi richtig umzusetzen, bedeutet nicht, einfach ein paar Access Points (APs) zu verteilen und auf das Beste zu hoffen. Es ist ein akribischer, technisch fundierter Prozess, ähnlich wie ein Architekt, der einen detaillierten Bauplan entwirft, bevor der erste Stein gelegt wird. Dieser digitale Blueprint ist Ihr Fahrplan für eine lückenlose Abdeckung und stellt sicher, dass jeder Scanner, jedes Tablet und jeder Sensor eine starke, stabile Verbindung hat.

Der gesamte Plan baut auf einem soliden Fundament der Hochfrequenz (RF)-Planung auf. Dies ist die Wissenschaft, genau zu kartieren, wie sich drahtlose Signale in Ihrer spezifischen, komplexen Umgebung verhalten werden, unter Verwendung einer Mischung aus Softwaremodellierung und realen Tests. Ehrlich gesagt ist das Überspringen dieses Schritts der Hauptgrund für das Scheitern von Lager-WiFi-Projekten, was zu frustrierenden Funklöchern und horrenden Ausfallzeiten führt.

Beginnend mit einer prädiktiven Standortanalyse

Die Reise beginnt mit einer prädiktiven Standortanalyse. Dies ist ein entscheidender erster Schritt, bei dem Sie spezielle Software verwenden, um einen digitalen Zwilling der RF-Eigenschaften Ihres Lagers zu erstellen. Sie beginnen damit, detaillierte Grundrisse in das Planungstool hochzuladen.

Dieses digitale Modell ermöglicht es Netzwerkingenieuren, virtuelle APs zu platzieren und zu simulieren, wie die WiFi-Abdeckung aussehen wird. Sie können das physische Layout, Deckenhöhen, Gangpositionen und sogar die Materialien, aus denen Ihr Gebäude besteht, berücksichtigen. Diese Simulation bietet Ihnen eine leistungsstarke Grundlage, um herauszufinden, wie viele APs Sie voraussichtlich benötigen und wo diese platziert werden sollten.

Von digitalen Plänen zur physischen Realität

Obwohl eine prädiktive Analyse ein fantastischer Ausgangspunkt ist, bleibt sie nur eine Simulation. Sie kann die dynamische, sich ständig verändernde Natur eines aktiven Lagers nicht vollständig erfassen. Das "RF-Wetter" in Ihrem Gebäude ist ständig im Wandel, wenn Regale gefüllt werden, Gabelstapler Waren bewegen und neue Maschinen in Betrieb genommen werden.

Hier wird eine ordnungsgemäße physische Standortanalyse vor Ort absolut unerlässlich. Ingenieure werden die Fläche physisch mit spezieller Ausrüstung abgehen, um die tatsächliche Signalstärke zu messen, Störquellen aufzuspüren und jene unerwarteten Funklöcher zu finden, die das Softwaremodell möglicherweise übersehen hat.

Eine physische Analyse validiert den digitalen Blueprint. Es ist der Unterschied zwischen dem Betrachten einer Karte und dem tatsächlichen Begehen des Geländes – sie deckt die realen Hindernisse auf, die die Leistung Ihres Netzwerks beeinträchtigen können.

Dieser praxisnahe Prozess stellt sicher, dass Ihre endgültige AP-Platzierung für die Realität optimiert ist und nicht nur für einen statischen Grundriss. Er bestätigt, dass Signale tatsächlich dichte Bestandspaletten durchdringen und die leistungsschwachen Handscanner erreichen können, auf die Ihre Teams angewiesen sind.

Meisterung der AP-Platzierung und Antennenauswahl

Sobald Sie eine validierte RF-Karte haben, verlagert sich der Fokus auf die Hardware selbst. Das Ziel ist es, ein starkes, sauberes Signal genau dort zu liefern, wo es benötigt wird, was in der Regel die Verwendung einer intelligenten Mischung verschiedener Antennentypen bedeutet.

Die Wahl des richtigen Werkzeugs für die Aufgabe ist entscheidend für zuverlässiges Lager-WiFi. Die zwei Haupttypen von Antennen, mit denen Sie arbeiten werden, sind:

- Rundstrahlantennen: Diese senden ein Signal in einem 360-Grad-Muster aus, ähnlich wie eine Standard-Glühbirne, die einen ganzen Raum beleuchtet. Sie eignen sich perfekt für große, offene Bereiche wie Bereitstellungs- und Verpackungszonen, in denen Sie eine Abdeckung in alle Richtungen benötigen.

- Richtantennen: Diese wirken eher wie ein Scheinwerfer und bündeln das RF-Signal in einem spezifischen, konzentrierten Strahl. Sie sind die ideale Wahl für lange, schmale Räume wie Lagergänge, da sie das Signal direkt den Korridor hinunterleiten, um eine starke Konnektivität von Ende zu Ende zu gewährleisten, ohne es durch Abstrahlung in Metallregale zu verschwenden.

Die Montagehöhe ist ein weiteres Puzzleteil. Platzieren Sie einen AP zu hoch, erhalten Sie möglicherweise ein breites, aber schwaches Signal am Boden. Zu niedrig, und er wird leicht von Gabelstaplern und hohen Paletten blockiert. Die richtige Höhe zu finden, ist ein sorgfältiger Balanceakt, der typischerweise während des Analyseprozesses ermittelt wird, um die Reichweite zu maximieren, ohne die Signalqualität zu beeinträchtigen.

Durch die Kombination von prädiktiver Modellierung mit physischer Validierung und strategischen Hardware-Entscheidungen erstellen Sie einen robusten Netzwerk-Blueprint, der für die einzigartigen Herausforderungen Ihres Lagers entwickelt wurde. Um eine grobe Vorstellung von Ihrem Hardwarebedarf zu bekommen, können Sie diesen praktischen Access-Point-Rechner als Ausgangspunkt verwenden.

Planung für jedes Gerät, vom Scanner bis zum Roboter

Eine lückenlose WiFi-Abdeckung in Ihrem gesamten Lager zu erreichen, ist ein großer Gewinn, aber nur die halbe Miete.

Stellen Sie sich das wie den Bau einer brandneuen Autobahn vor. Breite, freie Spuren (Abdeckung) zu haben, ist fantastisch, aber wenn Sie den Verkehrsfluss (Kapazität) nicht steuern, enden Sie während der Hauptverkehrszeit im totalen Stillstand. Ihr Lagernetzwerk muss so aufgebaut sein, dass es den vielfältigen und anspruchsvollen Datenverkehr jedes einzelnen Geräts bewältigen kann – vom einfachsten Barcode-Scanner bis zum komplexesten autonomen Roboter.

Dieser gesamte Prozess wird als Geräte-Profiling und Kapazitätsplanung bezeichnet. Es geht darum, die digitalen Staus zu verhindern, die Ihren gesamten Betrieb zum Erliegen bringen können. Sie müssen unter die Haube schauen, die einzigartigen Anforderungen jedes Geräts verstehen und ein Netzwerk entwerfen, das sie alle gleichzeitig und ohne Kompromisse bedienen kann.

Lernen Sie Ihr Geräte-Ökosystem kennen

Um es klar zu sagen: Nicht alle Geräte sind gleich. Ein einfacher Handscanner, der winzige Datenpakete sendet, hat völlig andere Anforderungen als eine hochauflösende Sicherheitskamera, die Videos streamt, oder ein FTS, das eine absolut zuverlässige, nahezu verzögerungsfreie Verbindung benötigt, um sicher zu navigieren. Der allererste Schritt besteht darin, ein vollständiges Inventar jedes drahtlosen Geräts zu erstellen, das in Ihrem Netzwerk betrieben wird.

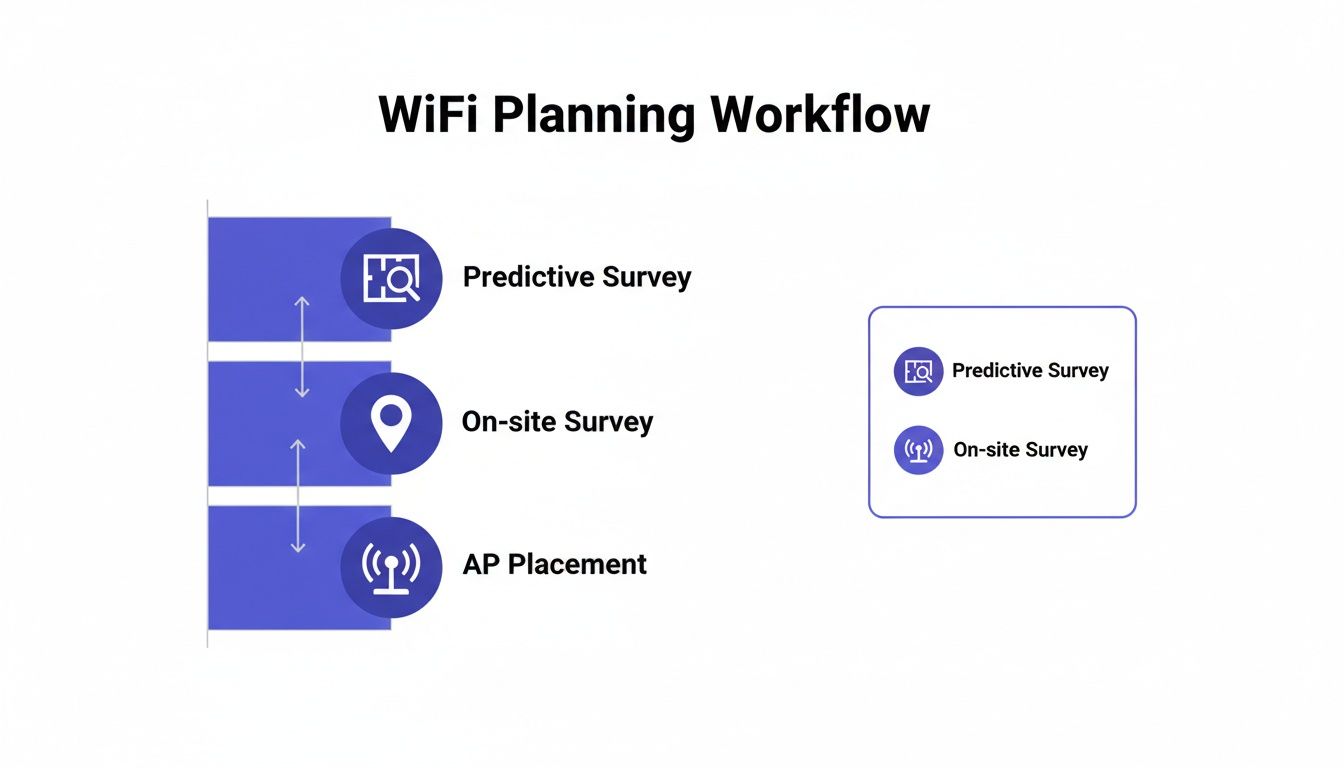

Dieser Workflow schlüsselt die Kernphasen der Planung und Bereitstellung eines Lager-WiFi-Netzwerks auf, das tatsächlich funktioniert.

Wie Sie sehen können, ist eine erfolgreiche Bereitstellung kein Rätselraten. Es ist ein strukturierter Prozess, der von der digitalen Simulation zur physischen Validierung vor Ort übergeht, bevor Sie überhaupt daran denken, die endgültige Platzierung Ihrer Access Points festzulegen.

Während Sie Ihren WiFi-Blueprint entwerfen, ist es wichtig, die große Vielfalt an Geräten zu berücksichtigen, auf die sich Ihre Teams verlassen, einschließlich derer zur Zentralisierung der Fahrer- und Dispositionskommunikation für Logistikteams , die für ihre Funktion zwingend eine ununterbrochene Konnektivität erfordern.

Für jeden Gerätetyp müssen Sie dessen spezifische Netzwerkanforderungen dokumentieren:

- Bandbreitenbedarf: Wie viele Daten verbraucht es tatsächlich? Ein Voice-Picking-Headset nippt an Daten, während ein Roboterarm mit einer Machine-Vision-Kamera sie regelrecht verschlingt.

- Latenzempfindlichkeit: Wie kritisch ist eine Echtzeitverbindung? FTS und Sprachsysteme reagieren extrem empfindlich auf Verzögerungen (Latenz), während es einem Temperatursensor, der sich alle fünf Minuten meldet, völlig egal ist.

- Mobilität und Roaming: Bewegt sich das Gerät? Gabelstapler-Tablets und Scanner müssen nahtlos zwischen Access Points wechseln (roamen), ohne ihre Verbindung zu verlieren. Ein Verbindungsabbruch mitten im Pick-Vorgang ist ein Produktivitätskiller.

Dieses Profil hilft Ihnen, ein kristallklares Bild der Auslastung zu erstellen, der Ihr Netzwerk von Minute zu Minute ausgesetzt sein wird.

Zur Veranschaulichung werfen wir hier einen Blick auf einige gängige Lagergeräte und darauf, was sie typischerweise vom Netzwerk verlangen.

Lagergeräteprofil und Netzwerkanforderungen

Diese Tabelle ist nicht nur eine Liste; sie ist ein Blueprint für den Aufbau eines Netzwerks, das die Anforderungen Ihres Betriebs antizipiert, anstatt nur auf Probleme zu reagieren.

Intelligente Strategien zur Verwaltung der Netzwerkkapazität

Sobald Sie Ihre Gerätelandschaft im Griff haben, können Sie intelligente Strategien anwenden, um die Last zu verwalten und zu verhindern, dass ein einzelner Teil des Netzwerks überlastet wird. Hier geht es darum, intelligenter zu arbeiten und nicht einfach nur mehr Hardware auf das Problem zu werfen.

Ein gut konzipiertes Netzwerk liefert nicht nur ein Signal; es verwaltet Ressourcen auf intelligente Weise. Indem Sie die Geräteanforderungen antizipieren und steuern, wie sie sich verbinden, gewährleisten Sie eine reibungslose, vorhersehbare Leistung selbst während der hektischsten Betriebsspitzen.

Hier sind einige Schlüsselstrategien, die einen massiven Unterschied machen:

Intelligente Kanalplanung: WiFi arbeitet auf einer begrenzten Anzahl von Kanälen. Schlechte Planung führt zu "Co-Kanal-Interferenzen", bei denen benachbarte Access Points versuchen, sich gegenseitig zu übertönen – das ist, als würden zu viele Menschen in einem kleinen Raum schreien. Ein ordentlicher Kanalplan stellt sicher, dass APs auf nicht überlappende Kanäle verteilt sind, was Interferenzen drastisch reduziert und die Gesamtleistung steigert.

Load Balancing: Dies ist ein intelligentes Traffic-Management-System für Ihr Netzwerk. Es ermöglicht den APs, Geräte automatisch von einem überlasteten Access Point zu einem nahegelegenen mit mehr verfügbarer Kapazität zu verschieben. Dies verhindert, dass ein einzelner AP zum Engpass wird, und sorgt für ein stabileres Erlebnis für jeden Benutzer und jedes Gerät. Weitere Informationen zur Nutzung von WiFi für standortbasierte Einblicke finden Sie in unserem Leitfaden zu Echtzeit-Lokalisierungssystemen .

Band Steering: Die meisten modernen Geräte können sowohl im 2,4-GHz- als auch im 5-GHz-Frequenzband arbeiten. Das 5-GHz-Band ist wie eine mehrspurige Hochgeschwindigkeitsautobahn – es bietet mehr Kanäle und schnellere Geschwindigkeiten, was es perfekt für Ihre Hochleistungsgeräte macht. Band Steering ermutigt fähige Geräte auf intelligente Weise, sich mit 5 GHz zu verbinden, und lässt das stärker überlastete 2,4-GHz-Band frei für ältere Legacy-Scanner, die dies möglicherweise nicht unterstützen.

Indem Sie die Geräteanforderungen proaktiv abbilden und diese intelligenten Managementtechniken nutzen, bauen Sie ein belastbares Netzwerk auf. Sie schaffen ein System, das den intensiven, ununterbrochenen Anforderungen eines modernen Lagers gerecht wird und sicherstellt, dass Ihre Abläufe vom ersten Pick des Tages bis zur letzten ausgehenden Lieferung wie ein Uhrwerk laufen.

Sicherung Ihres Netzwerks mit einem Zero-Trust-Ansatz

In einem Lager mit hohen Einsätzen ist eine Netzwerkverletzung nicht nur ein IT-Kopfschmerz. Es ist eine betriebliche Katastrophe, die Kommissionierung, Verpackung und Versand im Handumdrehen stoppen kann. Die alte Denkweise über Sicherheit – eine starke Mauer um Ihr Netzwerk wie eine Burg mit Wassergraben zu bauen – ist gefährlich veraltet. Sobald eine Bedrohung eindringt, hat sie freie Bahn.

Genau aus diesem Grund erfordert modernes Lager-WiFi einen Zero-Trust-Ansatz. Dieses Sicherheitsmodell basiert auf einem einfachen, aber wirkungsvollen Prinzip: Niemals vertrauen, immer verifizieren. Es geht davon aus, dass kein Benutzer oder Gerät automatisch vertrauenswürdig ist, unabhängig davon, ob sie sich innerhalb oder außerhalb Ihres Netzwerks befinden. Der Zugriff wird jedes einzelne Mal erst nach strenger Überprüfung gewährt.

Warum Zero-Trust für Lagerhallen unerlässlich ist

Ein Zero-Trust-Framework ist perfekt auf die dynamische, leicht chaotische Natur eines Lagers zugeschnitten. Sie haben einen ständigen Fluss verschiedener Personen und Geräte, die jeweils völlig unterschiedliche Anforderungen und Sicherheitsprofile aufweisen.

Denken Sie nur daran, wer sich zu einem bestimmten Zeitpunkt in Ihrem Netzwerk befindet:

- Vollzeitmitarbeiter: Personal, das Scanner, Tablets und Voice-Picking-Headsets verwendet, benötigt absolut zuverlässigen Zugriff auf das Warehouse Management System (WMS).

- Temporäre Auftragnehmer: Ein externes Wartungsteam oder Saisonarbeiter benötigen möglicherweise begrenzten, zeitgebundenen Zugriff auf sehr spezifische Systeme.

- IoT-Geräte: Headless-Geräte wie Umweltsensoren, Sicherheitskameras und automatisierte Maschinen benötigen eine sichere Verbindung, haben aber keinen menschlichen Benutzer, der ein Passwort eingeben könnte.

- Gastbesucher: Lieferanten oder Kunden benötigen möglicherweise grundlegendes Internet, müssen aber vollständig von Ihrem Kernbetriebsnetzwerk getrennt bleiben.

Die Verwendung eines einzigen, gemeinsamen Passworts für alle ist ein Rezept für eine Katastrophe. Es bietet Ihnen keine Transparenz, keine Kontrolle und reißt ein massives Loch in Ihre Sicherheit. Zero-Trust eliminiert dieses Risiko, indem jede Verbindungsanfrage mit einer gesunden Portion Misstrauen behandelt wird.

Aufbau sicherer Zonen mit Netzwerksegmentierung

Eine Kernsäule von Zero-Trust ist die Netzwerksegmentierung. Anstelle eines großen, flachen Netzwerks, in dem jedes Gerät jedes andere Gerät sehen kann, unterteilen Sie es in separate, isolierte Zonen, die als Virtual Local Area Networks (VLANs) bezeichnet werden.

Stellen Sie sich Ihr Netzwerk wie ein sicheres Gebäude mit mehreren Räumen vor, von denen jeder eine bestimmte Schlüsselkarte benötigt. Die Barcode-Scanner können nur den Raum "Bestandsdaten" betreten. Die Sicherheitskameras sind auf den Raum "Überwachungs-Feed" beschränkt. Gastgeräte werden in der "Lobby" gehalten und haben keine Schlüssel zu anderen Bereichen.

Durch die Segmentierung des Netzwerks dämmen Sie potenzielle Bedrohungen ein. Wenn der Laptop eines Auftragnehmers kompromittiert ist, kann sich die Malware nicht auf Ihr kritisches WMS ausbreiten, da sie aus diesem Netzwerksegment ausgesperrt ist. Diese Eindämmungsstrategie ist grundlegend für eine belastbare Lager-WiFi-Sicherheit.

Diese Isolierung ist entscheidend. Sie stellt sicher, dass eine Schwachstelle auf einem Gerät mit niedriger Priorität, wie dem Telefon eines Besuchers, nicht als Sprungbrett für Angriffe auf hochwertige Assets wie Ihre Bestandsserver oder autonomen Roboter genutzt werden kann.

Die Leistungsfähigkeit der identitätsbasierten Zugriffskontrolle

Der nächste Schritt besteht darin, unsichere gemeinsame Passwörter aufzugeben und zum identitätsbasierten Zugriff überzugehen. Jeder Benutzer und jedes Gerät erhält eine eindeutige digitale Identität und Anmeldeinformationen, die genau vorschreiben, was sie im Netzwerk tun dürfen und was nicht.

Hier wird die Integration mit einem zentralen Identitätsverzeichnis zum Game-Changer. Indem Sie Ihr WiFi-System mit einem Dienst wie Microsoft Entra ID (ehemals Azure AD) oder Google Workspace verbinden, können Sie den gesamten Zugriffskontrollprozess automatisieren.

So funktioniert es:

- Automatisiertes Onboarding: Ein neuer Mitarbeiter fängt an und wird zu Entra ID hinzugefügt. Er erhält sofort und automatisch den richtigen WiFi-Zugang für seine Rolle. Keine manuelle Einrichtung durch die IT erforderlich.

- Sofortiger Widerruf: In dem Moment, in dem ein Mitarbeiter das Unternehmen verlässt und sein Konto in Entra ID deaktiviert wird, wird sein WiFi-Zugang sofort und automatisch widerrufen. Dies schließt eine riesige, oft übersehene Sicherheitslücke und stellt sicher, dass sich ehemalige Mitarbeiter nicht mehr verbinden können.

Diese Automatisierung erhöht nicht nur die Sicherheit, sondern reduziert auch die administrative Belastung Ihres IT-Teams massiv. Angesichts von Prognosen, die bis 2030 eine Automatisierung von 85 % in britischen Lagern vorhersagen, ist eine robuste und sichere WiFi-Infrastruktur schlichtweg nicht verhandelbar.

Um dieses Modell angemessen zu unterstützen, müssen Sie eine Zero-Trust-Architektur mit starken, identitätsgesteuerten Zugriffskontrollen kombinieren. Es ist auch von entscheidender Bedeutung, umfassendere Best Practices für die Netzwerksicherheit zu implementieren, um ein Netzwerk aufzubauen, das sowohl hochsicher als auch betrieblich effizient ist.

Vereinfachung des Zugriffs mit passwortloser Authentifizierung

Sobald Sie ein sicheres, segmentiertes Netzwerk aufgebaut haben, besteht die nächste Aufgabe darin, völlig neu zu überdenken, wie sich Personen und Geräte tatsächlich damit verbinden. Jahrelang haben wir uns auf gemeinsame Passwörter oder klobige Captive Portals verlassen, aber in einem hektischen Lager sind diese Methoden ein Rezept für Frustration und ein massives Sicherheitsrisiko. Denken Sie an das Chaos bei der Aktualisierung eines gemeinsamen Passworts auf Hunderten von Handscannern oder an die verschwendete Zeit, während ein Lieferfahrer mit einer Anmeldeseite kämpft.

Hier ändert ein moderner, passwortloser Ansatz die Spielregeln völlig. Es geht darum, ein Verbindungserlebnis zu schaffen, das für den Benutzer lächerlich einfach, für das Unternehmen jedoch weitaus sicherer ist. Anstatt sich auf etwas zu verlassen, das Sie wissen (wie ein Passwort, das gestohlen oder geteilt werden kann), baut dieses Modell auf etwas auf, das Sie haben – ein vertrauenswürdiges Gerät oder eine verifizierte Identität.

Dieser Wandel macht Ihr Netzwerk nicht nur kugelsicher; er befreit Ihr IT-Team auch von der endlosen Flut passwortbezogener Support-Anrufe. Es geht darum, den sicheren Zugriff zum einfachsten und unsichtbarsten Teil des Tages für jeden zu machen, der durch Ihre Türen geht.

Über veraltete Verbindungsmethoden hinausgehen

Lager-WiFi steckte lange Zeit in zwei Hauptmethoden fest, um online zu gehen, und ehrlich gesagt ist keine davon für eine dynamische Umgebung mit hohen Einsätzen geeignet.

Gemeinsame Passwörter (PSK): Ein einziges Passwort, das auf Hunderte von Geräten verteilt ist, ist ein vorprogrammierter Sicherheitsalbtraum. Wenn ein Mitarbeiter das Unternehmen verlässt, besteht die einzige Möglichkeit, seinen Zugriff zu widerrufen, darin, das Passwort auf jedem einzelnen Gerät zu ändern. Das ist eine logistische Unmöglichkeit, die fast nie erledigt wird und klaffende Sicherheitslücken monatelang offen lässt.

Captive Portals: Wir alle kennen sie – diese Webseiten, die aufpoppen und ein Login verlangen. Sie sind ein ständiges Ärgernis für das Personal und hinterlassen bei Besuchern einen schrecklichen ersten Eindruck. Sie unterbrechen Arbeitsabläufe, erfordern manuelle Logins und sind oft nur eine Pflichtübung, die ein schlechtes, inkonsistentes Benutzererlebnis bietet.

Diese alten Methoden zwingen Sie, sich zwischen Sicherheit und Benutzerfreundlichkeit zu entscheiden. Ein passwortloses System beseitigt diesen Kompromiss vollständig und bietet an beiden Fronten ein weitaus besseres Erlebnis.

Das nahtlose Erlebnis von passwortlosem WiFi

Stellen Sie sich Folgendes vor: Ein neuer Mitarbeiter beginnt seine erste Schicht. Anstatt ihm ein zerknülltes Stück Papier mit einem Wi-Fi-Schlüssel in die Hand zu drücken, verbindet sich sein vom Unternehmen bereitgestellter Scanner automatisch und sicher, sobald er ihn einschaltet. Oder ein externer Auftragnehmer, der nur einmal seine E-Mail auf seinem Telefon verifizieren muss, um für den Tag temporären, durch eine Firewall geschützten Internetzugang zu erhalten.

Dies ist die Realit��t der passwortlosen Authentifizierung, ermöglicht durch Technologien wie:

OpenRoaming und Passpoint: Dies sind brillante Industriestandards, mit denen sich Geräte sicher und automatisch mit vertrauenswürdigen WiFi-Netzwerken verbinden können, ganz ohne Benutzereingabe. Sobald ein Gerät über ein Profil verfügt – wie z. B. Unternehmensanmeldeinformationen oder auch nur eine verifizierte E-Mail-Adresse –, kann es sicher und nahtlos in jedes teilnehmende Netzwerk wechseln.

Identitätsbasierte Zertifikate: Für firmeneigene Geräte können Sie ein digitales Zertifikat installieren, das wie ein einzigartiger, fälschungssicherer Ausweis fungiert. Das Netzwerk überprüft dieses Zertifikat, um den Zugriff zu gewähren, wodurch Benutzernamen oder Passwörter vollständig überflüssig werden.

Indem Sie sich von gemeinsamen Geheimnissen abwenden und hin zu verifizierten Identitäten bewegen, schaffen Sie ein Zugriffssystem, das von Natur aus sicherer und für den Endbenutzer völlig unsichtbar ist. Konnektivität wird einfach zu einem Dienstprogramm, das im Hintergrund arbeitet und es Ihren Mitarbeitern ermöglicht, ihre Arbeit ohne Unterbrechung fortzusetzen.

Integration in Ihre bestehenden Identitätssysteme

Die wahre Magie entsteht, wenn Sie dieses System direkt mit dem zentralen Identitätsanbieter Ihres Unternehmens verbinden, wie z. B. Google Workspace oder Microsoft Entra ID . Diese Verknüpfung automatisiert den gesamten Lebenszyklus des Benutzerzugriffs, vom Moment der Einstellung bis zum Moment des Austritts.

Für Logistik- und Einzelhandelsbetriebe, in denen die Personalfluktuation hoch sein kann, ist diese Automatisierung ein Game-Changer. In Logistikumgebungen mit einem Hospitality-Element bedeutet die Integration von Purple in Google Workspace beispielsweise, dass der WiFi-Zugang eines Mitarbeiters in dem Moment widerrufen wird, in dem sein Google-Konto deaktiviert wird. Dies beseitigt das Chaos und das Sicherheitsrisiko bei der Verwaltung gemeinsamer Passwörter vollständig. Um einen breiteren Überblick über digitale Trends zu erhalten, finden Sie weitere Einblicke zur digitalen Akzeptanz in Großbritannien auf datareportal.com .

Diese tiefe Integration stellt sicher, dass Ihre Netzwerkzugriffsregeln immer perfekt mit Ihren HR- und IT-Systemen synchronisiert sind. Es ist ein Kernstück eines Zero-Trust-Sicherheitsmodells, das Ihnen präzise Kontrolle gibt und gleichzeitig den administrativen Aufwand für Ihr IT-Team drastisch reduziert.

Verwandlung von WiFi-Daten in umsetzbare Geschäftseinblicke

Ein gut konzipiertes WiFi für Lagerhallen-System leistet weit mehr, als nur Ihre Geräte online zu halten. Betrachten Sie es als eine leistungsstarke Quelle für operative Intelligenz, die nur darauf wartet, angezapft zu werden. Jedes einzelne Gerät, das sich verbindet – sei es ein Handscanner eines Mitarbeiters oder das Telefon eines Auftragnehmers – hinterlässt einen digitalen Fußabdruck. Moderne WiFi-Analyseplattformen können diese anonymen Daten sammeln und übersetzen, wodurch Ihr gesamtes Netzwerk in einen Sensor verwandelt wird, der Ihnen zeigt, wie Ihr physischer Raum wirklich genutzt wird.

Dies ist Ihre Chance, über das Rätselraten hinauszugehen und Entscheidungen auf der Grundlage harter Daten zu treffen. Durch die Analyse von Fußgängerverkehr, Gerätenutzung und Bewegungsmustern können Sie verborgene Engpässe und Optimierungsmöglichkeiten aufdecken, die zuvor völlig unsichtbar waren.

Von Konnektivitätsdaten zu operativer Intelligenz

Die Erkenntnisse, die Sie aus WiFi-Analysen gewinnen können, wirken sich direkt auf die Produktivität und das Layout Ihres Lagers aus. Das System kann detaillierte Heatmaps erstellen, die Ihnen genau zeigen, welche Bereiche zu welchen bestimmten Tageszeiten am stärksten frequentiert sind.

Diese Art von Informationen ist Gold wert für die Optimierung von Arbeitsabläufen. Beispielsweise könnten Sie feststellen, dass ein bestimmter Kommissioniergang jeden Morgen zwischen 9:00 und 11:00 Uhr zu einem großen Engpass wird. Mit diesem Wissen könnten Sie den Bestand neu organisieren, Dienstpläne anpassen oder sogar den Gabelstaplerverkehr umleiten, um den Stau zu lindern und die Auftragsabwicklung zu beschleunigen.

Ihr Netzwerk sammelt diese Daten bereits. Der Schlüssel liegt in der Verwendung einer Plattform, die rohe Verbindungsprotokolle in klare, umsetzbare Visualisierungen darüber übersetzen kann, wie sich Ihre Teams, Assets und Besucher in Ihrer Einrichtung bewegen und interagieren.

Dieser Detaillierungsgrad verlagert Ihre Entscheidungsfindung von reaktiv zu proaktiv und hilft Ihnen, Problemen zuvorzukommen, bevor sie sich auf Ihr Endergebnis auswirken.

Praxisnahe Anwendungen von WiFi-Analysen

Die praktischen Einsatzmöglichkeiten für diese Daten sind massiv und treiben echte, greifbare Verbesserungen in Ihrem gesamten Betrieb voran.

- Optimierung der Asset-Verfolgung: Durch die Verfolgung des Standorts von WiFi-fähigen Assets wie Gabelstaplern oder hochwertiger Ausrüstung können Sie deren Fahrwege analysieren, um effizientere Routen zu finden und den Kraftstoff- oder Batterieverbrauch zu senken.

- Verbesserung der Personalzuweisung: Ermitteln Sie Spitzenzeiten an Ihren Lade- und Empfangsrampen, um sicherzustellen, dass Sie die richtige Anzahl an Mitarbeitern vor Ort haben, was die Wartezeiten von Fahrzeugen drastisch reduziert und den Durchsatz erhöht.

- Verbesserung von Layout und Sicherheit: Analysieren Sie den Fußgängerverkehr, um gemeinsam genutzte Ressourcen wie Ladestationen oder Werkzeugausgaben an den bequemsten, stark frequentierten Orten zu platzieren. Diese einfache Änderung kann die verschwendete Wegezeit für Ihr Team drastisch reduzieren.

Der E-Commerce-Boom bedeutet, dass Lagerhallen eine nahezu perfekte Auftragsabwicklung anstreben müssen, wobei einige bis 2030 eine Automatisierung von 85 % vorhersagen, nur um Schritt zu halten. Während 41 % der Lagerhallen 5G als Priorität ansehen, schließen Plattformen wie Purple diese Lücke bereits heute. Sie nutzen Ihre bestehende WiFi-Infrastruktur, um Ihnen genau jetzt die Daten zu liefern, die für intelligentere, stärker automatisierte Abläufe erforderlich sind. Weitere Informationen zum britischen Markt für Lagerautomatisierung finden Sie auf imarcgroup.com .

Lager-WiFi: Ihre Fragen beantwortet

Wenn Sie knietief in der Planung einer Überholung Ihres Lager-WiFi stecken, tauchen viele praktische Fragen auf. Kommen wir direkt zur Sache und gehen einige der häufigsten an, die wir von IT- und Betriebsleitern hören.

Wie können wir all unsere alten Legacy-Geräte verbinden?

Das ist ein wichtiges Thema. Viele Lager sind voll von älteren Barcode-Scannern und Terminals, die noch einwandfrei funktionieren, aber möglicherweise nur die Sprache veralteter Sicherheitsprotokolle oder des überfüllten 2,4-GHz-Bandes sprechen. Hunderte von funktionsfähigen Geräten wegzuwerfen, ist eine bittere Pille.

Die gute Nachricht ist: Das müssen Sie nicht. Ein modernes Netzwerksystem kann sie sicher integrieren.

Der Trick ist eine intelligente Netzwerksegmentierung. Sie erstellen ein separates, isoliertes Netzwerk – ein VLAN – nur für diese Legacy-Geräte. Mit einer Funktion wie einem Identity Pre-Shared Key (iPSK) können Sie sie mit einem spezifischen Satz von Sicherheitsregeln umgeben. Dies schirmt sie effektiv von Ihrem Hauptbetriebsnetzwerk ab und lässt sie ihre Arbeit erledigen, ohne Löcher in Ihre Kernsicherheit zu reißen.

Es ist ein cleverer Weg, ältere Ausrüstung in ein modernes Zero-Trust-Sicherheitsmodell zu integrieren, ohne sofort ein Vermögen für neue Hardware ausgeben zu müssen.

Worauf sollten wir bei einem WiFi-Anbieter eigentlich achten?

Die Wahl des richtigen Hardware-Anbieters ist eine Entscheidung, die Sie jahrelang begleiten wird. Während die großen Namen wie Meraki , Aruba und Ruckus allesamt fantastische Optionen sind, geht die Entscheidung weit über die Access Points selbst hinaus.

Sie müssen sich das gesamte Hardware-Ökosystem ansehen. Bietet es:

- Zentralisiertes Cloud-Management: Eine zentrale Oberfläche (Single Pane of Glass), um alles zu sehen und zu verwalten, ist nicht verhandelbar. Sie macht die Verwaltung und Fehlerbehebung unendlich viel einfacher.

- Robuste Analysen: Sie benötigen die Möglichkeit zu sehen, was in Ihrem Netzwerk passiert. Daten zur Geräteleistung, zu Roaming-Mustern und zum allgemeinen Netzwerkzustand sind Gold wert.

- Integration von Drittanbietern: Stellen Sie sicher, dass die Plattform des Anbieters gut mit Ihren anderen Systemen zusammenarbeitet, insbesondere mit Ihren Sicherheits- und Identitätsmanagement-Tools.

Konzentrieren Sie sich auf das gesamte Management-Erlebnis. Die reine Leistung der Hardware ist wichtig, aber wie Sie sie im Alltag verwalten, ist das, was wirklich zählt.

Ist 5G ein gutes Backup für unser Lager-WiFi?

Absolut. Während ein absolut zuverlässiges WiFi-Netzwerk immer Ihr primärer Plan sein sollte, ist die Nutzung von 5G als Backup ein brillanter Schachzug, um 100 % Betriebszeit für Ihre kritischsten Systeme zu garantieren.

Denken Sie an Ihren Warehouse Management System (WMS)-Server oder die Controller für Ihre wichtigsten Roboter. Wenn die Hauptinternetverbindung ins Stocken gerät, kann ein automatischer Failover auf eine private 5G-Verbindung den Unterschied zwischen einem kleinen Aussetzer und einem katastrophalen Stillstand ausmachen. Es ist eine wesentliche Redundanzschicht, die das Herz Ihres Betriebs am Schlagen hält, egal was passiert.

Sind Sie bereit, Ihr Lagernetzwerk mit sicherem, passwortlosem Zugriff zu modernisieren? Purple bietet eine identitätsbasierte Netzwerkplattform, die sich nahtlos in führende Hardware und Ihre bestehenden Verzeichnisdienste integriert, um Mitarbeitern, Gästen und IoT-Geräten ein überlegenes, automatisiertes Erlebnis zu bieten. Erfahren Sie, wie Purple Ihre Lagerkonnektivität transformieren kann .