802.1X vs PSK vs Open WiFi: ¿Qué método de autenticación es el adecuado para usted?

This guide provides a definitive, vendor-neutral comparison of the three primary WiFi authentication methods—802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK), and Open WiFi—tailored for IT managers, network architects, and CTOs in hospitality, retail, events, and the public sector. It cuts through technical complexity to deliver actionable deployment guidance, real-world case studies, and a clear decision framework for securing both staff and guest networks. Understanding which authentication model to deploy is not merely a technical choice; it is a strategic business decision with direct implications for security posture, regulatory compliance, operational efficiency, and the ability to extract commercial value from your WiFi infrastructure.

- Resumen ejecutivo

- Análisis técnico detallado

- 802.1X: El estándar empresarial

- PSK: El secreto compartido

- Open WiFi: La puerta de enlace sin fricciones

- Guía de implementación

- Implementación de 802.1X para el WiFi del personal

- Implementación de PSK u Open WiFi con un Captive Portal para invitados

- Mejores prácticas

- Solución de problemas y mitigación de riesgos

- ROI e impacto comercial

- Referencias

Resumen ejecutivo

Para cualquier empresa moderna, recinto u organización del sector público, la elección del método de autenticación WiFi es una decisión fundamental con consecuencias de gran alcance para la seguridad, la experiencia del usuario y los costos operativos. Esta guía ofrece una comparación directa y práctica de los tres modelos principales de autenticación: 802.1X (WPA2/3-Enterprise), Clave precompartida (PSK) y Open WiFi. Dejamos de lado la jerga técnica para ofrecer orientación práctica a los gerentes de TI, arquitectos de redes y CTO. La tesis central es la siguiente: no existe un "mejor" método único, solo el método "adecuado" para un caso de uso específico. 802.1X ofrece el estándar de oro en seguridad para el personal corporativo al integrarse con la infraestructura de identidad existente, pero a costa de una mayor complejidad. Las redes PSK y abiertas, cuando se combinan con un Captive Portal, proporcionan el acceso flexible y escalable que requieren los invitados, convirtiendo un servicio básico en una poderosa herramienta para el análisis de datos y la interacción con el usuario. Esta referencia le preparará para tomar una decisión estratégica e informada que se alinee con el perfil de riesgo, los requisitos de cumplimiento (como PCI DSS y GDPR) y los objetivos comerciales de su organización, garantizando que su red WiFi sea un activo seguro, confiable y valioso.

{{asset:802_1x_vs_psk_vs_open_wifi_which_authentication_method_is_right_for_you__podcast.mp3}}

Análisis técnico detallado

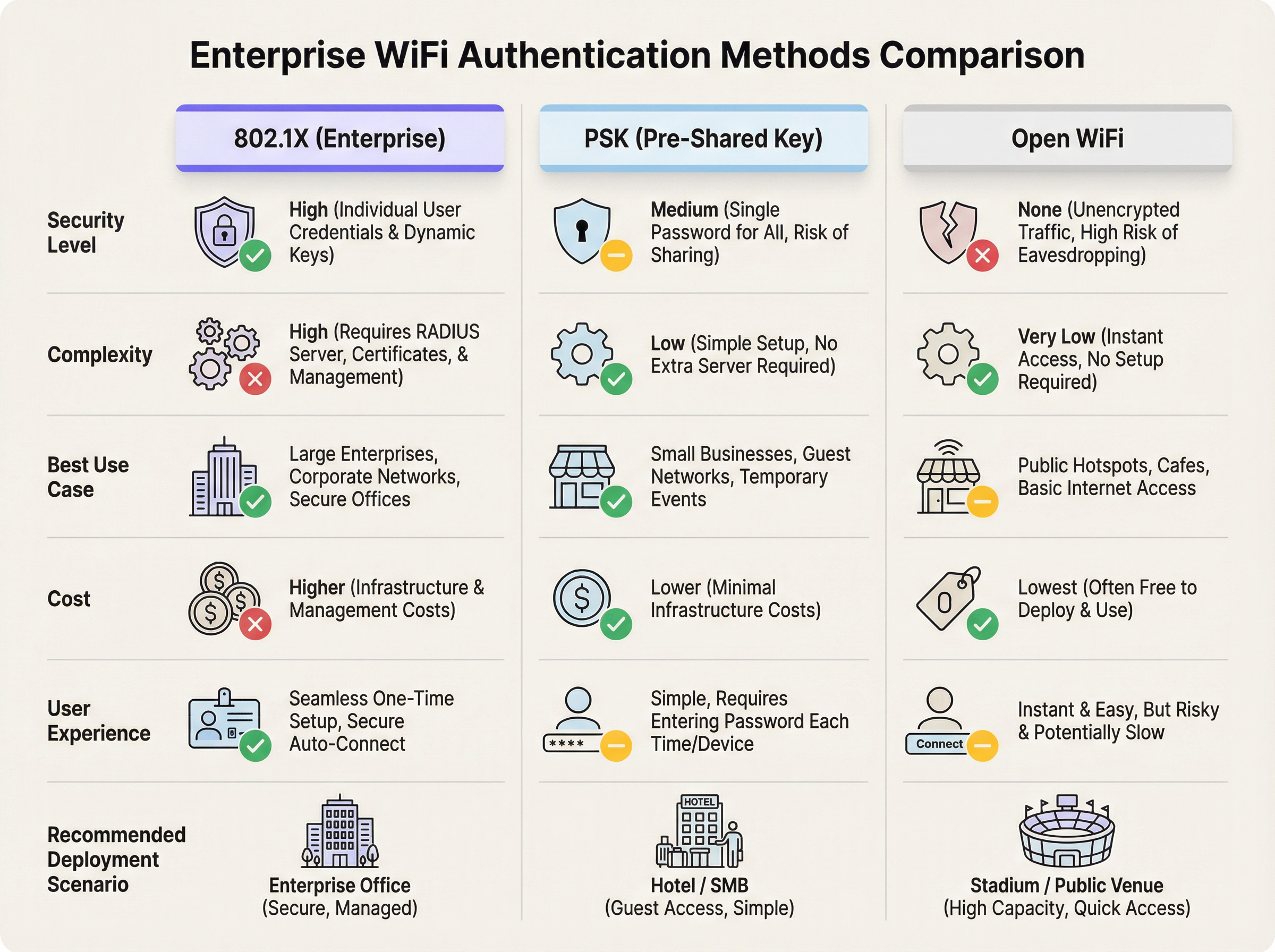

Comprender las diferencias arquitectónicas entre 802.1X, PSK y Open WiFi es crucial para tomar una decisión informada. Cada método funciona de manera diferente a un nivel fundamental, ofreciendo distintas ventajas y desventajas entre seguridad, complejidad y experiencia del usuario.

802.1X: El estándar empresarial

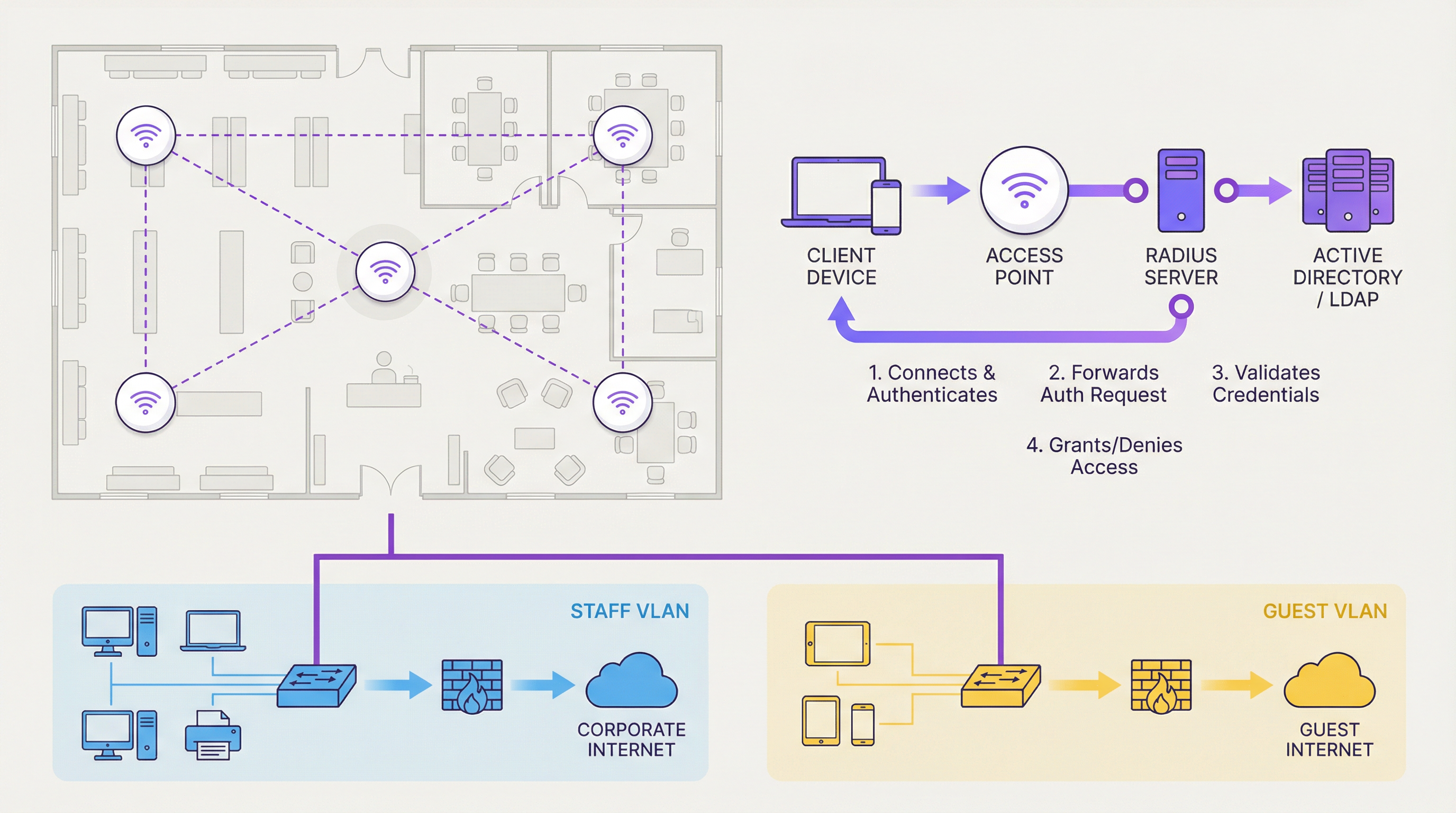

El estándar IEEE 802.1X es un marco de control de acceso a la red basado en puertos (PNAC). No es un método de encriptación en sí mismo, sino un marco de autenticación que luego habilita protocolos de encriptación robustos como WPA2 y WPA3-Enterprise. Su arquitectura se basa en tres componentes principales: el Suplicante (el dispositivo cliente que solicita acceso), el Autenticador (el punto de acceso WiFi que actúa como controlador de acceso) y el Servidor de autenticación (un servidor RADIUS centralizado que valida las credenciales).

Cuando un usuario intenta conectarse, el suplicante presenta las credenciales al autenticador. El AP no valida estas credenciales por sí mismo; en su lugar, encapsula la solicitud dentro del Protocolo de autenticación extensible (EAP) y la reenvía al servidor RADIUS. Ese servidor verifica las credenciales contra una base de datos de identidad central, generalmente Microsoft Active Directory, LDAP o un proveedor de identidad basado en la nube. Si son válidas, el servidor RADIUS emite un mensaje de "Access-Accept" (Acceso aceptado), el puerto se abre y se genera dinámicamente una clave de encriptación única por sesión para ese usuario específico. Esta generación de claves por usuario es lo que hace que 802.1X sea fundamentalmente más seguro que cualquier modelo de clave compartida: incluso si la sesión de un usuario se ve comprometida, el tráfico de ningún otro usuario está en riesgo.

La implicación práctica para los gerentes de TI es significativa. Cuando un empleado deja la organización, deshabilitar su cuenta de Active Directory revoca instantánea y automáticamente su acceso a la red en todos los sitios y en todos los puntos de acceso. Sin rotación manual de claves, sin tener que rastrear dispositivos. Este nivel de responsabilidad individual es lo que hace que 802.1X sea la única opción justificable para las redes del personal corporativo en cualquier organización con obligaciones significativas de seguridad o cumplimiento.

PSK: El secreto compartido

La autenticación por clave precompartida (PSK) es un modelo considerablemente más simple. Se configura una única frase de contraseña alfanumérica tanto en el punto de acceso como en todos los dispositivos cliente. Cuando un dispositivo se conecta, realiza un protocolo de enlace de 4 vías (4-Way Handshake) criptográfico con el AP para demostrar que conoce la clave compartida. Si tiene éxito, se concede el acceso.

La simplicidad es atractiva, pero las limitaciones de seguridad son sustanciales en un contexto empresarial. La principal debilidad es la naturaleza estática y compartida de la clave. No hay responsabilidad individual; cualquiera que conozca la contraseña tiene acceso. Revocar el acceso de un solo usuario requiere cambiar la clave en el AP y reconfigurar cada dispositivo autorizado, una pesadilla logística a gran escala. Además, una clave comprometida permite a un atacante que haya capturado el protocolo de enlace inicial desencriptar el tráfico de otros usuarios en la misma red. El protocolo de Autenticación simultánea de iguales (SAE) del estándar WPA3 refuerza significativamente a PSK contra ataques de diccionario fuera de línea, pero el riesgo fundamental de un secreto estático y compartido permanece.

Open WiFi: La puerta de enlace sin fricciones

Una red abierta no tiene autenticación ni encriptación en la capa de enlace. Todo el tráfico entre el cliente y el punto de acceso se transmite en texto claro, lo que hace que sea trivialmente fácil para cualquier atacante dentro del alcance de radio interceptar y leer datos: un clásico ataque de intermediario (man-in-the-middle). Open WiFi nunca debe usarse para ninguna red donde se espere privacidad del usuario. Su único caso de uso profesional válido es como plataforma de lanzamiento para un Captive Portal, que proporciona autenticación y aplicación de políticas en una capa superior de la pila de red, transformando un riesgo de seguridad en un activo administrado y comercialmente valioso.

La siguiente tabla resume las ventajas y desventajas clave de los tres modelos:

| Dimensión | 802.1X (WPA2/3-Enterprise) | PSK (WPA2/3-Personal) | Open WiFi |

|---|---|---|---|

| Nivel de seguridad | Alto: claves individuales y dinámicas | Medio: clave estática y compartida | Ninguno: tráfico sin encriptar |

| Complejidad de implementación | Alta: RADIUS, certificados, AD | Baja: frase de contraseña única | Muy baja: sin configuración |

| Experiencia del usuario | Fluida tras el registro | Ingreso de contraseña simple | Instantánea, sin fricciones |

| Responsabilidad individual | Sí: credenciales por usuario | No: clave compartida | No: sin credenciales |

| Revocación de acceso | Instantánea al deshabilitar la cuenta de AD | Requiere rotación completa de claves | N/A |

| Idoneidad de cumplimiento | PCI DSS, GDPR, HIPAA | Limitada | No adecuada sin portal |

| Caso de uso ideal | Personal corporativo, dispositivos administrados | Pequeñas redes de invitados, pymes | Acceso público a gran escala |

| Integración con Purple | Capa de análisis, soporte RADIUS | Captive Portal, captura de datos | Captive Portal, análisis completo |

Guía de implementación

Traducir la teoría a la práctica requiere una comprensión clara de los pasos de implementación y las decisiones arquitectónicas para cada modelo.

Implementación de 802.1X para el WiFi del personal

El primer requisito previo es un servidor RADIUS. Puede ser un servidor dedicado que ejecute FreeRADIUS, la función de Servidor de políticas de redes (NPS) en Windows Server o, cada vez más común, un servicio RADIUS alojado en la nube que elimina la necesidad de infraestructura local. También necesita un almacén de identidades (Active Directory, Azure AD o Google Workspace) que el servidor RADIUS pueda consultar.

La elección del tipo de EAP es la siguiente decisión crítica. EAP-TLS, que utiliza certificados digitales tanto en el servidor como en cada dispositivo cliente, proporciona la seguridad más sólida, pero requiere una Infraestructura de clave pública (PKI) y añade carga administrativa. PEAP-MSCHAPv2, que solo requiere un certificado del lado del servidor y utiliza nombres de usuario y contraseñas estándar para los clientes, es la opción más común para las organizaciones sin una PKI madura. Para los dispositivos administrados por la empresa, una plataforma de Administración de dispositivos móviles (MDM) o una Política de grupo (GPO) puede enviar automáticamente el perfil WiFi y los certificados, lo que hace que la experiencia del usuario final sea completamente fluida. Para escenarios BYOD, un portal de registro de autoservicio es esencial.

Implementación de PSK u Open WiFi con un Captive Portal para invitados

El paso más importante es la segmentación de la red. El tráfico de invitados debe estar aislado de la red corporativa mediante VLAN y reglas de firewall, enrutando el tráfico de invitados directamente a Internet y bloqueando su acceso a cualquier recurso interno. Esto no es negociable y es un requisito previo para el cumplimiento de PCI DSS.

La elección entre una capa base abierta o PSK depende del contexto del recinto. Para un hotel, una PSK dinámica generada por invitado en el momento del check-in proporciona una primera capa útil de control de acceso. Para un estadio o un entorno minorista, una red abierta maximiza la accesibilidad. En ambos casos, el Captive Portal (donde la plataforma de Purple ofrece su valor principal) es donde se lleva a cabo la autenticación, la captura de datos, la aplicación de políticas y la interacción con el usuario. Dentro de Purple, puede configurar la autenticación por correo electrónico, inicio de sesión social o códigos de acceso patrocinados, establecer límites de ancho de banda y duraciones de sesión, y aplicar términos y condiciones que cumplan con el GDPR.

Mejores prácticas

La segmentación de la red es la práctica de seguridad más importante para cualquier entorno WiFi multiusuario. El tráfico de invitados y del personal nunca debe compartir una VLAN. Más allá de la segmentación, las organizaciones deben adoptar WPA3 en todas las nuevas implementaciones de hardware, ya que proporciona mejoras de seguridad significativas sobre WPA2 tanto para los modos Enterprise como Personal. Para las implementaciones de PSK que aún no se pueden migrar a 802.1X, la rotación de claves debe aplicarse de forma periódica (como mínimo trimestralmente) e inmediatamente después de cualquier sospecha de compromiso o salida del personal.

Para las redes de invitados, el Captive Portal debe tratarse como un activo estratégico, no simplemente como una formalidad legal. Los datos recopilados a través de un portal bien diseñado (datos demográficos de los visitantes, frecuencia de visitas recurrentes, tiempo de permanencia, tipo de dispositivo) proporcionan inteligencia procesable para los equipos de marketing, operaciones y gestión de recintos. La transparencia con los usuarios sobre la recopilación de datos es tanto una obligación legal bajo el GDPR como una mejor práctica para generar confianza; su portal debe vincular claramente a una política de privacidad y, para las redes abiertas, aconsejar a los usuarios que empleen una VPN para transacciones confidenciales.

Solución de problemas y mitigación de riesgos

El modo de falla más común en las implementaciones de 802.1X es una configuración incorrecta entre el punto de acceso y el servidor RADIUS, generalmente una dirección IP incorrecta, un puerto UDP incorrecto (1812 para autenticación, 1813 para contabilidad) o un secreto compartido que no coincide. Los registros del servidor RADIUS son la primera herramienta de diagnóstico; proporcionan razones de rechazo detalladas que identifican el problema. Las fallas relacionadas con certificados (certificados caducados, Autoridades de certificación no confiables o Nombres alternativos del sujeto incorrectos) son la segunda causa más frecuente de interrupciones de 802.1X y requieren un proceso disciplinado de gestión del ciclo de vida de los certificados.

Para los entornos PSK, el riesgo principal es la filtración de credenciales. La estrategia de mitigación es tratar la PSK como un código de acceso por tiempo limitado en lugar de una contraseña permanente. Plataformas como Purple pueden automatizar esto generando códigos únicos y con límite de tiempo para cada invitado o sesión, reduciendo drásticamente la superficie de riesgo. Para las redes abiertas, el riesgo de espionaje es inherente y no se puede eliminar en la capa de red; el Captive Portal debe comunicar esto explícitamente a los usuarios, y la organización debe asegurarse de que sus propios sistemas internos no sean accesibles desde la VLAN de invitados bajo ninguna circunstancia.

La alta disponibilidad del servidor RADIUS es una preocupación operativa crítica. En un entorno 802.1X, si el servidor RADIUS es inalcanzable, ninguna autenticación nueva puede tener éxito. Los servidores RADIUS redundantes con conmutación por error automática, o un servicio RADIUS alojado en la nube con un SLA sólido, son esenciales para cualquier implementación en producción.

ROI e impacto comercial

El retorno de la inversión (ROI) de elegir el modelo de autenticación adecuado se manifiesta en múltiples dimensiones. Para 802.1X en redes de personal, el principal impulsor del ROI es la mitigación de riesgos. El costo promedio de una filtración de datos en el Reino Unido supera los 3 millones de libras esterlinas si se tienen en cuenta las multas regulatorias, los costos de remediación y el daño a la reputación. Al eliminar las credenciales compartidas y permitir la revocación instantánea del acceso, 802.1X reduce drásticamente la superficie de ataque. El impulsor secundario es la eficiencia operativa: el aprovisionamiento y desaprovisionamiento automatizados a través de la integración con Active Directory ahorra a los equipos de TI un tiempo administrativo significativo en comparación con la gestión manual de rotaciones de PSK o listas blancas de direcciones MAC.

Para redes de invitados con Captive Portals, el ROI es comercial. Un Captive Portal de Purple bien configurado transforma el WiFi de un centro de costos a un activo generador de ingresos. Una cadena hotelera que captura las direcciones de correo electrónico del 60 % de sus huéspedes puede construir un canal de marketing directo que valga decenas de miles de libras anuales en reservas recurrentes. Una cadena minorista que comprende qué departamentos de la tienda atraen los tiempos de permanencia más largos puede optimizar la colocación de productos y la dotación de personal. Un centro de conferencias que puede demostrar datos de afluencia verificados a patrocinadores y expositores puede exigir tarifas premium por el espacio de exhibición. La red WiFi, en este contexto, no es infraestructura: es una plataforma de recopilación de datos e interacción.

Referencias

- Estándar IEEE 802.1X-2020, "Control de acceso a la red basado en puertos" — https://standards.ieee.org/ieee/802.1X/7345/

- Wi-Fi Alliance, "Especificación WPA3" — https://www.wi-fi.org/discover-wi-fi/security

- Consejo de Estándares de Seguridad de la Industria de Tarjetas de Pago (PCI SSC), "PCI DSS v4.0" — https://www.pcisecuritystandards.org/document_library/

- Oficina del Comisionado de Información del Reino Unido (ICO), "Guía del GDPR del Reino Unido" — https://ico.org.uk/for-organisations/guide-to-data-protection/guide-to-the-general-data-protection-regulation-gdpr/

- IETF RFC 2865, "Servicio de usuario de acceso telefónico de autenticación remota (RADIUS)" — https://www.rfc-editor.org/rfc/rfc2865

Términos clave y definiciones

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. In an 802.1X WiFi deployment, the RADIUS server is the central validation engine that checks user credentials against a directory service and instructs the access point to grant or deny access.

IT teams encounter RADIUS whenever troubleshooting 802.1X authentication failures. It is the component most likely to be the source of connectivity issues, and its logs are the primary diagnostic tool. Network architects must plan for RADIUS server redundancy, as its unavailability prevents all new 802.1X authentications.

EAP (Extensible Authentication Protocol)

An authentication framework used within 802.1X that supports multiple authentication methods. Common types include EAP-TLS (certificate-based, highest security), PEAP-MSCHAPv2 (username/password with server-side certificate), and EAP-TTLS. The choice of EAP type determines the client authentication experience and the infrastructure required.

Network architects must select an EAP type during the design phase of an 802.1X deployment. EAP-TLS is the gold standard but requires a PKI; PEAP-MSCHAPv2 is the pragmatic choice for most enterprise deployments. The wrong choice can result in poor user experience or inadequate security.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that creates isolated broadcast domains. Devices on different VLANs cannot communicate without traversing a router or Layer 3 switch, which can apply firewall rules to control and restrict that traffic.

VLANs are the foundational security tool for any multi-use WiFi environment. Separating guest, staff, and POS traffic onto distinct VLANs is the first and most critical step in protecting the corporate network and achieving PCI DSS compliance. IT managers should treat any flat network—where all WiFi traffic shares the same VLAN—as a critical security vulnerability.

Captive Portal

A web page that intercepts a user's first HTTP/HTTPS request upon connecting to a WiFi network and redirects them to a login or terms-acceptance page before granting broader internet access. It operates at Layer 7 of the OSI model, above the WiFi link layer.

For venue operators, the captive portal is the commercial interface of their guest WiFi. It is where legal terms are enforced, marketing consent is captured, user data is collected, and branding is displayed. Platforms like Purple provide sophisticated captive portal capabilities including social login, analytics, and CRM integration. Critically, a captive portal does not encrypt the underlying WiFi traffic.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for any organisation that stores, processes, or transmits cardholder data. It includes specific requirements for network segmentation, access control, and monitoring that directly govern WiFi architecture in retail and hospitality environments.

PCI DSS is the most common compliance driver for WiFi architecture decisions in retail and hospitality. Requirement 1 (network segmentation) and Requirement 7 (access control) are directly relevant to WiFi design. A QSA (Qualified Security Assessor) audit that finds guest or staff WiFi on the same network segment as POS systems will result in a critical finding.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the Wi-Fi Alliance's security certification programme, ratified in 2018. WPA3-Enterprise mandates 192-bit minimum strength security for sensitive environments. WPA3-Personal introduces Simultaneous Authentication of Equals (SAE), which replaces the 4-Way Handshake and provides forward secrecy, making offline dictionary attacks against captured handshakes infeasible.

CTOs and network architects should specify WPA3 support as a mandatory requirement in all new access point procurement. While WPA2 remains widely deployed and acceptable, WPA3 provides meaningful security improvements, particularly for PSK networks where the SAE protocol eliminates the risk of offline password cracking from captured handshakes.

Man-in-the-Middle (MitM) Attack

A cyberattack in which a malicious actor positions themselves between two communicating parties, intercepting and potentially altering the traffic without either party's knowledge. On an Open WiFi network, this attack is trivially easy to execute using widely available tools.

This is the primary threat model for Open WiFi networks and the reason they should never be used for sensitive communications. IT managers must assume that any traffic on an Open network is visible to other users on that network. The practical mitigation is user education and the promotion of VPN usage, combined with ensuring that all sensitive internal systems are inaccessible from the guest VLAN.

Active Directory (AD) / Azure AD

Microsoft's directory service for managing users, computers, and other resources within an organisation. It serves as the central identity store that RADIUS servers query to validate credentials in an 802.1X deployment. Azure AD is the cloud-hosted equivalent, used by organisations running Microsoft 365.

For the majority of enterprise organisations, Active Directory or Azure AD is the identity backbone that makes 802.1X practical. The integration between the RADIUS server and AD means that WiFi access management is fully automated: new employees get access when their AD account is created; departing employees lose access when their account is disabled. Network architects should confirm AD/Azure AD integration compatibility before selecting a RADIUS solution.

Casos de éxito

A 200-room boutique hotel wants to provide secure WiFi for staff and seamless, high-quality internet for guests. They need to comply with GDPR and want to encourage guests to follow their social media channels. How should they architect their WiFi deployment?

The solution requires a hybrid architecture serving two distinct user populations. First, implement two primary VLANs: VLAN 10 for staff and VLAN 20 for guests, with strict firewall rules preventing any cross-VLAN traffic. For the staff network, deploy an SSID named 'Staff_Secure' using WPA2/3-Enterprise (802.1X). Integrate a cloud-hosted RADIUS server with the hotel's Microsoft 365 or Azure AD tenant. Staff authenticate with their existing work email and password, gaining access to the hotel's property management system (PMS) and back-office applications. For the guest network, deploy an SSID named 'Hotel_Guest_WiFi' using a dynamic PSK model. At check-in, the PMS automatically generates a unique PSK for each guest, valid only for the duration of their stay, and prints it on the keycard holder. When the guest connects and enters this PSK, they are redirected to a Purple captive portal. The portal presents options to authenticate via Facebook, Instagram, or email form, captures marketing consent in compliance with GDPR, and displays the hotel's branding. Post-stay, the captured email list is used for targeted re-engagement campaigns.

A national retail chain with 150 stores needs to provide in-store WiFi for customers and for staff using handheld inventory scanners. Their PCI DSS QSA has flagged the current flat network as a compliance risk. How should they redesign their network architecture?

PCI DSS compliance demands strict network segmentation as its foundational requirement. The redesign implements three VLANs across all 150 sites: VLAN 10 (Corporate/POS) for point-of-sale terminals and back-office computers, VLAN 20 (Staff_Tools) for handheld inventory scanners and tablets, and VLAN 30 (Public_Guest) for customer WiFi. The POS network (VLAN 10) is wired-only with no WiFi access permitted, satisfying the PCI DSS requirement to isolate cardholder data environments. The Staff_Tools network uses WPA2/3-Enterprise (802.1X) with EAP-TLS certificate-based authentication. Each handheld scanner is issued a unique device certificate from an internal PKI, managed via MDM. This ensures that only authorised, managed devices can access the inventory system, and any lost or stolen device can have its certificate instantly revoked. The Public_Guest network uses an Open SSID with a Purple captive portal. Customers authenticate via email or social login, and the Purple platform provides location analytics, measuring dwell time by department, visit frequency, and campaign attribution. This data is fed into the marketing team's CRM for targeted promotions.

Análisis de escenarios

Q1. A large conference centre is hosting a 3-day technology event with 5,000 attendees. The event organisers want to provide free WiFi to all attendees and also want to be able to send a post-event survey to everyone who connected. What authentication model would you recommend, and what specific configuration would you implement?

💡 Sugerencia:Consider the scale, the temporary nature of the users, the operational capacity of the venue team, and the specific business objective of capturing contact data for post-event communication.

Mostrar enfoque recomendado

The correct recommendation is an Open WiFi network with a Captive Portal. At 5,000 users, any form of password management—whether distributing a PSK or creating individual accounts—is operationally unmanageable. An Open network provides the required frictionless access. The captive portal is the critical component for meeting the business objective: configure it to require a valid email address for access, with a clearly worded GDPR-compliant consent checkbox for post-event communications. This provides the contact list for the survey. The portal should also display the event branding and terms of use. The network should be on a completely isolated VLAN with bandwidth management policies to ensure fair usage across 5,000 concurrent users. Purple's platform would handle the captive portal, data capture, and analytics, providing the event organisers with real-time attendance data as a bonus.

Q2. Your organisation is implementing a BYOD (Bring Your Own Device) policy, allowing employees to access corporate email and internal applications from personal smartphones. Your CTO is concerned about unmanaged personal devices on the corporate network. How can 802.1X be configured to address this risk without blocking BYOD entirely?

💡 Sugerencia:Consider that 802.1X can do more than just validate a username and password—it can also assess the state of the connecting device before granting access.

Mostrar enfoque recomendado

The solution is to implement 802.1X with Network Access Control (NAC) or device posture checking capabilities. When an employee's personal device attempts to authenticate, the RADIUS server can be configured to perform a health check on the device before granting full access. This check can verify that the device has an up-to-date operating system, a screen lock enabled, and no signs of being jailbroken or rooted. Devices that pass the posture check are placed on the corporate VLAN with full access. Devices that fail are shunted to a quarantine VLAN with access only to a remediation portal that guides the user through the required security settings. This allows the organisation to embrace BYOD while enforcing a minimum security baseline. For the initial BYOD onboarding, a self-service portal that guides users through installing the required WiFi profile and accepting the MDM policy is essential for a smooth user experience.

Q3. A small accounting firm with 18 employees currently uses a single WPA2-PSK for their office WiFi. A recent security audit has flagged this as a risk, noting that three former employees still know the password. The firm uses Microsoft 365 but has no on-premise servers and no dedicated IT staff. What is the most pragmatic and cost-effective upgrade path?

💡 Sugerencia:The firm's existing Microsoft 365 subscription is a significant asset. Consider cloud-native solutions that eliminate the need for on-premise infrastructure.

Mostrar enfoque recomendado

The most pragmatic path is to implement 802.1X using a cloud-hosted RADIUS service integrated with the firm's existing Azure AD (Microsoft Entra ID) tenant, which is included in their Microsoft 365 subscription. Several vendors offer cloud RADIUS services (including those built into modern access point management platforms) that can authenticate against Azure AD without any on-premise server. The firm should replace or reconfigure their access points to use WPA2/3-Enterprise with PEAP-MSCHAPv2, pointing to the cloud RADIUS service. Employees then log in with their existing Microsoft 365 email and password. Immediately, the three former employees' access is revoked by disabling their Azure AD accounts—no password rotation required. The total additional cost is typically the cloud RADIUS service subscription, which for a firm of this size is modest. This provides a massive security upgrade with minimal capital expenditure and no requirement for on-site IT expertise.

Conclusiones clave

- ✓802.1X (WPA2/3-Enterprise) is the only defensible authentication model for corporate staff networks, providing individual accountability, dynamic per-session encryption keys, and instant access revocation via Active Directory integration.

- ✓PSK (Pre-Shared Key) is a pragmatic choice for small, controlled guest environments, but its shared, static nature makes it unsuitable for large-scale or high-security deployments without regular key rotation and supplementary controls.

- ✓Open WiFi provides zero link-layer encryption and should only be deployed as a launchpad for a captive portal; it must never be used for any network where user privacy or corporate data security is a concern.

- ✓Network segmentation via VLANs is the non-negotiable foundation of any multi-use WiFi architecture—guest, staff, and POS traffic must be isolated from each other, and this is a hard requirement for PCI DSS compliance.

- ✓A captive portal is a business control, not a security control—it creates legal agreements, captures marketing data, enforces acceptable use policies, and provides analytics, but it does not encrypt WiFi traffic.

- ✓The right authentication model is determined by user type (staff vs. guests), compliance obligations (PCI DSS, GDPR), existing identity infrastructure (Active Directory/Azure AD), and expected scale of concurrent users.

- ✓Purple's platform is authentication-agnostic, integrating with all three models to provide a best-in-class captive portal, visitor analytics, and engagement capabilities that transform guest WiFi from a cost centre into a strategic business asset.