802.1X vs PSK vs Open WiFi: Qual Método de Autenticação é o Certo para Você?

This guide provides a definitive, vendor-neutral comparison of the three primary WiFi authentication methods—802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK), and Open WiFi—tailored for IT managers, network architects, and CTOs in hospitality, retail, events, and the public sector. It cuts through technical complexity to deliver actionable deployment guidance, real-world case studies, and a clear decision framework for securing both staff and guest networks. Understanding which authentication model to deploy is not merely a technical choice; it is a strategic business decision with direct implications for security posture, regulatory compliance, operational efficiency, and the ability to extract commercial value from your WiFi infrastructure.

- Resumo Executivo

- Análise Técnica Aprofundada

- 802.1X: O Padrão Corporativo

- PSK: O Segredo Compartilhado

- Open WiFi: O Gateway Sem Atrito

- Guia de Implantação

- Implantando 802.1X para WiFi da Equipe

- Implantando PSK ou Open WiFi com um Captive Portal para Visitantes

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

- Referências

Resumo Executivo

Para qualquer empresa moderna, local ou organização do setor público, a escolha do método de autenticação WiFi é uma decisão fundamental com consequências de longo alcance para a segurança, a experiência do usuário e a sobrecarga operacional. Este guia fornece uma comparação direta e prática dos três principais modelos de autenticação: 802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK) e Open WiFi. Deixamos o jargão técnico de lado para oferecer orientações práticas para gerentes de TI, arquitetos de rede e CTOs. A tese central é esta: não existe um único "melhor" método, apenas o método "certo" para um caso de uso específico. O 802.1X oferece o padrão-ouro em segurança para a equipe corporativa ao se integrar à infraestrutura de identidade existente, mas ao custo da complexidade. As redes PSK e Open, quando combinadas com um Captive Portal, fornecem o acesso flexível e escalável necessário para visitantes, transformando uma comodidade básica em uma ferramenta poderosa para análise de dados e engajamento de usuários. Esta referência o capacitará a tomar uma decisão informada e estratégica que se alinhe ao perfil de risco, aos requisitos de conformidade (como PCI DSS e GDPR) e aos objetivos de negócios da sua organização, garantindo que sua rede WiFi seja um ativo seguro, confiável e valioso.

{{asset:802_1x_vs_psk_vs_open_wifi_which_authentication_method_is_right_for_you__podcast.mp3}}

Análise Técnica Aprofundada

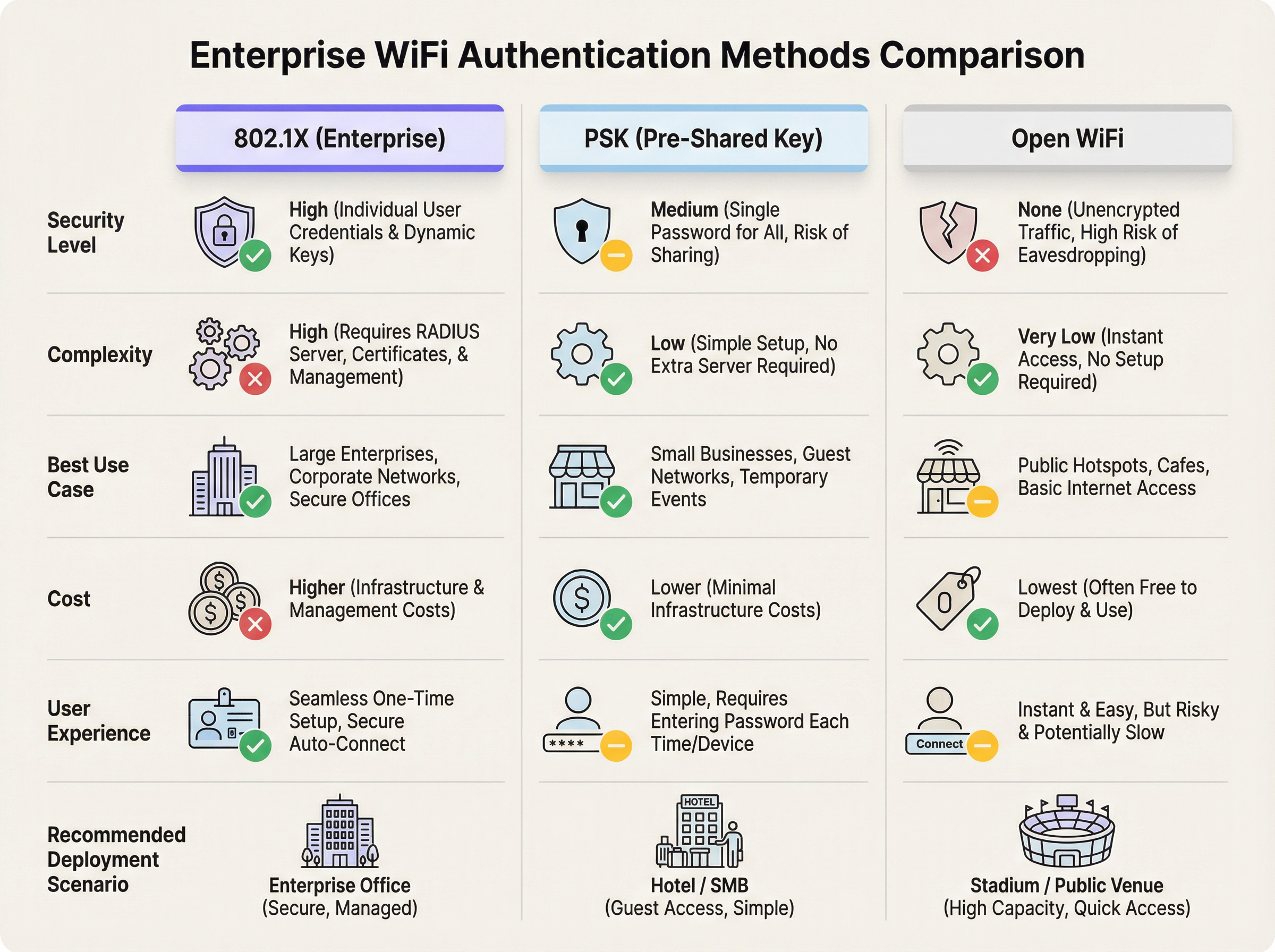

Entender as diferenças arquitetônicas entre 802.1X, PSK e Open WiFi é crucial para tomar uma decisão informada. Cada método opera de forma diferente em um nível fundamental, oferecendo compensações distintas entre segurança, complexidade e experiência do usuário.

802.1X: O Padrão Corporativo

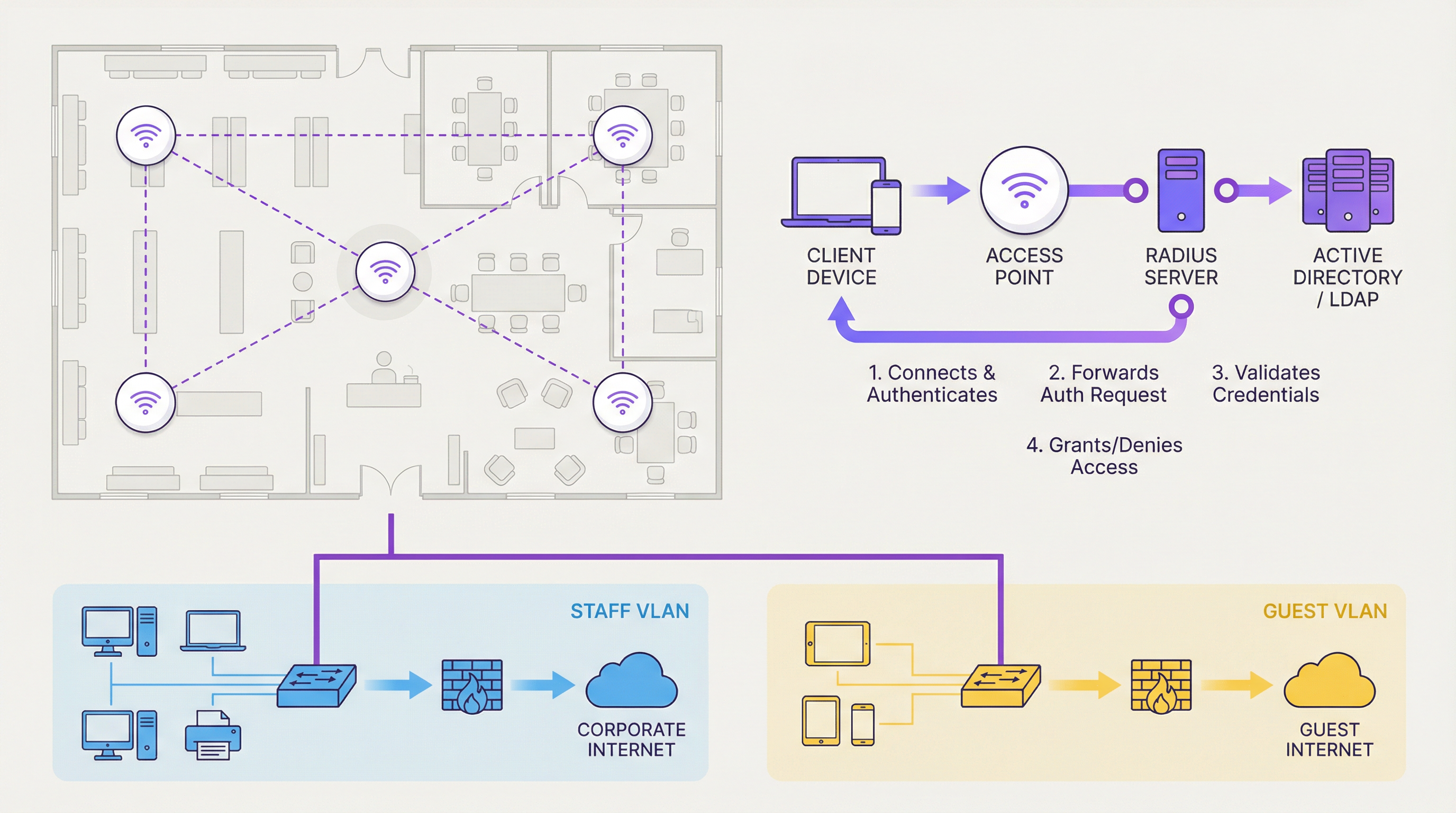

O padrão IEEE 802.1X é um framework de controle de acesso à rede baseado em porta (PNAC). Não é um método de criptografia em si, mas sim um framework de autenticação que permite protocolos de criptografia robustos como WPA2 e WPA3-Enterprise. Sua arquitetura baseia-se em três componentes principais: o Suplicante (o dispositivo cliente solicitando acesso), o Autenticador (o ponto de acesso WiFi atuando como controlador de acesso) e o Servidor de Autenticação (um servidor RADIUS centralizado que valida as credenciais).

Quando um usuário tenta se conectar, o suplicante apresenta as credenciais ao autenticador. O AP não valida essas credenciais por si só; em vez disso, ele encapsula a solicitação no Extensible Authentication Protocol (EAP) e a encaminha para o servidor RADIUS. Esse servidor verifica as credenciais em um banco de dados de identidade central — normalmente Microsoft Active Directory, LDAP ou um provedor de identidade baseado em nuvem. Se válidas, o servidor RADIUS emite uma mensagem "Access-Accept", a porta é aberta e uma chave de criptografia exclusiva por sessão é gerada dinamicamente para aquele usuário específico. Essa geração de chave por usuário é o que torna o 802.1X fundamentalmente mais seguro do que qualquer modelo de chave compartilhada: mesmo que a sessão de um usuário seja comprometida, o tráfego de nenhum outro usuário estará em risco.

A implicação prática para os gerentes de TI é significativa. Quando um funcionário deixa a organização, a desativação de sua conta no Active Directory revoga instantânea e automaticamente seu acesso à rede em todos os locais e pontos de acesso. Sem rotação manual de chaves, sem precisar rastrear dispositivos. Esse nível de responsabilidade individual é o que torna o 802.1X a única escolha defensável para redes de equipes corporativas em qualquer organização com obrigações significativas de segurança ou conformidade.

PSK: O Segredo Compartilhado

A autenticação Pre-Shared Key é um modelo consideravelmente mais simples. Uma única senha alfanumérica é configurada tanto no ponto de acesso quanto em todos os dispositivos clientes. Quando um dispositivo se conecta, ele executa um 4-Way Handshake criptográfico com o AP para provar o conhecimento da chave compartilhada. Se for bem-sucedido, o acesso é concedido.

A simplicidade é atraente, mas as limitações de segurança são substanciais em um contexto corporativo. A principal fraqueza é a natureza estática e compartilhada da chave. Não há responsabilidade individual; qualquer pessoa que saiba a senha tem acesso. Revogar o acesso de um único usuário exige alterar a chave no AP e reconfigurar todos os dispositivos autorizados — um pesadelo logístico em escala. Além disso, uma chave comprometida permite que um invasor que tenha capturado o handshake inicial descriptografe o tráfego de outros usuários na mesma rede. O protocolo Simultaneous Authentication of Equals (SAE) do padrão WPA3 fortalece significativamente o PSK contra ataques de dicionário offline, mas o risco fundamental de um segredo estático e compartilhado permanece.

Open WiFi: O Gateway Sem Atrito

Uma rede Open não possui autenticação nem criptografia na camada de enlace. Todo o tráfego entre o cliente e o ponto de acesso é transmitido em texto simples, tornando trivialmente fácil para qualquer invasor dentro do alcance do rádio interceptar e ler dados — um clássico ataque man-in-the-middle. O Open WiFi nunca deve ser usado em nenhuma rede onde a privacidade do usuário seja esperada. Seu único caso de uso profissional válido é como plataforma de lançamento para um Captive Portal, que fornece autenticação e aplicação de políticas em uma camada superior da pilha de rede, transformando uma vulnerabilidade de segurança em um ativo gerenciado e comercialmente valioso.

A tabela abaixo resume as principais compensações entre os três modelos:

| Dimensão | 802.1X (WPA2/3-Enterprise) | PSK (WPA2/3-Personal) | Open WiFi |

|---|---|---|---|

| Nível de Segurança | Alto — chaves individuais e dinâmicas | Médio — chave estática e compartilhada | Nenhum — tráfego não criptografado |

| Complexidade de Implantação | Alta — RADIUS, certificados, AD | Baixa — senha única | Muito Baixa — sem configuração |

| Experiência do Usuário | Perfeita após o onboarding | Entrada simples de senha | Instantânea, sem atrito |

| Responsabilidade Individual | Sim — credenciais por usuário | Não — chave compartilhada | Não — sem credenciais |

| Revogação de Acesso | Instantânea via desativação de conta AD | Requer rotação completa da chave | N/A |

| Adequação de Conformidade | PCI DSS, GDPR, HIPAA | Limitada | Inadequada sem portal |

| Caso de Uso Ideal | Equipe corporativa, dispositivos gerenciados | Pequenas redes de visitantes, PMEs | Acesso público em larga escala |

| Integração Purple | Camada de analytics, suporte RADIUS | Captive Portal, captura de dados | Captive Portal, analytics completo |

Guia de Implantação

Traduzir a teoria em prática requer uma compreensão clara das etapas de implantação e das decisões arquitetônicas para cada modelo.

Implantando 802.1X para WiFi da Equipe

O primeiro pré-requisito é um servidor RADIUS. Pode ser um servidor dedicado executando FreeRADIUS, a função Network Policy Server (NPS) no Windows Server ou — cada vez mais comum — um serviço RADIUS hospedado na nuvem que elimina a necessidade de infraestrutura local. Você também precisa de um armazenamento de identidade (Active Directory, Azure AD ou Google Workspace) que o servidor RADIUS possa consultar.

A escolha do tipo de EAP é a próxima decisão crítica. O EAP-TLS, que usa certificados digitais tanto no servidor quanto em cada dispositivo cliente, fornece a segurança mais forte, mas requer uma Infraestrutura de Chave Pública (PKI) e adiciona sobrecarga administrativa. O PEAP-MSCHAPv2, que requer apenas um certificado no lado do servidor e usa nomes de usuário e senhas padrão para os clientes, é a escolha mais comum para organizações sem uma PKI madura. Para dispositivos gerenciados corporativamente, uma plataforma de Mobile Device Management (MDM) ou Group Policy (GPO) pode enviar automaticamente o perfil WiFi e os certificados, tornando a experiência do usuário final totalmente perfeita. Para cenários BYOD, um portal de onboarding de autoatendimento é essencial.

Implantando PSK ou Open WiFi com um Captive Portal para Visitantes

O passo mais importante é a segmentação de rede. O tráfego de visitantes deve ser isolado da rede corporativa usando VLANs e regras de firewall, com o tráfego de visitantes roteado diretamente para a internet e bloqueado de acessar quaisquer recursos internos. Isso é inegociável e é um pré-requisito para a conformidade com o PCI DSS.

A escolha entre uma camada base Open ou PSK depende do contexto do local. Para um hotel, um PSK dinâmico gerado por visitante no check-in fornece uma primeira camada útil de controle de acesso. Para um estádio ou ambiente de varejo, uma rede Open maximiza a acessibilidade. Em ambos os casos, o Captive Portal — onde a plataforma da Purple entrega seu valor principal — é onde ocorrem a autenticação, a captura de dados, a aplicação de políticas e o engajamento do usuário. Dentro da Purple, você pode configurar a autenticação via e-mail, login social ou códigos de acesso patrocinados, definir limites de largura de banda e durações de sessão, e aplicar termos e condições em conformidade com o GDPR.

Melhores Práticas

A segmentação de rede é a prática de segurança mais importante para qualquer ambiente WiFi multiusuário. O tráfego de visitantes e da equipe nunca deve compartilhar uma VLAN. Além da segmentação, as organizações devem adotar o WPA3 em todas as novas implantações de hardware, pois ele fornece melhorias significativas de segurança em relação ao WPA2 para os modos Enterprise e Personal. Para implantações PSK que ainda não podem ser migradas para 802.1X, a rotação de chaves deve ser aplicada em um cronograma regular — no mínimo trimestralmente, e imediatamente após qualquer suspeita de comprometimento ou saída de funcionário.

Para redes de visitantes, o Captive Portal deve ser tratado como um ativo estratégico, não apenas uma formalidade legal. Os dados coletados por meio de um portal bem projetado — dados demográficos dos visitantes, frequência de retorno, tempo de permanência, tipo de dispositivo — fornecem inteligência acionável para as equipes de marketing, operações e gestão do local. A transparência com os usuários sobre a coleta de dados é tanto uma obrigação legal sob o GDPR quanto uma melhor prática para a construção de confiança; seu portal deve ter um link claro para uma política de privacidade e, para redes Open, aconselhar os usuários a empregar uma VPN para transações sensíveis.

Solução de Problemas e Mitigação de Riscos

O modo de falha mais comum em implantações 802.1X é uma configuração incorreta entre o ponto de acesso e o servidor RADIUS — normalmente um endereço IP incorreto, porta UDP errada (1812 para autenticação, 1813 para accounting) ou segredo compartilhado incompatível. Os logs do servidor RADIUS são a primeira ferramenta de diagnóstico; eles fornecem motivos detalhados de rejeição que identificam o problema. Falhas relacionadas a certificados — certificados expirados, Autoridades Certificadoras não confiáveis ou Subject Alternative Names incorretos — são a segunda causa mais frequente de interrupções do 802.1X e exigem um processo disciplinado de gerenciamento do ciclo de vida de certificados.

Para ambientes PSK, o principal risco é o vazamento de credenciais. A estratégia de mitigação é tratar o PSK como um código de acesso com tempo limitado, em vez de uma senha permanente. Plataformas como a Purple podem automatizar isso gerando códigos exclusivos e com limite de tempo para cada visitante ou sessão, reduzindo drasticamente a superfície de risco. Para redes Open, o risco de interceptação é inerente e não pode ser eliminado na camada de rede; o Captive Portal deve comunicar isso explicitamente aos usuários, e a organização deve garantir que seus próprios sistemas internos não sejam acessíveis a partir da VLAN de visitantes sob nenhuma circunstância.

A alta disponibilidade do servidor RADIUS é uma preocupação operacional crítica. Em um ambiente 802.1X, se o servidor RADIUS estiver inacessível, nenhuma nova autenticação poderá ser bem-sucedida. Servidores RADIUS redundantes com failover automático ou um serviço RADIUS hospedado na nuvem com um SLA forte são essenciais para qualquer implantação em produção.

ROI e Impacto nos Negócios

O retorno sobre o investimento da escolha do modelo de autenticação certo se manifesta em várias dimensões. Para 802.1X em redes de equipe, o principal impulsionador do ROI é a mitigação de riscos. O custo médio de uma violação de dados no Reino Unido excede £ 3 milhões quando se contabilizam multas regulatórias, custos de remediação e danos à reputação. Ao eliminar credenciais compartilhadas e permitir a revogação instantânea de acesso, o 802.1X reduz drasticamente a superfície de ataque. O impulsionador secundário é a eficiência operacional: o provisionamento e desprovisionamento automatizados via integração com o Active Directory economizam um tempo administrativo significativo das equipes de TI em comparação com o gerenciamento manual de rotações de PSK ou listas de permissões de endereços MAC.

Para redes de visitantes com Captive Portals, o ROI é comercial. Um Captive Portal da Purple bem configurado transforma o WiFi de um centro de custos em um ativo gerador de receita. Uma rede de hotéis que captura endereços de e-mail de 60% de seus hóspedes pode construir um canal de marketing direto que vale dezenas de milhares de libras anualmente em reservas repetidas. Uma rede de varejo que entende quais departamentos da loja atraem os maiores tempos de permanência pode otimizar a colocação de produtos e a equipe. Um centro de conferências que pode demonstrar dados verificados de fluxo de pessoas para patrocinadores e expositores pode cobrar taxas premium por espaço físico. A rede WiFi, neste contexto, não é infraestrutura — é uma plataforma de coleta de dados e engajamento.

Referências

- Padrão IEEE 802.1X-2020, "Port-Based Network Access Control" — https://standards.ieee.org/ieee/802.1X/7345/

- Wi-Fi Alliance, "WPA3 Specification" — https://www.wi-fi.org/discover-wi-fi/security

- PCI Security Standards Council, "PCI DSS v4.0" — https://www.pcisecuritystandards.org/document_library/

- UK Information Commissioner's Office, "Guide to the UK GDPR" — https://ico.org.uk/for-organisations/guide-to-data-protection/guide-to-the-general-data-protection-regulation-gdpr/

- IETF RFC 2865, "Remote Authentication Dial In User Service (RADIUS)" — https://www.rfc-editor.org/rfc/rfc2865

Termos-Chave e Definições

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. In an 802.1X WiFi deployment, the RADIUS server is the central validation engine that checks user credentials against a directory service and instructs the access point to grant or deny access.

IT teams encounter RADIUS whenever troubleshooting 802.1X authentication failures. It is the component most likely to be the source of connectivity issues, and its logs are the primary diagnostic tool. Network architects must plan for RADIUS server redundancy, as its unavailability prevents all new 802.1X authentications.

EAP (Extensible Authentication Protocol)

An authentication framework used within 802.1X that supports multiple authentication methods. Common types include EAP-TLS (certificate-based, highest security), PEAP-MSCHAPv2 (username/password with server-side certificate), and EAP-TTLS. The choice of EAP type determines the client authentication experience and the infrastructure required.

Network architects must select an EAP type during the design phase of an 802.1X deployment. EAP-TLS is the gold standard but requires a PKI; PEAP-MSCHAPv2 is the pragmatic choice for most enterprise deployments. The wrong choice can result in poor user experience or inadequate security.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that creates isolated broadcast domains. Devices on different VLANs cannot communicate without traversing a router or Layer 3 switch, which can apply firewall rules to control and restrict that traffic.

VLANs are the foundational security tool for any multi-use WiFi environment. Separating guest, staff, and POS traffic onto distinct VLANs is the first and most critical step in protecting the corporate network and achieving PCI DSS compliance. IT managers should treat any flat network—where all WiFi traffic shares the same VLAN—as a critical security vulnerability.

Captive Portal

A web page that intercepts a user's first HTTP/HTTPS request upon connecting to a WiFi network and redirects them to a login or terms-acceptance page before granting broader internet access. It operates at Layer 7 of the OSI model, above the WiFi link layer.

For venue operators, the captive portal is the commercial interface of their guest WiFi. It is where legal terms are enforced, marketing consent is captured, user data is collected, and branding is displayed. Platforms like Purple provide sophisticated captive portal capabilities including social login, analytics, and CRM integration. Critically, a captive portal does not encrypt the underlying WiFi traffic.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for any organisation that stores, processes, or transmits cardholder data. It includes specific requirements for network segmentation, access control, and monitoring that directly govern WiFi architecture in retail and hospitality environments.

PCI DSS is the most common compliance driver for WiFi architecture decisions in retail and hospitality. Requirement 1 (network segmentation) and Requirement 7 (access control) are directly relevant to WiFi design. A QSA (Qualified Security Assessor) audit that finds guest or staff WiFi on the same network segment as POS systems will result in a critical finding.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the Wi-Fi Alliance's security certification programme, ratified in 2018. WPA3-Enterprise mandates 192-bit minimum strength security for sensitive environments. WPA3-Personal introduces Simultaneous Authentication of Equals (SAE), which replaces the 4-Way Handshake and provides forward secrecy, making offline dictionary attacks against captured handshakes infeasible.

CTOs and network architects should specify WPA3 support as a mandatory requirement in all new access point procurement. While WPA2 remains widely deployed and acceptable, WPA3 provides meaningful security improvements, particularly for PSK networks where the SAE protocol eliminates the risk of offline password cracking from captured handshakes.

Man-in-the-Middle (MitM) Attack

A cyberattack in which a malicious actor positions themselves between two communicating parties, intercepting and potentially altering the traffic without either party's knowledge. On an Open WiFi network, this attack is trivially easy to execute using widely available tools.

This is the primary threat model for Open WiFi networks and the reason they should never be used for sensitive communications. IT managers must assume that any traffic on an Open network is visible to other users on that network. The practical mitigation is user education and the promotion of VPN usage, combined with ensuring that all sensitive internal systems are inaccessible from the guest VLAN.

Active Directory (AD) / Azure AD

Microsoft's directory service for managing users, computers, and other resources within an organisation. It serves as the central identity store that RADIUS servers query to validate credentials in an 802.1X deployment. Azure AD is the cloud-hosted equivalent, used by organisations running Microsoft 365.

For the majority of enterprise organisations, Active Directory or Azure AD is the identity backbone that makes 802.1X practical. The integration between the RADIUS server and AD means that WiFi access management is fully automated: new employees get access when their AD account is created; departing employees lose access when their account is disabled. Network architects should confirm AD/Azure AD integration compatibility before selecting a RADIUS solution.

Estudos de Caso

A 200-room boutique hotel wants to provide secure WiFi for staff and seamless, high-quality internet for guests. They need to comply with GDPR and want to encourage guests to follow their social media channels. How should they architect their WiFi deployment?

The solution requires a hybrid architecture serving two distinct user populations. First, implement two primary VLANs: VLAN 10 for staff and VLAN 20 for guests, with strict firewall rules preventing any cross-VLAN traffic. For the staff network, deploy an SSID named 'Staff_Secure' using WPA2/3-Enterprise (802.1X). Integrate a cloud-hosted RADIUS server with the hotel's Microsoft 365 or Azure AD tenant. Staff authenticate with their existing work email and password, gaining access to the hotel's property management system (PMS) and back-office applications. For the guest network, deploy an SSID named 'Hotel_Guest_WiFi' using a dynamic PSK model. At check-in, the PMS automatically generates a unique PSK for each guest, valid only for the duration of their stay, and prints it on the keycard holder. When the guest connects and enters this PSK, they are redirected to a Purple captive portal. The portal presents options to authenticate via Facebook, Instagram, or email form, captures marketing consent in compliance with GDPR, and displays the hotel's branding. Post-stay, the captured email list is used for targeted re-engagement campaigns.

A national retail chain with 150 stores needs to provide in-store WiFi for customers and for staff using handheld inventory scanners. Their PCI DSS QSA has flagged the current flat network as a compliance risk. How should they redesign their network architecture?

PCI DSS compliance demands strict network segmentation as its foundational requirement. The redesign implements three VLANs across all 150 sites: VLAN 10 (Corporate/POS) for point-of-sale terminals and back-office computers, VLAN 20 (Staff_Tools) for handheld inventory scanners and tablets, and VLAN 30 (Public_Guest) for customer WiFi. The POS network (VLAN 10) is wired-only with no WiFi access permitted, satisfying the PCI DSS requirement to isolate cardholder data environments. The Staff_Tools network uses WPA2/3-Enterprise (802.1X) with EAP-TLS certificate-based authentication. Each handheld scanner is issued a unique device certificate from an internal PKI, managed via MDM. This ensures that only authorised, managed devices can access the inventory system, and any lost or stolen device can have its certificate instantly revoked. The Public_Guest network uses an Open SSID with a Purple captive portal. Customers authenticate via email or social login, and the Purple platform provides location analytics, measuring dwell time by department, visit frequency, and campaign attribution. This data is fed into the marketing team's CRM for targeted promotions.

Análise de Cenário

Q1. A large conference centre is hosting a 3-day technology event with 5,000 attendees. The event organisers want to provide free WiFi to all attendees and also want to be able to send a post-event survey to everyone who connected. What authentication model would you recommend, and what specific configuration would you implement?

💡 Dica:Consider the scale, the temporary nature of the users, the operational capacity of the venue team, and the specific business objective of capturing contact data for post-event communication.

Mostrar Abordagem Recomendada

The correct recommendation is an Open WiFi network with a Captive Portal. At 5,000 users, any form of password management—whether distributing a PSK or creating individual accounts—is operationally unmanageable. An Open network provides the required frictionless access. The captive portal is the critical component for meeting the business objective: configure it to require a valid email address for access, with a clearly worded GDPR-compliant consent checkbox for post-event communications. This provides the contact list for the survey. The portal should also display the event branding and terms of use. The network should be on a completely isolated VLAN with bandwidth management policies to ensure fair usage across 5,000 concurrent users. Purple's platform would handle the captive portal, data capture, and analytics, providing the event organisers with real-time attendance data as a bonus.

Q2. Your organisation is implementing a BYOD (Bring Your Own Device) policy, allowing employees to access corporate email and internal applications from personal smartphones. Your CTO is concerned about unmanaged personal devices on the corporate network. How can 802.1X be configured to address this risk without blocking BYOD entirely?

💡 Dica:Consider that 802.1X can do more than just validate a username and password—it can also assess the state of the connecting device before granting access.

Mostrar Abordagem Recomendada

The solution is to implement 802.1X with Network Access Control (NAC) or device posture checking capabilities. When an employee's personal device attempts to authenticate, the RADIUS server can be configured to perform a health check on the device before granting full access. This check can verify that the device has an up-to-date operating system, a screen lock enabled, and no signs of being jailbroken or rooted. Devices that pass the posture check are placed on the corporate VLAN with full access. Devices that fail are shunted to a quarantine VLAN with access only to a remediation portal that guides the user through the required security settings. This allows the organisation to embrace BYOD while enforcing a minimum security baseline. For the initial BYOD onboarding, a self-service portal that guides users through installing the required WiFi profile and accepting the MDM policy is essential for a smooth user experience.

Q3. A small accounting firm with 18 employees currently uses a single WPA2-PSK for their office WiFi. A recent security audit has flagged this as a risk, noting that three former employees still know the password. The firm uses Microsoft 365 but has no on-premise servers and no dedicated IT staff. What is the most pragmatic and cost-effective upgrade path?

💡 Dica:The firm's existing Microsoft 365 subscription is a significant asset. Consider cloud-native solutions that eliminate the need for on-premise infrastructure.

Mostrar Abordagem Recomendada

The most pragmatic path is to implement 802.1X using a cloud-hosted RADIUS service integrated with the firm's existing Azure AD (Microsoft Entra ID) tenant, which is included in their Microsoft 365 subscription. Several vendors offer cloud RADIUS services (including those built into modern access point management platforms) that can authenticate against Azure AD without any on-premise server. The firm should replace or reconfigure their access points to use WPA2/3-Enterprise with PEAP-MSCHAPv2, pointing to the cloud RADIUS service. Employees then log in with their existing Microsoft 365 email and password. Immediately, the three former employees' access is revoked by disabling their Azure AD accounts—no password rotation required. The total additional cost is typically the cloud RADIUS service subscription, which for a firm of this size is modest. This provides a massive security upgrade with minimal capital expenditure and no requirement for on-site IT expertise.

Principais Conclusões

- ✓802.1X (WPA2/3-Enterprise) is the only defensible authentication model for corporate staff networks, providing individual accountability, dynamic per-session encryption keys, and instant access revocation via Active Directory integration.

- ✓PSK (Pre-Shared Key) is a pragmatic choice for small, controlled guest environments, but its shared, static nature makes it unsuitable for large-scale or high-security deployments without regular key rotation and supplementary controls.

- ✓Open WiFi provides zero link-layer encryption and should only be deployed as a launchpad for a captive portal; it must never be used for any network where user privacy or corporate data security is a concern.

- ✓Network segmentation via VLANs is the non-negotiable foundation of any multi-use WiFi architecture—guest, staff, and POS traffic must be isolated from each other, and this is a hard requirement for PCI DSS compliance.

- ✓A captive portal is a business control, not a security control—it creates legal agreements, captures marketing data, enforces acceptable use policies, and provides analytics, but it does not encrypt WiFi traffic.

- ✓The right authentication model is determined by user type (staff vs. guests), compliance obligations (PCI DSS, GDPR), existing identity infrastructure (Active Directory/Azure AD), and expected scale of concurrent users.

- ✓Purple's platform is authentication-agnostic, integrating with all three models to provide a best-in-class captive portal, visitor analytics, and engagement capabilities that transform guest WiFi from a cost centre into a strategic business asset.