802.1X vs PSK vs Open WiFi: Qual è il metodo di autenticazione più adatto a te?

This guide provides a definitive, vendor-neutral comparison of the three primary WiFi authentication methods—802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK), and Open WiFi—tailored for IT managers, network architects, and CTOs in hospitality, retail, events, and the public sector. It cuts through technical complexity to deliver actionable deployment guidance, real-world case studies, and a clear decision framework for securing both staff and guest networks. Understanding which authentication model to deploy is not merely a technical choice; it is a strategic business decision with direct implications for security posture, regulatory compliance, operational efficiency, and the ability to extract commercial value from your WiFi infrastructure.

- Sintesi Esecutiva

- Approfondimento Tecnico

- 802.1X: Lo Standard Enterprise

- PSK: Il Segreto Condiviso

- Open WiFi: Il Gateway Senza Attriti

- Guida all'Implementazione

- Implementazione di 802.1X per il WiFi del Personale

- Implementazione di PSK o Open WiFi con un Captive Portal per gli Ospiti

- Best Practice

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto Aziendale

- Riferimenti

Sintesi Esecutiva

Per qualsiasi azienda moderna, struttura o organizzazione del settore pubblico, la scelta del metodo di autenticazione WiFi è una decisione fondamentale con conseguenze di vasta portata per la sicurezza, l'esperienza utente e i costi operativi. Questa guida fornisce un confronto diretto e pratico dei tre principali modelli di autenticazione: 802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK) e Open WiFi. Evitiamo il gergo tecnico per offrire indicazioni pratiche a responsabili IT, architetti di rete e CTO. La tesi centrale è questa: non esiste un singolo metodo "migliore", ma solo il metodo "giusto" per uno specifico caso d'uso. L'802.1X offre lo standard di eccellenza nella sicurezza per il personale aziendale integrandosi con l'infrastruttura di identità esistente, ma a costo di una maggiore complessità. Le reti PSK e Open, se integrate con un Captive Portal, forniscono l'accesso flessibile e scalabile richiesto per gli ospiti, trasformando un servizio di base in un potente strumento per l'analisi dei dati e il coinvolgimento degli utenti. Questa risorsa ti fornirà gli strumenti per prendere una decisione informata e strategica in linea con il profilo di rischio della tua organizzazione, i requisiti di conformità (come PCI DSS e GDPR) e gli obiettivi aziendali, assicurando che la tua rete WiFi sia un asset sicuro, affidabile e di valore.

{{asset:802_1x_vs_psk_vs_open_wifi_which_authentication_method_is_right_for_you__podcast.mp3}}

Approfondimento Tecnico

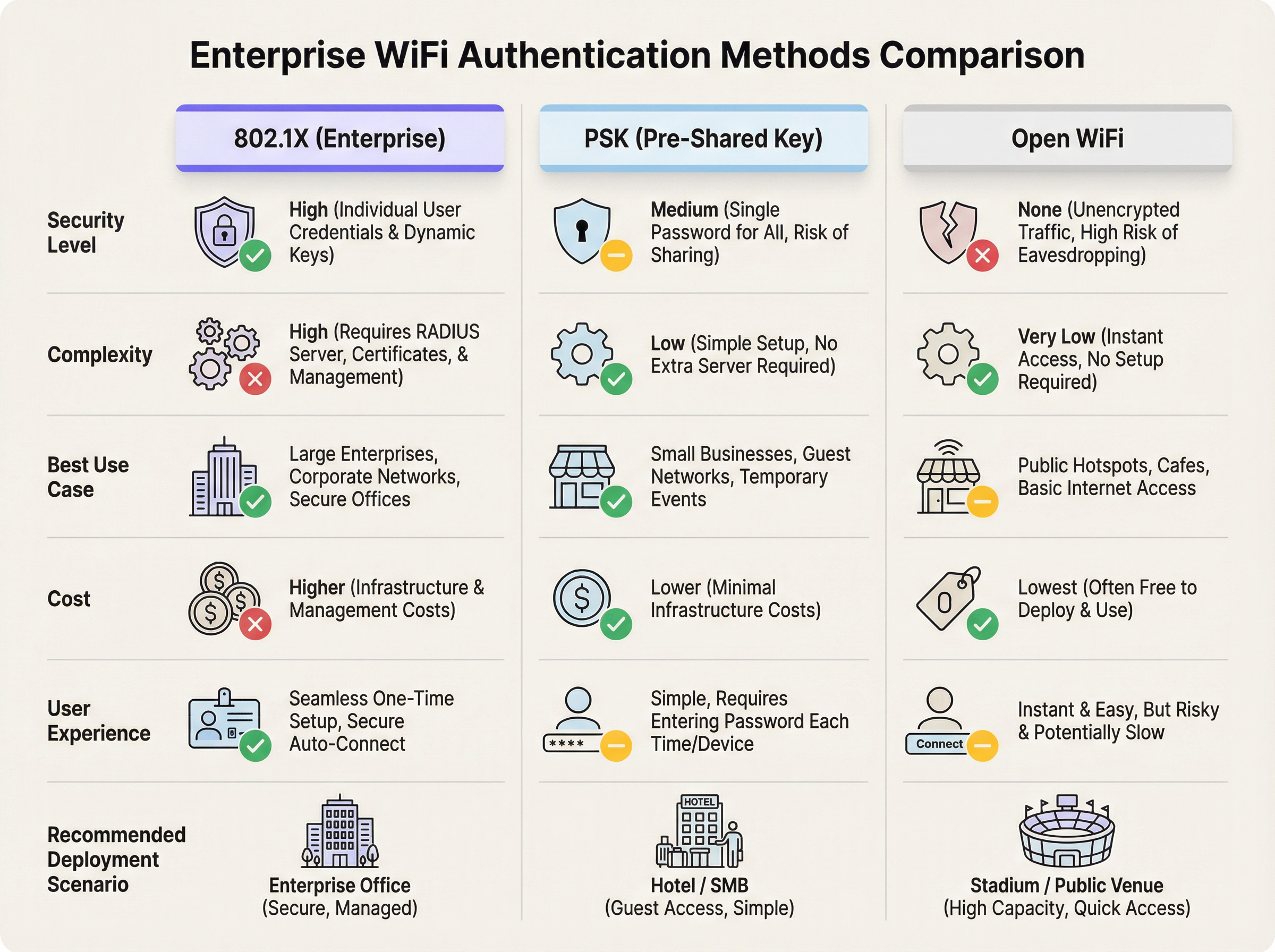

Comprendere le differenze architetturali tra 802.1X, PSK e Open WiFi è fondamentale per prendere una decisione informata. Ogni metodo opera in modo diverso a livello fondamentale, offrendo compromessi distinti tra sicurezza, complessità ed esperienza utente.

802.1X: Lo Standard Enterprise

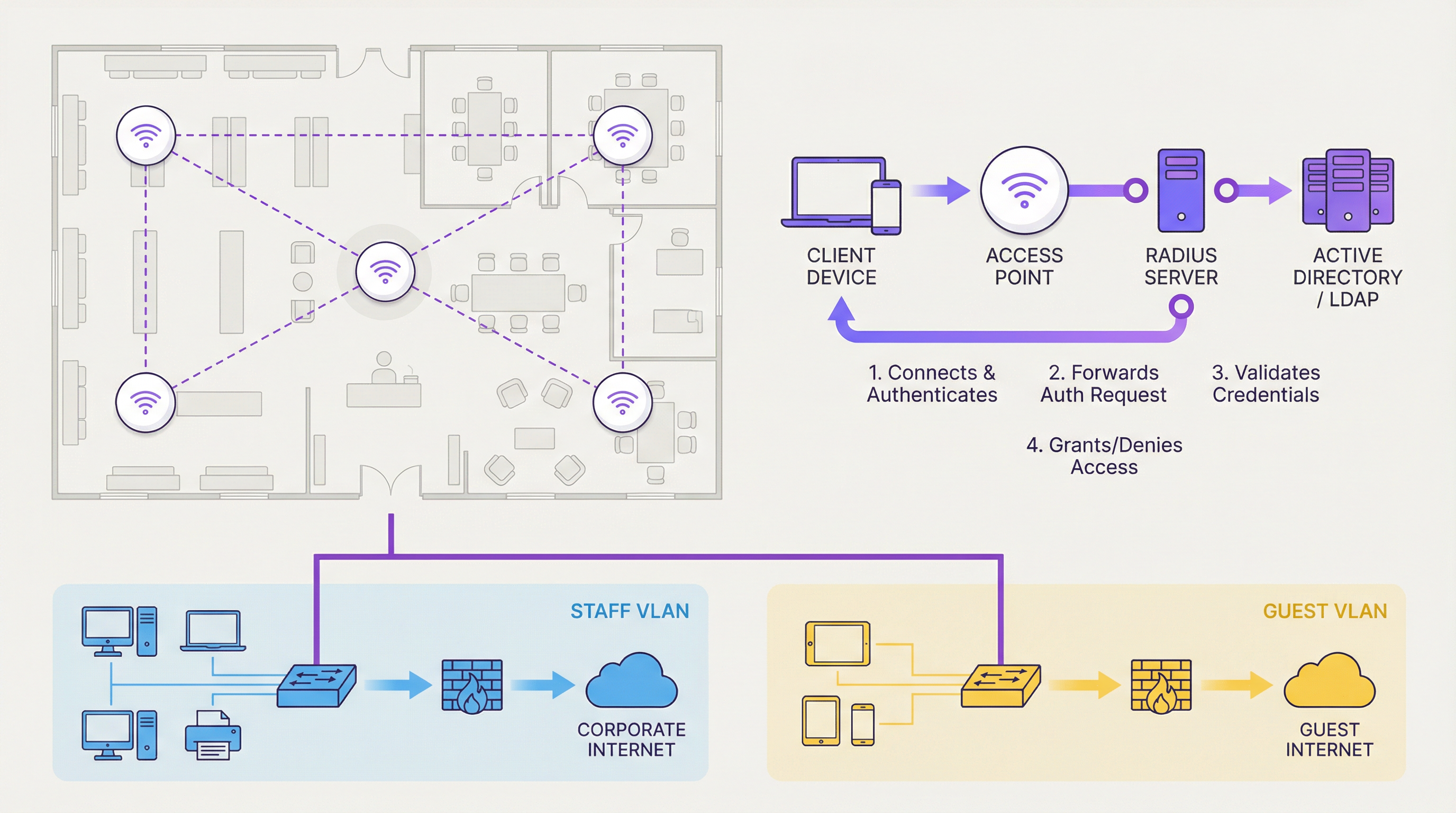

Lo standard IEEE 802.1X è un framework di controllo degli accessi di rete basato su porta (PNAC). Non è un metodo di crittografia in sé, ma piuttosto un framework di autenticazione che abilita protocolli di crittografia robusti come WPA2 e WPA3-Enterprise. La sua architettura si basa su tre componenti principali: il Supplicant (il dispositivo client che richiede l'accesso), l'Authenticator (l'access point WiFi che funge da gatekeeper) e l'Authentication Server (un server RADIUS centralizzato che convalida le credenziali).

Quando un utente tenta di connettersi, il supplicant presenta le credenziali all'authenticator. L'AP non convalida queste credenziali da solo; incapsula invece la richiesta all'interno dell'Extensible Authentication Protocol (EAP) e la inoltra al server RADIUS. Tale server verifica le credenziali rispetto a un database di identità centrale, in genere Microsoft Active Directory, LDAP o un provider di identità basato su cloud. Se valide, il server RADIUS emette un messaggio di "Access-Accept", la porta viene aperta e viene generata dinamicamente una chiave di crittografia univoca per sessione per quello specifico utente. Questa generazione di chiavi per utente è ciò che rende l'802.1X fondamentalmente più sicuro di qualsiasi modello a chiave condivisa: anche se la sessione di un utente viene compromessa, il traffico di nessun altro utente è a rischio.

L'implicazione pratica per i responsabili IT è significativa. Quando un dipendente lascia l'organizzazione, la disabilitazione del suo account Active Directory revoca istantaneamente e automaticamente il suo accesso alla rete in ogni sede e su ogni access point. Nessuna rotazione manuale delle chiavi, nessuna ricerca dei dispositivi. Questo livello di responsabilità individuale è ciò che rende l'802.1X l'unica scelta difendibile per le reti del personale aziendale in qualsiasi organizzazione con significativi obblighi di sicurezza o conformità.

PSK: Il Segreto Condiviso

L'autenticazione Pre-Shared Key è un modello notevolmente più semplice. Una singola passphrase alfanumerica è configurata sia sull'access point che su tutti i dispositivi client. Quando un dispositivo si connette, esegue un 4-Way Handshake crittografico con l'AP per dimostrare la conoscenza della chiave condivisa. In caso di successo, l'accesso viene concesso.

La semplicità è allettante, ma le limitazioni di sicurezza sono sostanziali in un contesto enterprise. La debolezza principale è la natura statica e condivisa della chiave. Non c'è responsabilità individuale; chiunque conosca la password ha accesso. Revocare l'accesso a un singolo utente richiede la modifica della chiave sull'AP e la riconfigurazione di ogni dispositivo autorizzato: un incubo logistico su larga scala. Inoltre, una chiave compromessa consente a un utente malintenzionato che ha catturato l'handshake iniziale di decrittografare il traffico di altri utenti sulla stessa rete. Il protocollo Simultaneous Authentication of Equals (SAE) dello standard WPA3 rafforza significativamente la PSK contro gli attacchi a dizionario offline, ma il rischio fondamentale di un segreto condiviso e statico rimane.

Open WiFi: Il Gateway Senza Attriti

Una rete Open non prevede alcuna autenticazione e nessuna crittografia a livello di collegamento. Tutto il traffico tra il client e l'access point viene trasmesso in chiaro, rendendo estremamente facile per qualsiasi utente malintenzionato nel raggio radio intercettare e leggere i dati: un classico attacco man-in-the-middle. L'Open WiFi non dovrebbe mai essere utilizzato per alcuna rete in cui è prevista la privacy dell'utente. Il suo unico caso d'uso professionale valido è come trampolino di lancio per un Captive Portal, che fornisce autenticazione e applicazione delle policy a un livello superiore dello stack di rete, trasformando una vulnerabilità di sicurezza in un asset gestito e di valore commerciale.

La tabella seguente riassume i principali compromessi tra tutti e tre i modelli:

| Dimensione | 802.1X (WPA2/3-Enterprise) | PSK (WPA2/3-Personal) | Open WiFi |

|---|---|---|---|

| Livello di Sicurezza | Alto — chiavi individuali e dinamiche | Medio — chiave condivisa e statica | Nessuno — traffico non crittografato |

| Complessità di Implementazione | Alta — RADIUS, certificati, AD | Bassa — singola passphrase | Molto Bassa — nessuna configurazione |

| Esperienza Utente | Fluida dopo l'onboarding | Semplice inserimento della password | Istantanea, senza attriti |

| Responsabilità Individuale | Sì — credenziali per utente | No — chiave condivisa | No — nessuna credenziale |

| Revoca dell'Accesso | Istantanea tramite disabilitazione account AD | Richiede rotazione completa della chiave | N/D |

| Idoneità alla Conformità | PCI DSS, GDPR, HIPAA | Limitata | Non idonea senza portale |

| Caso d'Uso Ideale | Personale aziendale, dispositivi gestiti | Piccole reti per ospiti, PMI | Accesso pubblico su larga scala |

| Integrazione Purple | Overlay di analisi, supporto RADIUS | Captive Portal, acquisizione dati | Captive Portal, analisi complete |

Guida all'Implementazione

Tradurre la teoria in pratica richiede una chiara comprensione dei passaggi di implementazione e delle decisioni architetturali per ciascun modello.

Implementazione di 802.1X per il WiFi del Personale

Il primo prerequisito è un server RADIUS. Questo può essere un server dedicato che esegue FreeRADIUS, il ruolo Network Policy Server (NPS) in Windows Server o, sempre più comunemente, un servizio RADIUS ospitato in cloud che elimina la necessità di un'infrastruttura on-premise. È inoltre necessario un archivio di identità (Active Directory, Azure AD o Google Workspace) che il server RADIUS possa interrogare.

La scelta del tipo di EAP è la successiva decisione critica. L'EAP-TLS, che utilizza certificati digitali sia sul server che su ogni dispositivo client, fornisce la massima sicurezza ma richiede un'infrastruttura a chiave pubblica (PKI) e aggiunge oneri amministrativi. Il PEAP-MSCHAPv2, che richiede solo un certificato lato server e utilizza nomi utente e password standard per i client, è la scelta più comune per le organizzazioni senza una PKI matura. Per i dispositivi gestiti dall'azienda, una piattaforma di Mobile Device Management (MDM) o una Group Policy (GPO) può distribuire automaticamente il profilo WiFi e i certificati, rendendo l'esperienza dell'utente finale completamente fluida. Per gli scenari BYOD, un portale di onboarding self-service è essenziale.

Implementazione di PSK o Open WiFi con un Captive Portal per gli Ospiti

Il passaggio in assoluto più importante è la segmentazione della rete. Il traffico degli ospiti deve essere isolato dalla rete aziendale utilizzando VLAN e regole firewall, con il traffico degli ospiti instradato direttamente verso Internet e bloccato dal raggiungere qualsiasi risorsa interna. Questo non è negoziabile ed è un prerequisito per la conformità PCI DSS.

La scelta tra un livello base Open o PSK dipende dal contesto della struttura. Per un hotel, una PSK dinamica generata per ogni ospite al momento del check-in fornisce un utile primo livello di controllo degli accessi. Per uno stadio o un ambiente retail, una rete Open massimizza l'accessibilità. In entrambi i casi, il Captive Portal, dove la piattaforma Purple esprime il suo valore principale, è il luogo in cui avvengono l'autenticazione, l'acquisizione dei dati, l'applicazione delle policy e il coinvolgimento degli utenti. All'interno di Purple, è possibile configurare l'autenticazione tramite e-mail, social login o codici di accesso sponsorizzati, impostare limiti di larghezza di banda e durate delle sessioni e applicare termini e condizioni conformi al GDPR.

Best Practice

La segmentazione della rete è la pratica di sicurezza in assoluto più importante per qualsiasi ambiente WiFi multiutente. Il traffico degli ospiti e del personale non deve mai condividere una VLAN. Oltre alla segmentazione, le organizzazioni dovrebbero adottare WPA3 su tutte le nuove implementazioni hardware, poiché fornisce miglioramenti di sicurezza significativi rispetto a WPA2 sia per le modalità Enterprise che Personal. Per le implementazioni PSK che non possono ancora essere migrate a 802.1X, la rotazione delle chiavi dovrebbe essere applicata regolarmente: come minimo trimestralmente e immediatamente in caso di sospetta compromissione o partenza del personale.

Per le reti degli ospiti, il Captive Portal dovrebbe essere trattato come un asset strategico, non semplicemente come una formalità legale. I dati raccolti attraverso un portale ben progettato (dati demografici dei visitatori, frequenza delle visite di ritorno, tempo di permanenza, tipo di dispositivo) forniscono informazioni utili per i team di marketing, operations e gestione della struttura. La trasparenza con gli utenti in merito alla raccolta dei dati è sia un obbligo legale ai sensi del GDPR sia una best practice per creare fiducia; il tuo portale dovrebbe collegarsi chiaramente a un'informativa sulla privacy e, per le reti Open, consigliare agli utenti di impiegare una VPN per le transazioni sensibili.

Risoluzione dei Problemi e Mitigazione dei Rischi

La modalità di errore più comune nelle implementazioni 802.1X è un'errata configurazione tra l'access point e il server RADIUS: in genere un indirizzo IP errato, una porta UDP sbagliata (1812 per l'autenticazione, 1813 per l'accounting) o un segreto condiviso non corrispondente. I log del server RADIUS sono il primo strumento diagnostico; forniscono motivi di rifiuto dettagliati che individuano il problema. Gli errori relativi ai certificati (certificati scaduti, Certificate Authority non attendibili o Subject Alternative Names errati) sono la seconda causa più frequente di interruzioni 802.1X e richiedono un processo disciplinato di gestione del ciclo di vita dei certificati.

Per gli ambienti PSK, il rischio principale è la fuga di credenziali. La strategia di mitigazione consiste nel trattare la PSK come un codice di accesso a tempo limitato piuttosto che come una password permanente. Piattaforme come Purple possono automatizzare questo processo generando codici univoci e a tempo per ogni ospite o sessione, riducendo drasticamente la superficie di rischio. Per le reti Open, il rischio di intercettazione è intrinseco e non può essere eliminato a livello di rete; il Captive Portal dovrebbe comunicarlo esplicitamente agli utenti e l'organizzazione dovrebbe garantire che i propri sistemi interni non siano accessibili dalla VLAN degli ospiti in nessuna circostanza.

L'alta disponibilità del server RADIUS è una preoccupazione operativa critica. In un ambiente 802.1X, se il server RADIUS è irraggiungibile, nessuna nuova autenticazione può avere successo. Server RADIUS ridondanti con failover automatico, o un servizio RADIUS ospitato in cloud con un solido SLA, sono essenziali per qualsiasi implementazione in produzione.

ROI e Impatto Aziendale

Il ritorno sull'investimento derivante dalla scelta del giusto modello di autenticazione si manifesta in molteplici dimensioni. Per l'802.1X sulle reti del personale, il principale driver del ROI è la mitigazione del rischio. Il costo medio di una violazione dei dati nel Regno Unito supera i 3 milioni di sterline se si considerano le sanzioni normative, i costi di ripristino e i danni alla reputazione. Eliminando le credenziali condivise e consentendo la revoca istantanea dell'accesso, l'802.1X riduce drasticamente la superficie di attacco. Il driver secondario è l'efficienza operativa: il provisioning e il de-provisioning automatizzati tramite l'integrazione con Active Directory fanno risparmiare ai team IT molto tempo amministrativo rispetto alla gestione manuale delle rotazioni PSK o delle whitelist di indirizzi MAC.

Per le reti degli ospiti con Captive Portal, il ROI è commerciale. Un Captive Portal Purple ben configurato trasforma il WiFi da centro di costo a un asset che genera entrate. Una catena alberghiera che acquisisce gli indirizzi e-mail del 60% dei suoi ospiti può costruire un canale di marketing diretto del valore di decine di migliaia di sterline all'anno in prenotazioni ripetute. Una catena di vendita al dettaglio che comprende quali reparti del negozio attraggono i tempi di permanenza più lunghi può ottimizzare il posizionamento dei prodotti e il personale. Un centro congressi che può dimostrare dati di affluenza verificati a sponsor ed espositori può richiedere tariffe premium per lo spazio espositivo. La rete WiFi, in questo contesto, non è un'infrastruttura: è una piattaforma di raccolta dati e coinvolgimento.

Riferimenti

- IEEE Standard 802.1X-2020, "Port-Based Network Access Control" — https://standards.ieee.org/ieee/802.1X/7345/

- Wi-Fi Alliance, "WPA3 Specification" — https://www.wi-fi.org/discover-wi-fi/security

- PCI Security Standards Council, "PCI DSS v4.0" — https://www.pcisecuritystandards.org/document_library/

- UK Information Commissioner's Office, "Guide to the UK GDPR" — https://ico.org.uk/for-organisations/guide-to-data-protection/guide-to-the-general-data-protection-regulation-gdpr/

- IETF RFC 2865, "Remote Authentication Dial In User Service (RADIUS)" — https://www.rfc-editor.org/rfc/rfc2865

Termini chiave e definizioni

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. In an 802.1X WiFi deployment, the RADIUS server is the central validation engine that checks user credentials against a directory service and instructs the access point to grant or deny access.

IT teams encounter RADIUS whenever troubleshooting 802.1X authentication failures. It is the component most likely to be the source of connectivity issues, and its logs are the primary diagnostic tool. Network architects must plan for RADIUS server redundancy, as its unavailability prevents all new 802.1X authentications.

EAP (Extensible Authentication Protocol)

An authentication framework used within 802.1X that supports multiple authentication methods. Common types include EAP-TLS (certificate-based, highest security), PEAP-MSCHAPv2 (username/password with server-side certificate), and EAP-TTLS. The choice of EAP type determines the client authentication experience and the infrastructure required.

Network architects must select an EAP type during the design phase of an 802.1X deployment. EAP-TLS is the gold standard but requires a PKI; PEAP-MSCHAPv2 is the pragmatic choice for most enterprise deployments. The wrong choice can result in poor user experience or inadequate security.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that creates isolated broadcast domains. Devices on different VLANs cannot communicate without traversing a router or Layer 3 switch, which can apply firewall rules to control and restrict that traffic.

VLANs are the foundational security tool for any multi-use WiFi environment. Separating guest, staff, and POS traffic onto distinct VLANs is the first and most critical step in protecting the corporate network and achieving PCI DSS compliance. IT managers should treat any flat network—where all WiFi traffic shares the same VLAN—as a critical security vulnerability.

Captive Portal

A web page that intercepts a user's first HTTP/HTTPS request upon connecting to a WiFi network and redirects them to a login or terms-acceptance page before granting broader internet access. It operates at Layer 7 of the OSI model, above the WiFi link layer.

For venue operators, the captive portal is the commercial interface of their guest WiFi. It is where legal terms are enforced, marketing consent is captured, user data is collected, and branding is displayed. Platforms like Purple provide sophisticated captive portal capabilities including social login, analytics, and CRM integration. Critically, a captive portal does not encrypt the underlying WiFi traffic.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for any organisation that stores, processes, or transmits cardholder data. It includes specific requirements for network segmentation, access control, and monitoring that directly govern WiFi architecture in retail and hospitality environments.

PCI DSS is the most common compliance driver for WiFi architecture decisions in retail and hospitality. Requirement 1 (network segmentation) and Requirement 7 (access control) are directly relevant to WiFi design. A QSA (Qualified Security Assessor) audit that finds guest or staff WiFi on the same network segment as POS systems will result in a critical finding.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the Wi-Fi Alliance's security certification programme, ratified in 2018. WPA3-Enterprise mandates 192-bit minimum strength security for sensitive environments. WPA3-Personal introduces Simultaneous Authentication of Equals (SAE), which replaces the 4-Way Handshake and provides forward secrecy, making offline dictionary attacks against captured handshakes infeasible.

CTOs and network architects should specify WPA3 support as a mandatory requirement in all new access point procurement. While WPA2 remains widely deployed and acceptable, WPA3 provides meaningful security improvements, particularly for PSK networks where the SAE protocol eliminates the risk of offline password cracking from captured handshakes.

Man-in-the-Middle (MitM) Attack

A cyberattack in which a malicious actor positions themselves between two communicating parties, intercepting and potentially altering the traffic without either party's knowledge. On an Open WiFi network, this attack is trivially easy to execute using widely available tools.

This is the primary threat model for Open WiFi networks and the reason they should never be used for sensitive communications. IT managers must assume that any traffic on an Open network is visible to other users on that network. The practical mitigation is user education and the promotion of VPN usage, combined with ensuring that all sensitive internal systems are inaccessible from the guest VLAN.

Active Directory (AD) / Azure AD

Microsoft's directory service for managing users, computers, and other resources within an organisation. It serves as the central identity store that RADIUS servers query to validate credentials in an 802.1X deployment. Azure AD is the cloud-hosted equivalent, used by organisations running Microsoft 365.

For the majority of enterprise organisations, Active Directory or Azure AD is the identity backbone that makes 802.1X practical. The integration between the RADIUS server and AD means that WiFi access management is fully automated: new employees get access when their AD account is created; departing employees lose access when their account is disabled. Network architects should confirm AD/Azure AD integration compatibility before selecting a RADIUS solution.

Casi di studio

A 200-room boutique hotel wants to provide secure WiFi for staff and seamless, high-quality internet for guests. They need to comply with GDPR and want to encourage guests to follow their social media channels. How should they architect their WiFi deployment?

The solution requires a hybrid architecture serving two distinct user populations. First, implement two primary VLANs: VLAN 10 for staff and VLAN 20 for guests, with strict firewall rules preventing any cross-VLAN traffic. For the staff network, deploy an SSID named 'Staff_Secure' using WPA2/3-Enterprise (802.1X). Integrate a cloud-hosted RADIUS server with the hotel's Microsoft 365 or Azure AD tenant. Staff authenticate with their existing work email and password, gaining access to the hotel's property management system (PMS) and back-office applications. For the guest network, deploy an SSID named 'Hotel_Guest_WiFi' using a dynamic PSK model. At check-in, the PMS automatically generates a unique PSK for each guest, valid only for the duration of their stay, and prints it on the keycard holder. When the guest connects and enters this PSK, they are redirected to a Purple captive portal. The portal presents options to authenticate via Facebook, Instagram, or email form, captures marketing consent in compliance with GDPR, and displays the hotel's branding. Post-stay, the captured email list is used for targeted re-engagement campaigns.

A national retail chain with 150 stores needs to provide in-store WiFi for customers and for staff using handheld inventory scanners. Their PCI DSS QSA has flagged the current flat network as a compliance risk. How should they redesign their network architecture?

PCI DSS compliance demands strict network segmentation as its foundational requirement. The redesign implements three VLANs across all 150 sites: VLAN 10 (Corporate/POS) for point-of-sale terminals and back-office computers, VLAN 20 (Staff_Tools) for handheld inventory scanners and tablets, and VLAN 30 (Public_Guest) for customer WiFi. The POS network (VLAN 10) is wired-only with no WiFi access permitted, satisfying the PCI DSS requirement to isolate cardholder data environments. The Staff_Tools network uses WPA2/3-Enterprise (802.1X) with EAP-TLS certificate-based authentication. Each handheld scanner is issued a unique device certificate from an internal PKI, managed via MDM. This ensures that only authorised, managed devices can access the inventory system, and any lost or stolen device can have its certificate instantly revoked. The Public_Guest network uses an Open SSID with a Purple captive portal. Customers authenticate via email or social login, and the Purple platform provides location analytics, measuring dwell time by department, visit frequency, and campaign attribution. This data is fed into the marketing team's CRM for targeted promotions.

Analisi degli scenari

Q1. A large conference centre is hosting a 3-day technology event with 5,000 attendees. The event organisers want to provide free WiFi to all attendees and also want to be able to send a post-event survey to everyone who connected. What authentication model would you recommend, and what specific configuration would you implement?

💡 Suggerimento:Consider the scale, the temporary nature of the users, the operational capacity of the venue team, and the specific business objective of capturing contact data for post-event communication.

Mostra l'approccio consigliato

The correct recommendation is an Open WiFi network with a Captive Portal. At 5,000 users, any form of password management—whether distributing a PSK or creating individual accounts—is operationally unmanageable. An Open network provides the required frictionless access. The captive portal is the critical component for meeting the business objective: configure it to require a valid email address for access, with a clearly worded GDPR-compliant consent checkbox for post-event communications. This provides the contact list for the survey. The portal should also display the event branding and terms of use. The network should be on a completely isolated VLAN with bandwidth management policies to ensure fair usage across 5,000 concurrent users. Purple's platform would handle the captive portal, data capture, and analytics, providing the event organisers with real-time attendance data as a bonus.

Q2. Your organisation is implementing a BYOD (Bring Your Own Device) policy, allowing employees to access corporate email and internal applications from personal smartphones. Your CTO is concerned about unmanaged personal devices on the corporate network. How can 802.1X be configured to address this risk without blocking BYOD entirely?

💡 Suggerimento:Consider that 802.1X can do more than just validate a username and password—it can also assess the state of the connecting device before granting access.

Mostra l'approccio consigliato

The solution is to implement 802.1X with Network Access Control (NAC) or device posture checking capabilities. When an employee's personal device attempts to authenticate, the RADIUS server can be configured to perform a health check on the device before granting full access. This check can verify that the device has an up-to-date operating system, a screen lock enabled, and no signs of being jailbroken or rooted. Devices that pass the posture check are placed on the corporate VLAN with full access. Devices that fail are shunted to a quarantine VLAN with access only to a remediation portal that guides the user through the required security settings. This allows the organisation to embrace BYOD while enforcing a minimum security baseline. For the initial BYOD onboarding, a self-service portal that guides users through installing the required WiFi profile and accepting the MDM policy is essential for a smooth user experience.

Q3. A small accounting firm with 18 employees currently uses a single WPA2-PSK for their office WiFi. A recent security audit has flagged this as a risk, noting that three former employees still know the password. The firm uses Microsoft 365 but has no on-premise servers and no dedicated IT staff. What is the most pragmatic and cost-effective upgrade path?

💡 Suggerimento:The firm's existing Microsoft 365 subscription is a significant asset. Consider cloud-native solutions that eliminate the need for on-premise infrastructure.

Mostra l'approccio consigliato

The most pragmatic path is to implement 802.1X using a cloud-hosted RADIUS service integrated with the firm's existing Azure AD (Microsoft Entra ID) tenant, which is included in their Microsoft 365 subscription. Several vendors offer cloud RADIUS services (including those built into modern access point management platforms) that can authenticate against Azure AD without any on-premise server. The firm should replace or reconfigure their access points to use WPA2/3-Enterprise with PEAP-MSCHAPv2, pointing to the cloud RADIUS service. Employees then log in with their existing Microsoft 365 email and password. Immediately, the three former employees' access is revoked by disabling their Azure AD accounts—no password rotation required. The total additional cost is typically the cloud RADIUS service subscription, which for a firm of this size is modest. This provides a massive security upgrade with minimal capital expenditure and no requirement for on-site IT expertise.

Punti chiave

- ✓802.1X (WPA2/3-Enterprise) is the only defensible authentication model for corporate staff networks, providing individual accountability, dynamic per-session encryption keys, and instant access revocation via Active Directory integration.

- ✓PSK (Pre-Shared Key) is a pragmatic choice for small, controlled guest environments, but its shared, static nature makes it unsuitable for large-scale or high-security deployments without regular key rotation and supplementary controls.

- ✓Open WiFi provides zero link-layer encryption and should only be deployed as a launchpad for a captive portal; it must never be used for any network where user privacy or corporate data security is a concern.

- ✓Network segmentation via VLANs is the non-negotiable foundation of any multi-use WiFi architecture—guest, staff, and POS traffic must be isolated from each other, and this is a hard requirement for PCI DSS compliance.

- ✓A captive portal is a business control, not a security control—it creates legal agreements, captures marketing data, enforces acceptable use policies, and provides analytics, but it does not encrypt WiFi traffic.

- ✓The right authentication model is determined by user type (staff vs. guests), compliance obligations (PCI DSS, GDPR), existing identity infrastructure (Active Directory/Azure AD), and expected scale of concurrent users.

- ✓Purple's platform is authentication-agnostic, integrating with all three models to provide a best-in-class captive portal, visitor analytics, and engagement capabilities that transform guest WiFi from a cost centre into a strategic business asset.