802.1X vs PSK vs Open WiFi : Quelle méthode d'authentification vous convient le mieux ?

This guide provides a definitive, vendor-neutral comparison of the three primary WiFi authentication methods—802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK), and Open WiFi—tailored for IT managers, network architects, and CTOs in hospitality, retail, events, and the public sector. It cuts through technical complexity to deliver actionable deployment guidance, real-world case studies, and a clear decision framework for securing both staff and guest networks. Understanding which authentication model to deploy is not merely a technical choice; it is a strategic business decision with direct implications for security posture, regulatory compliance, operational efficiency, and the ability to extract commercial value from your WiFi infrastructure.

- Synthèse

- Analyse technique approfondie

- 802.1X : Le standard d'entreprise

- PSK : Le secret partagé

- Open WiFi : La passerelle sans friction

- Guide de mise en œuvre

- Déploiement du 802.1X pour le WiFi du personnel

- Déploiement du PSK ou de l'Open WiFi avec un Captive Portal pour les invités

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

- Références

Synthèse

Pour toute entreprise moderne, lieu d'accueil ou organisation du secteur public, le choix de la méthode d'authentification WiFi est une décision fondamentale ayant des conséquences majeures sur la sécurité, l'expérience utilisateur et les frais généraux d'exploitation. Ce guide propose une comparaison directe et pratique des trois principaux modèles d'authentification : 802.1X (WPA2/3-Enterprise), Pre-Shared Key (PSK) et Open WiFi. Nous laissons de côté le jargon technique pour offrir des conseils concrets aux responsables informatiques, aux architectes réseau et aux directeurs techniques (CTO). La thèse centrale est la suivante : il n'y a pas de « meilleure » méthode absolue, seulement la « bonne » méthode pour un cas d'usage spécifique. Le 802.1X offre la référence en matière de sécurité pour le personnel de l'entreprise en s'intégrant à l'infrastructure d'identité existante, mais au prix d'une certaine complexité. Les réseaux PSK et ouverts (Open), lorsqu'ils sont associés à un Captive Portal, offrent l'accès flexible et évolutif requis pour les invités, transformant un service de base en un outil puissant d'analyse de données et d'engagement utilisateur. Cette référence vous permettra de prendre une décision stratégique et éclairée, alignée sur le profil de risque de votre organisation, ses exigences de conformité (telles que PCI DSS et GDPR) et ses objectifs commerciaux, garantissant ainsi que votre réseau WiFi est un atout sécurisé, fiable et précieux.

{{asset:802_1x_vs_psk_vs_open_wifi_which_authentication_method_is_right_for_you__podcast.mp3}}

Analyse technique approfondie

Comprendre les différences architecturales entre le 802.1X, le PSK et l'Open WiFi est crucial pour prendre une décision éclairée. Chaque méthode fonctionne différemment à un niveau fondamental, offrant des compromis distincts entre sécurité, complexité et expérience utilisateur.

802.1X : Le standard d'entreprise

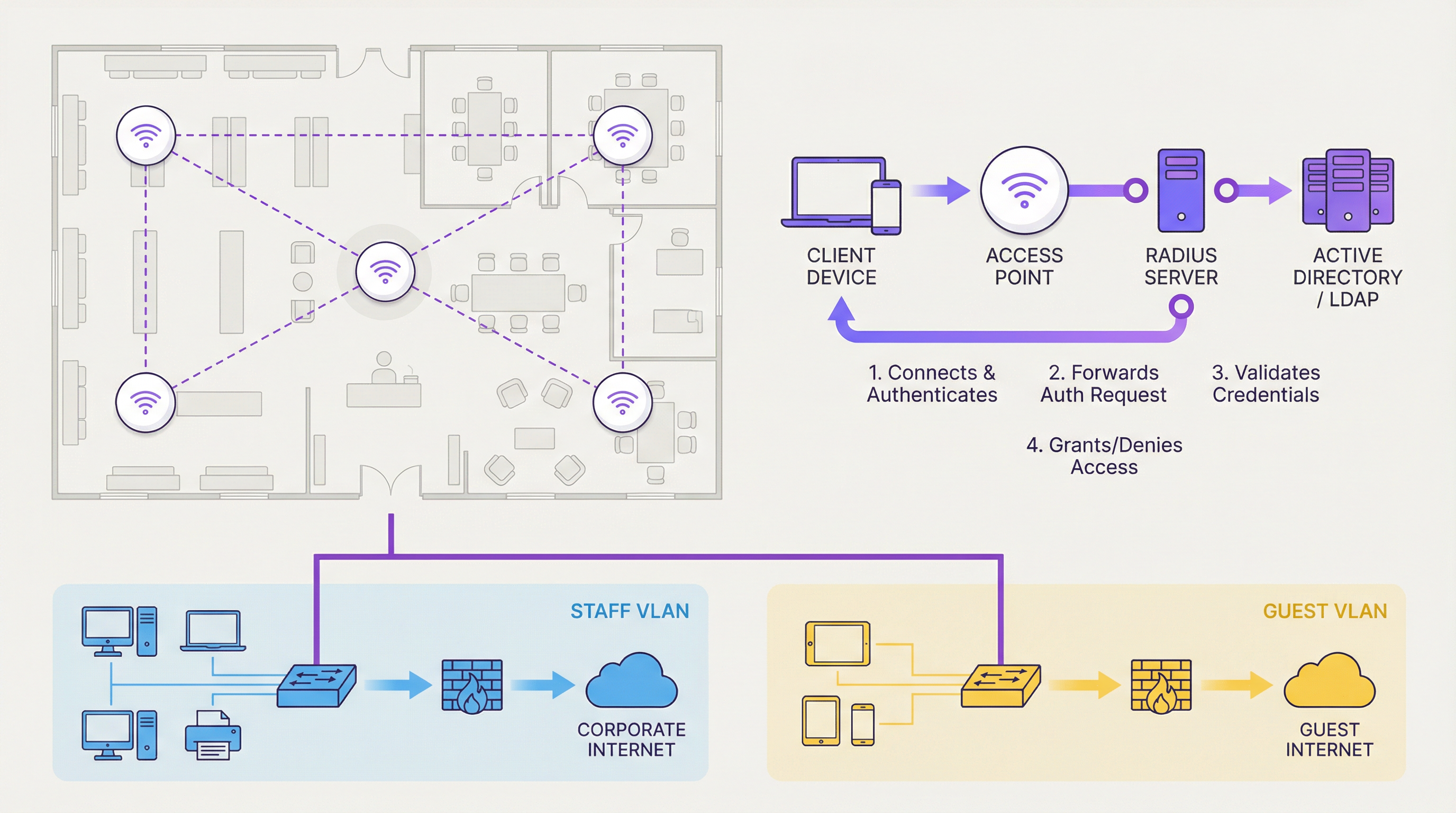

La norme IEEE 802.1X est un framework de contrôle d'accès réseau basé sur les ports (PNAC). Il ne s'agit pas d'une méthode de chiffrement en soi, mais plutôt d'un framework d'authentification qui permet ensuite d'utiliser des protocoles de chiffrement robustes comme le WPA2 et le WPA3-Enterprise. Son architecture repose sur trois composants principaux : le Supplicant (l'appareil client demandant l'accès), l'Authenticator (le point d'accès WiFi agissant comme contrôleur d'accès) et l'Authentication Server (un serveur RADIUS centralisé qui valide les identifiants).

Lorsqu'un utilisateur tente de se connecter, le supplicant présente ses identifiants à l'authenticator. Le point d'accès (AP) ne valide pas ces identifiants lui-même ; il encapsule plutôt la requête dans le protocole Extensible Authentication Protocol (EAP) et la transmet au serveur RADIUS. Ce serveur vérifie les identifiants par rapport à une base de données d'identités centrale, généralement Microsoft Active Directory, LDAP ou un fournisseur d'identité basé sur le cloud. S'ils sont valides, le serveur RADIUS émet un message « Access-Accept », le port est ouvert et une clé de chiffrement unique par session est générée dynamiquement pour cet utilisateur spécifique. Cette génération de clé par utilisateur est ce qui rend le 802.1X fondamentalement plus sécurisé que n'importe quel modèle à clé partagée : même si la session d'un utilisateur est compromise, le trafic d'aucun autre utilisateur n'est menacé.

L'implication pratique pour les responsables informatiques est significative. Lorsqu'un employé quitte l'organisation, la désactivation de son compte Active Directory révoque instantanément et automatiquement son accès au réseau sur chaque site et chaque point d'accès. Aucune rotation manuelle des clés, aucune recherche d'appareils. Ce niveau de responsabilité individuelle est ce qui fait du 802.1X le seul choix justifiable pour les réseaux du personnel d'entreprise dans toute organisation ayant des obligations significatives en matière de sécurité ou de conformité.

PSK : Le secret partagé

L'authentification Pre-Shared Key (clé pré-partagée) est un modèle considérablement plus simple. Une seule phrase secrète alphanumérique est configurée à la fois sur le point d'accès et sur tous les appareils clients. Lorsqu'un appareil se connecte, il effectue un « 4-Way Handshake » cryptographique avec l'AP pour prouver sa connaissance de la clé partagée. En cas de succès, l'accès est accordé.

La simplicité est attrayante, mais les limites de sécurité sont substantielles dans un contexte d'entreprise. La principale faiblesse réside dans la nature statique et partagée de la clé. Il n'y a aucune responsabilité individuelle ; quiconque connaît le mot de passe a accès. Révoquer l'accès d'un seul utilisateur nécessite de modifier la clé sur l'AP et de reconfigurer chaque appareil autorisé, un cauchemar logistique à grande échelle. De plus, une clé compromise permet à un attaquant ayant capturé le handshake initial de déchiffrer le trafic des autres utilisateurs sur le même réseau. Le protocole Simultaneous Authentication of Equals (SAE) de la norme WPA3 renforce considérablement le PSK contre les attaques par dictionnaire hors ligne, mais le risque fondamental d'un secret partagé et statique demeure.

Open WiFi : La passerelle sans friction

Un réseau ouvert (Open) ne comporte aucune authentification ni aucun chiffrement de la couche de liaison. Tout le trafic entre le client et le point d'accès est transmis en clair, ce qui permet à tout attaquant à portée radio d'intercepter et de lire les données avec une facilité déconcertante, une attaque de l'homme du milieu (man-in-the-middle) classique. L'Open WiFi ne doit jamais être utilisé pour un réseau où la confidentialité des utilisateurs est attendue. Son seul cas d'usage professionnel valide est de servir de tremplin pour un Captive Portal, qui fournit une authentification et une application des politiques à une couche supérieure de la pile réseau, transformant une faille de sécurité en un atout géré et commercialement précieux.

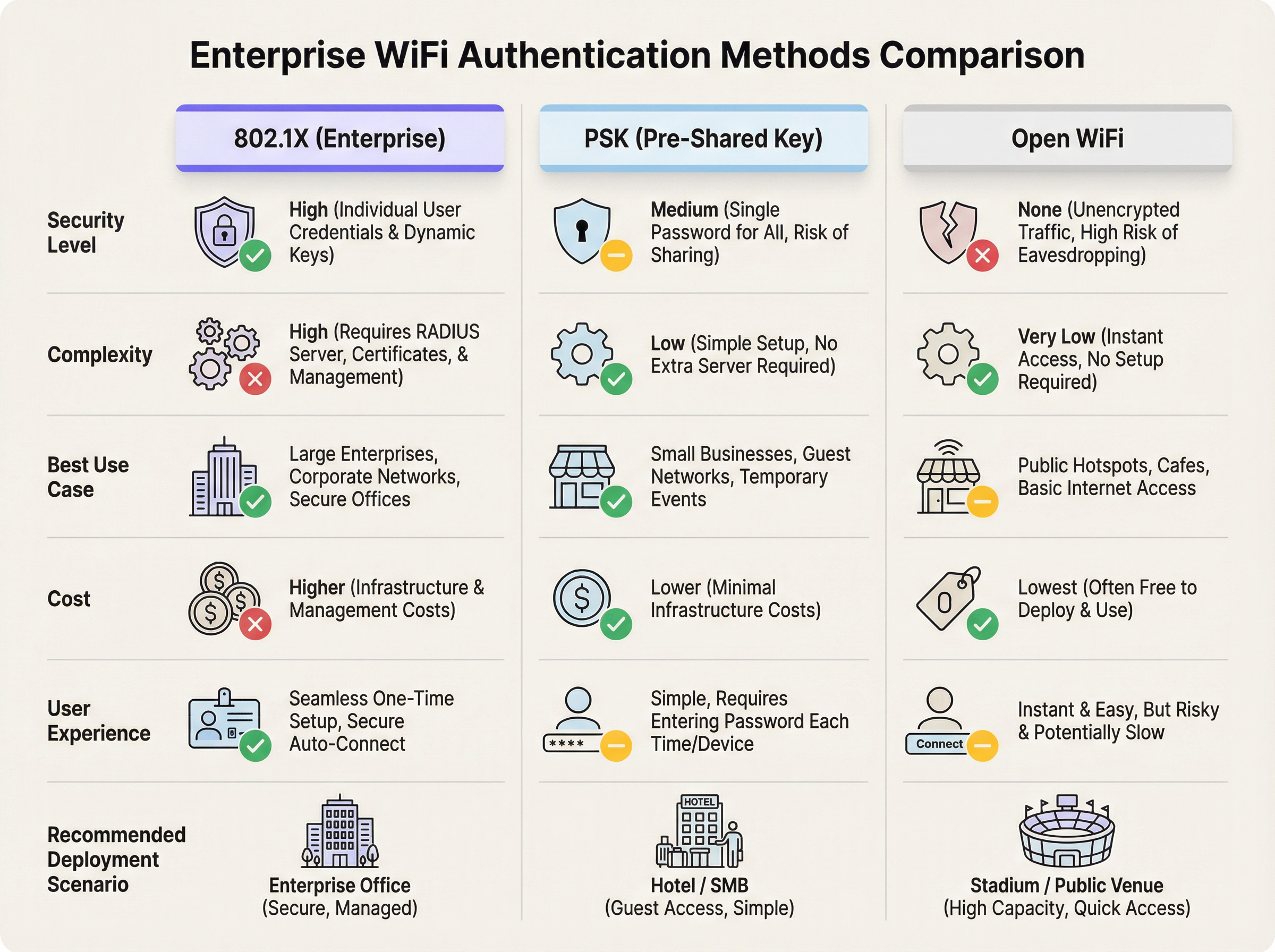

Le tableau ci-dessous résume les principaux compromis entre les trois modèles :

| Dimension | 802.1X (WPA2/3-Enterprise) | PSK (WPA2/3-Personal) | Open WiFi |

|---|---|---|---|

| Niveau de sécurité | Élevé — clés individuelles et dynamiques | Moyen — clé partagée et statique | Aucun — trafic non chiffré |

| Complexité de déploiement | Élevée — RADIUS, certificats, AD | Faible — phrase secrète unique | Très faible — aucune configuration |

| Expérience utilisateur | Transparente après l'intégration | Saisie simple du mot de passe | Instantanée, sans friction |

| Responsabilité individuelle | Oui — identifiants par utilisateur | Non — clé partagée | Non — aucun identifiant |

| Révocation d'accès | Instantanée via la désactivation du compte AD | Nécessite une rotation complète de la clé | N/A |

| Adéquation à la conformité | PCI DSS, GDPR, HIPAA | Limitée | Inadaptée sans portail |

| Cas d'usage idéal | Personnel d'entreprise, appareils gérés | Petits réseaux invités, PME | Accès public à grande échelle |

| Intégration Purple | Couche d'analyse, support RADIUS | Captive Portal, capture de données | Captive Portal, analyses complètes |

Guide de mise en œuvre

Traduire la théorie en pratique nécessite une compréhension claire des étapes de déploiement et des décisions architecturales pour chaque modèle.

Déploiement du 802.1X pour le WiFi du personnel

Le premier prérequis est un serveur RADIUS. Il peut s'agir d'un serveur dédié exécutant FreeRADIUS, du rôle Network Policy Server (NPS) dans Windows Server ou, de plus en plus fréquemment, d'un service RADIUS hébergé dans le cloud qui élimine le besoin d'infrastructure sur site. Vous avez également besoin d'un magasin d'identités (Active Directory, Azure AD ou Google Workspace) que le serveur RADIUS peut interroger.

Le choix du type d'EAP est la prochaine décision critique. L'EAP-TLS, qui utilise des certificats numériques à la fois sur le serveur et sur chaque appareil client, offre la sécurité la plus forte mais nécessite une infrastructure à clé publique (PKI) et ajoute une charge administrative. Le PEAP-MSCHAPv2, qui ne nécessite qu'un certificat côté serveur et utilise des noms d'utilisateur et des mots de passe standards pour les clients, est le choix le plus courant pour les organisations ne disposant pas d'une PKI mature. Pour les appareils gérés par l'entreprise, une plateforme de gestion des appareils mobiles (MDM) ou une stratégie de groupe (GPO) peut automatiquement déployer le profil WiFi et les certificats, rendant l'expérience de l'utilisateur final totalement transparente. Pour les scénarios BYOD, un portail d'intégration en libre-service est essentiel.

Déploiement du PSK ou de l'Open WiFi avec un Captive Portal pour les invités

L'étape la plus importante est la segmentation du réseau. Le trafic des invités doit être isolé du réseau d'entreprise à l'aide de VLAN et de règles de pare-feu, le trafic des invités étant acheminé directement vers Internet et bloqué pour l'accès à toute ressource interne. Ceci est non négociable et constitue un prérequis pour la conformité PCI DSS.

Le choix entre une couche de base Open ou PSK dépend du contexte du lieu. Pour un hôtel, un PSK dynamique généré par invité lors de l'enregistrement fournit une première couche utile de contrôle d'accès. Pour un stade ou un environnement de vente au détail, un réseau Open maximise l'accessibilité. Dans les deux cas, le Captive Portal — où la plateforme Purple délivre sa valeur fondamentale — est le lieu où s'effectuent l'authentification, la capture de données, l'application des politiques et l'engagement des utilisateurs. Dans Purple, vous pouvez configurer l'authentification par e-mail, connexion sociale ou codes d'accès sponsorisés, définir des limites de bande passante et des durées de session, et appliquer des conditions générales conformes au GDPR.

Bonnes pratiques

La segmentation du réseau est la pratique de sécurité la plus importante pour tout environnement WiFi multi-utilisateurs. Le trafic des invités et du personnel ne doit jamais partager un VLAN. Au-delà de la segmentation, les organisations devraient adopter le WPA3 sur tous les nouveaux déploiements matériels, car il apporte des améliorations de sécurité significatives par rapport au WPA2, tant pour les modes Enterprise que Personal. Pour les déploiements PSK qui ne peuvent pas encore être migrés vers le 802.1X, la rotation des clés doit être appliquée selon un calendrier régulier (au minimum tous les trimestres) et immédiatement en cas de suspicion de compromission ou de départ d'un membre du personnel.

Pour les réseaux invités, le Captive Portal doit être traité comme un atout stratégique, et non comme une simple formalité légale. Les données recueillies via un portail bien conçu (données démographiques des visiteurs, fréquence des visites de retour, temps de séjour, type d'appareil) fournissent des informations exploitables pour les équipes de marketing, d'exploitation et de gestion des sites. La transparence avec les utilisateurs concernant la collecte de données est à la fois une obligation légale en vertu du GDPR et une bonne pratique pour instaurer la confiance ; votre portail doit clairement renvoyer à une politique de confidentialité et, pour les réseaux Open, conseiller aux utilisateurs d'employer un VPN pour les transactions sensibles.

Dépannage et atténuation des risques

Le mode de défaillance le plus courant dans les déploiements 802.1X est une mauvaise configuration entre le point d'accès et le serveur RADIUS, généralement une adresse IP incorrecte, un mauvais port UDP (1812 pour l'authentification, 1813 pour la comptabilité) ou un secret partagé ne correspondant pas. Les journaux du serveur RADIUS sont le premier outil de diagnostic ; ils fournissent des raisons de rejet détaillées qui permettent d'identifier le problème. Les défaillances liées aux certificats (certificats expirés, autorités de certification non approuvées ou noms alternatifs du sujet incorrects) sont la deuxième cause la plus fréquente de pannes 802.1X et nécessitent un processus rigoureux de gestion du cycle de vie des certificats.

Pour les environnements PSK, le risque principal est la fuite d'identifiants. La stratégie d'atténuation consiste à traiter le PSK comme un code d'accès limité dans le temps plutôt que comme un mot de passe permanent. Des plateformes comme Purple peuvent automatiser cela en générant des codes uniques et limités dans le temps pour chaque invité ou session, réduisant ainsi considérablement la surface de risque. Pour les réseaux Open, le risque d'écoute clandestine est inhérent et ne peut être éliminé au niveau de la couche réseau ; le Captive Portal doit le communiquer explicitement aux utilisateurs, et l'organisation doit s'assurer que ses propres systèmes internes ne sont en aucun cas accessibles depuis le VLAN invité.

La haute disponibilité du serveur RADIUS est une préoccupation opérationnelle critique. Dans un environnement 802.1X, si le serveur RADIUS est injoignable, aucune nouvelle authentification ne peut aboutir. Des serveurs RADIUS redondants avec basculement automatique, ou un service RADIUS hébergé dans le cloud avec un SLA solide, sont essentiels pour tout déploiement en production.

ROI et impact commercial

Le retour sur investissement découlant du choix du bon modèle d'authentification se manifeste à plusieurs niveaux. Pour le 802.1X sur les réseaux du personnel, le principal moteur de ROI est l'atténuation des risques. Le coût moyen d'une violation de données au Royaume-Uni dépasse les 3 millions de livres sterling si l'on tient compte des amendes réglementaires, des coûts de remédiation et des dommages à la réputation. En éliminant les identifiants partagés et en permettant la révocation instantanée des accès, le 802.1X réduit considérablement la surface d'attaque. Le deuxième moteur est l'efficacité opérationnelle : le provisionnement et le déprovisionnement automatisés via l'intégration d'Active Directory font gagner un temps administratif précieux aux équipes informatiques par rapport à la gestion manuelle des rotations PSK ou des listes blanches d'adresses MAC.

Pour les réseaux invités avec Captive Portal, le ROI est commercial. Un Captive Portal Purple bien configuré transforme le WiFi d'un centre de coûts en un atout générateur de revenus. Une chaîne hôtelière qui capture les adresses e-mail de 60 % de ses clients peut créer un canal de marketing direct valant des dizaines de milliers de livres sterling par an en réservations répétées. Une chaîne de vente au détail qui comprend quels rayons de magasin attirent les temps de séjour les plus longs peut optimiser le placement des produits et la dotation en personnel. Un centre de conférence capable de démontrer des données de fréquentation vérifiées aux sponsors et aux exposants peut exiger des tarifs préférentiels pour l'espace au sol. Le réseau WiFi, dans ce contexte, n'est pas une infrastructure : c'est une plateforme de collecte de données et d'engagement.

Références

- Norme IEEE 802.1X-2020, « Port-Based Network Access Control » — https://standards.ieee.org/ieee/802.1X/7345/

- Wi-Fi Alliance, « WPA3 Specification » — https://www.wi-fi.org/discover-wi-fi/security

- PCI Security Standards Council, « PCI DSS v4.0 » — https://www.pcisecuritystandards.org/document_library/

- UK Information Commissioner's Office, « Guide to the UK GDPR » — https://ico.org.uk/for-organisations/guide-to-data-protection/guide-to-the-general-data-protection-regulation-gdpr/

- IETF RFC 2865, « Remote Authentication Dial In User Service (RADIUS) » — https://www.rfc-editor.org/rfc/rfc2865

Termes clés et définitions

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. In an 802.1X WiFi deployment, the RADIUS server is the central validation engine that checks user credentials against a directory service and instructs the access point to grant or deny access.

IT teams encounter RADIUS whenever troubleshooting 802.1X authentication failures. It is the component most likely to be the source of connectivity issues, and its logs are the primary diagnostic tool. Network architects must plan for RADIUS server redundancy, as its unavailability prevents all new 802.1X authentications.

EAP (Extensible Authentication Protocol)

An authentication framework used within 802.1X that supports multiple authentication methods. Common types include EAP-TLS (certificate-based, highest security), PEAP-MSCHAPv2 (username/password with server-side certificate), and EAP-TTLS. The choice of EAP type determines the client authentication experience and the infrastructure required.

Network architects must select an EAP type during the design phase of an 802.1X deployment. EAP-TLS is the gold standard but requires a PKI; PEAP-MSCHAPv2 is the pragmatic choice for most enterprise deployments. The wrong choice can result in poor user experience or inadequate security.

VLAN (Virtual Local Area Network)

A logical segmentation of a physical network that creates isolated broadcast domains. Devices on different VLANs cannot communicate without traversing a router or Layer 3 switch, which can apply firewall rules to control and restrict that traffic.

VLANs are the foundational security tool for any multi-use WiFi environment. Separating guest, staff, and POS traffic onto distinct VLANs is the first and most critical step in protecting the corporate network and achieving PCI DSS compliance. IT managers should treat any flat network—where all WiFi traffic shares the same VLAN—as a critical security vulnerability.

Captive Portal

A web page that intercepts a user's first HTTP/HTTPS request upon connecting to a WiFi network and redirects them to a login or terms-acceptance page before granting broader internet access. It operates at Layer 7 of the OSI model, above the WiFi link layer.

For venue operators, the captive portal is the commercial interface of their guest WiFi. It is where legal terms are enforced, marketing consent is captured, user data is collected, and branding is displayed. Platforms like Purple provide sophisticated captive portal capabilities including social login, analytics, and CRM integration. Critically, a captive portal does not encrypt the underlying WiFi traffic.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) for any organisation that stores, processes, or transmits cardholder data. It includes specific requirements for network segmentation, access control, and monitoring that directly govern WiFi architecture in retail and hospitality environments.

PCI DSS is the most common compliance driver for WiFi architecture decisions in retail and hospitality. Requirement 1 (network segmentation) and Requirement 7 (access control) are directly relevant to WiFi design. A QSA (Qualified Security Assessor) audit that finds guest or staff WiFi on the same network segment as POS systems will result in a critical finding.

WPA3 (Wi-Fi Protected Access 3)

The third generation of the Wi-Fi Alliance's security certification programme, ratified in 2018. WPA3-Enterprise mandates 192-bit minimum strength security for sensitive environments. WPA3-Personal introduces Simultaneous Authentication of Equals (SAE), which replaces the 4-Way Handshake and provides forward secrecy, making offline dictionary attacks against captured handshakes infeasible.

CTOs and network architects should specify WPA3 support as a mandatory requirement in all new access point procurement. While WPA2 remains widely deployed and acceptable, WPA3 provides meaningful security improvements, particularly for PSK networks where the SAE protocol eliminates the risk of offline password cracking from captured handshakes.

Man-in-the-Middle (MitM) Attack

A cyberattack in which a malicious actor positions themselves between two communicating parties, intercepting and potentially altering the traffic without either party's knowledge. On an Open WiFi network, this attack is trivially easy to execute using widely available tools.

This is the primary threat model for Open WiFi networks and the reason they should never be used for sensitive communications. IT managers must assume that any traffic on an Open network is visible to other users on that network. The practical mitigation is user education and the promotion of VPN usage, combined with ensuring that all sensitive internal systems are inaccessible from the guest VLAN.

Active Directory (AD) / Azure AD

Microsoft's directory service for managing users, computers, and other resources within an organisation. It serves as the central identity store that RADIUS servers query to validate credentials in an 802.1X deployment. Azure AD is the cloud-hosted equivalent, used by organisations running Microsoft 365.

For the majority of enterprise organisations, Active Directory or Azure AD is the identity backbone that makes 802.1X practical. The integration between the RADIUS server and AD means that WiFi access management is fully automated: new employees get access when their AD account is created; departing employees lose access when their account is disabled. Network architects should confirm AD/Azure AD integration compatibility before selecting a RADIUS solution.

Études de cas

A 200-room boutique hotel wants to provide secure WiFi for staff and seamless, high-quality internet for guests. They need to comply with GDPR and want to encourage guests to follow their social media channels. How should they architect their WiFi deployment?

The solution requires a hybrid architecture serving two distinct user populations. First, implement two primary VLANs: VLAN 10 for staff and VLAN 20 for guests, with strict firewall rules preventing any cross-VLAN traffic. For the staff network, deploy an SSID named 'Staff_Secure' using WPA2/3-Enterprise (802.1X). Integrate a cloud-hosted RADIUS server with the hotel's Microsoft 365 or Azure AD tenant. Staff authenticate with their existing work email and password, gaining access to the hotel's property management system (PMS) and back-office applications. For the guest network, deploy an SSID named 'Hotel_Guest_WiFi' using a dynamic PSK model. At check-in, the PMS automatically generates a unique PSK for each guest, valid only for the duration of their stay, and prints it on the keycard holder. When the guest connects and enters this PSK, they are redirected to a Purple captive portal. The portal presents options to authenticate via Facebook, Instagram, or email form, captures marketing consent in compliance with GDPR, and displays the hotel's branding. Post-stay, the captured email list is used for targeted re-engagement campaigns.

A national retail chain with 150 stores needs to provide in-store WiFi for customers and for staff using handheld inventory scanners. Their PCI DSS QSA has flagged the current flat network as a compliance risk. How should they redesign their network architecture?

PCI DSS compliance demands strict network segmentation as its foundational requirement. The redesign implements three VLANs across all 150 sites: VLAN 10 (Corporate/POS) for point-of-sale terminals and back-office computers, VLAN 20 (Staff_Tools) for handheld inventory scanners and tablets, and VLAN 30 (Public_Guest) for customer WiFi. The POS network (VLAN 10) is wired-only with no WiFi access permitted, satisfying the PCI DSS requirement to isolate cardholder data environments. The Staff_Tools network uses WPA2/3-Enterprise (802.1X) with EAP-TLS certificate-based authentication. Each handheld scanner is issued a unique device certificate from an internal PKI, managed via MDM. This ensures that only authorised, managed devices can access the inventory system, and any lost or stolen device can have its certificate instantly revoked. The Public_Guest network uses an Open SSID with a Purple captive portal. Customers authenticate via email or social login, and the Purple platform provides location analytics, measuring dwell time by department, visit frequency, and campaign attribution. This data is fed into the marketing team's CRM for targeted promotions.

Analyse de scénario

Q1. A large conference centre is hosting a 3-day technology event with 5,000 attendees. The event organisers want to provide free WiFi to all attendees and also want to be able to send a post-event survey to everyone who connected. What authentication model would you recommend, and what specific configuration would you implement?

💡 Astuce :Consider the scale, the temporary nature of the users, the operational capacity of the venue team, and the specific business objective of capturing contact data for post-event communication.

Afficher l'approche recommandée

The correct recommendation is an Open WiFi network with a Captive Portal. At 5,000 users, any form of password management—whether distributing a PSK or creating individual accounts—is operationally unmanageable. An Open network provides the required frictionless access. The captive portal is the critical component for meeting the business objective: configure it to require a valid email address for access, with a clearly worded GDPR-compliant consent checkbox for post-event communications. This provides the contact list for the survey. The portal should also display the event branding and terms of use. The network should be on a completely isolated VLAN with bandwidth management policies to ensure fair usage across 5,000 concurrent users. Purple's platform would handle the captive portal, data capture, and analytics, providing the event organisers with real-time attendance data as a bonus.

Q2. Your organisation is implementing a BYOD (Bring Your Own Device) policy, allowing employees to access corporate email and internal applications from personal smartphones. Your CTO is concerned about unmanaged personal devices on the corporate network. How can 802.1X be configured to address this risk without blocking BYOD entirely?

💡 Astuce :Consider that 802.1X can do more than just validate a username and password—it can also assess the state of the connecting device before granting access.

Afficher l'approche recommandée

The solution is to implement 802.1X with Network Access Control (NAC) or device posture checking capabilities. When an employee's personal device attempts to authenticate, the RADIUS server can be configured to perform a health check on the device before granting full access. This check can verify that the device has an up-to-date operating system, a screen lock enabled, and no signs of being jailbroken or rooted. Devices that pass the posture check are placed on the corporate VLAN with full access. Devices that fail are shunted to a quarantine VLAN with access only to a remediation portal that guides the user through the required security settings. This allows the organisation to embrace BYOD while enforcing a minimum security baseline. For the initial BYOD onboarding, a self-service portal that guides users through installing the required WiFi profile and accepting the MDM policy is essential for a smooth user experience.

Q3. A small accounting firm with 18 employees currently uses a single WPA2-PSK for their office WiFi. A recent security audit has flagged this as a risk, noting that three former employees still know the password. The firm uses Microsoft 365 but has no on-premise servers and no dedicated IT staff. What is the most pragmatic and cost-effective upgrade path?

💡 Astuce :The firm's existing Microsoft 365 subscription is a significant asset. Consider cloud-native solutions that eliminate the need for on-premise infrastructure.

Afficher l'approche recommandée

The most pragmatic path is to implement 802.1X using a cloud-hosted RADIUS service integrated with the firm's existing Azure AD (Microsoft Entra ID) tenant, which is included in their Microsoft 365 subscription. Several vendors offer cloud RADIUS services (including those built into modern access point management platforms) that can authenticate against Azure AD without any on-premise server. The firm should replace or reconfigure their access points to use WPA2/3-Enterprise with PEAP-MSCHAPv2, pointing to the cloud RADIUS service. Employees then log in with their existing Microsoft 365 email and password. Immediately, the three former employees' access is revoked by disabling their Azure AD accounts—no password rotation required. The total additional cost is typically the cloud RADIUS service subscription, which for a firm of this size is modest. This provides a massive security upgrade with minimal capital expenditure and no requirement for on-site IT expertise.

Points clés à retenir

- ✓802.1X (WPA2/3-Enterprise) is the only defensible authentication model for corporate staff networks, providing individual accountability, dynamic per-session encryption keys, and instant access revocation via Active Directory integration.

- ✓PSK (Pre-Shared Key) is a pragmatic choice for small, controlled guest environments, but its shared, static nature makes it unsuitable for large-scale or high-security deployments without regular key rotation and supplementary controls.

- ✓Open WiFi provides zero link-layer encryption and should only be deployed as a launchpad for a captive portal; it must never be used for any network where user privacy or corporate data security is a concern.

- ✓Network segmentation via VLANs is the non-negotiable foundation of any multi-use WiFi architecture—guest, staff, and POS traffic must be isolated from each other, and this is a hard requirement for PCI DSS compliance.

- ✓A captive portal is a business control, not a security control—it creates legal agreements, captures marketing data, enforces acceptable use policies, and provides analytics, but it does not encrypt WiFi traffic.

- ✓The right authentication model is determined by user type (staff vs. guests), compliance obligations (PCI DSS, GDPR), existing identity infrastructure (Active Directory/Azure AD), and expected scale of concurrent users.

- ✓Purple's platform is authentication-agnostic, integrating with all three models to provide a best-in-class captive portal, visitor analytics, and engagement capabilities that transform guest WiFi from a cost centre into a strategic business asset.