Comparativa de métodos EAP: PEAP, EAP-TLS, EAP-TTLS y EAP-FAST

Esta guía de referencia técnica autorizada ofrece una comparativa detallada de PEAP, EAP-TLS, EAP-TTLS y EAP-FAST para la autenticación WiFi empresarial. Proporciona orientación práctica sobre la postura de seguridad, la complejidad del despliegue y la compatibilidad de dispositivos para ayudar a los gerentes de TI y arquitectos de red a elegir la estrategia de despliegue 802.1X óptima.

- Resumen ejecutivo

- Análisis técnico profundo: Comparativa de métodos EAP

- PEAP (Protected EAP)

- EAP-TLS (EAP-Transport Layer Security)

- EAP-TTLS (EAP Tunneled TLS)

- EAP-FAST (Flexible Authentication via Secure Tunneling)

- Guía de implementación

- Paso 1: Definir la estrategia de autenticación

- Paso 2: Gestión de certificados

- Paso 3: Configuración de RADIUS y puntos de acceso

- Paso 4: Configuración del suplicante en el endpoint

- Mejores prácticas

- Resolución de problemas y mitigación de riesgos

- ROI e impacto empresarial

- Resumen en podcast

Resumen ejecutivo

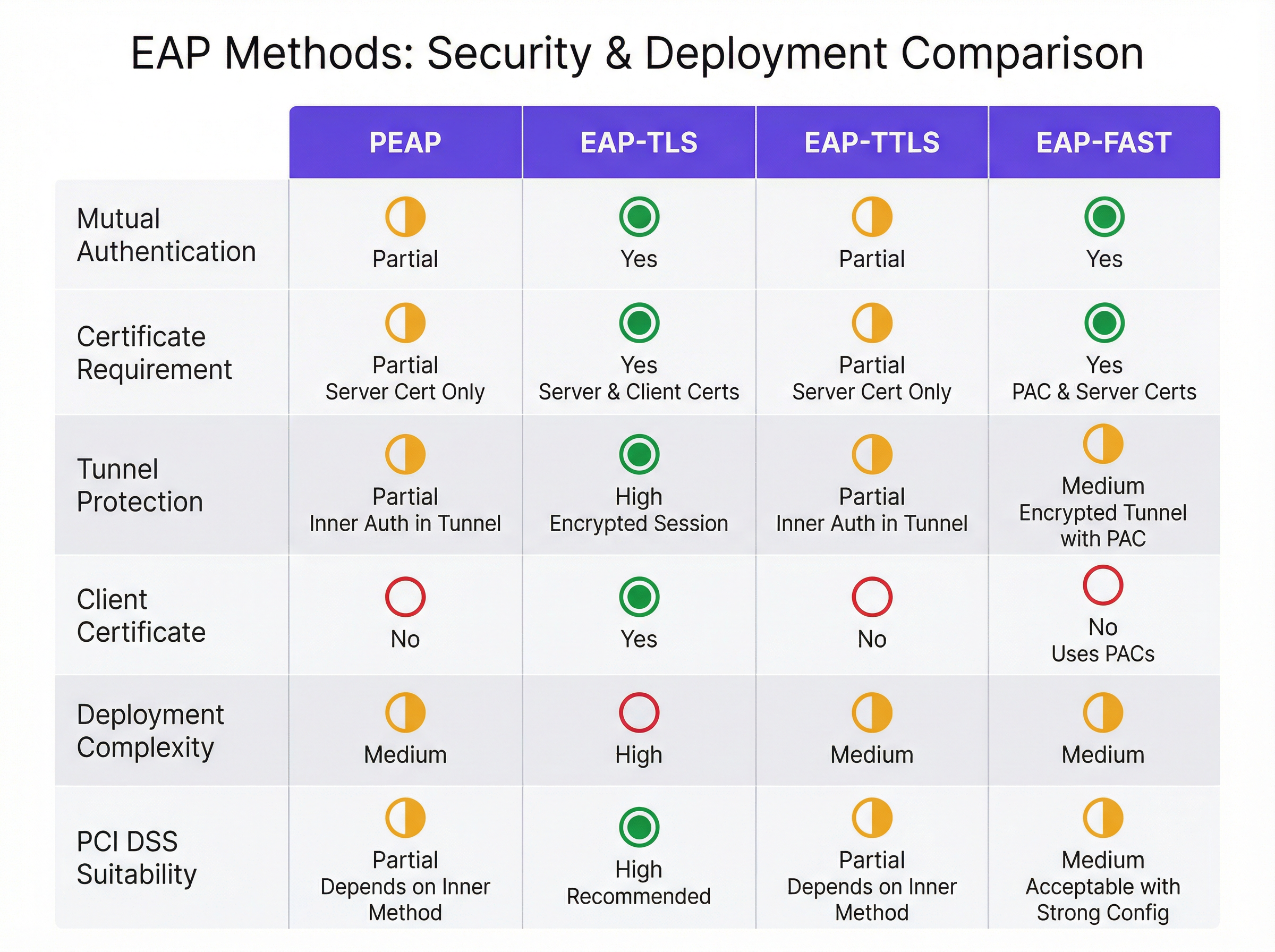

Para los gerentes de TI y arquitectos de red empresariales, seleccionar el método de Protocolo de Autenticación Extensible (EAP) adecuado es una decisión crítica que equilibra la postura de seguridad, la complejidad del despliegue y la experiencia del usuario. A medida que las organizaciones avanzan más allá de las vulnerables claves precompartidas (PSK) hacia la autenticación 802.1X, la elección suele reducirse a cuatro métodos principales: PEAP, EAP-TLS, EAP-TTLS y EAP-FAST. Esta guía proporciona una comparación técnica directa de estos métodos, permitiéndole tomar decisiones arquitectónicas informadas para su WiFi para invitados y redes corporativas internas. Examinaremos las diferencias de seguridad entre los métodos tunelizados basados en contraseñas y la autenticación mutua por certificados, evaluaremos cuándo son apropiados los métodos específicos y proporcionaremos orientación de implementación práctica para entornos empresariales modernos.

Análisis técnico profundo: Comparativa de métodos EAP

PEAP (Protected EAP)

PEAP es ampliamente considerado el motor principal empresarial para la autenticación 802.1X. Co-desarrollado por Cisco, Microsoft y RSA Security, crea un túnel TLS cifrado utilizando un certificado del lado del servidor. Dentro de este túnel seguro, el cliente se autentica utilizando un método heredado, comúnmente MSCHAPv2.

La principal ventaja de PEAP es su soporte nativo casi universal en los sistemas operativos modernos, incluidos Windows, macOS, iOS y Android. Debido a que solo requiere un certificado en el servidor RADIUS y no en los dispositivos cliente, el despliegue es significativamente menos complejo que las alternativas basadas en certificados. Esto hace que PEAP sea muy atractivo para entornos de "Trae tu propio dispositivo" (BYOD) o grandes recintos públicos como centros de Transporte donde la gestión de certificados de cliente no es práctica.

Sin embargo, la dependencia de PEAP en las contraseñas (vía MSCHAPv2) introduce riesgos de seguridad. Si un dispositivo cliente no está configurado estrictamente para validar el certificado del servidor, los usuarios pueden ser engañados para conectarse a un punto de acceso malicioso (un ataque de "gemelo malvado"). El punto de acceso malicioso puede capturar el desafío-respuesta de MSCHAPv2, que puede descifrarse fuera de línea para recuperar la contraseña del usuario. Por lo tanto, aplicar una validación estricta del certificado del servidor a través de políticas de grupo o MDM es un control de seguridad obligatorio al desplegar PEAP.

EAP-TLS (EAP-Transport Layer Security)

EAP-TLS representa el estándar de oro para la seguridad inalámbrica empresarial. A diferencia de PEAP, EAP-TLS requiere autenticación mutua por certificados. Tanto el servidor RADIUS como el dispositivo cliente deben presentar un certificado digital válido antes de que se conceda cualquier acceso a la red.

Esta autenticación mutua elimina por completo la necesidad de contraseñas, lo que hace que el robo de credenciales, los ataques de diccionario y los ataques de puntos de acceso maliciosos sean ineficaces. Si un dispositivo carece del certificado de cliente correcto, simplemente no puede conectarse a la red. Para las organizaciones sujetas a requisitos regulatorios estrictos, como PCI DSS en el sector Retail o HIPAA en el Sector salud , EAP-TLS es el enfoque recomendado.

La contrapartida de esta seguridad mejorada es la complejidad del despliegue. La implementación de EAP-TLS requiere una infraestructura de clave pública (PKI) robusta para emitir, renovar y revocar certificados. También requiere una solución de gestión de dispositivos móviles (MDM), como Microsoft Intune o Jamf, para distribuir de forma segura estos certificados a los endpoints. Para obtener orientación sobre entornos Apple, consulte nuestra guía sobre Jamf y RADIUS: Autenticación WiFi basada en certificados para flotas de dispositivos Apple . EAP-TLS es la opción óptima para flotas de dispositivos gestionados propiedad de la empresa donde la seguridad es primordial.

EAP-TTLS (EAP Tunneled TLS)

EAP-TTLS, co-desarrollado por Funk Software y Certicom, funciona de manera similar a PEAP al establecer un túnel TLS cifrado mediante un certificado del lado del servidor. El diferenciador clave es su flexibilidad con respecto al método de autenticación interno. Mientras que PEAP está fuertemente ligado a MSCHAPv2, EAP-TTLS puede encapsular casi cualquier protocolo de autenticación, incluidos PAP, CHAP o MSCHAP, de forma segura dentro del túnel.

Esta flexibilidad hace que EAP-TTLS sea muy valioso en entornos que necesitan autenticarse contra directorios LDAP antiguos, proxies RADIUS o almacenes de identidad que no son de Microsoft y que no admiten MSCHAPv2 de forma nativa. Es el protocolo subyacente de eduroam, el servicio de acceso global para la comunidad internacional de investigación y educación. Históricamente, el soporte nativo del cliente para EAP-TTLS era menos ubicuo que el de PEAP, requiriendo a menudo suplicantes de terceros en versiones antiguas de Windows, pero los sistemas operativos modernos ahora ofrecen un soporte nativo robusto.

EAP-FAST (Flexible Authentication via Secure Tunneling)

Desarrollado por Cisco como un reemplazo rápido para el protocolo LEAP, que es altamente vulnerable, EAP-FAST fue diseñado para proporcionar una autenticación segura sin el requisito estricto de desplegar certificados digitales. En lugar de usar un certificado de servidor para establecer el túnel seguro, EAP-FAST se basa en Credenciales de Acceso Protegido (PAC), que son bloques de datos opacos provistos dinámicamente a los clientes por el servidor de autenticación.

EAP-FAST se caracteriza por sus capacidades de reanudación rápida de sesión. Si bien proporciona un túnel seguro y cifrado, su dependencia de las PAC en lugar de los certificados X.509 estándar lo hace algo propietario y menos alineado con las arquitecturas modernas de confianza cero (zero-trust) e independientes del proveedor. Hoy en día, EAP-FAST es relevante principalmente en entornos heredados centrados en Cisco, despliegues específicos de IoT o dispositivos especializados de uso rudo. Para la mayoría de los nuevos despliegues empresariales, se prefieren PEAP o EAP-TLS.

Guía de implementación

El despliegue de la autenticación 802.1X requiere una planificación cuidadosa en toda la pila de red, desde los puntos de acceso inalámbricos hasta la infraestructura RADIUS y los proveedores de identidad. Al integrarse con la plataforma de Purple, nuestros servidores RADIUS admiten todos los métodos EAP principales, lo que garantiza una autenticación fluida antes de que los usuarios interactúen con funciones como Wayfinding o WiFi Analytics .

Paso 1: Definir la estrategia de autenticación

Evalúe su flota de endpoints. Si los dispositivos son propiedad de la empresa y se gestionan a través de MDM, apunte a EAP-TLS. Si admite BYOD, PEAP es la opción pragmática. Asegúrese de que su proveedor de identidad (Active Directory, Google Workspace, Okta) admita los protocolos requeridos (por ejemplo, MSCHAPv2 para PEAP).

Paso 2: Gestión de certificados

Para todos los métodos excepto EAP-FAST, debe desplegar un certificado de servidor en su servidor RADIUS. Idealmente, este certificado debería ser emitido por una Autoridad de Certificación (CA) pública de confianza para minimizar las advertencias de confianza en el lado del cliente, aunque se puede usar una CA empresarial interna si controla todos los endpoints. Para EAP-TLS, establezca su PKI y configure su MDM para proporcionar automáticamente certificados de cliente con los mapeos de Nombre Alternativo del Sujeto (SAN) correctos.

Paso 3: Configuración de RADIUS y puntos de acceso

Configure sus puntos de acceso inalámbricos para usar WPA2-Enterprise o WPA3-Enterprise, apuntándolos a las direcciones IP de su servidor RADIUS con los secretos compartidos correctos. En el servidor RADIUS, defina sus políticas de red, especificando los métodos EAP permitidos y mapeando las autenticaciones exitosas a las VLAN adecuadas según la membresía del grupo de usuarios o dispositivos.

Paso 4: Configuración del suplicante en el endpoint

Este es el paso más crítico para la seguridad. Para PEAP, use MDM o políticas de grupo para enviar un perfil WiFi preconfigurado a los dispositivos. Este perfil DEBE especificar explícitamente los nombres de los servidores RADIUS de confianza y la CA raíz de confianza que emitió el certificado del servidor. Crucialmente, desactive la opción que solicita a los usuarios confiar en nuevos servidores o certificados.

Mejores prácticas

- Nunca dependa del criterio del usuario para los certificados: Al desplegar PEAP o EAP-TTLS, configure siempre los suplicantes de los endpoints para que confíen en certificados de servidor específicos. Confiar en que los usuarios hagan clic en "Aceptar" en una advertencia de certificado socava todo el modelo de seguridad y expone la red a ataques de puntos de acceso maliciosos.

- Automatice la gestión del ciclo de vida de los certificados: La expiración de los certificados es una de las principales causas de interrupciones en 802.1X. Implemente procesos automatizados de monitoreo y renovación tanto para los certificados del servidor RADIUS como para los certificados de cliente en los despliegues de EAP-TLS.

- Implemente WPA3-Enterprise: Cuando el soporte del cliente lo permita, realice la transición a WPA3-Enterprise. Este exige el uso de Tramas de Gestión Protegidas (PMF) y ofrece una opción de suite de seguridad de 192 bits, proporcionando protecciones criptográficas más fuertes que WPA2.

- Segmente la red: Utilice atributos RADIUS (como Filter-Id o Tunnel-Private-Group-Id) para asignar dinámicamente usuarios autenticados a VLAN específicas según su rol, aislando el tráfico de invitados de los activos corporativos. Para más información sobre el diseño de redes modernas, revise Los beneficios principales de SD WAN para las empresas modernas .

Resolución de problemas y mitigación de riesgos

Los modos de falla comunes en los despliegues de EAP suelen girar en torno a la validación de certificados y la integración con el proveedor de identidad.

- Síntoma: Los clientes no pueden conectarse después de una actualización del servidor RADIUS.

- Riesgo: El nuevo certificado del servidor no fue emitido por la CA raíz en la que confían los clientes, o el nombre del servidor cambió.

- Mitigación: Pruebe siempre las renovaciones de certificados en un entorno de pruebas. Asegúrese de que la nueva cadena de certificados sea de total confianza para todos los perfiles de endpoint antes de aplicarla a producción.

- Síntoma: Los dispositivos iOS se conectan bien, pero los dispositivos Windows fallan.

- Riesgo: Los suplicantes de Windows suelen ser más estrictos al validar la Indicación de Nombre de Servidor (SNI) o los atributos específicos de Uso Extendido de Clave (EKU) en el certificado del servidor.

- Mitigación: Verifique que el certificado del servidor incluya el EKU de 'Autenticación de servidor' y que el SAN coincida con el nombre configurado en el perfil WiFi de Windows.

ROI e impacto empresarial

La transición a un método EAP robusto ofrece un valor empresarial significativo más allá de la seguridad pura. Al eliminar las contraseñas compartidas, los equipos de TI reducen la carga operativa de los tickets de soporte relacionados con el restablecimiento de contraseñas o PSK comprometidas. En entornos como la Hospitalidad , donde la rotación de personal puede ser alta, la autenticación basada en certificados (EAP-TLS) garantiza que el acceso se revoque automáticamente cuando se borra un dispositivo o expira un certificado, sin necesidad de cambiar una contraseña global.

Además, una autenticación sólida es un requisito previo para marcos de cumplimiento como PCI DSS y GDPR. Al demostrar controles de acceso robustos, las organizaciones mitigan el riesgo de multas regulatorias y daños a la reputación asociados con las brechas de datos. Para una visión más amplia sobre la actualización de la infraestructura de recintos, consulte Soluciones modernas de WiFi para hospitalidad que sus huéspedes merecen .

Resumen en podcast

Escuche nuestro resumen técnico de 10 minutos sobre los métodos EAP, que cubre estrategias de implementación y errores comunes:

Términos clave y definiciones

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

IT teams implement 802.1X to replace insecure shared passwords (PSKs) with individualised, enterprise-grade authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the central brain of an 802.1X deployment, verifying credentials against an identity provider and telling the access point whether to allow the connection.

Supplicant

The software client on an endpoint device (laptop, smartphone) that communicates with the authenticator (access point) to negotiate network access via 802.1X.

Misconfigured supplicants are the primary cause of security vulnerabilities in PEAP deployments, particularly when server certificate validation is disabled.

Mutual Authentication

A security process in which both entities in a communications link authenticate each other (e.g., the client verifies the server, and the server verifies the client).

Crucial for preventing rogue AP attacks; EAP-TLS enforces this inherently, while PEAP requires strict supplicant configuration to achieve the client-to-server verification.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software and procedures needed to create, manage, distribute, use, store and revoke digital certificates.

A robust PKI is the prerequisite for deploying EAP-TLS, often representing the largest barrier to entry for smaller IT teams.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate enterprise network to eavesdrop on wireless communications or steal credentials.

This is the primary threat vector against poorly configured PEAP deployments where clients do not validate the RADIUS server certificate.

PAC (Protected Access Credential)

A strong shared secret dynamically provisioned to a client by an authentication server, used specifically in EAP-FAST to establish a secure tunnel.

PACs allow EAP-FAST to provide secure authentication without requiring the deployment of digital certificates.

MDM (Mobile Device Management)

Security software used by an IT department to monitor, manage, and secure employees' mobile devices across multiple mobile service providers and across multiple mobile operating systems.

MDM is essential for modern EAP-TLS deployments, allowing IT to silently push client certificates and strict WiFi profiles to corporate devices.

Casos de éxito

A national retail chain needs to deploy secure WiFi for point-of-sale (POS) tablets across 500 stores. The tablets are corporate-owned and managed via Microsoft Intune. They must comply with PCI DSS requirements. Which EAP method should they deploy and how?

The organisation should deploy EAP-TLS. Using Microsoft Intune, they will configure a Simple Certificate Enrollment Protocol (SCEP) profile to automatically provision unique client certificates to each POS tablet. They will then push a Wi-Fi profile via Intune that configures the tablets to connect using WPA2/WPA3-Enterprise, specifying EAP-TLS as the authentication method and selecting the provisioned client certificate. The RADIUS servers will be configured to authenticate the devices based on these certificates, mapping them to a restricted PCI-compliant VLAN.

A large university needs to provide secure WiFi for 20,000 students using a mix of personal laptops, smartphones, and tablets (BYOD). The university uses Active Directory for identity management. How should they approach 802.1X?

The university should deploy PEAP with MSCHAPv2. They will install a server certificate from a well-known public Certificate Authority (e.g., DigiCert, Let's Encrypt) on their RADIUS servers. To ensure security, they must provide an onboarding tool (like SecureW2 or a custom app) that automatically configures the students' devices. This tool will create the WiFi profile, explicitly define the trusted RADIUS server names, and enforce server certificate validation, preventing students from connecting to rogue APs.

Análisis de escenarios

Q1. Your organisation is migrating from Google Workspace to a new cloud-based identity provider that only supports LDAP and does not support MSCHAPv2. You need to maintain your existing password-based 802.1X WiFi for legacy devices. Which EAP method must you configure on your RADIUS server?

💡 Sugerencia:Consider which tunneled method allows for inner authentication protocols other than MSCHAPv2.

Mostrar enfoque recomendado

You must configure EAP-TTLS. Unlike PEAP, which is heavily reliant on MSCHAPv2 for inner authentication, EAP-TTLS can encapsulate older protocols like PAP or CHAP within its secure TLS tunnel, allowing it to interface with LDAP directories that lack MSCHAPv2 support.

Q2. A security audit reveals that users' Active Directory passwords are being compromised when they connect their smartphones to public WiFi networks at coffee shops. The attackers are broadcasting the corporate SSID. Your current deployment uses PEAP. How do you mitigate this without changing the EAP method?

💡 Sugerencia:The issue is that the client devices are blindly trusting the rogue AP. How do you force the client to verify it's talking to the real corporate network?

Mostrar enfoque recomendado

You must configure the endpoint supplicants (via MDM or Group Policy) to enforce strict server certificate validation. The WiFi profile must explicitly specify the names of the trusted corporate RADIUS servers and the specific Root CA that issued their certificates. Additionally, you must disable the setting that prompts users to trust unknown certificates, ensuring the connection fails silently if the server is not authenticated.

Q3. You are deploying a fleet of ruggedised barcode scanners in a warehouse. The devices run a legacy embedded OS that does not support WPA2-Enterprise or standard 802.1X certificates, but they do support Cisco Compatible Extensions (CCX). You need secure authentication. What is the most likely EAP method to use?

💡 Sugerencia:Look for the protocol developed specifically by Cisco for environments where certificate deployment is challenging or impossible.

Mostrar enfoque recomendado

EAP-FAST is the appropriate choice here. It was designed by Cisco specifically for environments where deploying certificates is impractical. It uses dynamically provisioned Protected Access Credentials (PACs) to establish the secure tunnel, making it suitable for legacy or specialised hardware that supports CCX but lacks robust PKI capabilities.

Conclusiones clave

- ✓PEAP is the versatile workhorse, ideal for BYOD environments due to broad native support, but requires strict client-side configuration to prevent credential theft.

- ✓EAP-TLS is the gold standard for security, mandating mutual certificate authentication and eliminating passwords entirely, making it perfect for PCI DSS compliance.

- ✓EAP-TLS requires significant deployment infrastructure, specifically a robust PKI and MDM solution to manage client certificates.

- ✓EAP-TTLS provides a secure tunnel similar to PEAP but offers flexibility to use older inner authentication protocols (like PAP), making it useful for non-Microsoft identity stores.

- ✓EAP-FAST uses Protected Access Credentials (PACs) instead of certificates, remaining relevant primarily in legacy Cisco-centric or specific IoT environments.

- ✓Regardless of the method chosen, automating certificate lifecycle management is critical to preventing network outages.

- ✓Purple's platform integrates seamlessly with RADIUS servers supporting all major EAP methods, enabling secure foundations for advanced venue analytics.