Comparaison des méthodes EAP : PEAP, EAP-TLS, EAP-TTLS et EAP-FAST

Ce guide de référence technique faisant autorité propose une comparaison détaillée de PEAP, EAP-TLS, EAP-TTLS et EAP-FAST pour l'authentification WiFi en entreprise. Il fournit des conseils concrets sur la posture de sécurité, la complexité du déploiement et la compatibilité des appareils pour aider les responsables informatiques et les architectes réseau à choisir la stratégie de déploiement 802.1X optimale.

- Résumé opérationnel

- Analyse technique approfondie : Comparaison des méthodes EAP

- PEAP (Protected EAP)

- EAP-TLS (EAP-Transport Layer Security)

- EAP-TTLS (EAP Tunneled TLS)

- EAP-FAST (Flexible Authentication via Secure Tunneling)

- Guide de mise en œuvre

- Étape 1 : Définir la stratégie d'authentification

- Étape 2 : Gestion des certificats

- Étape 3 : Configuration du RADIUS et des points d'accès

- Étape 4 : Configuration du suppliant sur le terminal

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

- Briefing Podcast

Résumé opérationnel

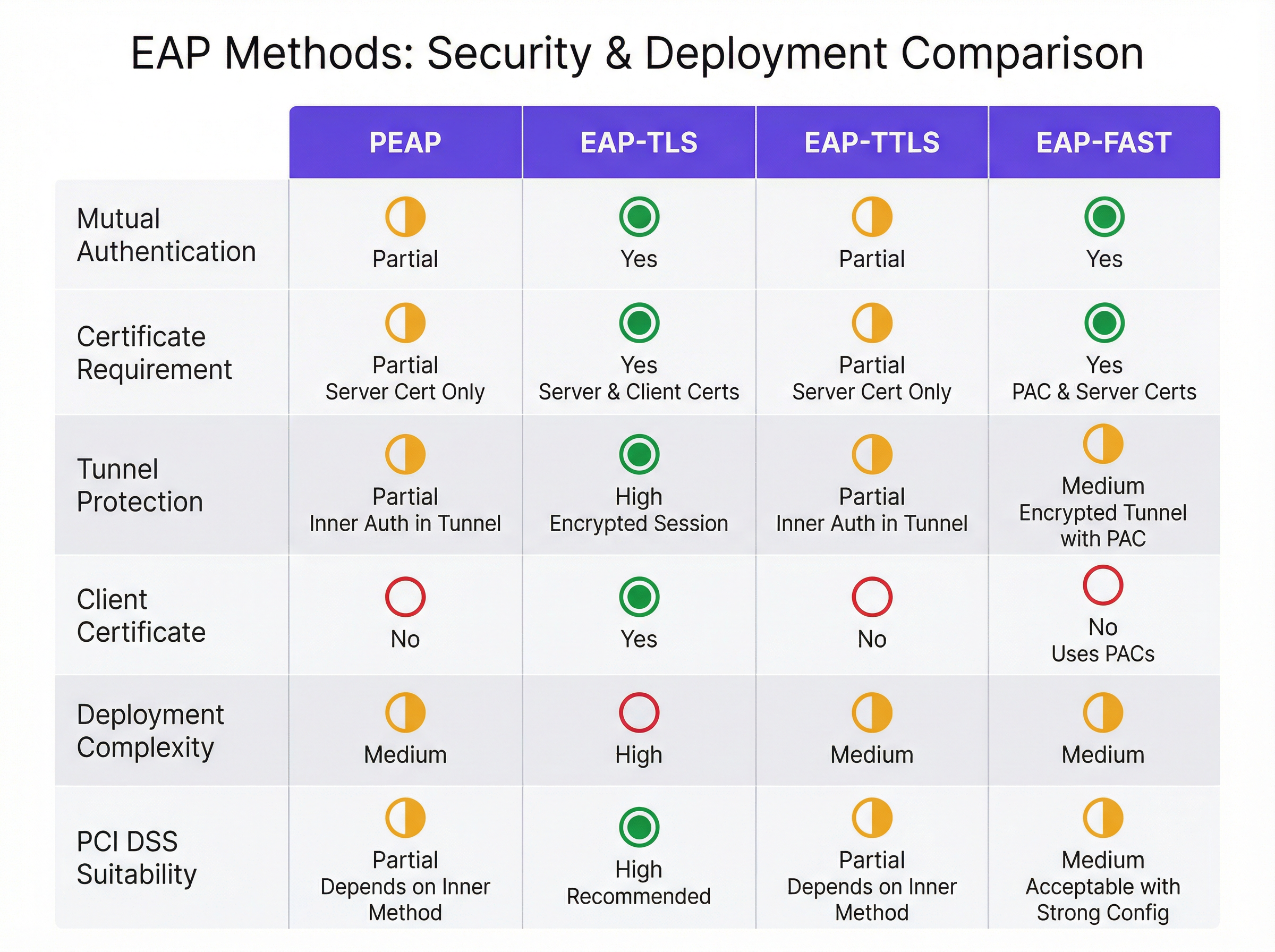

Pour les responsables informatiques et les architectes réseau d'entreprise, le choix de la bonne méthode EAP (Extensible Authentication Protocol) est une décision critique qui équilibre la posture de sécurité, la complexité du déploiement et l'expérience utilisateur. Alors que les organisations abandonnent les clés pré-partagées (PSK) vulnérables au profit de l'authentification 802.1X, le choix se réduit généralement à quatre méthodes principales : PEAP, EAP-TLS, EAP-TTLS et EAP-FAST. Ce guide propose une comparaison technique directe de ces méthodes, vous permettant de prendre des décisions architecturales éclairées pour votre Guest WiFi et vos réseaux d'entreprise internes. Nous examinerons les différences de sécurité entre les méthodes tunnelisées basées sur un mot de passe et l'authentification mutuelle par certificat, évaluerons quand des méthodes spécifiques sont appropriées et fournirons des conseils de mise en œuvre concrets pour les environnements d'entreprise modernes.

Analyse technique approfondie : Comparaison des méthodes EAP

PEAP (Protected EAP)

PEAP est largement considéré comme la solution de référence pour l'authentification 802.1X en entreprise. Co-développé par Cisco, Microsoft et RSA Security, il crée un tunnel TLS chiffré à l'aide d'un certificat côté serveur. À l'intérieur de ce tunnel sécurisé, le client s'authentifie à l'aide d'une méthode héritée, le plus souvent MSCHAPv2.

Le principal avantage de PEAP est son support natif quasi universel sur les systèmes d'exploitation modernes, notamment Windows, macOS, iOS et Android. Comme il ne nécessite un certificat que sur le serveur RADIUS et non sur les appareils clients, le déploiement est nettement moins complexe que les alternatives basées sur des certificats. Cela rend PEAP très attractif pour les environnements BYOD (Bring Your Own Device) ou les grands lieux publics comme les hubs de Transport où la gestion des certificats clients est peu pratique.

Cependant, la dépendance de PEAP aux mots de passe (via MSCHAPv2) introduit des risques de sécurité. Si un appareil client n'est pas strictement configuré pour valider le certificat du serveur, les utilisateurs peuvent être trompés et se connecter à un point d'accès malveillant (attaque « evil twin »). Le point d'accès malveillant peut alors capturer le challenge-response MSCHAPv2, qui peut être cassé hors ligne pour récupérer le mot de passe de l'utilisateur. Par conséquent, l'application d'une validation stricte du certificat serveur via une stratégie de groupe ou un MDM est un contrôle de sécurité obligatoire lors du déploiement de PEAP.

EAP-TLS (EAP-Transport Layer Security)

EAP-TLS représente la référence absolue en matière de sécurité sans fil en entreprise. Contrairement à PEAP, EAP-TLS nécessite une authentification mutuelle par certificat. Le serveur RADIUS et l'appareil client doivent tous deux présenter un certificat numérique valide avant que tout accès au réseau ne soit accordé.

Cette authentification mutuelle élimine totalement le besoin de mots de passe, rendant inefficaces le vol d'identifiants, les attaques par dictionnaire et les attaques par point d'accès malveillant. Si un appareil ne possède pas le certificat client correct, il ne peut tout simplement pas se connecter au réseau. Pour les organisations soumises à des exigences réglementaires strictes, telles que PCI DSS dans le secteur du Retail ou HIPAA dans la Santé , EAP-TLS est l'approche fortement recommandée.

Le revers de cette sécurité renforcée est la complexité du déploiement. La mise en œuvre d'EAP-TLS nécessite une infrastructure à clés publiques (PKI) robuste pour émettre, renouveler et révoquer les certificats. Elle nécessite également une solution de gestion des appareils mobiles (MDM), telle que Microsoft Intune ou Jamf, pour distribuer ces certificats aux terminaux en toute sécurité. Pour des conseils sur les environnements Apple, consultez notre guide sur Jamf et RADIUS : Authentification WiFi basée sur certificat pour les flottes d'appareils Apple . EAP-TLS est le choix optimal pour les flottes d'appareils gérés appartenant à l'entreprise où la sécurité est primordiale.

EAP-TTLS (EAP Tunneled TLS)

EAP-TTLS, co-développé par Funk Software et Certicom, fonctionne de manière similaire à PEAP en établissant un tunnel TLS chiffré à l'aide d'un certificat côté serveur. Le principal facteur de différenciation est sa flexibilité concernant la méthode d'authentification interne. Alors que PEAP est fortement lié à MSCHAPv2, EAP-TTLS peut encapsuler presque n'importe quel protocole d'authentification, y compris PAP, CHAP ou MSCHAP, de manière sécurisée à l'intérieur du tunnel.

Cette flexibilité rend EAP-TTLS très précieux dans les environnements qui doivent s'authentifier auprès d'anciens annuaires LDAP, de proxys RADIUS ou de magasins d'identité non-Microsoft qui ne supportent pas nativement MSCHAPv2. C'est notamment le protocole sous-jacent d'eduroam, le service mondial d'accès itinérant pour la communauté internationale de la recherche et de l'éducation. Historiquement, le support client natif pour EAP-TTLS était moins répandu que pour PEAP, nécessitant souvent des suppliants tiers sur les anciennes versions de Windows, mais les systèmes d'exploitation modernes offrent désormais un support natif robuste.

EAP-FAST (Flexible Authentication via Secure Tunneling)

Développé par Cisco comme remplacement rapide du protocole LEAP très vulnérable, EAP-FAST a été conçu pour fournir une authentification sécurisée sans l'exigence stricte de déploiement de certificats numériques. Au lieu d'utiliser un certificat serveur pour établir le tunnel sécurisé, EAP-FAST s'appuie sur des PAC (Protected Access Credentials), des blocs de données opaques provisionnés dynamiquement aux clients par le serveur d'authentification.

EAP-FAST se caractérise par ses capacités de reprise de session rapide. Bien qu'il fournisse un tunnel sécurisé et chiffré, sa dépendance aux PAC plutôt qu'aux certificats X.509 standard le rend quelque peu propriétaire et moins aligné avec les architectures Zero Trust modernes et indépendantes des fournisseurs. Aujourd'hui, EAP-FAST est principalement pertinent dans les environnements hérités centrés sur Cisco, les déploiements IoT spécifiques ou les appareils durcis spécialisés. Pour la plupart des nouveaux déploiements en entreprise, PEAP ou EAP-TLS sont préférés.

Guide de mise en œuvre

Le déploiement de l'authentification 802.1X nécessite une planification minutieuse sur l'ensemble de la pile réseau, des points d'accès sans fil à l'infrastructure RADIUS et aux fournisseurs d'identité. Lors de l'intégration avec la plateforme Purple, nos serveurs RADIUS supportent toutes les principales méthodes EAP, garantissant une authentification fluide avant que les utilisateurs n'interagissent avec des fonctionnalités telles que le Wayfinding ou le WiFi Analytics .

Étape 1 : Définir la stratégie d'authentification

Évaluez votre flotte de terminaux. Si les appareils appartiennent à l'entreprise et sont gérés via MDM, visez EAP-TLS. Si vous supportez le BYOD, PEAP est le choix pragmatique. Assurez-vous que votre fournisseur d'identité (Active Directory, Google Workspace, Okta) supporte les protocoles requis (par exemple, MSCHAPv2 pour PEAP).

Étape 2 : Gestion des certificats

Pour toutes les méthodes sauf EAP-FAST, vous devez déployer un certificat serveur sur votre serveur RADIUS. Ce certificat devrait idéalement être émis par une autorité de certification (CA) publique de confiance pour minimiser les avertissements de confiance côté client, bien qu'une CA d'entreprise interne puisse être utilisée si vous contrôlez tous les terminaux. Pour EAP-TLS, établissez votre PKI et configurez votre MDM pour provisionner automatiquement les certificats clients avec les mappages SAN (Subject Alternative Name) corrects.

Étape 3 : Configuration du RADIUS et des points d'accès

Configurez vos points d'accès sans fil pour utiliser WPA2-Enterprise ou WPA3-Enterprise, en les pointant vers les adresses IP de votre serveur RADIUS avec les secrets partagés corrects. Sur le serveur RADIUS, définissez vos politiques réseau, en spécifiant les méthodes EAP autorisées et en mappant les authentifications réussies aux VLAN appropriés en fonction de l'appartenance à un groupe d'utilisateurs ou d'appareils.

Étape 4 : Configuration du suppliant sur le terminal

C'est l'étape la plus critique pour la sécurité. Pour PEAP, utilisez le MDM ou une stratégie de groupe pour pousser un profil WiFi préconfiguré sur les appareils. Ce profil DOIT spécifier explicitement les noms des serveurs RADIUS de confiance et la CA racine de confiance qui a émis le certificat du serveur. Surtout, désactivez l'option qui invite les utilisateurs à faire confiance à de nouveaux serveurs ou certificats.

Bonnes pratiques

- Ne vous fiez jamais au jugement de l'utilisateur pour les certificats : Lors du déploiement de PEAP ou EAP-TTLS, préconfigurez toujours les suppliants des terminaux pour qu'ils fassent confiance à des certificats de serveur spécifiques. Compter sur les utilisateurs pour cliquer sur « Accepter » lors d'un avertissement de certificat compromet tout le modèle de sécurité et expose le réseau à des attaques par point d'accès malveillant.

- Automatisez la gestion du cycle de vie des certificats : L'expiration des certificats est une cause majeure d'interruption du 802.1X. Mettez en œuvre des processus de surveillance et de renouvellement automatisés pour les certificats de serveur RADIUS et les certificats clients dans les déploiements EAP-TLS.

- Implémentez WPA3-Enterprise : Lorsque le support client le permet, passez à WPA3-Enterprise. Il impose l'utilisation de PMF (Protected Management Frames) et propose une option de suite de sécurité 192 bits, offrant des protections cryptographiques plus fortes que WPA2.

- Segmentez le réseau : Utilisez les attributs RADIUS (comme Filter-Id ou Tunnel-Private-Group-Id) pour affecter dynamiquement les utilisateurs authentifiés à des VLAN spécifiques en fonction de leur rôle, isolant le trafic invité des actifs de l'entreprise. Pour en savoir plus sur la conception de réseaux modernes, consultez Les principaux avantages du SD WAN pour les entreprises modernes .

Dépannage et atténuation des risques

Les modes de défaillance courants dans les déploiements EAP tournent généralement autour de la validation des certificats et de l'intégration du fournisseur d'identité.

- Symptôme : Les clients ne parviennent pas à se connecter après une mise à jour du serveur RADIUS.

- Risque : Le nouveau certificat serveur n'a pas été émis par la CA racine approuvée par les clients, ou le nom du serveur a changé.

- Atténuation : Testez toujours les renouvellements de certificats dans un environnement de test. Assurez-vous que la nouvelle chaîne de certificats est entièrement approuvée par tous les profils de terminaux avant de l'appliquer à la production.

- Symptôme : Les appareils iOS se connectent sans problème, mais les appareils Windows échouent.

- Risque : Les suppliants Windows sont souvent plus stricts concernant la validation de l'indication du nom du serveur (SNI) ou des attributs EKU (Extended Key Usage) spécifiques sur le certificat du serveur.

- Atténuation : Vérifiez que le certificat du serveur inclut l'EKU « Authentification du serveur » et que le SAN correspond au nom configuré dans le profil WiFi Windows.

ROI et impact commercial

La transition vers une méthode EAP robuste apporte une valeur commerciale significative au-delà de la simple sécurité. En éliminant les mots de passe partagés, les équipes informatiques réduisent la charge opérationnelle des tickets d'assistance liés aux réinitialisations de mots de passe ou aux PSK compromis. Dans des environnements comme l' Hôtellerie , où le renouvellement du personnel peut être élevé, l'authentification par certificat (EAP-TLS) garantit que l'accès est automatiquement révoqué lorsqu'un appareil est effacé ou qu'un certificat expire, sans avoir besoin de changer un mot de passe global.

De plus, une authentification forte est une condition préalable aux cadres de conformité tels que PCI DSS et GDPR. En démontrant des contrôles d'accès robustes, les organisations atténuent le risque d'amendes réglementaires et de dommages réputationnels associés aux violations de données. Pour une vue d'ensemble de la mise à niveau de l'infrastructure des sites, voir Solutions WiFi modernes pour l'hôtellerie que vos clients méritent .

Briefing Podcast

Écoutez notre briefing technique de 10 minutes sur les méthodes EAP, couvrant les stratégies de mise en œuvre et les pièges courants :

Termes clés et définitions

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

IT teams implement 802.1X to replace insecure shared passwords (PSKs) with individualised, enterprise-grade authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the central brain of an 802.1X deployment, verifying credentials against an identity provider and telling the access point whether to allow the connection.

Supplicant

The software client on an endpoint device (laptop, smartphone) that communicates with the authenticator (access point) to negotiate network access via 802.1X.

Misconfigured supplicants are the primary cause of security vulnerabilities in PEAP deployments, particularly when server certificate validation is disabled.

Mutual Authentication

A security process in which both entities in a communications link authenticate each other (e.g., the client verifies the server, and the server verifies the client).

Crucial for preventing rogue AP attacks; EAP-TLS enforces this inherently, while PEAP requires strict supplicant configuration to achieve the client-to-server verification.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software and procedures needed to create, manage, distribute, use, store and revoke digital certificates.

A robust PKI is the prerequisite for deploying EAP-TLS, often representing the largest barrier to entry for smaller IT teams.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate enterprise network to eavesdrop on wireless communications or steal credentials.

This is the primary threat vector against poorly configured PEAP deployments where clients do not validate the RADIUS server certificate.

PAC (Protected Access Credential)

A strong shared secret dynamically provisioned to a client by an authentication server, used specifically in EAP-FAST to establish a secure tunnel.

PACs allow EAP-FAST to provide secure authentication without requiring the deployment of digital certificates.

MDM (Mobile Device Management)

Security software used by an IT department to monitor, manage, and secure employees' mobile devices across multiple mobile service providers and across multiple mobile operating systems.

MDM is essential for modern EAP-TLS deployments, allowing IT to silently push client certificates and strict WiFi profiles to corporate devices.

Études de cas

A national retail chain needs to deploy secure WiFi for point-of-sale (POS) tablets across 500 stores. The tablets are corporate-owned and managed via Microsoft Intune. They must comply with PCI DSS requirements. Which EAP method should they deploy and how?

The organisation should deploy EAP-TLS. Using Microsoft Intune, they will configure a Simple Certificate Enrollment Protocol (SCEP) profile to automatically provision unique client certificates to each POS tablet. They will then push a Wi-Fi profile via Intune that configures the tablets to connect using WPA2/WPA3-Enterprise, specifying EAP-TLS as the authentication method and selecting the provisioned client certificate. The RADIUS servers will be configured to authenticate the devices based on these certificates, mapping them to a restricted PCI-compliant VLAN.

A large university needs to provide secure WiFi for 20,000 students using a mix of personal laptops, smartphones, and tablets (BYOD). The university uses Active Directory for identity management. How should they approach 802.1X?

The university should deploy PEAP with MSCHAPv2. They will install a server certificate from a well-known public Certificate Authority (e.g., DigiCert, Let's Encrypt) on their RADIUS servers. To ensure security, they must provide an onboarding tool (like SecureW2 or a custom app) that automatically configures the students' devices. This tool will create the WiFi profile, explicitly define the trusted RADIUS server names, and enforce server certificate validation, preventing students from connecting to rogue APs.

Analyse de scénario

Q1. Your organisation is migrating from Google Workspace to a new cloud-based identity provider that only supports LDAP and does not support MSCHAPv2. You need to maintain your existing password-based 802.1X WiFi for legacy devices. Which EAP method must you configure on your RADIUS server?

💡 Astuce :Consider which tunneled method allows for inner authentication protocols other than MSCHAPv2.

Afficher l'approche recommandée

You must configure EAP-TTLS. Unlike PEAP, which is heavily reliant on MSCHAPv2 for inner authentication, EAP-TTLS can encapsulate older protocols like PAP or CHAP within its secure TLS tunnel, allowing it to interface with LDAP directories that lack MSCHAPv2 support.

Q2. A security audit reveals that users' Active Directory passwords are being compromised when they connect their smartphones to public WiFi networks at coffee shops. The attackers are broadcasting the corporate SSID. Your current deployment uses PEAP. How do you mitigate this without changing the EAP method?

💡 Astuce :The issue is that the client devices are blindly trusting the rogue AP. How do you force the client to verify it's talking to the real corporate network?

Afficher l'approche recommandée

You must configure the endpoint supplicants (via MDM or Group Policy) to enforce strict server certificate validation. The WiFi profile must explicitly specify the names of the trusted corporate RADIUS servers and the specific Root CA that issued their certificates. Additionally, you must disable the setting that prompts users to trust unknown certificates, ensuring the connection fails silently if the server is not authenticated.

Q3. You are deploying a fleet of ruggedised barcode scanners in a warehouse. The devices run a legacy embedded OS that does not support WPA2-Enterprise or standard 802.1X certificates, but they do support Cisco Compatible Extensions (CCX). You need secure authentication. What is the most likely EAP method to use?

💡 Astuce :Look for the protocol developed specifically by Cisco for environments where certificate deployment is challenging or impossible.

Afficher l'approche recommandée

EAP-FAST is the appropriate choice here. It was designed by Cisco specifically for environments where deploying certificates is impractical. It uses dynamically provisioned Protected Access Credentials (PACs) to establish the secure tunnel, making it suitable for legacy or specialised hardware that supports CCX but lacks robust PKI capabilities.

Points clés à retenir

- ✓PEAP is the versatile workhorse, ideal for BYOD environments due to broad native support, but requires strict client-side configuration to prevent credential theft.

- ✓EAP-TLS is the gold standard for security, mandating mutual certificate authentication and eliminating passwords entirely, making it perfect for PCI DSS compliance.

- ✓EAP-TLS requires significant deployment infrastructure, specifically a robust PKI and MDM solution to manage client certificates.

- ✓EAP-TTLS provides a secure tunnel similar to PEAP but offers flexibility to use older inner authentication protocols (like PAP), making it useful for non-Microsoft identity stores.

- ✓EAP-FAST uses Protected Access Credentials (PACs) instead of certificates, remaining relevant primarily in legacy Cisco-centric or specific IoT environments.

- ✓Regardless of the method chosen, automating certificate lifecycle management is critical to preventing network outages.

- ✓Purple's platform integrates seamlessly with RADIUS servers supporting all major EAP methods, enabling secure foundations for advanced venue analytics.