EAP पद्धतींची तुलना: PEAP, EAP-TLS, EAP-TTLS, आणि EAP-FAST

हे अधिकृत तांत्रिक संदर्भ मार्गदर्शक एंटरप्राइझ WiFi ऑथेंटिकेशनसाठी PEAP, EAP-TLS, EAP-TTLS आणि EAP-FAST यांची सविस्तर तुलना प्रदान करते. हे IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्सना सर्वोत्तम 802.1X उपयोजन धोरण निवडण्यात मदत करण्यासाठी सुरक्षा स्थिती, उपयोजन जटिलता आणि डिव्हाइस सुसंगततेवर कृतीयोग्य मार्गदर्शन प्रदान करते.

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण: EAP पद्धतींची तुलना

- PEAP (Protected EAP)

- EAP-TLS (EAP-Transport Layer Security)

- EAP-TTLS (EAP Tunneled TLS)

- EAP-FAST (Flexible Authentication via Secure Tunneling)

- अंमलबजावणी मार्गदर्शक

- पायरी 1: ऑथेंटिकेशन धोरण परिभाषित करा

- पायरी 2: सर्टिफिकेट मॅनेजमेंट

- पायरी 3: RADIUS आणि ॲक्सेस पॉइंट कॉन्फिगरेशन

- पायरी 4: एंडपॉइंट सप्लिकंट कॉन्फिगरेशन

- सर्वोत्तम पद्धती

- ट्रबलशूटिंग आणि जोखीम कमी करणे

- ROI आणि व्यवसायावर होणारा परिणाम

- पॉडकास्ट ब्रीफिंग

कार्यकारी सारांश

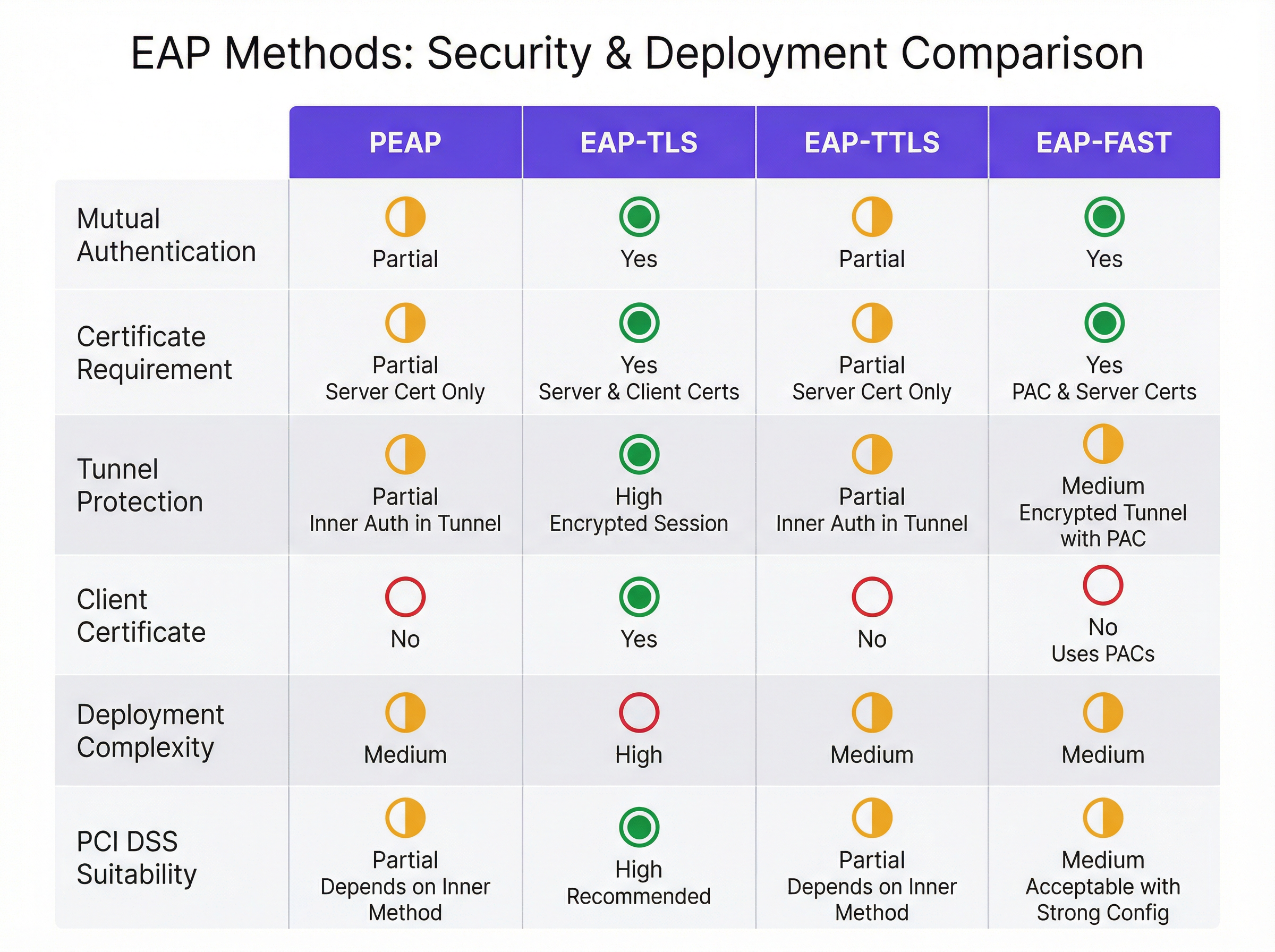

एंटरप्राइझ IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्ससाठी, योग्य Extensible Authentication Protocol (EAP) पद्धत निवडणे हा एक महत्त्वपूर्ण निर्णय आहे जो सुरक्षा स्थिती, उपयोजन जटिलता आणि वापरकर्ता अनुभव यांचा समतोल राखतो. संस्था असुरक्षित प्री-शेअर्ड की (PSKs) कडून 802.1X ऑथेंटिकेशनकडे वळत असताना, निवड सामान्यतः चार प्राथमिक पद्धतींपर्यंत मर्यादित होते: PEAP, EAP-TLS, EAP-TTLS आणि EAP-FAST. हे मार्गदर्शक या पद्धतींची थेट, तांत्रिक तुलना प्रदान करते, जे तुम्हाला तुमच्या Guest WiFi आणि अंतर्गत कॉर्पोरेट नेटवर्कसाठी माहितीपूर्ण आर्किटेक्चरल निर्णय घेण्यास सक्षम करते. आम्ही पासवर्ड-आधारित टनेल पद्धती आणि परस्पर सर्टिफिकेट ऑथेंटिकेशनमधील सुरक्षा फरकांचे परीक्षण करू, विशिष्ट पद्धती कधी योग्य आहेत याचे मूल्यमापन करू आणि आधुनिक एंटरप्राइझ वातावरणासाठी कृतीयोग्य अंमलबजावणी मार्गदर्शन प्रदान करू.

तांत्रिक सखोल विश्लेषण: EAP पद्धतींची तुलना

PEAP (Protected EAP)

PEAP ला 802.1X ऑथेंटिकेशनसाठी एंटरप्राइझमधील मुख्य आधार मानले जाते. Cisco, Microsoft आणि RSA Security द्वारे सह-विकसित केलेले, हे सर्व्हर-साइड सर्टिफिकेट वापरून एनक्रिप्टेड TLS टनेल तयार करते. या सुरक्षित टनेलमध्ये, क्लायंट जुन्या पद्धतीचा वापर करून ऑथेंटिकेट करतो, सामान्यतः MSCHAPv2.

PEAP चा प्राथमिक फायदा म्हणजे Windows, macOS, iOS आणि Android सह आधुनिक ऑपरेटिंग सिस्टमवर त्याचे जवळजवळ सार्वत्रिक नेटिव्ह सपोर्ट. कारण यासाठी फक्त RADIUS सर्व्हरवर सर्टिफिकेट आवश्यक असते आणि क्लायंट डिव्हाइसेसवर नाही, त्यामुळे उपयोजन सर्टिफिकेट-आधारित पर्यायांपेक्षा लक्षणीयरीत्या कमी जटिल आहे. हे PEAP ला Bring Your Own Device (BYOD) वातावरणासाठी किंवा Transport हब सारख्या मोठ्या सार्वजनिक ठिकाणांसाठी अत्यंत आकर्षक बनवते जिथे क्लायंट सर्टिफिकेट व्यवस्थापित करणे अव्यवहार्य आहे.

तथापि, पासवर्डवर PEAP चे अवलंबित्व (MSCHAPv2 द्वारे) सुरक्षा जोखीम निर्माण करते. जर क्लायंट डिव्हाइस सर्व्हरचे सर्टिफिकेट प्रमाणित करण्यासाठी काटेकोरपणे कॉन्फिगर केलेले नसेल, तर वापरकर्त्यांना बनावट ॲक्सेस पॉइंट ("evil twin" हल्ला) शी कनेक्ट करण्यासाठी फसवले जाऊ शकते. बनावट AP नंतर MSCHAPv2 चॅलेंज-रिस्पॉन्स कॅप्चर करू शकतो, जो वापरकर्त्याचा पासवर्ड रिकव्हर करण्यासाठी ऑफलाइन क्रॅक केला जाऊ शकतो. म्हणून, PEAP तैनात करताना ग्रुप पॉलिसी किंवा MDM द्वारे कठोर सर्व्हर सर्टिफिकेट प्रमाणीकरण लागू करणे हे अनिवार्य सुरक्षा नियंत्रण आहे.

EAP-TLS (EAP-Transport Layer Security)

EAP-TLS एंटरप्राइझ वायरलेस सुरक्षेसाठी सुवर्ण मानक दर्शवते. PEAP च्या विपरीत, EAP-TLS ला परस्पर सर्टिफिकेट ऑथेंटिकेशन आवश्यक आहे. नेटवर्क ॲक्सेस मिळण्यापूर्वी RADIUS सर्व्हर आणि क्लायंट डिव्हाइस दोन्हीने वैध डिजिटल सर्टिफिकेट सादर करणे आवश्यक आहे.

हे परस्पर ऑथेंटिकेशन पासवर्डची गरज पूर्णपणे काढून टाकते, ज्यामुळे क्रेडेंशियल चोरी, डिक्शनरी अटॅक आणि बनावट AP अटॅक कुचकामी ठरतात. जर एखाद्या डिव्हाइसमध्ये योग्य क्लायंट सर्टिफिकेट नसेल, तर ते नेटवर्कशी कनेक्ट होऊ शकत नाही. Retail क्षेत्रातील PCI DSS किंवा Healthcare मधील HIPAA सारख्या कठोर नियामक आवश्यकता असलेल्या संस्थांसाठी, EAP-TLS हा जोरदार शिफारस केलेला दृष्टिकोन आहे.

या वर्धित सुरक्षेसाठी उपयोजन जटिलता ही किंमत मोजावी लागते. EAP-TLS लागू करण्यासाठी सर्टिफिकेट जारी करण्यासाठी, नूतनीकरण करण्यासाठी आणि रद्द करण्यासाठी मजबूत Public Key Infrastructure (PKI) आवश्यक आहे. यासाठी एंडपॉइंट्सना ही सर्टिफिकेट्स सुरक्षितपणे वितरित करण्यासाठी Microsoft Intune किंवा Jamf सारख्या Mobile Device Management (MDM) सोल्यूशनची देखील आवश्यकता आहे. Apple वातावरणावरील मार्गदर्शनासाठी, आमचे मार्गदर्शक पहा Jamf e RADIUS: Autenticação WiFi Baseada em Certificado para Frotas de Dispositivos Apple . कॉर्पोरेट-मालकीच्या, व्यवस्थापित डिव्हाइस फ्लीट्ससाठी जिथे सुरक्षा सर्वोपरि आहे तिथे EAP-TLS हा सर्वोत्तम पर्याय आहे.

EAP-TTLS (EAP Tunneled TLS)

Funk Software आणि Certicom द्वारे सह-विकसित केलेले EAP-TTLS, सर्व्हर-साइड सर्टिफिकेट वापरून एनक्रिप्टेड TLS टनेल स्थापित करून PEAP प्रमाणेच कार्य करते. मुख्य फरक म्हणजे अंतर्गत ऑथेंटिकेशन पद्धतीबाबतची त्याची लवचिकता. PEAP हे MSCHAPv2 शी मोठ्या प्रमाणावर जोडलेले असताना, EAP-TTLS टनेलमध्ये PAP, CHAP किंवा MSCHAP सह जवळजवळ कोणत्याही ऑथेंटिकेशन प्रोटोकॉलला सुरक्षितपणे समाविष्ट करू शकते.

ही लवचिकता EAP-TTLS ला अशा वातावरणात अत्यंत मौल्यवान बनवते ज्यांना जुन्या LDAP डिरेक्टरीज, RADIUS प्रॉक्सी किंवा नॉन-Microsoft आयडेंटिटी स्टोअर्स विरुद्ध ऑथेंटिकेट करणे आवश्यक आहे जे नेटिव्हली MSCHAPv2 ला सपोर्ट करत नाहीत. हे आंतरराष्ट्रीय संशोधन आणि शिक्षण समुदायासाठी जागतिक रोमिंग ॲक्सेस सेवा असलेल्या eduroam साठी मूळ प्रोटोकॉल म्हणून प्रसिद्ध आहे. ऐतिहासिकदृष्ट्या, EAP-TTLS साठी नेटिव्ह क्लायंट सपोर्ट PEAP पेक्षा कमी होता, ज्यासाठी अनेकदा जुन्या Windows व्हर्जनवर थर्ड-पार्टी सप्लिकंट्सची आवश्यकता असते, परंतु आधुनिक ऑपरेटिंग सिस्टम आता मजबूत नेटिव्ह सपोर्ट प्रदान करतात.

EAP-FAST (Flexible Authentication via Secure Tunneling)

अत्यंत असुरक्षित LEAP प्रोटोकॉलसाठी जलद बदली म्हणून Cisco द्वारे विकसित केलेले, EAP-FAST डिजिटल सर्टिफिकेट तैनात करण्याच्या कठोर आवश्यकतेशिवाय सुरक्षित ऑथेंटिकेशन प्रदान करण्यासाठी डिझाइन केले गेले आहे. सुरक्षित टनेल स्थापित करण्यासाठी सर्व्हर सर्टिफिकेट वापरण्याऐवजी, EAP-FAST Protected Access Credentials (PACs) वर अवलंबून असते—ऑथेंटिकेशन सर्व्हरद्वारे क्लायंटला डायनॅमिकली प्रदान केलेले डेटाचे अपारदर्शक ब्लॉक्स.

EAP-FAST त्याच्या जलद सेशन रिझम्प्शन क्षमतेद्वारे वैशिष्ट्यीकृत आहे. जरी ते सुरक्षित, एनक्रिप्टेड टनेल प्रदान करते, तरीही मानक X.509 सर्टिफिकेट्सऐवजी PACs वर त्याचे अवलंबित्व त्याला काहीसे प्रोप्रायटरी बनवते आणि आधुनिक, वेंडर-न्यूट्रल झिरो-ट्रस्ट आर्किटेक्चरशी कमी सुसंगत बनवते. आज, EAP-FAST प्रामुख्याने जुन्या Cisco-केंद्रित वातावरणात, विशिष्ट IoT उपयोजनांमध्ये किंवा विशेष रग्डाइज्ड डिव्हाइसेसमध्ये संबंधित आहे. बहुतेक नवीन एंटरप्राइझ उपयोजनांसाठी, PEAP किंवा EAP-TLS ला प्राधान्य दिले जाते.

अंमलबजावणी मार्गदर्शक

802.1X ऑथेंटिकेशन तैनात करण्यासाठी वायरलेस ॲक्सेस पॉइंट्सपासून RADIUS इन्फ्रास्ट्रक्चर आणि आयडेंटिटी प्रोव्हायडर्सपर्यंत नेटवर्क स्टॅकमध्ये काळजीपूर्वक नियोजनाची आवश्यकता असते. Purple च्या प्लॅटफॉर्मसह एकत्रित करताना, आमचे RADIUS सर्व्हर सर्व प्रमुख EAP पद्धतींना सपोर्ट करतात, ज्यामुळे वापरकर्त्यांनी Wayfinding किंवा WiFi Analytics सारख्या वैशिष्ट्यांशी संवाद साधण्यापूर्वी अखंड ऑथेंटिकेशन सुनिश्चित होते.

पायरी 1: ऑथेंटिकेशन धोरण परिभाषित करा

तुमच्या एंडपॉइंट फ्लीटचे मूल्यांकन करा. जर डिव्हाइसेस कॉर्पोरेट-मालकीची असतील आणि MDM द्वारे व्यवस्थापित असतील, तर EAP-TLS चे लक्ष्य ठेवा. जर तुम्ही BYOD ला सपोर्ट करत असाल, तर PEAP हा व्यावहारिक पर्याय आहे. तुमचा आयडेंटिटी प्रोव्हायडर (Active Directory, Google Workspace, Okta) आवश्यक प्रोटोकॉलला (उदा. PEAP साठी MSCHAPv2) सपोर्ट करत असल्याची खात्री करा.

पायरी 2: सर्टिफिकेट मॅनेजमेंट

EAP-FAST वगळता इतर सर्व पद्धतींसाठी, तुम्ही तुमच्या RADIUS सर्व्हरवर सर्व्हर सर्टिफिकेट तैनात करणे आवश्यक आहे. क्लायंट-साइड ट्रस्ट इशारे कमी करण्यासाठी हे सर्टिफिकेट आदर्शपणे विश्वसनीय सार्वजनिक Certificate Authority (CA) द्वारे जारी केले जावे, जरी तुम्ही सर्व एंडपॉइंट्स नियंत्रित करत असाल तर अंतर्गत Enterprise CA वापरले जाऊ शकते. EAP-TLS साठी, तुमचे PKI स्थापित करा आणि योग्य Subject Alternative Name (SAN) मॅपिंगसह क्लायंट सर्टिफिकेट्स स्वयंचलितपणे प्रदान करण्यासाठी तुमचे MDM कॉन्फिगर करा.

पायरी 3: RADIUS आणि ॲक्सेस पॉइंट कॉन्फिगरेशन

तुमचे वायरलेस ॲक्सेस पॉइंट्स WPA2-Enterprise किंवा WPA3-Enterprise वापरण्यासाठी कॉन्फिगर करा, त्यांना योग्य शेअर्ड सीक्रेट्ससह तुमच्या RADIUS सर्व्हर IP पत्त्यांकडे निर्देशित करा. RADIUS सर्व्हरवर, तुमची नेटवर्क धोरणे परिभाषित करा, अनुमत EAP पद्धती निर्दिष्ट करा आणि वापरकर्ता किंवा डिव्हाइस गट सदस्यत्वावर आधारित योग्य VLAN मध्ये यशस्वी ऑथेंटिकेशन मॅप करा.

पायरी 4: एंडपॉइंट सप्लिकंट कॉन्फिगरेशन

सुरक्षेसाठी ही सर्वात महत्त्वाची पायरी आहे. PEAP साठी, डिव्हाइसेसवर प्री-कॉन्फिगर केलेले WiFi प्रोफाइल पुश करण्यासाठी MDM किंवा ग्रुप पॉलिसी वापरा. या प्रोफाइलमध्ये विश्वसनीय RADIUS सर्व्हरची नावे आणि सर्व्हर सर्टिफिकेट जारी करणाऱ्या विश्वसनीय Root CA चा स्पष्टपणे उल्लेख असणे आवश्यक आहे. महत्त्वाचे म्हणजे, वापरकर्त्यांना नवीन सर्व्हर किंवा सर्टिफिकेट्सवर विश्वास ठेवण्यास सांगणारा पर्याय अक्षम करा.

सर्वोत्तम पद्धती

- सर्टिफिकेटसाठी वापरकर्त्याच्या निर्णयावर कधीही अवलंबून राहू नका: PEAP किंवा EAP-TTLS तैनात करताना, विशिष्ट सर्व्हर सर्टिफिकेट्सवर विश्वास ठेवण्यासाठी एंडपॉइंट सप्लिकंट्स नेहमी प्री-कॉन्फिगर करा. सर्टिफिकेट वॉर्निंगवर "Accept" क्लिक करण्यासाठी वापरकर्त्यांवर अवलंबून राहणे संपूर्ण सुरक्षा मॉडेलला कमकुवत करते आणि नेटवर्कला बनावट AP हल्ल्यांसाठी उघड करते.

- सर्टिफिकेट लाइफसायकल मॅनेजमेंट स्वयंचलित करा: सर्टिफिकेटची मुदत संपणे हे 802.1X आउटेजचे प्रमुख कारण आहे. EAP-TLS उपयोजनांमध्ये RADIUS सर्व्हर सर्टिफिकेट आणि क्लायंट सर्टिफिकेट दोन्हीसाठी स्वयंचलित मॉनिटरिंग आणि नूतनीकरण प्रक्रिया लागू करा.

- WPA3-Enterprise लागू करा: जिथे क्लायंट सपोर्ट असेल तिथे WPA3-Enterprise कडे वळा. हे Protected Management Frames (PMF) वापरणे अनिवार्य करते आणि 192-बिट सुरक्षा सूट पर्याय देते, जे WPA2 पेक्षा अधिक मजबूत क्रिप्टोग्राफिक संरक्षण प्रदान करते.

- नेटवर्कचे विभाजन करा: वापरकर्त्याच्या भूमिकेवर आधारित विशिष्ट VLAN मध्ये ऑथेंटिकेट केलेल्या वापरकर्त्यांना डायनॅमिकली नियुक्त करण्यासाठी RADIUS ॲट्रिब्युट्स (जसे की Filter-Id किंवा Tunnel-Private-Group-Id) वापरा, ज्यामुळे गेस्ट ट्रॅफिक कॉर्पोरेट मालमत्तेपासून वेगळे होईल. आधुनिक नेटवर्क डिझाइनबद्दल अधिक माहितीसाठी, The Core SD WAN Benefits for Modern Businesses पहा.

ट्रबलशूटिंग आणि जोखीम कमी करणे

EAP उपयोजनांमधील सामान्य बिघाड सहसा सर्टिफिकेट प्रमाणीकरण आणि आयडेंटिटी प्रोव्हायडर इंटिग्रेशनभोवती फिरतात.

- लक्षण: RADIUS सर्व्हर अपडेटनंतर क्लायंट कनेक्ट होण्यास अपयशी ठरतात.

- जोखीम: नवीन सर्व्हर सर्टिफिकेट क्लायंटद्वारे विश्वसनीय Root CA द्वारे जारी केले गेले नव्हते किंवा सर्व्हरचे नाव बदलले होते.

- उपाय: नेहमी स्टेजिंग वातावरणात सर्टिफिकेट रोलओव्हरची चाचणी घ्या. उत्पादनात लागू करण्यापूर्वी नवीन सर्टिफिकेट चेन सर्व एंडपॉइंट प्रोफाइलद्वारे पूर्णपणे विश्वसनीय असल्याची खात्री करा.

- लक्षण: iOS डिव्हाइसेस व्यवस्थित कनेक्ट होतात, परंतु Windows डिव्हाइसेस अपयशी ठरतात.

- जोखीम: Windows सप्लिकंट्स अनेकदा सर्व्हर सर्टिफिकेटवरील Server Name Indication (SNI) किंवा विशिष्ट EKU (Extended Key Usage) ॲट्रिब्युट्स प्रमाणित करण्याबाबत अधिक कडक असतात.

- उपाय: सर्व्हर सर्टिफिकेटमध्ये 'Server Authentication' EKU समाविष्ट असल्याची आणि SAN हे Windows WiFi प्रोफाइलमध्ये कॉन्फिगर केलेल्या नावाशी जुळत असल्याची पडताळणी करा.

ROI आणि व्यवसायावर होणारा परिणाम

मजबूत EAP पद्धतीकडे वळणे केवळ सुरक्षेच्या पलीकडे महत्त्वपूर्ण व्यावसायिक मूल्य प्रदान करते. सामायिक पासवर्ड काढून टाकून, IT टीम्स पासवर्ड रिसेट किंवा तडजोड केलेल्या PSKs शी संबंधित हेल्पडेस्क तिकिटांचा ऑपरेशनल ओव्हरहेड कमी करतात. Hospitality सारख्या वातावरणात, जिथे कर्मचाऱ्यांची उलाढाल जास्त असू शकते, सर्टिफिकेट-आधारित ऑथेंटिकेशन (EAP-TLS) हे सुनिश्चित करते की जेव्हा एखादे डिव्हाइस वाइप केले जाते किंवा सर्टिफिकेटची मुदत संपते तेव्हा ॲक्सेस स्वयंचलितपणे रद्द केला जातो, जागतिक पासवर्ड बदलण्याची गरज नसते.

शिवाय, PCI DSS आणि GDPR सारख्या अनुपालन फ्रेमवर्कसाठी मजबूत ऑथेंटिकेशन ही एक पूर्वअट आहे. मजबूत ॲक्सेस कंट्रोल्स प्रदर्शित करून, संस्था डेटा ब्रीचशी संबंधित नियामक दंड आणि प्रतिष्ठेच्या नुकसानीची जोखीम कमी करतात. ठिकाणच्या पायाभूत सुविधांच्या सुधारणेबद्दल अधिक माहितीसाठी, Modern Hospitality WiFi Solutions Your Guests Deserve पहा.

पॉडकास्ट ब्रीफिंग

अंमलबजावणी धोरणे आणि सामान्य त्रुटींचा समावेश असलेल्या EAP पद्धतींवरील आमचे 10-मिनिटांचे तांत्रिक ब्रीफिंग ऐका:

महत्त्वाच्या संज्ञा आणि व्याख्या

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

IT teams implement 802.1X to replace insecure shared passwords (PSKs) with individualised, enterprise-grade authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the central brain of an 802.1X deployment, verifying credentials against an identity provider and telling the access point whether to allow the connection.

Supplicant

The software client on an endpoint device (laptop, smartphone) that communicates with the authenticator (access point) to negotiate network access via 802.1X.

Misconfigured supplicants are the primary cause of security vulnerabilities in PEAP deployments, particularly when server certificate validation is disabled.

Mutual Authentication

A security process in which both entities in a communications link authenticate each other (e.g., the client verifies the server, and the server verifies the client).

Crucial for preventing rogue AP attacks; EAP-TLS enforces this inherently, while PEAP requires strict supplicant configuration to achieve the client-to-server verification.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software and procedures needed to create, manage, distribute, use, store and revoke digital certificates.

A robust PKI is the prerequisite for deploying EAP-TLS, often representing the largest barrier to entry for smaller IT teams.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate enterprise network to eavesdrop on wireless communications or steal credentials.

This is the primary threat vector against poorly configured PEAP deployments where clients do not validate the RADIUS server certificate.

PAC (Protected Access Credential)

A strong shared secret dynamically provisioned to a client by an authentication server, used specifically in EAP-FAST to establish a secure tunnel.

PACs allow EAP-FAST to provide secure authentication without requiring the deployment of digital certificates.

MDM (Mobile Device Management)

Security software used by an IT department to monitor, manage, and secure employees' mobile devices across multiple mobile service providers and across multiple mobile operating systems.

MDM is essential for modern EAP-TLS deployments, allowing IT to silently push client certificates and strict WiFi profiles to corporate devices.

केस स्टडीज

A national retail chain needs to deploy secure WiFi for point-of-sale (POS) tablets across 500 stores. The tablets are corporate-owned and managed via Microsoft Intune. They must comply with PCI DSS requirements. Which EAP method should they deploy and how?

The organisation should deploy EAP-TLS. Using Microsoft Intune, they will configure a Simple Certificate Enrollment Protocol (SCEP) profile to automatically provision unique client certificates to each POS tablet. They will then push a Wi-Fi profile via Intune that configures the tablets to connect using WPA2/WPA3-Enterprise, specifying EAP-TLS as the authentication method and selecting the provisioned client certificate. The RADIUS servers will be configured to authenticate the devices based on these certificates, mapping them to a restricted PCI-compliant VLAN.

A large university needs to provide secure WiFi for 20,000 students using a mix of personal laptops, smartphones, and tablets (BYOD). The university uses Active Directory for identity management. How should they approach 802.1X?

The university should deploy PEAP with MSCHAPv2. They will install a server certificate from a well-known public Certificate Authority (e.g., DigiCert, Let's Encrypt) on their RADIUS servers. To ensure security, they must provide an onboarding tool (like SecureW2 or a custom app) that automatically configures the students' devices. This tool will create the WiFi profile, explicitly define the trusted RADIUS server names, and enforce server certificate validation, preventing students from connecting to rogue APs.

परिस्थिती विश्लेषण

Q1. Your organisation is migrating from Google Workspace to a new cloud-based identity provider that only supports LDAP and does not support MSCHAPv2. You need to maintain your existing password-based 802.1X WiFi for legacy devices. Which EAP method must you configure on your RADIUS server?

💡 संकेत:Consider which tunneled method allows for inner authentication protocols other than MSCHAPv2.

शिफारस केलेला दृष्टिकोन दाखवा

You must configure EAP-TTLS. Unlike PEAP, which is heavily reliant on MSCHAPv2 for inner authentication, EAP-TTLS can encapsulate older protocols like PAP or CHAP within its secure TLS tunnel, allowing it to interface with LDAP directories that lack MSCHAPv2 support.

Q2. A security audit reveals that users' Active Directory passwords are being compromised when they connect their smartphones to public WiFi networks at coffee shops. The attackers are broadcasting the corporate SSID. Your current deployment uses PEAP. How do you mitigate this without changing the EAP method?

💡 संकेत:The issue is that the client devices are blindly trusting the rogue AP. How do you force the client to verify it's talking to the real corporate network?

शिफारस केलेला दृष्टिकोन दाखवा

You must configure the endpoint supplicants (via MDM or Group Policy) to enforce strict server certificate validation. The WiFi profile must explicitly specify the names of the trusted corporate RADIUS servers and the specific Root CA that issued their certificates. Additionally, you must disable the setting that prompts users to trust unknown certificates, ensuring the connection fails silently if the server is not authenticated.

Q3. You are deploying a fleet of ruggedised barcode scanners in a warehouse. The devices run a legacy embedded OS that does not support WPA2-Enterprise or standard 802.1X certificates, but they do support Cisco Compatible Extensions (CCX). You need secure authentication. What is the most likely EAP method to use?

💡 संकेत:Look for the protocol developed specifically by Cisco for environments where certificate deployment is challenging or impossible.

शिफारस केलेला दृष्टिकोन दाखवा

EAP-FAST is the appropriate choice here. It was designed by Cisco specifically for environments where deploying certificates is impractical. It uses dynamically provisioned Protected Access Credentials (PACs) to establish the secure tunnel, making it suitable for legacy or specialised hardware that supports CCX but lacks robust PKI capabilities.

महत्त्वाचे निष्कर्ष

- ✓PEAP is the versatile workhorse, ideal for BYOD environments due to broad native support, but requires strict client-side configuration to prevent credential theft.

- ✓EAP-TLS is the gold standard for security, mandating mutual certificate authentication and eliminating passwords entirely, making it perfect for PCI DSS compliance.

- ✓EAP-TLS requires significant deployment infrastructure, specifically a robust PKI and MDM solution to manage client certificates.

- ✓EAP-TTLS provides a secure tunnel similar to PEAP but offers flexibility to use older inner authentication protocols (like PAP), making it useful for non-Microsoft identity stores.

- ✓EAP-FAST uses Protected Access Credentials (PACs) instead of certificates, remaining relevant primarily in legacy Cisco-centric or specific IoT environments.

- ✓Regardless of the method chosen, automating certificate lifecycle management is critical to preventing network outages.

- ✓Purple's platform integrates seamlessly with RADIUS servers supporting all major EAP methods, enabling secure foundations for advanced venue analytics.