Confronto tra i metodi EAP: PEAP, EAP-TLS, EAP-TTLS e EAP-FAST

Questa guida tecnica di riferimento fornisce un confronto dettagliato tra PEAP, EAP-TLS, EAP-TTLS e EAP-FAST per l'autenticazione WiFi aziendale. Offre indicazioni pratiche su postura di sicurezza, complessità di implementazione e compatibilità dei dispositivi per aiutare i responsabili IT e gli architetti di rete a scegliere la strategia di implementazione 802.1X ottimale.

- Sintesi operativa

- Approfondimento tecnico: confronto tra i metodi EAP

- PEAP (Protected EAP)

- EAP-TLS (EAP-Transport Layer Security)

- EAP-TTLS (EAP Tunneled TLS)

- EAP-FAST (Flexible Authentication via Secure Tunneling)

- Guida all'implementazione

- Fase 1: Definire la strategia di autenticazione

- Fase 2: Gestione dei certificati

- Fase 3: Configurazione RADIUS e Access Point

- Fase 4: Configurazione del supplicant dell'endpoint

- Best Practice

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto aziendale

- Briefing Podcast

Sintesi operativa

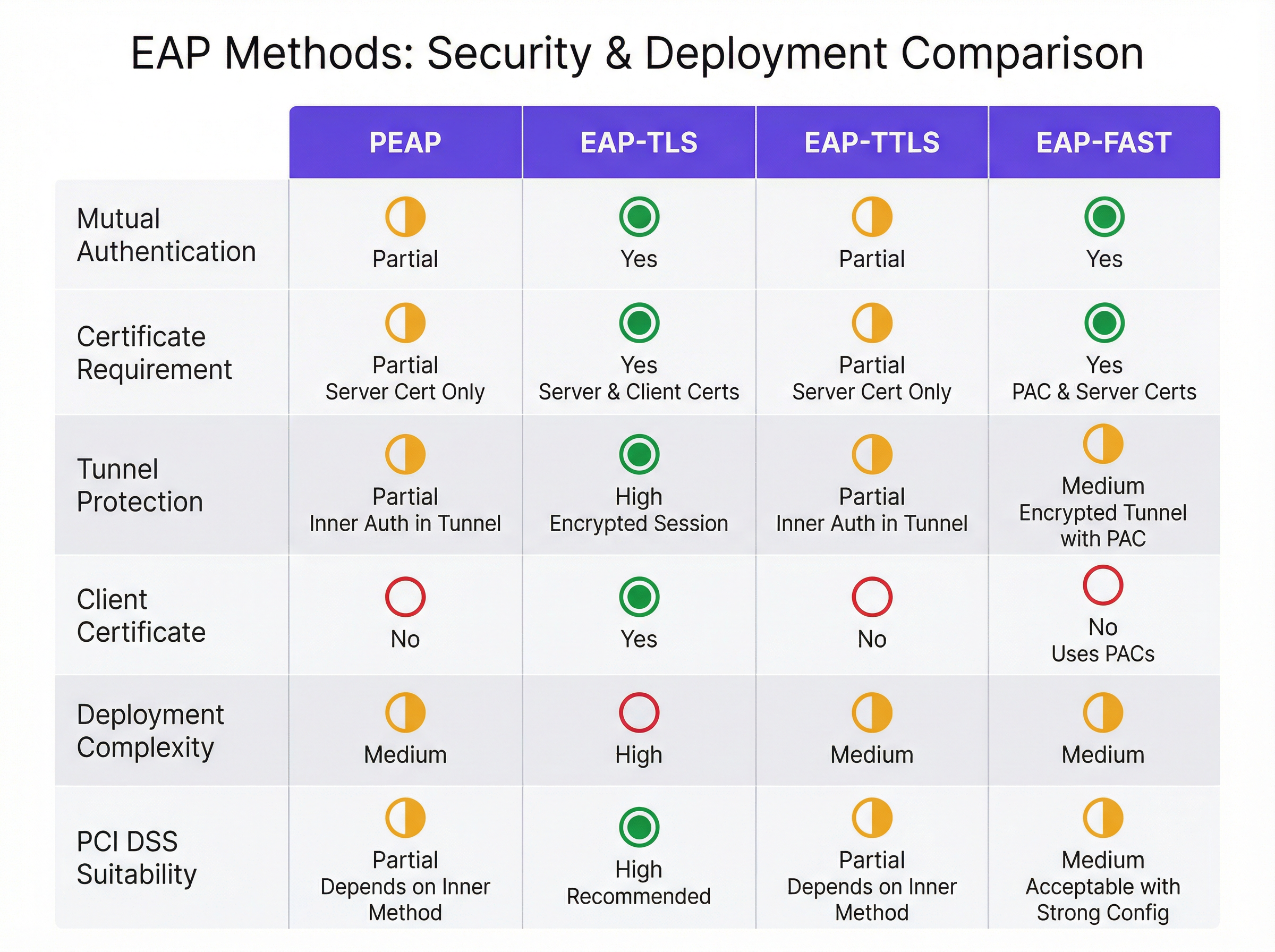

Per i responsabili IT aziendali e gli architetti di rete, la scelta del corretto metodo Extensible Authentication Protocol (EAP) è una decisione critica che bilancia postura di sicurezza, complessità di implementazione ed esperienza utente. Man mano che le organizzazioni passano dalle vulnerabili chiavi pre-condivise (PSK) all'autenticazione 802.1X, la scelta si restringe tipicamente a quattro metodi principali: PEAP, EAP-TLS, EAP-TTLS e EAP-FAST. Questa guida fornisce un confronto tecnico diretto di questi metodi, consentendo di prendere decisioni architetturali informate per il proprio Guest WiFi e le reti aziendali interne. Esamineremo le differenze di sicurezza tra i metodi tunnel basati su password e l'autenticazione reciproca tramite certificati, valuteremo quando i metodi specifici sono appropriati e forniremo indicazioni pratiche per l'implementazione in ambienti aziendali moderni.

Approfondimento tecnico: confronto tra i metodi EAP

PEAP (Protected EAP)

PEAP è ampiamente considerato il pilastro aziendale per l'autenticazione 802.1X. Sviluppato congiuntamente da Cisco, Microsoft e RSA Security, crea un tunnel TLS crittografato utilizzando un certificato lato server. All'interno di questo tunnel sicuro, il client si autentica utilizzando un metodo legacy, più comunemente MSCHAPv2.

Il vantaggio principale di PEAP è il suo supporto nativo quasi universale nei moderni sistemi operativi, inclusi Windows, macOS, iOS e Android. Poiché richiede un certificato solo sul server RADIUS e non sui dispositivi client, l'implementazione è significativamente meno complessa rispetto alle alternative basate su certificati. Ciò rende PEAP estremamente interessante per gli ambienti Bring Your Own Device (BYOD) o per grandi spazi pubblici come gli hub di Trasporto dove la gestione dei certificati client è impraticabile.

Tuttavia, l'affidamento di PEAP alle password (tramite MSCHAPv2) introduce rischi di sicurezza. Se un dispositivo client non è configurato rigorosamente per convalidare il certificato del server, gli utenti possono essere indotti a connettersi a un access point contraffatto (un attacco "evil twin"). L'AP contraffatto può quindi catturare la challenge-response MSCHAPv2, che può essere decifrata offline per recuperare la password dell'utente. Pertanto, l'applicazione di una rigorosa convalida del certificato del server tramite Group Policy o MDM è un controllo di sicurezza obbligatorio quando si implementa PEAP.

EAP-TLS (EAP-Transport Layer Security)

EAP-TLS rappresenta il gold standard per la sicurezza wireless aziendale. A differenza di PEAP, EAP-TLS richiede l'autenticazione reciproca tramite certificati. Sia il server RADIUS che il dispositivo client devono presentare un certificato digitale valido prima che venga concesso qualsiasi accesso alla rete.

Questa autenticazione reciproca elimina completamente la necessità di password, rendendo inefficaci il furto di credenziali, gli attacchi a dizionario e gli attacchi AP contraffatti. Se un dispositivo non possiede il certificato client corretto, semplicemente non può connettersi alla rete. Per le organizzazioni soggette a rigorosi requisiti normativi, come PCI DSS nel settore Retail o HIPAA nella Sanità , EAP-TLS è l'approccio caldamente raccomandato.

Il compromesso per questa maggiore sicurezza è la complessità di implementazione. L'implementazione di EAP-TLS richiede una robusta Public Key Infrastructure (PKI) per emettere, rinnovare e revocare i certificati. Richiede inoltre una soluzione di Mobile Device Management (MDM), come Microsoft Intune o Jamf, per distribuire in modo sicuro questi certificati agli endpoint. Per indicazioni sugli ambienti Apple, consulta la nostra guida su Jamf e RADIUS: Autenticazione WiFi basata su certificati per flotte di dispositivi Apple . EAP-TLS è la scelta ottimale per le flotte di dispositivi gestiti di proprietà aziendale dove la sicurezza è fondamentale.

EAP-TTLS (EAP Tunneled TLS)

EAP-TTLS, sviluppato congiuntamente da Funk Software e Certicom, opera in modo simile a PEAP stabilendo un tunnel TLS crittografato utilizzando un certificato lato server. Il fattore differenziante chiave è la sua flessibilità riguardo al metodo di autenticazione interno. Mentre PEAP è strettamente legato a MSCHAPv2, EAP-TTLS può incapsulare quasi ogni protocollo di autenticazione, inclusi PAP, CHAP o MSCHAP, in modo sicuro all'interno del tunnel.

Questa flessibilità rende EAP-TTLS estremamente prezioso in ambienti che devono autenticarsi rispetto a directory LDAP legacy, proxy RADIUS o archivi di identità non Microsoft che non supportano nativamente MSCHAPv2. È notoriamente il protocollo alla base di eduroam, il servizio di accesso roaming globale per la comunità internazionale della ricerca e dell'istruzione. Storicamente, il supporto client nativo per EAP-TTLS era meno diffuso rispetto a PEAP, richiedendo spesso supplicant di terze parti su versioni precedenti di Windows, ma i moderni sistemi operativi forniscono ora un robusto supporto nativo.

EAP-FAST (Flexible Authentication via Secure Tunneling)

Sviluppato da Cisco come sostituto rapido per il protocollo LEAP, altamente vulnerabile, EAP-FAST è stato progettato per fornire un'autenticazione sicura senza il requisito rigoroso di implementare certificati digitali. Invece di utilizzare un certificato server per stabilire il tunnel sicuro, EAP-FAST si affida alle Protected Access Credentials (PAC): blocchi di dati opachi forniti dinamicamente ai client dal server di autenticazione.

EAP-FAST è caratterizzato dalle sue rapide capacità di ripresa della sessione. Sebbene fornisca un tunnel sicuro e crittografato, il suo affidamento sulle PAC anziché sui certificati standard X.509 lo rende in qualche modo proprietario e meno allineato con le moderne architetture zero-trust indipendenti dai fornitori. Oggi, EAP-FAST è rilevante principalmente in ambienti legacy incentrati su Cisco, specifiche implementazioni IoT o dispositivi rugged specializzati. Per la maggior parte delle nuove implementazioni aziendali, PEAP o EAP-TLS sono preferiti.

Guida all'implementazione

L'implementazione dell'autenticazione 802.1X richiede una pianificazione accurata in tutto lo stack di rete, dagli access point wireless all'infrastruttura RADIUS e agli identity provider. Durante l'integrazione con la piattaforma di Purple, i nostri server RADIUS supportano tutti i principali metodi EAP, garantendo un'autenticazione fluida prima che gli utenti interagiscano con funzionalità come Wayfinding o WiFi Analytics .

Fase 1: Definire la strategia di autenticazione

Valuta il tuo parco endpoint. Se i dispositivi sono di proprietà aziendale e gestiti tramite MDM, punta su EAP-TLS. Se supporti il BYOD, PEAP è la scelta pragmatica. Assicurati che il tuo identity provider (Active Directory, Google Workspace, Okta) supporti i protocolli richiesti (es. MSCHAPv2 per PEAP).

Fase 2: Gestione dei certificati

Per tutti i metodi eccetto EAP-FAST, è necessario distribuire un certificato server sul server RADIUS. Questo certificato dovrebbe idealmente essere emesso da una Certificate Authority (CA) pubblica affidabile per ridurre al minimo gli avvisi di attendibilità lato client, sebbene sia possibile utilizzare una CA Enterprise interna se si controllano tutti gli endpoint. Per EAP-TLS, stabilisci la tua PKI e configura il tuo MDM per fornire automaticamente i certificati client con le corrette mappature Subject Alternative Name (SAN).

Fase 3: Configurazione RADIUS e Access Point

Configura i tuoi access point wireless per utilizzare WPA2-Enterprise o WPA3-Enterprise, indirizzandoli agli indirizzi IP del server RADIUS con i segreti condivisi corretti. Sul server RADIUS, definisci le policy di rete, specificando i metodi EAP consentiti e mappando le autenticazioni riuscite alle VLAN appropriate in base all'appartenenza al gruppo di utenti o dispositivi.

Fase 4: Configurazione del supplicant dell'endpoint

Questa è la fase più critica per la sicurezza. Per PEAP, utilizza MDM o Group Policy per inviare un profilo WiFi preconfigurato ai dispositivi. Questo profilo DEVE specificare esplicitamente i nomi dei server RADIUS attendibili e la Root CA affidabile che ha emesso il certificato del server. Fondamentalmente, disabilita l'opzione che richiede agli utenti di considerare attendibili nuovi server o certificati.

Best Practice

- Non fare mai affidamento sul giudizio dell'utente per i certificati: quando distribuisci PEAP o EAP-TTLS, configura sempre i supplicant degli endpoint affinché considerino attendibili certificati server specifici. Affidarsi agli utenti affinché clicchino su "Accetta" in caso di avviso di certificato compromette l'intero modello di sicurezza ed espone la rete ad attacchi di rogue AP.

- Automatizza la gestione del ciclo di vita dei certificati: la scadenza dei certificati è una delle cause principali dei disservizi 802.1X. Implementa processi di monitoraggio e rinnovo automatizzati sia per i certificati del server RADIUS che per i certificati client nelle implementazioni EAP-TLS.

- Implementa WPA3-Enterprise: laddove il supporto dei client lo consenta, passa a WPA3-Enterprise. Questo impone l'uso di Protected Management Frames (PMF) e offre un'opzione di suite di sicurezza a 192 bit, fornendo protezioni crittografiche più forti rispetto a WPA2.

- Segmenta la rete: utilizza gli attributi RADIUS (come Filter-Id o Tunnel-Private-Group-Id) per assegnare dinamicamente gli utenti autenticati a VLAN specifiche in base al loro ruolo, isolando il traffico guest dalle risorse aziendali. Per ulteriori informazioni sulla progettazione di reti moderne, consulta I principali vantaggi di SD WAN per le aziende moderne .

Risoluzione dei problemi e mitigazione dei rischi

I comuni scenari di errore nelle implementazioni EAP riguardano in genere la convalida dei certificati e l'integrazione con l'identity provider.

- Sintomo: i client non riescono a connettersi dopo un aggiornamento del server RADIUS.

- Rischio: il nuovo certificato del server non è stato emesso dalla Root CA considerata attendibile dai client, oppure il nome del server è cambiato.

- Mitigazione: testa sempre i rollover dei certificati in un ambiente di staging. Assicurati che la nuova catena di certificati sia completamente attendibile per tutti i profili endpoint prima di applicarla alla produzione.

- Sintomo: i dispositivi iOS si connettono correttamente, ma i dispositivi Windows falliscono.

- Rischio: i supplicant Windows sono spesso più rigorosi nella convalida della Server Name Indication (SNI) o degli attributi EKU (Extended Key Usage) specifici sul certificato del server.

- Mitigazione: verifica che il certificato del server includa l'EKU "Server Authentication" e che il SAN corrisponda al nome configurato nel profilo WiFi di Windows.

ROI e impatto aziendale

Il passaggio a un metodo EAP robusto offre un valore aziendale significativo che va oltre la semplice sicurezza. Eliminando le password condivise, i team IT riducono il sovraccarico operativo dei ticket dell'helpdesk relativi alla reimpostazione delle password o alle PSK compromesse. In ambienti come l' Hospitality , dove il turnover del personale può essere elevato, l'autenticazione basata su certificati (EAP-TLS) garantisce che l'accesso venga revocato automaticamente quando un dispositivo viene resettato o un certificato scade, senza dover cambiare una password globale.

Inoltre, una forte autenticazione è un prerequisito per i framework di conformità come PCI DSS e GDPR. Dimostrando solidi controlli di accesso, le organizzazioni mitigano il rischio di sanzioni normative e danni alla reputazione associati alle violazioni dei dati. Per una panoramica più ampia sull'aggiornamento dell'infrastruttura delle location, consulta Soluzioni WiFi moderne per l'Hospitality che i tuoi ospiti meritano .

Briefing Podcast

Ascolta il nostro briefing tecnico di 10 minuti sui metodi EAP, che copre le strategie di implementazione e le trappole comuni:

Termini chiave e definizioni

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

IT teams implement 802.1X to replace insecure shared passwords (PSKs) with individualised, enterprise-grade authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the central brain of an 802.1X deployment, verifying credentials against an identity provider and telling the access point whether to allow the connection.

Supplicant

The software client on an endpoint device (laptop, smartphone) that communicates with the authenticator (access point) to negotiate network access via 802.1X.

Misconfigured supplicants are the primary cause of security vulnerabilities in PEAP deployments, particularly when server certificate validation is disabled.

Mutual Authentication

A security process in which both entities in a communications link authenticate each other (e.g., the client verifies the server, and the server verifies the client).

Crucial for preventing rogue AP attacks; EAP-TLS enforces this inherently, while PEAP requires strict supplicant configuration to achieve the client-to-server verification.

PKI (Public Key Infrastructure)

A set of roles, policies, hardware, software and procedures needed to create, manage, distribute, use, store and revoke digital certificates.

A robust PKI is the prerequisite for deploying EAP-TLS, often representing the largest barrier to entry for smaller IT teams.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate enterprise network to eavesdrop on wireless communications or steal credentials.

This is the primary threat vector against poorly configured PEAP deployments where clients do not validate the RADIUS server certificate.

PAC (Protected Access Credential)

A strong shared secret dynamically provisioned to a client by an authentication server, used specifically in EAP-FAST to establish a secure tunnel.

PACs allow EAP-FAST to provide secure authentication without requiring the deployment of digital certificates.

MDM (Mobile Device Management)

Security software used by an IT department to monitor, manage, and secure employees' mobile devices across multiple mobile service providers and across multiple mobile operating systems.

MDM is essential for modern EAP-TLS deployments, allowing IT to silently push client certificates and strict WiFi profiles to corporate devices.

Casi di studio

A national retail chain needs to deploy secure WiFi for point-of-sale (POS) tablets across 500 stores. The tablets are corporate-owned and managed via Microsoft Intune. They must comply with PCI DSS requirements. Which EAP method should they deploy and how?

The organisation should deploy EAP-TLS. Using Microsoft Intune, they will configure a Simple Certificate Enrollment Protocol (SCEP) profile to automatically provision unique client certificates to each POS tablet. They will then push a Wi-Fi profile via Intune that configures the tablets to connect using WPA2/WPA3-Enterprise, specifying EAP-TLS as the authentication method and selecting the provisioned client certificate. The RADIUS servers will be configured to authenticate the devices based on these certificates, mapping them to a restricted PCI-compliant VLAN.

A large university needs to provide secure WiFi for 20,000 students using a mix of personal laptops, smartphones, and tablets (BYOD). The university uses Active Directory for identity management. How should they approach 802.1X?

The university should deploy PEAP with MSCHAPv2. They will install a server certificate from a well-known public Certificate Authority (e.g., DigiCert, Let's Encrypt) on their RADIUS servers. To ensure security, they must provide an onboarding tool (like SecureW2 or a custom app) that automatically configures the students' devices. This tool will create the WiFi profile, explicitly define the trusted RADIUS server names, and enforce server certificate validation, preventing students from connecting to rogue APs.

Analisi degli scenari

Q1. Your organisation is migrating from Google Workspace to a new cloud-based identity provider that only supports LDAP and does not support MSCHAPv2. You need to maintain your existing password-based 802.1X WiFi for legacy devices. Which EAP method must you configure on your RADIUS server?

💡 Suggerimento:Consider which tunneled method allows for inner authentication protocols other than MSCHAPv2.

Mostra l'approccio consigliato

You must configure EAP-TTLS. Unlike PEAP, which is heavily reliant on MSCHAPv2 for inner authentication, EAP-TTLS can encapsulate older protocols like PAP or CHAP within its secure TLS tunnel, allowing it to interface with LDAP directories that lack MSCHAPv2 support.

Q2. A security audit reveals that users' Active Directory passwords are being compromised when they connect their smartphones to public WiFi networks at coffee shops. The attackers are broadcasting the corporate SSID. Your current deployment uses PEAP. How do you mitigate this without changing the EAP method?

💡 Suggerimento:The issue is that the client devices are blindly trusting the rogue AP. How do you force the client to verify it's talking to the real corporate network?

Mostra l'approccio consigliato

You must configure the endpoint supplicants (via MDM or Group Policy) to enforce strict server certificate validation. The WiFi profile must explicitly specify the names of the trusted corporate RADIUS servers and the specific Root CA that issued their certificates. Additionally, you must disable the setting that prompts users to trust unknown certificates, ensuring the connection fails silently if the server is not authenticated.

Q3. You are deploying a fleet of ruggedised barcode scanners in a warehouse. The devices run a legacy embedded OS that does not support WPA2-Enterprise or standard 802.1X certificates, but they do support Cisco Compatible Extensions (CCX). You need secure authentication. What is the most likely EAP method to use?

💡 Suggerimento:Look for the protocol developed specifically by Cisco for environments where certificate deployment is challenging or impossible.

Mostra l'approccio consigliato

EAP-FAST is the appropriate choice here. It was designed by Cisco specifically for environments where deploying certificates is impractical. It uses dynamically provisioned Protected Access Credentials (PACs) to establish the secure tunnel, making it suitable for legacy or specialised hardware that supports CCX but lacks robust PKI capabilities.

Punti chiave

- ✓PEAP is the versatile workhorse, ideal for BYOD environments due to broad native support, but requires strict client-side configuration to prevent credential theft.

- ✓EAP-TLS is the gold standard for security, mandating mutual certificate authentication and eliminating passwords entirely, making it perfect for PCI DSS compliance.

- ✓EAP-TLS requires significant deployment infrastructure, specifically a robust PKI and MDM solution to manage client certificates.

- ✓EAP-TTLS provides a secure tunnel similar to PEAP but offers flexibility to use older inner authentication protocols (like PAP), making it useful for non-Microsoft identity stores.

- ✓EAP-FAST uses Protected Access Credentials (PACs) instead of certificates, remaining relevant primarily in legacy Cisco-centric or specific IoT environments.

- ✓Regardless of the method chosen, automating certificate lifecycle management is critical to preventing network outages.

- ✓Purple's platform integrates seamlessly with RADIUS servers supporting all major EAP methods, enabling secure foundations for advanced venue analytics.