WiFi Multi-Tenant: Arquitectura y Gestión

This authoritative technical reference guide provides IT managers, network architects, and venue operators with a comprehensive framework for designing, deploying, and managing multi-tenant WiFi networks across complex environments such as hotels, retail centres, stadiums, and multi-dwelling units (MDUs). It covers the critical architectural differences between single-venue and multi-tenant deployments, with a focus on tenant isolation, bandwidth management, and compliance. By leveraging Purple's enterprise WiFi intelligence platform, organisations can transform shared network infrastructure into a secure, scalable, and commercially valuable service.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Profundo

- El Papel Fundamental de las VLAN y la Segmentación

- Autenticación y Control de Acceso: Más Allá de una Única Contraseña

- Garantizar el Rendimiento con QoS Granular

- Guía de Implementación

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

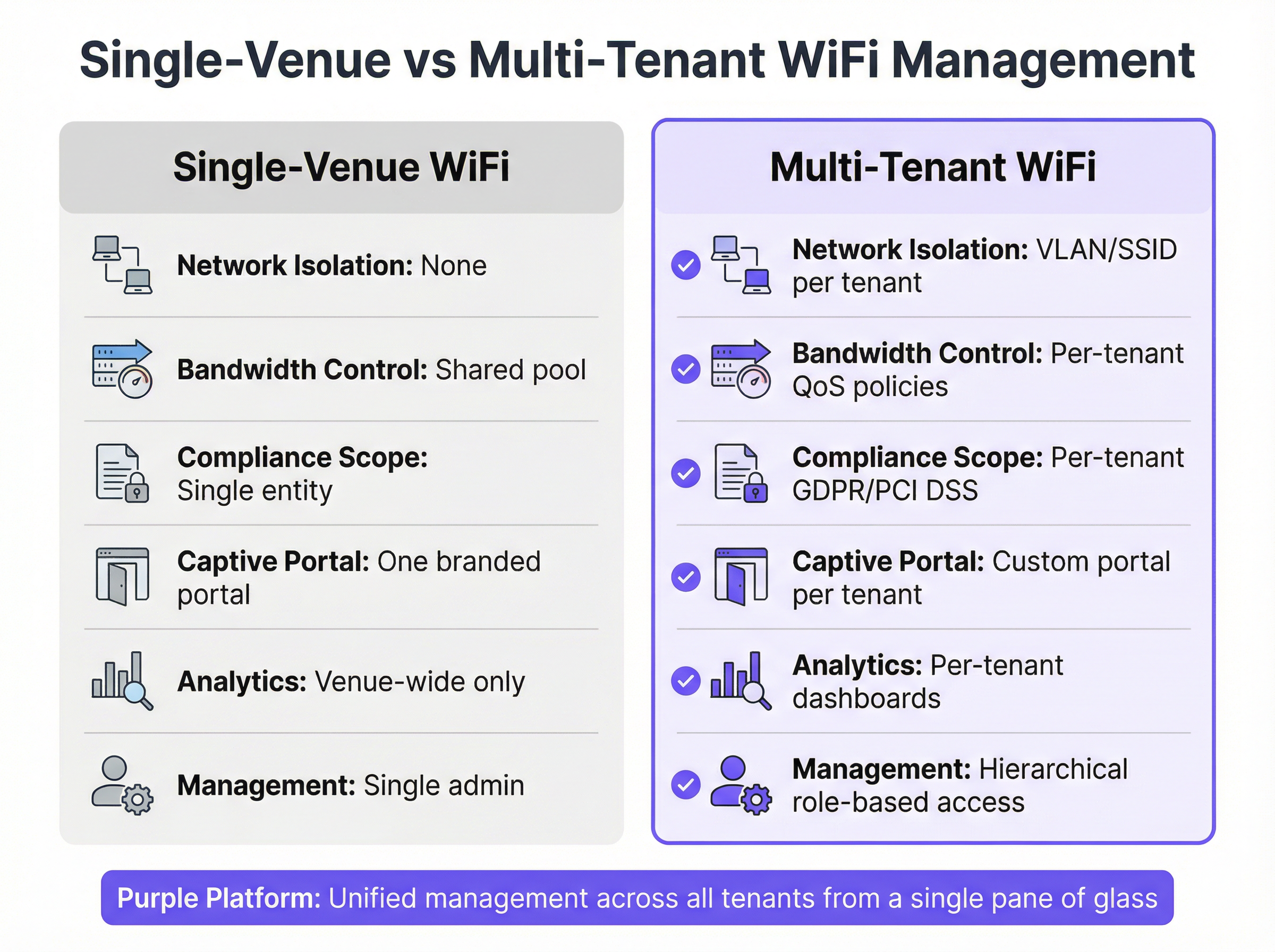

Esta guía ofrece un análisis técnico profundo sobre la arquitectura, la gestión y el impacto comercial de las redes WiFi multi-tenant. Está diseñada para gerentes de TI, arquitectos de redes y operadores de recintos responsables de ofrecer conectividad inalámbrica segura y de alto rendimiento en entornos complejos de múltiples ocupantes, como hoteles, centros comerciales, estadios y propiedades residenciales administradas (MDU). Exploraremos las diferencias críticas entre las implementaciones de un solo recinto y las multi-tenant, centrándonos en los imperativos arquitectónicos del aislamiento de inquilinos, la gestión granular del ancho de banda y el control centralizado. El contenido va más allá de la teoría académica para ofrecer orientación práctica y procesable sobre cómo diseñar, implementar y monetizar una infraestructura WiFi compartida, al tiempo que se mitigan los riesgos de seguridad y se garantiza el cumplimiento de estándares como PCI DSS y GDPR. Al aprovechar una plataforma de gestión sofisticada como Purple, los propietarios pueden transformar un servicio compartido en un valor agregado significativo, mejorando la satisfacción de los inquilinos, creando nuevas fuentes de ingresos y obteniendo información operativa profunda a través de analíticas detalladas.

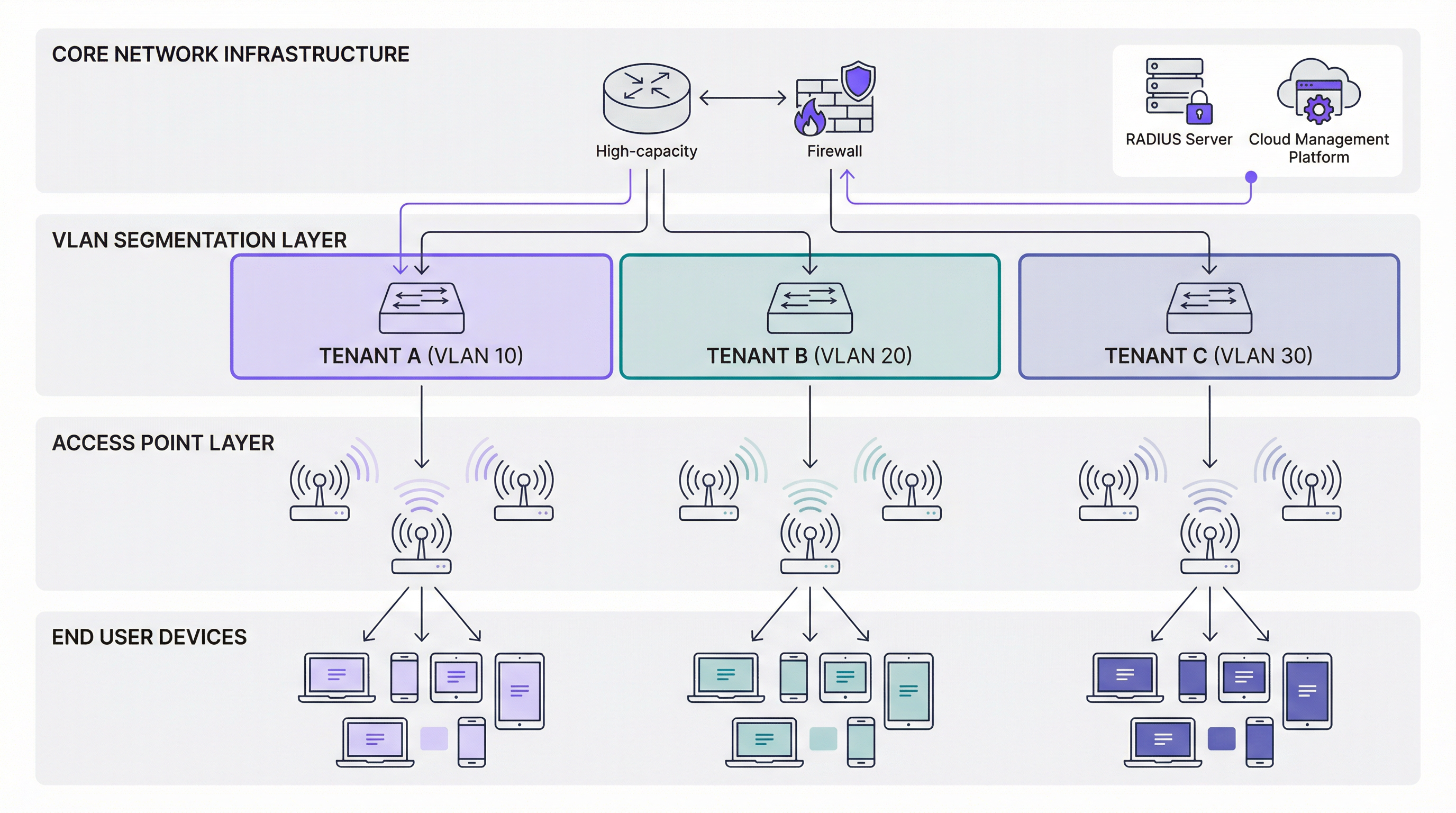

Análisis Técnico Profundo

La transición de una arquitectura WiFi de un solo ocupante a una multi-tenant requiere un cambio fundamental en la filosofía de diseño de la red: de un entorno plano y de confianza a un marco segmentado de confianza cero (zero-trust). El objetivo principal es garantizar que múltiples inquilinos independientes coexistan en una única infraestructura física sin comprometer la seguridad, el rendimiento o la privacidad. Esto se logra mediante un enfoque en capas para el aislamiento y el control.

El Papel Fundamental de las VLAN y la Segmentación

La piedra angular de cualquier red multi-tenant es la Red de Área Local Virtual (VLAN). Según lo define el estándar IEEE 802.1Q, las VLAN permiten que un único switch de red físico se divida en múltiples dominios de difusión lógicamente separados. En la práctica, esto significa que el tráfico de un inquilino (por ejemplo, una tienda minorista en la VLAN 10) es completamente invisible e inaccesible para el tráfico de otro inquilino, como una oficina corporativa en la VLAN 20, incluso cuando sus dispositivos están conectados al mismo punto de acceso físico.

Principio Clave: Sin una implementación adecuada de VLAN, la separación de inquilinos es meramente cosmética. Múltiples SSID en una LAN plana y única no ofrecen una seguridad significativa, ya que todos los dispositivos permanecen en el mismo dominio de difusión, lo que permite un posible movimiento lateral por parte de actores malintencionados.

Autenticación y Control de Acceso: Más Allá de una Única Contraseña

En un entorno multi-tenant, un enfoque de autenticación único para todos es totalmente inadecuado. Los diferentes inquilinos tienen requisitos de seguridad muy distintos, y una arquitectura robusta debe admitir múltiples métodos de autenticación de forma simultánea. Para inquilinos corporativos o de alta seguridad, WPA3-Enterprise con autenticación IEEE 802.1X es el estándar de oro. Requiere que cada usuario se autentique con credenciales únicas (un nombre de usuario y contraseña, o un certificado digital) contra un servidor RADIUS (Remote Authentication Dial-In User Service). Esto permite la responsabilidad por usuario, el registro detallado de auditorías y la asignación dinámica de políticas basadas en la identidad del usuario o la pertenencia a un grupo.

Para redes de invitados, espacios públicos o inquilinos minoristas, un Captive Portal es el mecanismo principal para la incorporación de usuarios. Los portales modernos, integrados con plataformas como Purple, van mucho más allá de las simples páginas de inicio. Pueden personalizarse completamente por inquilino con marcas distintivas, hacer cumplir los términos y condiciones, capturar datos de usuarios para marketing de manera compatible con GDPR e integrarse con inicios de sesión sociales o pasarelas de pago. Para dispositivos sin interfaz (headless) como sensores IoT, se pueden asignar Claves Precompartidas (PSK) únicas o dinámicas para proporcionar acceso dentro del segmento de red aislado de un inquilino sin requerir una infraestructura 802.1X completa.

| Método de Autenticación | Ideal Para | Estándar | Beneficio Clave |

|---|---|---|---|

| WPA3-Enterprise + 802.1X | Inquilinos corporativos, servicios financieros | IEEE 802.1X, RFC 2865 | Identidad por usuario, política dinámica |

| Captive Portal (Enhanced Open) | WiFi de invitados, comercio minorista, acceso público | WPA3-OWE | Incorporación con marca, captura de datos |

| PSK Dinámica | Dispositivos IoT, acceso temporal | WPA3-Personal | Implementación sencilla, clave por dispositivo |

Garantizar el Rendimiento con QoS Granular

El aislamiento del rendimiento es tan crítico como el aislamiento de la seguridad. No se puede permitir que un solo inquilino que ejecute una aplicación de alto ancho de banda (transmisión de video, transferencias de archivos grandes o una actualización de software) degrade el servicio para todos los demás inquilinos. Esto se gestiona a través de políticas de Calidad de Servicio (QoS) aplicadas en la capa de red. Una plataforma multi-tenant sofisticada permite a los administradores definir controles de ancho de banda precisos por inquilino, por usuario o incluso por aplicación. La limitación de velocidad (rate limiting) restringe el ancho de banda máximo de subida y bajada disponible para el SSID de cada inquilino, mientras que las garantías de ancho de banda reservan una asignación mínima para inquilinos de misión crítica, como un cliente corporativo que organiza un evento transmitido en vivo. El modelado de tráfico (traffic shaping) refina esto aún más al priorizar protocolos sensibles al tiempo (VoIP, videoconferencias) sobre transferencias de datos menos urgentes. Estas políticas garantizan una distribución predecible y equitativa de los recursos de la red, lo cual es esencial para cumplir con los Acuerdos de Nivel de Servicio (SLA) con los inquilinos.

Guía de Implementación

La implementación de una red WiFi multi-tenant es un proceso estructurado que avanza a través de cinco fases distintas, desde la planificación inicial hasta la validación posterior a la implementación.

La primera fase es el Análisis de Requisitos y Perfilado de Inquilinos. Antes de adquirir o configurar cualquier hardware, lleve a cabo un proceso de descubrimiento exhaustivo con cada posible inquilino. El objetivo es comprender su postura de seguridad (¿requieren 802.1X? ¿están sujetos a PCI DSS o HIPAA?), sus requisitos de rendimiento (¿cuáles son sus demandas máximas de ancho de banda? ¿ejecutan aplicaciones sensibles a la latencia?) y sus preferencias de incorporación (¿necesitan un Captive Portal con marca personalizada? ¿cuántos usuarios concurrentes anticipan?). Esta información fundamenta directamente cada decisión de diseño posterior.

La segunda fase es la Selección de Hardware y Diseño de Red. Los puntos de acceso de nivel empresarial y los switches administrados son innegociables. Los puntos de acceso deben admitir múltiples SSID con etiquetado VLAN 802.1Q y capacidades avanzadas de QoS. Los switches deben ser completamente administrados, con suficiente densidad de puertos y soporte para puertos de acceso y troncales 802.1Q. Un gateway o firewall de alto rendimiento se sitúa en el borde de la red, gestionando las políticas de enrutamiento entre VLAN y aplicando reglas de seguridad. Junto con la selección de hardware, diseñe un esquema de direccionamiento IP lógico y escalable, asignando un ID de VLAN único y la subred IP correspondiente a cada inquilino, y documente este esquema meticulosamente.

La tercera fase es la Configuración de la Plataforma de Gestión Centralizada. Utilizando la plataforma de Purple, los administradores definen perfiles de inquilinos, crean SSID mapeados a sus VLAN correspondientes, configuran métodos de autenticación, establecen políticas de QoS y limitación de velocidad, y diseñan Captive Portals con marca. Este es el núcleo operativo de la implementación: el panel de control único desde el cual se gobierna todo el entorno multi-tenant.

La cuarta fase es la Implementación Física y Despliegue Escalonado. Instale los puntos de acceso y los switches de acuerdo con el plan de RF, garantizando una cobertura y capacidad adecuadas para cada zona de inquilinos. Aplique las configuraciones desde la plataforma de gestión y lleve a cabo un despliegue escalonado, activando un inquilino a la vez para aislar cualquier problema de configuración antes de que afecte al entorno en general.

La quinta y última fase es la Validación y Monitoreo Continuo. Lleve a cabo un riguroso proceso de pruebas para cada inquilino, verificando que el aislamiento, el rendimiento y la autenticación funcionen según lo diseñado. Utilice herramientas de captura de paquetes para confirmar que un dispositivo en la VLAN de un inquilino no pueda alcanzar a un dispositivo en la de otro. Establezca paneles de monitoreo continuo y umbrales de alerta dentro de la plataforma de gestión para detectar anomalías en tiempo real.

Mejores Prácticas

Las implementaciones multi-tenant más efectivas comparten un conjunto común de principios operativos. Adoptar un modelo de confianza cero (zero-trust) desde el primer día es primordial: asuma que ningún usuario o dispositivo es confiable por defecto, y aplique una estricta autenticación y autorización para cada conexión, independientemente de dónde se origine en la red.

El Control de Acceso Basado en Roles (RBAC) es igualmente crítico. Una plataforma de gestión que admita la administración jerárquica permite al equipo de TI del propietario retener los derechos administrativos globales, al tiempo que otorga a los inquilinos individuales un acceso limitado y delimitado para ver sus propias analíticas o gestionar su propio Captive Portal. Este modelo respeta la autonomía del inquilino sin comprometer la integridad de la infraestructura compartida.

La auditoría regular y la verificación de cumplimiento deben programarse, no ser reactivas. Para los inquilinos sujetos a PCI DSS, mantenga registros de acceso detallados y esté preparado para demostrar que los entornos de datos de los titulares de tarjetas están debidamente aislados. Para cualquier inquilino que capture datos de usuarios a través de un Captive Portal, asegúrese de que las prácticas de recopilación, almacenamiento y procesamiento de datos cumplan plenamente con GDPR, incluyendo un aviso de privacidad claro y accesible presentado en el punto de autenticación.

Finalmente, automatizar la incorporación y desvinculación de inquilinos a través de las API de la plataforma de gestión reduce drásticamente la carga operativa, minimiza el riesgo de errores humanos de configuración y garantiza que el acceso se revoque de manera rápida y completa cuando un inquilino desocupa el lugar.

Solución de Problemas y Mitigación de Riesgos

Incluso las redes multi-tenant bien diseñadas enfrentan desafíos operativos. La siguiente tabla mapea los modos de falla más comunes con sus causas raíz y las mitigaciones recomendadas.

| Síntoma | Causa Raíz Probable | Mitigación Recomendada |

|---|---|---|

| Rendimiento degradado en todos los inquilinos | Saturación del enlace ascendente de internet principal o cuello de botella en el firewall | Monitorear la utilización agregada del ancho de banda; implementar QoS de nivel superior en el gateway; considerar una actualización del enlace ascendente |

| Los usuarios no pueden autenticarse en un SSID específico | PSK incorrecta, credenciales 802.1X no válidas o servidor RADIUS mal configurado | Inspeccionar los registros de autenticación de clientes en la plataforma de gestión; revisar los registros de eventos del servidor RADIUS en busca de intentos fallidos |

| Tráfico entre VLAN detectado en auditoría de seguridad | Puerto troncal del switch mal configurado o ACL del firewall demasiado permisiva | Revisar todas las configuraciones de puertos del switch; aplicar reglas de firewall de denegación por defecto entre VLAN; auditar las ACL |

| El Captive Portal no se muestra correctamente para un inquilino | Falla de resolución DNS o configuración incorrecta de la URL del portal | Verificar la configuración DNS para la VLAN del inquilino; probar la resolución de la URL del portal desde dentro de la subred del inquilino |

| El inquilino reporta conectividad intermitente | Interferencia de RF, congestión cocanal o sobrecarga del AP | Revisar los mapas de calor de RF en la plataforma de gestión; ajustar las asignaciones de canales y la potencia de transmisión; considerar cobertura de AP adicional |

El mayor riesgo en un entorno multi-tenant es el movimiento lateral: la capacidad de un dispositivo comprometido en la red de un inquilino para pivotar y atacar dispositivos en otra. La segmentación adecuada de VLAN, combinada con estrictas reglas de firewall entre VLAN, es el control principal contra esta amenaza. Se recomienda encarecidamente realizar pruebas de penetración regulares de los límites de segmentación para cualquier entorno que aloje inquilinos con requisitos de seguridad elevados.

ROI e Impacto Comercial

Una red WiFi multi-tenant correctamente diseñada no es un centro de costos; es un activo estratégico con múltiples retornos cuantificables. La oportunidad de ingresos más directa es la monetización de la red: ofrecer a los inquilinos paquetes de ancho de banda escalonados, cobrar por conectividad premium en eventos o facturar por el acceso a portales con marca personalizada y paneles de analíticas. Para un operador de propiedades administradas, esto puede convertir un gasto de capital en una fuente de ingresos recurrentes.

Más allá de la monetización directa, el WiFi administrado de alta calidad es un poderoso diferenciador en mercados competitivos. En el sector de unidades de viviendas múltiples (MDU WiFi), una infraestructura WiFi compartida, confiable y administrada profesionalmente es cada vez más un factor decisivo en la adquisición y retención de inquilinos. En el sector de propiedades comerciales, los inquilinos esperan conectividad de nivel empresarial como una comodidad básica; no ofrecerla crea un riesgo de abandono (churn).

Las ganancias en eficiencia operativa derivadas de la gestión centralizada también son significativas. Un solo equipo de TI puede gestionar un portafolio de propiedades (cada una con múltiples inquilinos) desde un único panel de control, eliminando la necesidad de visitas in situ para cambios de configuración rutinarios. Esto reduce los gastos operativos y acelera los tiempos de respuesta.

Quizás el beneficio de mayor valor estratégico sea la información basada en datos. Al agregar datos anonimizados y basados en el consentimiento de todos los inquilinos, los propietarios obtienen inteligencia invaluable sobre patrones de afluencia, tiempos de permanencia de los visitantes, períodos de uso pico y utilización del espacio. Estos datos fundamentan las decisiones sobre inversión en propiedades, mezcla de inquilinos y programación operativa, ofreciendo un retorno que se extiende mucho más allá de la red en sí.

Términos clave y definiciones

Multi-Tenant WiFi

A wireless network architecture in which a single physical infrastructure — access points, switches, and uplinks — is logically partitioned to serve multiple independent organisations or user groups, each with their own isolated network segment, authentication method, and management controls.

IT teams encounter this term when managing properties with multiple occupants, such as shopping centres, hotels, office parks, or multi-dwelling units. It is the foundational concept that distinguishes enterprise venue networking from a simple shared hotspot.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switched network, as defined by the IEEE 802.1Q standard. VLANs create separate broadcast domains, ensuring that traffic on one VLAN cannot be seen or accessed by devices on another VLAN without explicit routing and firewall permission.

VLANs are the primary mechanism for tenant isolation in a multi-tenant WiFi deployment. Network architects must assign a unique VLAN ID to each tenant and ensure that all switches and access points are correctly configured to tag and carry traffic for each VLAN.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices attempting to connect to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and requires a supplicant (the client device), an authenticator (the access point or switch), and an authentication server (typically a RADIUS server).

802.1X is the recommended authentication standard for corporate tenants and any environment requiring individual user accountability. It eliminates the security risks of shared passwords and enables dynamic policy assignment based on user identity.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol and server infrastructure that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network. In a multi-tenant WiFi context, the RADIUS server validates user credentials for 802.1X-authenticated SSIDs and can dynamically assign users to specific VLANs based on their identity or group membership.

Network architects must plan for RADIUS server redundancy (at least two servers in an active-passive configuration) to prevent authentication failures from causing a network outage. Cloud-hosted RADIUS services are increasingly common in multi-tenant deployments.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action — such as accepting terms of service, entering credentials, or providing contact information — before granting full internet access. In a multi-tenant context, each tenant can have a fully customised captive portal with their own branding and data capture requirements.

Captive portals are the primary onboarding mechanism for guest and public WiFi networks. When deploying portals that capture personal data (email addresses, social login profiles), operators must ensure compliance with GDPR, including providing a clear privacy notice and obtaining explicit consent for marketing communications.

QoS (Quality of Service)

A set of network management techniques that prioritise certain types of traffic or allocate specific bandwidth resources to defined users, applications, or network segments. In a multi-tenant WiFi deployment, QoS policies are used to enforce per-tenant bandwidth limits (rate limiting), guarantee minimum throughput for premium tenants, and prioritise latency-sensitive applications such as VoIP.

QoS configuration is essential for preventing the 'noisy neighbour' problem, where a single tenant's high-bandwidth usage degrades the experience for all other tenants on the shared infrastructure. Network architects should define QoS policies as part of the tenant onboarding process, not as a reactive measure after complaints arise.

MDU WiFi (Multi-Dwelling Unit WiFi)

A specific application of multi-tenant WiFi architecture in residential properties such as apartment blocks, student accommodation, and managed housing developments. In an MDU context, each residential unit or floor is treated as a tenant, with isolated network segments providing privacy between residents and a centralised management platform enabling the property operator to deliver a managed connectivity service.

MDU WiFi deployments have specific regulatory considerations, particularly around data privacy for residential users. Property operators must be especially careful to ensure that residents cannot see each other's network traffic, and that any data captured through the network is handled in strict compliance with GDPR.

WPA3-Enterprise

The latest generation of the Wi-Fi Protected Access enterprise security protocol, introduced by the Wi-Fi Alliance. WPA3-Enterprise mandates the use of 192-bit cryptographic strength (in its highest security mode) and eliminates the vulnerabilities present in WPA2-Enterprise, including susceptibility to PMKID attacks and dictionary attacks against captured handshakes. It is used in conjunction with IEEE 802.1X for user authentication.

Network architects should specify WPA3-Enterprise as the minimum security standard for any SSID serving corporate tenants, financial services, healthcare, or any environment with elevated data sensitivity. Legacy devices that do not support WPA3 may require a separate, isolated SSID with WPA2-Enterprise as a transitional measure.

RBAC (Role-Based Access Control)

An access control model in which permissions are assigned to roles rather than to individual users, and users are assigned to roles based on their responsibilities. In a multi-tenant WiFi management platform, RBAC enables a hierarchical administration model where property owners have global access, while individual tenants have scoped access only to their own network segment and analytics data.

RBAC is a critical governance control in any multi-tenant management platform. Without it, a tenant administrator could potentially view or modify the configurations of neighbouring tenants, creating both a security risk and a significant liability for the property operator.

Lateral Movement

A cyberattack technique in which an attacker who has compromised one device on a network uses that foothold to move horizontally across the network, accessing other devices and systems. In a multi-tenant WiFi context, inadequate VLAN segmentation or overly permissive inter-VLAN firewall rules can enable lateral movement from a compromised device in one tenant's network to devices in another tenant's network.

Preventing lateral movement is the primary security objective of tenant isolation in a multi-tenant WiFi architecture. Network architects must validate that VLAN boundaries are impermeable through regular penetration testing and that firewall rules enforce a default-deny policy for all inter-VLAN traffic.

Casos de éxito

A 350-room full-service hotel needs to provide WiFi to four distinct groups simultaneously: hotel guests in rooms and public areas, a 1,200-capacity conference centre that hosts multiple concurrent events from different corporate clients, a ground-floor retail tenant (a coffee shop) that processes card payments, and the hotel's own back-of-house operational network used for PMS, CCTV, and POS systems. How should the network be architected to meet the security, performance, and compliance requirements of each group?

This deployment requires a minimum of four isolated network segments, each with distinct security and performance profiles. The hotel guest network (VLAN 10) should use a captive portal with WPA3-Enhanced Open, with a rate limit of 20 Mbps per device and a Purple-managed splash page for branded onboarding and GDPR-compliant data capture. The conference centre (VLAN 20) requires a more sophisticated approach: it should be sub-segmented using dynamic VLANs assigned at authentication time via 802.1X, so that delegates from Event A (VLAN 21) are isolated from delegates from Event B (VLAN 22). Each event organiser can be given a temporary admin credential in Purple to manage their own captive portal and view their own analytics. Bandwidth guarantees of 50 Mbps per event should be configured, with burst allowances up to 100 Mbps if capacity is available. The retail coffee shop (VLAN 30) processes card payments, placing it within PCI DSS scope. This segment must be strictly isolated with no inter-VLAN routing permitted under any circumstances. The POS terminals should be on a dedicated sub-VLAN (VLAN 31) with a whitelist-only firewall policy permitting traffic only to the payment processor's IP range. The back-of-house operational network (VLAN 40) should have no internet access whatsoever, operating as a fully air-gapped private LAN for internal systems. All four VLANs are configured and monitored from a single Purple dashboard, with RBAC ensuring that the conference manager can only see their own event data, the retail tenant can only see their own network, and the hotel IT team has full visibility across all segments.

A large urban shopping centre with 120 retail units across three floors wants to deploy a shared WiFi infrastructure managed centrally by the property management company. Each retail tenant should have their own branded guest WiFi for customers, their own analytics dashboard showing visitor dwell times and return visit rates, and their own bandwidth allocation. The property management company also wants to offer a premium 'anchor tenant' tier with guaranteed throughput and priority support. How should this be structured using Purple's multi-tenant platform?

The deployment begins with a hierarchical management structure in Purple. The property management company holds the top-level 'Organisation' account, with each retail tenant provisioned as a sub-account with scoped permissions. Each tenant receives a dedicated SSID mapped to a unique VLAN, with a Purple-managed captive portal fully branded with their own logo, colour scheme, and promotional messaging. The portal is configured to capture email addresses and opt-in marketing consent in compliance with GDPR, with the data flowing into the tenant's own Purple analytics dashboard. Standard tenants are allocated a 10 Mbps per-device rate limit with a 50 Mbps SSID cap, sufficient for typical retail customer browsing. Anchor tenants — large department stores or flagship brands — are provisioned on a premium tier with a 100 Mbps guaranteed bandwidth allocation, a dedicated SSID with WPA3-Enterprise for their own staff devices, and a separate guest SSID for customers. The property management company's IT team monitors the entire estate from the top-level Purple dashboard, with alerts configured for any tenant whose network utilisation exceeds 80% of their allocation (a signal to upsell to a higher tier) or drops below 10% (a signal of a potential configuration issue). Monthly analytics reports are automatically generated per tenant, showing visitor counts, dwell times, and return visit rates, which the property management company packages as a value-added service in the tenant's lease agreement.

Análisis de escenarios

Q1. A university campus wants to deploy a shared WiFi infrastructure serving four groups: undergraduate students, postgraduate researchers, visiting conference delegates, and the university's own administrative staff. The research network handles sensitive grant data and must meet Cyber Essentials Plus requirements. The conference delegate network needs to be provisioned and decommissioned on a per-event basis. How would you architect the VLAN structure and authentication model to meet these requirements?

💡 Sugerencia:Consider the compliance requirements of the research network carefully — Cyber Essentials Plus mandates specific access control and patch management requirements. Also consider how the conference network's temporary nature should influence your provisioning approach: can you use a template-based deployment model?

Mostrar enfoque recomendado

The architecture requires a minimum of four VLANs: VLAN 10 for undergraduate students (captive portal with social login, 10 Mbps rate limit), VLAN 20 for postgraduate researchers (WPA3-Enterprise with 802.1X, integrated with the university's Active Directory, access restricted to authorised devices via certificate-based authentication to meet Cyber Essentials Plus), VLAN 30 for conference delegates (captive portal, provisioned from a pre-built template in Purple that can be activated and deactivated on demand with a custom event SSID and branded portal), and VLAN 40 for administrative staff (WPA3-Enterprise with 802.1X, integrated with AD, with access to internal university systems via a site-to-site VPN or private routing). The research VLAN must have a default-deny firewall policy with explicit whitelist rules for required services, and all access must be logged for audit purposes. The conference VLAN template approach in Purple allows the IT team to onboard a new event in under 30 minutes without touching switch or firewall configurations.

Q2. You are the network architect for a managed office provider with 50 buildings across the UK, each hosting between 10 and 40 small business tenants. You need to design a scalable multi-tenant WiFi service that can be managed by a central IT team of five people. What management architecture and automation strategy would you recommend to make this operationally viable?

💡 Sugerencia:With 50 buildings and up to 2,000 tenants, manual configuration is not viable. Consider how Purple's API and hierarchical management model can be used to automate tenant provisioning, and how you would structure the management hierarchy to delegate appropriate access to building managers without compromising central governance.

Mostrar enfoque recomendado

The solution requires a three-tier management hierarchy in Purple: the managed office provider at the top level with full administrative access, building managers at the second level with access scoped to their specific building, and individual tenants at the third level with access only to their own captive portal design and analytics dashboard. Tenant provisioning must be fully automated via Purple's API, integrated with the company's CRM or property management system. When a new tenant signs a lease, the CRM triggers an API call to Purple that creates the tenant profile, provisions the SSID, assigns the VLAN (from a pre-allocated pool per building), sets the bandwidth tier based on the contracted service level, and generates a branded captive portal from a template. When a tenant vacates, the offboarding workflow automatically deactivates the SSID and releases the VLAN back to the pool. This automation reduces the per-tenant provisioning time from hours to minutes and eliminates the risk of orphaned configurations. The central IT team's role shifts from manual configuration to policy governance, exception handling, and performance monitoring across the estate.

Q3. A stadium operator hosts 40 events per year, ranging from 20,000-capacity football matches to 5,000-capacity corporate conferences. During a football match, the primary use case is fan engagement (social media, team apps, live stats). During corporate conferences, the primary use case is business productivity (video conferencing, cloud applications). How would you configure the QoS and bandwidth management policies to optimise the network for each event type, and how would you switch between configurations efficiently?

💡 Sugerencia:Consider that the two event types have fundamentally different traffic profiles: football matches generate massive concurrent bursts of social media uploads and streaming, while conferences require consistent, low-latency throughput for video calls. A single QoS policy cannot optimise for both. Think about how event-type templates in the management platform could solve this.

Mostrar enfoque recomendado

The solution is to create two distinct QoS policy templates in Purple: a 'Fan Engagement' template and a 'Corporate Conference' template. The Fan Engagement template prioritises high-throughput, burst-tolerant traffic by setting a relatively high per-device rate limit (e.g., 5 Mbps) to accommodate simultaneous social media uploads, while deprioritising or throttling streaming video to prevent any single user from consuming disproportionate bandwidth during peak moments (e.g., a goal). The Corporate Conference template inverts these priorities: it sets a lower per-device rate limit for general browsing (e.g., 2 Mbps) but implements strict QoS prioritisation for DSCP-marked video conferencing traffic (e.g., Zoom, Teams), ensuring that video calls receive consistent, low-latency throughput even under load. Switching between templates is handled through Purple's event management workflow: the operations team selects the event type when creating the event in the platform, and the appropriate QoS template is automatically applied to all relevant SSIDs. This eliminates the risk of a corporate conference running on a fan engagement QoS profile, which would result in degraded video call quality.

Conclusiones clave

- ✓Multi-tenant WiFi requires VLAN-based network segmentation as its foundational security control — multiple SSIDs without proper VLAN tagging provide no meaningful tenant isolation and create a significant security liability.

- ✓Authentication must be matched to tenant type: WPA3-Enterprise with IEEE 802.1X for corporate and regulated tenants; GDPR-compliant captive portals for guest and public access; dynamic PSKs for IoT and headless devices.

- ✓QoS and rate-limiting policies are not optional — they are essential for preventing the 'noisy neighbour' problem and for meeting SLA commitments with tenants who have contracted for specific bandwidth tiers.

- ✓Compliance requirements must be assessed per-tenant at onboarding: PCI DSS mandates strict isolation and default-deny firewall policies for any tenant processing card payments; GDPR governs all captive portal data capture.

- ✓Centralised, cloud-based management platforms like Purple are the operational enabler for multi-tenant WiFi at scale — they provide the single pane of glass for configuration, monitoring, RBAC, and analytics across an entire property portfolio.

- ✓Lateral movement prevention is the primary security benefit of proper tenant isolation — VLAN boundaries and default-deny inter-VLAN firewall rules contain the blast radius of any compromised device to a single tenant segment.

- ✓A well-architected multi-tenant WiFi network is a revenue-generating asset, not a cost centre — it enables tiered service monetisation, provides tenants with valuable visitor analytics, and is a demonstrable differentiator in competitive property markets.