मल्टी-टेनेंट WiFi: आर्किटेक्चर और प्रबंधन

This authoritative technical reference guide provides IT managers, network architects, and venue operators with a comprehensive framework for designing, deploying, and managing multi-tenant WiFi networks across complex environments such as hotels, retail centres, stadiums, and multi-dwelling units (MDUs). It covers the critical architectural differences between single-venue and multi-tenant deployments, with a focus on tenant isolation, bandwidth management, and compliance. By leveraging Purple's enterprise WiFi intelligence platform, organisations can transform shared network infrastructure into a secure, scalable, and commercially valuable service.

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

कार्यकारी सारांश

यह गाइड मल्टी-टेनेंट WiFi नेटवर्क के आर्किटेक्चर, प्रबंधन और व्यावसायिक प्रभाव की तकनीकी गहराई से जानकारी प्रदान करती है। इसे उन IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेटरों के लिए डिज़ाइन किया गया है जो होटल, रिटेल सेंटर, स्टेडियम और प्रबंधित आवासीय संपत्तियों (MDUs) जैसे जटिल, बहु-अधिभोगी (multi-occupant) वातावरणों में सुरक्षित, उच्च-प्रदर्शन वाली वायरलेस कनेक्टिविटी प्रदान करने के लिए जिम्मेदार हैं। हम सिंगल-वेन्यू और मल्टी-टेनेंट डिप्लॉयमेंट के बीच महत्वपूर्ण अंतरों का पता लगाएंगे, जिसमें टेनेंट आइसोलेशन, ग्रैनुलर बैंडविड्थ प्रबंधन और केंद्रीकृत नियंत्रण की आर्किटेक्चरल अनिवार्यताओं पर ध्यान केंद्रित किया जाएगा। यह सामग्री अकादमिक सिद्धांत से आगे बढ़कर एक साझा WiFi इंफ्रास्ट्रक्चर को डिज़ाइन करने, तैनात करने और मुद्रीकृत करने के लिए व्यावहारिक, कार्रवाई योग्य मार्गदर्शन प्रदान करती है, साथ ही सुरक्षा जोखिमों को कम करती है और PCI DSS और GDPR जैसे मानकों का अनुपालन सुनिश्चित करती है। Purple जैसे परिष्कृत प्रबंधन प्लेटफॉर्म का लाभ उठाकर, संपत्ति के मालिक एक साझा उपयोगिता को एक महत्वपूर्ण मूल्य-वर्धन (value-add) में बदल सकते हैं, टेनेंट की संतुष्टि बढ़ा सकते हैं, नए राजस्व स्रोत बना सकते हैं और विस्तृत एनालिटिक्स के माध्यम से गहरी परिचालन अंतर्दृष्टि प्राप्त कर सकते हैं।

तकनीकी डीप-डाइव

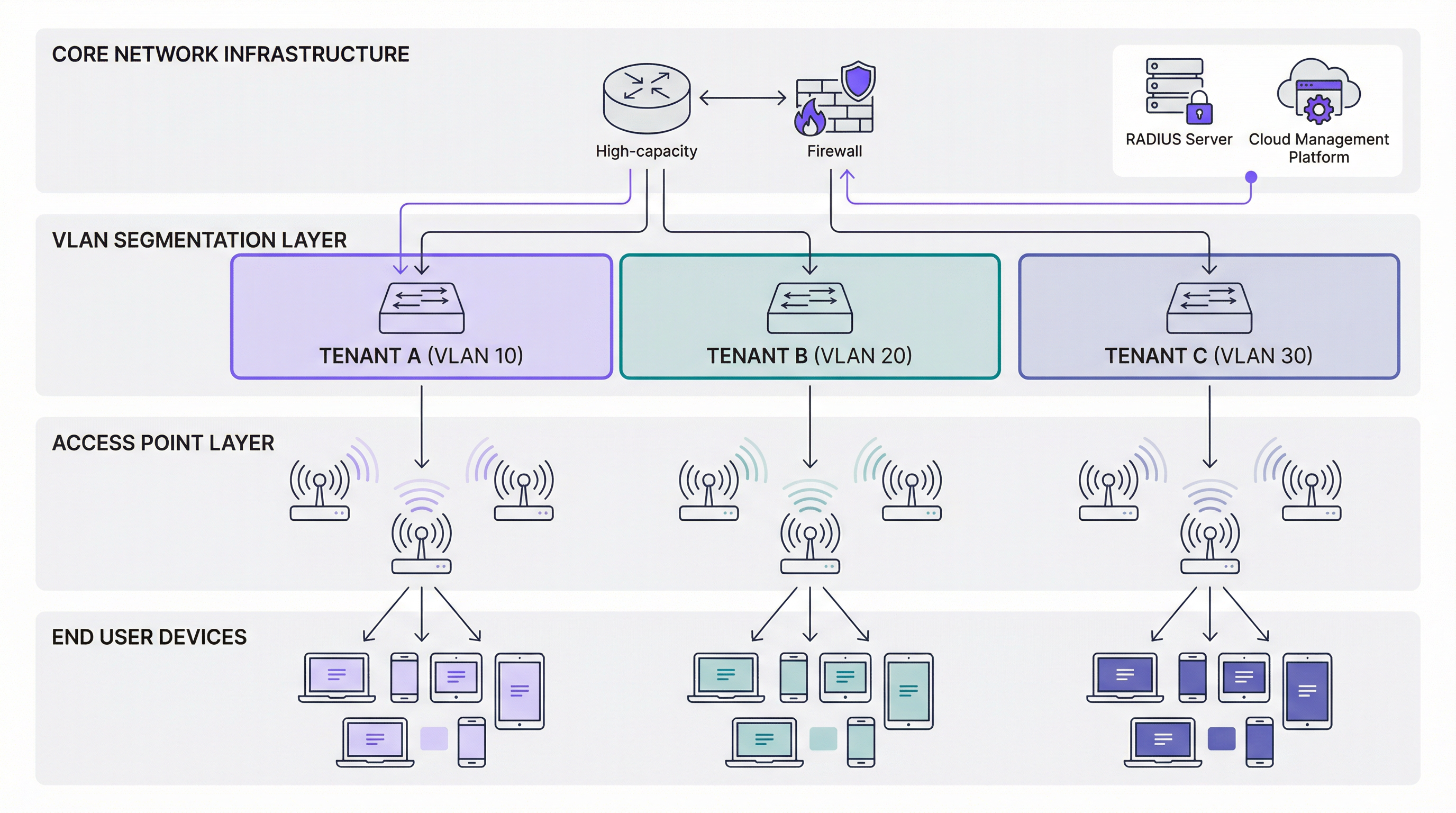

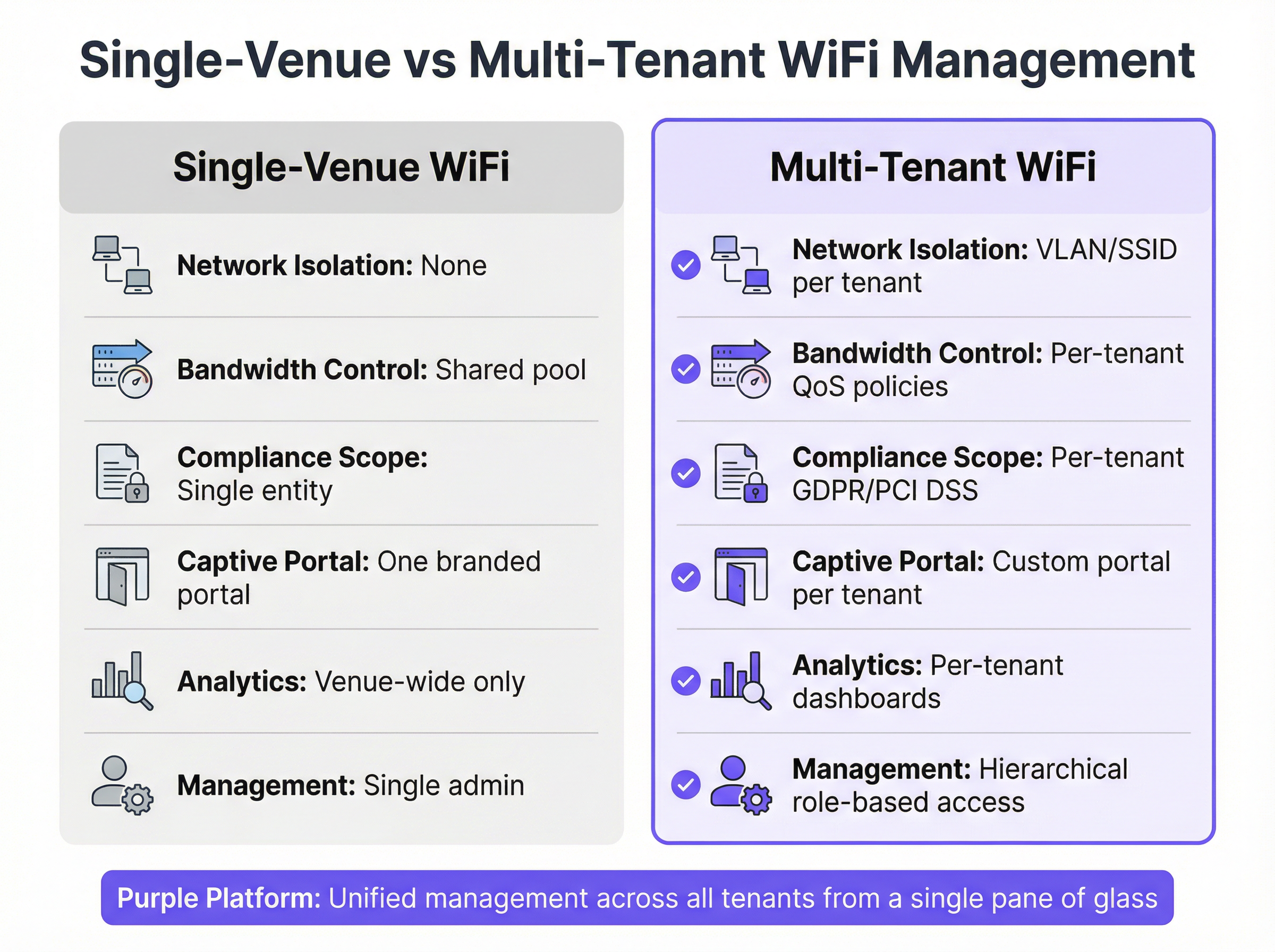

सिंगल-ऑक्यूपेंट से मल्टी-टेनेंट WiFi आर्किटेक्चर में जाने के लिए नेटवर्क डिज़ाइन दर्शन में एक बुनियादी बदलाव की आवश्यकता होती है — एक फ्लैट, विश्वसनीय वातावरण से एक सेगमेंटेड, ज़ीरो-ट्रस्ट फ्रेमवर्क की ओर। प्राथमिक उद्देश्य यह सुनिश्चित करना है कि कई स्वतंत्र टेनेंट सुरक्षा, प्रदर्शन या गोपनीयता से समझौता किए बिना एक ही भौतिक इंफ्रास्ट्रक्चर पर सह-अस्तित्व में रहें। यह आइसोलेशन और नियंत्रण के लिए एक स्तरित (layered) दृष्टिकोण के माध्यम से प्राप्त किया जाता है।

VLAN और सेगमेंटेशन की मूलभूत भूमिका

किसी भी मल्टी-टेनेंट नेटवर्क की आधारशिला वर्चुअल लोकल एरिया नेटवर्क (VLAN) है। IEEE 802.1Q मानक द्वारा परिभाषित, VLAN एक एकल भौतिक नेटवर्क स्विच को कई, तार्किक रूप से अलग ब्रॉडकास्ट डोमेन में विभाजित करने की अनुमति देते हैं। व्यवहार में, इसका मतलब है कि एक टेनेंट का ट्रैफ़िक — उदाहरण के लिए, VLAN 10 पर एक रिटेल स्टोर — दूसरे टेनेंट के ट्रैफ़िक के लिए पूरी तरह से अदृश्य और दुर्गम है, जैसे कि VLAN 20 पर एक कॉर्पोरेट कार्यालय, भले ही उनके डिवाइस एक ही भौतिक एक्सेस पॉइंट से जुड़े हों।

मुख्य सिद्धांत: उचित VLAN कार्यान्वयन के बिना, टेनेंट पृथक्करण केवल दिखावा है। एक सिंगल, फ्लैट LAN पर कई SSID कोई सार्थक सुरक्षा प्रदान नहीं करते हैं, क्योंकि सभी डिवाइस एक ही ब्रॉडकास्ट डोमेन में रहते हैं, जिससे दुर्भावनापूर्ण तत्वों द्वारा संभावित लेटरल मूवमेंट (lateral movement) सक्षम हो जाता है।

प्रमाणीकरण और एक्सेस कंट्रोल: एक सिंगल पासवर्ड से परे

मल्टी-टेनेंट वातावरण में, प्रमाणीकरण के लिए 'वन-साइज़-फिट्स-ऑल' दृष्टिकोण पूरी तरह से अपर्याप्त है। विभिन्न टेनेंट्स की सुरक्षा आवश्यकताएं काफी भिन्न होती हैं, और एक मजबूत आर्किटेक्चर को एक साथ कई प्रमाणीकरण विधियों का समर्थन करना चाहिए। कॉर्पोरेट या उच्च-सुरक्षा वाले टेनेंट्स के लिए, IEEE 802.1X प्रमाणीकरण के साथ WPA3-Enterprise एक गोल्ड स्टैंडर्ड है। इसके लिए प्रत्येक उपयोगकर्ता को एक RADIUS (रिमोट ऑथेंटिकेशन डायल-इन यूजर सर्विस) सर्वर के विरुद्ध अद्वितीय क्रेडेंशियल्स — एक उपयोगकर्ता नाम और पासवर्ड, या एक डिजिटल प्रमाणपत्र — के साथ प्रमाणित करने की आवश्यकता होती है। यह प्रति-उपयोगकर्ता जवाबदेही, विस्तृत ऑडिट लॉगिंग और उपयोगकर्ता पहचान या समूह सदस्यता के आधार पर डायनामिक पॉलिसी असाइनमेंट को सक्षम बनाता है।

गेस्ट नेटवर्क, सार्वजनिक स्थानों या रिटेल टेनेंट्स के लिए, उपयोगकर्ता ऑनबोर्डिंग के लिए एक Captive Portal प्राथमिक तंत्र है। Purple जैसे प्लेटफॉर्म के साथ एकीकृत आधुनिक पोर्टल, साधारण स्प्लैश पेजों से कहीं आगे जाते हैं। उन्हें विशिष्ट ब्रांडिंग के साथ प्रति-टेनेंट पूरी तरह से कस्टमाइज़ किया जा सकता है, नियम और शर्तें लागू की जा सकती हैं, GDPR-अनुपालन तरीके से मार्केटिंग के लिए उपयोगकर्ता डेटा कैप्चर किया जा सकता है, और सोशल लॉगिन या पेमेंट गेटवे के साथ एकीकृत किया जा सकता है। IoT सेंसर जैसे हेडलेस डिवाइस के लिए, पूर्ण 802.1X इंफ्रास्ट्रक्चर की आवश्यकता के बिना टेनेंट के पृथक नेटवर्क सेगमेंट के भीतर एक्सेस प्रदान करने के लिए अद्वितीय या डायनामिक प्री-शेयर्ड कीज़ (PSKs) असाइन की जा सकती हैं।

| प्रमाणीकरण विधि | इसके लिए सर्वोत्तम | मानक | मुख्य लाभ |

|---|---|---|---|

| WPA3-Enterprise + 802.1X | कॉर्पोरेट टेनेंट, वित्तीय सेवाएं | IEEE 802.1X, RFC 2865 | प्रति-उपयोगकर्ता पहचान, डायनामिक पॉलिसी |

| Captive Portal (एन्हांस्ड ओपन) | गेस्ट WiFi, रिटेल, सार्वजनिक एक्सेस | WPA3-OWE | ब्रांडेड ऑनबोर्डिंग, डेटा कैप्चर |

| डायनामिक PSK | IoT डिवाइस, अस्थायी एक्सेस | WPA3-Personal | सरल डिप्लॉयमेंट, प्रति-डिवाइस कुंजी |

ग्रैनुलर QoS के साथ प्रदर्शन सुनिश्चित करना

प्रदर्शन आइसोलेशन सुरक्षा आइसोलेशन जितना ही महत्वपूर्ण है। उच्च-बैंडविड्थ एप्लिकेशन — वीडियो स्ट्रीमिंग, बड़े फ़ाइल ट्रांसफ़र, या सॉफ़्टवेयर अपडेट पुश — चलाने वाले किसी एक टेनेंट को अन्य सभी टेनेंट्स के लिए सेवा को ख़राब करने की अनुमति नहीं दी जा सकती है। इसे नेटवर्क लेयर पर लागू क्वालिटी ऑफ़ सर्विस (QoS) नीतियों के माध्यम से प्रबंधित किया जाता है। एक परिष्कृत मल्टी-टेनेंट प्लेटफॉर्म प्रशासकों को प्रति-टेनेंट, प्रति-उपयोगकर्ता, या यहां तक कि प्रति-एप्लिकेशन के आधार पर सटीक बैंडविड्थ नियंत्रण परिभाषित करने में सक्षम बनाता है। रेट लिमिटिंग प्रत्येक टेनेंट के SSID के लिए उपलब्ध अधिकतम अपस्ट्रीम और डाउनस्ट्रीम बैंडविड्थ को सीमित करती है, जबकि बैंडविड्थ गारंटी मिशन-क्रिटिकल टेनेंट्स के लिए न्यूनतम आवंटन आरक्षित करती है, जैसे कि लाइव-स्ट्रीम इवेंट होस्ट करने वाला कॉर्पोरेट क्लाइंट। ट्रैफ़िक शेपिंग कम ज़रूरी डेटा ट्रांसफ़र की तुलना में समय-संवेदनशील प्रोटोकॉल — VoIP, वीडियो कॉन्फ्रेंसिंग — को प्राथमिकता देकर इसे और परिष्कृत करती है। ये नीतियां नेटवर्क संसाधनों का एक अनुमानित और न्यायसंगत वितरण सुनिश्चित करती हैं, जो टेनेंट्स के साथ सर्विस लेवल एग्रीमेंट (SLAs) को पूरा करने के लिए आवश्यक है।

कार्यान्वयन गाइड

मल्टी-टेनेंट WiFi नेटवर्क को तैनात करना एक संरचित प्रक्रिया है जो प्रारंभिक योजना से लेकर डिप्लॉयमेंट के बाद के सत्यापन तक पांच अलग-अलग चरणों से होकर गुजरती है।

पहला चरण आवश्यकता विश्लेषण और टेनेंट प्रोफाइलिंग है। किसी भी हार्डवेयर को खरीदने या कॉन्फ़िगर करने से पहले, प्रत्येक संभावित टेनेंट के साथ एक गहन डिस्कवरी प्रक्रिया आयोजित करें। इसका उद्देश्य उनकी सुरक्षा स्थिति (क्या उन्हें 802.1X की आवश्यकता है? क्या वे PCI DSS या HIPAA के अधीन हैं?), उनकी प्रदर्शन आवश्यकताओं (उनकी पीक बैंडविड्थ मांग क्या है? क्या वे लेटेंसी-संवेदनशील एप्लिकेशन चलाते हैं?), और उनकी ऑनबोर्डिंग प्राथमिकताओं (क्या उन्हें कस्टम-ब्रांडेड Captive Portal की आवश्यकता है? वे कितने समवर्ती उपयोगकर्ताओं की उम्मीद करते हैं?) को समझना है। यह जानकारी सीधे तौर पर बाद के हर डिज़ाइन निर्णय को सूचित करती है।

दूसरा चरण हार्डवेयर चयन और नेटवर्क डिज़ाइन है। एंटरप्राइज़-ग्रेड एक्सेस पॉइंट और प्रबंधित स्विच अनिवार्य हैं। एक्सेस पॉइंट्स को 802.1Q VLAN टैगिंग और उन्नत QoS क्षमताओं के साथ कई SSIDs का समर्थन करना चाहिए। स्विच पूरी तरह से प्रबंधित होने चाहिए जिनमें पर्याप्त पोर्ट डेंसिटी हो और 802.1Q ट्रंक और एक्सेस पोर्ट के लिए समर्थन हो। एक हाई-थ्रूपुट गेटवे या फ़ायरवॉल नेटवर्क के किनारे पर स्थित होता है, जो इंटर-VLAN रूटिंग नीतियों का प्रबंधन करता है और सुरक्षा नियमों को लागू करता है। हार्डवेयर चयन के साथ, एक तार्किक और स्केलेबल IP एड्रेसिंग योजना डिज़ाइन करें, प्रत्येक टेनेंट को एक अद्वितीय VLAN ID और संबंधित IP सबनेट असाइन करें, और इस योजना का सावधानीपूर्वक दस्तावेजीकरण करें।

तीसरा चरण केंद्रीकृत प्रबंधन प्लेटफॉर्म कॉन्फ़िगरेशन है। Purple के प्लेटफॉर्म का उपयोग करते हुए, प्रशासक टेनेंट प्रोफाइल को परिभाषित करते हैं, उनके संबंधित VLAN में मैप किए गए SSIDs बनाते हैं, प्रमाणीकरण विधियों को कॉन्फ़िगर करते हैं, QoS और रेट-लिमिटिंग नीतियां स्थापित करते हैं, और ब्रांडेड Captive Portal डिज़ाइन करते हैं। यह डिप्लॉयमेंट का परिचालन कोर है — वह 'सिंगल पेन ऑफ़ ग्लास' जहां से पूरे मल्टी-टेनेंट वातावरण को नियंत्रित किया जाता है।

चौथा चरण भौतिक डिप्लॉयमेंट और चरणबद्ध रोलआउट है। RF योजना के अनुसार एक्सेस पॉइंट और स्विच स्थापित करें, प्रत्येक टेनेंट ज़ोन के लिए पर्याप्त कवरेज और क्षमता सुनिश्चित करें। प्रबंधन प्लेटफॉर्म से कॉन्फ़िगरेशन लागू करें और एक चरणबद्ध रोलआउट आयोजित करें, व्यापक वातावरण को प्रभावित करने से पहले किसी भी कॉन्फ़िगरेशन समस्या को अलग करने के लिए एक समय में एक टेनेंट को सक्रिय करें।

पांचवां और अंतिम चरण सत्यापन और निरंतर निगरानी है। प्रत्येक टेनेंट के लिए एक कठोर परीक्षण प्रक्रिया आयोजित करें, यह सत्यापित करते हुए कि आइसोलेशन, प्रदर्शन और प्रमाणीकरण सभी डिज़ाइन के अनुसार काम कर रहे हैं। यह पुष्टि करने के लिए पैकेट कैप्चर टूल का उपयोग करें कि एक टेनेंट के VLAN पर मौजूद डिवाइस दूसरे के डिवाइस तक नहीं पहुंच सकता है। वास्तविक समय में विसंगतियों का पता लगाने के लिए प्रबंधन प्लेटफॉर्म के भीतर निरंतर निगरानी डैशबोर्ड और अलर्ट थ्रेशोल्ड स्थापित करें।

सर्वोत्तम प्रथाएं

सबसे प्रभावी मल्टी-टेनेंट डिप्लॉयमेंट परिचालन सिद्धांतों का एक सामान्य सेट साझा करते हैं। पहले दिन से ज़ीरो-ट्रस्ट मॉडल अपनाना सर्वोपरि है — मान लें कि कोई भी उपयोगकर्ता या डिवाइस डिफ़ॉल्ट रूप से भरोसेमंद नहीं है, और प्रत्येक कनेक्शन के लिए सख्त प्रमाणीकरण और प्राधिकरण लागू करें, चाहे वह नेटवर्क पर कहीं से भी उत्पन्न हुआ हो।

रोल-बेस्ड एक्सेस कंट्रोल (RBAC) भी उतना ही महत्वपूर्ण है। एक प्रबंधन प्लेटफॉर्म जो पदानुक्रमित प्रशासन का समर्थन करता है, संपत्ति के मालिक की IT टीम को वैश्विक प्रशासनिक अधिकार बनाए रखने की अनुमति देता है, जबकि व्यक्तिगत टेनेंट्स को अपने स्वयं के एनालिटिक्स देखने या अपने स्वयं के Captive Portal को प्रबंधित करने के लिए सीमित, स्कोप्ड एक्सेस प्रदान करता है। यह मॉडल साझा इंफ्रास्ट्रक्चर की अखंडता से समझौता किए बिना टेनेंट की स्वायत्तता का सम्मान करता है।

नियमित ऑडिटिंग और अनुपालन सत्यापन निर्धारित किया जाना चाहिए, न कि प्रतिक्रियाशील होना चाहिए। PCI DSS के अधीन टेनेंट्स के लिए, विस्तृत एक्सेस लॉग बनाए रखें और यह प्रदर्शित करने के लिए तैयार रहें कि कार्डधारक डेटा वातावरण ठीक से अलग किए गए हैं। Captive Portal के माध्यम से उपयोगकर्ता डेटा कैप्चर करने वाले किसी भी टेनेंट के लिए, सुनिश्चित करें कि डेटा संग्रह, भंडारण और प्रसंस्करण प्रथाएं पूरी तरह से GDPR के अनुपालन में हैं, जिसमें प्रमाणीकरण के बिंदु पर प्रस्तुत एक स्पष्ट और सुलभ गोपनीयता नोटिस शामिल है।

अंत में, प्रबंधन प्लेटफॉर्म के API के माध्यम से टेनेंट ऑनबोर्डिंग और ऑफबोर्डिंग को स्वचालित करना परिचालन ओवरहेड को नाटकीय रूप से कम करता है, मानवीय कॉन्फ़िगरेशन त्रुटि के जोखिम को कम करता है, और यह सुनिश्चित करता है कि टेनेंट के खाली करने पर एक्सेस तुरंत और पूरी तरह से रद्द कर दिया जाए।

समस्या निवारण और जोखिम न्यूनीकरण

यहां तक कि अच्छी तरह से डिज़ाइन किए गए मल्टी-टेनेंट नेटवर्क को भी परिचालन चुनौतियों का सामना करना पड़ता है। निम्नलिखित तालिका सबसे आम विफलता मोड को उनके मूल कारणों और अनुशंसित शमन के साथ मैप करती है।

| लक्षण | संभावित मूल कारण | अनुशंसित शमन |

|---|---|---|

| सभी टेनेंट्स में ख़राब प्रदर्शन | प्राथमिक इंटरनेट अपलिंक की संतृप्ति या फ़ायरवॉल बॉटलनेक | कुल बैंडविड्थ उपयोग की निगरानी करें; गेटवे पर टॉप-लेवल QoS लागू करें; अपलिंक अपग्रेड पर विचार करें |

| उपयोगकर्ता किसी विशिष्ट SSID पर प्रमाणित नहीं हो सकते | गलत PSK, अमान्य 802.1X क्रेडेंशियल्स, या गलत कॉन्फ़िगर किया गया RADIUS सर्वर | प्रबंधन प्लेटफॉर्म में क्लाइंट प्रमाणीकरण लॉग का निरीक्षण करें; विफल प्रयासों के लिए RADIUS सर्वर इवेंट लॉग की समीक्षा करें |

| सुरक्षा ऑडिट में इंटर-VLAN ट्रैफ़िक का पता चला | गलत कॉन्फ़िगर किया गया स्विच ट्रंक पोर्ट या अत्यधिक अनुमेय फ़ायरवॉल ACL | सभी स्विच पोर्ट कॉन्फ़िगरेशन की समीक्षा करें; डिफ़ॉल्ट-डिनाय इंटर-VLAN फ़ायरवॉल नियम लागू करें; ACL का ऑडिट करें |

| किसी टेनेंट के लिए Captive Portal सही ढंग से रेंडर नहीं हो रहा है | DNS रिज़ॉल्यूशन विफलता या गलत पोर्टल URL कॉन्फ़िगरेशन | टेनेंट VLAN के लिए DNS सेटिंग्स सत्यापित करें; टेनेंट के सबनेट के भीतर से पोर्टल URL रिज़ॉल्यूशन का परीक्षण करें |

| टेनेंट रुक-रुक कर कनेक्टिविटी की रिपोर्ट करता है | RF इंटरफेरेंस, को-चैनल कंजेशन, या AP ओवरलोड | प्रबंधन प्लेटफॉर्म में RF हीटमैप की समीक्षा करें; चैनल असाइनमेंट और ट्रांसमिट पावर को समायोजित करें; अतिरिक्त AP कवरेज पर विचार करें |

मल्टी-टेनेंट वातावरण में सबसे बड़ा जोखिम लेटरल मूवमेंट है — एक टेनेंट के नेटवर्क पर किसी समझौता किए गए डिवाइस की दूसरे नेटवर्क पर पिवट करने और उपकरणों पर हमला करने की क्षमता। सख्त इंटर-VLAN फ़ायरवॉल नियमों के साथ उचित VLAN सेगमेंटेशन, इस खतरे के खिलाफ प्राथमिक नियंत्रण है। उच्च सुरक्षा आवश्यकताओं वाले टेनेंट्स को होस्ट करने वाले किसी भी वातावरण के लिए सेगमेंटेशन सीमाओं के नियमित पेनेट्रेशन परीक्षण की दृढ़ता से अनुशंसा की जाती है।

ROI और व्यावसायिक प्रभाव

एक उचित रूप से आर्किटेक्ट किया गया मल्टी-टेनेंट WiFi नेटवर्क कोई लागत केंद्र नहीं है; यह कई, मात्रात्मक रिटर्न के साथ एक रणनीतिक संपत्ति है। सबसे सीधा राजस्व अवसर नेटवर्क मुद्रीकरण है — टेनेंट्स को टियर बैंडविड्थ पैकेज की पेशकश करना, प्रीमियम इवेंट कनेक्टिविटी के लिए शुल्क लेना, या कस्टम-ब्रांडेड पोर्टल और एनालिटिक्स डैशबोर्ड तक पहुंच के लिए बिलिंग करना। एक प्रबंधित संपत्ति ऑपरेटर के लिए, यह पूंजीगत व्यय को आवर्ती राजस्व स्ट्रीम में बदल सकता है।

प्रत्यक्ष मुद्रीकरण से परे, उच्च गुणवत्ता वाला प्रबंधित WiFi प्रतिस्पर्धी बाजारों में एक शक्तिशाली विभेदक है। मल्टी-ड्वेलिंग यूनिट (MDU WiFi) क्षेत्र में, विश्वसनीय और पेशेवर रूप से प्रबंधित साझा WiFi इंफ्रास्ट्रक्चर टेनेंट अधिग्रहण और प्रतिधारण में तेजी से एक निर्णायक कारक बन रहा है। वाणिज्यिक संपत्ति क्षेत्र में, टेनेंट बेसलाइन सुविधा के रूप में एंटरप्राइज़-ग्रेड कनेक्टिविटी की उम्मीद करते हैं; इसे देने में विफल रहने से चर्न का जोखिम पैदा होता है।

केंद्रीकृत प्रबंधन से परिचालन दक्षता लाभ भी महत्वपूर्ण हैं। एक एकल IT टीम एक ही डैशबोर्ड से संपत्तियों के पोर्टफोलियो — प्रत्येक में कई टेनेंट्स के साथ — का प्रबंधन कर सकती है, जिससे नियमित कॉन्फ़िगरेशन परिवर्तनों के लिए ऑन-साइट विज़िट की आवश्यकता समाप्त हो जाती है। यह परिचालन व्यय को कम करता है और प्रतिक्रिया समय को तेज करता है।

शायद सबसे रणनीतिक रूप से मूल्यवान लाभ डेटा-संचालित अंतर्दृष्टि है। सभी टेनेंट्स में अनाम, सहमति-आधारित डेटा को एकत्रित करके, संपत्ति के मालिक फुटफॉल पैटर्न, विज़िटर ड्वेल टाइम, पीक उपयोग अवधि और स्थान उपयोग पर अमूल्य बुद्धिमत्ता प्राप्त करते हैं। यह डेटा संपत्ति निवेश, टेनेंट मिक्स और परिचालन शेड्यूलिंग पर निर्णयों को सूचित करता है, जो एक ऐसा रिटर्न प्रदान करता है जो नेटवर्क से कहीं आगे तक फैला हुआ है।

मुख्य शब्द और परिभाषाएं

Multi-Tenant WiFi

A wireless network architecture in which a single physical infrastructure — access points, switches, and uplinks — is logically partitioned to serve multiple independent organisations or user groups, each with their own isolated network segment, authentication method, and management controls.

IT teams encounter this term when managing properties with multiple occupants, such as shopping centres, hotels, office parks, or multi-dwelling units. It is the foundational concept that distinguishes enterprise venue networking from a simple shared hotspot.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switched network, as defined by the IEEE 802.1Q standard. VLANs create separate broadcast domains, ensuring that traffic on one VLAN cannot be seen or accessed by devices on another VLAN without explicit routing and firewall permission.

VLANs are the primary mechanism for tenant isolation in a multi-tenant WiFi deployment. Network architects must assign a unique VLAN ID to each tenant and ensure that all switches and access points are correctly configured to tag and carry traffic for each VLAN.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices attempting to connect to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and requires a supplicant (the client device), an authenticator (the access point or switch), and an authentication server (typically a RADIUS server).

802.1X is the recommended authentication standard for corporate tenants and any environment requiring individual user accountability. It eliminates the security risks of shared passwords and enables dynamic policy assignment based on user identity.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol and server infrastructure that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network. In a multi-tenant WiFi context, the RADIUS server validates user credentials for 802.1X-authenticated SSIDs and can dynamically assign users to specific VLANs based on their identity or group membership.

Network architects must plan for RADIUS server redundancy (at least two servers in an active-passive configuration) to prevent authentication failures from causing a network outage. Cloud-hosted RADIUS services are increasingly common in multi-tenant deployments.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action — such as accepting terms of service, entering credentials, or providing contact information — before granting full internet access. In a multi-tenant context, each tenant can have a fully customised captive portal with their own branding and data capture requirements.

Captive portals are the primary onboarding mechanism for guest and public WiFi networks. When deploying portals that capture personal data (email addresses, social login profiles), operators must ensure compliance with GDPR, including providing a clear privacy notice and obtaining explicit consent for marketing communications.

QoS (Quality of Service)

A set of network management techniques that prioritise certain types of traffic or allocate specific bandwidth resources to defined users, applications, or network segments. In a multi-tenant WiFi deployment, QoS policies are used to enforce per-tenant bandwidth limits (rate limiting), guarantee minimum throughput for premium tenants, and prioritise latency-sensitive applications such as VoIP.

QoS configuration is essential for preventing the 'noisy neighbour' problem, where a single tenant's high-bandwidth usage degrades the experience for all other tenants on the shared infrastructure. Network architects should define QoS policies as part of the tenant onboarding process, not as a reactive measure after complaints arise.

MDU WiFi (Multi-Dwelling Unit WiFi)

A specific application of multi-tenant WiFi architecture in residential properties such as apartment blocks, student accommodation, and managed housing developments. In an MDU context, each residential unit or floor is treated as a tenant, with isolated network segments providing privacy between residents and a centralised management platform enabling the property operator to deliver a managed connectivity service.

MDU WiFi deployments have specific regulatory considerations, particularly around data privacy for residential users. Property operators must be especially careful to ensure that residents cannot see each other's network traffic, and that any data captured through the network is handled in strict compliance with GDPR.

WPA3-Enterprise

The latest generation of the Wi-Fi Protected Access enterprise security protocol, introduced by the Wi-Fi Alliance. WPA3-Enterprise mandates the use of 192-bit cryptographic strength (in its highest security mode) and eliminates the vulnerabilities present in WPA2-Enterprise, including susceptibility to PMKID attacks and dictionary attacks against captured handshakes. It is used in conjunction with IEEE 802.1X for user authentication.

Network architects should specify WPA3-Enterprise as the minimum security standard for any SSID serving corporate tenants, financial services, healthcare, or any environment with elevated data sensitivity. Legacy devices that do not support WPA3 may require a separate, isolated SSID with WPA2-Enterprise as a transitional measure.

RBAC (Role-Based Access Control)

An access control model in which permissions are assigned to roles rather than to individual users, and users are assigned to roles based on their responsibilities. In a multi-tenant WiFi management platform, RBAC enables a hierarchical administration model where property owners have global access, while individual tenants have scoped access only to their own network segment and analytics data.

RBAC is a critical governance control in any multi-tenant management platform. Without it, a tenant administrator could potentially view or modify the configurations of neighbouring tenants, creating both a security risk and a significant liability for the property operator.

Lateral Movement

A cyberattack technique in which an attacker who has compromised one device on a network uses that foothold to move horizontally across the network, accessing other devices and systems. In a multi-tenant WiFi context, inadequate VLAN segmentation or overly permissive inter-VLAN firewall rules can enable lateral movement from a compromised device in one tenant's network to devices in another tenant's network.

Preventing lateral movement is the primary security objective of tenant isolation in a multi-tenant WiFi architecture. Network architects must validate that VLAN boundaries are impermeable through regular penetration testing and that firewall rules enforce a default-deny policy for all inter-VLAN traffic.

केस स्टडीज

A 350-room full-service hotel needs to provide WiFi to four distinct groups simultaneously: hotel guests in rooms and public areas, a 1,200-capacity conference centre that hosts multiple concurrent events from different corporate clients, a ground-floor retail tenant (a coffee shop) that processes card payments, and the hotel's own back-of-house operational network used for PMS, CCTV, and POS systems. How should the network be architected to meet the security, performance, and compliance requirements of each group?

This deployment requires a minimum of four isolated network segments, each with distinct security and performance profiles. The hotel guest network (VLAN 10) should use a captive portal with WPA3-Enhanced Open, with a rate limit of 20 Mbps per device and a Purple-managed splash page for branded onboarding and GDPR-compliant data capture. The conference centre (VLAN 20) requires a more sophisticated approach: it should be sub-segmented using dynamic VLANs assigned at authentication time via 802.1X, so that delegates from Event A (VLAN 21) are isolated from delegates from Event B (VLAN 22). Each event organiser can be given a temporary admin credential in Purple to manage their own captive portal and view their own analytics. Bandwidth guarantees of 50 Mbps per event should be configured, with burst allowances up to 100 Mbps if capacity is available. The retail coffee shop (VLAN 30) processes card payments, placing it within PCI DSS scope. This segment must be strictly isolated with no inter-VLAN routing permitted under any circumstances. The POS terminals should be on a dedicated sub-VLAN (VLAN 31) with a whitelist-only firewall policy permitting traffic only to the payment processor's IP range. The back-of-house operational network (VLAN 40) should have no internet access whatsoever, operating as a fully air-gapped private LAN for internal systems. All four VLANs are configured and monitored from a single Purple dashboard, with RBAC ensuring that the conference manager can only see their own event data, the retail tenant can only see their own network, and the hotel IT team has full visibility across all segments.

A large urban shopping centre with 120 retail units across three floors wants to deploy a shared WiFi infrastructure managed centrally by the property management company. Each retail tenant should have their own branded guest WiFi for customers, their own analytics dashboard showing visitor dwell times and return visit rates, and their own bandwidth allocation. The property management company also wants to offer a premium 'anchor tenant' tier with guaranteed throughput and priority support. How should this be structured using Purple's multi-tenant platform?

The deployment begins with a hierarchical management structure in Purple. The property management company holds the top-level 'Organisation' account, with each retail tenant provisioned as a sub-account with scoped permissions. Each tenant receives a dedicated SSID mapped to a unique VLAN, with a Purple-managed captive portal fully branded with their own logo, colour scheme, and promotional messaging. The portal is configured to capture email addresses and opt-in marketing consent in compliance with GDPR, with the data flowing into the tenant's own Purple analytics dashboard. Standard tenants are allocated a 10 Mbps per-device rate limit with a 50 Mbps SSID cap, sufficient for typical retail customer browsing. Anchor tenants — large department stores or flagship brands — are provisioned on a premium tier with a 100 Mbps guaranteed bandwidth allocation, a dedicated SSID with WPA3-Enterprise for their own staff devices, and a separate guest SSID for customers. The property management company's IT team monitors the entire estate from the top-level Purple dashboard, with alerts configured for any tenant whose network utilisation exceeds 80% of their allocation (a signal to upsell to a higher tier) or drops below 10% (a signal of a potential configuration issue). Monthly analytics reports are automatically generated per tenant, showing visitor counts, dwell times, and return visit rates, which the property management company packages as a value-added service in the tenant's lease agreement.

परिदृश्य विश्लेषण

Q1. A university campus wants to deploy a shared WiFi infrastructure serving four groups: undergraduate students, postgraduate researchers, visiting conference delegates, and the university's own administrative staff. The research network handles sensitive grant data and must meet Cyber Essentials Plus requirements. The conference delegate network needs to be provisioned and decommissioned on a per-event basis. How would you architect the VLAN structure and authentication model to meet these requirements?

💡 संकेत:Consider the compliance requirements of the research network carefully — Cyber Essentials Plus mandates specific access control and patch management requirements. Also consider how the conference network's temporary nature should influence your provisioning approach: can you use a template-based deployment model?

अनुशंसित दृष्टिकोण दिखाएं

The architecture requires a minimum of four VLANs: VLAN 10 for undergraduate students (captive portal with social login, 10 Mbps rate limit), VLAN 20 for postgraduate researchers (WPA3-Enterprise with 802.1X, integrated with the university's Active Directory, access restricted to authorised devices via certificate-based authentication to meet Cyber Essentials Plus), VLAN 30 for conference delegates (captive portal, provisioned from a pre-built template in Purple that can be activated and deactivated on demand with a custom event SSID and branded portal), and VLAN 40 for administrative staff (WPA3-Enterprise with 802.1X, integrated with AD, with access to internal university systems via a site-to-site VPN or private routing). The research VLAN must have a default-deny firewall policy with explicit whitelist rules for required services, and all access must be logged for audit purposes. The conference VLAN template approach in Purple allows the IT team to onboard a new event in under 30 minutes without touching switch or firewall configurations.

Q2. You are the network architect for a managed office provider with 50 buildings across the UK, each hosting between 10 and 40 small business tenants. You need to design a scalable multi-tenant WiFi service that can be managed by a central IT team of five people. What management architecture and automation strategy would you recommend to make this operationally viable?

💡 संकेत:With 50 buildings and up to 2,000 tenants, manual configuration is not viable. Consider how Purple's API and hierarchical management model can be used to automate tenant provisioning, and how you would structure the management hierarchy to delegate appropriate access to building managers without compromising central governance.

अनुशंसित दृष्टिकोण दिखाएं

The solution requires a three-tier management hierarchy in Purple: the managed office provider at the top level with full administrative access, building managers at the second level with access scoped to their specific building, and individual tenants at the third level with access only to their own captive portal design and analytics dashboard. Tenant provisioning must be fully automated via Purple's API, integrated with the company's CRM or property management system. When a new tenant signs a lease, the CRM triggers an API call to Purple that creates the tenant profile, provisions the SSID, assigns the VLAN (from a pre-allocated pool per building), sets the bandwidth tier based on the contracted service level, and generates a branded captive portal from a template. When a tenant vacates, the offboarding workflow automatically deactivates the SSID and releases the VLAN back to the pool. This automation reduces the per-tenant provisioning time from hours to minutes and eliminates the risk of orphaned configurations. The central IT team's role shifts from manual configuration to policy governance, exception handling, and performance monitoring across the estate.

Q3. A stadium operator hosts 40 events per year, ranging from 20,000-capacity football matches to 5,000-capacity corporate conferences. During a football match, the primary use case is fan engagement (social media, team apps, live stats). During corporate conferences, the primary use case is business productivity (video conferencing, cloud applications). How would you configure the QoS and bandwidth management policies to optimise the network for each event type, and how would you switch between configurations efficiently?

💡 संकेत:Consider that the two event types have fundamentally different traffic profiles: football matches generate massive concurrent bursts of social media uploads and streaming, while conferences require consistent, low-latency throughput for video calls. A single QoS policy cannot optimise for both. Think about how event-type templates in the management platform could solve this.

अनुशंसित दृष्टिकोण दिखाएं

The solution is to create two distinct QoS policy templates in Purple: a 'Fan Engagement' template and a 'Corporate Conference' template. The Fan Engagement template prioritises high-throughput, burst-tolerant traffic by setting a relatively high per-device rate limit (e.g., 5 Mbps) to accommodate simultaneous social media uploads, while deprioritising or throttling streaming video to prevent any single user from consuming disproportionate bandwidth during peak moments (e.g., a goal). The Corporate Conference template inverts these priorities: it sets a lower per-device rate limit for general browsing (e.g., 2 Mbps) but implements strict QoS prioritisation for DSCP-marked video conferencing traffic (e.g., Zoom, Teams), ensuring that video calls receive consistent, low-latency throughput even under load. Switching between templates is handled through Purple's event management workflow: the operations team selects the event type when creating the event in the platform, and the appropriate QoS template is automatically applied to all relevant SSIDs. This eliminates the risk of a corporate conference running on a fan engagement QoS profile, which would result in degraded video call quality.

मुख्य निष्कर्ष

- ✓Multi-tenant WiFi requires VLAN-based network segmentation as its foundational security control — multiple SSIDs without proper VLAN tagging provide no meaningful tenant isolation and create a significant security liability.

- ✓Authentication must be matched to tenant type: WPA3-Enterprise with IEEE 802.1X for corporate and regulated tenants; GDPR-compliant captive portals for guest and public access; dynamic PSKs for IoT and headless devices.

- ✓QoS and rate-limiting policies are not optional — they are essential for preventing the 'noisy neighbour' problem and for meeting SLA commitments with tenants who have contracted for specific bandwidth tiers.

- ✓Compliance requirements must be assessed per-tenant at onboarding: PCI DSS mandates strict isolation and default-deny firewall policies for any tenant processing card payments; GDPR governs all captive portal data capture.

- ✓Centralised, cloud-based management platforms like Purple are the operational enabler for multi-tenant WiFi at scale — they provide the single pane of glass for configuration, monitoring, RBAC, and analytics across an entire property portfolio.

- ✓Lateral movement prevention is the primary security benefit of proper tenant isolation — VLAN boundaries and default-deny inter-VLAN firewall rules contain the blast radius of any compromised device to a single tenant segment.

- ✓A well-architected multi-tenant WiFi network is a revenue-generating asset, not a cost centre — it enables tiered service monetisation, provides tenants with valuable visitor analytics, and is a demonstrable differentiator in competitive property markets.