WiFi Multi-Tenant: Architettura e Gestione

This authoritative technical reference guide provides IT managers, network architects, and venue operators with a comprehensive framework for designing, deploying, and managing multi-tenant WiFi networks across complex environments such as hotels, retail centres, stadiums, and multi-dwelling units (MDUs). It covers the critical architectural differences between single-venue and multi-tenant deployments, with a focus on tenant isolation, bandwidth management, and compliance. By leveraging Purple's enterprise WiFi intelligence platform, organisations can transform shared network infrastructure into a secure, scalable, and commercially valuable service.

🎧 Ascolta questa guida

Visualizza trascrizione

- Executive Summary

- Analisi Tecnica Approfondita

- Il Ruolo Fondamentale delle VLAN e della Segmentazione

- Autenticazione e Controllo degli Accessi: Oltre la Singola Password

- Garantire le Prestazioni con QoS Granulare

- Guida all'Implementazione

- Best Practice

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto Aziendale

Executive Summary

Questa guida fornisce un'analisi tecnica approfondita dell'architettura, della gestione e dell'impatto aziendale delle reti WiFi multi-tenant. È progettata per responsabili IT, architetti di rete e operatori di strutture responsabili di fornire connettività wireless sicura e ad alte prestazioni in ambienti complessi e multi-occupante come hotel, centri commerciali, stadi e proprietà residenziali gestite (MDU). Esploreremo le differenze critiche tra le implementazioni per singola sede e multi-tenant, concentrandoci sugli imperativi architettonici dell'isolamento dei tenant, della gestione granulare della larghezza di banda e del controllo centralizzato. Il contenuto va oltre la teoria accademica per offrire indicazioni pratiche e attuabili per la progettazione, l'implementazione e la monetizzazione di un'infrastruttura WiFi condivisa, mitigando al contempo i rischi per la sicurezza e garantendo la conformità a standard come PCI DSS e GDPR. Sfruttando una sofisticata piattaforma di gestione come Purple, i proprietari immobiliari possono trasformare un'utilità condivisa in un significativo valore aggiunto, migliorando la soddisfazione dei tenant, creando nuovi flussi di entrate e ottenendo approfondite informazioni operative tramite analisi dettagliate.

Analisi Tecnica Approfondita

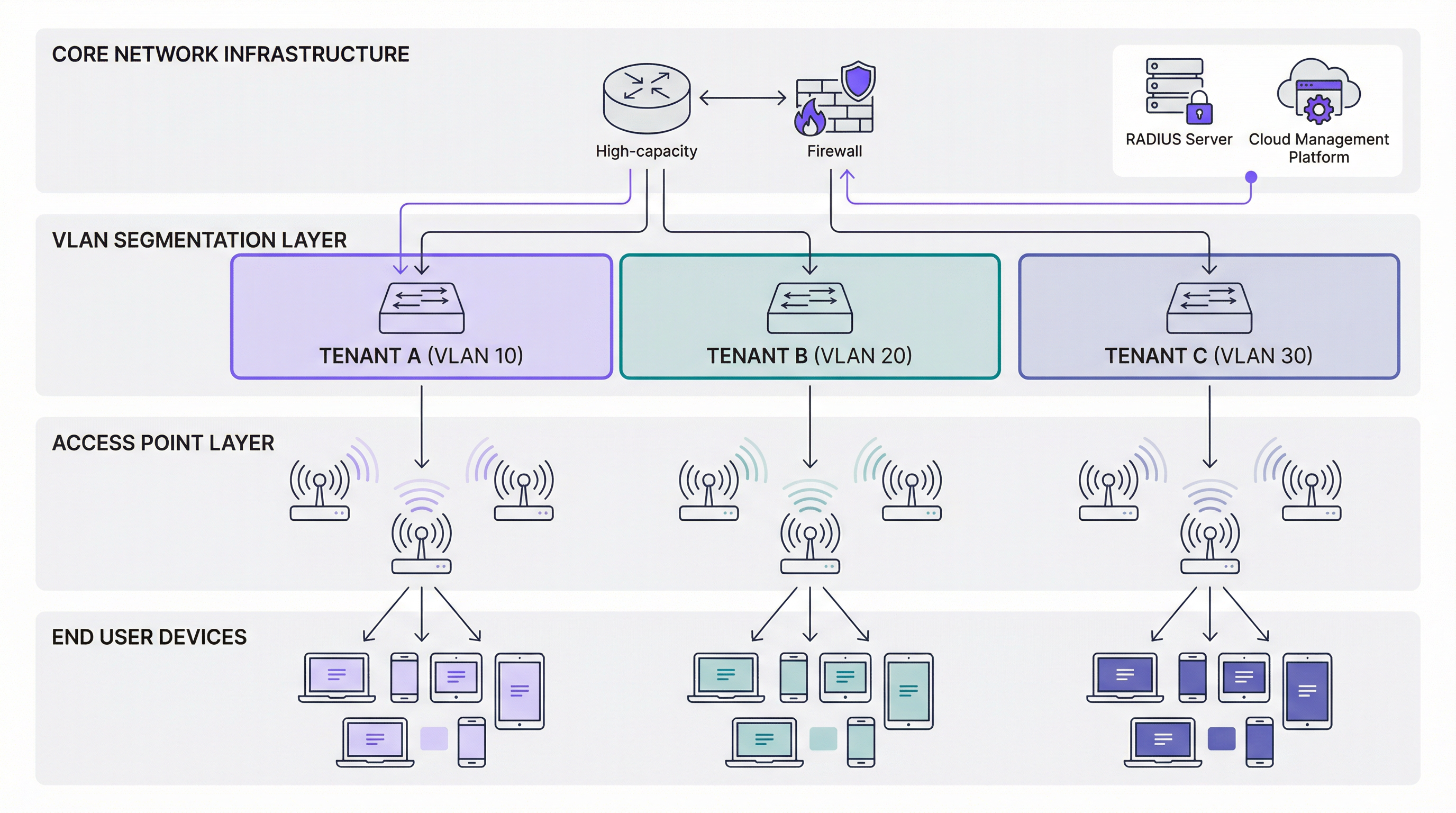

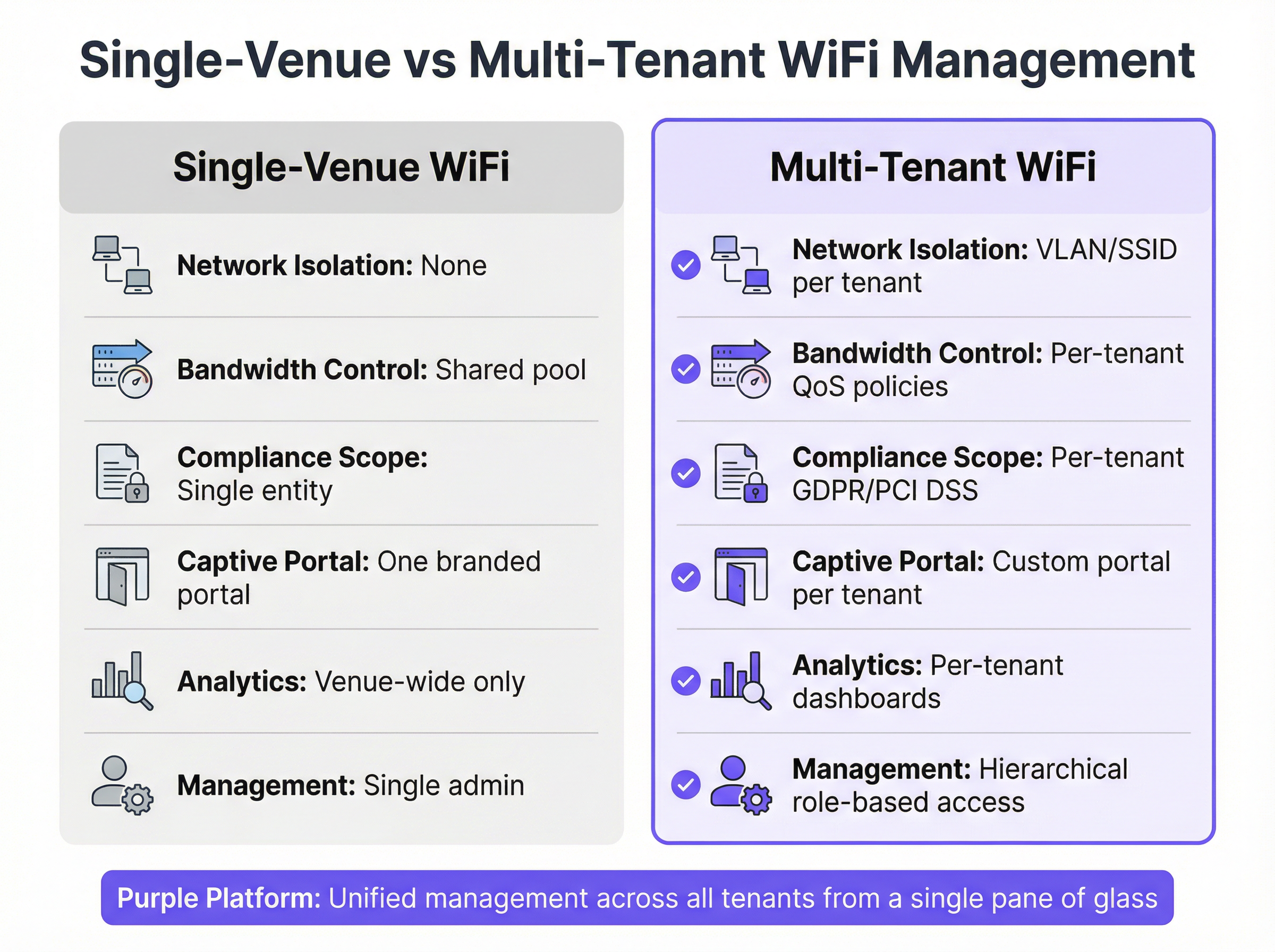

Il passaggio da un'architettura WiFi a occupante singolo a una multi-tenant richiede un cambiamento fondamentale nella filosofia di progettazione della rete: da un ambiente piatto e attendibile a un framework segmentato e zero-trust. L'obiettivo primario è garantire che più tenant indipendenti coesistano su un'unica infrastruttura fisica senza compromettere la sicurezza, le prestazioni o la privacy. Ciò si ottiene attraverso un approccio a livelli per l'isolamento e il controllo.

Il Ruolo Fondamentale delle VLAN e della Segmentazione

La pietra angolare di qualsiasi rete multi-tenant è la Virtual Local Area Network (VLAN). Come definito dallo standard IEEE 802.1Q, le VLAN consentono di partizionare un singolo switch di rete fisico in più domini di broadcast logicamente separati. In pratica, ciò significa che il traffico di un tenant (ad esempio, un negozio al dettaglio sulla VLAN 10) è completamente invisibile e inaccessibile al traffico di un altro tenant, come un ufficio aziendale sulla VLAN 20, anche quando i loro dispositivi sono connessi allo stesso access point fisico.

Principio Chiave: Senza un'adeguata implementazione delle VLAN, la separazione dei tenant è puramente estetica. Più SSID su una singola LAN piatta non offrono alcuna sicurezza significativa, poiché tutti i dispositivi rimangono nello stesso dominio di broadcast, consentendo potenziali movimenti laterali da parte di malintenzionati.

Autenticazione e Controllo degli Accessi: Oltre la Singola Password

In un ambiente multi-tenant, un approccio universale all'autenticazione è del tutto inadeguato. Tenant diversi hanno requisiti di sicurezza molto diversi e un'architettura solida deve supportare contemporaneamente più metodi di autenticazione. Per i tenant aziendali o ad alta sicurezza, WPA3-Enterprise con autenticazione IEEE 802.1X rappresenta lo standard di eccellenza. Richiede che ogni utente si autentichi con credenziali univoche (nome utente e password, o un certificato digitale) su un server RADIUS (Remote Authentication Dial-In User Service). Ciò consente la responsabilità per singolo utente, la registrazione dettagliata degli audit e l'assegnazione dinamica delle policy in base all'identità dell'utente o all'appartenenza al gruppo.

Per le reti guest, gli spazi pubblici o i tenant del settore retail, un Captive Portal è il meccanismo principale per l'onboarding degli utenti. I portali moderni, integrati con piattaforme come Purple, vanno ben oltre le semplici splash page. Possono essere completamente personalizzati per ogni tenant con branding distinto, applicare termini e condizioni, acquisire dati utente per il marketing in modo conforme al GDPR e integrarsi con social login o gateway di pagamento. Per i dispositivi headless come i sensori IoT, è possibile assegnare Pre-Shared Key (PSK) univoche o dinamiche per fornire l'accesso all'interno del segmento di rete isolato di un tenant senza richiedere un'infrastruttura 802.1X completa.

| Metodo di Autenticazione | Ideale Per | Standard | Vantaggio Chiave |

|---|---|---|---|

| WPA3-Enterprise + 802.1X | Tenant aziendali, servizi finanziari | IEEE 802.1X, RFC 2865 | Identità per utente, policy dinamica |

| Captive Portal (Enhanced Open) | WiFi per ospiti, retail, accesso pubblico | WPA3-OWE | Onboarding con brand, acquisizione dati |

| PSK Dinamica | Dispositivi IoT, accesso temporaneo | WPA3-Personal | Implementazione semplice, chiave per dispositivo |

Garantire le Prestazioni con QoS Granulare

L'isolamento delle prestazioni è fondamentale quanto l'isolamento della sicurezza. A un singolo tenant che esegue un'applicazione ad alta larghezza di banda (streaming video, trasferimenti di file di grandi dimensioni o rilascio di aggiornamenti software) non può essere consentito di degradare il servizio per tutti gli altri tenant. Questo viene gestito tramite policy di Quality of Service (QoS) applicate a livello di rete. Una sofisticata piattaforma multi-tenant consente agli amministratori di definire controlli precisi della larghezza di banda per tenant, per utente o persino per applicazione. Il rate limiting limita la larghezza di banda massima in upstream e downstream disponibile per l'SSID di ciascun tenant, mentre le garanzie di larghezza di banda riservano un'allocazione minima per i tenant mission-critical, come un cliente aziendale che ospita un evento in live streaming. Il traffic shaping affina ulteriormente questo aspetto dando priorità ai protocolli sensibili al tempo (VoIP, videoconferenze) rispetto ai trasferimenti di dati meno urgenti. Queste policy garantiscono una distribuzione prevedibile ed equa delle risorse di rete, essenziale per rispettare i Service Level Agreement (SLA) con i tenant.

Guida all'Implementazione

L'implementazione di una rete WiFi multi-tenant è un processo strutturato che si articola in cinque fasi distinte, dalla pianificazione iniziale alla convalida post-implementazione.

La prima fase è l'Analisi dei Requisiti e Profilazione dei Tenant. Prima di acquistare o configurare qualsiasi hardware, è necessario condurre un processo di discovery approfondito con ogni potenziale tenant. L'obiettivo è comprendere la loro postura di sicurezza (richiedono 802.1X? Sono soggetti a PCI DSS o HIPAA?), i loro requisiti di prestazioni (quali sono i loro picchi di domanda di larghezza di banda? Eseguono applicazioni sensibili alla latenza?) e le loro preferenze di onboarding (hanno bisogno di un Captive Portal personalizzato con il loro brand? Quanti utenti simultanei prevedono?). Queste informazioni guidano direttamente ogni successiva decisione di progettazione.

La seconda fase è la Selezione dell'Hardware e Progettazione della Rete. Access point e switch gestiti di livello enterprise sono imprescindibili. Gli access point devono supportare più SSID con tagging VLAN 802.1Q e funzionalità QoS avanzate. Gli switch devono essere completamente gestiti, con una densità di porte sufficiente e supporto per porte trunk e di accesso 802.1Q. Un gateway o firewall ad alto throughput si posiziona ai margini della rete, gestendo le policy di routing inter-VLAN e applicando le regole di sicurezza. Parallelamente alla selezione dell'hardware, progetta uno schema di indirizzamento IP logico e scalabile, assegnando un ID VLAN univoco e la corrispondente sottorete IP a ciascun tenant, e documenta meticolosamente questo schema.

La terza fase è la Configurazione della Piattaforma di Gestione Centralizzata. Utilizzando la piattaforma Purple, gli amministratori definiscono i profili dei tenant, creano SSID mappati alle rispettive VLAN, configurano i metodi di autenticazione, stabiliscono le policy di QoS e rate-limiting e progettano Captive Portal brandizzati. Questo è il nucleo operativo dell'implementazione: il singolo pannello di controllo (single pane of glass) da cui viene governato l'intero ambiente multi-tenant.

La quarta fase è l'Implementazione Fisica e Rilascio Graduale. Installa gli access point e gli switch in base al piano RF, garantendo copertura e capacità adeguate per ogni zona del tenant. Applica le configurazioni dalla piattaforma di gestione e conduci un rilascio graduale, attivando un tenant alla volta per isolare eventuali problemi di configurazione prima che interessino l'ambiente più ampio.

La quinta e ultima fase è la Convalida e Monitoraggio Continuo. Conduci un rigoroso processo di test per ogni tenant, verificando che isolamento, prestazioni e autenticazione funzionino come previsto. Utilizza strumenti di packet capture per confermare che un dispositivo sulla VLAN di un tenant non possa raggiungere un dispositivo su un'altra. Stabilisci dashboard di monitoraggio continuo e soglie di avviso all'interno della piattaforma di gestione per rilevare anomalie in tempo reale.

Best Practice

Le implementazioni multi-tenant più efficaci condividono una serie comune di principi operativi. Adottare un modello zero-trust fin dal primo giorno è fondamentale: presupponi che nessun utente o dispositivo sia attendibile per impostazione predefinita e applica rigorose procedure di autenticazione e autorizzazione per ogni connessione, indipendentemente da dove abbia origine sulla rete.

Il Role-Based Access Control (RBAC) è altrettanto critico. Una piattaforma di gestione che supporta l'amministrazione gerarchica consente al team IT del proprietario della struttura di mantenere i diritti amministrativi globali, concedendo ai singoli tenant un accesso limitato e mirato per visualizzare le proprie analisi o gestire il proprio Captive Portal. Questo modello rispetta l'autonomia del tenant senza compromettere l'integrità dell'infrastruttura condivisa.

L'auditing regolare e la verifica della conformità devono essere programmati, non reattivi. Per i tenant soggetti a PCI DSS, mantieni registri di accesso dettagliati e preparati a dimostrare che gli ambienti dei dati dei titolari di carta sono adeguatamente isolati. Per qualsiasi tenant che acquisisce dati utente tramite un Captive Portal, assicurati che le pratiche di raccolta, archiviazione e trattamento dei dati siano pienamente conformi al GDPR, includendo un'informativa sulla privacy chiara e accessibile presentata al momento dell'autenticazione.

Infine, automatizzare l'onboarding e l'offboarding dei tenant tramite le API della piattaforma di gestione riduce drasticamente i costi operativi, riduce al minimo il rischio di errori umani di configurazione e garantisce che l'accesso venga revocato tempestivamente e completamente quando un tenant lascia la struttura.

Risoluzione dei Problemi e Mitigazione dei Rischi

Anche le reti multi-tenant ben progettate incontrano sfide operative. La tabella seguente mappa le modalità di guasto più comuni alle relative cause profonde e alle mitigazioni consigliate.

| Sintomo | Causa Profonda Probabile | Mitigazione Consigliata |

|---|---|---|

| Prestazioni degradate per tutti i tenant | Saturazione dell'uplink internet primario o collo di bottiglia del firewall | Monitorare l'utilizzo aggregato della larghezza di banda; implementare QoS di massimo livello sul gateway; valutare l'aggiornamento dell'uplink |

| Gli utenti non riescono ad autenticarsi a uno specifico SSID | PSK errata, credenziali 802.1X non valide o server RADIUS mal configurato | Ispezionare i log di autenticazione dei client nella piattaforma di gestione; esaminare i log degli eventi del server RADIUS per i tentativi falliti |

| Traffico inter-VLAN rilevato nell'audit di sicurezza | Porta trunk dello switch mal configurata o ACL del firewall troppo permissiva | Rivedere tutte le configurazioni delle porte dello switch; applicare regole firewall inter-VLAN default-deny; verificare le ACL |

| Il Captive Portal non viene visualizzato correttamente per un tenant | Errore di risoluzione DNS o configurazione errata dell'URL del portale | Verificare le impostazioni DNS per la VLAN del tenant; testare la risoluzione dell'URL del portale dall'interno della sottorete del tenant |

| Il tenant segnala connettività intermittente | Interferenza RF, congestione co-canale o sovraccarico dell'AP | Esaminare le heatmap RF nella piattaforma di gestione; regolare le assegnazioni dei canali e la potenza di trasmissione; valutare una copertura AP aggiuntiva |

Il rischio principale in un ambiente multi-tenant è il movimento laterale: la capacità di un dispositivo compromesso sulla rete di un tenant di spostarsi e attaccare i dispositivi su un'altra. Un'adeguata segmentazione VLAN, combinata con rigide regole firewall inter-VLAN, è il controllo primario contro questa minaccia. Si consiglia vivamente di eseguire regolarmente penetration test dei confini di segmentazione per qualsiasi ambiente che ospiti tenant con elevati requisiti di sicurezza.

ROI e Impatto Aziendale

Una rete WiFi multi-tenant adeguatamente architettata non è un centro di costo; è un asset strategico con molteplici ritorni quantificabili. L'opportunità di guadagno più diretta è la monetizzazione della rete: offrire ai tenant pacchetti di larghezza di banda a livelli, far pagare per la connettività di eventi premium o fatturare l'accesso a portali personalizzati con il brand e a dashboard di analisi. Per un operatore di proprietà gestite, questo può convertire una spesa in conto capitale in un flusso di entrate ricorrenti.

Oltre alla monetizzazione diretta, un WiFi gestito di alta qualità è un potente elemento di differenziazione in mercati competitivi. Nel settore delle unità abitative multiple (MDU WiFi), un'infrastruttura WiFi condivisa, affidabile e gestita professionalmente è sempre più un fattore decisivo per l'acquisizione e la fidelizzazione dei tenant. Nel settore degli immobili commerciali, i tenant si aspettano una connettività di livello enterprise come servizio di base; non fornirla crea un rischio di abbandono (churn).

Anche i guadagni in termini di efficienza operativa derivanti dalla gestione centralizzata sono significativi. Un singolo team IT può gestire un portafoglio di proprietà (ciascuna con più tenant) da un'unica dashboard, eliminando la necessità di visite in loco per le modifiche di configurazione di routine. Ciò riduce le spese operative e accelera i tempi di risposta.

Forse il vantaggio strategicamente più prezioso sono gli insight basati sui dati. Aggregando dati anonimizzati e basati sul consenso di tutti i tenant, i proprietari immobiliari ottengono informazioni inestimabili sui modelli di affluenza, sui tempi di permanenza dei visitatori, sui periodi di picco di utilizzo e sull'utilizzo degli spazi. Questi dati guidano le decisioni sugli investimenti immobiliari, sul mix di tenant e sulla pianificazione operativa, offrendo un ritorno che si estende ben oltre la rete stessa.

Termini chiave e definizioni

Multi-Tenant WiFi

A wireless network architecture in which a single physical infrastructure — access points, switches, and uplinks — is logically partitioned to serve multiple independent organisations or user groups, each with their own isolated network segment, authentication method, and management controls.

IT teams encounter this term when managing properties with multiple occupants, such as shopping centres, hotels, office parks, or multi-dwelling units. It is the foundational concept that distinguishes enterprise venue networking from a simple shared hotspot.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switched network, as defined by the IEEE 802.1Q standard. VLANs create separate broadcast domains, ensuring that traffic on one VLAN cannot be seen or accessed by devices on another VLAN without explicit routing and firewall permission.

VLANs are the primary mechanism for tenant isolation in a multi-tenant WiFi deployment. Network architects must assign a unique VLAN ID to each tenant and ensure that all switches and access points are correctly configured to tag and carry traffic for each VLAN.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices attempting to connect to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and requires a supplicant (the client device), an authenticator (the access point or switch), and an authentication server (typically a RADIUS server).

802.1X is the recommended authentication standard for corporate tenants and any environment requiring individual user accountability. It eliminates the security risks of shared passwords and enables dynamic policy assignment based on user identity.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol and server infrastructure that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users connecting to a network. In a multi-tenant WiFi context, the RADIUS server validates user credentials for 802.1X-authenticated SSIDs and can dynamically assign users to specific VLANs based on their identity or group membership.

Network architects must plan for RADIUS server redundancy (at least two servers in an active-passive configuration) to prevent authentication failures from causing a network outage. Cloud-hosted RADIUS services are increasingly common in multi-tenant deployments.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action — such as accepting terms of service, entering credentials, or providing contact information — before granting full internet access. In a multi-tenant context, each tenant can have a fully customised captive portal with their own branding and data capture requirements.

Captive portals are the primary onboarding mechanism for guest and public WiFi networks. When deploying portals that capture personal data (email addresses, social login profiles), operators must ensure compliance with GDPR, including providing a clear privacy notice and obtaining explicit consent for marketing communications.

QoS (Quality of Service)

A set of network management techniques that prioritise certain types of traffic or allocate specific bandwidth resources to defined users, applications, or network segments. In a multi-tenant WiFi deployment, QoS policies are used to enforce per-tenant bandwidth limits (rate limiting), guarantee minimum throughput for premium tenants, and prioritise latency-sensitive applications such as VoIP.

QoS configuration is essential for preventing the 'noisy neighbour' problem, where a single tenant's high-bandwidth usage degrades the experience for all other tenants on the shared infrastructure. Network architects should define QoS policies as part of the tenant onboarding process, not as a reactive measure after complaints arise.

MDU WiFi (Multi-Dwelling Unit WiFi)

A specific application of multi-tenant WiFi architecture in residential properties such as apartment blocks, student accommodation, and managed housing developments. In an MDU context, each residential unit or floor is treated as a tenant, with isolated network segments providing privacy between residents and a centralised management platform enabling the property operator to deliver a managed connectivity service.

MDU WiFi deployments have specific regulatory considerations, particularly around data privacy for residential users. Property operators must be especially careful to ensure that residents cannot see each other's network traffic, and that any data captured through the network is handled in strict compliance with GDPR.

WPA3-Enterprise

The latest generation of the Wi-Fi Protected Access enterprise security protocol, introduced by the Wi-Fi Alliance. WPA3-Enterprise mandates the use of 192-bit cryptographic strength (in its highest security mode) and eliminates the vulnerabilities present in WPA2-Enterprise, including susceptibility to PMKID attacks and dictionary attacks against captured handshakes. It is used in conjunction with IEEE 802.1X for user authentication.

Network architects should specify WPA3-Enterprise as the minimum security standard for any SSID serving corporate tenants, financial services, healthcare, or any environment with elevated data sensitivity. Legacy devices that do not support WPA3 may require a separate, isolated SSID with WPA2-Enterprise as a transitional measure.

RBAC (Role-Based Access Control)

An access control model in which permissions are assigned to roles rather than to individual users, and users are assigned to roles based on their responsibilities. In a multi-tenant WiFi management platform, RBAC enables a hierarchical administration model where property owners have global access, while individual tenants have scoped access only to their own network segment and analytics data.

RBAC is a critical governance control in any multi-tenant management platform. Without it, a tenant administrator could potentially view or modify the configurations of neighbouring tenants, creating both a security risk and a significant liability for the property operator.

Lateral Movement

A cyberattack technique in which an attacker who has compromised one device on a network uses that foothold to move horizontally across the network, accessing other devices and systems. In a multi-tenant WiFi context, inadequate VLAN segmentation or overly permissive inter-VLAN firewall rules can enable lateral movement from a compromised device in one tenant's network to devices in another tenant's network.

Preventing lateral movement is the primary security objective of tenant isolation in a multi-tenant WiFi architecture. Network architects must validate that VLAN boundaries are impermeable through regular penetration testing and that firewall rules enforce a default-deny policy for all inter-VLAN traffic.

Casi di studio

A 350-room full-service hotel needs to provide WiFi to four distinct groups simultaneously: hotel guests in rooms and public areas, a 1,200-capacity conference centre that hosts multiple concurrent events from different corporate clients, a ground-floor retail tenant (a coffee shop) that processes card payments, and the hotel's own back-of-house operational network used for PMS, CCTV, and POS systems. How should the network be architected to meet the security, performance, and compliance requirements of each group?

This deployment requires a minimum of four isolated network segments, each with distinct security and performance profiles. The hotel guest network (VLAN 10) should use a captive portal with WPA3-Enhanced Open, with a rate limit of 20 Mbps per device and a Purple-managed splash page for branded onboarding and GDPR-compliant data capture. The conference centre (VLAN 20) requires a more sophisticated approach: it should be sub-segmented using dynamic VLANs assigned at authentication time via 802.1X, so that delegates from Event A (VLAN 21) are isolated from delegates from Event B (VLAN 22). Each event organiser can be given a temporary admin credential in Purple to manage their own captive portal and view their own analytics. Bandwidth guarantees of 50 Mbps per event should be configured, with burst allowances up to 100 Mbps if capacity is available. The retail coffee shop (VLAN 30) processes card payments, placing it within PCI DSS scope. This segment must be strictly isolated with no inter-VLAN routing permitted under any circumstances. The POS terminals should be on a dedicated sub-VLAN (VLAN 31) with a whitelist-only firewall policy permitting traffic only to the payment processor's IP range. The back-of-house operational network (VLAN 40) should have no internet access whatsoever, operating as a fully air-gapped private LAN for internal systems. All four VLANs are configured and monitored from a single Purple dashboard, with RBAC ensuring that the conference manager can only see their own event data, the retail tenant can only see their own network, and the hotel IT team has full visibility across all segments.

A large urban shopping centre with 120 retail units across three floors wants to deploy a shared WiFi infrastructure managed centrally by the property management company. Each retail tenant should have their own branded guest WiFi for customers, their own analytics dashboard showing visitor dwell times and return visit rates, and their own bandwidth allocation. The property management company also wants to offer a premium 'anchor tenant' tier with guaranteed throughput and priority support. How should this be structured using Purple's multi-tenant platform?

The deployment begins with a hierarchical management structure in Purple. The property management company holds the top-level 'Organisation' account, with each retail tenant provisioned as a sub-account with scoped permissions. Each tenant receives a dedicated SSID mapped to a unique VLAN, with a Purple-managed captive portal fully branded with their own logo, colour scheme, and promotional messaging. The portal is configured to capture email addresses and opt-in marketing consent in compliance with GDPR, with the data flowing into the tenant's own Purple analytics dashboard. Standard tenants are allocated a 10 Mbps per-device rate limit with a 50 Mbps SSID cap, sufficient for typical retail customer browsing. Anchor tenants — large department stores or flagship brands — are provisioned on a premium tier with a 100 Mbps guaranteed bandwidth allocation, a dedicated SSID with WPA3-Enterprise for their own staff devices, and a separate guest SSID for customers. The property management company's IT team monitors the entire estate from the top-level Purple dashboard, with alerts configured for any tenant whose network utilisation exceeds 80% of their allocation (a signal to upsell to a higher tier) or drops below 10% (a signal of a potential configuration issue). Monthly analytics reports are automatically generated per tenant, showing visitor counts, dwell times, and return visit rates, which the property management company packages as a value-added service in the tenant's lease agreement.

Analisi degli scenari

Q1. A university campus wants to deploy a shared WiFi infrastructure serving four groups: undergraduate students, postgraduate researchers, visiting conference delegates, and the university's own administrative staff. The research network handles sensitive grant data and must meet Cyber Essentials Plus requirements. The conference delegate network needs to be provisioned and decommissioned on a per-event basis. How would you architect the VLAN structure and authentication model to meet these requirements?

💡 Suggerimento:Consider the compliance requirements of the research network carefully — Cyber Essentials Plus mandates specific access control and patch management requirements. Also consider how the conference network's temporary nature should influence your provisioning approach: can you use a template-based deployment model?

Mostra l'approccio consigliato

The architecture requires a minimum of four VLANs: VLAN 10 for undergraduate students (captive portal with social login, 10 Mbps rate limit), VLAN 20 for postgraduate researchers (WPA3-Enterprise with 802.1X, integrated with the university's Active Directory, access restricted to authorised devices via certificate-based authentication to meet Cyber Essentials Plus), VLAN 30 for conference delegates (captive portal, provisioned from a pre-built template in Purple that can be activated and deactivated on demand with a custom event SSID and branded portal), and VLAN 40 for administrative staff (WPA3-Enterprise with 802.1X, integrated with AD, with access to internal university systems via a site-to-site VPN or private routing). The research VLAN must have a default-deny firewall policy with explicit whitelist rules for required services, and all access must be logged for audit purposes. The conference VLAN template approach in Purple allows the IT team to onboard a new event in under 30 minutes without touching switch or firewall configurations.

Q2. You are the network architect for a managed office provider with 50 buildings across the UK, each hosting between 10 and 40 small business tenants. You need to design a scalable multi-tenant WiFi service that can be managed by a central IT team of five people. What management architecture and automation strategy would you recommend to make this operationally viable?

💡 Suggerimento:With 50 buildings and up to 2,000 tenants, manual configuration is not viable. Consider how Purple's API and hierarchical management model can be used to automate tenant provisioning, and how you would structure the management hierarchy to delegate appropriate access to building managers without compromising central governance.

Mostra l'approccio consigliato

The solution requires a three-tier management hierarchy in Purple: the managed office provider at the top level with full administrative access, building managers at the second level with access scoped to their specific building, and individual tenants at the third level with access only to their own captive portal design and analytics dashboard. Tenant provisioning must be fully automated via Purple's API, integrated with the company's CRM or property management system. When a new tenant signs a lease, the CRM triggers an API call to Purple that creates the tenant profile, provisions the SSID, assigns the VLAN (from a pre-allocated pool per building), sets the bandwidth tier based on the contracted service level, and generates a branded captive portal from a template. When a tenant vacates, the offboarding workflow automatically deactivates the SSID and releases the VLAN back to the pool. This automation reduces the per-tenant provisioning time from hours to minutes and eliminates the risk of orphaned configurations. The central IT team's role shifts from manual configuration to policy governance, exception handling, and performance monitoring across the estate.

Q3. A stadium operator hosts 40 events per year, ranging from 20,000-capacity football matches to 5,000-capacity corporate conferences. During a football match, the primary use case is fan engagement (social media, team apps, live stats). During corporate conferences, the primary use case is business productivity (video conferencing, cloud applications). How would you configure the QoS and bandwidth management policies to optimise the network for each event type, and how would you switch between configurations efficiently?

💡 Suggerimento:Consider that the two event types have fundamentally different traffic profiles: football matches generate massive concurrent bursts of social media uploads and streaming, while conferences require consistent, low-latency throughput for video calls. A single QoS policy cannot optimise for both. Think about how event-type templates in the management platform could solve this.

Mostra l'approccio consigliato

The solution is to create two distinct QoS policy templates in Purple: a 'Fan Engagement' template and a 'Corporate Conference' template. The Fan Engagement template prioritises high-throughput, burst-tolerant traffic by setting a relatively high per-device rate limit (e.g., 5 Mbps) to accommodate simultaneous social media uploads, while deprioritising or throttling streaming video to prevent any single user from consuming disproportionate bandwidth during peak moments (e.g., a goal). The Corporate Conference template inverts these priorities: it sets a lower per-device rate limit for general browsing (e.g., 2 Mbps) but implements strict QoS prioritisation for DSCP-marked video conferencing traffic (e.g., Zoom, Teams), ensuring that video calls receive consistent, low-latency throughput even under load. Switching between templates is handled through Purple's event management workflow: the operations team selects the event type when creating the event in the platform, and the appropriate QoS template is automatically applied to all relevant SSIDs. This eliminates the risk of a corporate conference running on a fan engagement QoS profile, which would result in degraded video call quality.

Punti chiave

- ✓Multi-tenant WiFi requires VLAN-based network segmentation as its foundational security control — multiple SSIDs without proper VLAN tagging provide no meaningful tenant isolation and create a significant security liability.

- ✓Authentication must be matched to tenant type: WPA3-Enterprise with IEEE 802.1X for corporate and regulated tenants; GDPR-compliant captive portals for guest and public access; dynamic PSKs for IoT and headless devices.

- ✓QoS and rate-limiting policies are not optional — they are essential for preventing the 'noisy neighbour' problem and for meeting SLA commitments with tenants who have contracted for specific bandwidth tiers.

- ✓Compliance requirements must be assessed per-tenant at onboarding: PCI DSS mandates strict isolation and default-deny firewall policies for any tenant processing card payments; GDPR governs all captive portal data capture.

- ✓Centralised, cloud-based management platforms like Purple are the operational enabler for multi-tenant WiFi at scale — they provide the single pane of glass for configuration, monitoring, RBAC, and analytics across an entire property portfolio.

- ✓Lateral movement prevention is the primary security benefit of proper tenant isolation — VLAN boundaries and default-deny inter-VLAN firewall rules contain the blast radius of any compromised device to a single tenant segment.

- ✓A well-architected multi-tenant WiFi network is a revenue-generating asset, not a cost centre — it enables tiered service monetisation, provides tenants with valuable visitor analytics, and is a demonstrable differentiator in competitive property markets.