La guía definitiva sobre la arquitectura y autenticación de OpenRoaming

Esta guía ofrece una referencia técnica autorizada sobre la arquitectura de WBA OpenRoaming, que abarca la base de Passpoint, la federación RADIUS, la seguridad RadSec mTLS y una guía de implementación paso a paso para recintos empresariales. Proporciona a los gerentes de TI, arquitectos de red y operadores de recintos los conocimientos necesarios para sustituir los Captive Portals por una conectividad WiFi fluida, segura y compatible que ofrezca un ROI medible.

🎧 Escucha esta guía

Ver transcripción

- Resumen ejecutivo

- Análisis técnico profundo: La arquitectura OpenRoaming

- La base de Passpoint

- La federación RADIUS y RadSec

- Identificadores de Organización de Consorcio de Roaming (RCOIs)

- Guía de implementación

- Paso 1: Evaluación de la preparación de la infraestructura

- Paso 2: Membresía de la WBA y compromiso con el agente

- Paso 3: Configuración de la infraestructura RADIUS

- Paso 4: Estrategia de aprovisionamiento de dispositivos

- Paso 5: Configuración de políticas y segmentación de VLAN

- Mejores prácticas de seguridad y cumplimiento

- WPA3-Enterprise y autenticación 802.1X

- Privacidad y cumplimiento del GDPR

- Segmentación de red y PCI DSS

- Casos de estudio: OpenRoaming en producción

- Caso de estudio 1: Centro de Convenciones RAI Amsterdam (Eventos y Conferencias)

- Caso de estudio 2: Cadena de Retail Delhaize (Retail)

- Resolución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen ejecutivo

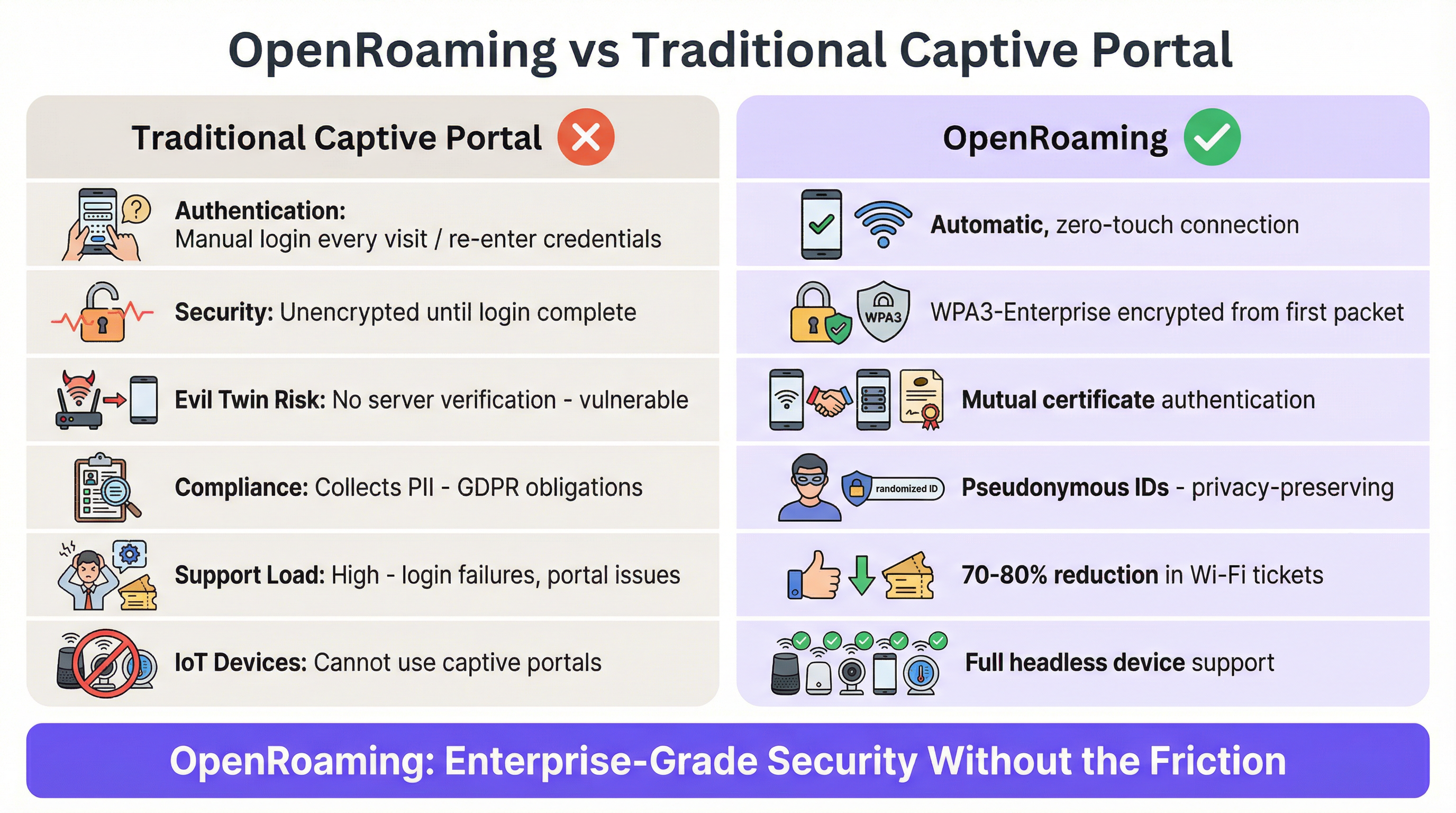

El modelo tradicional de Captive Portal para WiFi de invitados es obsoleto. Durante décadas, los recintos han dependido de pantallas de inicio de sesión manuales que frustran a los usuarios, ofrecen poca seguridad y generan una carga operativa significativa de soporte. WBA OpenRoaming representa un cambio arquitectónico fundamental, sustituyendo la autenticación manual por una federación global de conexiones seguras y automáticas basadas en la tecnología Passpoint (Hotspot 2.0) y la Autenticación 802.1X: Asegurando el acceso a la red en dispositivos modernos .

Para los gerentes de TI y arquitectos de red, implementar OpenRoaming ya no se trata solo de mejorar la experiencia del usuario; es un imperativo estratégico para mejorar la seguridad de la red, reducir los tickets de soporte e impulsar un ROI medible mediante una mayor utilización de la red. Esta guía proporciona una referencia técnica completa para implementar la arquitectura OpenRoaming, navegar por la federación RADIUS y garantizar el cumplimiento de los estándares de seguridad modernos en entornos empresariales, de Retail y de Hospitality .

Análisis técnico profundo: La arquitectura OpenRoaming

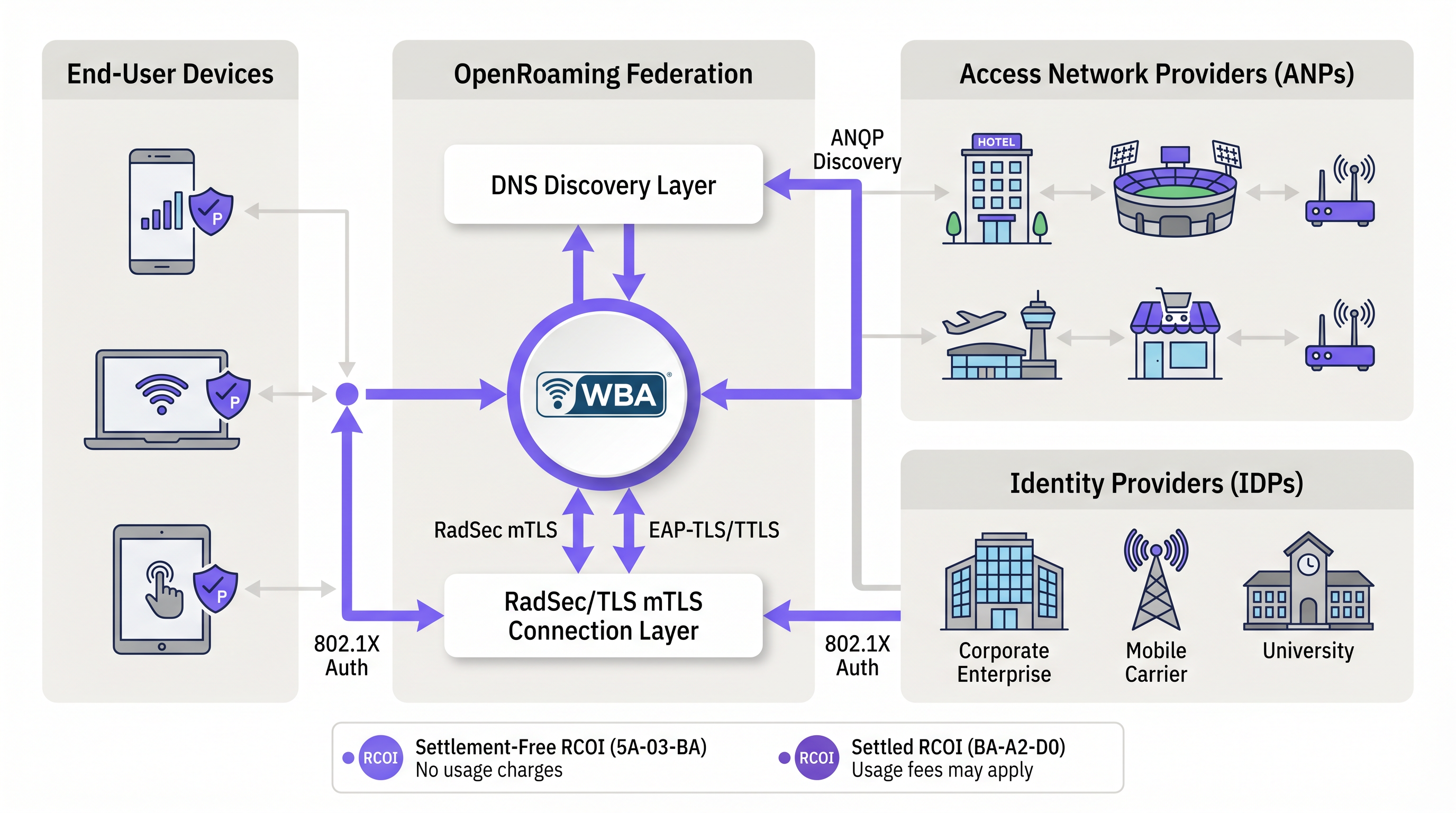

La arquitectura OpenRoaming opera a través de una federación de confianza gestionada por la Wireless Broadband Alliance (WBA). Cierra la brecha entre los proveedores de identidad (IDP) que emiten credenciales y los proveedores de redes de acceso (ANP) que operan la infraestructura WiFi.

La base de Passpoint

En el núcleo de OpenRoaming se encuentra el estándar Passpoint de la Wi-Fi Alliance (basado en IEEE 802.11u). Passpoint permite que los dispositivos descubran y se autentiquen en redes WiFi automáticamente. Cuando un dispositivo entra en un recinto habilitado para OpenRoaming, utiliza el Access Network Query Protocol (ANQP) para consultar al punto de acceso sobre los Identificadores de Organización de Consorcio de Roaming (RCOIs) compatibles antes de asociarse. Este descubrimiento previo a la asociación es totalmente invisible para el usuario: el dispositivo determina silenciosamente si posee credenciales válidas para la red antes de iniciar cualquier intento de conexión.

La federación RADIUS y RadSec

El roaming WiFi tradicional de los operadores depende de tablas de enrutamiento RADIUS estáticas pobladas mediante acuerdos bilaterales, aseguradas a través de túneles IPSec. Este modelo no es escalable para una federación global y abierta. OpenRoaming resuelve esto utilizando el descubrimiento dinámico de pares basado en DNS (RFC 7585) y RadSec (RADIUS sobre TLS, RFC 6614).

Cuando un punto de acceso recibe una solicitud de autenticación, el proxy RADIUS local realiza una búsqueda DNS NAPTR en el realm del usuario para descubrir dinámicamente el servidor RadSec del IDP. La señalización se asegura mediante TLS mutuo (mTLS) con certificados emitidos por la infraestructura de clave pública (PKI) de cuatro niveles de la WBA, lo que garantiza la seguridad de extremo a extremo entre la red de acceso y el proveedor de identidad sin requerir acuerdos bilaterales preestablecidos.

Identificadores de Organización de Consorcio de Roaming (RCOIs)

OpenRoaming utiliza RCOIs específicos para difundir controles de políticas y modelos de liquidación. Estos se anuncian en el beacon 802.11 y a través de ANQP:

| Valor RCOI | Modelo | Descripción |

|---|---|---|

| 5A-03-BA | Sin liquidación | El ANP proporciona conectividad sin costo para el IDP. Modelo dominante para empresas, retail y hospitality. |

| BA-A2-D0 | Liquidado | El ANP espera una compensación financiera. Se utiliza para escenarios de conectividad premium. |

Los 12 bits más significativos del RCOI también pueden utilizarse para definir políticas de Grupo de Acceso Cerrado (CAG), lo que permite a los ANP e IDP negociar niveles de calidad de servicio, niveles de comprobación de identidad y requisitos de privacidad de forma granular.

Guía de implementación

La implementación de OpenRoaming requiere coordinación entre el hardware de red, la infraestructura RADIUS y la gestión de identidades. Para obtener una visión completa de los requisitos de hardware, consulte nuestra guía sobre Definición de puntos de acceso inalámbricos: Su guía definitiva para 2026 .

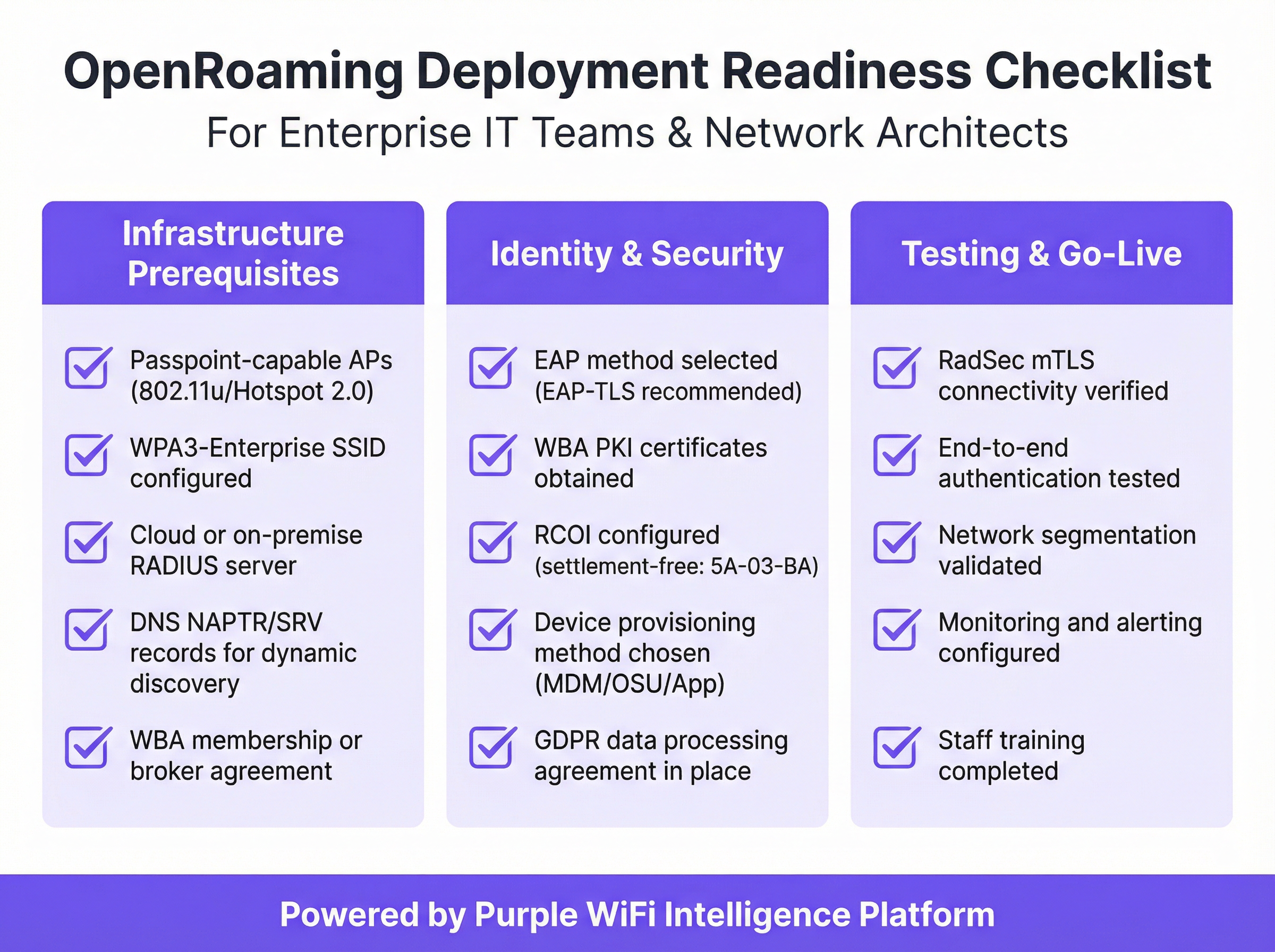

Paso 1: Evaluación de la preparación de la infraestructura

Verifique que sus puntos de acceso y controladores de LAN inalámbrica sean compatibles con Passpoint/Hotspot 2.0 (IEEE 802.11u). La mayoría de los equipos de nivel empresarial fabricados después de 2018 incluyen soporte nativo. Configure un SSID dedicado asegurado con WPA3-Enterprise (o WPA2-Enterprise para compatibilidad con dispositivos antiguos). Este SSID transportará el tráfico de OpenRoaming y debe configurarse con los ajustes de ANQP adecuados para difundir su RCOI.

Paso 2: Membresía de la WBA y compromiso con el agente

Para participar en la federación OpenRoaming, su organización debe unirse a la WBA directamente o contratar a un agente autorizado de la WBA. El agente asignará a su organización una Identidad WBA (WBAID), emitirá sus certificados RadSec bajo la PKI de la WBA y configurará sus registros DNS NAPTR/SRV para permitir el descubrimiento dinámico. Este es el paso fundamental que conecta su infraestructura a la federación global.

Paso 3: Configuración de la infraestructura RADIUS

Su servidor RADIUS debe estar configurado para enrutar las solicitudes de autenticación a la federación OpenRoaming. Esto implica configurar RadSec para establecer conexiones mTLS utilizando sus certificados emitidos por la WBA. El proxy RADIUS debe ser capaz de realizar búsquedas DNS NAPTR para resolver dinámicamente los endpoints del IDP. Las soluciones RADIUS basadas en la nube pueden simplificar significativamente este paso al abstraer los complejos procesos de descubrimiento de DNS y gestión de certificados.

Paso 4: Estrategia de aprovisionamiento de dispositivos

Llevar los perfiles de Passpoint a los dispositivos de los usuarios es la principal consideración operativa. Hay cuatro enfoques disponibles:

| Método | Ideal para | Mecanismo |

|---|---|---|

| Push de MDM | Dispositivos corporativos gestionados | Intune, Jamf o Workspace ONE envían perfiles automáticamente |

| Registro en línea (OSU) | Implementaciones de cara al consumidor | Autoinscripción estandarizada mediante el protocolo Passpoint OSU |

| Aprovisionamiento basado en aplicaciones | Miembros de programas de lealtad | La aplicación móvil instala el perfil Passpoint tras la autenticación |

| Inscripción por código QR | Check-in en hospitality | Un código QR físico activa la instalación del perfil |

Paso 5: Configuración de políticas y segmentación de VLAN

Configure su controlador WLAN para difundir los RCOIs de OpenRoaming adecuados a través de ANQP. Implemente la asignación dinámica de VLAN mediante atributos RADIUS para garantizar que el tráfico de invitados esté aislado de las redes corporativas. Esto no es negociable para el cumplimiento de PCI DSS en entornos de Retail y es una mejor práctica en todos los sectores verticales.

Mejores prácticas de seguridad y cumplimiento

OpenRoaming mejora fundamentalmente la postura de seguridad del WiFi de los recintos, pasando de redes abiertas y sin cifrar a una seguridad robusta de nivel empresarial. Para profundizar en los mecanismos de autenticación subyacentes, revise la Autenticación 802.1X: Asegurando el acceso a la red en dispositivos modernos .

WPA3-Enterprise y autenticación 802.1X

A diferencia de los Captive Portals donde el tráfico no está cifrado hasta el inicio de sesión, OpenRoaming utiliza el cifrado WPA3-Enterprise desde el primer paquete. El proceso de autenticación mutua 802.1X garantiza que el dispositivo del usuario verifique criptográficamente la identidad de la red antes de transmitir cualquier credencial, eliminando el riesgo de puntos de acceso falsos "Evil Twin", una vulnerabilidad que los Captive Portals tradicionales no pueden resolver.

Privacidad y cumplimiento del GDPR

Los Captive Portals tradicionales suelen recopilar una gran cantidad de información de identificación personal (PII), lo que genera importantes cargas de cumplimiento con el GDPR. OpenRoaming autentica a los usuarios mediante identificadores seudónimos como el atributo Chargeable-User-Identity (CUI). El recinto verifica que el usuario es legítimo sin necesidad de ingerir su PII bruta, alineándose con los principios de minimización de datos del GDPR y reduciendo el alcance de sus obligaciones de procesamiento de datos.

Segmentación de red y PCI DSS

Para entornos de Retail , el cumplimiento de PCI DSS es crítico. El tráfico de OpenRoaming debe estar estrictamente segmentado de los sistemas de punto de venta (POS) y las redes corporativas. Utilice la asignación dinámica de VLAN mediante atributos RADIUS para aislar el tráfico de invitados inmediatamente después de la autenticación, colocándolo en una instancia VRF con solo una ruta de internet predeterminada y reglas de denegación explícitas para todo el espacio de direcciones interno RFC 1918.

Casos de estudio: OpenRoaming en producción

Caso de estudio 1: Centro de Convenciones RAI Amsterdam (Eventos y Conferencias)

El Centro de Convenciones RAI Amsterdam, uno de los recintos para eventos más grandes de Europa que recibe 1.5 millones de invitados al año, implementó Wi-Fi 6 con WBA OpenRoaming en 2023. En Cisco Live Europe, más de 18,000 asistentes tuvieron acceso a una conectividad OpenRoaming fluida, consumiendo más de 77 terabytes de datos en cuatro días. Los asistentes pasaron un promedio de seis horas en la red. La implementación demostró cómo OpenRoaming elimina el pico de conexión que suele ocurrir cuando se abren las puertas del evento, distribuyendo la carga de autenticación de manera uniforme en toda la federación. Para centros de Transporte y centros de conferencias, este caso de estudio es la prueba de concepto definitiva.

Caso de estudio 2: Cadena de Retail Delhaize (Retail)

El grupo de retail belga Delhaize implementó OpenRoaming en toda su red de tiendas para mejorar la conectividad de los clientes y agilizar las operaciones. La implementación resolvió problemas persistentes con las tasas de conversión de los Captive Portals, un desafío al que se enfrentan todos los operadores de Retail , ya que los clientes optan cada vez más por los datos móviles en lugar de interactuar con pantallas de inicio de sesión manuales. Al permitir una conectividad automática y segura para los usuarios de la aplicación de lealtad, Delhaize aumentó la adopción de WiFi y mejoró la calidad de los datos analíticos en tienda, apoyando directamente las decisiones de comercialización y utilización del espacio. Esto se alinea con la tendencia más amplia de integrar WiFi Analytics con plataformas de inteligencia minorista.

Resolución de problemas y mitigación de riesgos

Aunque OpenRoaming simplifica la experiencia del usuario final, la infraestructura subyacente es compleja. Los arquitectos de red deben mitigar proactivamente los modos de falla comunes:

El vencimiento del certificado RadSec es el riesgo operativo más crítico. Las conexiones mTLS dependen de los certificados PKI de la WBA. Un certificado caducado interrumpirá inmediatamente el enrutamiento de la federación, causando fallas de autenticación silenciosas. Implemente un monitoreo con al menos 60 días de aviso previo y un proceso de renovación definido.

Las fallas en la resolución de DNS son la segunda causa más común de interrupciones de OpenRoaming. El descubrimiento dinámico de pares depende de una resolución DNS confiable de los registros NAPTR y SRV. Asegúrese de que sus proxies RADIUS tengan configurados reenviadores DNS redundantes y de alto rendimiento, y pruebe la resolución DNS como parte de sus verificaciones regulares de salud de la red.

La compatibilidad con dispositivos antiguos debe planificarse durante la transición. Mientras que los dispositivos modernos iOS, Android, Windows y macOS admiten Passpoint de forma nativa, los dispositivos más antiguos no. Mantenga una red de Guest WiFi tradicional paralela durante el período de transición para garantizar una cobertura universal.

La configuración incorrecta del proxy RADIUS puede causar fallas en el enrutamiento basado en el realm. Asegúrese de que su proxy maneje correctamente el realm EAP-Identity y que sus registros DNS NAPTR tengan el formato correcto para el descubrimiento RFC 7585. Realice pruebas con múltiples realms de IDP antes de la puesta en marcha.

ROI e impacto empresarial

El caso de negocio para OpenRoaming va mucho más allá de la elegancia técnica. Los operadores de recintos pueden esperar retornos medibles en varios vectores:

| Métrica | Resultado típico | Fuente |

|---|---|---|

| Reducción de tickets de soporte de WiFi | Disminución del 70–80% | Informes de implementación de WBA |

| Aumento de la tasa de adopción de WiFi | Aumento del 40–50% | Datos de implementación en aeropuertos de WBA |

| Consumo de datos por usuario | Significativamente mayor vs. Captive Portal | Caso de estudio RAI Amsterdam |

| Riesgo de cumplimiento de PII | Sustancialmente reducido | Modelo de ID seudónimo del GDPR |

Al adoptar OpenRoaming, los recintos proporcionan las Soluciones modernas de WiFi para Hospitality que sus huéspedes merecen , transformando el WiFi de un servicio frustrante en un facilitador invisible y fluido de la experiencia digital. La integración con las plataformas de WiFi Analytics se vuelve más valiosa a medida que las tasas de conexión más altas producen conjuntos de datos más ricos y representativos. Para las organizaciones que exploran el panorama más amplio de la modernización de la red, Los beneficios principales de SD WAN para las empresas modernas proporciona un contexto complementario sobre cómo encaja OpenRoaming dentro de una arquitectura de red moderna definida por software.

El sector de Healthcare también se beneficiará significativamente, ya que OpenRoaming permite una conectividad segura y automática para médicos visitantes y dispositivos IoT médicos, sin los riesgos de cumplimiento de las redes de invitados abiertas ni la carga operativa de la gestión de Captive Portals por dispositivo.

Términos clave y definiciones

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables devices to automatically discover and authenticate to Wi-Fi networks without user intervention, using pre-provisioned credentials.

The foundational technology that makes the seamless OpenRoaming experience possible on the end-user device. Without Passpoint support on both the AP and the device, OpenRoaming cannot function.

RadSec

A protocol (RFC 6614) that transports RADIUS packets over a TCP and TLS connection, providing encrypted, reliable, and authenticated delivery of authentication signalling.

Used to secure authentication traffic traversing the public internet between the venue's RADIUS proxy and the global OpenRoaming federation. Replaces the legacy IPSec tunnel model.

RCOI (Roaming Consortium Organization Identifier)

A 3-octet or 5-octet identifier broadcast by access points in 802.11 beacons and ANQP responses to indicate which roaming federations and settlement policies the network supports.

Devices read the RCOI to determine if they hold valid credentials to connect before attempting authentication. The settlement-free RCOI (5A-03-BA) is the standard for enterprise deployments.

ANQP (Access Network Query Protocol)

An IEEE 802.11 protocol used by devices to query access points for network information — including supported RCOIs, venue name, and NAI realm list — prior to association.

Enables devices to silently evaluate whether a network supports their credentials without disrupting the user or initiating a connection attempt.

Identity Provider (IDP)

An organisation that maintains user identities and issues the Passpoint credentials (certificates or profiles) used for OpenRoaming authentication.

Mobile carriers, corporate IT departments, and loyalty programmes act as IDPs. The IDP authenticates the user and signals the result to the ANP via the RADIUS federation.

Access Network Provider (ANP)

The venue or organisation that operates the physical Wi-Fi infrastructure, broadcasts OpenRoaming RCOIs, and enforces local access policies.

Hotels, stadiums, retail stores, and enterprise offices act as ANPs. The ANP controls what authenticated users can access, regardless of which IDP authenticated them.

WBA PKI

The four-level Public Key Infrastructure managed by the Wireless Broadband Alliance, used to issue the mTLS certificates required for RadSec connections between federation participants.

Provides the foundational cryptographic trust that allows thousands of independent networks to securely federate without pre-established bilateral agreements.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) methods.

The robust security framework underpinning OpenRoaming. It prevents unauthorised access and enables WPA3-Enterprise encryption from the first data packet.

Chargeable-User-Identity (CUI)

A RADIUS attribute (RFC 4372) that provides a pseudonymous, stable identifier for a user across multiple sessions, without exposing their actual identity to the access network.

Enables venues to track unique visitors for analytics purposes while minimising PII collection, directly supporting GDPR data minimisation compliance.

Casos de éxito

A 500-room luxury hotel currently uses a captive portal requiring guests to log in with their room number and last name. They are experiencing high support volumes and poor guest satisfaction scores regarding Wi-Fi. They want to implement OpenRoaming but are concerned about losing the ability to tier bandwidth for VIP guests and loyalty programme members.

The hotel should deploy OpenRoaming using the settlement-free RCOI (5A-03-BA), with the hotel's loyalty app acting as an Identity Provider. When a VIP loyalty member authenticates, the IDP's RADIUS Access-Accept response includes Vendor-Specific Attributes (VSAs) that instruct the hotel's WLAN controller to assign the user to a premium QoS profile and a dedicated high-bandwidth VLAN. Standard guests authenticated via a third-party IDP (e.g., their mobile carrier) receive the default QoS profile. The hotel's RADIUS server acts as the policy enforcement point, translating IDP-supplied identity attributes into local network policies.

A large retail chain with 200 stores wants to deploy OpenRoaming to improve customer connectivity and feed their WiFi Analytics platform with richer footfall data. Their security team is concerned about PCI DSS compliance and the risk of guest devices accessing the corporate network or point-of-sale systems.

The retail chain must implement strict network segmentation as a prerequisite to deployment. The OpenRoaming SSID must be mapped to an isolated guest VLAN at the access layer (the AP or distribution switch). The RADIUS server should enforce dynamic VLAN assignment, ensuring all OpenRoaming-authenticated users are placed into a VRF instance with only a default route to the internet and explicit ACL deny rules for all RFC 1918 internal address space. The OpenRoaming RADIUS proxy should be deployed in a DMZ, with no direct routing path to the corporate network. A quarterly penetration test should verify that the segmentation boundary holds.

Análisis de escenarios

Q1. Your venue is experiencing frequent silent authentication failures for a subset of OpenRoaming users. Packet captures confirm the EAP-Identity response is received by the AP, but no RADIUS Access-Request ever reaches the Identity Provider. What is the most likely architectural failure point, and how would you diagnose it?

💡 Sugerencia:Consider the steps required for the RADIUS proxy to locate the correct destination for the specific user's realm before it can forward the authentication request.

Mostrar enfoque recomendado

The most likely failure point is DNS resolution at the RADIUS proxy. OpenRoaming relies on dynamic discovery (RFC 7585), requiring the proxy to perform a DNS NAPTR/SRV lookup on the realm provided in the EAP-Identity. If DNS fails, the proxy cannot determine the IP address of the IDP's RadSec server, resulting in a silent failure. Diagnose by running a manual NAPTR lookup from the RADIUS proxy for the affected realm, verifying that the correct SRV records are returned and that the RadSec server IP is reachable on port 2083.

Q2. A hospital IT director wants to deploy OpenRoaming to improve connectivity for visiting clinicians and medical IoT devices, but mandates that all guest traffic must be encrypted over the air from the moment of connection to comply with internal security policy. They currently use a captive portal with WPA2-Personal (PSK). Does OpenRoaming satisfy this requirement, and how does the encryption model differ?

💡 Sugerencia:Compare the encryption timing of captive portals versus 802.1X-based authentication, and consider what happens to traffic before the captive portal login is completed.

Mostrar enfoque recomendado

Yes, OpenRoaming fully satisfies this requirement. With a captive portal, traffic is unencrypted over the air until the user completes the login process — creating a vulnerability window. OpenRoaming uses 802.1X authentication and WPA3-Enterprise (or WPA2-Enterprise), which establishes a unique, cryptographically secure encrypted session via a 4-way handshake immediately upon successful authentication, before any user data is transmitted. Each session uses a unique PMK derived from the EAP exchange, ensuring per-session encryption that is far stronger than the shared PSK model.

Q3. You are configuring the WLAN controller for a new stadium deployment that will participate in the settlement-free OpenRoaming federation. A colleague suggests also broadcasting the settled RCOI to maximise compatibility. What are the implications of broadcasting both RCOIs simultaneously, and what is your recommendation?

💡 Sugerencia:Consider the commercial and operational implications of the settled RCOI, and how devices prioritise RCOI matching.

Mostrar enfoque recomendado

Broadcasting the settled RCOI (BA-A2-D0) alongside the settlement-free RCOI (5A-03-BA) is technically possible but carries significant commercial risk. The settled RCOI signals to Identity Providers that the ANP expects financial compensation for connectivity. This may deter IDPs from allowing their users to connect, as they would incur charges. For a stadium seeking maximum user adoption and seamless connectivity, broadcasting only the settlement-free RCOI is the correct approach. The settled RCOI should only be used when a specific commercial settlement agreement is in place with the relevant IDPs.

Conclusiones clave

- ✓OpenRoaming replaces manual captive portals with automatic, zero-touch Wi-Fi connectivity built on Passpoint (IEEE 802.11u) and 802.1X authentication.

- ✓The global federation scales through dynamic DNS-based peer discovery (RFC 7585) and RadSec mTLS (RFC 6614), eliminating the need for static routing tables or bilateral agreements.

- ✓WPA3-Enterprise encryption is established from the very first packet, and mutual certificate authentication eliminates Evil Twin attack vectors.

- ✓Pseudonymous identifiers (Chargeable-User-Identity) minimise PII collection, directly reducing GDPR compliance obligations for venue operators.

- ✓Venues typically report a 70-80% reduction in Wi-Fi-related support tickets and a 40-50% increase in Wi-Fi adoption rates after deployment.

- ✓Certificate lifecycle management is the single most critical operational task — expired WBA PKI certificates cause silent RadSec failures.

- ✓Dynamic VLAN assignment via RADIUS is mandatory for PCI DSS compliance in retail environments and best practice across all verticals.