OpenRoaming आर्किटेक्चर और ऑथेंटिकेशन के लिए अल्टीमेट गाइड

यह गाइड WBA OpenRoaming आर्किटेक्चर पर एक आधिकारिक तकनीकी संदर्भ प्रदान करती है, जिसमें Passpoint फाउंडेशन, RADIUS फेडरेशन, RadSec mTLS सुरक्षा और एंटरप्राइज वेन्यू के लिए स्टेप-बाय-स्टेप डिप्लॉयमेंट गाइडेंस शामिल है। यह IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेटरों को Captive Portal को निर्बाध, सुरक्षित और अनुपालन वाले Wi-Fi कनेक्टिविटी के साथ बदलने के ज्ञान से लैस करती है जो मापने योग्य ROI प्रदान करती है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी डीप-डाइव: OpenRoaming आर्किटेक्चर

- Passpoint फाउंडेशन

- RADIUS फेडरेशन और RadSec

- रोमिंग कंसोर्टियम ऑर्गनाइजेशन आइडेंटिफायर्स (RCOIs)

- कार्यान्वयन गाइड

- स्टेप 1: इंफ्रास्ट्रक्चर तत्परता मूल्यांकन

- स्टेप 2: WBA सदस्यता और ब्रोकर जुड़ाव

- स्टेप 3: RADIUS इंफ्रास्ट्रक्चर कॉन्फ़िगरेशन

- स्टेप 4: डिवाइस प्रोविजनिंग रणनीति

- चरण 5: पॉलिसी कॉन्फ़िगरेशन और VLAN सेगमेंटेशन

- सुरक्षा और अनुपालन के लिए सर्वोत्तम अभ्यास

- WPA3-Enterprise और 802.1X प्रमाणीकरण

- गोपनीयता और GDPR अनुपालन

- नेटवर्क सेगमेंटेशन और PCI DSS

- केस स्टडीज: प्रोडक्शन में OpenRoaming

- केस स्टडी 1: RAI एम्स्टर्डम कन्वेंशन सेंटर (इवेंट्स और कॉन्फ्रेंसिंग)

- केस स्टडी 2: डेलहेज़ रिटेल चेन (रिटेल)

- ट्रबलशूटिंग और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

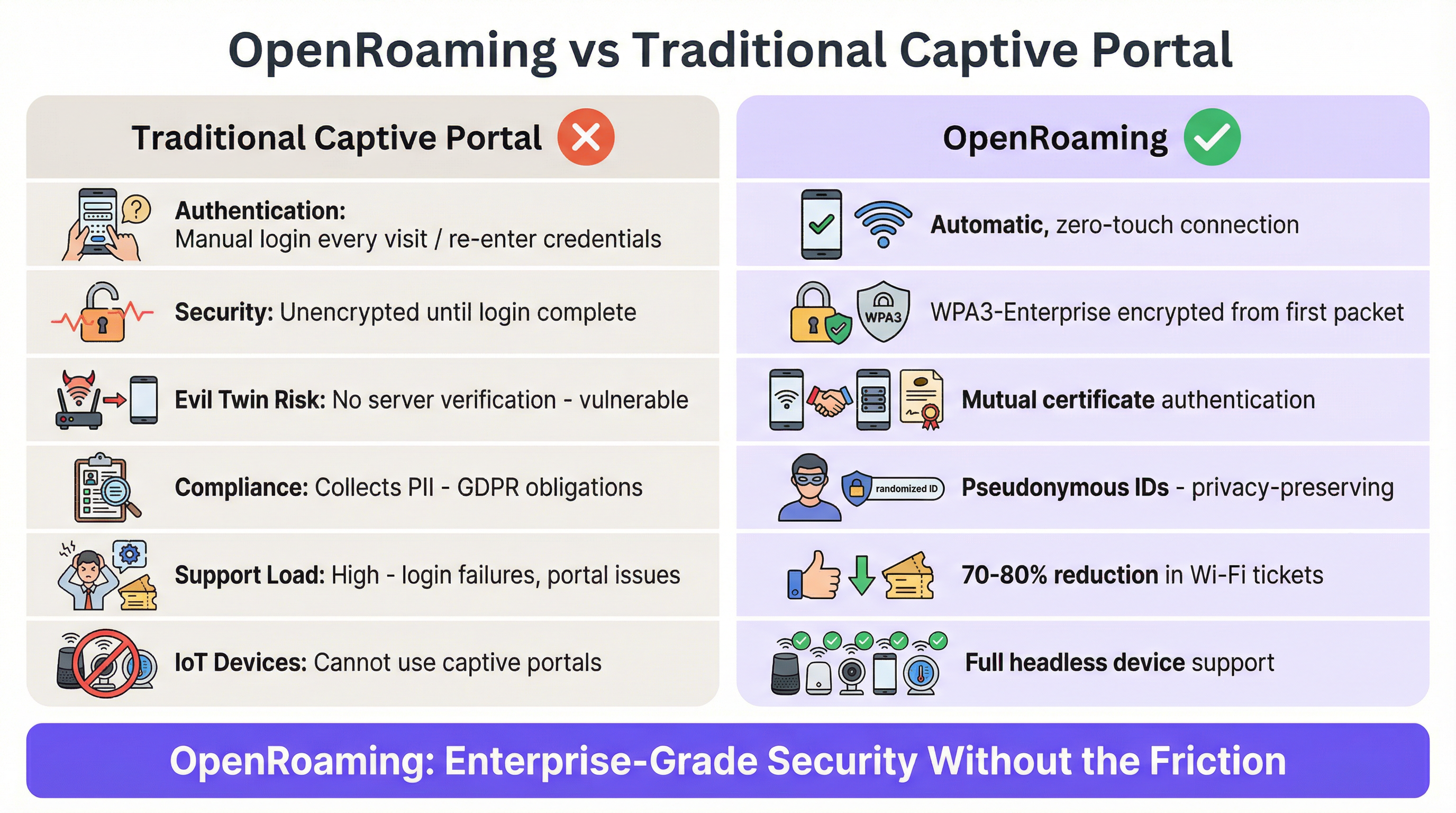

गेस्ट Wi-Fi के लिए पारंपरिक Captive Portal मॉडल अब कारगर नहीं है। दशकों से, वेन्यू मैन्युअल लॉगिन स्क्रीन पर निर्भर रहे हैं जो उपयोगकर्ताओं को निराश करते हैं, खराब सुरक्षा प्रदान करते हैं और महत्वपूर्ण सपोर्ट ओवरहेड उत्पन्न करते हैं। WBA OpenRoaming एक मौलिक आर्किटेक्चरल बदलाव का प्रतिनिधित्व करता है, जो मैन्युअल ऑथेंटिकेशन को Passpoint (Hotspot 2.0) तकनीक और 802.1X Authentication: Securing Network Access on Modern Devices पर निर्मित सुरक्षित, स्वचालित कनेक्शन के वैश्विक फेडरेशन के साथ बदल देता है।

IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए, OpenRoaming को तैनात करना अब केवल उपयोगकर्ता अनुभव को बेहतर बनाने के बारे में नहीं है — यह नेटवर्क सुरक्षा बढ़ाने, सपोर्ट टिकटों को कम करने और उच्च नेटवर्क उपयोग के माध्यम से मापने योग्य ROI प्राप्त करने के लिए एक रणनीतिक अनिवार्यता है। यह गाइड OpenRoaming आर्किटेक्चर को लागू करने, RADIUS फेडरेशन को नेविगेट करने और एंटरप्राइज, Retail , और Hospitality वातावरण में आधुनिक सुरक्षा मानकों के अनुपालन को सुनिश्चित करने के लिए एक व्यापक तकनीकी संदर्भ प्रदान करती है।

तकनीकी डीप-डाइव: OpenRoaming आर्किटेक्चर

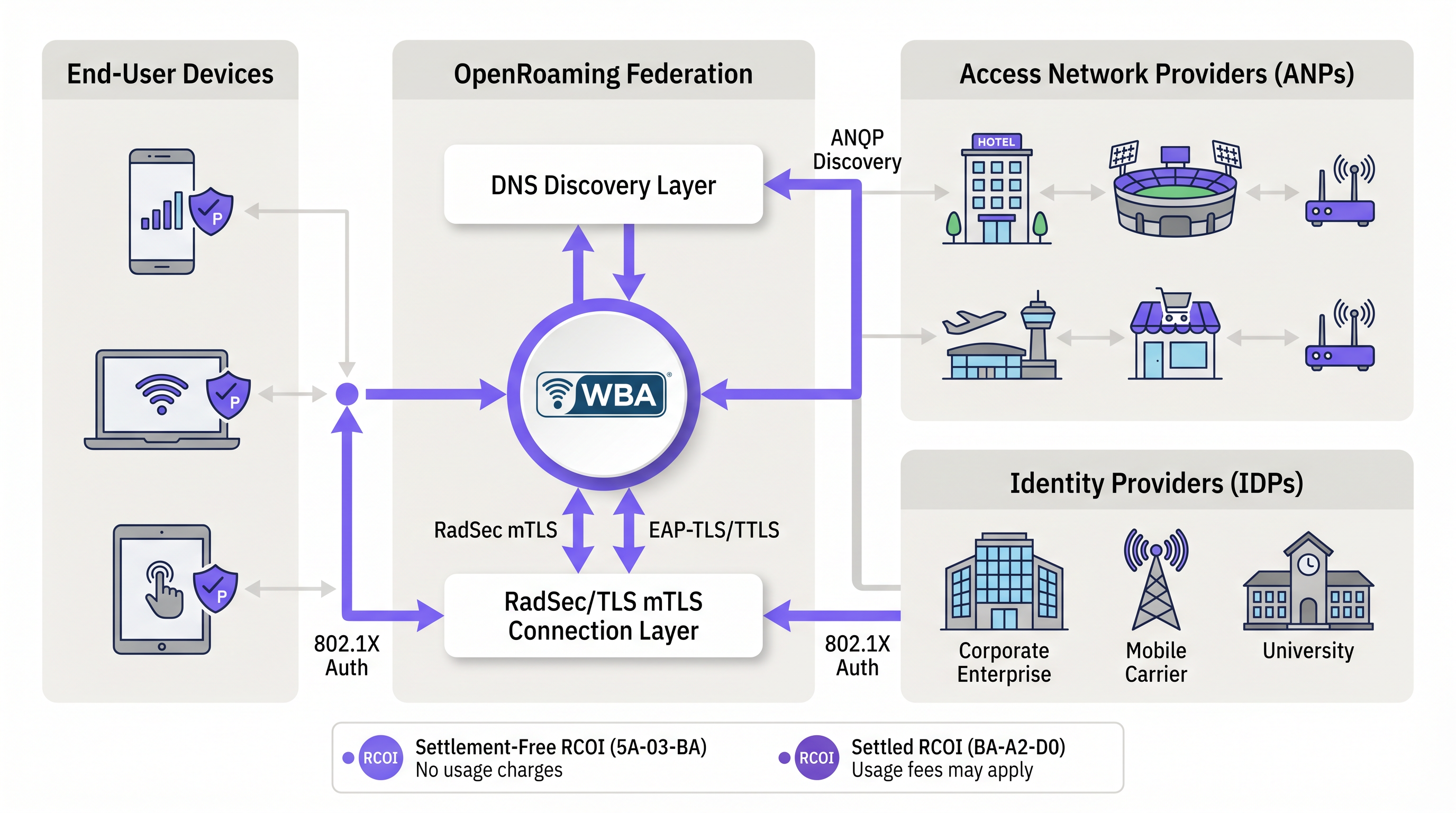

OpenRoaming आर्किटेक्चर वायरलेस ब्रॉडबैंड एलायंस (WBA) द्वारा प्रबंधित एक ट्रस्ट फेडरेशन के माध्यम से संचालित होता है। यह क्रेडेंशियल जारी करने वाले आइडेंटिटी प्रोवाइडर्स (IDPs) और Wi-Fi इंफ्रास्ट्रक्चर संचालित करने वाले एक्सेस नेटवर्क प्रोवाइडर्स (ANPs) के बीच की खाई को पाटता है।

Passpoint फाउंडेशन

OpenRoaming के मूल में Wi-Fi एलायंस Passpoint मानक (IEEE 802.11u पर आधारित) है। Passpoint डिवाइसों को स्वचालित रूप से Wi-Fi नेटवर्क खोजने और ऑथेंटिकेट करने में सक्षम बनाता है। जब एक डिवाइस OpenRoaming-सक्षम वेन्यू में प्रवेश करता है, तो वह जुड़ने से पहले समर्थित Roaming Consortium Organization Identifiers (RCOIs) के लिए एक्सेस पॉइंट से पूछताछ करने के लिए Access Network Query Protocol (ANQP) का उपयोग करता है। यह प्री-एसोसिएशन खोज उपयोगकर्ता के लिए पूरी तरह से अदृश्य है — डिवाइस किसी भी कनेक्शन प्रयास को शुरू करने से पहले चुपचाप यह निर्धारित करता है कि उसके पास नेटवर्क के लिए वैध क्रेडेंशियल हैं या नहीं।

RADIUS फेडरेशन और RadSec

पारंपरिक कैरियर Wi-Fi रोमिंग द्विपक्षीय समझौतों के माध्यम से भरे गए स्थिर RADIUS राउटिंग टेबल पर निर्भर करती है, जो IPSec टनल के माध्यम से सुरक्षित होती है। यह मॉडल वैश्विक, ओपन फेडरेशन के लिए स्केल नहीं करता है। OpenRoaming इसे डायनेमिक DNS-आधारित पीयर डिस्कवरी (RFC 7585) और RadSec (RADIUS over TLS, RFC 6614) का उपयोग करके हल करता है।

जब एक एक्सेस पॉइंट को ऑथेंटिकेशन अनुरोध प्राप्त होता है, तो स्थानीय RADIUS प्रॉक्सी IDP के RadSec सर्वर को गतिशील रूप से खोजने के लिए उपयोगकर्ता के दायरे (realm) पर DNS NAPTR लुकअप करता है। सिग्नलिंग को WBA के चार-स्तरीय पब्लिक की इंफ्रास्ट्रक्चर (PKI) द्वारा जारी प्रमाणपत्रों के साथ म्यूचुअल TLS (mTLS) का उपयोग करके सुरक्षित किया जाता है, जो पूर्व-स्थापित द्विपक्षीय समझौतों की आवश्यकता के बिना एक्सेस नेटवर्क और आइडेंटिटी प्रोवाइडर के बीच एंड-टू-एंड सुरक्षा सुनिश्चित करता है।

रोमिंग कंसोर्टियम ऑर्गनाइजेशन आइडेंटिफायर्स (RCOIs)

OpenRoaming पॉलिसी कंट्रोल और सेटलमेंट मॉडल को ब्रॉडकास्ट करने के लिए विशिष्ट RCOIs का उपयोग करता है। ये 802.11 बीकन और ANQP के माध्यम से विज्ञापित किए जाते हैं:

| RCOI वैल्यू | मॉडल | विवरण |

|---|---|---|

| 5A-03-BA | सेटलमेंट-फ्री | ANP, IDP को बिना किसी लागत के कनेक्टिविटी प्रदान करता है। एंटरप्राइज, रिटेल और हॉस्पिटैलिटी के लिए प्रमुख मॉडल। |

| BA-A2-D0 | सेटल्ड | ANP वित्तीय मुआवजे की अपेक्षा करता है। प्रीमियम कनेक्टिविटी परिदृश्यों के लिए उपयोग किया जाता है। |

RCOI के 12 सबसे महत्वपूर्ण बिट्स का उपयोग Closed Access Group (CAG) नीतियों को परिभाषित करने के लिए भी किया जा सकता है, जिससे ANPs और IDPs को सर्विस टियर की गुणवत्ता, पहचान प्रमाणन स्तर और गोपनीयता आवश्यकताओं पर विस्तृत स्तर पर बातचीत करने में मदद मिलती है।

कार्यान्वयन गाइड

OpenRoaming को तैनात करने के लिए नेटवर्क हार्डवेयर, RADIUS इंफ्रास्ट्रक्चर और पहचान प्रबंधन के बीच समन्वय की आवश्यकता होती है। हार्डवेयर आवश्यकताओं के व्यापक अवलोकन के लिए, हमारी गाइड Wireless Access Points Definition Your Ultimate 2026 Guide देखें।

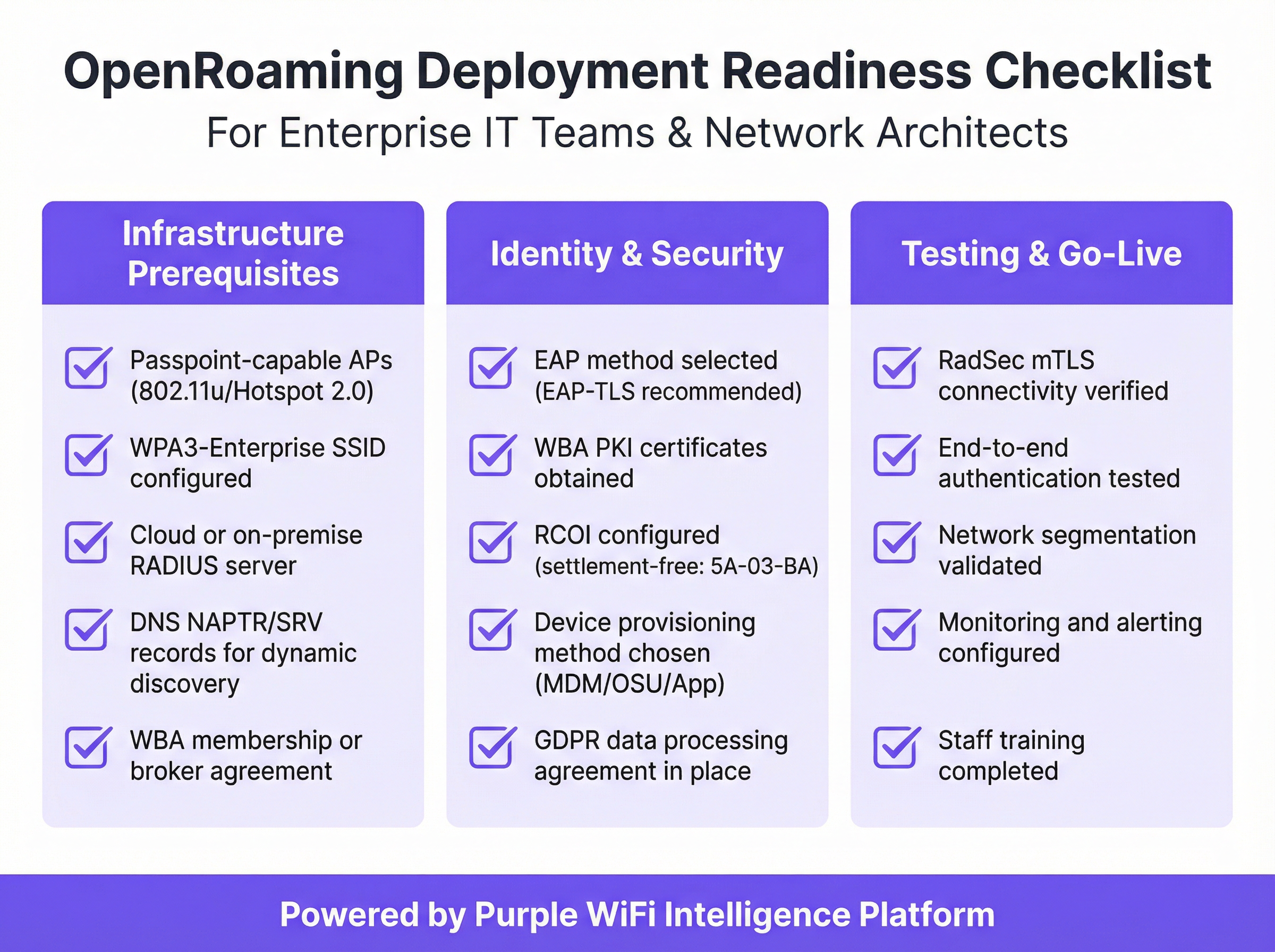

स्टेप 1: इंफ्रास्ट्रक्चर तत्परता मूल्यांकन

सत्यापित करें कि आपके एक्सेस पॉइंट और वायरलेस LAN कंट्रोलर Passpoint/Hotspot 2.0 (IEEE 802.11u) का समर्थन करते हैं। 2018 के बाद निर्मित अधिकांश एंटरप्राइज-ग्रेड उपकरणों में नेटिव सपोर्ट शामिल है। WPA3-Enterprise (या पुराने डिवाइस अनुकूलता के लिए WPA2-Enterprise) के साथ सुरक्षित एक समर्पित SSID कॉन्फ़िगर करें। यह SSID OpenRoaming ट्रैफ़िक ले जाएगा और आपके RCOI को ब्रॉडकास्ट करने के लिए उपयुक्त ANQP सेटिंग्स के साथ कॉन्फ़िगर किया जाना चाहिए।

स्टेप 2: WBA सदस्यता और ब्रोकर जुड़ाव

OpenRoaming फेडरेशन में भाग लेने के लिए, आपके संगठन को या तो सीधे WBA में शामिल होना चाहिए या किसी अधिकृत WBA ब्रोकर को नियुक्त करना चाहिए। ब्रोकर आपके संगठन को एक WBA Identity (WBAID) सौंपेगा, WBA PKI के तहत आपके RadSec प्रमाणपत्र जारी करेगा, और गतिशील खोज सक्षम करने के लिए आपके DNS NAPTR/SRV रिकॉर्ड कॉन्फ़िगर करेगा। यह वह बुनियादी कदम है जो आपके इंफ्रास्ट्रक्चर को वैश्विक फेडरेशन से जोड़ता है।

स्टेप 3: RADIUS इंफ्रास्ट्रक्चर कॉन्फ़िगरेशन

आपके RADIUS सर्वर को OpenRoaming फेडरेशन को ऑथेंटिकेशन अनुरोध रूट करने के लिए कॉन्फ़िगर किया जाना चाहिए। इसमें आपके WBA-जारी प्रमाणपत्रों का उपयोग करके mTLS कनेक्शन स्थापित करने के लिए RadSec को कॉन्फ़िगर करना शामिल है। RADIUS प्रॉक्सी को IDP एंडपॉइंट्स को गतिशील रूप से हल करने के लिए DNS NAPTR लुकअप करने में सक्षम होना चाहिए। क्लाउड-आधारित RADIUS समाधान जटिल DNS खोज और प्रमाणपत्र प्रबंधन प्रक्रियाओं को सरल बनाकर इस चरण को महत्वपूर्ण रूप से आसान बना सकते हैं।

स्टेप 4: डिवाइस प्रोविजनिंग रणनीति

उपयोगकर्ता उपकरणों पर Passpoint प्रोफाइल प्राप्त करना प्राथमिक परिचालन विचार है। चार दृष्टिकोण उपलब्ध हैं:

| तरीका | इसके लिए सर्वश्रेष्ठ | तंत्र |

|---|---|---|

| MDM पुश | प्रबंधित कॉर्पोरेटकॉर्पोरेट डिवाइस | Intune, Jamf, या Workspace ONE प्रोफाइल स्वचालित रूप से पुश करते हैं |

| Online Sign-Up (OSU) | उपभोक्ता-केंद्रित परिनियोजन | Passpoint OSU प्रोटोकॉल के माध्यम से मानकीकृत स्व-नामांकन |

| ऐप-आधारित प्रोविजनिंग | लॉयल्टी प्रोग्राम सदस्य | मोबाइल ऐप प्रमाणीकरण के बाद Passpoint प्रोफाइल इंस्टॉल करता है |

| QR कोड नामांकन | हॉस्पिटैलिटी चेक-इन | फिजिकल QR कोड प्रोफाइल इंस्टॉलेशन को ट्रिगर करता है |

चरण 5: पॉलिसी कॉन्फ़िगरेशन और VLAN सेगमेंटेशन

ANQP के माध्यम से उपयुक्त OpenRoaming RCOIs को ब्रॉडकास्ट करने के लिए अपने WLAN कंट्रोलर को कॉन्फ़िगर करें। कॉर्पोरेट नेटवर्क से गेस्ट ट्रैफ़िक को अलग रखने के लिए RADIUS एट्रिब्यूट्स के माध्यम से डायनेमिक VLAN असाइनमेंट लागू करें। रिटेल परिवेशों में PCI DSS अनुपालन के लिए यह अनिवार्य है और सभी वर्टिकल में सर्वोत्तम अभ्यास है।

सुरक्षा और अनुपालन के लिए सर्वोत्तम अभ्यास

OpenRoaming वेन्यू Wi-Fi की सुरक्षा स्थिति में मौलिक रूप से सुधार करता है, ओपन, अनएन्क्रिप्टेड नेटवर्क से मजबूत एंटरप्राइज-ग्रेड सुरक्षा की ओर ले जाता है। अंतर्निहित प्रमाणीकरण तंत्र के बारे में अधिक जानकारी के लिए, 802.1X प्रमाणीकरण: आधुनिक डिवाइस पर नेटवर्क एक्सेस को सुरक्षित करना देखें।

WPA3-Enterprise और 802.1X प्रमाणीकरण

Captive Portal के विपरीत, जहाँ लॉगिन तक ट्रैफ़िक अनएन्क्रिप्टेड रहता है, OpenRoaming पहले पैकेट से ही WPA3-Enterprise एन्क्रिप्शन का उपयोग करता है। 802.1X म्यूचुअल ऑथेंटिकेशन प्रक्रिया यह सुनिश्चित करती है कि उपयोगकर्ता का डिवाइस किसी भी क्रेडेंशियल को प्रसारित करने से पहले नेटवर्क की पहचान को क्रिप्टोग्राफ़िक रूप से सत्यापित करे, जिससे "Evil Twin" दुष्ट एक्सेस पॉइंट्स का जोखिम समाप्त हो जाता है — एक ऐसी भेद्यता जिसे पारंपरिक Captive Portal संबोधित नहीं कर सकते।

गोपनीयता और GDPR अनुपालन

पारंपरिक Captive Portal अक्सर व्यापक व्यक्तिगत पहचान योग्य जानकारी (PII) एकत्र करते हैं, जिससे महत्वपूर्ण GDPR अनुपालन बोझ पैदा होता है। OpenRoaming छद्म नाम पहचानकर्ताओं (pseudonymous identifiers) जैसे कि Chargeable-User-Identity (CUI) एट्रिब्यूट के माध्यम से उपयोगकर्ताओं को प्रमाणित करता है। वेन्यू यह सत्यापित करता है कि उपयोगकर्ता वैध है, बिना उनके रॉ PII को अनिवार्य रूप से लिए, जो GDPR डेटा न्यूनीकरण सिद्धांतों के अनुरूप है और आपके डेटा प्रोसेसिंग दायित्वों के दायरे को कम करता है।

नेटवर्क सेगमेंटेशन और PCI DSS

रिटेल परिवेशों के लिए, PCI DSS अनुपालन महत्वपूर्ण है। OpenRoaming ट्रैफ़िक को पॉइंट ऑफ़ सेल (POS) सिस्टम और कॉर्पोरेट नेटवर्क से सख्ती से अलग किया जाना चाहिए। प्रमाणीकरण के तुरंत बाद गेस्ट ट्रैफ़िक को अलग करने के लिए RADIUS एट्रिब्यूट्स के माध्यम से डायनेमिक VLAN असाइनमेंट का उपयोग करें, इसे केवल एक डिफॉल्ट इंटरनेट रूट और सभी आंतरिक RFC 1918 एड्रेस स्पेस के लिए स्पष्ट डिनाय नियमों के साथ VRF इंस्टेंस में रखें।

केस स्टडीज: प्रोडक्शन में OpenRoaming

केस स्टडी 1: RAI एम्स्टर्डम कन्वेंशन सेंटर (इवेंट्स और कॉन्फ्रेंसिंग)

RAI एम्स्टर्डम कन्वेंशन सेंटर, जो सालाना 1.5 मिलियन मेहमानों की मेजबानी करने वाले यूरोप के सबसे बड़े इवेंट वेन्यू में से एक है, ने 2023 में WBA OpenRoaming के साथ Wi-Fi 6 तैनात किया। Cisco Live Europe में, 18,000 से अधिक उपस्थित लोगों के पास निर्बाध OpenRoaming कनेक्टिविटी की पहुंच थी, जिन्होंने चार दिनों में 77 टेराबाइट से अधिक डेटा का उपयोग किया। उपस्थित लोगों ने नेटवर्क पर औसतन छह घंटे बिताए। परिनियोजन ने प्रदर्शित किया कि कैसे OpenRoaming उस कनेक्शन वृद्धि को समाप्त करता है जो आमतौर पर इवेंट गेट खुलने पर होती है, जिससे प्रमाणीकरण लोड पूरे फेडरेशन में समान रूप से वितरित हो जाता है। ट्रांसपोर्ट हब और कॉन्फ्रेंस सेंटरों के लिए, यह केस स्टडी अवधारणा का निश्चित प्रमाण (proof of concept) है।

केस स्टडी 2: डेलहेज़ रिटेल चेन (रिटेल)

बेल्जियम के रिटेल समूह डेलहेज़ ने ग्राहकों की कनेक्टिविटी में सुधार और संचालन को सुव्यवस्थित करने के लिए अपने स्टोर नेटवर्क में OpenRoaming तैनात किया। परिनियोजन ने Captive Portal कन्वर्जन रेट के साथ लगातार आने वाली समस्याओं को हल किया — एक ऐसी चुनौती जिसका सामना सभी रिटेल ऑपरेटरों को करना पड़ता है क्योंकि ग्राहक मैन्युअल लॉगिन स्क्रीन के साथ जुड़ने के बजाय तेजी से मोबाइल डेटा को प्राथमिकता दे रहे हैं। लॉयल्टी ऐप उपयोगकर्ताओं के लिए स्वचालित, सुरक्षित कनेक्टिविटी सक्षम करके, डेलहेज़ ने Wi-Fi अपनाने में वृद्धि की और इन-स्टोर एनालिटिक्स डेटा की गुणवत्ता में सुधार किया, जो सीधे मर्चेंडाइजिंग और स्पेस उपयोग के निर्णयों का समर्थन करता है। यह WiFi एनालिटिक्स को रिटेल इंटेलिजेंस प्लेटफॉर्म के साथ एकीकृत करने के व्यापक रुझान के अनुरूप है।

ट्रबलशूटिंग और जोखिम न्यूनीकरण

जबकि OpenRoaming अंतिम-उपयोगकर्ता अनुभव को सरल बनाता है, अंतर्निहित बुनियादी ढांचा जटिल है। नेटवर्क आर्किटेक्ट्स को सामान्य विफलता मोड को सक्रिय रूप से कम करना चाहिए:

RadSec सर्टिफिकेट की समाप्ति सबसे महत्वपूर्ण परिचालन जोखिम है। mTLS कनेक्शन WBA PKI सर्टिफिकेट पर निर्भर करते हैं। एक समाप्त सर्टिफिकेट तुरंत फेडरेशन रूटिंग को तोड़ देगा, जिससे साइलेंट ऑथेंटिकेशन विफलताएं होंगी। कम से कम 60 दिनों की अग्रिम चेतावनी और एक परिभाषित नवीनीकरण प्रक्रिया के साथ निगरानी लागू करें।

DNS रेजोल्यूशन विफलताएं OpenRoaming आउटेज का दूसरा सबसे आम कारण हैं। डायनेमिक पीयर डिस्कवरी NAPTR और SRV रिकॉर्ड के विश्वसनीय DNS रेजोल्यूशन पर निर्भर करती है। सुनिश्चित करें कि आपके RADIUS प्रॉक्सी में रिडंडेंट, हाई-परफॉर्मेंस DNS फॉरवर्डर कॉन्फ़िगर किए गए हैं और अपने नियमित नेटवर्क स्वास्थ्य जांच के हिस्से के रूप में DNS रेजोल्यूशन का परीक्षण करें।

लिगेसी डिवाइस कम्पैटिबिलिटी के लिए ट्रांजिशन के दौरान योजना बनाई जानी चाहिए। जबकि आधुनिक iOS, Android, Windows और macOS डिवाइस मूल रूप से Passpoint का समर्थन करते हैं, पुराने डिवाइस नहीं करते। यूनिवर्सल कवरेज सुनिश्चित करने के लिए ट्रांजिशन अवधि के दौरान एक समानांतर पारंपरिक गेस्ट WiFi नेटवर्क बनाए रखें।

RADIUS प्रॉक्सी मिसकॉन्फ़िगरेशन रियल्म-आधारित रूटिंग विफलताओं का कारण बन सकता है। सुनिश्चित करें कि आपका प्रॉक्सी EAP-Identity रियल्म को सही ढंग से संभालता है और आपके DNS NAPTR रिकॉर्ड RFC 7585 डिस्कवरी के लिए सही ढंग से फॉर्मेटेड हैं।गो-लाइव से पहले कई IDP realms के साथ परीक्षण करें।

ROI और व्यावसायिक प्रभाव

OpenRoaming का व्यावसायिक मामला तकनीकी सुंदरता से कहीं आगे तक फैला हुआ है। वेन्यू ऑपरेटर कई क्षेत्रों में मापने योग्य रिटर्न की उम्मीद कर सकते हैं:

| मीट्रिक | सामान्य परिणाम | स्रोत |

|---|---|---|

| Wi-Fi सपोर्ट टिकट में कमी | 70–80% की कमी | WBA परिनियोजन रिपोर्ट |

| Wi-Fi अपनाने की दर में वृद्धि | 40–50% की वृद्धि | WBA एयरपोर्ट परिनियोजन डेटा |

| प्रति उपयोगकर्ता डेटा खपत | Captive Portal की तुलना में काफी अधिक | RAI एम्स्टर्डम केस स्टडी |

| PII अनुपालन जोखिम | काफी कम | GDPR छद्म नाम (pseudonymous) ID मॉडल |

OpenRoaming को अपनाकर, वेन्यू Modern Hospitality WiFi Solutions Your Guests Deserve प्रदान करते हैं, जिससे Wi-Fi एक निराशाजनक उपयोगिता से डिजिटल अनुभव के एक सहज, अदृश्य इनेबलर में बदल जाता है। WiFi Analytics प्लेटफार्मों के साथ एकीकरण अधिक मूल्यवान हो जाता है क्योंकि उच्च अटैच दरें अधिक समृद्ध, अधिक प्रतिनिधि डेटा सेट तैयार करती हैं। व्यापक नेटवर्क आधुनिकीकरण की तस्वीर तलाशने वाले संगठनों के लिए, The Core SD WAN Benefits for Modern Businesses इस पर पूरक संदर्भ प्रदान करता है कि OpenRoaming एक आधुनिक, सॉफ्टवेयर-परिभाषित नेटवर्क आर्किटेक्चर के भीतर कैसे फिट बैठता है।

Healthcare क्षेत्र को भी महत्वपूर्ण लाभ होने वाला है, क्योंकि OpenRoaming आने वाले चिकित्सकों और मेडिकल IoT उपकरणों के लिए सुरक्षित, स्वचालित कनेक्टिविटी सक्षम बनाता है — बिना ओपन गेस्ट नेटवर्क के अनुपालन जोखिमों या प्रति-डिवाइस Captive Portal प्रबंधन के परिचालन ओवरहेड के।

मुख्य शब्द और परिभाषाएं

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables devices to automatically discover and authenticate to Wi-Fi networks without user intervention, using pre-provisioned credentials.

The foundational technology that makes the seamless OpenRoaming experience possible on the end-user device. Without Passpoint support on both the AP and the device, OpenRoaming cannot function.

RadSec

A protocol (RFC 6614) that transports RADIUS packets over a TCP and TLS connection, providing encrypted, reliable, and authenticated delivery of authentication signalling.

Used to secure authentication traffic traversing the public internet between the venue's RADIUS proxy and the global OpenRoaming federation. Replaces the legacy IPSec tunnel model.

RCOI (Roaming Consortium Organization Identifier)

A 3-octet or 5-octet identifier broadcast by access points in 802.11 beacons and ANQP responses to indicate which roaming federations and settlement policies the network supports.

Devices read the RCOI to determine if they hold valid credentials to connect before attempting authentication. The settlement-free RCOI (5A-03-BA) is the standard for enterprise deployments.

ANQP (Access Network Query Protocol)

An IEEE 802.11 protocol used by devices to query access points for network information — including supported RCOIs, venue name, and NAI realm list — prior to association.

Enables devices to silently evaluate whether a network supports their credentials without disrupting the user or initiating a connection attempt.

Identity Provider (IDP)

An organisation that maintains user identities and issues the Passpoint credentials (certificates or profiles) used for OpenRoaming authentication.

Mobile carriers, corporate IT departments, and loyalty programmes act as IDPs. The IDP authenticates the user and signals the result to the ANP via the RADIUS federation.

Access Network Provider (ANP)

The venue or organisation that operates the physical Wi-Fi infrastructure, broadcasts OpenRoaming RCOIs, and enforces local access policies.

Hotels, stadiums, retail stores, and enterprise offices act as ANPs. The ANP controls what authenticated users can access, regardless of which IDP authenticated them.

WBA PKI

The four-level Public Key Infrastructure managed by the Wireless Broadband Alliance, used to issue the mTLS certificates required for RadSec connections between federation participants.

Provides the foundational cryptographic trust that allows thousands of independent networks to securely federate without pre-established bilateral agreements.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) methods.

The robust security framework underpinning OpenRoaming. It prevents unauthorised access and enables WPA3-Enterprise encryption from the first data packet.

Chargeable-User-Identity (CUI)

A RADIUS attribute (RFC 4372) that provides a pseudonymous, stable identifier for a user across multiple sessions, without exposing their actual identity to the access network.

Enables venues to track unique visitors for analytics purposes while minimising PII collection, directly supporting GDPR data minimisation compliance.

केस स्टडीज

A 500-room luxury hotel currently uses a captive portal requiring guests to log in with their room number and last name. They are experiencing high support volumes and poor guest satisfaction scores regarding Wi-Fi. They want to implement OpenRoaming but are concerned about losing the ability to tier bandwidth for VIP guests and loyalty programme members.

The hotel should deploy OpenRoaming using the settlement-free RCOI (5A-03-BA), with the hotel's loyalty app acting as an Identity Provider. When a VIP loyalty member authenticates, the IDP's RADIUS Access-Accept response includes Vendor-Specific Attributes (VSAs) that instruct the hotel's WLAN controller to assign the user to a premium QoS profile and a dedicated high-bandwidth VLAN. Standard guests authenticated via a third-party IDP (e.g., their mobile carrier) receive the default QoS profile. The hotel's RADIUS server acts as the policy enforcement point, translating IDP-supplied identity attributes into local network policies.

A large retail chain with 200 stores wants to deploy OpenRoaming to improve customer connectivity and feed their WiFi Analytics platform with richer footfall data. Their security team is concerned about PCI DSS compliance and the risk of guest devices accessing the corporate network or point-of-sale systems.

The retail chain must implement strict network segmentation as a prerequisite to deployment. The OpenRoaming SSID must be mapped to an isolated guest VLAN at the access layer (the AP or distribution switch). The RADIUS server should enforce dynamic VLAN assignment, ensuring all OpenRoaming-authenticated users are placed into a VRF instance with only a default route to the internet and explicit ACL deny rules for all RFC 1918 internal address space. The OpenRoaming RADIUS proxy should be deployed in a DMZ, with no direct routing path to the corporate network. A quarterly penetration test should verify that the segmentation boundary holds.

परिदृश्य विश्लेषण

Q1. Your venue is experiencing frequent silent authentication failures for a subset of OpenRoaming users. Packet captures confirm the EAP-Identity response is received by the AP, but no RADIUS Access-Request ever reaches the Identity Provider. What is the most likely architectural failure point, and how would you diagnose it?

💡 संकेत:Consider the steps required for the RADIUS proxy to locate the correct destination for the specific user's realm before it can forward the authentication request.

अनुशंसित दृष्टिकोण दिखाएं

The most likely failure point is DNS resolution at the RADIUS proxy. OpenRoaming relies on dynamic discovery (RFC 7585), requiring the proxy to perform a DNS NAPTR/SRV lookup on the realm provided in the EAP-Identity. If DNS fails, the proxy cannot determine the IP address of the IDP's RadSec server, resulting in a silent failure. Diagnose by running a manual NAPTR lookup from the RADIUS proxy for the affected realm, verifying that the correct SRV records are returned and that the RadSec server IP is reachable on port 2083.

Q2. A hospital IT director wants to deploy OpenRoaming to improve connectivity for visiting clinicians and medical IoT devices, but mandates that all guest traffic must be encrypted over the air from the moment of connection to comply with internal security policy. They currently use a captive portal with WPA2-Personal (PSK). Does OpenRoaming satisfy this requirement, and how does the encryption model differ?

💡 संकेत:Compare the encryption timing of captive portals versus 802.1X-based authentication, and consider what happens to traffic before the captive portal login is completed.

अनुशंसित दृष्टिकोण दिखाएं

Yes, OpenRoaming fully satisfies this requirement. With a captive portal, traffic is unencrypted over the air until the user completes the login process — creating a vulnerability window. OpenRoaming uses 802.1X authentication and WPA3-Enterprise (or WPA2-Enterprise), which establishes a unique, cryptographically secure encrypted session via a 4-way handshake immediately upon successful authentication, before any user data is transmitted. Each session uses a unique PMK derived from the EAP exchange, ensuring per-session encryption that is far stronger than the shared PSK model.

Q3. You are configuring the WLAN controller for a new stadium deployment that will participate in the settlement-free OpenRoaming federation. A colleague suggests also broadcasting the settled RCOI to maximise compatibility. What are the implications of broadcasting both RCOIs simultaneously, and what is your recommendation?

💡 संकेत:Consider the commercial and operational implications of the settled RCOI, and how devices prioritise RCOI matching.

अनुशंसित दृष्टिकोण दिखाएं

Broadcasting the settled RCOI (BA-A2-D0) alongside the settlement-free RCOI (5A-03-BA) is technically possible but carries significant commercial risk. The settled RCOI signals to Identity Providers that the ANP expects financial compensation for connectivity. This may deter IDPs from allowing their users to connect, as they would incur charges. For a stadium seeking maximum user adoption and seamless connectivity, broadcasting only the settlement-free RCOI is the correct approach. The settled RCOI should only be used when a specific commercial settlement agreement is in place with the relevant IDPs.

मुख्य निष्कर्ष

- ✓OpenRoaming replaces manual captive portals with automatic, zero-touch Wi-Fi connectivity built on Passpoint (IEEE 802.11u) and 802.1X authentication.

- ✓The global federation scales through dynamic DNS-based peer discovery (RFC 7585) and RadSec mTLS (RFC 6614), eliminating the need for static routing tables or bilateral agreements.

- ✓WPA3-Enterprise encryption is established from the very first packet, and mutual certificate authentication eliminates Evil Twin attack vectors.

- ✓Pseudonymous identifiers (Chargeable-User-Identity) minimise PII collection, directly reducing GDPR compliance obligations for venue operators.

- ✓Venues typically report a 70-80% reduction in Wi-Fi-related support tickets and a 40-50% increase in Wi-Fi adoption rates after deployment.

- ✓Certificate lifecycle management is the single most critical operational task — expired WBA PKI certificates cause silent RadSec failures.

- ✓Dynamic VLAN assignment via RADIUS is mandatory for PCI DSS compliance in retail environments and best practice across all verticals.