La guida definitiva all'architettura e all'autenticazione OpenRoaming

Questa guida fornisce un riferimento tecnico autorevole sull'architettura WBA OpenRoaming, coprendo le fondamenta Passpoint, la federazione RADIUS, la sicurezza RadSec mTLS e una guida all'implementazione passo dopo passo per le sedi aziendali. Fornisce a IT manager, architetti di rete e operatori di sedi le conoscenze per sostituire i Captive Portal con una connettività Wi-Fi fluida, sicura e conforme che offre un ROI misurabile.

🎧 Ascolta questa guida

Visualizza trascrizione

- Sintesi operativa

- Approfondimento tecnico: l'architettura OpenRoaming

- Le fondamenta Passpoint

- La federazione RADIUS e RadSec

- Roaming Consortium Organization Identifiers (RCOI)

- Guida all'implementazione

- Fase 1: Valutazione della prontezza dell'infrastruttura

- Fase 2: Iscrizione alla WBA e coinvolgimento del broker

- Fase 3: Configurazione dell'infrastruttura RADIUS

- Fase 4: Strategia di provisioning dei dispositivi

- Fase 5: Configurazione delle policy e segmentazione VLAN

- Best practice per la sicurezza e la conformità

- WPA3-Enterprise e autenticazione 802.1X

- Privacy e conformità GDPR

- Segmentazione della rete e PCI DSS

- Casi di studio: OpenRoaming in produzione

- Caso di studio 1: RAI Amsterdam Convention Centre (Eventi e conferenze)

- Caso di studio 2: Catena retail Delhaize (Retail)

- Risoluzione dei problemi e mitigazione dei rischi

- ROI e impatto aziendale

Sintesi operativa

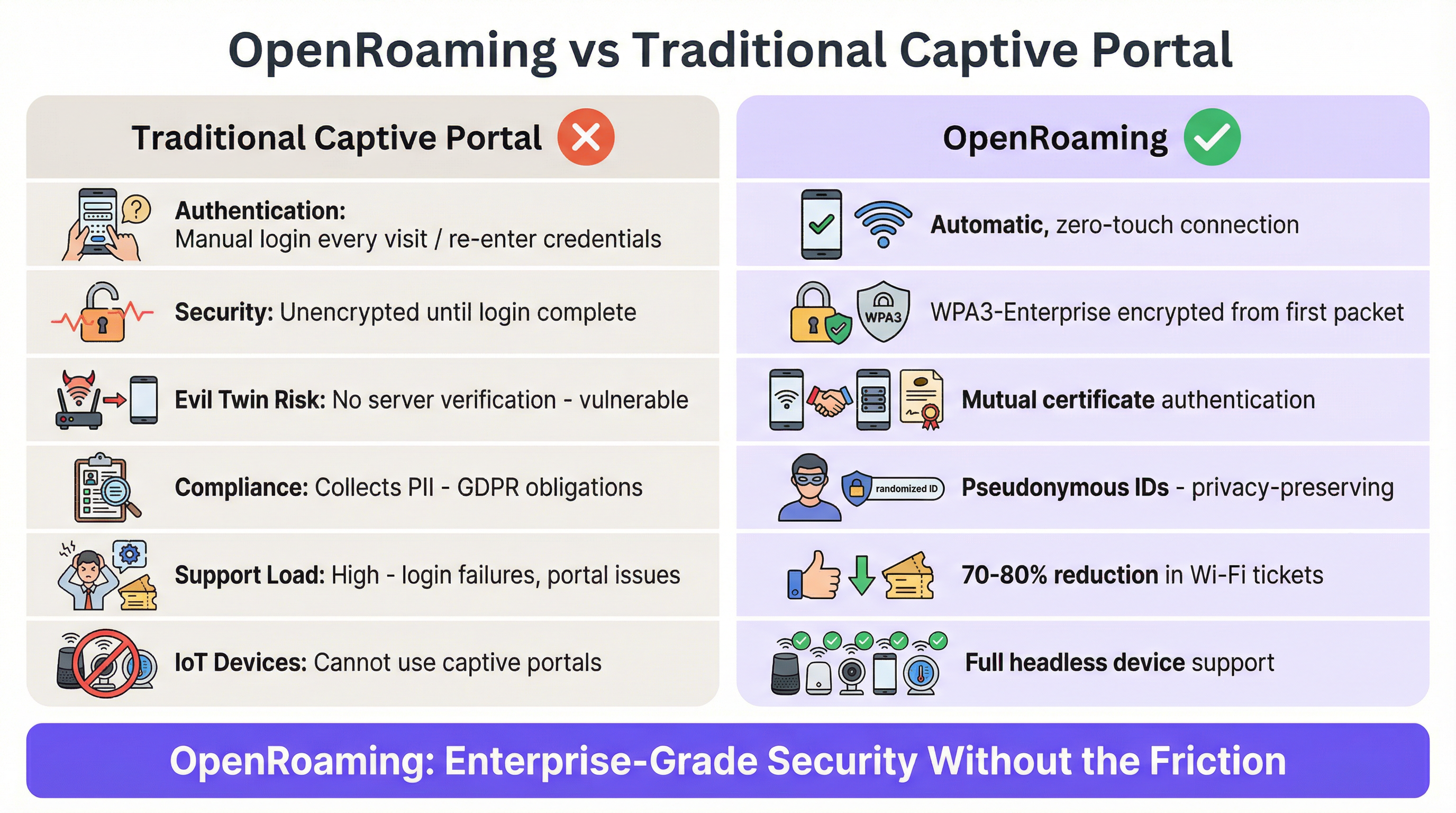

Il modello tradizionale di Captive Portal per il Wi-Fi ospite è superato. Per decenni, le sedi si sono affidate a schermate di accesso manuale che frustrano gli utenti, offrono scarsa sicurezza e generano costi di supporto significativi. WBA OpenRoaming rappresenta un cambiamento architettonico fondamentale, sostituendo l'autenticazione manuale con una federazione globale di connessioni sicure e automatiche basate sulla tecnologia Passpoint (Hotspot 2.0) e sull' Autenticazione 802.1X: Proteggere l'accesso alla rete sui dispositivi moderni .

Per gli IT manager e gli architetti di rete, implementare OpenRoaming non riguarda più solo il miglioramento dell'esperienza utente: è un imperativo strategico per potenziare la sicurezza della rete, ridurre i ticket di supporto e generare un ROI misurabile attraverso un maggiore utilizzo della rete. Questa guida fornisce un riferimento tecnico completo per l'implementazione dell'architettura OpenRoaming, la navigazione nella federazione RADIUS e la garanzia di conformità con i moderni standard di sicurezza negli ambienti aziendali, Retail e Hospitality .

Approfondimento tecnico: l'architettura OpenRoaming

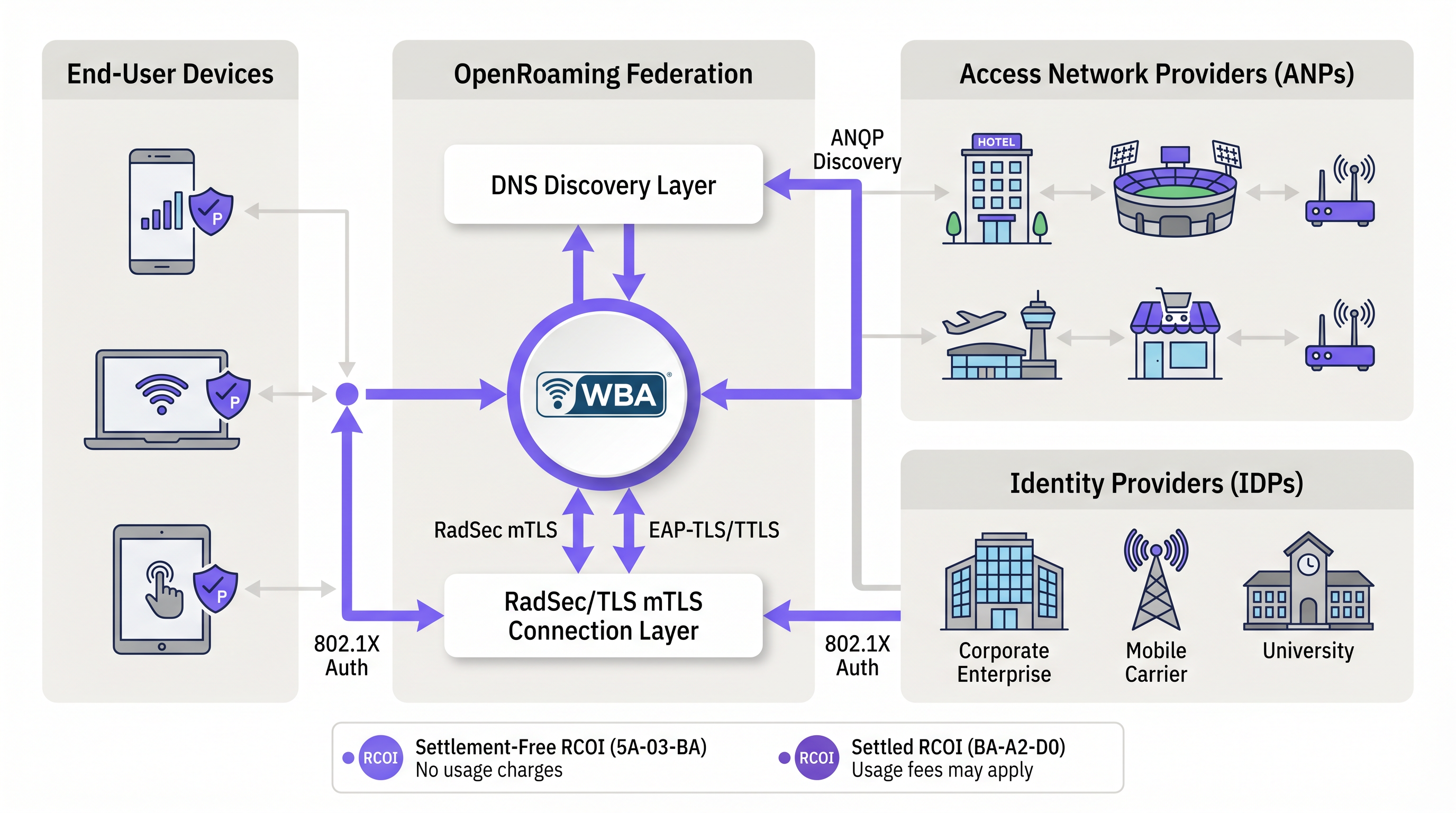

L'architettura OpenRoaming opera attraverso una federazione di fiducia gestita dalla Wireless Broadband Alliance (WBA). Colma il divario tra gli Identity Provider (IDP) che emettono le credenziali e gli Access Network Provider (ANP) che gestiscono l'infrastruttura Wi-Fi.

Le fondamenta Passpoint

Al centro di OpenRoaming c'è lo standard Wi-Fi Alliance Passpoint (basato su IEEE 802.11u). Passpoint consente ai dispositivi di scoprire e autenticarsi alle reti Wi-Fi automaticamente. Quando un dispositivo entra in una sede abilitata per OpenRoaming, utilizza l'Access Network Query Protocol (ANQP) per interrogare l'access point sui Roaming Consortium Organization Identifier (RCOI) supportati prima di associarsi. Questa scoperta pre-associazione è interamente invisibile all'utente: il dispositivo determina silenziosamente se possiede credenziali valide per la rete prima di avviare qualsiasi tentativo di connessione.

La federazione RADIUS e RadSec

Il roaming Wi-Fi tradizionale degli operatori si basa su tabelle di routing RADIUS statiche popolate tramite accordi bilaterali, protette tramite tunnel IPSec. Questo modello non è scalabile per una federazione globale e aperta. OpenRoaming risolve questo problema utilizzando la scoperta dinamica dei peer basata su DNS (RFC 7585) e RadSec (RADIUS su TLS, RFC 6614).

Quando un access point riceve una richiesta di autenticazione, il proxy RADIUS locale esegue una ricerca DNS NAPTR sul realm dell'utente per scoprire dinamicamente il server RadSec dell'IDP. La segnalazione è protetta tramite mutual TLS (mTLS) con certificati emessi dalla Public Key Infrastructure (PKI) a quattro livelli della WBA, garantendo la sicurezza end-to-end tra l'Access Network e l'Identity Provider senza richiedere accordi bilaterali prestabiliti.

Roaming Consortium Organization Identifiers (RCOI)

OpenRoaming utilizza specific RCOI per trasmettere i controlli delle policy e i modelli di compensazione. Questi sono pubblicizzati nel beacon 802.11 e tramite ANQP:

| Valore RCOI | Modello | Descrizione |

|---|---|---|

| 5A-03-BA | Senza compensazione | L'ANP fornisce connettività senza costi per l'IDP. Modello dominante per ambienti aziendali, retail e hospitality. |

| BA-A2-D0 | Con compensazione | L'ANP prevede una compensazione finanziaria. Utilizzato per scenari di connettività premium. |

I 12 bit più significativi dell'RCOI possono essere utilizzati anche per definire le policy del Closed Access Group (CAG), consentendo ad ANP e IDP di negoziare livelli di Quality of Service, livelli di verifica dell'identità e requisiti di privacy a un livello granulare.

Guida all'implementazione

L'implementazione di OpenRoaming richiede il coordinamento tra hardware di rete, infrastruttura RADIUS e gestione delle identità. Per una panoramica completa dei requisiti hardware, consulta la nostra guida su Definizione degli Access Point Wireless: La tua guida definitiva per il 2026 .

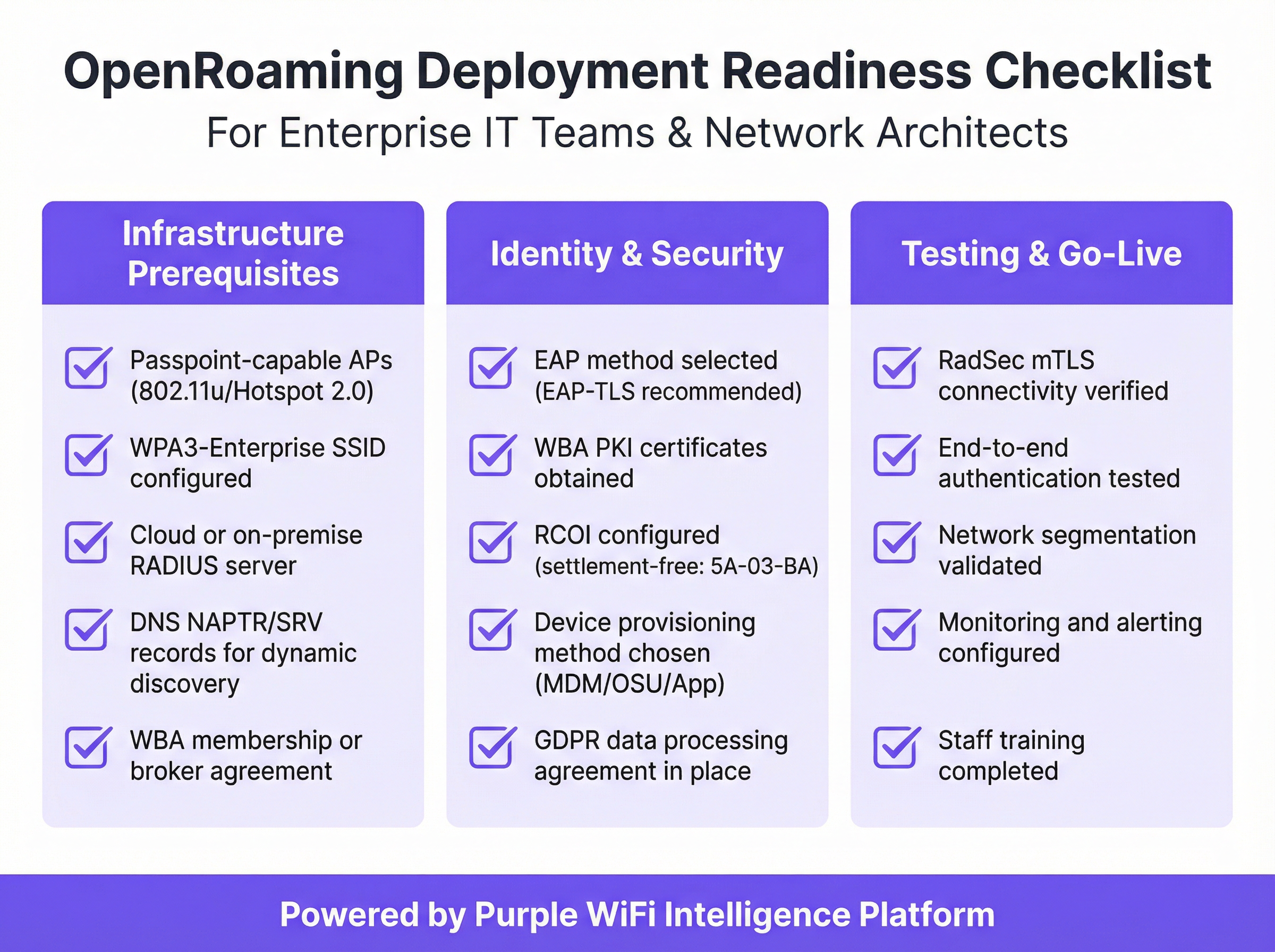

Fase 1: Valutazione della prontezza dell'infrastruttura

Verifica che i tuoi access point e i controller LAN wireless supportino Passpoint/Hotspot 2.0 (IEEE 802.11u). La maggior parte delle apparecchiature di livello enterprise prodotte dopo il 2018 include il supporto nativo. Configura un SSID dedicato protetto con WPA3-Enterprise (o WPA2-Enterprise per la compatibilità con i dispositivi legacy). Questo SSID trasporterà il traffico OpenRoaming e deve essere configurato con le impostazioni ANQP appropriate per trasmettere il tuo RCOI.

Fase 2: Iscrizione alla WBA e coinvolgimento del broker

Per partecipare alla federazione OpenRoaming, la tua organizzazione deve aderire direttamente alla WBA o ingaggiare un broker WBA autorizzato. Il broker assegnerà alla tua organizzazione un WBA Identity (WBAID), emetterà i tuoi certificati RadSec sotto la PKI WBA e configurerà i tuoi record DNS NAPTR/SRV per abilitare la scoperta dinamica. Questo è il passaggio fondamentale che collega la tua infrastruttura alla federazione globale.

Fase 3: Configurazione dell'infrastruttura RADIUS

Il tuo server RADIUS deve essere configurato per instradare le richieste di autenticazione alla federazione OpenRoaming. Ciò comporta la configurazione di RadSec per stabilire connessioni mTLS utilizzando i certificati emessi dalla WBA. Il proxy RADIUS deve essere in grado di eseguire ricerche DNS NAPTR per risolvere dinamicamente gli endpoint IDP. Le soluzioni RADIUS basate su cloud possono semplificare notevolmente questo passaggio astraendo i complessi processi di scoperta DNS e gestione dei certificati.

Fase 4: Strategia di provisioning dei dispositivi

L'installazione dei profili Passpoint sui dispositivi degli utenti è la principale considerazione operativa. Sono disponibili quattro approcci:

| Metodo | Ideale per | Meccanismo |

|---|---|---|

| Push MDM | Dispositivi aziendali gesdispositivi aziendali | Intune, Jamf o Workspace ONE inviano i profili automaticamente |

| Online Sign-Up (OSU) | Implementazioni rivolte ai consumatori | Registrazione autonoma standardizzata tramite il protocollo Passpoint OSU |

| App-Based Provisioning | Membri di programmi fedeltà | L'app mobile installa il profilo Passpoint dopo l'autenticazione |

| QR Code Enrolment | Check-in nel settore hospitality | Un QR code fisico attiva l'installazione del profilo |

Fase 5: Configurazione delle policy e segmentazione VLAN

Configura il tuo controller WLAN per trasmettere gli RCOI OpenRoaming appropriati tramite ANQP. Implementa l'assegnazione dinamica della VLAN tramite attributi RADIUS per garantire che il traffico degli ospiti sia isolato dalle reti aziendali. Questo è un requisito imprescindibile per la conformità PCI DSS negli ambienti Retail e una best practice per tutti i settori verticali.

Best practice per la sicurezza e la conformità

OpenRoaming migliora radicalmente la postura di sicurezza del Wi-Fi delle location, passando da reti aperte e non crittografate a una sicurezza robusta di livello enterprise. Per un approfondimento sui meccanismi di autenticazione sottostanti, consulta Autenticazione 802.1X: Proteggere l'accesso alla rete sui dispositivi moderni .

WPA3-Enterprise e autenticazione 802.1X

A differenza dei Captive Portal in cui il traffico non è crittografato fino al login, OpenRoaming utilizza la crittografia WPA3-Enterprise fin dal primo pacchetto. Il processo di autenticazione reciproca 802.1X garantisce che il dispositivo dell'utente verifichi crittograficamente l'identità della rete prima di trasmettere qualsiasi credenziale, eliminando il rischio di access point rogue "Evil Twin", una vulnerabilità che i Captive Portal tradizionali non possono risolvere.

Privacy e conformità GDPR

I Captive Portal tradizionali spesso raccolgono un'ampia quantità di informazioni di identificazione personale (PII), creando oneri significativi per la conformità GDPR. OpenRoaming autentica gli utenti tramite identificatori pseudonimi come l'attributo Chargeable-User-Identity (CUI). La location verifica che l'utente sia legittimo senza necessariamente acquisire i suoi dati PII grezzi, allineandosi ai principi di minimizzazione dei dati del GDPR e riducendo la portata degli obblighi di trattamento dei dati.

Segmentazione della rete e PCI DSS

Per gli ambienti Retail , la conformità PCI DSS è fondamentale. Il traffico OpenRoaming deve essere rigorosamente segmentato dai sistemi Point of Sale (POS) e dalle reti aziendali. Utilizza l'assegnazione dinamica della VLAN tramite attributi RADIUS per isolare il traffico degli ospiti immediatamente dopo l'autenticazione, inserendolo in un'istanza VRF con solo una rotta internet predefinita e regole di negazione esplicite per tutto lo spazio di indirizzamento interno RFC 1918.

Casi di studio: OpenRoaming in produzione

Caso di studio 1: RAI Amsterdam Convention Centre (Eventi e conferenze)

Il RAI Amsterdam Convention Centre, una delle sedi per eventi più grandi d'Europa che ospita 1,5 milioni di visitatori all'anno, ha implementato il Wi-Fi 6 con WBA OpenRoaming nel 2023. Al Cisco Live Europe, oltre 18.000 partecipanti hanno avuto accesso a una connettività OpenRoaming fluida, consumando più di 77 terabyte di dati in quattro giorni. I partecipanti hanno trascorso in media sei ore sulla rete. L'implementazione ha dimostrato come OpenRoaming elimini il picco di connessioni che si verifica tipicamente all'apertura dei varchi degli eventi, distribuendo il carico di autenticazione in modo uniforme in tutta la federazione. Per gli hub di Trasporto e i centri congressi, questo caso di studio rappresenta il proof of concept definitivo.

Caso di studio 2: Catena retail Delhaize (Retail)

Il gruppo retail belga Delhaize ha implementato OpenRoaming in tutta la sua rete di negozi per migliorare la connettività dei clienti e ottimizzare le operazioni. L'implementazione ha risolto i problemi persistenti relativi ai tassi di conversione dei Captive Portal, una sfida che tutti gli operatori Retail devono affrontare poiché i clienti scelgono sempre più i dati mobili invece di interagire con le schermate di login manuale. Abilitando la connettività automatica e sicura per gli utenti dell'app fedeltà, Delhaize ha aumentato l'adozione del Wi-Fi e migliorato la qualità dei dati analitici in-store, supportando direttamente le decisioni di merchandising e utilizzo degli spazi. Questo si allinea alla tendenza più ampia di integrare WiFi Analytics con le piattaforme di retail intelligence.

Risoluzione dei problemi e mitigazione dei rischi

Sebbene OpenRoaming semplifichi l'esperienza dell'utente finale, l'infrastruttura sottostante è complessa. Gli architetti di rete devono mitigare proattivamente le comuni modalità di guasto:

La scadenza del certificato RadSec è il rischio operativo più critico. Le connessioni mTLS si basano sui certificati WBA PKI. Un certificato scaduto interromperà immediatamente l'instradamento della federazione, causando errori di autenticazione silenziosi. Implementa un monitoraggio con almeno 60 giorni di preavviso e un processo di rinnovo definito.

I fallimenti della risoluzione DNS sono la seconda causa più comune di interruzioni di OpenRoaming. La scoperta dinamica dei peer dipende da una risoluzione DNS affidabile dei record NAPTR e SRV. Assicurati che i tuoi proxy RADIUS abbiano forwarder DNS ridondanti e ad alte prestazioni configurati e testa la risoluzione DNS come parte dei controlli regolari dello stato della rete.

La compatibilità con i dispositivi legacy deve essere pianificata durante la transizione. Mentre i moderni dispositivi iOS, Android, Windows e macOS supportano nativamente Passpoint, i dispositivi più vecchi no. Mantieni una rete Guest WiFi tradizionale parallela durante il periodo di transizione per garantire una copertura universale.

La configurazione errata del proxy RADIUS può causare errori di instradamento basati sul realm. Assicurati che il tuo proxy gestisca correttamente il realm EAP-Identity e che i tuoi record DNS NAPTR siano formattati correttamente per la scoperta RFC 7585.Esegui test con più realm IDP prima del go-live.

ROI e impatto aziendale

Il business case per OpenRoaming va ben oltre l'eleganza tecnica. I gestori delle location possono aspettarsi ritorni misurabili su diversi fronti:

| Metrica | Risultato tipico | Fonte |

|---|---|---|

| Riduzione dei ticket di supporto Wi-Fi | Diminuzione del 70–80% | Report di implementazione WBA |

| Aumento del tasso di adozione Wi-Fi | Aumento del 40–50% | Dati di implementazione aeroportuale WBA |

| Consumo di dati per utente | Significativamente superiore rispetto al Captive Portal | Case study RAI Amsterdam |

| Rischio di conformità PII | Sostanzialmente ridotto | Modello ID pseudonimo GDPR |

Adottando OpenRoaming, le location offrono le Soluzioni WiFi moderne per l'hospitality che i tuoi ospiti meritano , trasformando il Wi-Fi da un'utilità frustrante in un abilitatore invisibile e fluido dell'esperienza digitale. L'integrazione con le piattaforme di WiFi Analytics diventa più preziosa poiché tassi di connessione più elevati producono set di dati più ricchi e rappresentativi. Per le organizzazioni che esplorano il quadro più ampio della modernizzazione della rete, I principali vantaggi della SD WAN per le aziende moderne fornisce un contesto complementare su come OpenRoaming si inserisca in una moderna architettura di rete software-defined.

Il settore Healthcare trarrà vantaggi significativi, con OpenRoaming che abilita una connettività sicura e automatica per i medici in visita e i dispositivi IoT medicali — senza i rischi di conformità delle reti guest aperte o il sovraccarico operativo della gestione del Captive Portal per singolo dispositivo.

Termini chiave e definizioni

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables devices to automatically discover and authenticate to Wi-Fi networks without user intervention, using pre-provisioned credentials.

The foundational technology that makes the seamless OpenRoaming experience possible on the end-user device. Without Passpoint support on both the AP and the device, OpenRoaming cannot function.

RadSec

A protocol (RFC 6614) that transports RADIUS packets over a TCP and TLS connection, providing encrypted, reliable, and authenticated delivery of authentication signalling.

Used to secure authentication traffic traversing the public internet between the venue's RADIUS proxy and the global OpenRoaming federation. Replaces the legacy IPSec tunnel model.

RCOI (Roaming Consortium Organization Identifier)

A 3-octet or 5-octet identifier broadcast by access points in 802.11 beacons and ANQP responses to indicate which roaming federations and settlement policies the network supports.

Devices read the RCOI to determine if they hold valid credentials to connect before attempting authentication. The settlement-free RCOI (5A-03-BA) is the standard for enterprise deployments.

ANQP (Access Network Query Protocol)

An IEEE 802.11 protocol used by devices to query access points for network information — including supported RCOIs, venue name, and NAI realm list — prior to association.

Enables devices to silently evaluate whether a network supports their credentials without disrupting the user or initiating a connection attempt.

Identity Provider (IDP)

An organisation that maintains user identities and issues the Passpoint credentials (certificates or profiles) used for OpenRoaming authentication.

Mobile carriers, corporate IT departments, and loyalty programmes act as IDPs. The IDP authenticates the user and signals the result to the ANP via the RADIUS federation.

Access Network Provider (ANP)

The venue or organisation that operates the physical Wi-Fi infrastructure, broadcasts OpenRoaming RCOIs, and enforces local access policies.

Hotels, stadiums, retail stores, and enterprise offices act as ANPs. The ANP controls what authenticated users can access, regardless of which IDP authenticated them.

WBA PKI

The four-level Public Key Infrastructure managed by the Wireless Broadband Alliance, used to issue the mTLS certificates required for RadSec connections between federation participants.

Provides the foundational cryptographic trust that allows thousands of independent networks to securely federate without pre-established bilateral agreements.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) methods.

The robust security framework underpinning OpenRoaming. It prevents unauthorised access and enables WPA3-Enterprise encryption from the first data packet.

Chargeable-User-Identity (CUI)

A RADIUS attribute (RFC 4372) that provides a pseudonymous, stable identifier for a user across multiple sessions, without exposing their actual identity to the access network.

Enables venues to track unique visitors for analytics purposes while minimising PII collection, directly supporting GDPR data minimisation compliance.

Casi di studio

A 500-room luxury hotel currently uses a captive portal requiring guests to log in with their room number and last name. They are experiencing high support volumes and poor guest satisfaction scores regarding Wi-Fi. They want to implement OpenRoaming but are concerned about losing the ability to tier bandwidth for VIP guests and loyalty programme members.

The hotel should deploy OpenRoaming using the settlement-free RCOI (5A-03-BA), with the hotel's loyalty app acting as an Identity Provider. When a VIP loyalty member authenticates, the IDP's RADIUS Access-Accept response includes Vendor-Specific Attributes (VSAs) that instruct the hotel's WLAN controller to assign the user to a premium QoS profile and a dedicated high-bandwidth VLAN. Standard guests authenticated via a third-party IDP (e.g., their mobile carrier) receive the default QoS profile. The hotel's RADIUS server acts as the policy enforcement point, translating IDP-supplied identity attributes into local network policies.

A large retail chain with 200 stores wants to deploy OpenRoaming to improve customer connectivity and feed their WiFi Analytics platform with richer footfall data. Their security team is concerned about PCI DSS compliance and the risk of guest devices accessing the corporate network or point-of-sale systems.

The retail chain must implement strict network segmentation as a prerequisite to deployment. The OpenRoaming SSID must be mapped to an isolated guest VLAN at the access layer (the AP or distribution switch). The RADIUS server should enforce dynamic VLAN assignment, ensuring all OpenRoaming-authenticated users are placed into a VRF instance with only a default route to the internet and explicit ACL deny rules for all RFC 1918 internal address space. The OpenRoaming RADIUS proxy should be deployed in a DMZ, with no direct routing path to the corporate network. A quarterly penetration test should verify that the segmentation boundary holds.

Analisi degli scenari

Q1. Your venue is experiencing frequent silent authentication failures for a subset of OpenRoaming users. Packet captures confirm the EAP-Identity response is received by the AP, but no RADIUS Access-Request ever reaches the Identity Provider. What is the most likely architectural failure point, and how would you diagnose it?

💡 Suggerimento:Consider the steps required for the RADIUS proxy to locate the correct destination for the specific user's realm before it can forward the authentication request.

Mostra l'approccio consigliato

The most likely failure point is DNS resolution at the RADIUS proxy. OpenRoaming relies on dynamic discovery (RFC 7585), requiring the proxy to perform a DNS NAPTR/SRV lookup on the realm provided in the EAP-Identity. If DNS fails, the proxy cannot determine the IP address of the IDP's RadSec server, resulting in a silent failure. Diagnose by running a manual NAPTR lookup from the RADIUS proxy for the affected realm, verifying that the correct SRV records are returned and that the RadSec server IP is reachable on port 2083.

Q2. A hospital IT director wants to deploy OpenRoaming to improve connectivity for visiting clinicians and medical IoT devices, but mandates that all guest traffic must be encrypted over the air from the moment of connection to comply with internal security policy. They currently use a captive portal with WPA2-Personal (PSK). Does OpenRoaming satisfy this requirement, and how does the encryption model differ?

💡 Suggerimento:Compare the encryption timing of captive portals versus 802.1X-based authentication, and consider what happens to traffic before the captive portal login is completed.

Mostra l'approccio consigliato

Yes, OpenRoaming fully satisfies this requirement. With a captive portal, traffic is unencrypted over the air until the user completes the login process — creating a vulnerability window. OpenRoaming uses 802.1X authentication and WPA3-Enterprise (or WPA2-Enterprise), which establishes a unique, cryptographically secure encrypted session via a 4-way handshake immediately upon successful authentication, before any user data is transmitted. Each session uses a unique PMK derived from the EAP exchange, ensuring per-session encryption that is far stronger than the shared PSK model.

Q3. You are configuring the WLAN controller for a new stadium deployment that will participate in the settlement-free OpenRoaming federation. A colleague suggests also broadcasting the settled RCOI to maximise compatibility. What are the implications of broadcasting both RCOIs simultaneously, and what is your recommendation?

💡 Suggerimento:Consider the commercial and operational implications of the settled RCOI, and how devices prioritise RCOI matching.

Mostra l'approccio consigliato

Broadcasting the settled RCOI (BA-A2-D0) alongside the settlement-free RCOI (5A-03-BA) is technically possible but carries significant commercial risk. The settled RCOI signals to Identity Providers that the ANP expects financial compensation for connectivity. This may deter IDPs from allowing their users to connect, as they would incur charges. For a stadium seeking maximum user adoption and seamless connectivity, broadcasting only the settlement-free RCOI is the correct approach. The settled RCOI should only be used when a specific commercial settlement agreement is in place with the relevant IDPs.

Punti chiave

- ✓OpenRoaming replaces manual captive portals with automatic, zero-touch Wi-Fi connectivity built on Passpoint (IEEE 802.11u) and 802.1X authentication.

- ✓The global federation scales through dynamic DNS-based peer discovery (RFC 7585) and RadSec mTLS (RFC 6614), eliminating the need for static routing tables or bilateral agreements.

- ✓WPA3-Enterprise encryption is established from the very first packet, and mutual certificate authentication eliminates Evil Twin attack vectors.

- ✓Pseudonymous identifiers (Chargeable-User-Identity) minimise PII collection, directly reducing GDPR compliance obligations for venue operators.

- ✓Venues typically report a 70-80% reduction in Wi-Fi-related support tickets and a 40-50% increase in Wi-Fi adoption rates after deployment.

- ✓Certificate lifecycle management is the single most critical operational task — expired WBA PKI certificates cause silent RadSec failures.

- ✓Dynamic VLAN assignment via RADIUS is mandatory for PCI DSS compliance in retail environments and best practice across all verticals.