Le guide ultime de l'architecture et de l'authentification OpenRoaming

Ce guide constitue une référence technique faisant autorité sur l'architecture WBA OpenRoaming, couvrant les bases de Passpoint, la fédération RADIUS, la sécurité RadSec mTLS et des conseils de déploiement étape par étape pour les sites d'entreprise. Il apporte aux responsables informatiques, aux architectes réseau et aux exploitants de sites les connaissances nécessaires pour remplacer les Captive Portals par une connectivité Wi-Fi fluide, sécurisée et conforme, offrant un ROI mesurable.

🎧 Écouter ce guide

Voir la transcription

- Résumé analytique

- Analyse technique approfondie : l'architecture OpenRoaming

- Les fondations Passpoint

- La fédération RADIUS et RadSec

- Identifiants d'organisation de consortium d'itinérance (RCOI)

- Guide de mise en œuvre

- Étape 1 : Évaluation de la préparation de l'infrastructure

- Étape 2 : Adhésion à la WBA et engagement d'un courtier

- Étape 3 : Configuration de l'infrastructure RADIUS

- Étape 4 : Stratégie de provisionnement des appareils

- Étape 5 : Configuration des politiques et segmentation VLAN

- Meilleures pratiques pour la sécurité et la conformité

- WPA3-Enterprise et authentification 802.1X

- Confidentialité et conformité GDPR

- Segmentation réseau et PCI DSS

- Études de cas : OpenRoaming en production

- Étude de cas 1 : RAI Amsterdam Convention Centre (Événements et Conférences)

- Étude de cas 2 : Chaîne de magasins Delhaize (Retail)

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé analytique

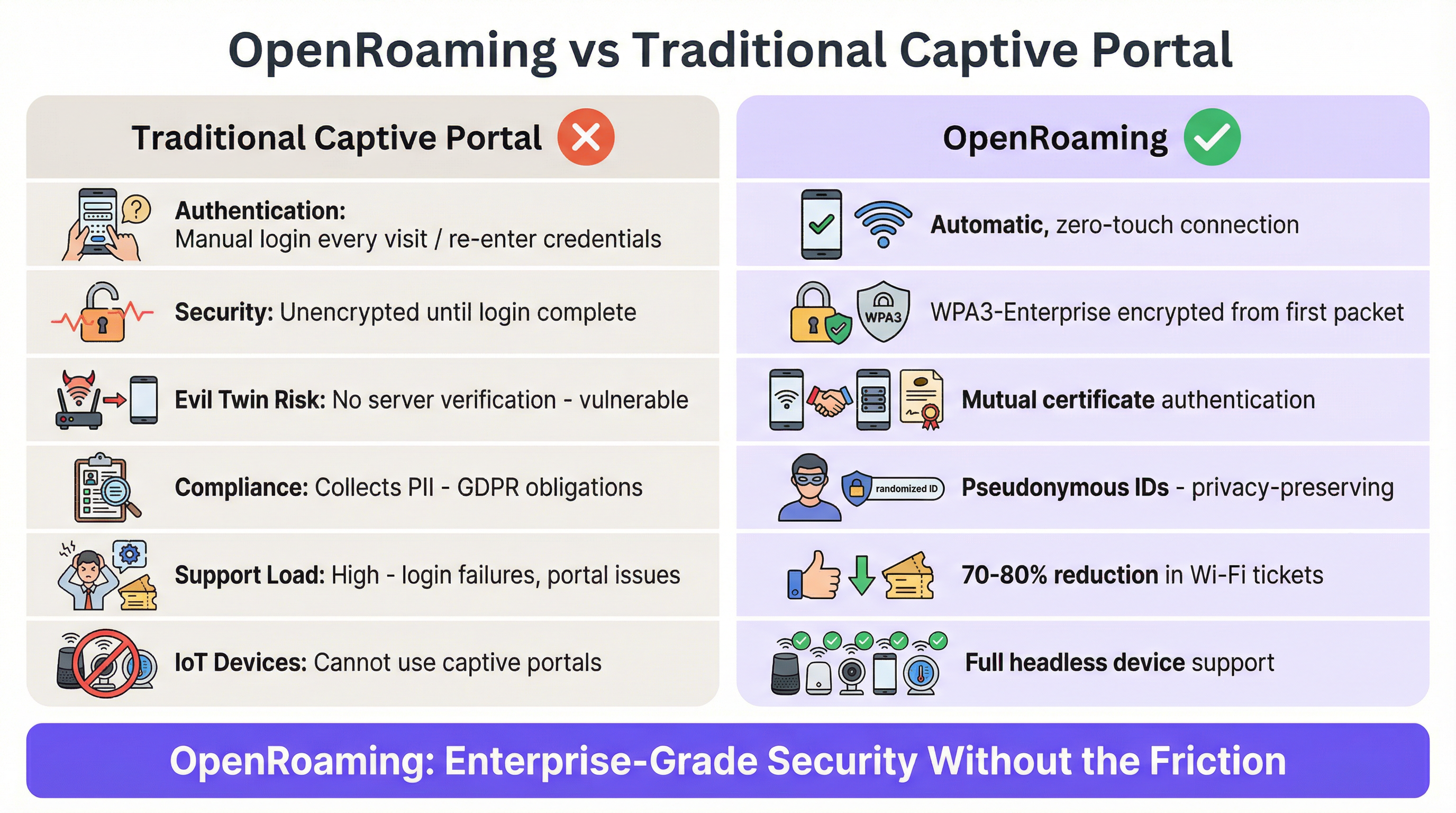

Le modèle traditionnel de Captive Portal pour le Wi-Fi invité est obsolète. Depuis des décennies, les sites s'appuient sur des écrans de connexion manuels qui frustrent les utilisateurs, offrent une sécurité médiocre et génèrent des coûts de support importants. WBA OpenRoaming représente un changement architectural fondamental, remplaçant l'authentification manuelle par une fédération mondiale de connexions sécurisées et automatiques basées sur la technologie Passpoint (Hotspot 2.0) et l' Authentification 802.1X : Sécuriser l'accès réseau sur les appareils modernes .

Pour les responsables informatiques et les architectes réseau, le déploiement d'OpenRoaming ne se limite plus à l'amélioration de l'expérience utilisateur — c'est un impératif stratégique pour renforcer la sécurité du réseau, réduire les tickets de support et générer un ROI mesurable grâce à une meilleure utilisation du réseau. Ce guide fournit une référence technique complète pour la mise en œuvre de l'architecture OpenRoaming, la navigation dans la fédération RADIUS et la garantie de conformité aux normes de sécurité modernes dans les environnements d'entreprise, du Retail et de l' Hospitality .

Analyse technique approfondie : l'architecture OpenRoaming

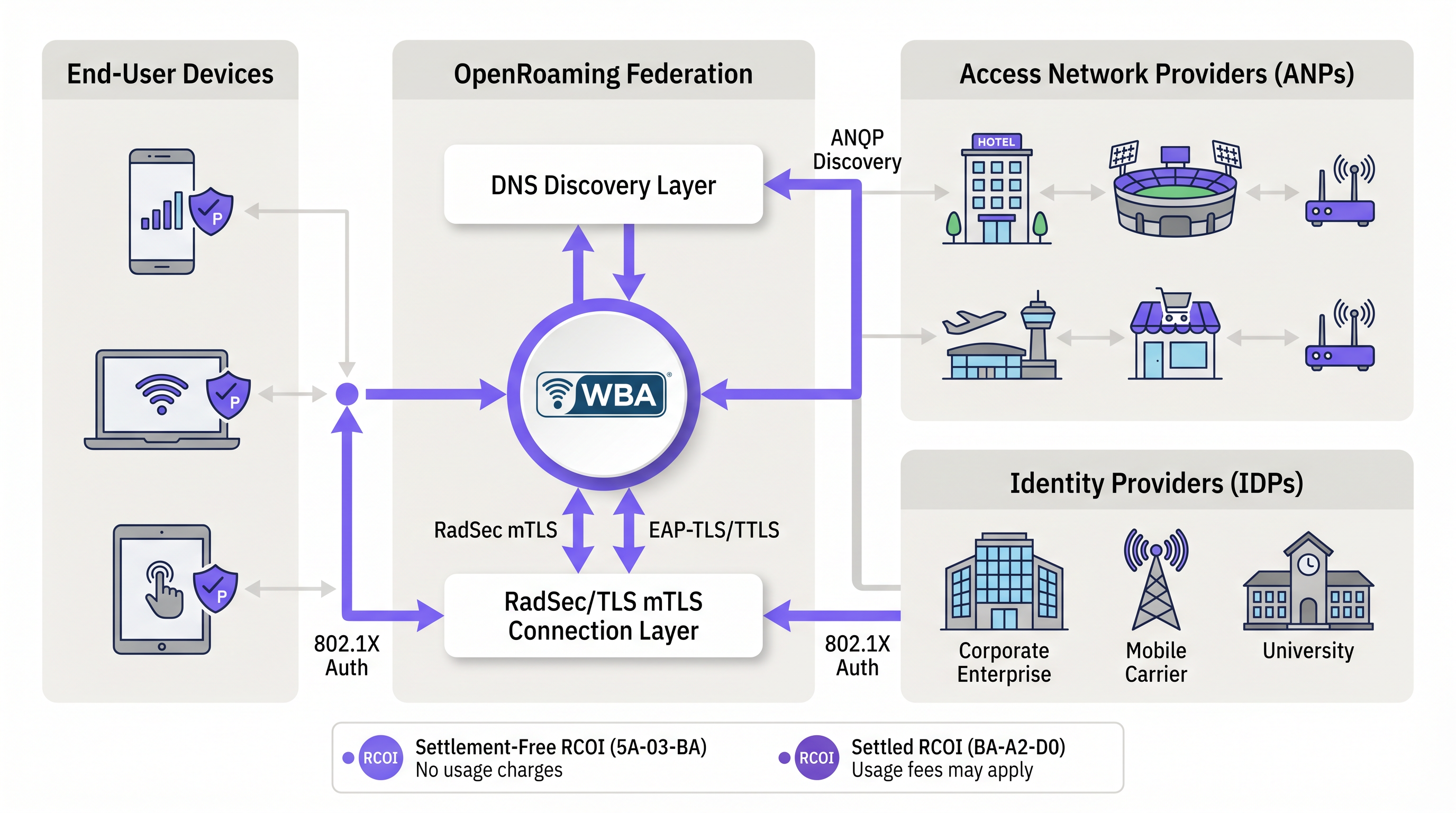

L'architecture OpenRoaming fonctionne via une fédération de confiance gérée par la Wireless Broadband Alliance (WBA). Elle comble le fossé entre les fournisseurs d'identité (IDP) qui émettent les identifiants et les fournisseurs de réseaux d'accès (ANP) qui exploitent l'infrastructure Wi-Fi.

Les fondations Passpoint

Au cœur d'OpenRoaming se trouve la norme Passpoint de la Wi-Fi Alliance (basée sur l'IEEE 802.11u). Passpoint permet aux appareils de découvrir et de s'authentifier automatiquement sur les réseaux Wi-Fi. Lorsqu'un appareil pénètre dans un site compatible OpenRoaming, il utilise le protocole Access Network Query Protocol (ANQP) pour interroger le point d'accès sur les identifiants d'organisation de consortium d'itinérance (RCOI) pris en charge avant de s'associer. Cette découverte pré-association est totalement invisible pour l'utilisateur — l'appareil détermine silencieusement s'il détient des identifiants valides pour le réseau avant d'initier toute tentative de connexion.

La fédération RADIUS et RadSec

L'itinérance Wi-Fi traditionnelle des opérateurs repose sur des tables de routage RADIUS statiques alimentées par des accords bilatéraux, sécurisées via des tunnels IPSec. Ce modèle ne s'adapte pas à une fédération mondiale ouverte. OpenRoaming résout ce problème en utilisant la découverte dynamique de pairs basée sur le DNS (RFC 7585) et RadSec (RADIUS over TLS, RFC 6614).

Lorsqu'un point d'accès reçoit une demande d'authentification, le proxy RADIUS local effectue une recherche DNS NAPTR sur le domaine de l'utilisateur pour découvrir dynamiquement le serveur RadSec de l'IDP. La signalisation est sécurisée par mutual TLS (mTLS) avec des certificats émis par l'infrastructure à clés publiques (PKI) à quatre niveaux de la WBA, garantissant une sécurité de bout en bout entre le réseau d'accès et le fournisseur d'identité sans nécessiter d'accords bilatéraux préétablis.

Identifiants d'organisation de consortium d'itinérance (RCOI)

OpenRoaming utilise des RCOI spécifiques pour diffuser les contrôles de politique et les modèles de règlement. Ceux-ci sont annoncés dans la balise 802.11 et via ANQP :

| Valeur RCOI | Modèle | Description |

|---|---|---|

| 5A-03-BA | Sans règlement | L'ANP fournit la connectivité sans frais pour l'IDP. Modèle dominant pour l'entreprise, le retail et l'hospitality. |

| BA-A2-D0 | Avec règlement | L'ANP attend une compensation financière. Utilisé pour les scénarios de connectivité premium. |

Les 12 bits les plus significatifs du RCOI peuvent également être utilisés pour définir des politiques de Closed Access Group (CAG), permettant aux ANP et aux IDP de négocier des niveaux de qualité de service, des niveaux de vérification d'identité et des exigences de confidentialité à un niveau granulaire.

Guide de mise en œuvre

Le déploiement d'OpenRoaming nécessite une coordination entre le matériel réseau, l'infrastructure RADIUS et la gestion des identités. Pour un aperçu complet des exigences matérielles, consultez notre guide sur la Définition des points d'accès sans fil : votre guide ultime 2026 .

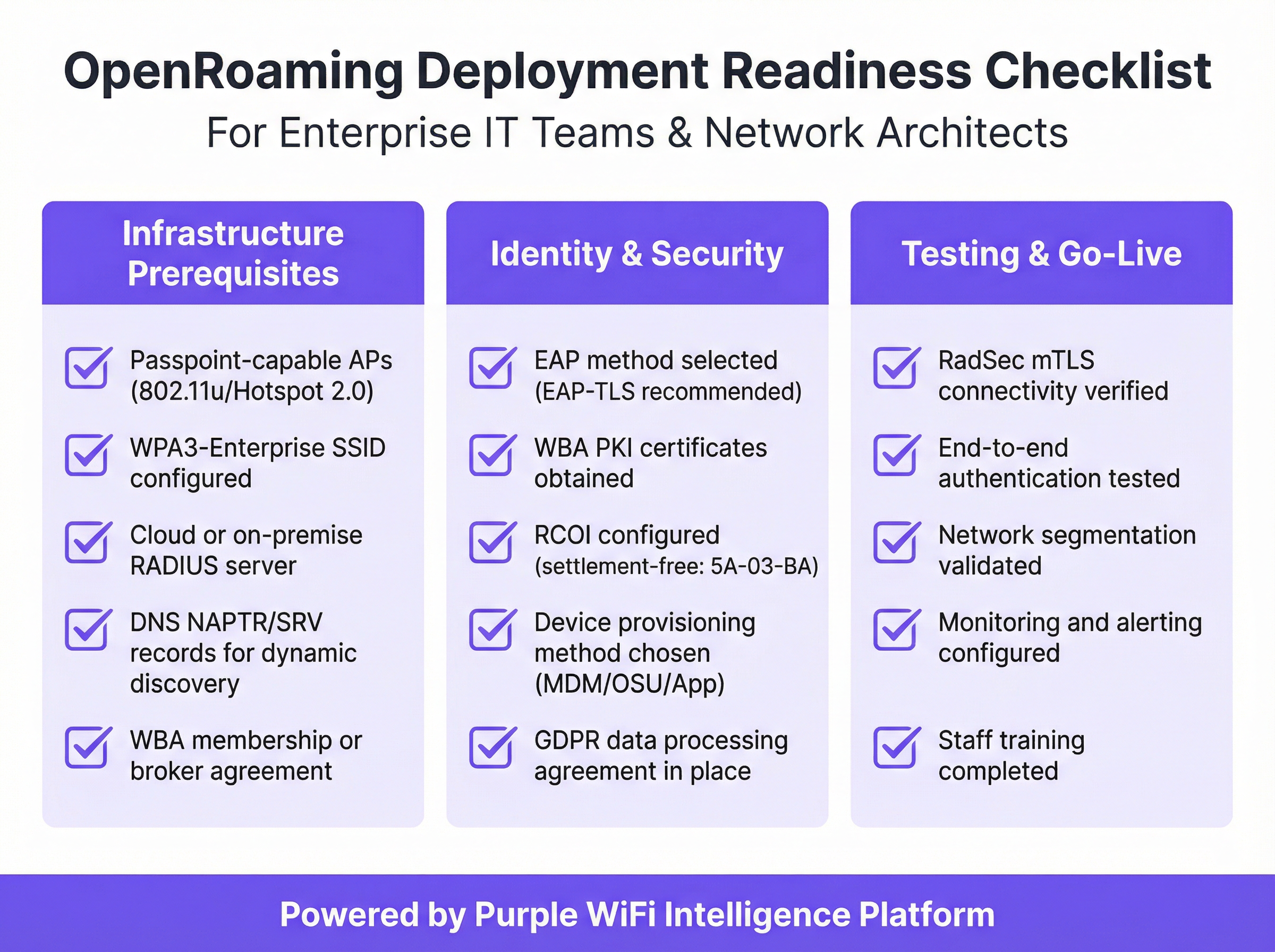

Étape 1 : Évaluation de la préparation de l'infrastructure

Vérifiez que vos points d'accès et contrôleurs LAN sans fil prennent en charge Passpoint/Hotspot 2.0 (IEEE 802.11u). La plupart des équipements de classe entreprise fabriqués après 2018 incluent un support natif. Configurez un SSID dédié sécurisé avec WPA3-Enterprise (ou WPA2-Enterprise pour la compatibilité avec les anciens appareils). Ce SSID acheminera le trafic OpenRoaming et doit être configuré avec les paramètres ANQP appropriés pour diffuser votre RCOI.

Étape 2 : Adhésion à la WBA et engagement d'un courtier

Pour participer à la fédération OpenRoaming, votre organisation doit soit rejoindre la WBA directement, soit faire appel à un courtier WBA agréé. Le courtier attribuera à votre organisation une WBA Identity (WBAID), émettra vos certificats RadSec sous la PKI de la WBA et configurera vos enregistrements DNS NAPTR/SRV pour permettre la découverte dynamique. C'est l'étape fondamentale qui connecte votre infrastructure à la fédération mondiale.

Étape 3 : Configuration de l'infrastructure RADIUS

Votre serveur RADIUS doit être configuré pour router les demandes d'authentification vers la fédération OpenRoaming. Cela implique de configurer RadSec pour établir des connexions mTLS à l'aide de vos certificats émis par la WBA. Le proxy RADIUS doit être capable d'effectuer des recherches DNS NAPTR pour résoudre dynamiquement les points de terminaison IDP. Les solutions RADIUS basées sur le cloud peuvent simplifier considérablement cette étape en faisant abstraction des processus complexes de découverte DNS et de gestion des certificats.

Étape 4 : Stratégie de provisionnement des appareils

L'installation de profils Passpoint sur les appareils des utilisateurs est la principale considération opérationnelle. Quatre approches sont possibles :

| Méthode | Idéal pour | Mécanisme |

|---|---|---|

| Push MDM | Appareils gérés | Déploiement corappareils d'entreprise |

| Online Sign-Up (OSU) | Déploiements destinés au grand public | Auto-enrôlement standardisé via le protocole Passpoint OSU |

| App-Based Provisioning | Membres de programmes de fidélité | L'application mobile installe le profil Passpoint après l'authentification |

| QR Code Enrolment | Enregistrement dans l'hôtellerie | Un QR code physique déclenche l'installation du profil |

Étape 5 : Configuration des politiques et segmentation VLAN

Configurez votre contrôleur WLAN pour diffuser les RCOI OpenRoaming appropriés via ANQP. Implémentez l'assignation dynamique de VLAN via les attributs RADIUS pour garantir que le trafic invité est isolé des réseaux d'entreprise. C'est une condition non négociable pour la conformité PCI DSS dans les environnements de Retail et une meilleure pratique pour tous les secteurs verticaux.

Meilleures pratiques pour la sécurité et la conformité

OpenRoaming améliore fondamentalement la posture de sécurité du Wi-Fi des sites, passant de réseaux ouverts non cryptés à une sécurité robuste de classe entreprise. Pour approfondir les mécanismes d'authentification sous-jacents, consultez Authentification 802.1X : Sécuriser l'accès réseau sur les appareils modernes .

WPA3-Enterprise et authentification 802.1X

Contrairement aux Captive Portals où le trafic n'est pas crypté avant la connexion, OpenRoaming utilise le cryptage WPA3-Enterprise dès le premier paquet. Le processus d'authentification mutuelle 802.1X garantit que l'appareil de l'utilisateur vérifie cryptographiquement l'identité du réseau avant de transmettre des identifiants, éliminant ainsi le risque de points d'accès malveillants « Evil Twin » — une vulnérabilité que les Captive Portals traditionnels ne peuvent pas résoudre.

Confidentialité et conformité GDPR

Les Captive Portals traditionnels collectent souvent de nombreuses informations personnelles identifiables (PII), créant des contraintes de conformité GDPR importantes. OpenRoaming authentifie les utilisateurs via des identifiants pseudonymes tels que l'attribut Chargeable-User-Identity (CUI). Le site vérifie que l'utilisateur est légitime sans nécessairement ingérer ses PII brutes, s'alignant ainsi sur les principes de minimisation des données du GDPR et réduisant la portée de vos obligations de traitement des données.

Segmentation réseau et PCI DSS

Pour les environnements de Retail , la conformité PCI DSS est critique. Le trafic OpenRoaming doit être strictement segmenté des systèmes de point de vente (POS) et des réseaux d'entreprise. Utilisez l'assignation dynamique de VLAN via les attributs RADIUS pour isoler le trafic invité immédiatement après l'authentification, en le plaçant dans une instance VRF avec uniquement une route Internet par défaut et des règles de refus explicites pour tout l'espace d'adressage interne RFC 1918.

Études de cas : OpenRoaming en production

Étude de cas 1 : RAI Amsterdam Convention Centre (Événements et Conférences)

Le RAI Amsterdam Convention Centre, l'un des plus grands sites événementiels d'Europe accueillant 1,5 million de visiteurs par an, a déployé le Wi-Fi 6 avec WBA OpenRoaming en 2023. Lors du Cisco Live Europe, plus de 18 000 participants ont bénéficié d'une connectivité OpenRoaming fluide, consommant plus de 77 téraoctets de données en quatre jours. Les participants ont passé en moyenne six heures sur le réseau. Le déploiement a démontré comment OpenRoaming élimine le pic de connexion qui se produit généralement à l'ouverture des portes de l'événement, en répartissant uniformément la charge d'authentification sur la fédération. Pour les hubs de Transport et les centres de conférence, cette étude de cas constitue la preuve de concept définitive.

Étude de cas 2 : Chaîne de magasins Delhaize (Retail)

Le groupe de distribution belge Delhaize a déployé OpenRoaming sur l'ensemble de son réseau de magasins pour améliorer la connectivité des clients et rationaliser les opérations. Le déploiement a résolu les problèmes persistants de taux de conversion des Captive Portals — un défi pour tous les opérateurs de Retail , car les clients se tournent de plus en plus vers les données mobiles plutôt que d'utiliser des écrans de connexion manuels. En activant une connectivité automatique et sécurisée pour les utilisateurs de l'application de fidélité, Delhaize a augmenté l'adoption du Wi-Fi et amélioré la qualité des données analytiques en magasin, soutenant directement les décisions de merchandising et d'utilisation de l'espace. Cela s'inscrit dans la tendance plus large d'intégration de WiFi Analytics aux plateformes d'intelligence retail.

Dépannage et atténuation des risques

Bien qu'OpenRoaming simplifie l'expérience de l'utilisateur final, l'infrastructure sous-jacente est complexe. Les architectes réseau doivent atténuer proactivement les modes de défaillance courants :

L'expiration du certificat RadSec est le risque opérationnel le plus critique. Les connexions mTLS reposent sur des certificats WBA PKI. Un certificat expiré interrompra immédiatement le routage de la fédération, provoquant des échecs d'authentification silencieux. Implémentez une surveillance avec un préavis d'au moins 60 jours et un processus de renouvellement défini.

Les échecs de résolution DNS sont la deuxième cause la plus fréquente d'interruptions d'OpenRoaming. La découverte dynamique des pairs dépend d'une résolution DNS fiable des enregistrements NAPTR et SRV. Assurez-vous que vos proxys RADIUS disposent de redirecteurs DNS redondants et performants et testez la résolution DNS dans le cadre de vos vérifications régulières de l'état du réseau.

La compatibilité avec les anciens appareils doit être planifiée pendant la transition. Bien que les appareils iOS, Android, Windows et macOS modernes prennent nativement en charge Passpoint, ce n'est pas le cas des appareils plus anciens. Maintenez un réseau WiFi Invité traditionnel en parallèle pendant la période de transition pour garantir une couverture universelle.

Une mauvaise configuration du proxy RADIUS peut entraîner des échecs de routage basés sur le domaine (realm). Assurez-vous que votre proxy gère correctement le domaine EAP-Identity et que vos enregistrements DNS NAPTR sont correctement formatés pour la découverte RFC 7585.Testez avec plusieurs domaines IDP avant la mise en service.

ROI et impact commercial

L'intérêt commercial d'OpenRoaming va bien au-delà de l'élégance technique. Les exploitants de sites peuvent s'attendre à des retours mesurables sur plusieurs vecteurs :

| Indicateur | Résultat type | Source |

|---|---|---|

| Réduction des tickets de support Wi-Fi | Baisse de 70–80 % | Rapports de déploiement WBA |

| Augmentation du taux d'adoption du Wi-Fi | Hausse de 40–50 % | Données de déploiement aéroportuaire WBA |

| Consommation de données par utilisateur | Nettement supérieure par rapport au Captive Portal | Étude de cas RAI Amsterdam |

| Risque de conformité PII | Considérablement réduit | Modèle d'ID pseudonyme GDPR |

En adoptant OpenRoaming, les établissements proposent les solutions WiFi hôtelières modernes que vos clients méritent , transformant le Wi-Fi d'un service frustrant en un facilitateur invisible et fluide de l'expérience numérique. L'intégration avec les plateformes de WiFi Analytics gagne en valeur, car des taux de connexion plus élevés génèrent des ensembles de données plus riches et plus représentatifs. Pour les organisations explorant la modernisation globale de leur réseau, l'article sur les principaux avantages du SD WAN pour les entreprises modernes offre un contexte complémentaire sur la manière dont OpenRoaming s'intègre dans une architecture réseau moderne définie par logiciel.

Le secteur de la santé peut également en bénéficier considérablement, OpenRoaming permettant une connectivité sécurisée et automatique pour les cliniciens en visite et les dispositifs IoT médicaux — sans les risques de conformité des réseaux invités ouverts ni la charge opérationnelle de la gestion des Captive Portal par appareil.

Termes clés et définitions

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables devices to automatically discover and authenticate to Wi-Fi networks without user intervention, using pre-provisioned credentials.

The foundational technology that makes the seamless OpenRoaming experience possible on the end-user device. Without Passpoint support on both the AP and the device, OpenRoaming cannot function.

RadSec

A protocol (RFC 6614) that transports RADIUS packets over a TCP and TLS connection, providing encrypted, reliable, and authenticated delivery of authentication signalling.

Used to secure authentication traffic traversing the public internet between the venue's RADIUS proxy and the global OpenRoaming federation. Replaces the legacy IPSec tunnel model.

RCOI (Roaming Consortium Organization Identifier)

A 3-octet or 5-octet identifier broadcast by access points in 802.11 beacons and ANQP responses to indicate which roaming federations and settlement policies the network supports.

Devices read the RCOI to determine if they hold valid credentials to connect before attempting authentication. The settlement-free RCOI (5A-03-BA) is the standard for enterprise deployments.

ANQP (Access Network Query Protocol)

An IEEE 802.11 protocol used by devices to query access points for network information — including supported RCOIs, venue name, and NAI realm list — prior to association.

Enables devices to silently evaluate whether a network supports their credentials without disrupting the user or initiating a connection attempt.

Identity Provider (IDP)

An organisation that maintains user identities and issues the Passpoint credentials (certificates or profiles) used for OpenRoaming authentication.

Mobile carriers, corporate IT departments, and loyalty programmes act as IDPs. The IDP authenticates the user and signals the result to the ANP via the RADIUS federation.

Access Network Provider (ANP)

The venue or organisation that operates the physical Wi-Fi infrastructure, broadcasts OpenRoaming RCOIs, and enforces local access policies.

Hotels, stadiums, retail stores, and enterprise offices act as ANPs. The ANP controls what authenticated users can access, regardless of which IDP authenticated them.

WBA PKI

The four-level Public Key Infrastructure managed by the Wireless Broadband Alliance, used to issue the mTLS certificates required for RadSec connections between federation participants.

Provides the foundational cryptographic trust that allows thousands of independent networks to securely federate without pre-established bilateral agreements.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) methods.

The robust security framework underpinning OpenRoaming. It prevents unauthorised access and enables WPA3-Enterprise encryption from the first data packet.

Chargeable-User-Identity (CUI)

A RADIUS attribute (RFC 4372) that provides a pseudonymous, stable identifier for a user across multiple sessions, without exposing their actual identity to the access network.

Enables venues to track unique visitors for analytics purposes while minimising PII collection, directly supporting GDPR data minimisation compliance.

Études de cas

A 500-room luxury hotel currently uses a captive portal requiring guests to log in with their room number and last name. They are experiencing high support volumes and poor guest satisfaction scores regarding Wi-Fi. They want to implement OpenRoaming but are concerned about losing the ability to tier bandwidth for VIP guests and loyalty programme members.

The hotel should deploy OpenRoaming using the settlement-free RCOI (5A-03-BA), with the hotel's loyalty app acting as an Identity Provider. When a VIP loyalty member authenticates, the IDP's RADIUS Access-Accept response includes Vendor-Specific Attributes (VSAs) that instruct the hotel's WLAN controller to assign the user to a premium QoS profile and a dedicated high-bandwidth VLAN. Standard guests authenticated via a third-party IDP (e.g., their mobile carrier) receive the default QoS profile. The hotel's RADIUS server acts as the policy enforcement point, translating IDP-supplied identity attributes into local network policies.

A large retail chain with 200 stores wants to deploy OpenRoaming to improve customer connectivity and feed their WiFi Analytics platform with richer footfall data. Their security team is concerned about PCI DSS compliance and the risk of guest devices accessing the corporate network or point-of-sale systems.

The retail chain must implement strict network segmentation as a prerequisite to deployment. The OpenRoaming SSID must be mapped to an isolated guest VLAN at the access layer (the AP or distribution switch). The RADIUS server should enforce dynamic VLAN assignment, ensuring all OpenRoaming-authenticated users are placed into a VRF instance with only a default route to the internet and explicit ACL deny rules for all RFC 1918 internal address space. The OpenRoaming RADIUS proxy should be deployed in a DMZ, with no direct routing path to the corporate network. A quarterly penetration test should verify that the segmentation boundary holds.

Analyse de scénario

Q1. Your venue is experiencing frequent silent authentication failures for a subset of OpenRoaming users. Packet captures confirm the EAP-Identity response is received by the AP, but no RADIUS Access-Request ever reaches the Identity Provider. What is the most likely architectural failure point, and how would you diagnose it?

💡 Astuce :Consider the steps required for the RADIUS proxy to locate the correct destination for the specific user's realm before it can forward the authentication request.

Afficher l'approche recommandée

The most likely failure point is DNS resolution at the RADIUS proxy. OpenRoaming relies on dynamic discovery (RFC 7585), requiring the proxy to perform a DNS NAPTR/SRV lookup on the realm provided in the EAP-Identity. If DNS fails, the proxy cannot determine the IP address of the IDP's RadSec server, resulting in a silent failure. Diagnose by running a manual NAPTR lookup from the RADIUS proxy for the affected realm, verifying that the correct SRV records are returned and that the RadSec server IP is reachable on port 2083.

Q2. A hospital IT director wants to deploy OpenRoaming to improve connectivity for visiting clinicians and medical IoT devices, but mandates that all guest traffic must be encrypted over the air from the moment of connection to comply with internal security policy. They currently use a captive portal with WPA2-Personal (PSK). Does OpenRoaming satisfy this requirement, and how does the encryption model differ?

💡 Astuce :Compare the encryption timing of captive portals versus 802.1X-based authentication, and consider what happens to traffic before the captive portal login is completed.

Afficher l'approche recommandée

Yes, OpenRoaming fully satisfies this requirement. With a captive portal, traffic is unencrypted over the air until the user completes the login process — creating a vulnerability window. OpenRoaming uses 802.1X authentication and WPA3-Enterprise (or WPA2-Enterprise), which establishes a unique, cryptographically secure encrypted session via a 4-way handshake immediately upon successful authentication, before any user data is transmitted. Each session uses a unique PMK derived from the EAP exchange, ensuring per-session encryption that is far stronger than the shared PSK model.

Q3. You are configuring the WLAN controller for a new stadium deployment that will participate in the settlement-free OpenRoaming federation. A colleague suggests also broadcasting the settled RCOI to maximise compatibility. What are the implications of broadcasting both RCOIs simultaneously, and what is your recommendation?

💡 Astuce :Consider the commercial and operational implications of the settled RCOI, and how devices prioritise RCOI matching.

Afficher l'approche recommandée

Broadcasting the settled RCOI (BA-A2-D0) alongside the settlement-free RCOI (5A-03-BA) is technically possible but carries significant commercial risk. The settled RCOI signals to Identity Providers that the ANP expects financial compensation for connectivity. This may deter IDPs from allowing their users to connect, as they would incur charges. For a stadium seeking maximum user adoption and seamless connectivity, broadcasting only the settlement-free RCOI is the correct approach. The settled RCOI should only be used when a specific commercial settlement agreement is in place with the relevant IDPs.

Points clés à retenir

- ✓OpenRoaming replaces manual captive portals with automatic, zero-touch Wi-Fi connectivity built on Passpoint (IEEE 802.11u) and 802.1X authentication.

- ✓The global federation scales through dynamic DNS-based peer discovery (RFC 7585) and RadSec mTLS (RFC 6614), eliminating the need for static routing tables or bilateral agreements.

- ✓WPA3-Enterprise encryption is established from the very first packet, and mutual certificate authentication eliminates Evil Twin attack vectors.

- ✓Pseudonymous identifiers (Chargeable-User-Identity) minimise PII collection, directly reducing GDPR compliance obligations for venue operators.

- ✓Venues typically report a 70-80% reduction in Wi-Fi-related support tickets and a 40-50% increase in Wi-Fi adoption rates after deployment.

- ✓Certificate lifecycle management is the single most critical operational task — expired WBA PKI certificates cause silent RadSec failures.

- ✓Dynamic VLAN assignment via RADIUS is mandatory for PCI DSS compliance in retail environments and best practice across all verticals.