Conformité GDPR pour la collecte de données via le WiFi invité

This guide provides IT managers, network architects, and Data Protection Officers with a comprehensive, actionable framework for achieving GDPR compliance across guest WiFi deployments in hospitality, retail, and public-sector venues. It covers the full spectrum of data collected by guest WiFi networks, the legal requirements for obtaining valid consent, best-practice data retention policies, and how to implement a defensible compliance architecture. Venue operators will learn how to transform their guest WiFi from a potential regulatory liability into a strategic asset that builds customer trust and drives measurable business intelligence.

🎧 Écouter ce guide

Voir la transcription

- Synthèse

- Analyse technique approfondie

- Catégories de données dans le WiFi invité

- La base légale : Consentement vs Intérêt légitime

- Composants architecturaux pour la conformité

- Guide de mise en œuvre

- Phase 1 : Définition de la politique et des exigences (Semaines 1-2)

- Phase 2 : Conception de la solution technique et sélection des fournisseurs (Semaines 3-4)

- Phase 3 : Déploiement et tests (Semaines 5-6)

- Phase 4 : Déploiement en production et formation du personnel (Semaines 7-8)

- Meilleures pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Synthèse

Ce guide fournit aux responsables informatiques, aux architectes réseau et aux exploitants de sites un cadre pratique et exploitable pour garantir que leurs services de WiFi invité sont entièrement conformes au Règlement général sur la protection des données (GDPR). Nous explorerons les types spécifiques de données collectées via le WiFi invité, les exigences légales en matière de consentement et de traitement des données, ainsi que les meilleures pratiques indépendantes des fournisseurs pour mettre en œuvre une solution conforme. Pour le directeur technique (CTO) et le délégué à la protection des données (DPO), ce document explique comment atténuer les risques juridiques et financiers liés à la non-conformité, qui peuvent inclure des amendes allant jusqu'à 4 % du chiffre d'affaires mondial annuel. Pour le directeur des opérations, il démontre comment un déploiement conforme du WiFi invité peut renforcer la confiance des clients et fournir une veille économique précieuse et obtenue de manière éthique. Nous aborderons l'architecture technique d'un système conforme, de la conception du Captive Portal à l'automatisation des politiques de conservation des données. Le guide comprend également des études de cas réelles issues des secteurs de l'hôtellerie et de la vente au détail, démontrant le retour sur investissement tangible d'une plateforme de WiFi invité bien architecturée et conforme comme Purple. En suivant les principes de ce guide, les entreprises peuvent transformer leur WiFi invité, d'un risque potentiel de conformité en un atout stratégique qui stimule la croissance de l'entreprise tout en respectant la vie privée des utilisateurs.

Analyse technique approfondie

Comprendre la conformité GDPR pour le WiFi invité commence par une évaluation lucide des données traitées. Selon la réglementation, les « données à caractère personnel » sont définies au sens large comme toute information se rapportant à une personne physique identifiée ou identifiable. Dans le contexte d'un réseau WiFi invité, cela englobe un éventail de points de données plus large que ne le supposent de nombreuses entreprises. Ne pas classer correctement ces données constitue une erreur fondamentale dans la stratégie de conformité.

Catégories de données dans le WiFi invité

Les données collectées via un réseau WiFi invité peuvent être segmentées en quatre catégories principales. Chacune a des implications distinctes pour la conformité GDPR, notamment en ce qui concerne la base légale du traitement et la durée de conservation requise.

| Catégorie de données | Exemples | Base légale principale | Considération clé de conformité |

|---|---|---|---|

| Données d'inscription | Nom, adresse e-mail, numéro de téléphone, données de profil de réseaux sociaux | Consentement | Doit être libre, spécifique, éclairé et univoque. Les données collectées doivent être minimisées. |

| Données d'appareil et de session | Adresse MAC, adresse IP, type d'appareil, navigateur, horodatages de connexion/déconnexion, utilisation des données | Intérêt légitime / Consentement | La transparence est essentielle. Les utilisateurs doivent être informés de cette collecte. L'anonymisation doit être utilisée dans la mesure du possible. |

| Données de localisation | Localisation de l'appareil en temps réel, modèles de fréquentation, temps de séjour, cartes de chaleur | Consentement explicite | Traitement à haut risque. Nécessite un opt-in clair et spécifique. L'objectif doit être clairement formulé (par ex., « pour améliorer l'agencement du magasin »). |

| Données d'utilisation et de navigation | Sites web visités, applications utilisées (moins courant) | Consentement explicite | Risque extrêmement élevé et rarement justifiable. À éviter, sauf en cas d'objectif critique, explicite et consenti. |

La base légale : Consentement vs Intérêt légitime

Bien que l'Intérêt légitime puisse être invoqué pour le traitement des données de session de base nécessaires à la sécurité du réseau et à la surveillance des performances (par ex., conformément au considérant 49 du GDPR), l'ICO et d'autres autorités européennes de protection des données ont placé la barre très haut. Pour toute donnée utilisée à des fins de marketing, d'analyse ou de profilage des utilisateurs, le Consentement est la seule base légale appropriée.

Selon l'ICO, « Vous devez vous assurer de pouvoir démontrer que le consentement a été donné librement, de manière spécifique et éclairée, et qu'il s'agissait d'une indication univoque des souhaits de la personne. »

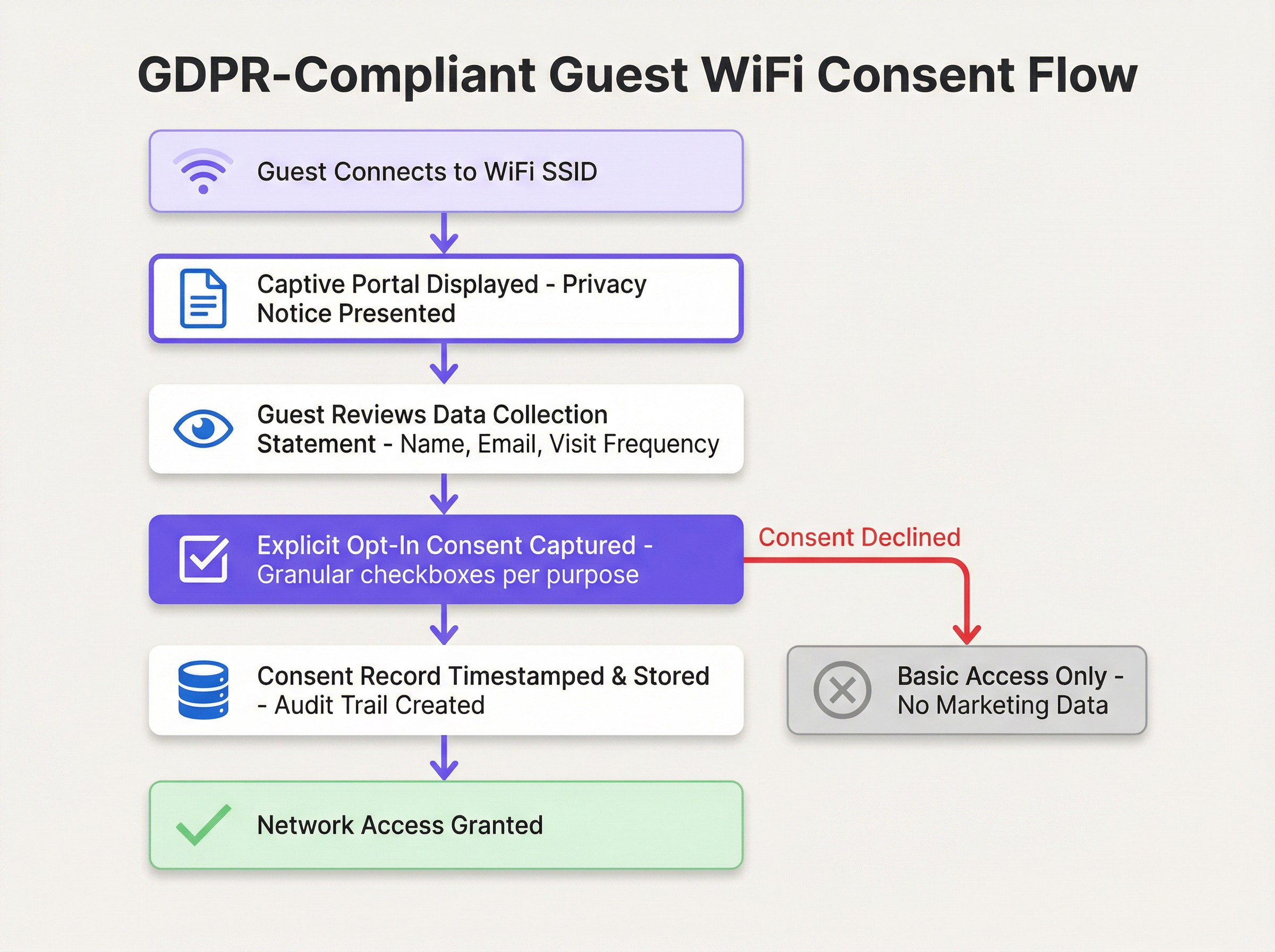

Cela nécessite de passer d'une acceptation passive des conditions à un mécanisme de consentement actif et granulaire. L'architecture de votre Captive Portal n'est donc pas seulement une considération technique, mais aussi juridique.

Composants architecturaux pour la conformité

Une architecture de WiFi invité conforme au GDPR repose sur le principe de la protection des données dès la conception et par défaut (Privacy by Design and by Default). Cela signifie que la protection des données n'est pas un module complémentaire, mais un composant central de la conception du système.

- Fondation réseau sécurisée (WPA3/802.1X) : Avant toute collecte de données, le réseau lui-même doit être sécurisé. L'utilisation du WPA3 est la norme actuelle de l'industrie, offrant une protection robuste contre les écoutes clandestines. Pour les environnements d'entreprise, la norme IEEE 802.1X offre un contrôle d'accès au réseau basé sur les ports, garantissant que seuls les appareils authentifiés et autorisés peuvent se connecter.

- Le Captive Portal conforme : Il s'agit du composant le plus critique orienté utilisateur. Il doit présenter un avis de confidentialité « juste à temps » avant que l'utilisateur ne saisisse la moindre information, renvoyer vers une politique de confidentialité complète et accessible, utiliser des cases à cocher granulaires non cochées par défaut pour chaque finalité de traitement, et fonctionner sur HTTPS pour empêcher les attaques de l'homme du milieu.

- Plateforme de gestion du consentement (CMP) : En coulisses, une CMP robuste est nécessaire pour enregistrer chaque action de consentement avec une piste d'audit immuable, gérer le cycle de vie du consentement, y compris son retrait, et s'intégrer à un flux de travail DSAR pour faciliter la recherche, l'exportation ou la suppression des données d'un utilisateur spécifique.

Guide de mise en œuvre

Le déploiement d'une solution de WiFi invité conforme au GDPR nécessite une approche structurée, allant de la définition de la politique à la configuration technique.

Phase 1 : Définition de la politique et des exigences (Semaines 1-2)

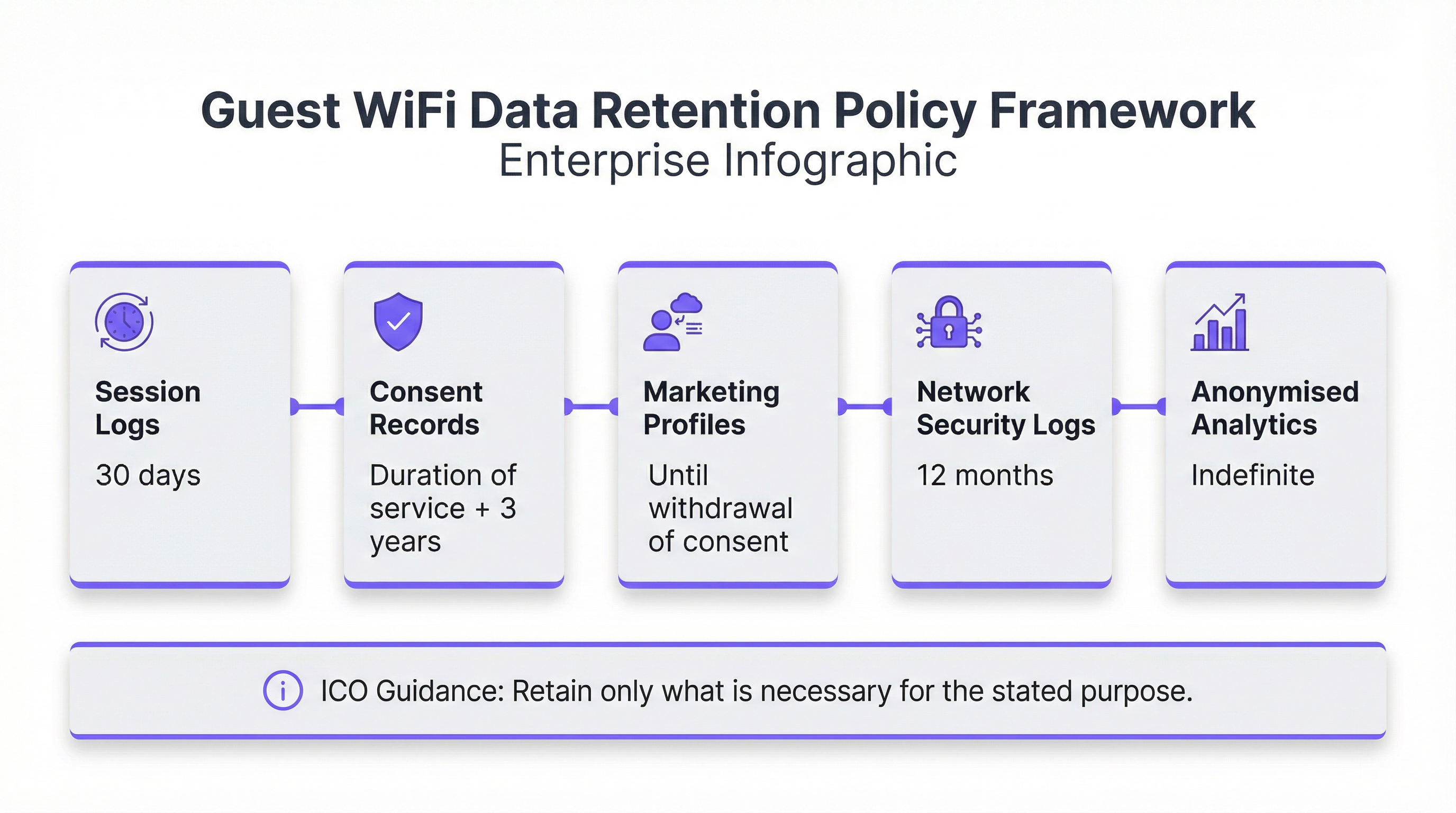

Avant de déployer tout matériel ou logiciel, votre entreprise doit définir ses politiques. Organisez un atelier avec les parties prenantes, réunissant des représentants de l'informatique, du service juridique, du marketing et des opérations, pour convenir de l'objectif du WiFi invité. Réalisez une évaluation de la minimisation des données, en documentant la justification commerciale spécifique pour chaque point de données demandé. Définissez et documentez la durée de conservation pour chaque catégorie de données, et sélectionnez et documentez formellement la base légale pour chaque activité de traitement.

Phase 2 : Conception de la solution technique et sélection des fournisseurs (Semaines 3-4)

Une fois la politique clairement établie, évaluez votre infrastructure réseau actuelle quant à sa capacité à prendre en charge le WPA3 et la segmentation VLAN. Évaluez les fournisseurs de Captive Portal et de CMP en fonction de critères tels que la conception personnalisable du portail, des journaux d'audit de consentement robustes et consultables, des outils d'automatisation DSAR, des règles automatisées de conservation des données et des capacités d'intégration CRM.

Phase 3 : Déploiement et tests (Semaines 5-6)

Déployez d'abord la solution dans un environnement de pré-production. Configurez le Captive Portal avec le texte finalisé et les cases de consentement non cochées, définissez les règles de conservation des données et mettez en œuvre un contrôle d'accès basé sur les rôles. Effectuez des tests de bout en bout du parcours utilisateur complet, y compris l'acceptation du consentement, le refus du consentement, la soumission de DSAR et la suppression automatisée des données.

Phase 4 : Déploiement en production et formation du personnel (Semaines 7-8)

Déployez la solution de manière progressive sur les différents sites. Formez le centre d'assistance informatique et le personnel d'accueil pour répondre aux questions de base des utilisateurs et faire remonter les requêtes spécifiques à la confidentialité au délégué à la protection des données. Assurez-vous que toutes les configurations et tous les processus sont minutieusement documentés.

Meilleures pratiques

Au-delà de la mise en œuvre technique, le respect des meilleures pratiques de l'industrie est crucial pour maintenir la conformité GDPR à long terme et instaurer la confiance avec vos utilisateurs.

Principe du moindre privilège : Accordez l'accès aux données à caractère personnel sur la base stricte du besoin d'en connaître, en utilisant le contrôle d'accès basé sur les rôles (RBAC). Les équipes marketing ne doivent pas avoir accès aux journaux de sécurité du réseau, et vice versa.

Audits réguliers et tests d'intrusion : Planifiez des audits annuels couvrant l'examen des journaux de consentement, la vérification de la politique de conservation et les tests du processus DSAR. Engagez un tiers pour effectuer des tests d'intrusion sur le Captive Portal et l'infrastructure WiFi.

Transparence envers les utilisateurs : Mettez en place un avis de confidentialité à plusieurs niveaux sur le Captive Portal, fournissez un centre de préférences en libre-service pour que les utilisateurs puissent gérer leurs données, et complétez les efforts numériques par une signalisation claire sur place dans votre établissement.

Anonymisation et pseudonymisation des données : Utilisez des techniques d'anonymisation ou de pseudonymisation le plus tôt possible dans le cycle de vie des données. Pour les analyses, stockez un hachage unidirectionnel de l'adresse MAC plutôt que l'identifiant brut, et utilisez des identifiants pseudonymisés dans votre base de données d'analyse pour réduire le périmètre de conformité.

Dépannage et atténuation des risques

Même avec un système bien conçu, des problèmes opérationnels et des risques de conformité peuvent survenir. L'identification proactive et la planification de ces scénarios sont la marque d'un programme de gouvernance des données mature.

| Mode de défaillance | Impact | Atténuation et solution |

|---|---|---|

| Incohérence des registres de consentement | Élevé. L'incapacité à prouver le consentement peut entraîner des amendes réglementaires. | Déployez une CMP avec un journal d'audit immuable et horodaté. Retirez immédiatement l'utilisateur des listes marketing en cas de litige. |

| Échec de la conservation des données | Moyen à élevé. Violation technique de la politique, critique si une demande de suppression (DSAR) est reçue. | Mettez en œuvre une surveillance et des alertes robustes pour toutes les tâches de purge de données. Déclenchez manuellement la purge et effectuez une analyse post-mortem. |

| Contournement du Captive Portal | Faible à moyen. Risque d'accès non autorisé au réseau. | Mettez en œuvre des règles de pare-feu strictes bloquant tout le trafic provenant d'appareils non authentifiés, à l'exception du DHCP et du DNS vers le portail. |

| Défaillance du processus DSAR | Élevé. Ne pas répondre dans un délai d'un mois constitue une violation de l'article 15 du GDPR. | Créez un alias d'e-mail dédié et surveillé pour la confidentialité. Organisez une formation annuelle obligatoire du personnel sur l'identification et l'escalade des DSAR. |

Pour une atténuation proactive des risques, réalisez une analyse d'impact sur la protection des données (AIPD) avant de déployer ou de modifier de manière significative un système de WiFi invité. Effectuez une vérification préalable approfondie des fournisseurs, en examinant les certifications de sécurité (ISO 27001, SOC 2) et en vous assurant qu'un addenda robuste sur le traitement des données est en place. Maintenez un plan de réponse aux incidents documenté qui couvre l'exigence de notification de violation dans les 72 heures.

ROI et impact commercial

Une solution de WiFi invité conforme au GDPR ne doit pas être considérée comme un centre de coûts. Lorsqu'elle est mise en œuvre correctement, elle constitue un catalyseur stratégique offrant un ROI mesurable grâce à l'atténuation des risques, à l'amélioration de la confiance des clients et à une veille économique éthique.

Les amendes liées au GDPR peuvent atteindre 20 millions d'euros ou 4 % du chiffre d'affaires mondial annuel. Une plateforme conforme coûtant 50 000 € par an représente une fraction de cette responsabilité potentielle. Au-delà de l'atténuation des risques, les données anonymisées et agrégées collectées avec le consentement de l'utilisateur fournissent des informations puissantes sur la fréquentation, les temps de séjour, la fréquence des visites et les modèles démographiques. Une chaîne de vente au détail avec un chiffre d'affaires annuel de 50 millions d'euros qui évite une amende de 2 millions d'euros et augmente sa base de données marketing consentie de 10 000 utilisateurs (à une valeur moyenne de 10 € par prospect) obtient un ROI convaincant et multidimensionnel.

En orientant la discussion sur l'atténuation des risques, la confiance des clients et la prise de décision éthique basée sur les données, les responsables informatiques peuvent démontrer qu'une solution de WiFi invité conforme au GDPR n'est pas seulement une nécessité légale, mais un puissant moteur de croissance pour l'entreprise.

Termes clés et définitions

GDPR (General Data Protection Regulation)

The EU's primary data protection law, which came into force on 25 May 2018 and was retained in UK law post-Brexit as the UK GDPR. It governs how organizations collect, process, store, and share personal data of individuals in the UK and EU. Non-compliance can result in fines of up to €20 million or 4% of annual global turnover.

IT teams encounter GDPR as the overarching legal framework governing every aspect of their guest WiFi data collection. It is the source of all consent, retention, and transparency requirements discussed in this guide.

Captive Portal

A web page presented to a user when they first connect to a guest WiFi network, before they are granted full internet access. It is the primary mechanism for presenting privacy notices, capturing consent, and collecting registration data (e.g., name, email). Under GDPR, the design of the captive portal is a critical compliance control.

Network architects and IT managers configure captive portals as part of the guest WiFi deployment. The portal's design — specifically the consent checkboxes and privacy notice — directly determines the organization's GDPR compliance posture.

Data Controller

The organization that determines the purposes and means of processing personal data. When a hotel, retailer, or venue operator deploys guest WiFi and decides what data to collect and why, they become the Data Controller and bear primary responsibility for GDPR compliance.

Venue operators are often surprised to learn they are the Data Controller for their guest WiFi, not their technology vendor. This distinction is critical because it means the legal obligations and potential fines fall on the venue operator, not the platform provider.

Data Processor

An organization that processes personal data on behalf of a Data Controller. A guest WiFi platform provider like Purple acts as a Data Processor. The relationship must be governed by a formal Data Processing Addendum (DPA) that defines the processor's obligations and restrictions.

IT managers must ensure that a DPA is in place with every technology vendor that handles personal data collected via the guest WiFi. Without a DPA, the organization is in breach of GDPR Article 28.

Consent Management Platform (CMP)

A software system that manages the collection, storage, and lifecycle of user consent. In a guest WiFi context, a CMP records every consent event with a timestamp, the specific purposes consented to, and the version of the privacy notice presented. It also manages consent withdrawal and integrates with DSAR workflows.

A CMP is the technical backbone of GDPR compliance for guest WiFi. IT managers should evaluate any guest WiFi platform on the robustness of its CMP capabilities, particularly the immutability and searchability of its consent audit log.

Data Subject Access Request (DSAR)

A formal request from an individual (the 'data subject') to an organization, asking for a copy of all personal data held about them, or requesting that their data be corrected or deleted. Under GDPR, organizations must respond to DSARs within one calendar month.

IT managers and DPOs must have a documented, tested process for handling DSARs. Guest WiFi platforms should provide tools to quickly search for and export or delete a specific user's data, reducing the operational burden of fulfilling these requests.

Data Minimisation

A core GDPR principle (Article 5(1)(c)) requiring that personal data collected must be 'adequate, relevant and limited to what is necessary in relation to the purposes for which they are processed.' In practice, this means only collecting the data you genuinely need for a specific, stated purpose.

Data minimisation is the most commonly violated principle in guest WiFi deployments. IT managers should challenge every data field on the captive portal with the question: 'What specific business purpose does this serve, and can we achieve that purpose without this data?'

Data Protection Impact Assessment (DPIA)

A formal process for identifying and minimizing the data protection risks of a project or system. Under GDPR Article 35, a DPIA is legally mandatory before undertaking any processing that is 'likely to result in a high risk' to individuals' rights and freedoms. This includes large-scale location tracking and systematic behavioural profiling.

IT managers and DPOs must conduct a DPIA before deploying guest WiFi systems that include footfall analytics, real-time location tracking, or marketing profiling. Failure to conduct a required DPIA is itself a GDPR violation.

Pseudonymisation

A data processing technique that replaces directly identifying information (e.g., a name or email address) with an artificial identifier, such that the data can no longer be attributed to a specific individual without the use of additional information kept separately. Unlike anonymisation, pseudonymisation is reversible.

IT architects use pseudonymisation in guest WiFi analytics databases to reduce the risk associated with a data breach. If the analytics database is compromised, the attacker cannot directly identify individuals. The 'key' linking the pseudonym to the real identity is stored separately with stronger access controls.

ICO (Information Commissioner's Office)

The UK's independent authority set up to uphold information rights in the public interest, promoting openness by public bodies and data privacy for individuals. The ICO is the primary supervisory authority for GDPR compliance in the UK. It has the power to issue fines, conduct audits, and publish enforcement actions.

UK-based venue operators must comply with UK GDPR as enforced by the ICO. IT managers should monitor ICO guidance and enforcement notices, as these provide practical interpretation of how the law applies to specific scenarios, including guest WiFi.

Études de cas

A 250-room, four-star hotel group with 12 properties across the UK wants to deploy guest WiFi across all sites. Their primary goals are to provide a seamless connectivity experience for guests, build a consented marketing database for their loyalty programme, and gain footfall analytics to optimise lobby and restaurant layouts. Their current setup is a basic, unmanaged open WiFi network with no captive portal. How should they approach a GDPR-compliant deployment?

The deployment should follow a four-phase approach. In Phase 1 (Policy), the hotel group must convene a workshop with IT, Marketing, Legal, and the DPO. They need to define three distinct processing purposes: (1) providing network access, (2) marketing communications for the loyalty programme, and (3) footfall analytics. Each purpose requires a separate legal basis and consent mechanism. In Phase 2 (Design), they should select a managed guest WiFi platform such as Purple, which provides a customizable captive portal, a consent management platform, and integrated analytics. The captive portal should be designed with a clear, two-step flow: first, a mandatory acceptance of terms for network access (which can use Legitimate Interest for basic session data); second, two separate, optional, unticked checkboxes — one for 'Loyalty Programme Marketing' and one for 'Anonymous Footfall Analytics'. The privacy notice must be concise and clearly explain each purpose. In Phase 3 (Deployment), the solution should be staged at a single property first. The team must configure automated data retention rules: session logs purged after 30 days, marketing profiles retained until consent is withdrawn, and footfall analytics data anonymised at the point of collection and retained indefinitely. In Phase 4 (Rollout), the solution is deployed to all 12 properties with a phased rollout over 8 weeks. Front desk staff are trained to direct guests to the WiFi and to escalate any data queries to the DPO.

A national retail chain with 85 stores wants to use their guest WiFi to run footfall heatmaps and measure the effectiveness of in-store promotional displays. Their marketing team wants to use the WiFi to send push notifications to customers who are currently in-store. Their IT team is concerned about GDPR compliance, particularly around the use of MAC addresses for tracking. How should the IT manager advise the business?

The IT manager should advise the business that this use case is achievable but requires careful architectural decisions. First, regarding MAC address tracking: modern mobile devices (iOS 14+ and Android 10+) use MAC address randomization by default, which means that a MAC address is not a stable, persistent identifier for a specific device. However, it is still considered personal data when collected, as it can be combined with other data to identify an individual. The IT manager should recommend that the analytics platform anonymise the MAC address immediately upon collection (using a one-way hash), and that the analytics dashboard only ever display aggregated, anonymised data. This significantly reduces the GDPR risk. Second, regarding in-store push notifications: this is a high-risk processing activity that requires explicit, specific consent. The captive portal must include a specific, unticked checkbox that reads: 'I consent to receiving personalised offers and notifications while I am connected to the store WiFi.' The purpose must be clearly explained. Third, the IT manager should recommend conducting a DPIA before deploying the push notification feature, as it involves real-time location-based processing of personal data. The DPIA should assess the risk to user privacy and document the mitigations in place. A platform like Purple can support this use case with its consent management, analytics, and marketing automation capabilities, while providing the audit trail needed to demonstrate compliance.

Analyse de scénario

Q1. You are the IT Manager for a 50-store retail chain. Your Marketing Director wants to deploy guest WiFi and use it to send in-store push notifications to customers who have previously visited any of your stores. The notifications would be triggered when a known device (identified by MAC address) reconnects to any store's WiFi. Your DPO has flagged this as high-risk. What steps must you take before this feature can be deployed, and what technical safeguards are required?

💡 Astuce :Consider the DPIA trigger checklist, the specific consent required for cross-store device tracking, and the technical challenges of MAC address randomization on modern devices.

Afficher l'approche recommandée

Before deploying this feature, you must: (1) Conduct a mandatory Data Protection Impact Assessment (DPIA), as this involves systematic monitoring of individuals across multiple locations using device identifiers — a clear GDPR Article 35 trigger. The DPIA must document the risks and the mitigations. (2) Redesign the captive portal to include a specific, unticked consent checkbox that clearly explains cross-store device recognition and targeted notifications. The language must be explicit: 'I consent to [Brand] recognising my device across all stores and sending me personalised offers when I connect.' (3) Address the MAC randomization challenge: since modern iOS and Android devices randomize MAC addresses, you cannot reliably use raw MAC addresses for cross-store recognition. You must instead require users to authenticate via a persistent identifier such as an email address or social login, which then becomes the cross-store tracking key. (4) Implement a Data Processing Addendum with your push notification provider. (5) Provide a clear, accessible opt-out mechanism in every push notification and in a self-service preference center. Only after completing these steps and obtaining sign-off from the DPO should the feature be deployed.

Q2. Your organization has received a Data Subject Access Request from a former hotel guest who stayed 18 months ago. They are requesting a copy of all personal data you hold about them, including their WiFi session history. Your current guest WiFi platform stores session logs indefinitely. What are your immediate obligations, and what systemic changes should you make?

💡 Astuce :Consider the one-month response deadline, the data minimisation principle, and the need for a documented retention policy.

Afficher l'approche recommandée

Your immediate obligations are: (1) Acknowledge the DSAR in writing within 5 working days, confirming you have received it and will respond within one calendar month. (2) Search all systems — your guest WiFi CMP, CRM, and any email marketing platforms — for all personal data associated with this individual. (3) Compile and provide a copy of all data found, in a commonly used electronic format, within one calendar month of receipt. This includes session logs, consent records, and any marketing profile data. The systemic change required is urgent: storing session logs indefinitely is a clear violation of the GDPR data minimisation and storage limitation principles. You must immediately define and implement a data retention policy. Session logs should be purged after 30-90 days. You must configure automated retention rules in your guest WiFi platform to enforce this policy going forward. Additionally, you should implement a formal DSAR intake process — a dedicated privacy email alias, a trained point of contact, and a documented workflow — to ensure future requests are handled efficiently and within the statutory deadline.

Q3. A conference centre is deploying guest WiFi for a major three-day event with 5,000 attendees. The event organiser wants to use the WiFi analytics to provide sponsors with data on how many unique visitors attended each sponsor's exhibition stand. The data would be presented as a report showing stand visit counts and average dwell times per stand. Is this use case GDPR-compliant as described, and what conditions must be met for it to proceed?

💡 Astuce :Consider the distinction between anonymised aggregate data and personal data, and the specific consent required for location-based analytics.

Afficher l'approche recommandée

The use case as described is potentially compliant, but only under specific conditions. The key question is whether the data provided to sponsors is truly anonymised and aggregated, or whether it could be used to identify individuals. If the report shows only aggregate counts (e.g., 'Stand A received 342 unique device visits with an average dwell time of 4.2 minutes'), and if the underlying device-level data has been irreversibly anonymised before any analysis, then this data is no longer personal data and can be shared with sponsors without restriction. However, to get to this point, the following conditions must be met: (1) The captive portal for the event WiFi must include a specific, unticked consent checkbox for 'Anonymous footfall analytics to measure event attendance and stand popularity.' The purpose and the fact that aggregated data will be shared with event sponsors must be clearly disclosed. (2) The analytics platform must anonymise device identifiers (e.g., hash the MAC address) at the point of collection, before any analysis is performed. (3) The reports shared with sponsors must contain only aggregated data with no possibility of re-identification. If any stand had very few visitors, the data for that stand should be suppressed to prevent re-identification. (4) A DPIA should be conducted given the large scale of the data collection. If these conditions are met, the use case is compliant and represents a legitimate and valuable application of guest WiFi analytics.

Points clés à retenir

- ✓Guest WiFi networks collect four categories of personal data under GDPR: registration data, device and session data, location data, and usage data. Each requires a distinct legal basis and compliance approach.

- ✓Consent for marketing and analytics must be freely given, specific, informed, and unambiguous. This means separate, unticked checkboxes for each purpose on the captive portal — never bundled with the terms of service for network access.

- ✓A robust data retention policy is non-negotiable. Session logs should be purged after 30 days, consent records retained for 2 years post-last-interaction, and marketing profiles deleted upon consent withdrawal. Automate these rules in your CMP.

- ✓A Data Protection Impact Assessment (DPIA) is legally mandatory before deploying guest WiFi systems that involve large-scale location tracking, behavioural profiling, or processing data from vulnerable groups.

- ✓Your guest WiFi vendor is a Data Processor. A formal Data Processing Addendum (DPA) must be in place before any personal data is shared with them. Evaluate vendors on their security certifications (ISO 27001, SOC 2) and GDPR compliance documentation.

- ✓GDPR compliance for guest WiFi is not just a cost — it is a strategic enabler. A compliant platform mitigates fines of up to 4% of global turnover, builds customer trust, and provides ethically sourced business intelligence that drives operational and marketing ROI.

- ✓In the event of a personal data breach, the 72-hour notification clock starts the moment you become aware of it. Build this timeline into your incident response plan and ensure your team knows to notify before the investigation is complete.